1、selinux的说明

SELinux是Security-Enhanced Linux的缩写,意思是安全强化的linux。 SELinux 主要由美国国家安全局(NSA)开发,当初开发的目的是为了避免资源的误用。 系统资源都是通过程序进行访问的,如果将 /var/www/html/ 权限设置为777,代表所有程序均可对该 目录访问,如果已经启动www服务器软件,那么该软件触发的进程将可以写入该目录,而该进程是对整 个internet提供服务的。NSA为了控制这方面的权限与进程的问题,就使用linux来作为研究目标,最后 将研究的成果整合到linux内核里面去,也就是SELinux。 SELinux是对程序、文件等权限设置依据的一个内核模块。由于启动网络服务的也是程序,因此刚好也 是能够控制网络服务能否访问系统资源的一道关卡。 传统的文件权限与账号的关系:自主访问控制,DAC(Discretionary Access Control)。当某个进程想 要对文件进行访问时,系统就会根据该进程的所有者/用户组,并比较文件的权限,若通过权限检查,就 可以访问该文件了。各种权限设置对root用户是无效的。 以策略规则制定特定程序读取特定文件:强制访问控制,MAC(Mandatory Access Control)。MAC可 以针对特定的进程与特定的文件资源来进行权限的控制。也就是说,即使你是root,在使用不同的进程 时,你所能取得的权限并不一定是root,而得要看当时该进程的设置而定。如此一来,就可以针对进程 而不是用户对文件来进行访问控制。此外,这个进程也不能任意使用系统文件资源,因为每个文件资源 也有针对进程设置可取用的权限。由于,整个系统进程那么多,文件那么多,所以SELinux也提供一些 默认的策略(policy),并在该策略内提供多个规则,让你可以选择是否启用该控制规则。

2、selinux的工作原理

SELinux是通过MAC的方式来控制管理进程,它控制的主体是进程,而目标则是该进程能否读取的文件 资源。 主体(subject):就是进程 目标(object):被主体访问的资源,可以是文件、目录、端口等。 策略(policy):由于进程与文件数量庞大,因此SELinux会依据某些服务来制定基本的访问安全策略。 这些策略内还会有详细的规则(rule)来指定不同的服务开放某些资源的访问与否。目前主要的策略 有:

targeted:针对网络服务限制较多,针对本机限制较少,是默认的策略;

strict:完整的SELinux限制,限制方面较为严格。

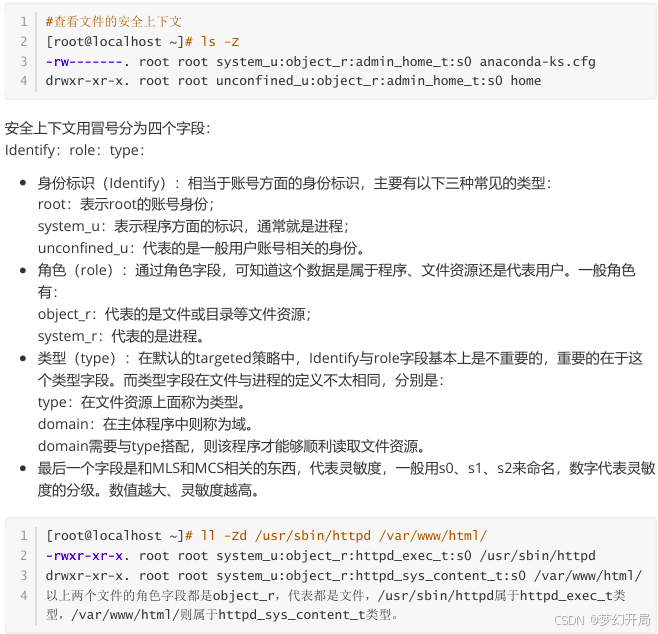

安全上下文(security context):主体能不能访问目标除了策略指定外,主体与目标的安全上下文必须 一致才能够顺利访问。 最终文件的成功访问还是与文件系统的rwx权限设置有关 。

访问过程:

(1)首先,触发具有httpd_exec_t这个类型的/usr/sbin/httpd这个可执行文件;

(2)该文件的类型会让这个文件所造成的主体进程具有httpd这个域,我们的策略已经针对这个域制定 了许多规则,其中包括这个域可以读取的目标资源类型;

(3)由于httpd domain被设置为可读取httpd_sys_content_t这个类型的目标文件,因此httpd进程就 能够读取在/var/www/html/目录下面的文件了;

(4)最终能否读到/var/www/html/目录下面的数据,还要看rwx是否符合linux权限的规范。

3、selinux的启动、关闭与查看

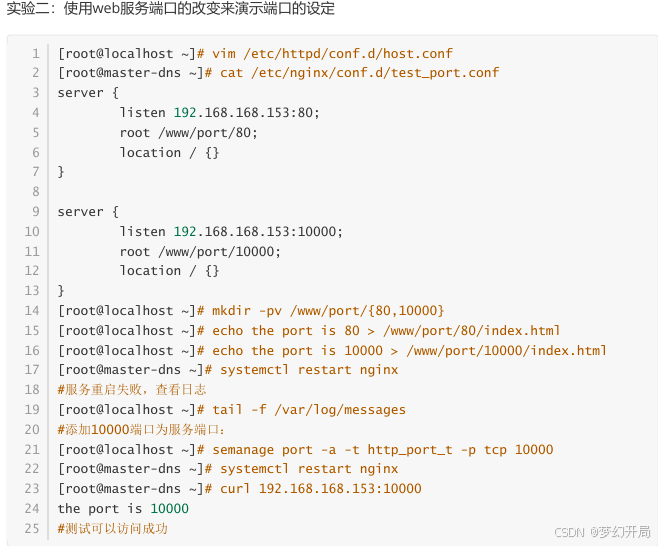

4、selinux对linux服务的影响