- 软件安装

安装环境:windows server 2008 32bit

软件:Snort、WinPcap

规则库: snortrules-snapshot-2990.tar.gz

- 实验内容

熟悉入侵检测软件Snort的安装与使用

- 安装步骤

- 依次安装WinPcap和Snort

- 通过解压覆盖的方式导入规则库:snortrules-snapshot-2990.tar.gz

- 导入配置样本文件覆盖Snort.conf

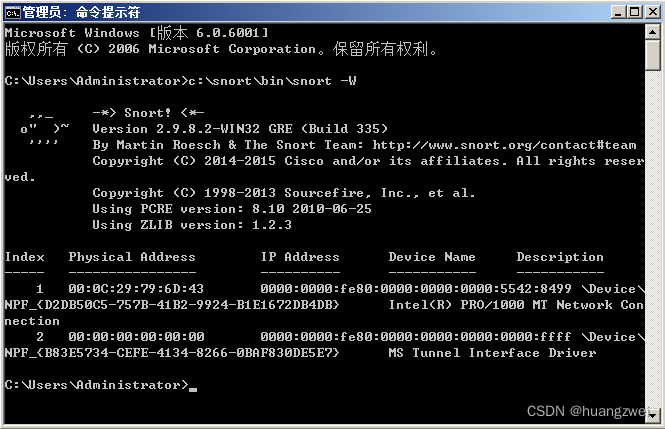

- 通过cmd命令c:\snort\bin\snort -W确认可用网卡编号

- 找到c:\snort\rules\local.rules文件,在末尾增加一行以下内容

alert tcp any any -> 19.19.19.1/32 21 (logto:”task1”; msg:”this is task 1”; sid:1000001)

备注alert 表示这是一个警告。tcp表示要检测使用tcp协议的包,因为ftp协议是tcp协议。接下来的第一个any表示源任意IP地址,再后面的第二个any表示源任意端口,也就是说源IP地址的主机不管哪个端口发送的包都会被检测。->表示检测的包的传送方向,表示从源IP传向目的IP。下面的一个字段表示目的IP,在这里表示主机。后面的字段表示端口号。括号中的规则选项部分,logto表示将产生的信息记录到文件,msg表示在日志文件中显示的信息,sid表示一个规则编号,如果不在规则中编写这个编号,则执行过程中会出错,而且这个编号是唯一的能够标识一个规则的凭证,1000000以上用于用户自行编写的规则。

- 通过IIS搭建FTP服务器

- 通过以下cmd命令运行IDS系统

c:\snort\bin\snort -i1 -d -l c:\snort\log -c c:\snort\etc\snort.conf

备注:-i1 //使用步骤4中编号为1的网卡

-d //记录数据的包头信息

-l //指定日志的存储位置

-c //指定使用的配置文件

- 利用另外一台客户机通过浏览器访问FTP服务器

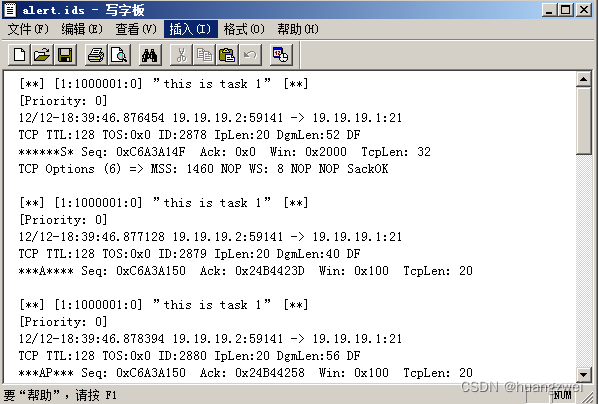

- 在IDS服务器上通过“ctrl+c”终止命令后,通过写字板查看服务器上的c:\snort\log\alert.ids文件