1

、

selinux

的说明

SELinux

是

Security-Enhanced Linux

的缩写,意思是安全强化的

linux

。

SELinux

主要由美国国家安全局(

NSA

)开发,当初开发的目的是为了避免资源的误用。

系统资源都是通过程序进行访问的,如果将

/var/www/html/

权限设置为

777

,代表所有程序均可对该目录访问,如果已经启动www

服务器软件,那么该软件触发的进程将可以写入该目录,而该进程是对整个internet

提供服务的。

NSA

为了控制这方面的权限与进程的问题,就使用

linux

来作为研究目标,最后将研究的成果整合到linux

内核里面去,也就是

SELinux

。

SELinux

是对程序、文件等权限设置依据的一个内核模块。由于启动网络服务的也是程序,因此刚好也是能够控制网络服务能否访问系统资源的一道关卡。

传统的文件权限与账号的关系:自主访问控制,

DAC

(

Discretionary Access Control

)。当某个进程想要对文件进行访问时,系统就会根据该进程的所有者/

用户组,并比较文件的权限,若通过权限检查,就可以访问该文件了。各种权限设置对root

用户是无效的。

以策略规则制定特定程序读取特定文件:强制访问控制,

MAC

(

Mandatory Access Control

)。

MAC

可以针对特定的进程与特定的文件资源来进行权限的控制。也就是说,即使你是root

,在使用不同的进程时,你所能取得的权限并不一定是root

,而得要看当时该进程的设置而定。如此一来,就可以针对进程而不是用户对文件来进行访问控制。此外,这个进程也不能任意使用系统文件资源,因为每个文件资源也有针对进程设置可取用的权限。由于,整个系统进程那么多,文件那么多,所以SELinux

也提供一些默认的策略(policy

),并在该策略内提供多个规则,让你可以选择是否启用该控制规则。

2

、

selinux

的工作原理

主体(

subject

):就是进程

目标(

object

):被主体访问的资源,可以是文件、目录、端口等。

策略(

policy

):由于进程与文件数量庞大,因此

SELinux

会依据某些服务来制定基本的访问安全策略。

这些策略内还会有详细的规则(

rule

)来指定不同的服务开放某些资源的访问与否。目前主要的策略有:

- targeted:针对网络服务限制较多,针对本机限制较少,是默认的策略;

- strict:完整的SELinux限制,限制方面较为严格。 安全上下文(security context):主体能不能访问目标除了策略指定外,主体与目标的安全上下文必须一致才能够顺利访问。

#查看文件的安全上下文 [root@localhost ~]# ls -Z -rw-------. root root system_u:object_r:admin_home_t:s0 anaconda-ks.cfg drwxr-xr-x. root root unconfined_u:object_r:admin_home_t:s0 home访问过程:( 1 )首先,触发具有 httpd_exec_t 这个类型的 /usr/sbin/httpd 这个可执行文件;( 2 )该文件的类型会让这个文件所造成的主体进程具有 httpd 这个域,我们的策略已经针对这个域制定了许多规则,其中包括这个域可以读取的目标资源类型;( 3 )由于 httpd domain 被设置为可读取 httpd_sys_content_t 这个类型的目标文件,因此 httpd 进程就能够读取在 /var/www/html/ 目录下面的文件了;( 4 )最终能否读到 /var/www/html/ 目录下面的数据,还要看 rwx 是否符合 linux 权限的规范。

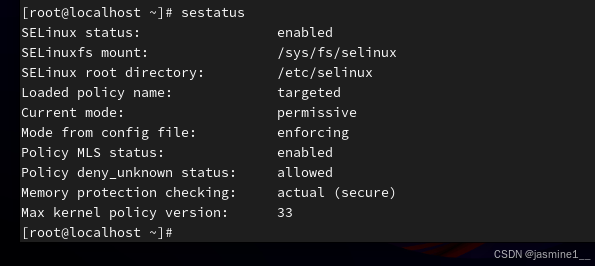

selinux的启动

[root@localhost ~]

# vim /etc/selinux/config //查看

disabled

:关闭,

SELinux

并没有实际运行

selinux

对

linux

服务的影响

[root@localhost ~]# getenforce

Enforcing

[root@localhost ~]# cat /etc/nginx/conf.d/test_ip.conf

server {

listen 192.168.137.100:80;

root /www/ip/100;

}

server {

listen 192.168.137.200:80;

root /www/ip/200;

location / {}

}

[root@localhost ~]# mkdir -pv /www/ip/{100,200}

[root@localhost ~]# echo this is 100 > /www/ip/100/index.html

[root@localhost ~]# echo this is 200 > /www/ip/200/index.html

[root@localhost ~]# systemctl restart nginx

[root@localhost ~]# chcon -t httpd_sys_content_t /www/ -R

[root@localhost ~]# chcon -R --reference=/usr/share/nginx/html/index.html

/www

[root@localhost ~]# vim /etc/httpd/conf.d/host.conf

[root@master-dns ~]# cat /etc/nginx/conf.d/test_port.conf

server {

listen 192.168.137.135:80;

root /www/port/80;

location / {}

}

server {

listen 192.168.137.135:10000;

root /www/port/10000;

location / {}

}

[root@localhost ~]# mkdir -pv /www/port/{80,10000}

[root@localhost ~]# echo the port is 80 > /www/port/80/index.html

[root@localhost ~]# echo the port is 10000 > /www/port/10000/index.html

[root@master-dns ~]# systemctl restart nginx

#服务重启失败,查看日志

[root@localhost ~]# tail -f /var/log/messages

#添加10000端口为服务端口:

[root@localhost ~]# semanage port -a -t http_port_t -p tcp 10000

[root@master-dns ~]# systemctl restart nginx

[root@master-dns ~]# curl 192.168.137.135:10000

the port is 10000

防火墙

1

、什么是防火墙

防火墙:防火墙是位于内部网和外部网之间的屏障,它按照系统管理员预先定义好的规则来控制数据包的进出。

防火墙又可以分为硬件防火墙与软件防火墙。硬件防火墙是由厂商设计好的主机硬件,这台硬件防火墙的操作系统主要以提供数据包数据的过滤机制为主,并将其他不必要的功能拿掉。软件防火墙就是保护系统网络安全的一套软件(或称为机制),例如Netfilter与TCP Wrappers

都可以称为软件防火墙。这儿

主要介绍linux系统本身提供的软件防火墙的功能,那就是Netfilter,即数据包过滤机制。

数据包过滤,也就是分析进入主机的网络数据包,将数据包的头部数据提取出来进行分析,以决定该连 接为放行或抵挡的机制。由于这种方式可以直接分析数据包头部数据,包括硬件地址,软件地址,TCP、

UDP

、

ICMP

等数据包的信息都可以进行过滤分析,因此用途非常广泛(主要分析

OSI

七层协议的2、

3

、

4

层)。由此可知,

linux

的

Netfilter

机制可以进行的分析工作有:

拒绝让

Internet

的数据包进入主机的某些端口;

拒绝让某些来源

ip

的数据包进入;

拒绝让带有某些特殊标志(

flag

)的数据包进入,最常拒绝的就是带有

SYN

的主动连接的标志了;

分析硬件地址(

MAC

)来决定连接与否。

实验一:搭建web服务,设置任何人能够通过80端口访问

[root@localhost ~]# iptables -I INPUT -p tcp --dport 80 -j ACCEPT

[root@localhost ~]# iptables -L --line-numbers

[root@localhost ~]# iptables -D INPUT 1

实验二:禁止所有人ssh远程登录该服务器

[root@localhost ~]# iptables -I INPUT -p tcp --dport 22 -j REJECT

[root@localhost Desktop]# iptables -D INPUT 1

实验三:禁止某个主机地址ssh远程登录该服务器,允许该主机访问服务器的web服务。服务器地址为

172.24.8.128

[root@localhost ~]# iptables -I INPUT -p tcp -s 172.24.8.129 --dport 22 -j

REJECT

允许172.24.8.129访问服务器的web服务:

[root@localhost ~]# iptables -I INPUT -p tcp -s 172.24.8.129 --dport 80 -j

ACCEPT