一、风险

HTTP是通过明文传输的,存在窃听风险、篡改风险以及冒充风险。

二、如何解决

HTTPS在HTTP的下层加了一个SSL/TLS层,保证了安全,通过混合加密解决窃听风险、数字签名解决篡改风险、数字证书解决冒充风险。

(1)混合加密

① 对称加密:发送方和接收方用一个同样的秘钥进行加密和解密。加密过程较简单,速度较快。

② 非对称加密:使用了公钥和私钥。公钥加密的消息可以用私钥解密,私钥加密的消息可以用公钥解密。加密过程较复杂,速度较慢。

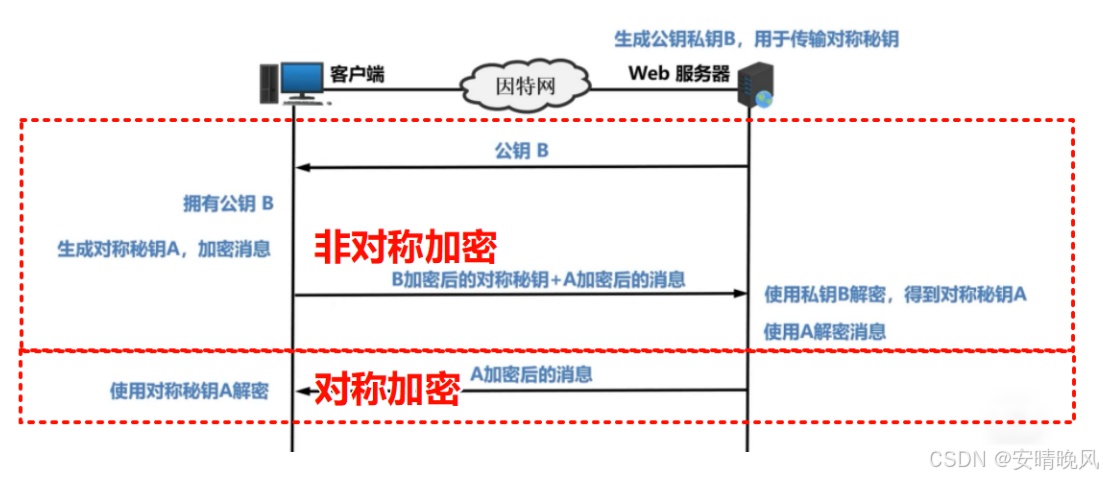

③ 混合加密:HTTPS采用的是对称加密和非对称加密结合的混合加密方式。在通信建立前采用非对称加密的方式交换会话秘钥。在通信过程中全部使用对称加密的会话秘钥的方式加密明文数据。例如,服务端给客户端发送服务端公钥,客户端发送用服务端公钥加密后的对称秘钥,服务端可以利用自己的私钥解密得到对称秘钥,后续就可以使用对称密钥来交换消息。

(2)数字签名

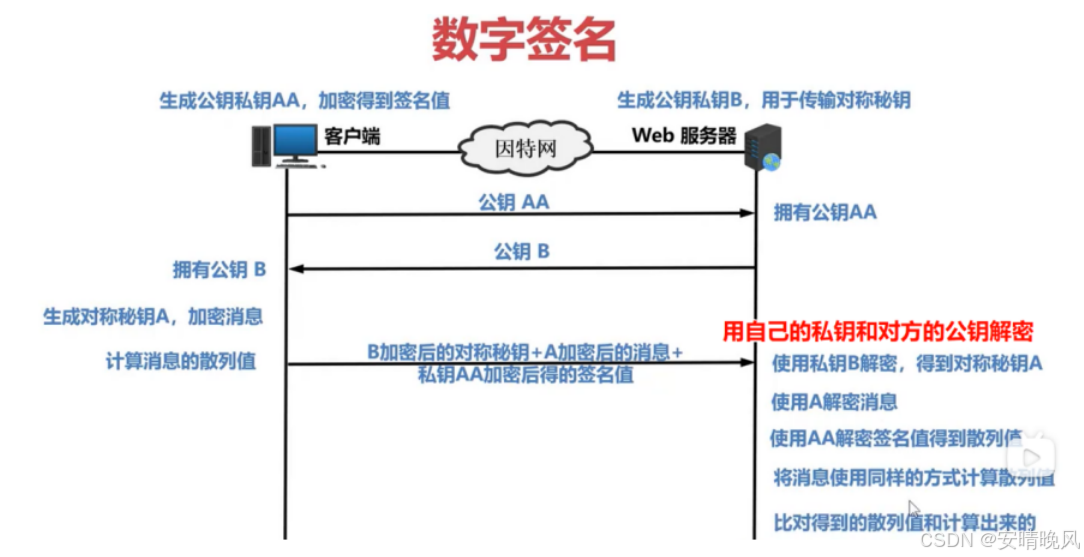

发送端计算消息的hash值,使用发送端的私钥加密,得到消息的签名。发送端将签名和对称秘钥加密后的消息传输到接收端。接收端用对称秘钥解密消息,同样的方式计算出hash值。接收端使用发送端的公钥解密签名,得到另一个值,比较这两个值是否一致。如果是一致,说明消息没有被篡改。

(3)数字证书

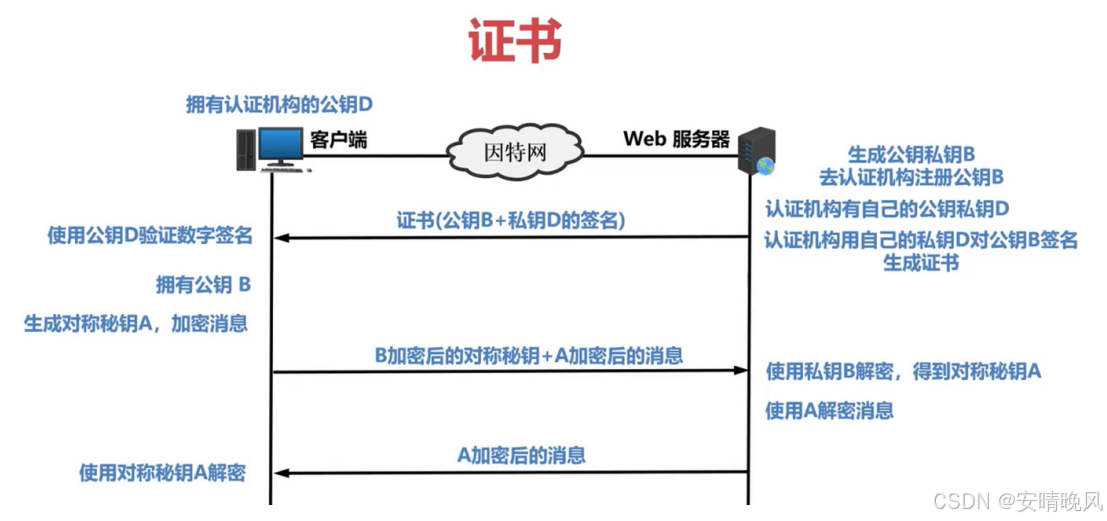

假如有个黑客拦截了服务端向客户端发送的公钥,并用黑客的公钥向客户端发送消息,而后客户端发送了用黑客公钥加密的消息,黑客就可以用自己的私钥解密这个信息,从而导致了数据的窃听。

因此服务端向客户端发送公钥的时候,需要使用认证机构的私钥对服务端的公钥加密得到证书,将证书发送给客户端后,客户端内置了一些可信任的认证机构的公钥,然后使用认证机构的公钥对证书进行解密,若验证通过才可以拿到服务端的公钥。证书的申请需要服务方主动去认证机构注册才能生效,而黑客伪造的证书通常没有被认证机构认证,因此解决了公钥被冒充的问题。