目录

1、网站漏洞扫描软件应用-Burp suite

01 burp 扫描工具使用介绍:

Burp suite是web应用程序测试的最佳工具之一,其多种功能可以帮助我们执行各种任务;

包括数据包请求拦截与修改、扫描web应用程序漏洞,以及暴力破解登录菜单,执行会话令牌等多种的随机性检查。

由于Burpsuite功能强大,各项参数十分复杂,下面只着重看关于软件的主要功能,更多细节见官方网站。

由于burp的强大性,主要分为以下几个模块讲解

| 功能选项 | 解释说明 |

|---|---|

| Target(目标) | 渗透测试的目标URL |

| Proxy(代理) | burp使用代理,默认端口为8080,使用此代理,可以截获并修改从客户端到web应用程序的数据包 |

| Spider(抓取) | 其功能是用来抓取web应用程序的链接和内容等,它可以扫描出网站上的所有链接 通过这些链接的详细扫描来发现web应用程序的漏洞 |

| Scanner(扫描器) | 主要用来扫描web应用程序的漏洞 |

| Intruder(测试器) | 进行系统登录用户名密码暴力破解 此模块有多种功能,如漏洞利用,web应用程序模糊测试,暴力破解等 |

| Repeater(重发器) | 重放,用来模拟数据包的请求与响应过程。 |

| sequencer(定序器) | 此功能主要用来检查web应用程序提供的会话令牌的随机性,并执行各种测试 |

| Decoder(编码器) | 主要用于解码和编码 |

| comparer(对比器) | 比较数据包之间的异同 |

| Extender(扩展) | burp的一些高级功能 |

| option(选项) | burp通用设置选项 |

| Alerts(警告) | burp的一些状态提示 |

02 burp 扫描工具安装过程:

1)获取扫描工具程序包

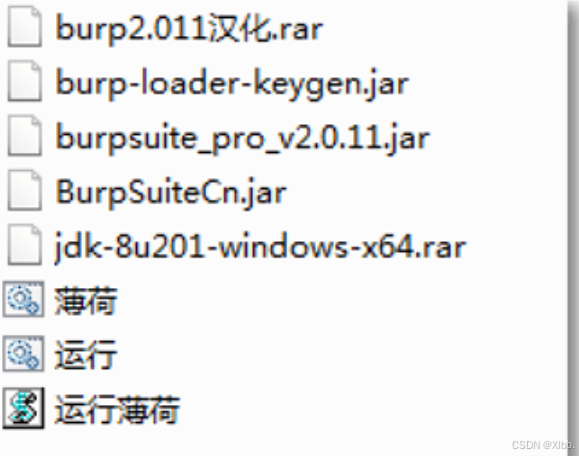

bp扫描工具程序包目录结构如下:

-

软件程序包组成-BurpSuiteCn.jar

默认burp软件是国外开发的软件,可以在程序运行时加载BurpSuiteCn.jar代码包,实现对burp软件信息的汉化处理;

-

软件程序包组成-burp-loader-keygen.jar

默认burp软件是需要进行购买激活码,进行注册激活使用的,可以使用burp-loader-keygen注册机工具,实现程序破解使用;

-

软件程序包组成-burpsuite_pro_v2.0.11.jar

默认burp软件运行时的主程序,加载运行burpsuite_pro_v2.0.11.jar即可实现运行burp软件程序,从而在系统中生成程序对应进程;

-

软件程序包组成-运行.bat

这是一个运行启动burp软件工具的批处理文件,可以简单理解为是运行burp程序的执行文件:

java -Dfile.encoding=utf-8 -javaagent:BurpSuiteCn.jar -Xbootclasspath/p:burp-loader-keygen.jar -Xmx1024m -jar burpsuite_pro_v2.0.11.jar以上批处理文件内容解释说明:

| 序号 | 参数字段 | 解释说明 |

|---|---|---|

| 01 | -Dfile.encoding=utf-8 | 定义程序运行字符集信息 |

| 02 | -javaagent:BurpSuiteCn.jar | 指定程序运行时需要加载的汉化包 |

| 03 | -Xbootclasspath/p:burp-loader-keygen.jar | 指定程序运行时需要加载注册机工具 |

| 04 | -Xmx1024m | 指定程序JVM虚拟机运行最大占用内存量 |

| 05 | -jar burpsuite_pro_v2.0.11.jar | 加载运行软件主程序产生对应进程 |

-

软件程序包组成-薄荷

这是一个运行启动burp软件工具的批处理文件,可以简单理解为是运行burp程序的执行文件:

基本作用和上面的运维批处理文件作用一致,只是多了 pause exit 参数信息,但是没有实际意义,可以忽略;

java -Dfile.encoding=utf-8 -javaagent:BurpSuiteCn.jar -Xbootclasspath/p:burp-loader-keygen.jar -Xmx1024m -jar burpsuite_pro_v2.0.11.jar pause exit-

软件程序包组成-运行薄荷

这是一个运行启动burp软件工具的vbs文件,可以简单理解为是运行burp程序的执行文件:

基本作用和上面的运维批处理文件作用一致,只是在启动运行程序时,不会出现命令黑框信息(将命令框隐藏了);

Set ws = CreateObject("Wscript.Shell")

ws.run "cmd /c 薄荷.bat",vbhide名词解释:薄荷

在Burp Suite(burp软件)中,"薄荷"(mint)通常指的是HTTP请求或响应中的标记或注释;

用于在Burp的用户界面中标识请求或响应的特定部分。

这种标记可以是颜色、符号或其他形式,帮助用户更容易地识别和处理他们感兴趣的信息。

"Mint" 主要是一个视觉辅助,用于提高用户在进行渗透测试和安全审计时对请求和响应的分析效率。

2)安装部署扫描工具

需要先把jdk程序进行安装部署,安装的jdk程序为:jdk-8u201-windows-x64.exe

jdk安装完毕后,将bp程序的文件的打开方式更改为java程序打开

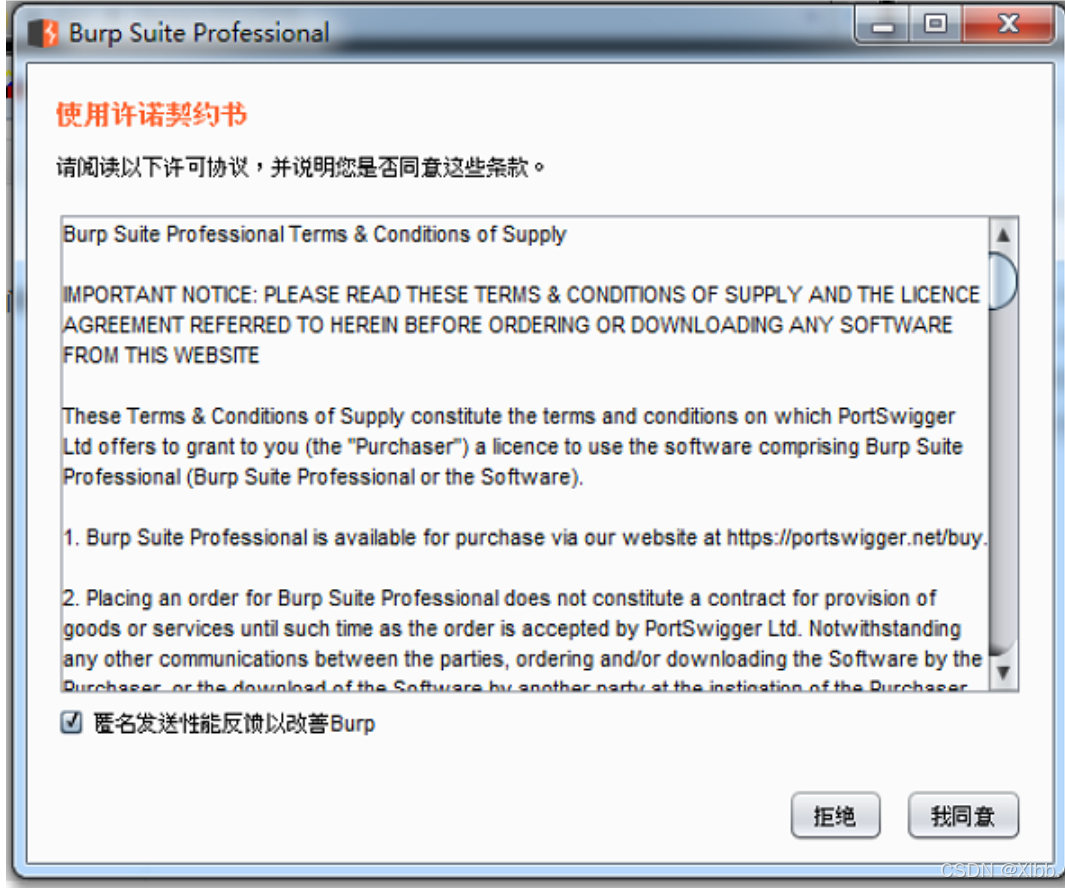

点击【运行薄荷】--进行bp安装破解过程:

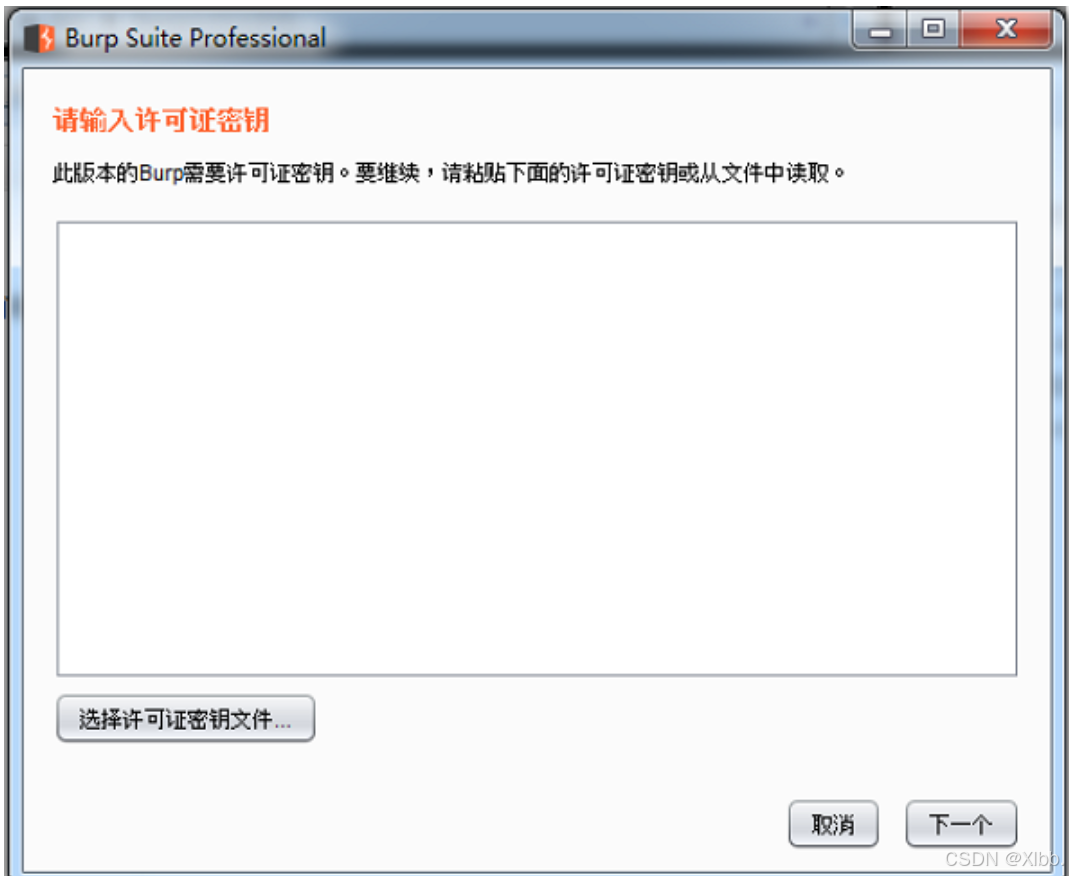

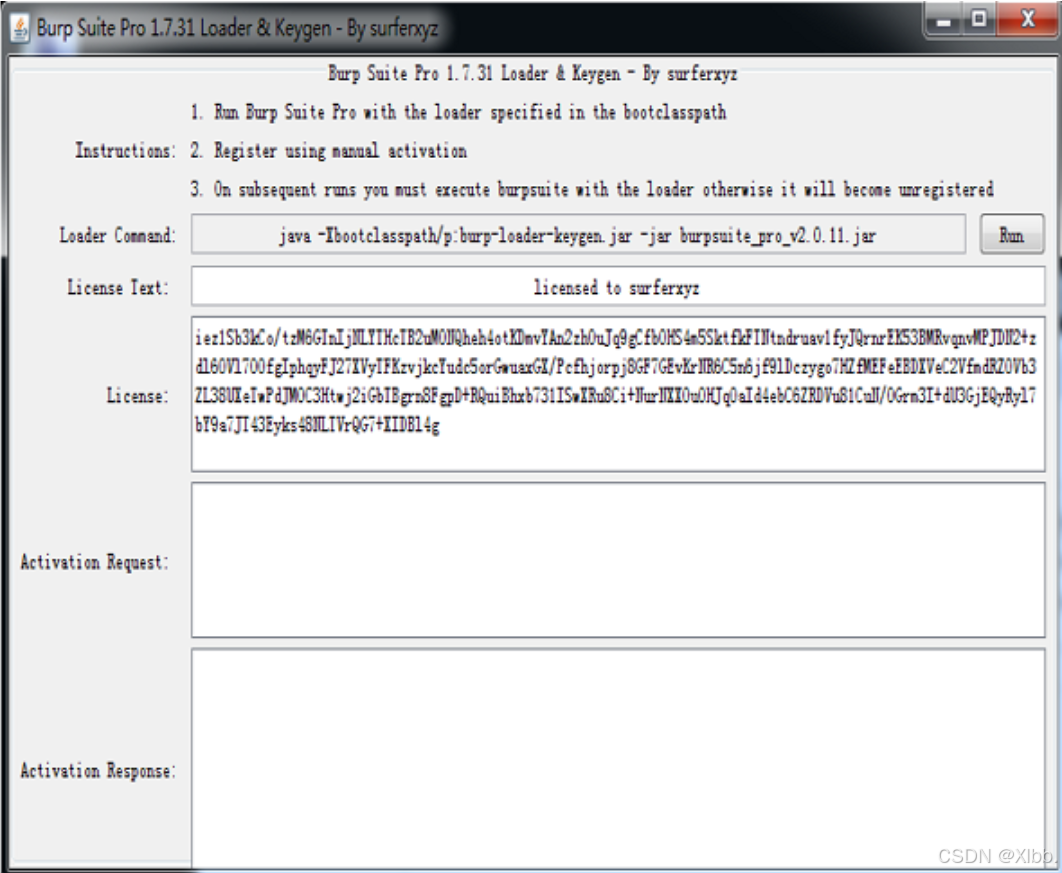

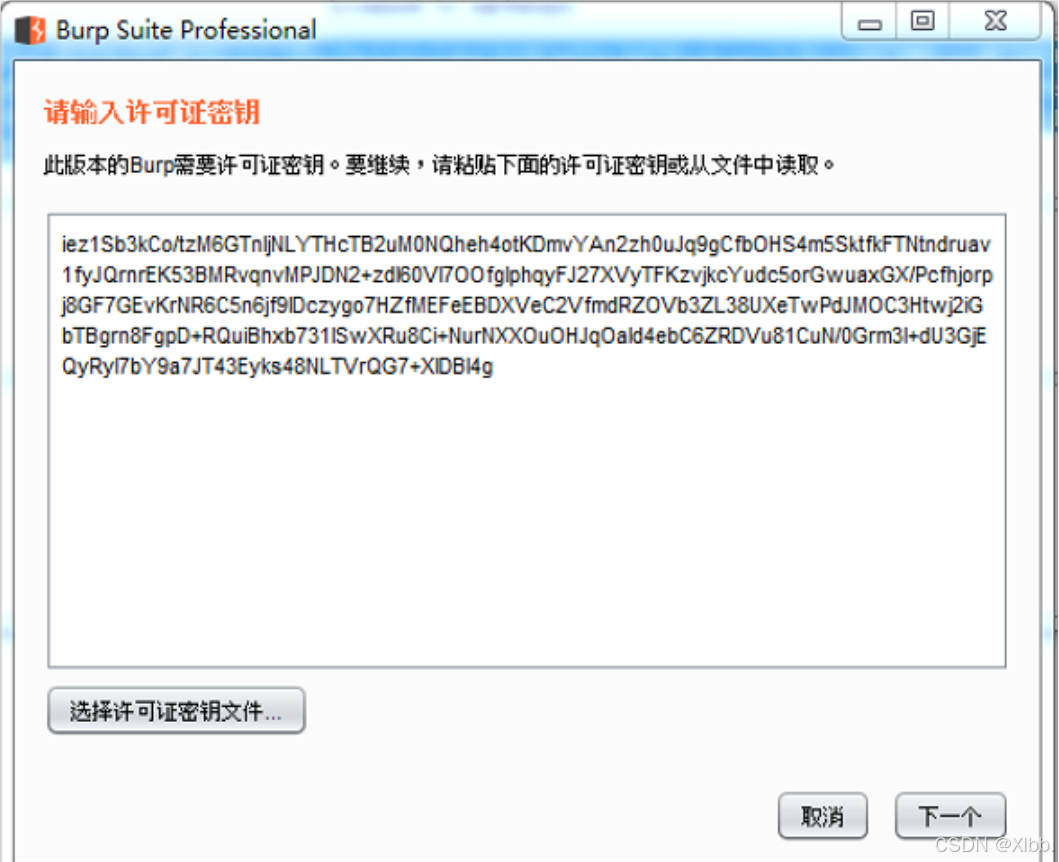

运行加载burp-loader-keygen.jar文件,显示如下信息,将窗口中的License信息复制到bp输入许可窗口中:

如果burp-loader-keygen.jar文件无法打开加载,可以单独编写一个bat批处理文件,进行加载注册机文件:

# 批处理文件名称:xiaoQ.bat

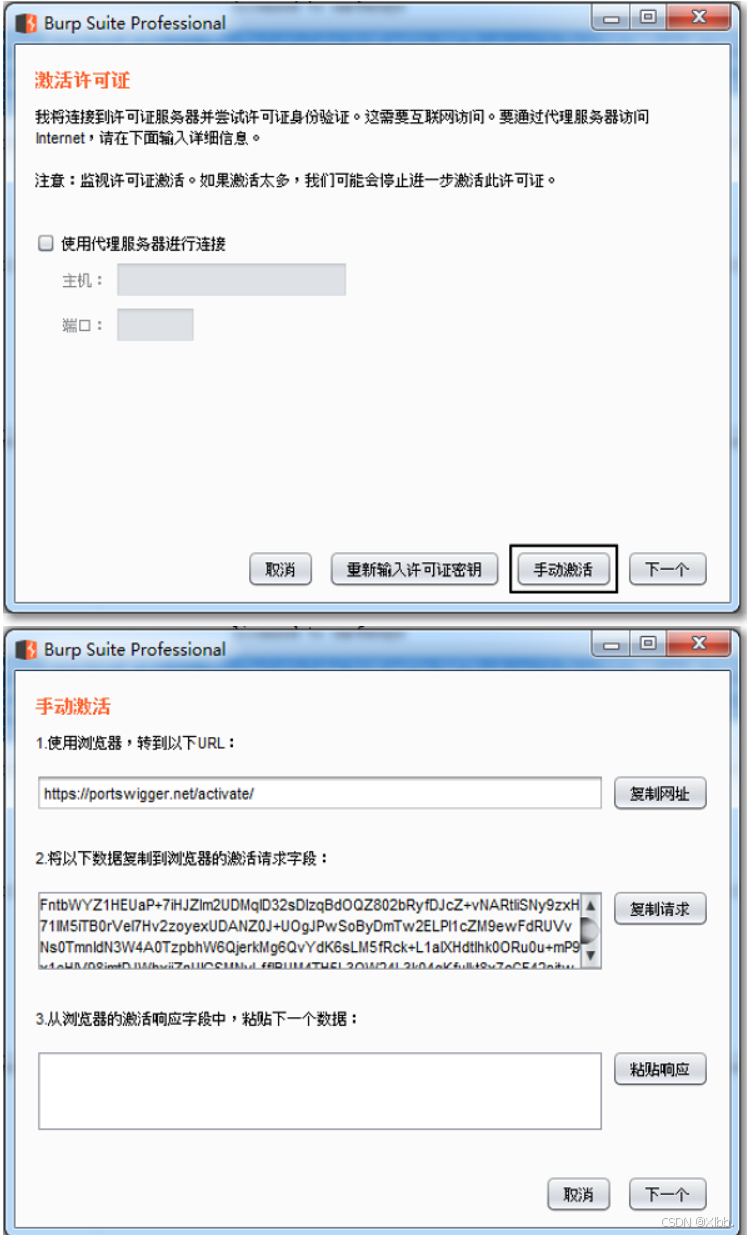

java -Dfile.encoding=utf-8 -Xmx1024m -jar burp-loader-keygen.jar输入相应许可信息后,点击下一步继续完成bp安装过程,并且进行手动激活程序:

将界面上的激活请求字段信息复制,粘贴到burp-loader-keygen.jar窗口中,然后获取激活请求响应字段信息,并复制回bp安装界面

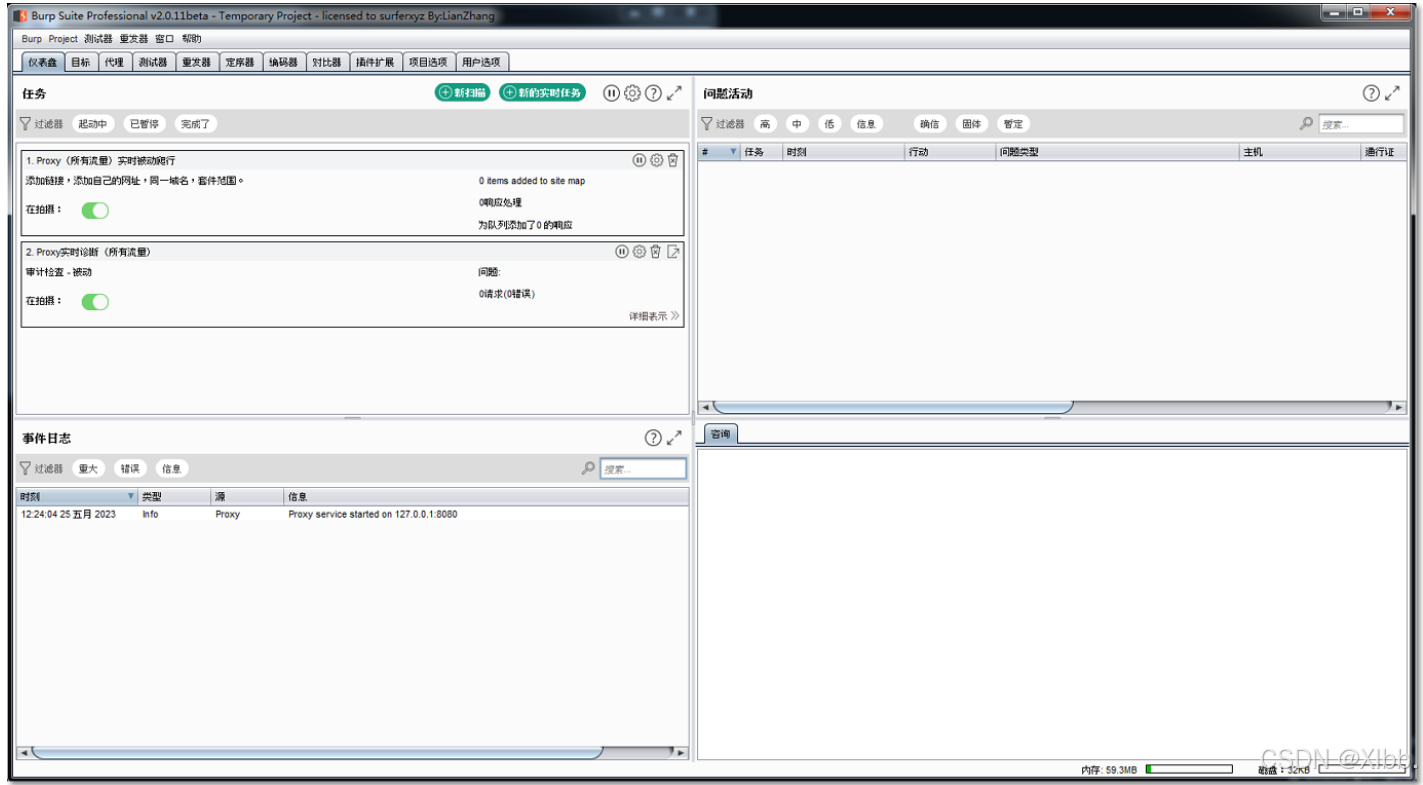

至此激活完毕,进行启动bp运行使用即可

3)bp安装完毕的基础设置:

-

进行字体大小调整:

选择【用户选项】--【表示】-- 将用户界面的字体大小信息进行调整 大小-14 语言-微软雅黑 字符编码-GBK

设置完毕,重新启动bp程序,即可看到修改后的变化

-

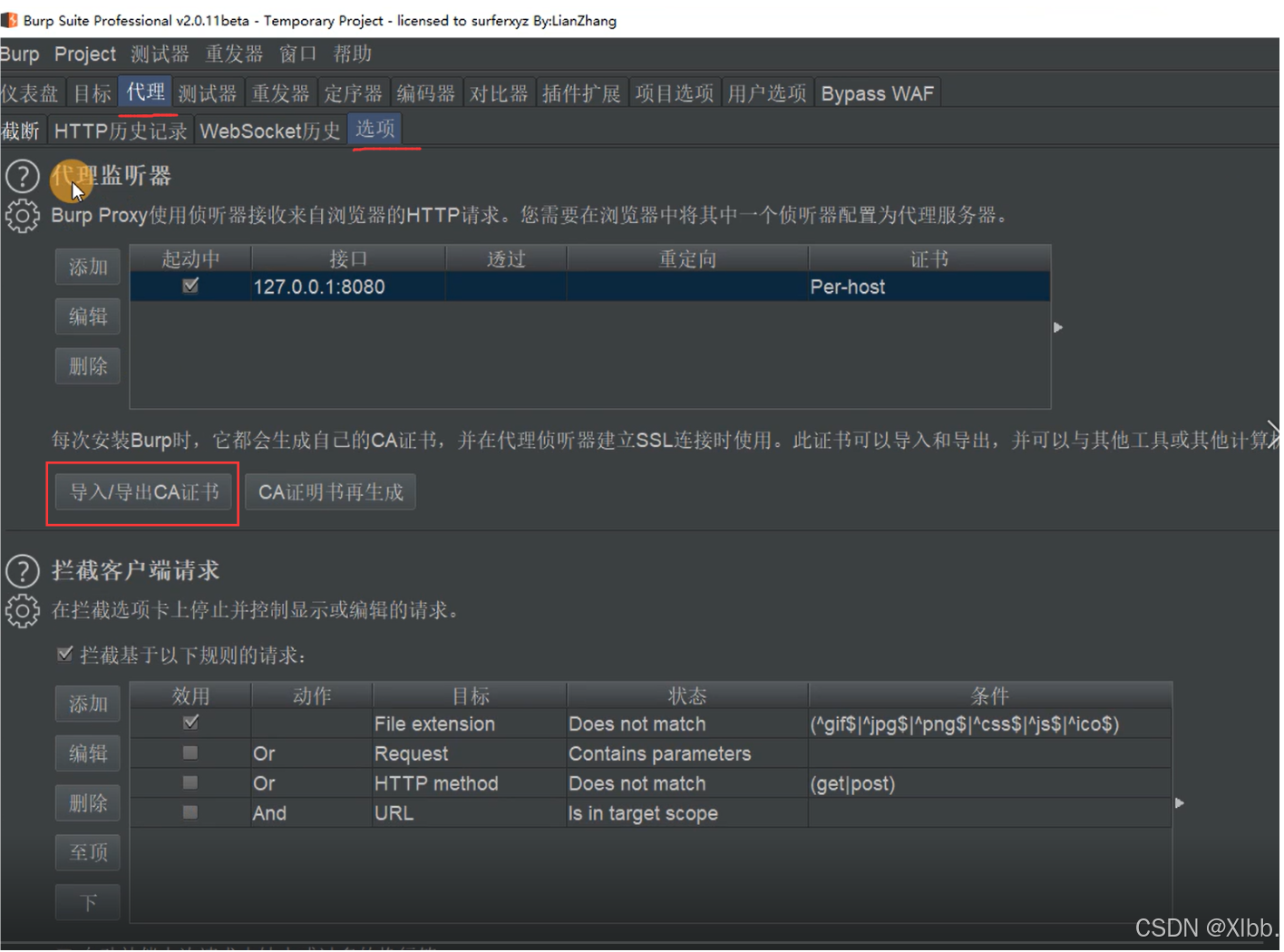

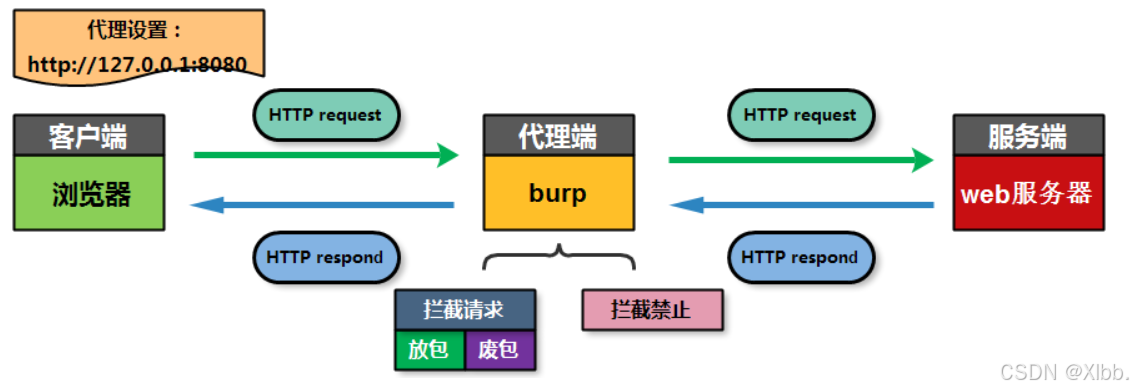

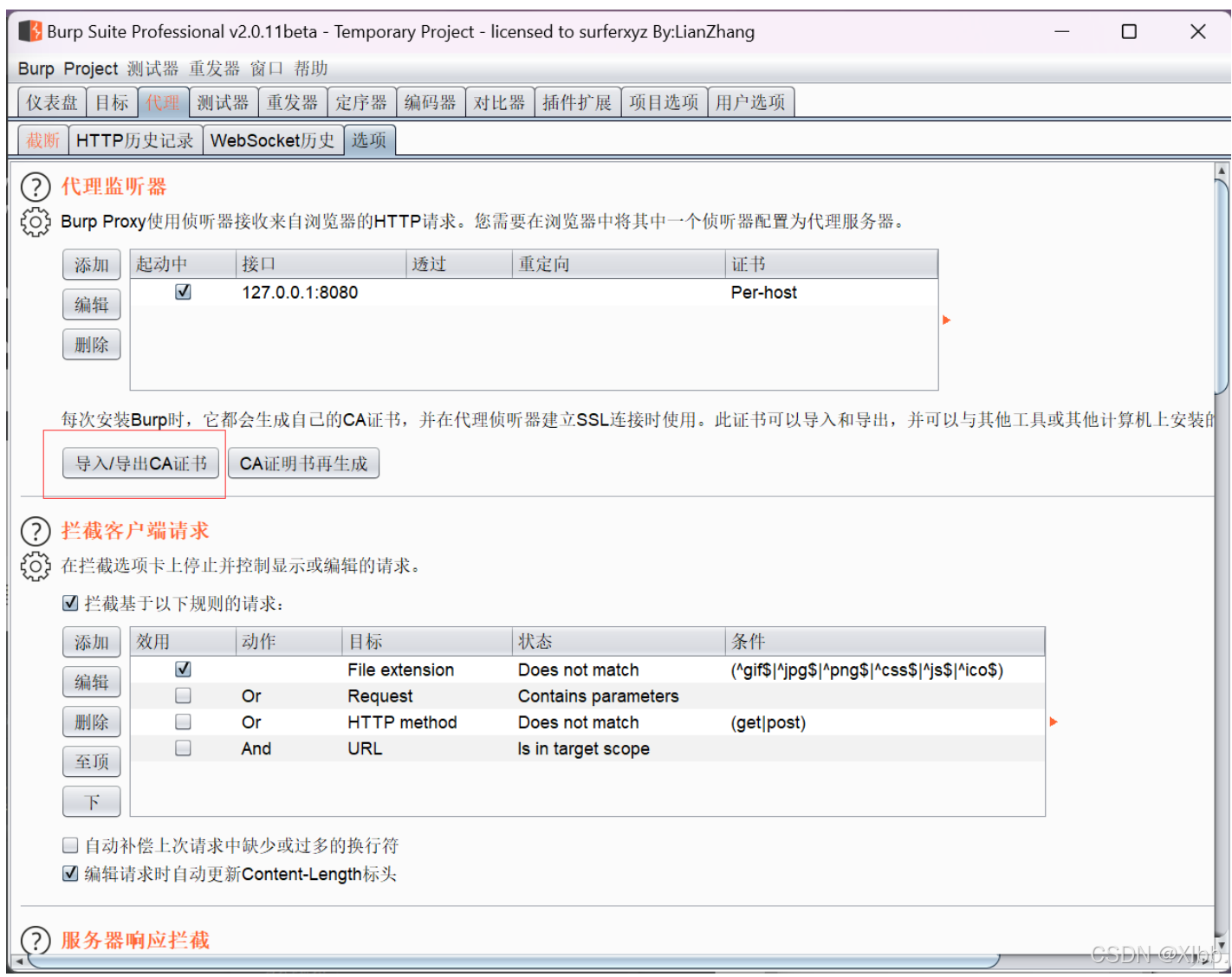

进行代理功能设置:

选择【代理】--【选项】--里面默认有127.0.0.1:8080端口信息设置,应用代理功能需要调整浏览器代理设置;

阅览器代理设置

设置完毕后,可以保证浏览器发送的数据包都会先到达代理服务,实际就是到达bp程序上,在bp中可以获取所有访问网站数据包

代理功能对数据库包的控制方式:

| 序号 | 控制方式 | 解释说明 |

|---|---|---|

| 01 | 放包 | 对浏览器发出的请求数据包进行释放,从而保证请求数据包可以发送到网站服务端 |

| 02 | 废包 | 对浏览器发出的请求数据包进行丢弃,将会导致请求数据包不会发送到网站服务端 |

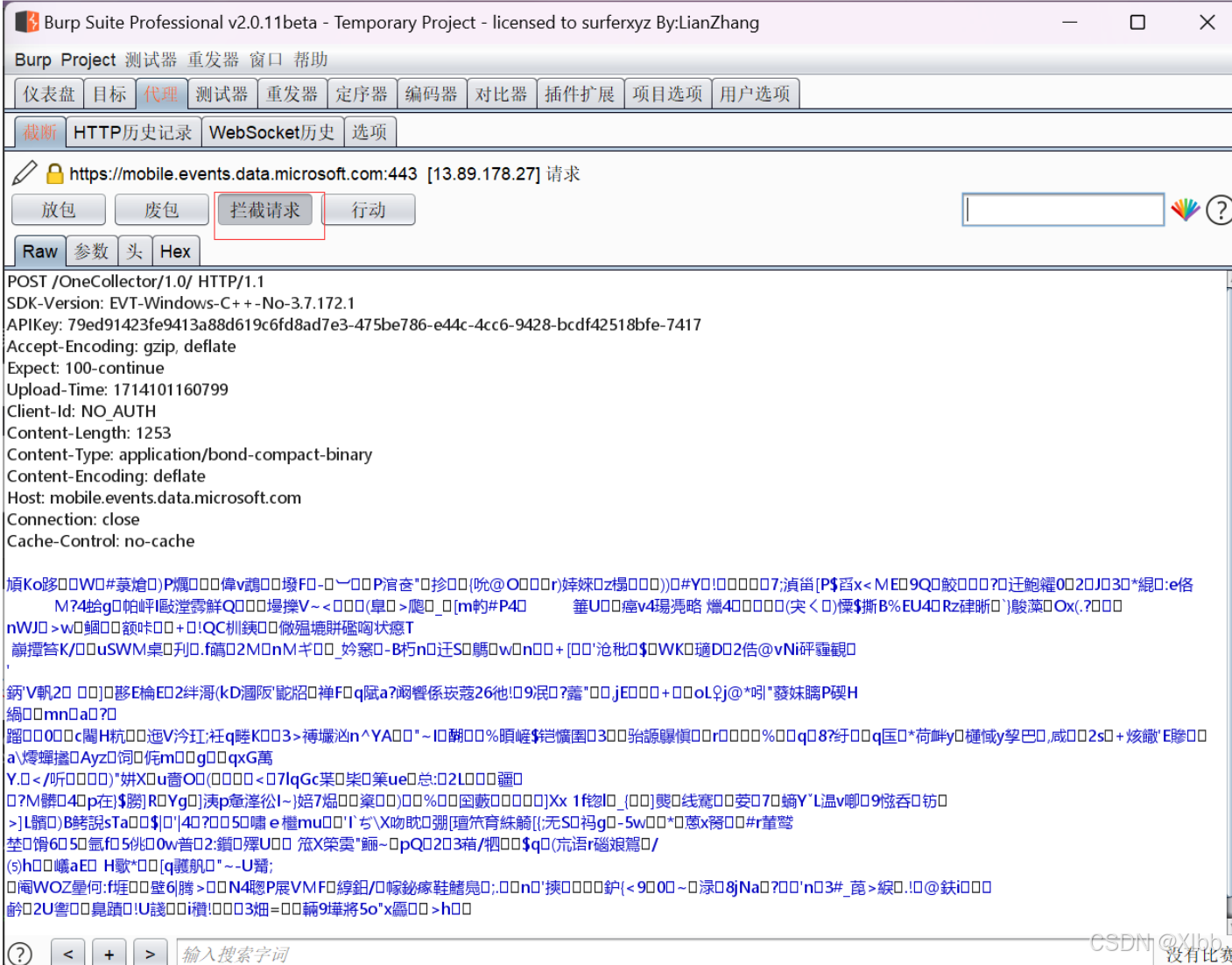

| 03 | 拦截请求 | 对浏览器发出的请求数据包进行拦截,从而方便分析请求数据包的信息 |

| 04 | 拦截禁止 | 对浏览器发出的请求数据包进行放行,从而保证在开启代理时通讯正常 |

默认bp代理对http响应的数据包,不做拦截,若需要拦截,需要在【代理选项】中做如下配置:

说明:默认只能利用bp抓取http的数据包,无法抓取https的数据包,若想抓取https包,需要将bp中的证书加载到浏览器中

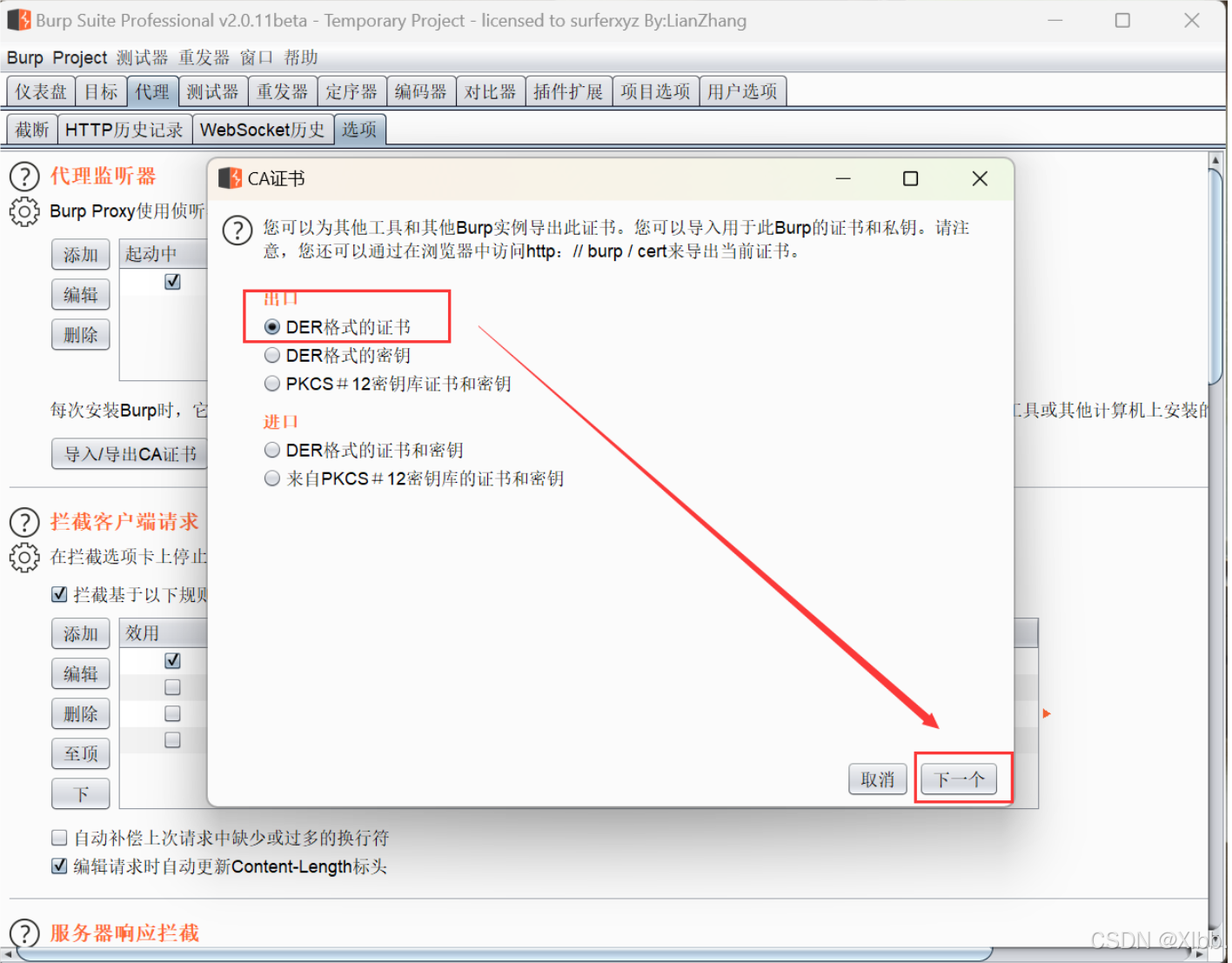

3.1)抓取浏览器访问网站的HTTPS数据包:

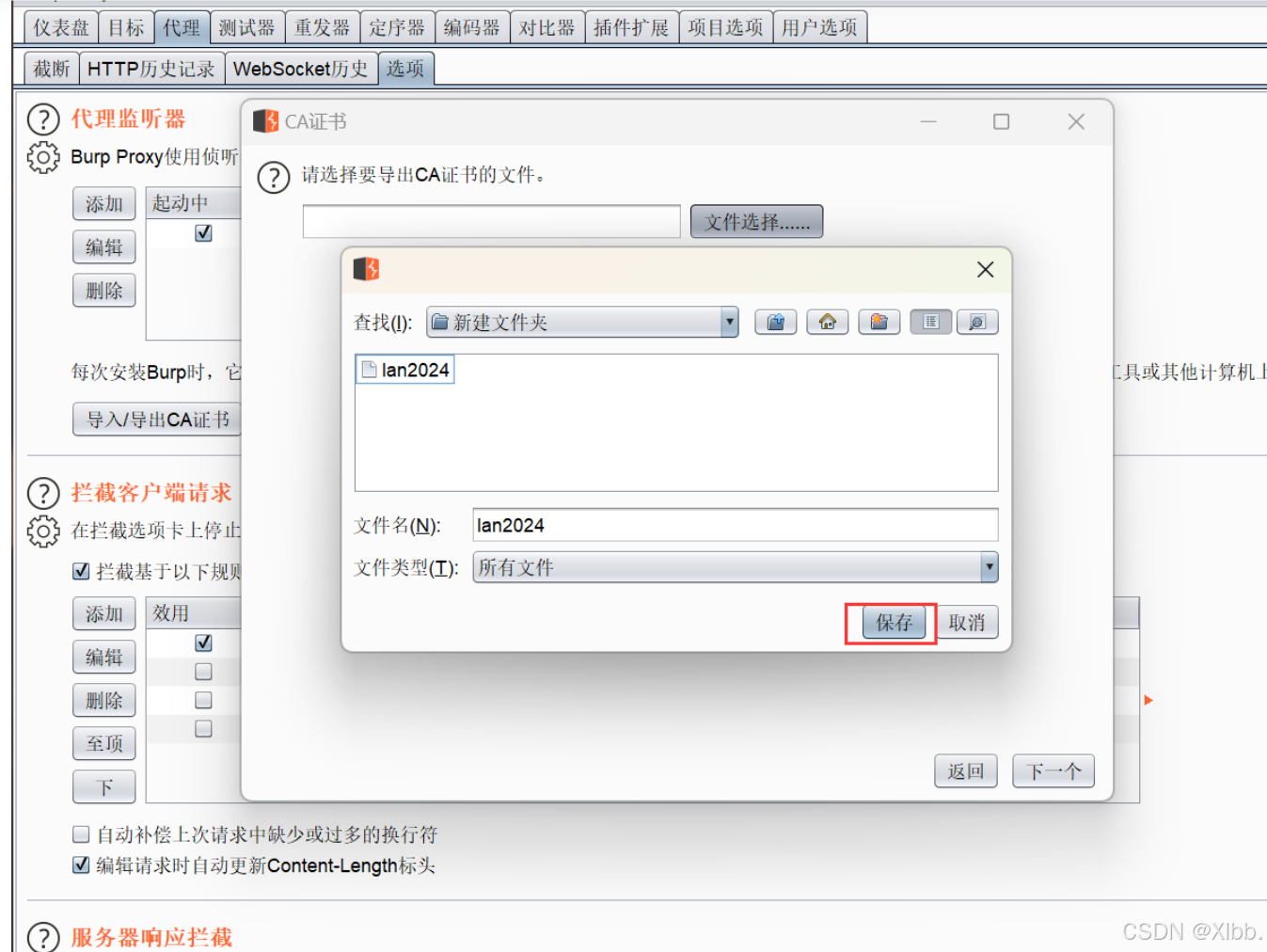

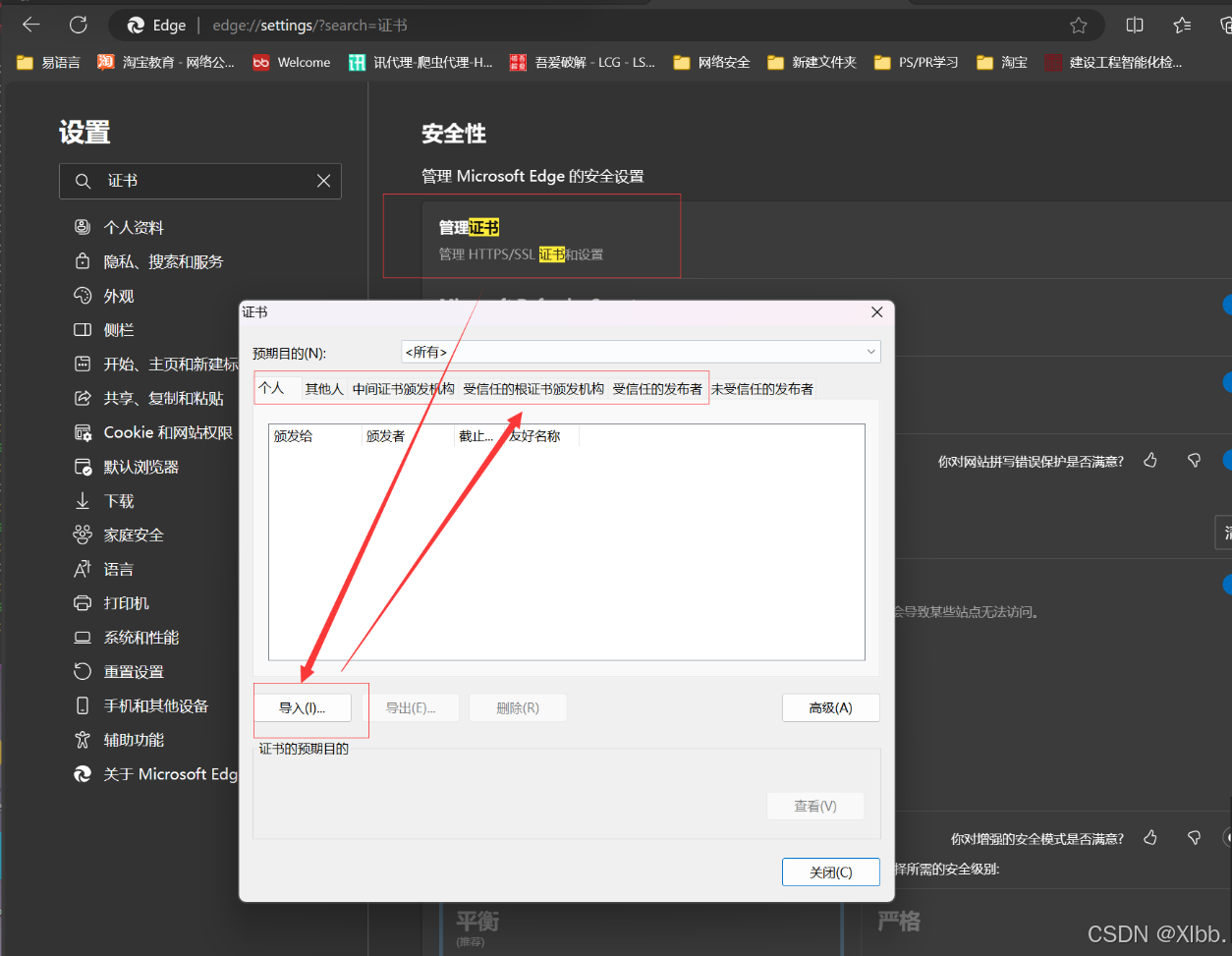

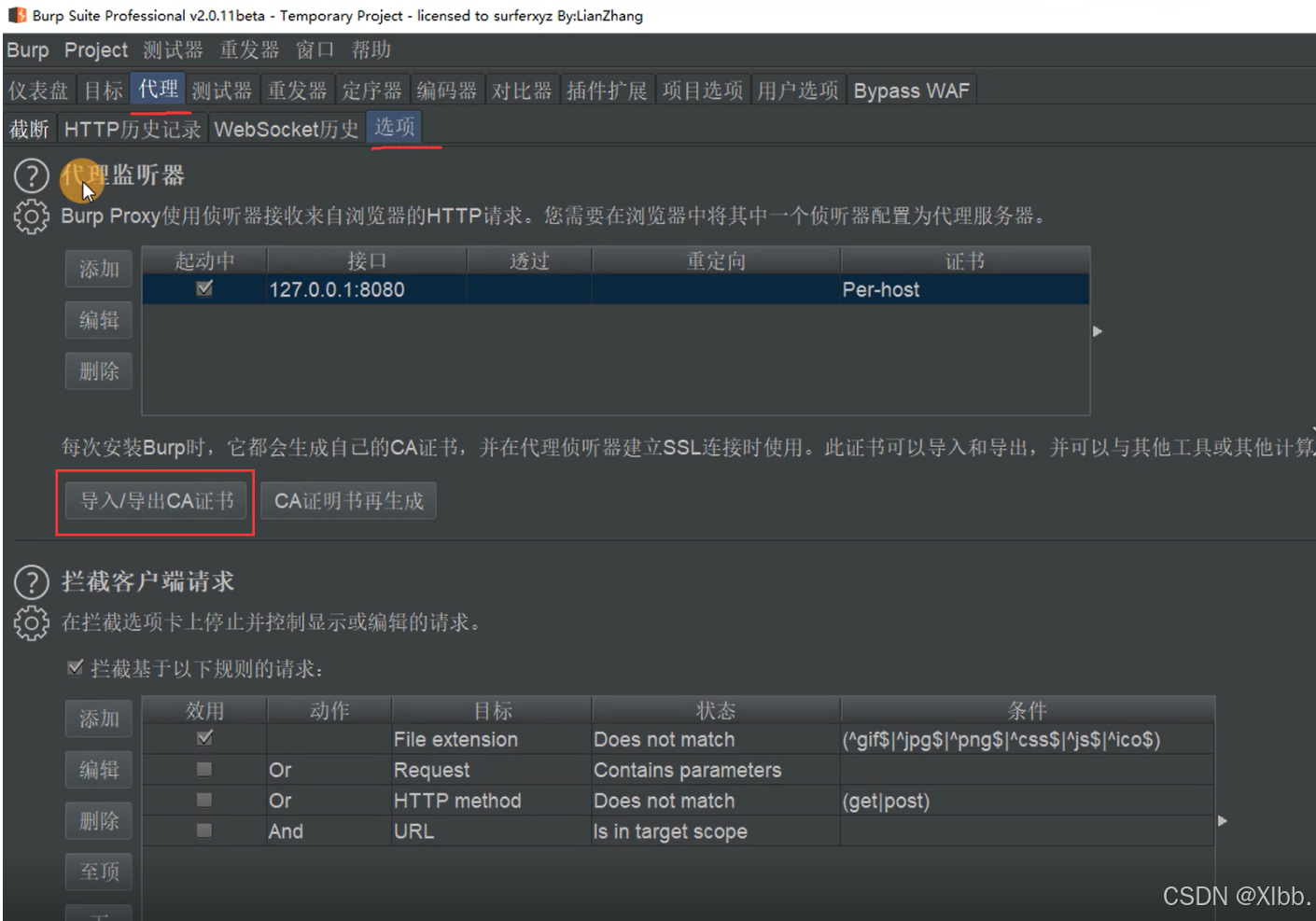

在bp中选择【代理选项】-- 【导入/导出CA证书】;

导出的证书文件由于权限问题,可能会出现失败问题,建议将导出的证书文件保存到相应用户的家目录中;

在浏览器器证书配置中,进行bp证书信息的添加导入:

进入浏览器【设置】-- 【管理证书】-- 点击【导入】(除了未受信的发布者不导入其他都要导入)-- 加载刚才bp导出的证书文件即可;

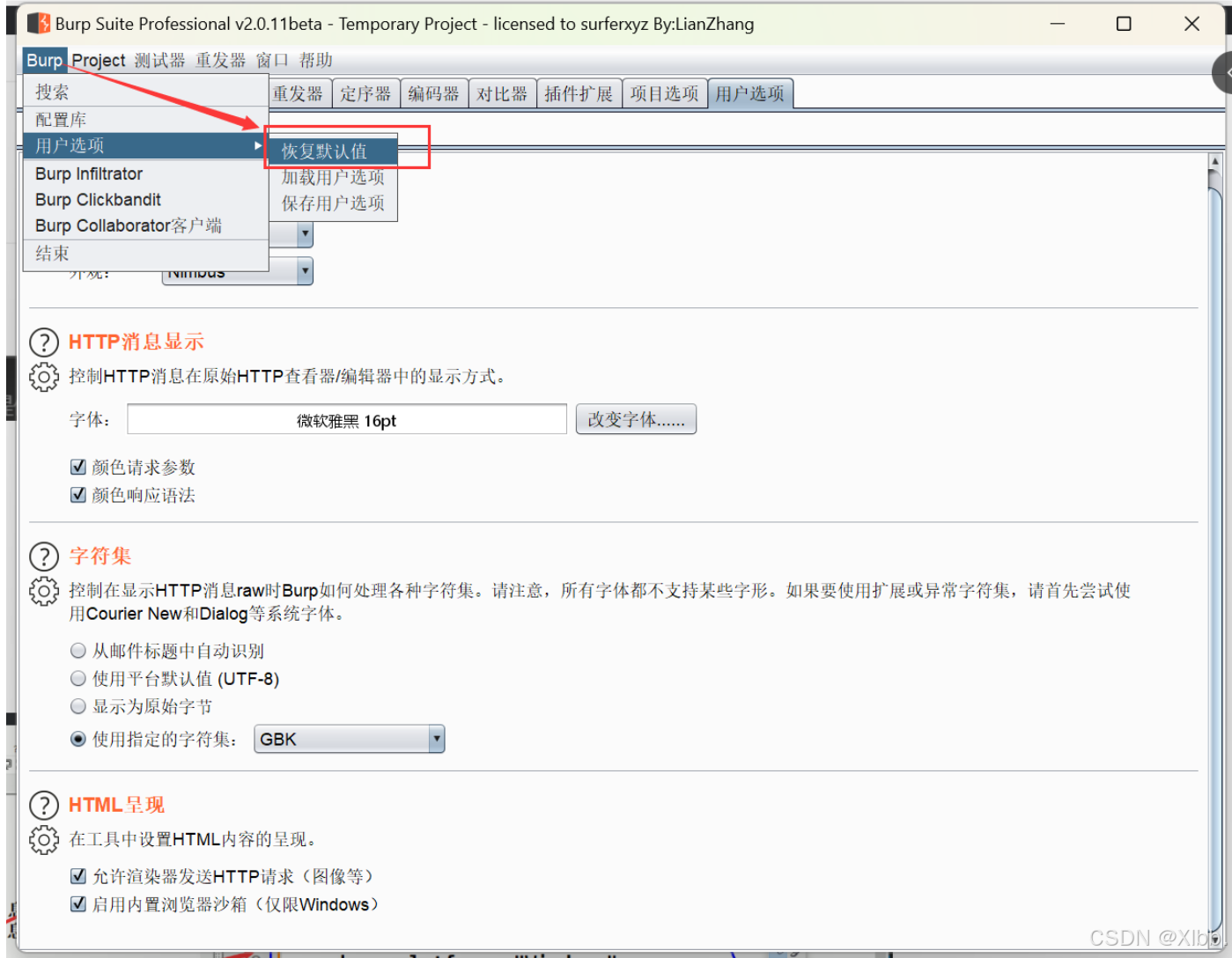

3.2)bp证书导入阅览器无法使用解决方法

bp恢复默认值重新导入

3.3)取消浏览器垃圾包的抓取

选中垃圾包右键选择【请求不要拦截】-- 【给这个主人】

说明:bp代理功能开启后,可以实现对网站服务进行攻击,构造攻击代码信息(payload),特别是采用post或cookie欺骗攻击时

可以测试各种请求方法信息:GET POST HEAD OPTIONS(获取各种方法,进行漏洞攻击 利用caidao木马)

2、网站漏洞扫描软件应用-Xray

01 Xray 扫描工具使用介绍:

xray社区是长亭科技推出的免费白帽子工具平台,目前社区有xray、xpoc和radium工具,均有多名经验丰富的安全开发人员;

以及数以万名社区贡献者共同打造而成;相比于其他国外扫描器,xray支持反向扫描,可以进行配合手工检测

官方链接参考:xray - 一款强大的安全评估工具

官方文档链接:介绍 - xray Documentation

02 Xray 扫描工具安装过程:

软件程序无需进行安装部署,下载好软件即可直接运行使用;

或使用在线软件包

03 Xray 扫描工具扫描应用:

获取软件版本信息:

C:\Users\admin\Desktop\xray_windows_amd64.exe>xray_windows_amd64.exe version或xray.exe version

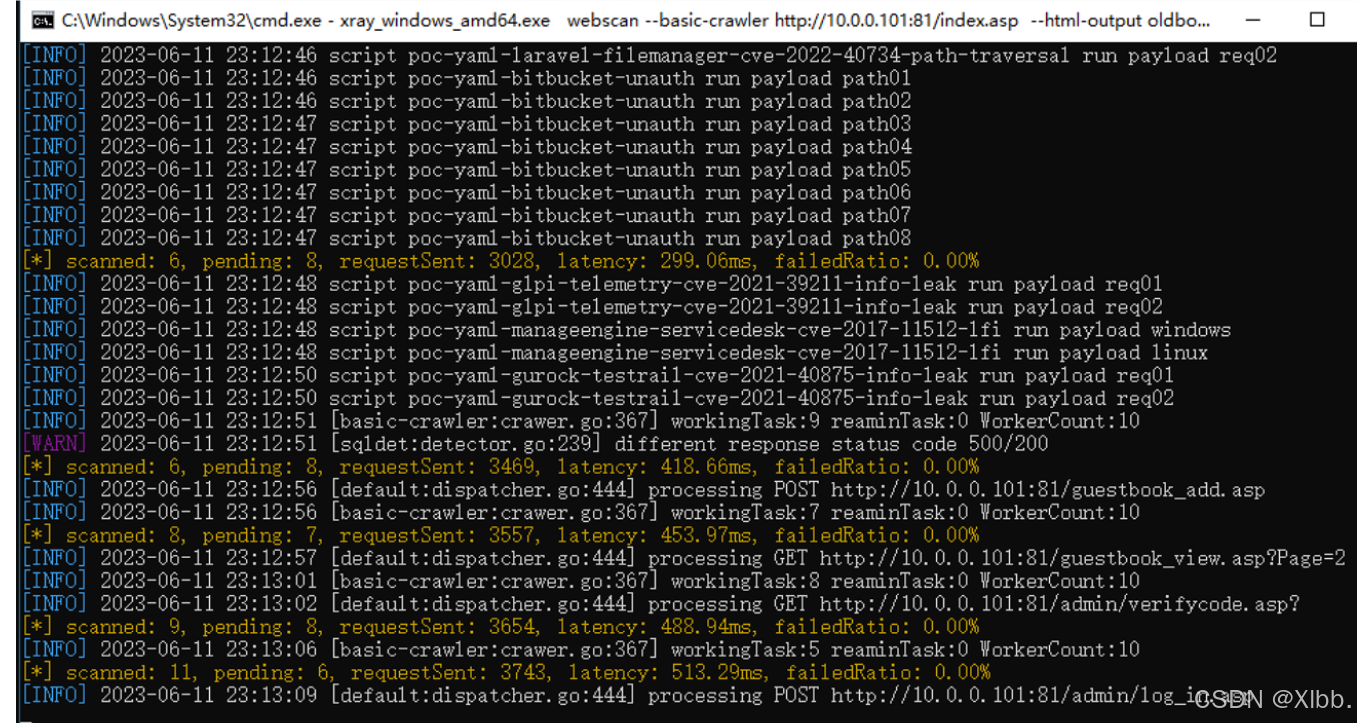

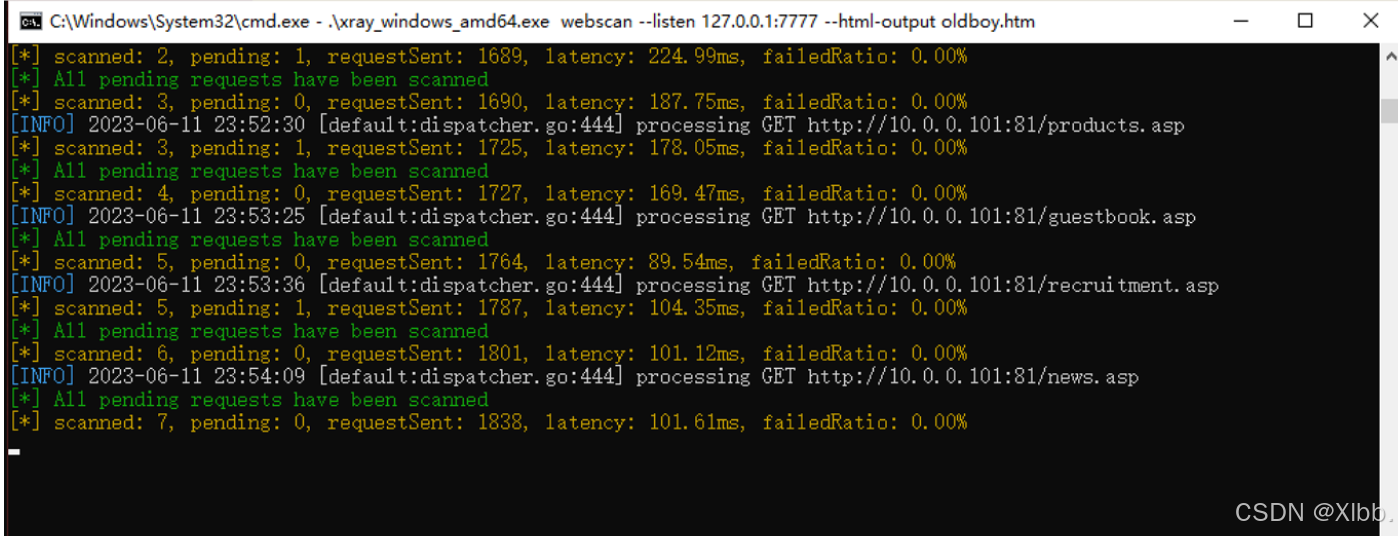

Version: 1.9.4/fda88126/COMMUNITY进行爬虫模式扫描网站信息:

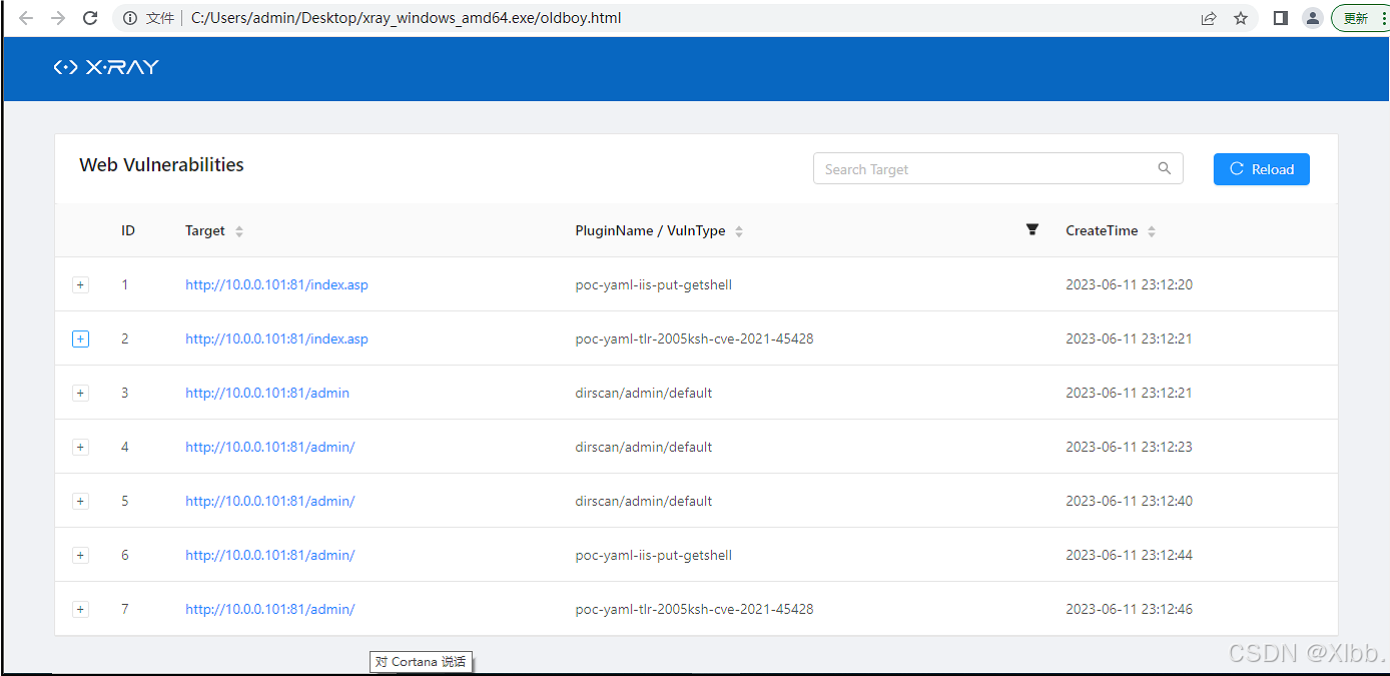

./xray_windows_amd64.exe webscan --basic-crawler http://10.0.0.101:81/index.asp --html-output oldboy.html爬虫模式检测的漏洞信息:

进行代理模式扫描网站信息:

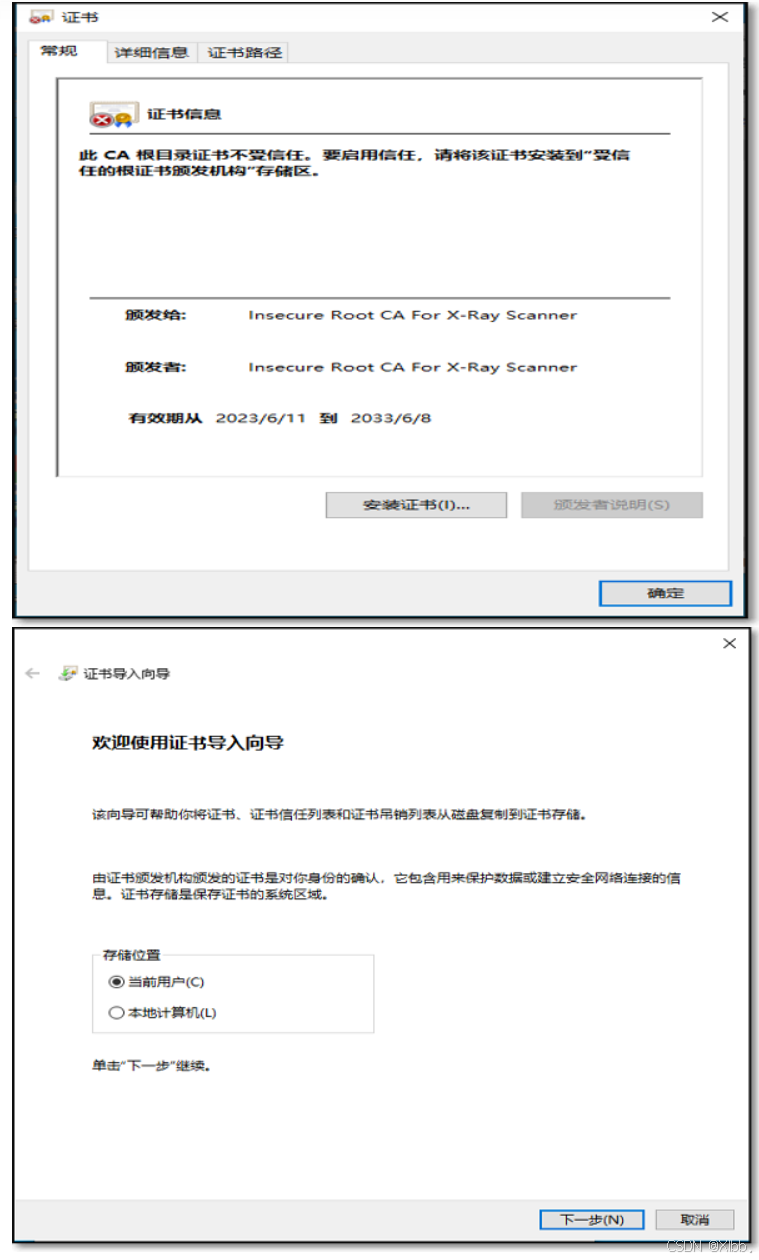

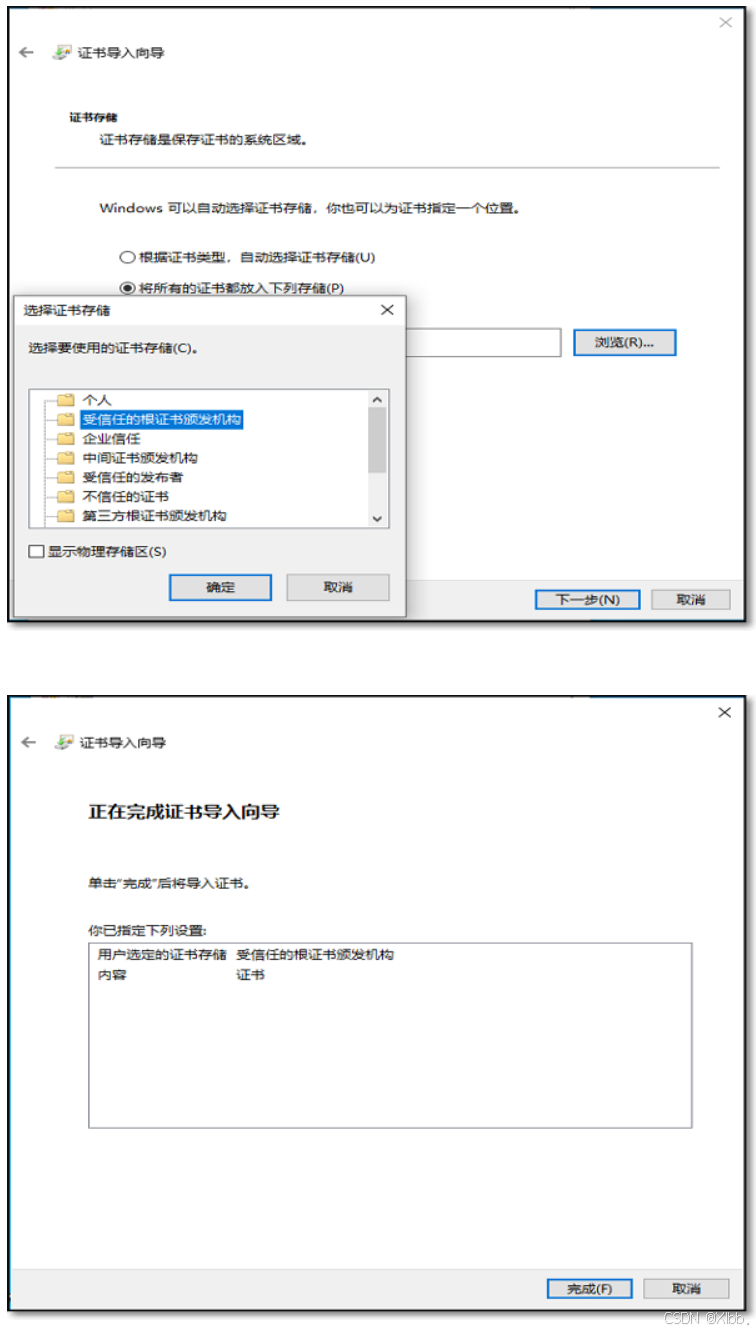

运行程序生成证书信息:

./xray_windows_amd64.exe genca证书信息生成完毕后,双击 ca.crt,然后按照下图的步骤操作,进行证书信息的安装:

进行代理模式扫描配置:

第一次启动 xray 之后,当前目录会生成 config.yml 文件,选择文件编辑器打开,并按照下方说明修改

-

mitm中restriction中hostname_allowed增加testphp.vulnweb.com

mitm:

...

restriction:

hostname_allowed:

-- 允许访问的 Hostname,支持格式如 t.com、*.t.com、1.1.1.1、1.1.1.1/24、1.1-4.1.1-8

- testphp.vulnweb.com

因为我们的测试目标站就是 Home of Acunetix Art,增加这个过滤之后,xray 将只会扫描该站的流量;避免扫描到非授权目标站点.

-

设定漏洞扫描结果的输出,这里选择使用 html 文件输出,所以命令行后面要增加

--html-output xray-testphp.html。

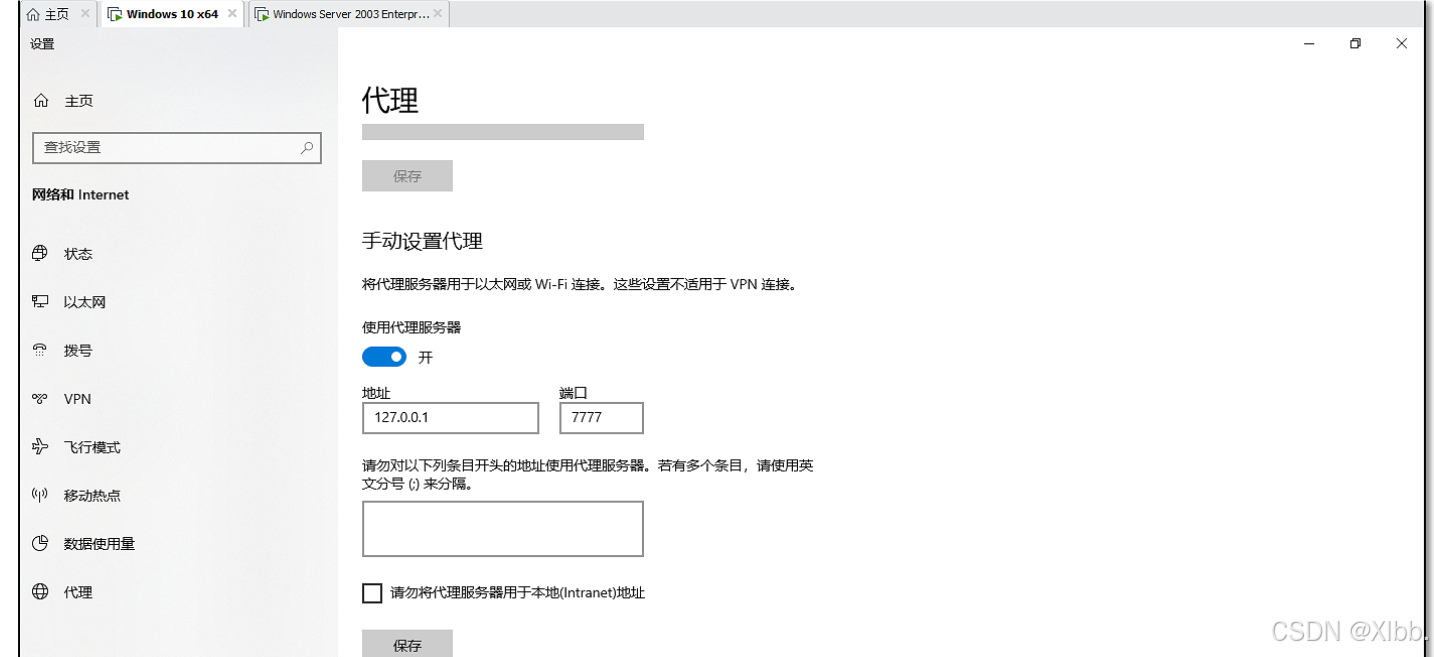

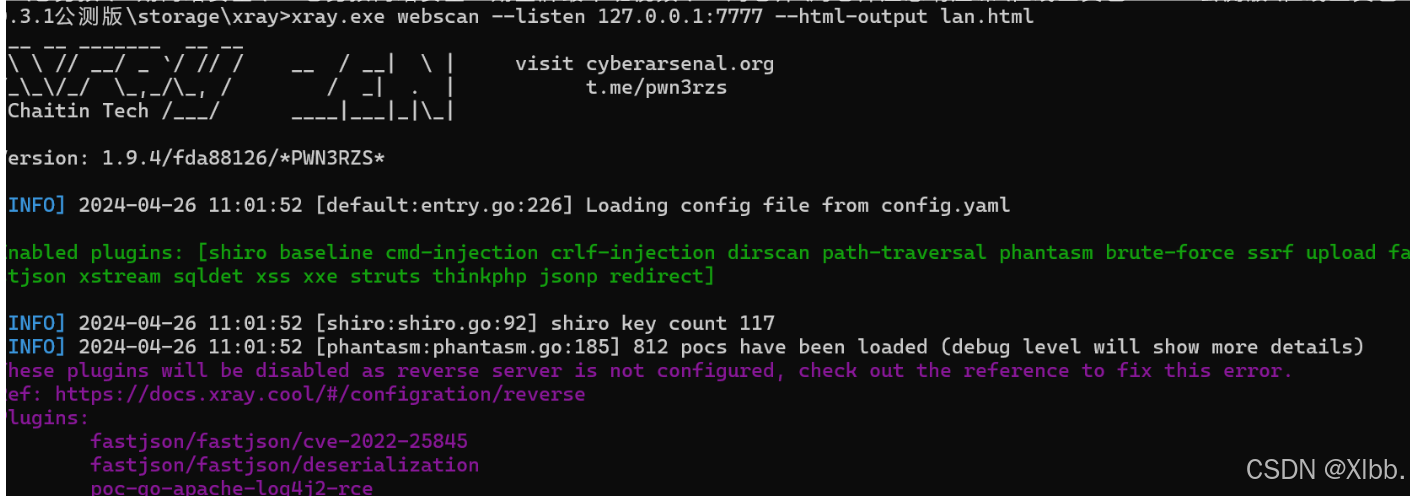

.\xray_windows_amd64.exe webscan --listen 127.0.0.1:7777 --html-output oldboy.html

或

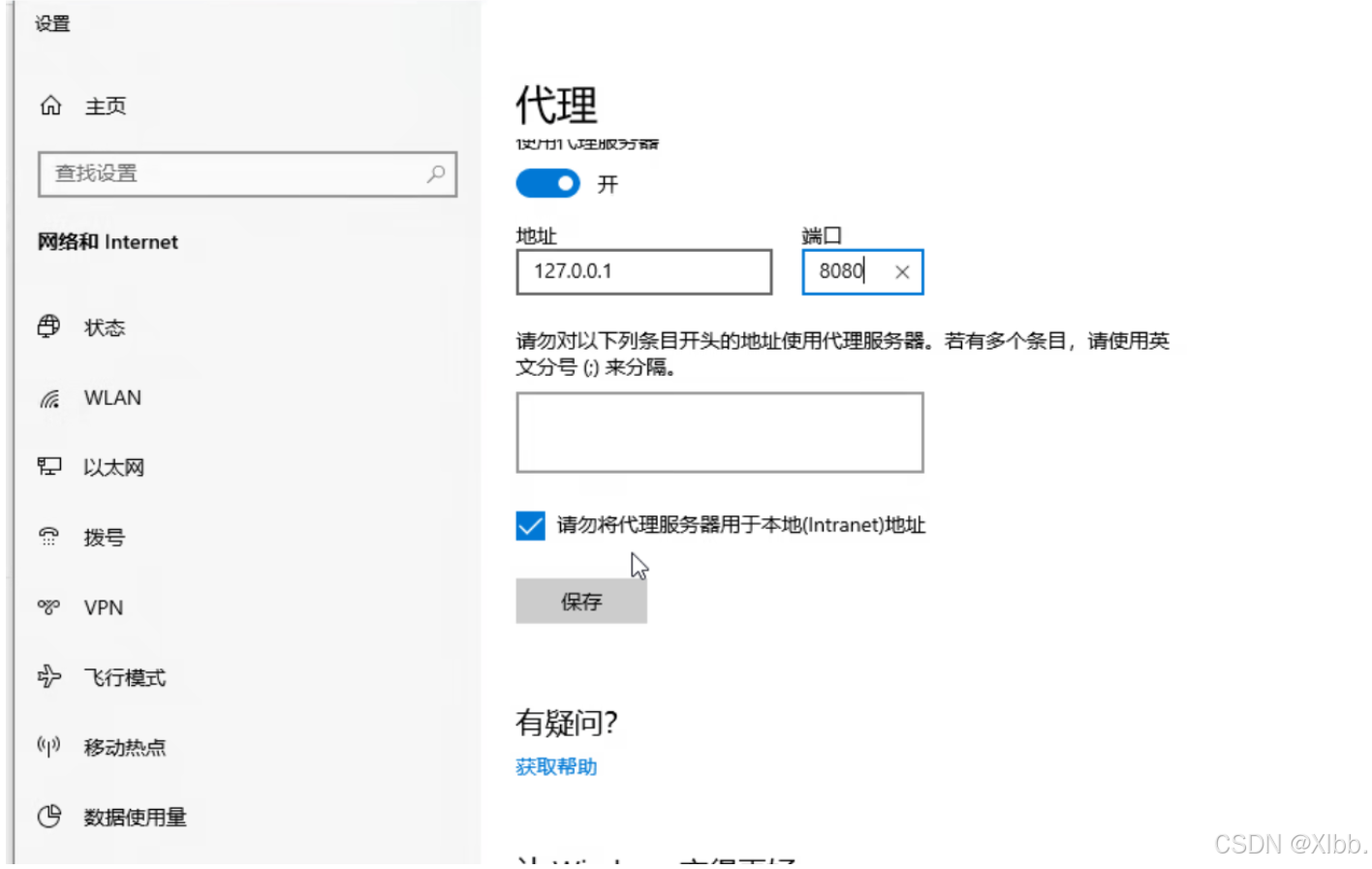

xray.exe webscan --listen 127.0.0.1:7777 --html-output xiaoq.html以上命令在执行之前,需要进行浏览器代理设置:

进行启动代理模式扫描:

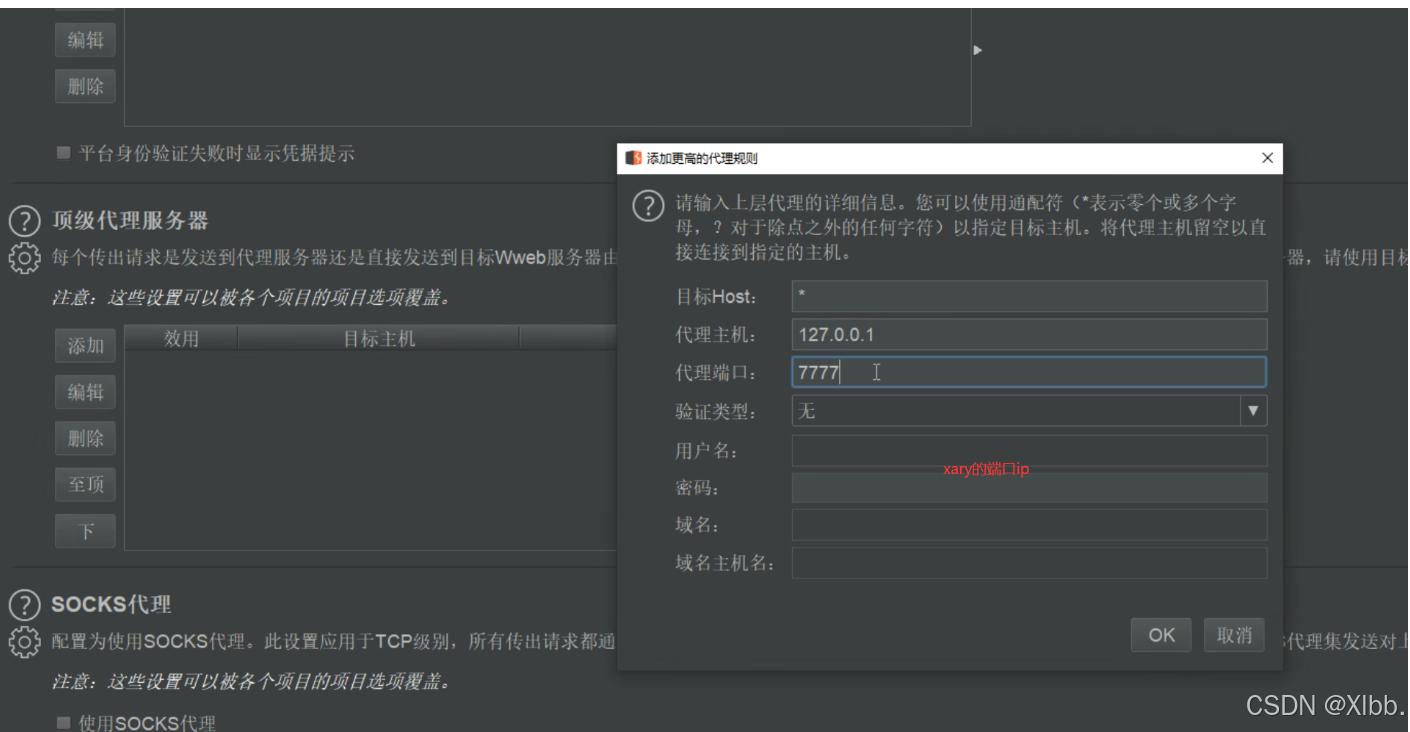

3、brup和xary联动使用

阅览器设置bp代理及端口

bp设置顶级代理。填写xary代理端口及ip :

bp证书导入阅览器

运行xray:

xray.exe webscan --listen 127.0.0.1:7777 --html-output xiaoq.htmlbp开启拦截

bp放包即实现对放包的流量进行漏扫。(bp+xray结合进行流量拦截和漏洞扫描,在HTTP/S请求被发送到目标服务器之前,先通过Burp Suite拦截并修改请求,然后再通过Xray进行安全扫描,以发现潜在的安全漏洞。)

声明:

- 此文章只做技术研究,谨遵守国家相关法律法规,请勿用于违法用途,如果您对文章内容有疑问,可以尝试留言私信,如有侵权请联系小编处理。