身世浮沉,尝尽人间苦

需要源文件或者解析可以后台私信我

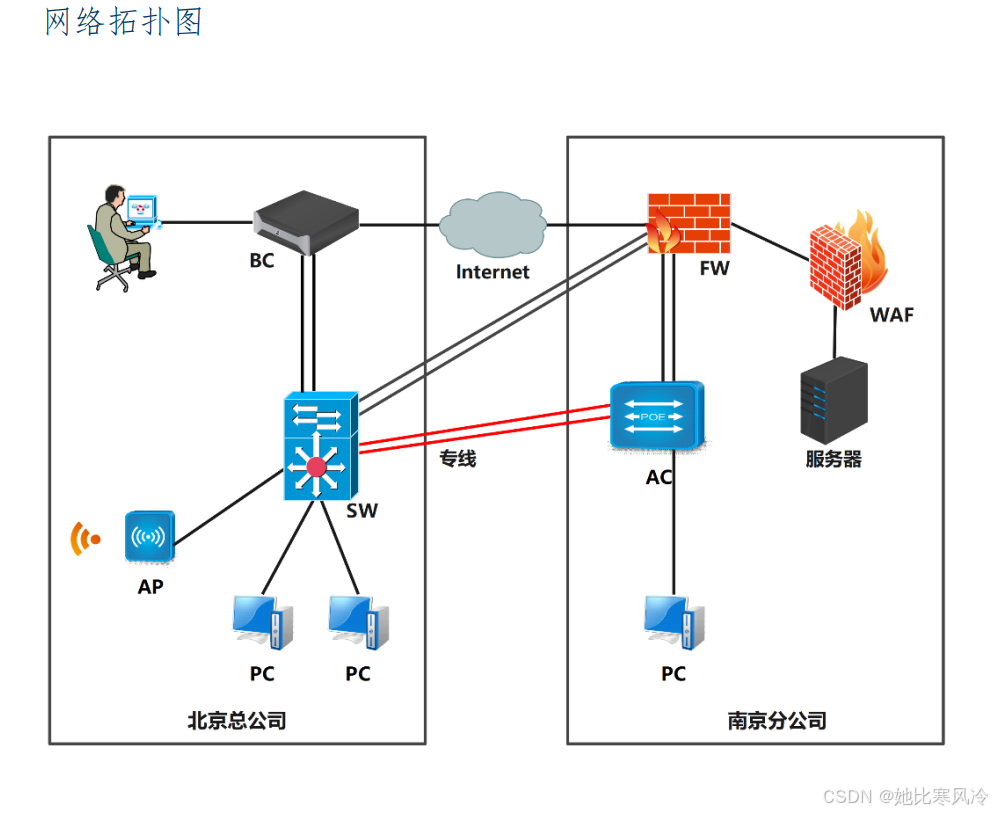

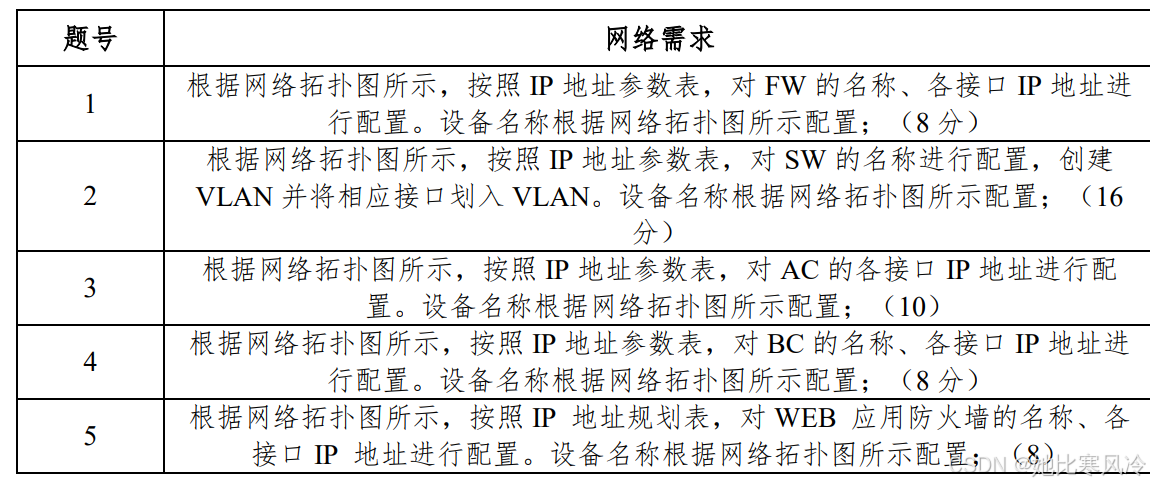

(二) 第一阶段任务书

任务 1:网络平台搭建 (50 分)

题号 网络需求

1

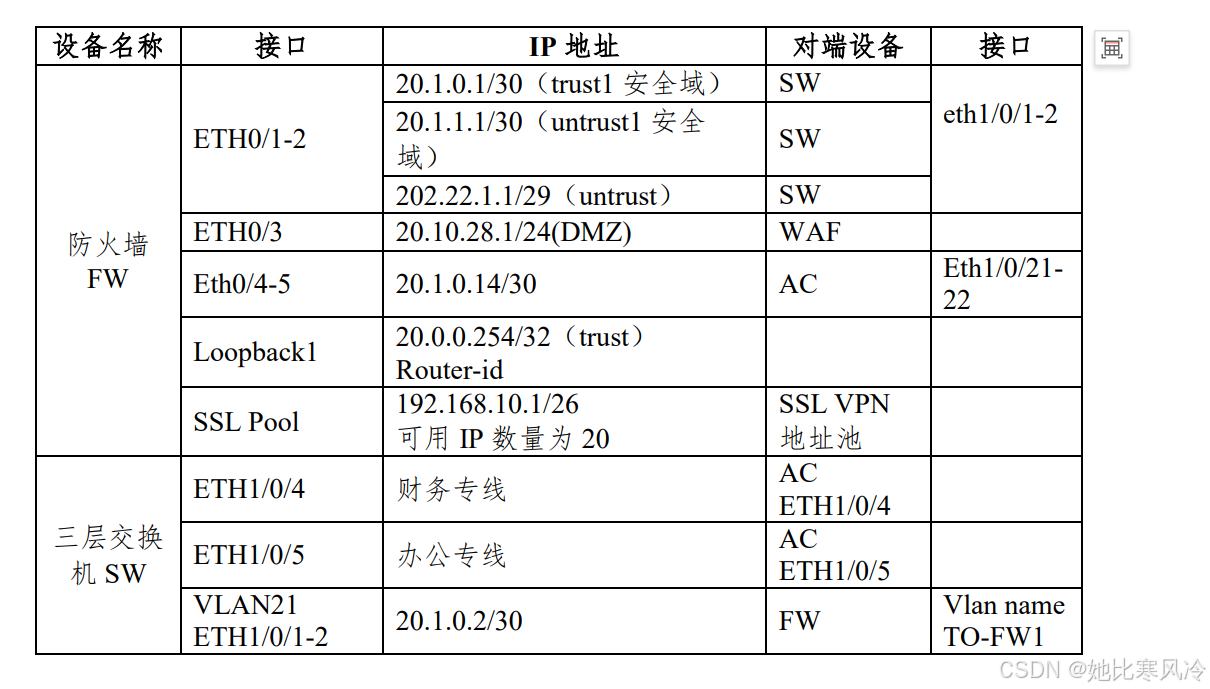

根据网络拓扑图所示,按照 IP 地址参数表,对 FW 的名称、各接口 IP 地址进

行配置。设备名称根据网络拓扑图所示配置;(8 分)

2

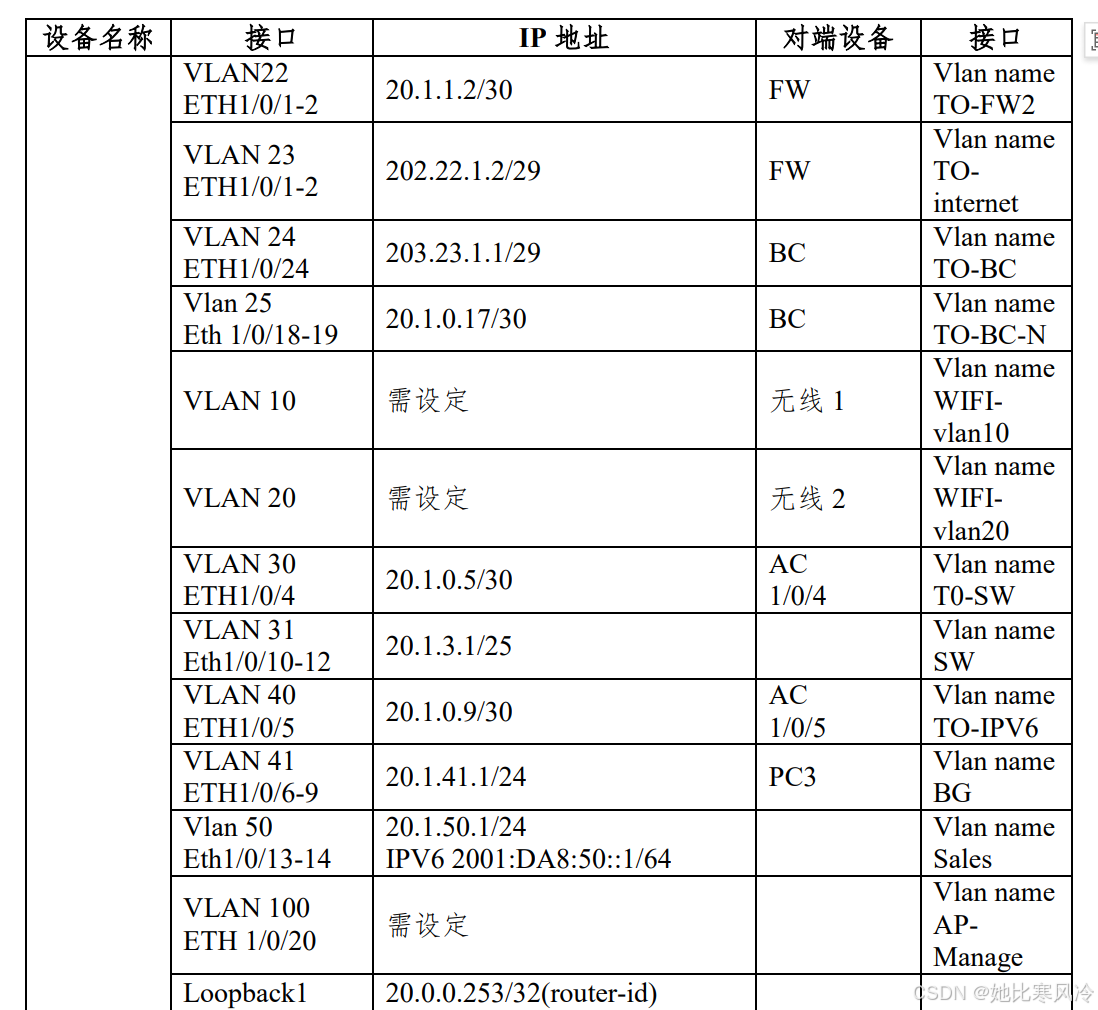

根据网络拓扑图所示,按照 IP 地址参数表,对 SW 的名称进行配置,创建

VLAN 并将相应接口划入 VLAN。设备名称根据网络拓扑图所示配置;(16

分)

3

根据网络拓扑图所示,按照 IP 地址参数表,对 AC 的各接口 IP 地址进行配

置。设备名称根据网络拓扑图所示配置;(10)

4

根据网络拓扑图所示,按照 IP 地址参数表,对 BC 的名称、各接口 IP 地址进

行配置。设备名称根据网络拓扑图所示配置;(8 分)

5

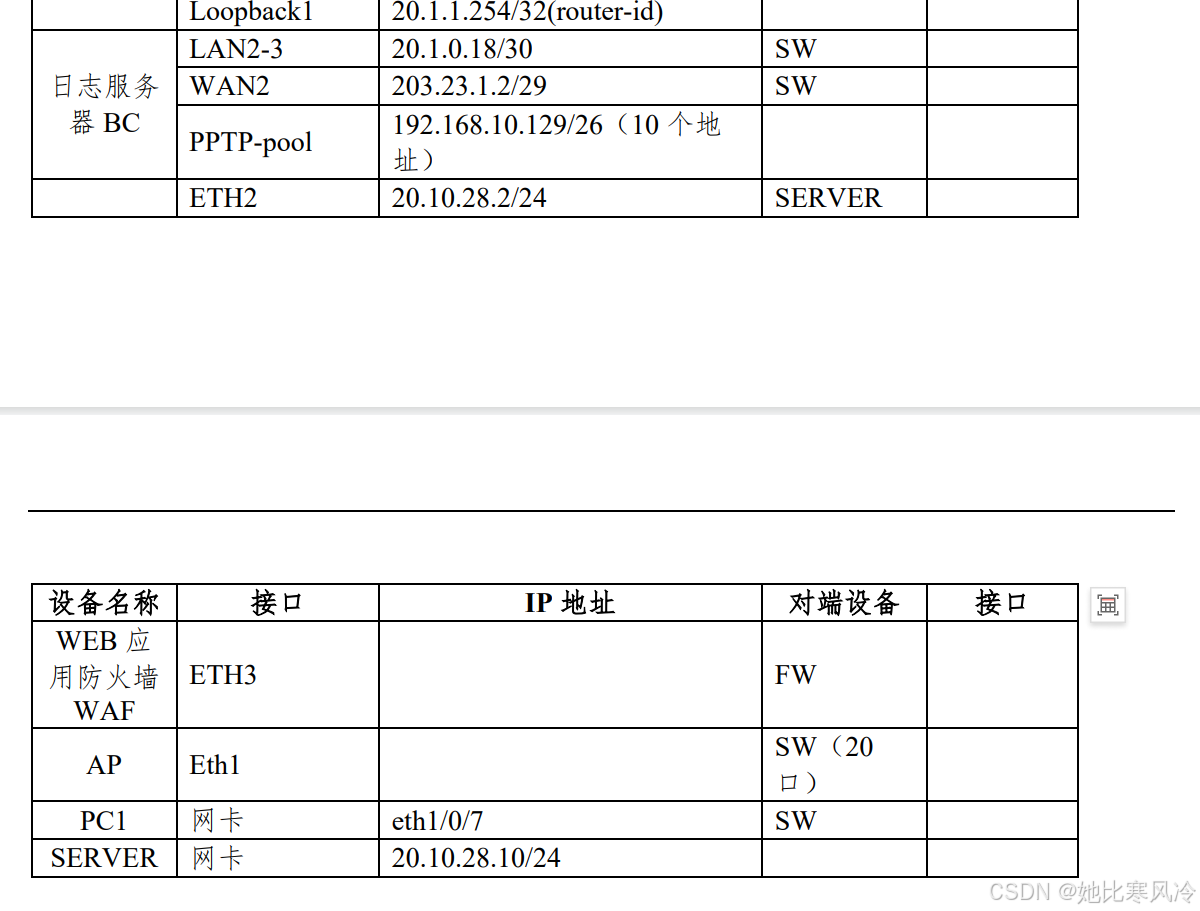

根据网络拓扑图所示,按照 IP 地址规划表,对 WEB 应用防火墙的名称、各

接口 IP 地址进行配置。设备名称根据网络拓扑图所示配置;(8)

任务 2:网络安全设备配置与防护(250 分)

-

SW 和 AC 开启 telnet 登录功能,telnet 登录账户仅包含“ABC4321”,密

码为明文“ABC4321”,采用 telnet 方式登录设备时需要输入 enable 密

码,密码设置为明文“12345” 。 -

北京总公司和南京分公司租用了运营商两条裸光纤,实现内部办公互通。

一条裸光纤承载公司财务部门业务,一条裸光纤承载其他内部业务。使用

相关技术实现总公司财务段路由表与公司其它业务网段路由表隔离,财务

业务位于 VPN 实例名称 SW 内,总公司财务和分公司财务能够通信,财

务部门总公司和分公司之间采用 RIP 路由实现互相访问。 -

尽可能加大总公司核心和出口 BC 之间的带宽。

-

为防止终端产生 MAC 地址泛洪攻击,请配置端口安全,已划分 VLAN41

的端口最多学习到 5 个 MAC 地址,发生违规阻止后续违规流量通过,不

影响已有流量并产生 LOG 日志;连接 PC1 的接口为专用接口,限定只允

许 PC1 的 MAC 地址可以连接。 -

总公司核心交换机端口 ethernet1/0/6 上,将属于网段 20.1.41.0 内的报文带

宽限制为 10M 比特/秒,突发值设为 4M 字节,超过带宽的该网段内的报文

一律丢弃。 -

在 SW 上配置将 8 端口收到的源 IP 为 20.1.41.111 的帧重定向到 9 端口,即

从 8 端口收到的源 IP 为 20.1.41.111 的帧通过 9 端口转发出去。 -

总公司 SW 交换机模拟因特网交换机,通过某种技术实现本地路由和因特

网路由进行隔离,因特网路由实例名 internet。 -

对 SW 上 VLAN50 开启以下安全机制。业务内部终端相互二层隔离,启用

环路检测,环路检测的时间间隔为 10s,发现环路以后关闭该端口,恢复时

间为 30 分钟; 如私设 DHCP 服务器关闭该端口;开启防止 ARP 欺骗攻

击。 -

配置使北京公司内网用户通过总公司出口 BC 访问因特网,分公司内网用

户通过分公司出口 FW 访问因特网,要求总公司核心交换机 9 口 VLAN41

业务的用户访问因特网的流量往反数据流经过防火墙在通过 BC 访问因特

网;防火墙 untrust 和 trust1 开启安全防护,参数采用默认参数。 -

为了防止 DOS 攻击的发生,在总部交换机 vlan50 接口下对 MAC、ARP、

ND 表项数量进行限制,具体要求为:最大可以学习 20 个动态 MAC 地

址、20 个动态 ARP 地址、50 个 NEIGHBOR 表项。 -

总公司和分公司今年进行 IPv6 试点,要求总公司和分公司销售部门用户能

够通过 IPV6 相互访问,IPV6 业务通过租用裸纤承载。实现分公司和总公

司 ipv6 业务相互访问;AC 与 SW 之间配置静态路由 使 VLAN50 与

VLAN60 可以通过 IPv6 通信;IPv6 业务地址规划如下,其它 IPv6 地址自

行规划。 -

在总公司核心交换机 SW 配置 IPv6 地址,开启路由公告功能,路由器公告

的生存期为 2 小时,确保销售部门的 IPv6 终端可以通过 DHCP SERVER

获取 IPv6 地址,在 SW 上开启 IPV6 dhcp server 功能,ipv6 地址范围

2001:da8:50::2-2001:da8:50::100。 -

在南京分公司上配置 IPv6 地址,使用相关特性实现销售部的 IPv6 终端可自

动从网关处获得 IPv6 无状态地址。 -

SW 与 AC,AC 与 FW 之间配置 OSPF area 0 开启基于链路的 MD5 认证,

密钥自定义,传播访问 INTERNET 默认路由,让总公司和分公司内网用户

能够相互访问包含 AC 上 loopback1 地址;分公司 SW 和 BC 之间运行静态

路由协议。 -

分公司销售部门通过防火墙上的 DHCP SERVER 获取 IP 地址,server IP 地

址为 20.0.0.254,地址池范围 20.1.60.10-20.1.60.100,dns-server 8.8.8.8。 -

如果 SW 的 11 端口的收包速率超过 30000 则关闭此端口,恢复时间 5 分

钟,为了更好地提高数据转发的性能,SW 交换中的数据包大小指定为

1600 字节。 -

为实现对防火墙的安全管理,在防火墙 FW 的 Trust 安全域开启

PING,HTTP,telnet,SNMP 功能,Untrust 安全域开启 SSH、HTTPS 功

能。 -

在分部防火墙上配置,分部 VLAN 业务用户通过防火墙访问 Internet 时,

复用公网 IP: 202.22.1.3、202.22.1.4;保证每一个源 IP 产生的所有会话将

被映射到同一个固定的 IP 地址,当有流量匹配本地址转换规则时产生日志

信息,将匹配的日志发送至 20.10.28.10 的 UDP 2000 端口。

业务 IPV6 地址

总公司 VLAN50 2001::DA8:50::1/64

分公司 VLAN60 2001::DA8:60::1/64 -

远程移动办公用户通过专线方式接入分公司网络,在防火墙 FW 上配置,

采用 SSL 方式实现仅允许对内网 VLAN 61 的访问,端口号使用 4455,用

户名密码均为 ABC4321,地址池参见地址表。 -

分公司部署了一台 WEB 服务器 ip 为 20.10.28.10,接在防火墙的 DMZ 区域

为外网用户提供 web 服务,要求内网用户能,ping 通 web 服务器和访问服务

器上的 web 服务(端口 80)和远程管理服务器(端口 3389),外网用户只

能访问通过防火墙外网地址访问服务器 web 服务。 -

为了安全考虑,无线用户移动性较强,访问因特网时需要在 BC 上开启 web

认证,采用本地认证,密码账号都为 web4321。 -

由于分公司到因特网链路带宽比较低,出口只有 200M 带宽,需要在防火

墙配置 iQOS,系统中 P2P 总的流量不能超过 100M ,同时限制每用户最

大下载带宽为 2M,上传为 1M,优先保障 HTTP 应用,为 http 预留 100M

带宽。 -

为净化上网环境,要求在防火墙 FW 做相关配置,禁止无线用户周一至周

五工作时间 9:00-18:00 的邮件内容中含有“病毒”、“赌博”的内容,

且记录日志。 -

由于总公司无线是通过分公司的无线控制器统一管理,为了防止专线故障

导致无线不能使用,总公司和分公司使用互联网作为总公司无线 ap 和 AC

相互访问的备份链路。FW 和 BC 之间通过 IPSEC 技术实现 AP 管理段与无

线 AC 之间联通,具体要求为采用预共享密码为 ABC4321,IKE 阶段 1

采用 DH 组 1、DES 和 MD5 加密方,IKE 阶段 2 采用 ESP-DES,

MD5。 -

总公司用户,通过 BC 访问因特网,BC 采用路由方式,在 BC 上做相关配

置,让总公司内网用户(不包含财务)通过 BC 外网口 ip 访问因特网。 -

在 BC 上配置 PPTP vpn 让外网用户能够通过 PPTP vpn 访问总公司 SW 上

内网地址,用户名为 test,密码 test23。 -

为了提高分公司出口带宽,尽可能加大分公司 AC 和出口 FW 之间带宽。

-

在 BC 上开启上网审计策略,对总公司内网用户启用 web 全部记录、记录

即时通讯的登录信息、记录邮件的全部记录,要求全部审计,记录所有网

页访问。 -

为了防止总公司内网用户私接小路由上网,需要在 BC 上做相关配置,内

网私接小路由进行惩罚,强制下线。 -

总公司出口带宽较低,总带宽只有 200M,为了防止内网用户使用 p2p 迅雷

下载占用大量带宽需要限制内部员工使用 P2P 工具下载的流量,最大上下

行带宽都为 50M,以免 P2P 流量占用太多的出口网络带宽,启用阻断记

录。 -

通过 BC 设置总公司用户在上班时间周一到周五 9:00 到 18:00 禁止玩游戏,

并启用阻断记录。 -

限制总公司内网用户访问因特网 web 视频和即时通信最大带宽为 20M,上

传为 10M,启用阻断记录。 -

BC 上开启黑名单告警功能,级别为预警状态,并进行邮件告警和记录日

志,发现 cpu 使用率大于 80%,内存使用大于 80%时进行邮件告警并记录

日志,级别为严重状态。发送邮件地址为 [email protected],接收邮件为

[email protected]。 -

分公司内部有一台网站服务器直连到 WAF,地址是 20.10.28.10,端口是

8080,配置将服务访问日志、WEB 防护日志、服务监控日志信息发送

syslog 日志服务器, IP 地址是 20.10.28.6,UDP 的 514 端口; -

在分公司的 WAF 上配置,阻止常见的 WEB 攻击数据包访问到公司内网服

务器,防止某源 IP 地址在短时间内发送大量的恶意请求,影响公司网站正

常服务,大量请求的确认值是:10 秒钟超过 1000 次请求。 -

编辑防护策略,定义 HTTP 请求体的最大长度为 256,防止缓冲区溢出攻

击。 -

WAF 上配置开启爬虫防护功能,当爬虫标识为 Spider360,自动阻止该行

为;WAF 上配置阻止用户上传 ZIP、DOC、JPG、RAR 格式文件;WAF 上

配置编辑防护策略,要求客户机访问内部网站时,禁止访问*.bat 的文件; -

WAF 上配置,使用 WAF 的漏洞立即扫描功能检测服务器(20.10.28.10)

的安全漏洞情况,要求包括信息泄露、SQL 注入、跨站脚本编制。 -

WAF 上配置开启防护策略,将请求报头 DATA 自动重写为 DATE。

-

WAF 上配置开启错误代码屏蔽功能,屏蔽 404 错误代码。

-

由于公司 IP 地址为统一规划,原有无线网段 IP 地址为 172.16.0.0/22,为了

避免地址浪费需要对 ip 地址进行重新分配;要求如下:未来公司预计部署

ap 50 台;办公无线用户 vlan 10 预计 300 人,来宾用户 vlan20 以及不超过

50 人。 -

AC 上配置 DHCP,管理 VLAN 为 VLAN100,为 AP 下发管理地址,网段

中第一个可用地址为 AP 管理地址,最后一个可用地址为网关地址,AP 通

过 DHCP opion 43 注册,AC 地址为 loopback1 地址;为无线用户

VLAN10,20 下发 IP 地址,最后一个可用地址为网关。 -

在 NETWORK 下配置 SSID,需求如下:NETWORK 1 下设置 SSID

ABC4321,VLAN10,加密模式为 wpa-peSWonal,其口令为 43214321。 -

NETWORK 2 下设置 SSID GUEST,VLAN20 不进行认证加密,做相应配置

隐藏该 SSID。 -

NETWORK 2 开启内置 portal+本地认证的认证方式,账号为 test 密码为

test4321。 -

配置 SSID GUEST 每天早上 0 点到 6 点禁止终端接入; GUSET 最多接入 10

个用户,并对 GUEST 网络进行流控,上行 1M,下行 2M;配置所有无线

接入用户相互隔离。 -

配置当 AP 上线,如果 AC 中储存的 Image 版本和 AP 的 Image 版本号不同

时,会触发 AP 自动升级;配置 AP 发送向无线终端表明 AP 存在的帧时间

间隔为 2 秒;配置 AP 失败状态超时时间及探测到的客户端状态超时时间都

为 2 小时;配置 AP 在脱离 AC 管理时依然可以正常工作。 -

为防止外部人员蹭网,现需在设置信号值低于 50%的终端禁止连接无线信

号;为防止非法 AP 假冒合法 SSID,开启 AP 威胁检测功能。 -

SW、AC 运行静态组播路由和因特网组管理协议第二版本;总公司办公段

和分公司办公段启用组播协议,总公司采用三层组播,使用密集模式,分

公司采用二层组播。 -

PC1 启用组播,使用 VLC 工具串流播放视频文件 1.mpg,组地址

228.10.10.10,端口:1234,实现 PC2 可以通过组播查看视频播放