一、信息收集

1.主机发现

arp-scan -l #ARP扫描工具进行主机发现2.端口扫描

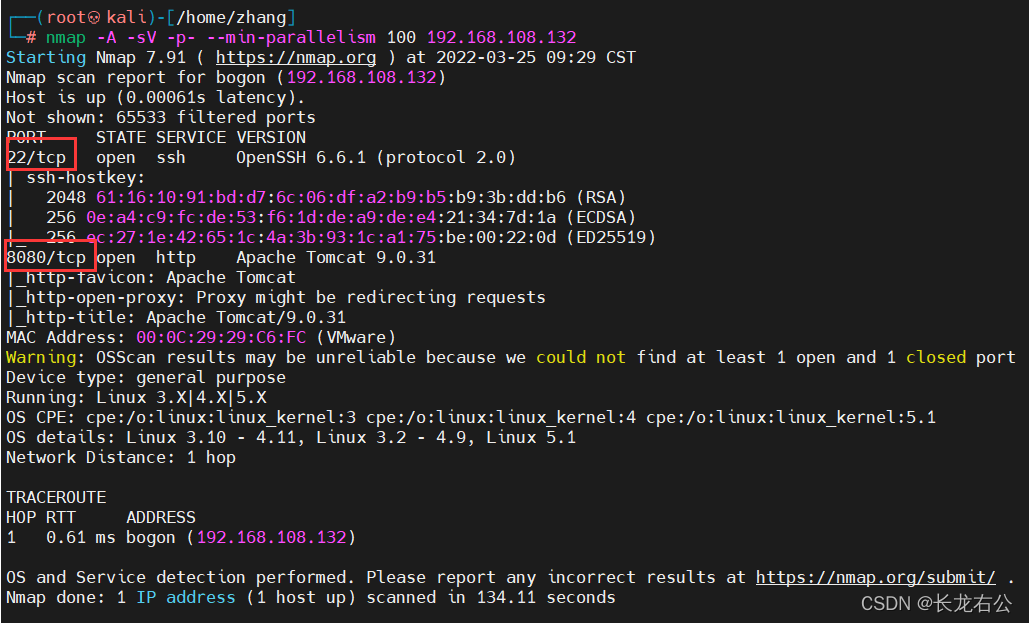

nmap -A -sV -p- --min-parallelism 100 192.168.108.132 #扫描端口nmap用法:

-A 可以扫描出服务版本信息和目标操作系统信息,不同服务的版本有着相应的漏洞可以利用 -p- 是对靶机所有1-65535的端口进行发现扫描 -sV 扫描目标主机的端口上运行的软件版本,顺带扫带端口 --min-parallelism 100 调整探测报文的并行度

二、漏洞探测

1.目录扫描

dirb http://192.168.108.132:8080 #对目标靶机的8080端口进行目录扫描2.访问端口

8080端口是tomcat的默认端口,