第3章 信息技术服务知识

3.7 信息安全管理

3.7.1 信息安全管理体系、知识和活动

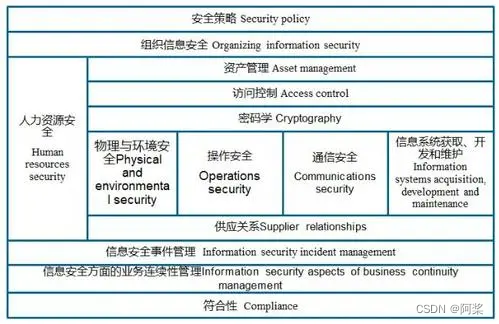

1.信息安全管理体系

信息安全管理体系(ISMS):是整个管理体系的—部分。

它是基于业务风险的方法,来建立、实施、运行、监视、评审、保持和改进信息安全的(注:管理体系包括:组织结构、方针政策、规划活动、职责、实践、程序、过程和资源)

2.信息安全管理知识

信息安全的基本属性:

- 完整性:完整性是指信息在存储或传输的过程中保持不被修改、不被破坏、不被插入、不延迟、不乱序和不丢失的特性。

- 可用性:可用性是指信息可被合法用户访问并能按要求顺序使用的特。即在需要时就可以取用所需的信息。

- 保密性:保密性是指信息不被泄露给非授权的个人和实体,或供其使用的特性。

- 可控性:可控性是指授权机构可以随时控制信息的机密性°

- 可靠性:可靠性是指信息以用户认可的质量连续服务于用户的特性。

3.信息安全管理活动

(1)定义信息安全策略:信息安全政策是一个机构信息安全的最高方针,必须形成书面文件,散发到组织内所有员工手上,并要对所有相关员工进行培训。

(2)定义信息安全管理体系的范围:即在机构内选定在多大范围内构建信息安全管理体系。在定义信息安全管理体系阶段,应将机构划分成不同的信息安全控制域,以易于对不同需求的领域进行适当的信息安全管理。

(3)进行信息安全风险评估:信息安全风险评估的复杂程度取决于风险的复杂程度和受保护资产的敏感程度,所采用的评估措施应该与组织信息资产风险的保护需求相一致。具体有三种评估方法可以选择:基本风险评估、详细风险评估、基本风险评估和详细风险评估相结合。

(4)确定管理目标和选择管理措施:管制目标的确定和管制措施的选择原则是费用不超过风险所造成的损失。但应注意有些风险的后果并不能用金钱来衡量。由于信息安全是一个动态的系统工程,组织应实时对选择的管制目标和管制措施加以校验和调整。

(5)准备信息安全适用性申明:信息安全适用性申明记录了组织内相关的风险管制目标和针对每种风险所采取的各种控制措施。

3.7.2 信息安全等级保护知识

| 级别 | 名称 | 危害 | 快速记忆 |

|---|---|---|---|

| 第一级 | 用户自主保护级 | 信息系统受到破坏后,会对公民、法人和其他组织的合法权益造成损害,但不损害国家安全、社会秩序和公共利益 | 损害 公民 |

| 第二级 | 系统审计保护级 | 信息系统受到破坏后,会对公民、法人和其他组织的合法权益造成严重损害’或者对社会秩序和公共利益造成损害,但不损害国家安全 | 严重损害 公民 |

| 第三级 | 安全标记保护级 | 信息系统受到破坏后,会对社会秩序和公共利益造成严重损害,或者对国家安全造成损害 | 损害 国家 |

| 第四级 | 结构化保护级 | 信息系统受到破坏后,会对社会秩序和公共利益造成特别严重损害,或者对国家安全造成严重损害 | 严重损害 国家 |

| 第五级 | 访问验证保护级 | 信息系统受到破坏后,会对国家安全造成特别严重损害 | 特别严重损害 国家 |