评分标准文件及环境

评分标准:ZZ-2022029 网络安全赛项正式赛卷.zip

自己做的Linux靶机:

自己做的Windows靶机:

文章目录

- 评分标准文件及环境

- A-1 任务一 登录安全加固

- A-2 任务二 Nginx安全策略(Linux)

- 3. 禁止目录浏览和隐藏服务版本和信息显示,将/etc/nginx/nginx.conf配置文件相关配置项截图:

- 4. 限制HTTP请求方式,只允许GET、HEAD、POST,将/etc/nginx/conf.d/default.conf配置文件相关配置项截图:

- 5. 设置客户端请求主体读取超时时间为10,将/etc/nginx/nginx.conf配置文件相关配置项截图:

- 6. 设置客户端请求头读取超时时间为10,将/etc/nginx/nginx.conf配置文件相关配置项截图:

- 7. 将Nginx服务降权,使用www用户启动服务,将/etc/nginx/nginx.conf配置文件相关配置项截图

- A-3 任务三 日志监控(Windows)

- A-4 任务四 中间件服务加固SSHD\VSFTPD\IIS(Windows,Linux)

- A-5 任务五 本地安全策略(Windows)

- A-6 任务六 防火墙策略(Linux)

A-1 任务一 登录安全加固

请对服务器Windows、Linux按要求进行相应的设置,提高服务器的安全性

1. 密码策略(Windows,Linux)

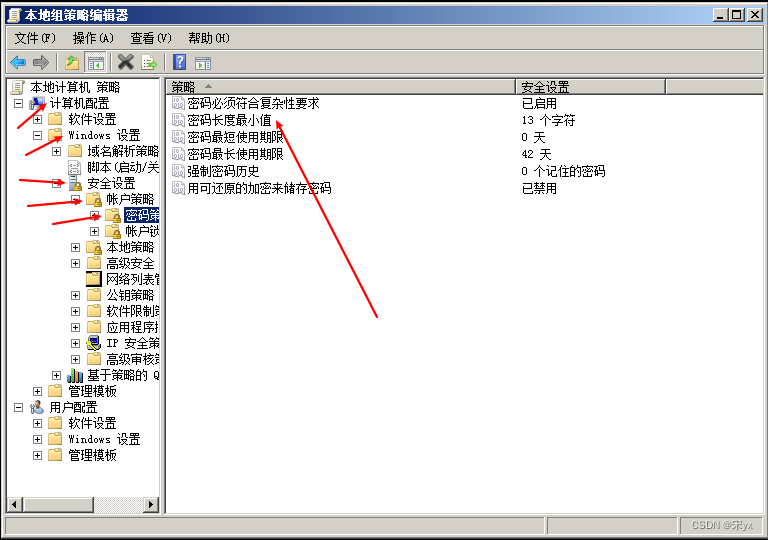

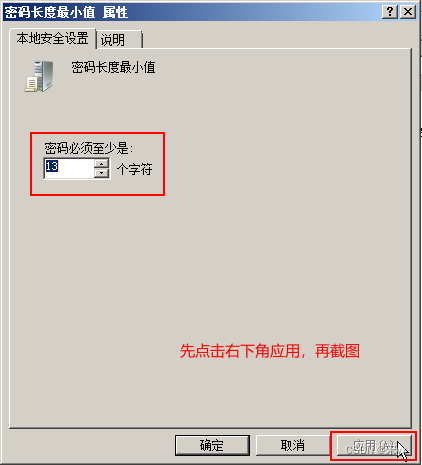

a. 最小密码长度不少于13个字符(Windows),将密码长度最小值的属性配置界面截图:

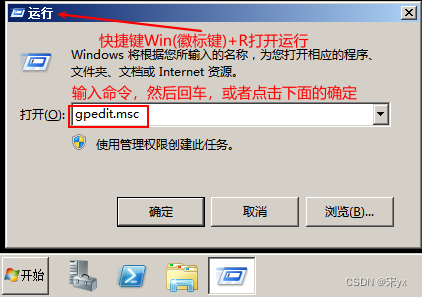

使用Win+R快捷键打开运行,输入gpedit.msc打开本地组策略编辑器,

计算机配置→Windows设置→安全设置→账户策略→密码策略→密码长度最小值

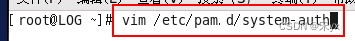

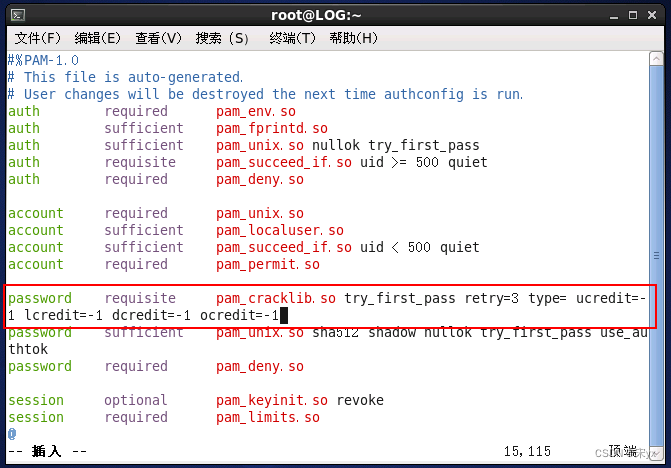

b. 密码必须符合复杂性要求(Linux),将/etc/pam.d/system-auth配置文件中对应的部分截图:

已经告诉你是哪个配置文件了,使用vim或者vi编辑器编辑文件即可

在pam_cracklib.so这一行的后面添加u/l/d/ocredit=-1,-1代表最少包含一个

2. 用户安全管理(Windows)

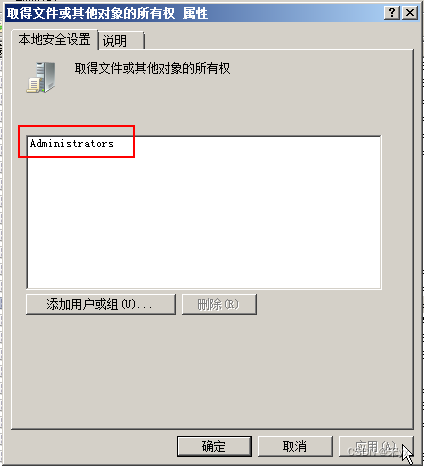

a. 设置取得文件或其他对象的所有权,将该权限只指派给administrators组,将取得文件或其他对象的所有权属性的配置界面截图:

打开本地组策略编辑器,计算机配置→Windows设置→安全设置→本地策略→用户权限分配→取得文件或其他对象的所有权

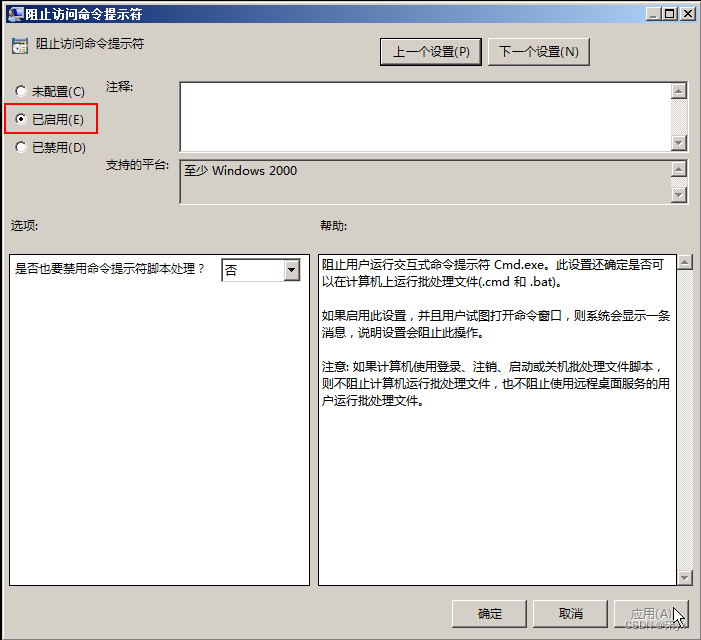

b. 禁止普通用户使用命令提示符,将阻止访问命令提示符配置界面截图:

打开本地组策略编辑器,用户配置→管理模版→系统→阻止访问命令提示符

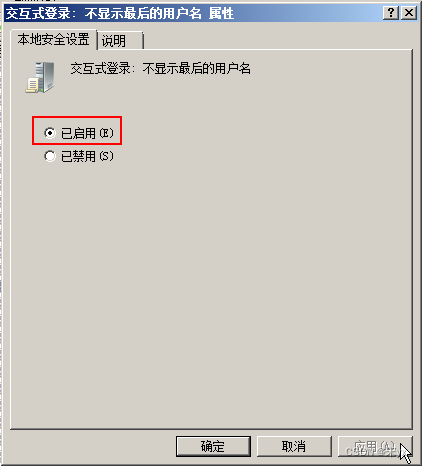

c. 设置不显示上次登录的用户名,将交互式登录:不显示最后的用户名属性配置界面截图:

打开本地组策略编辑器,计算机配置→Windows设置→安全设置→本地策略→安全选项→交互式登录:不显示最后的用户名

A-2 任务二 Nginx安全策略(Linux)

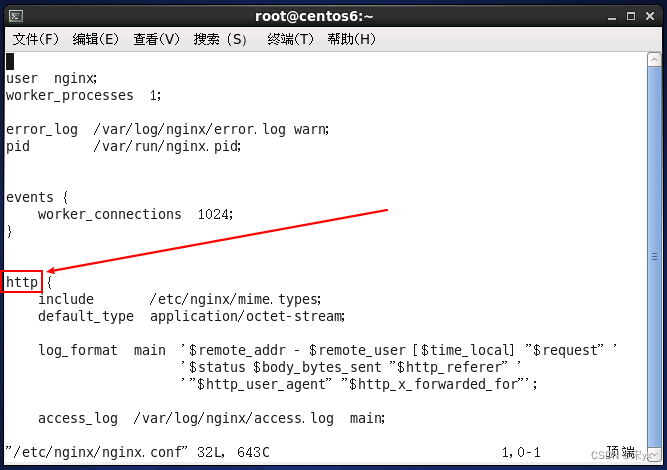

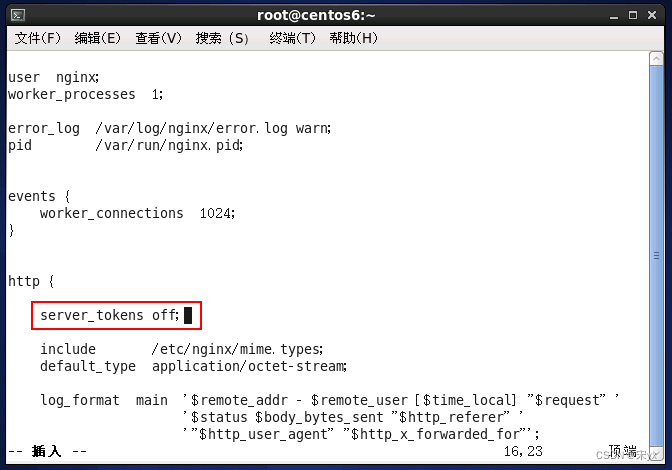

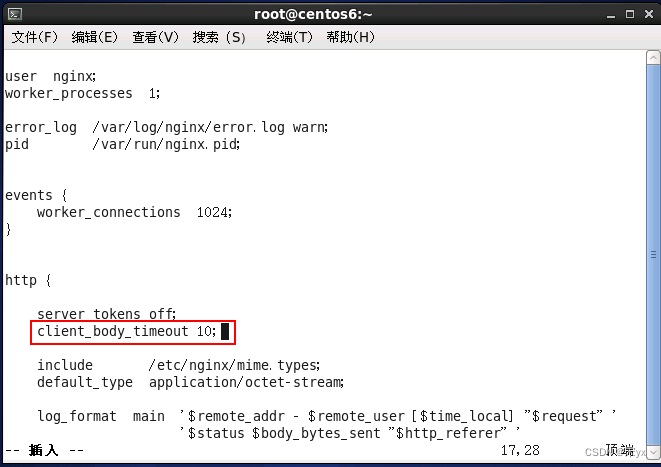

3. 禁止目录浏览和隐藏服务版本和信息显示,将/etc/nginx/nginx.conf配置文件相关配置项截图:

使用vim /etc/nginx/nginx.conf编辑配置文件

找到http部分

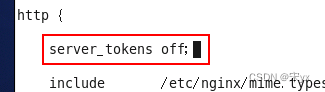

在里面输入server_tokens off;,别忘了加分号

由于下面的5、6、7题还需要修改此配置文件,可以先不用保存退出,先去做5、6、7题

提交的答案:

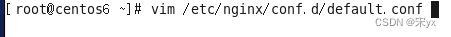

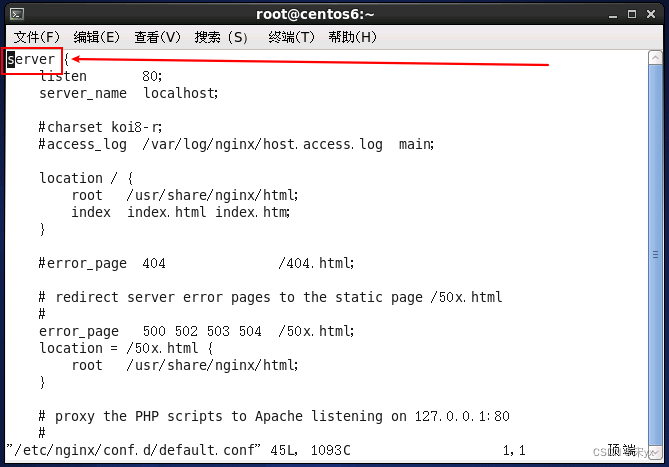

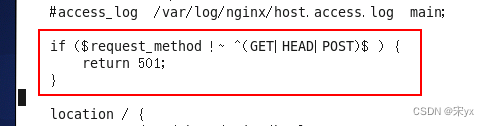

4. 限制HTTP请求方式,只允许GET、HEAD、POST,将/etc/nginx/conf.d/default.conf配置文件相关配置项截图:

编辑配置文件,找到server(默认就在server)

在里面添加

if ($request_method !~ ^(GET|HEAD|POST)$ ) {

return 501;

}

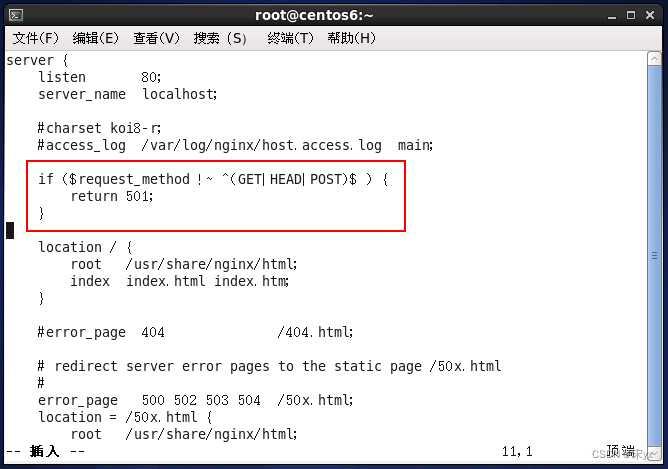

保存并退出,重启看看是否有报错,验证一下输入的内容是否正确

提交的答案:

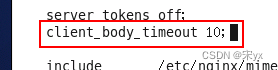

5. 设置客户端请求主体读取超时时间为10,将/etc/nginx/nginx.conf配置文件相关配置项截图:

还是第3题的文件,添加client_body_timeout 10;

提交的答案:

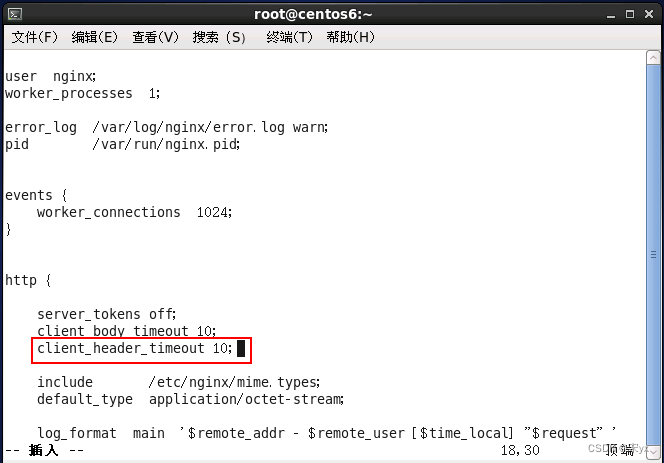

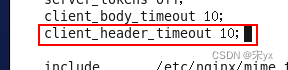

6. 设置客户端请求头读取超时时间为10,将/etc/nginx/nginx.conf配置文件相关配置项截图:

还是第3题的文件,添加client_header_timeout 10;

提交的答案:

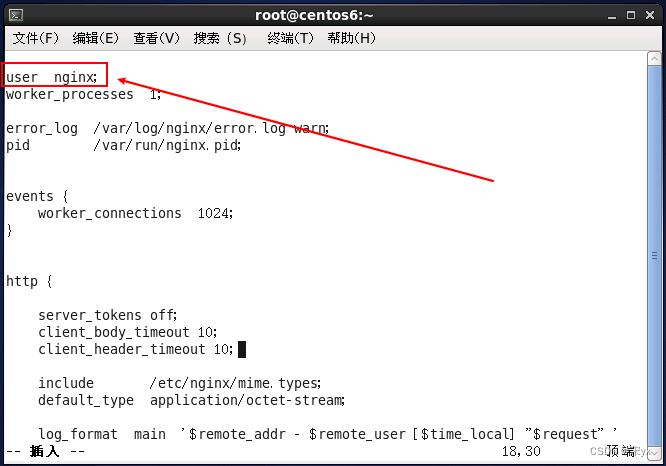

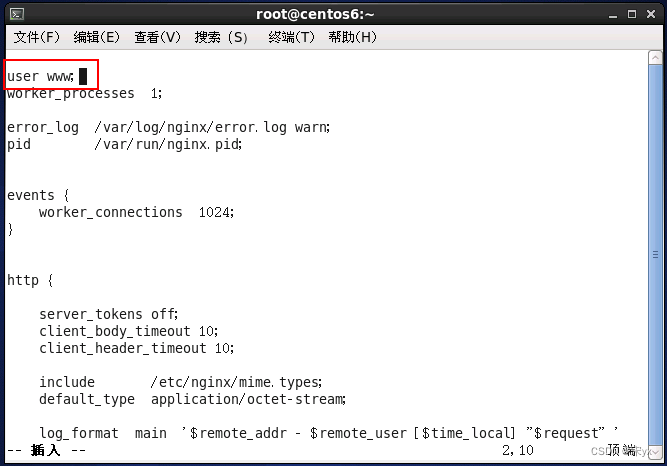

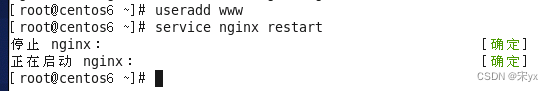

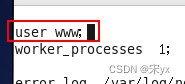

7. 将Nginx服务降权,使用www用户启动服务,将/etc/nginx/nginx.conf配置文件相关配置项截图

还是第3题的文件,能看到第二行明晃晃的user,很明显了吧

给他改成www(user和nginx中间有两个空格,修改时最好只保留一个空格)

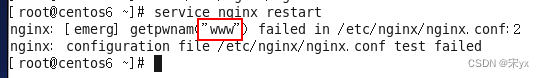

改完后保存并退出,使用命令重启会发现报错,是因为没有www用户

可以添加用户,不让他报错,也可以不用管他

如果出现了其他的错误,需要看看配置文件哪里写错了

添加用户后即可正常重启服务

提交的答案:

A-3 任务三 日志监控(Windows)

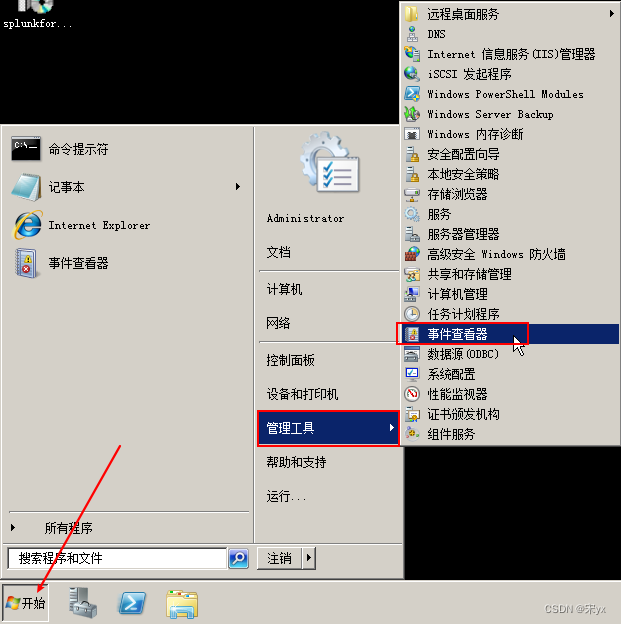

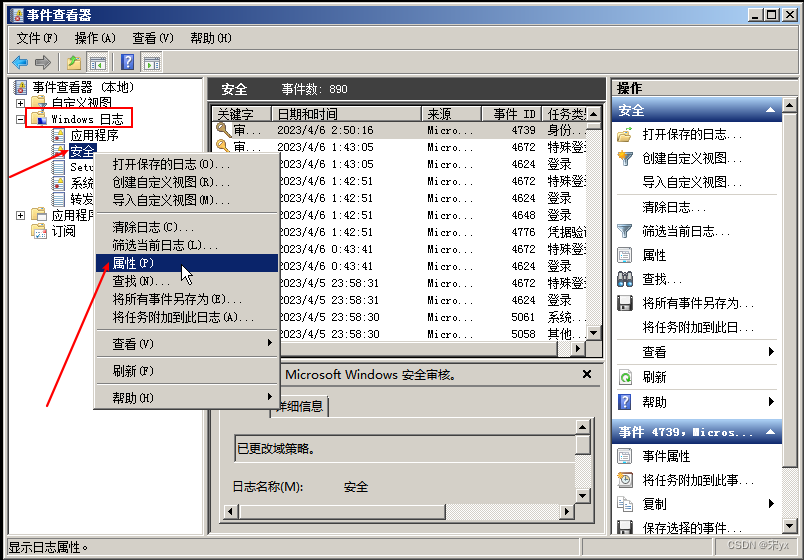

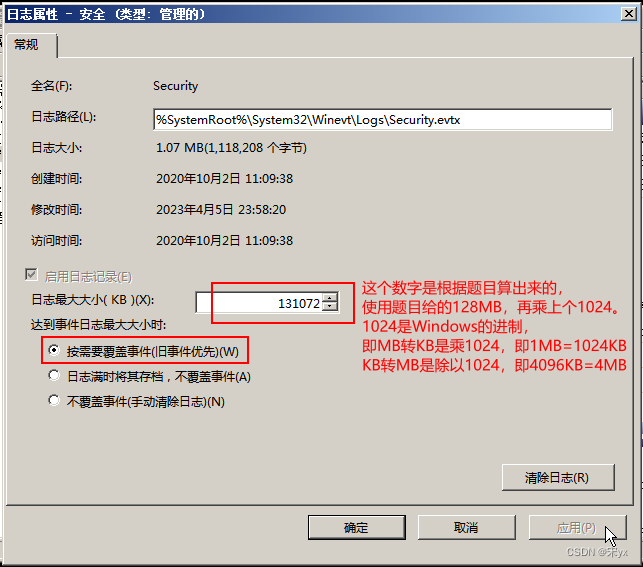

8. 安全日志文件最大大小为128MB,设置当达到最大的日志大小上限时,按需要覆盖事件(旧事件优先),将日志属性-安全(类型:管理的)配置界面截图:

开始菜单→管理工具→事件查看器

Windows日志→安全→属性

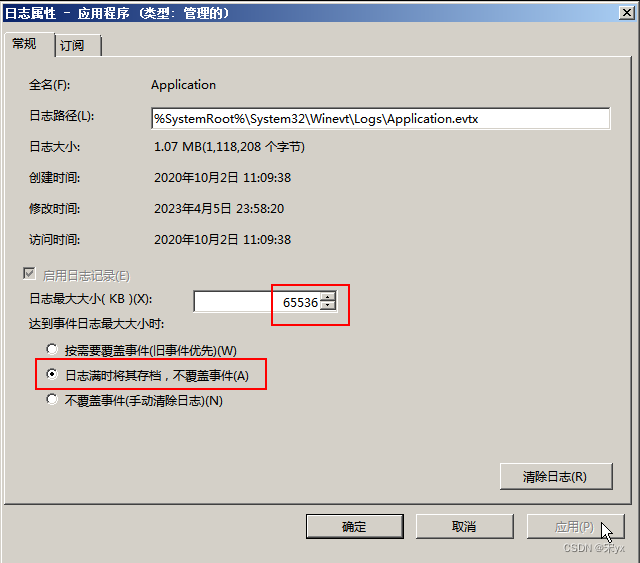

9. 应用日志文件最大大小为64MB,设置当达到最大的日志大小上限时将其存档,不覆盖事件,将日志属性-应用程序(类型:管理的)配置界面截图:

开始菜单→管理工具→事件查看器→Windows日志→应用程序→属性

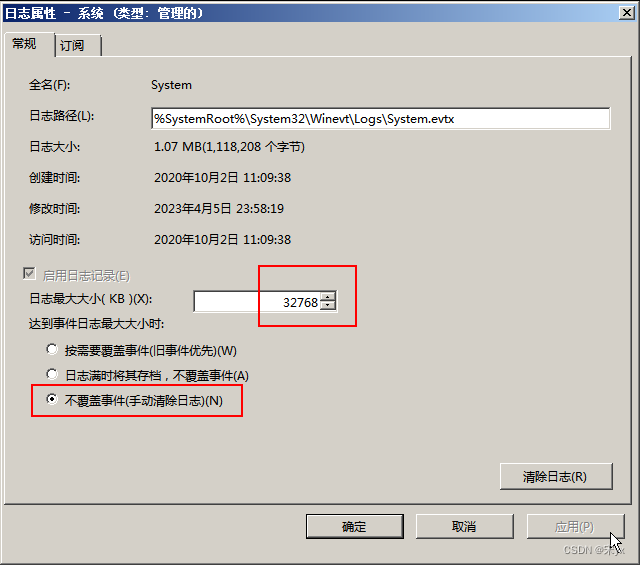

10. 系统日志文件最大大小为32MB,设置当达到最大的日志大小上限时,不覆盖事件(手动清除日志),将日志属性-系统(类型:管理的)配置界面截图:

开始菜单→管理工具→事件查看器→Windows日志→系统→属性

A-4 任务四 中间件服务加固SSHD\VSFTPD\IIS(Windows,Linux)

11. SSH服务加固(Linux)

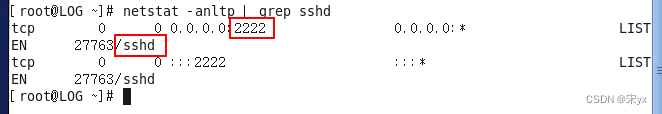

a. 修改ssh服务端口为2222,使用命令netstat -anltp | grep sshd查看SSH服务端口信息,将回显结果截图:

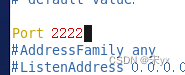

编辑ssh配置文件

修改端口号配置为2222

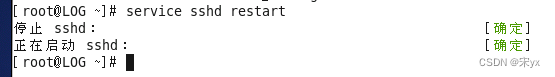

重启ssh服务

使用命令查看

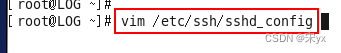

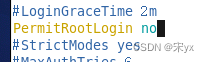

b. ssh禁止root用户远程登录,将/etc/ssh/sshd_config配置文件中对应的部分截图:

编辑配置文件,修改PermitRootLogin为no

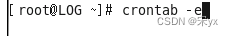

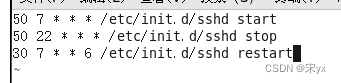

c. 设置root用户的计划任务。每天早上7:50自动开启ssh服务,22:50关闭;每周六的7:30重新启动ssh服务,使用命令crontab -l,将回显结果截图:

使用crontab -e编辑计划任务文件

使用给的命令查看

d. 修改SSHD的PID档案存放地,将/etc/ssh/sshd_config配置文件中对应的部分截图:重接

编辑配置文件,修改PidFile的值为/root/sshd.pid

12. VSFTPD服务加固(Linux)

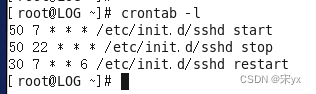

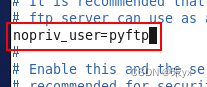

a. 设置运行vsftpd的非特权系统用户为pyftp,将/etc/vsftpd/vsftpd.conf配置文件下的相关配置项截图:

编辑文件,找到nopriv

删除注释,并将值改为题目要求的pyftp

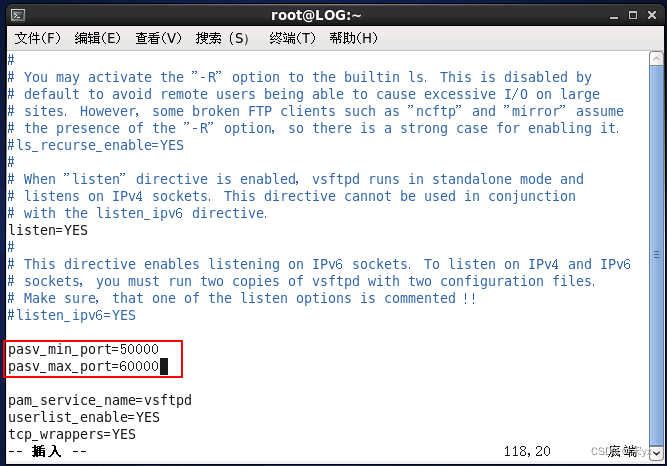

b. 限制客户端连接的端口范围在50000-60000,将/etc/vsftpd/vsftpd.conf配置文件下的相关配置项截图:

这个在配置文件里面默认是没有的,需要自己添加

pasv_min_port=50000

pasv_max_port=60000

划到最下面,找到一个空行,添加(只要添加上能截图就行,无所谓添加到哪个位置)

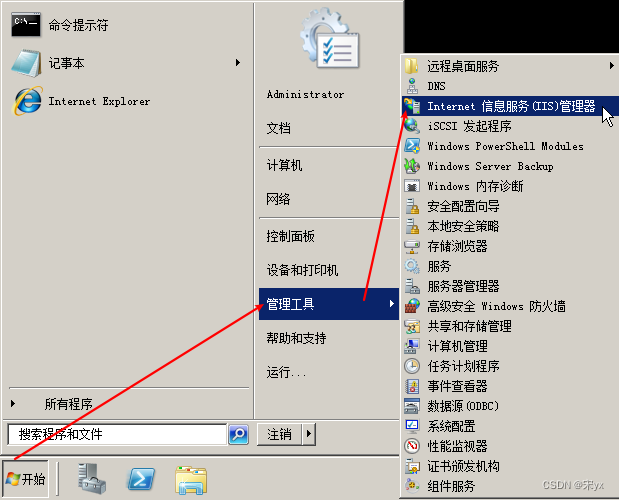

13. IIS加固(Windows)

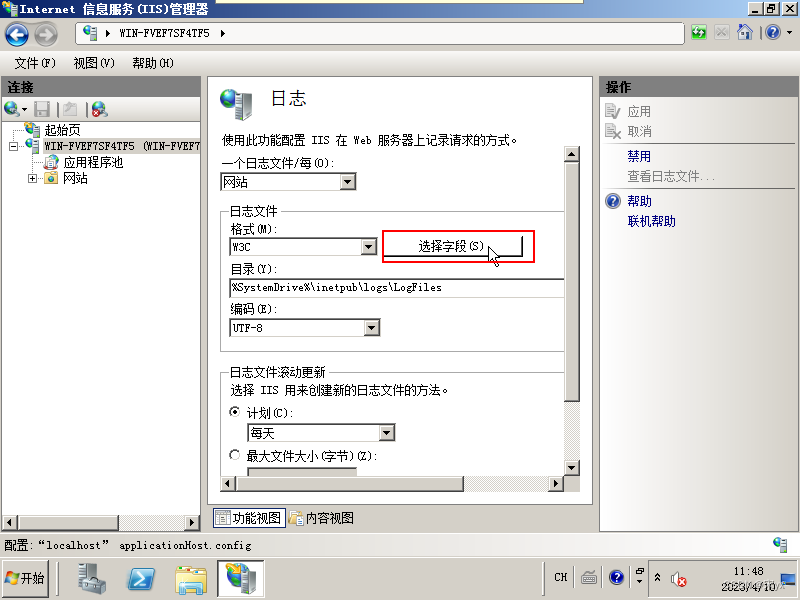

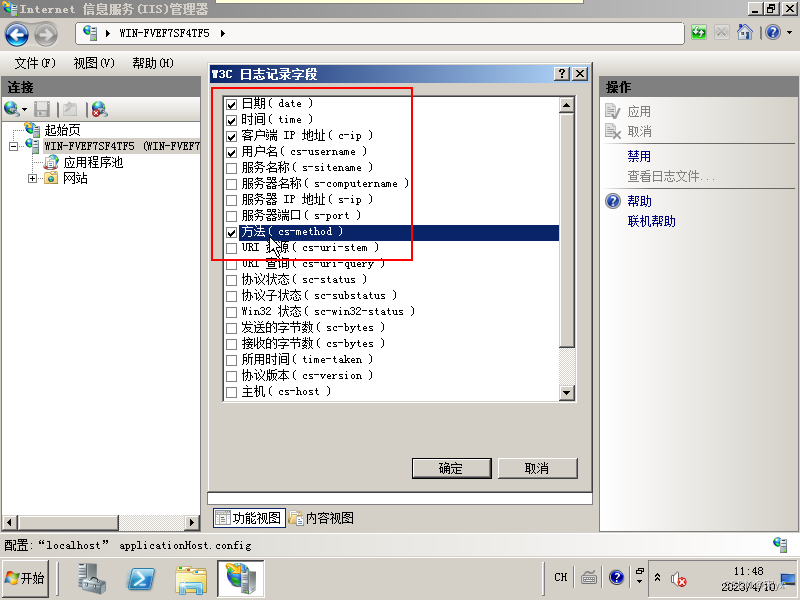

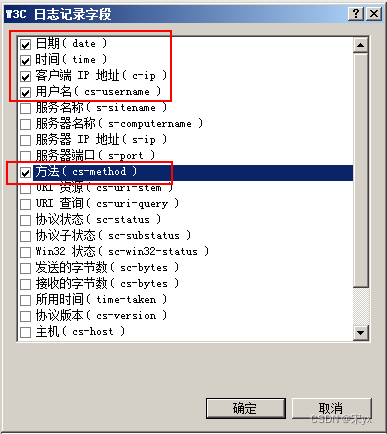

a. 开启IIS日志审计记录(日志文件保存格式为W3C,只记录日期、时间、客户端IP地址、用户名、方法),将W3C日志记录字段的配置界面截图:

点击服务器,滑动页面,点击日志

选择字段

只保留题目要的

提交的答案:

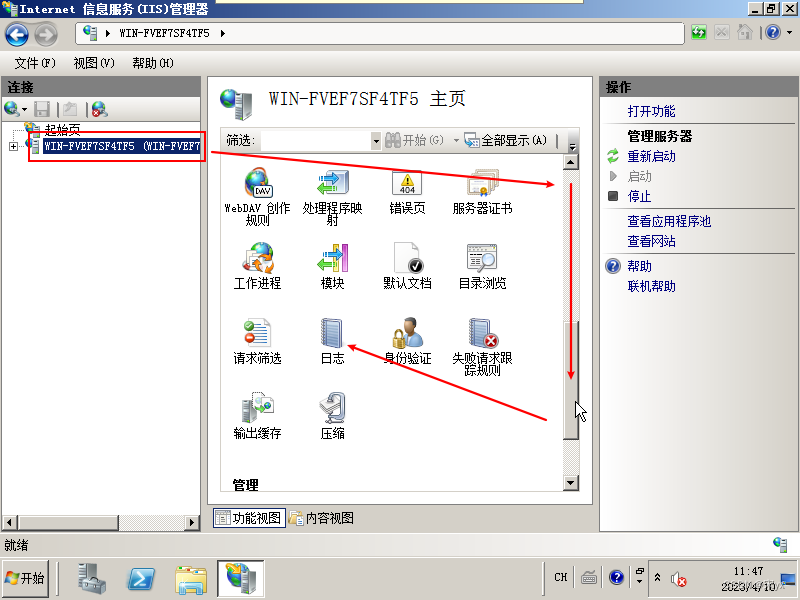

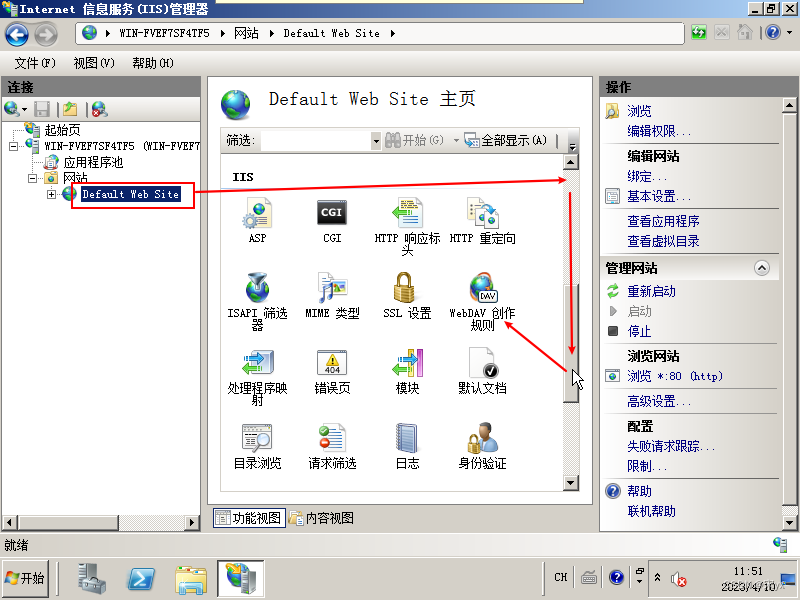

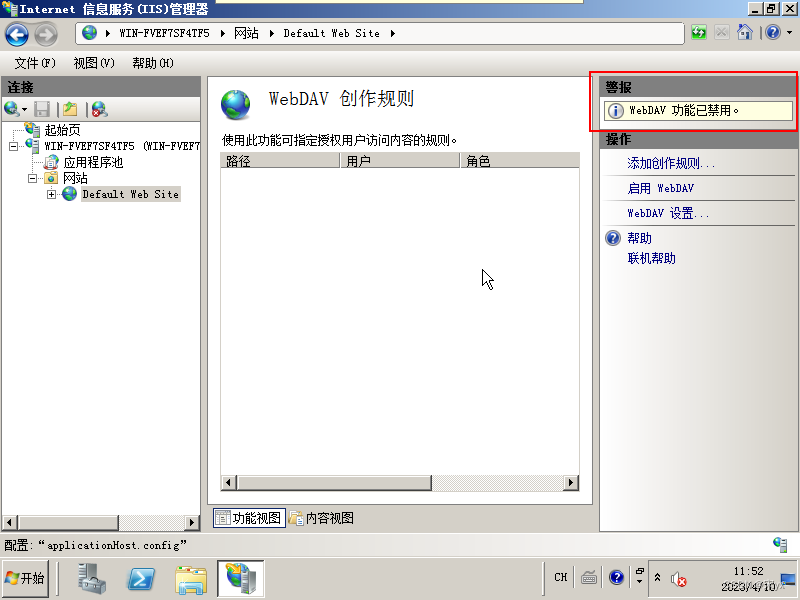

b. 关闭IIS的WebDAV功能增强网站的安全性,将警报提示信息截图:

点击网站,找到WebDAV创作规则

能看到警报

提交的答案: