欢迎各位彦祖与热巴畅游本人专栏与博客

你的三连是我最大的动力

以下图片仅代表专栏特色 [点击箭头指向的专栏名即可闪现]

专栏跑道一

➡️网络空间安全——全栈前沿技术持续深入学习

专栏跑道二

➡️ 24 Network Security -LJS

专栏跑道三

➡️ MYSQL REDIS Advance operation

专栏跑道四

➡️HCIP;H3C-SE;CCIP——LJS[华为、华三、思科高级网络]

专栏跑道五

➡️RHCE-LJS[Linux高端骚操作实战篇]

专栏跑道六

➡️数据结构与算法[考研+实际工作应用+C程序设计]

专栏跑道七

➡️RHCSA-LJS[Linux初级及进阶骚技能]

上节回顾

目录

➡️ MYSQL REDIS Advance operation

1 NESSUS 安装配置

上传安装包到 Kali 可以使用 rz 命令上传。

root@xuegod53:~# dpkg -i Nessus-6.12.0-debian6_amd64.deb

root@xuegod53:~# /etc/init.d/nessusd start

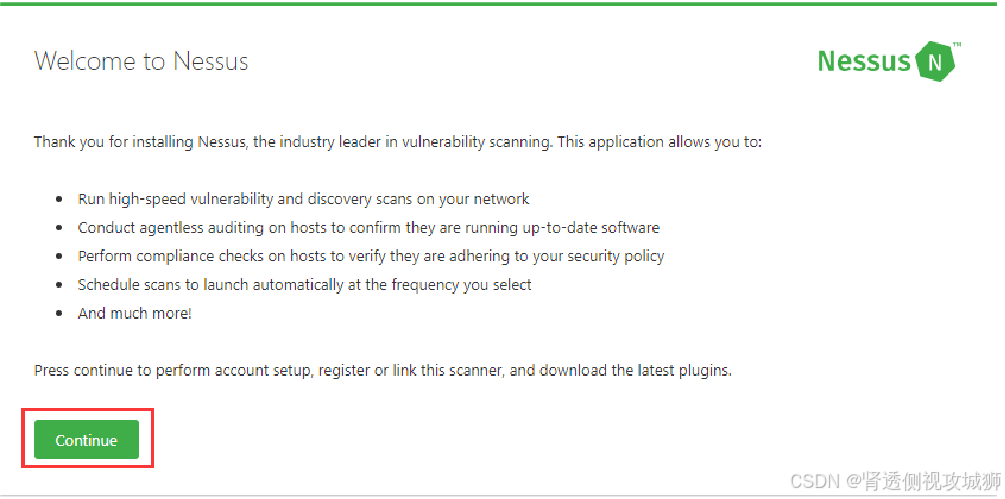

- 其他浏览器可能打不开此链接,使用 chrome 浏览器打开链接:

- 因为是 https 协议,显示证书有问题,我们直接点“高级”,继续前往就可以了。

输入自己邮箱中的激活码。

- 申请激活码:

- 不用翻墙,获取激活码链接

- 随意输入姓名,邮箱必须正确。会把激活码发你的邮箱中。

登录自己的邮箱查看激活码

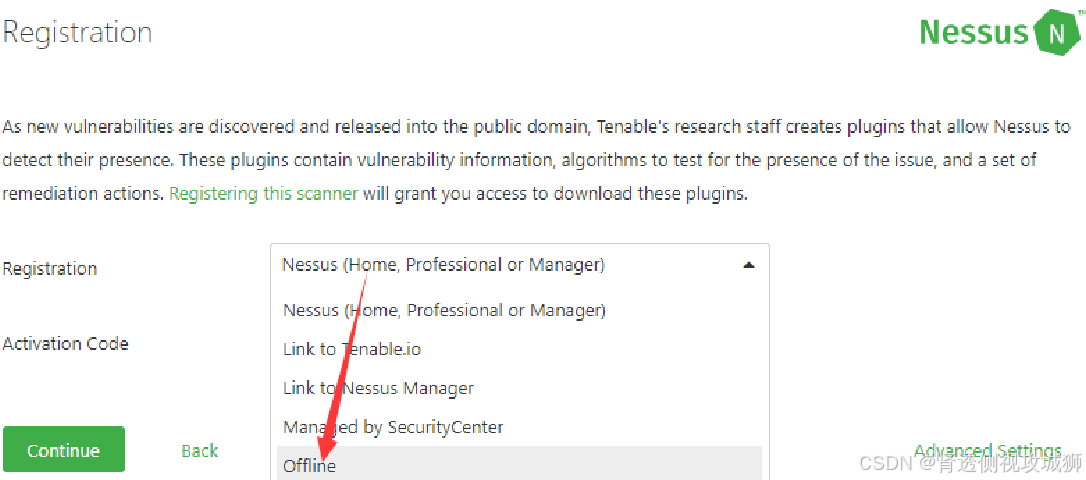

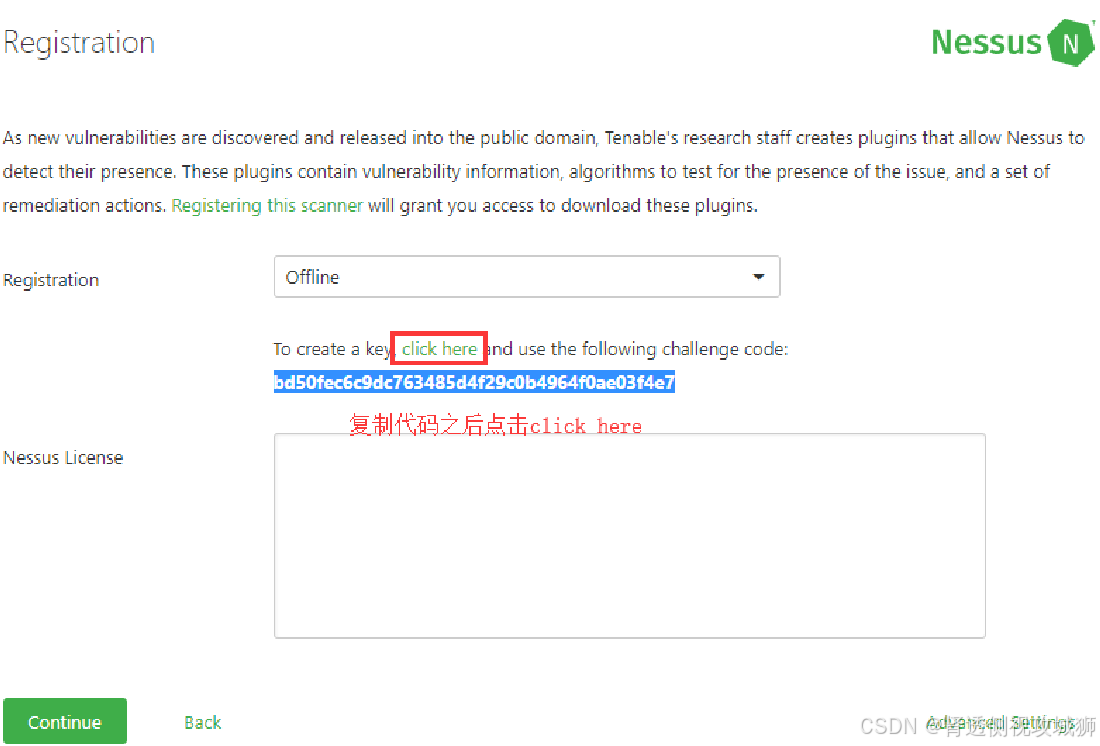

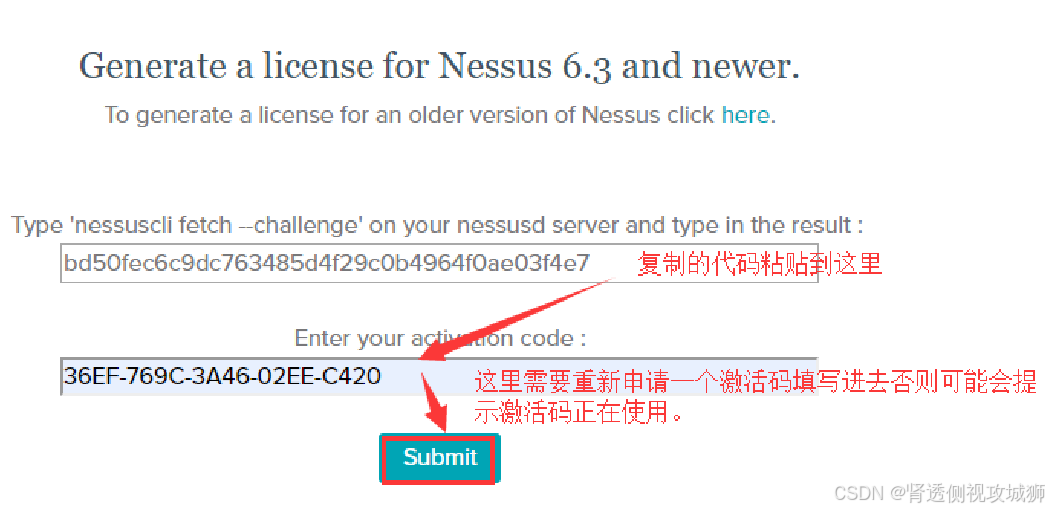

- 点击完成后生成密钥,但是我们这里插一步

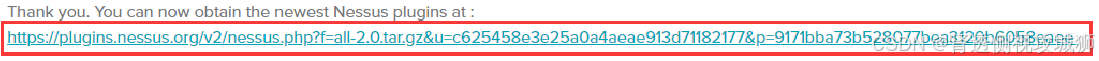

- 因为我们是离线安装所以我们需要点击下面链接下载插件,让它一直下载就行等我们激活完成后我们再进行安装。

- 我已经提前下载好了。下载完的插件包是: all-2.0.tar.gz

- 将 all-2.0.tar.gz 上传到 kali 系统/root 下。

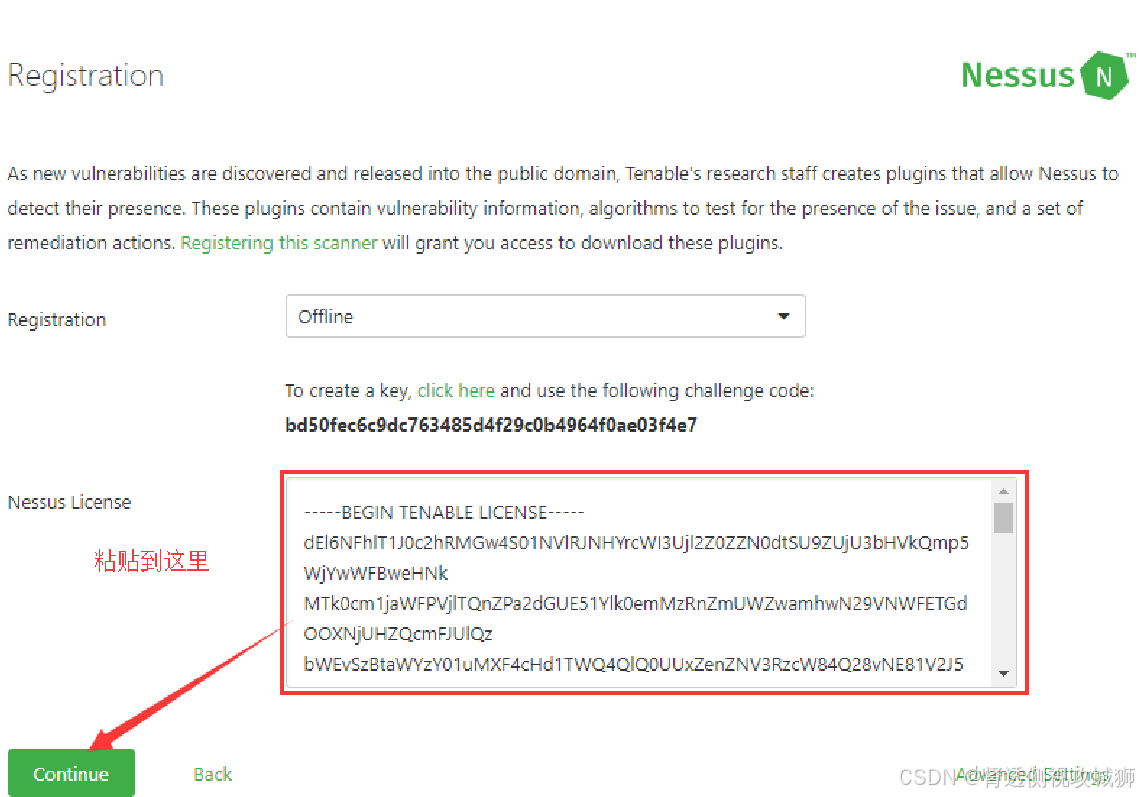

- 在浏览器中复制证书信息,红框中的内容,都要复制:

开始初始化:

- 等一会。

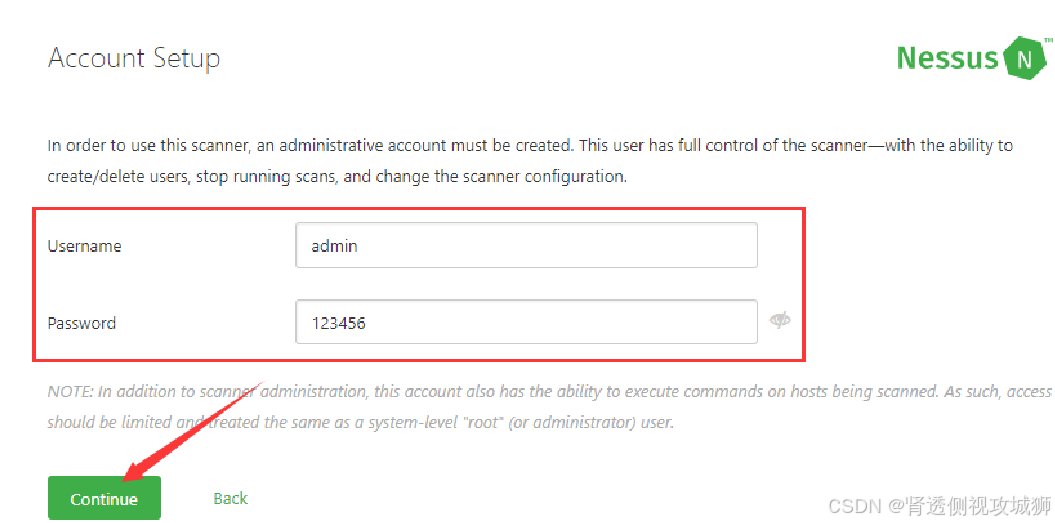

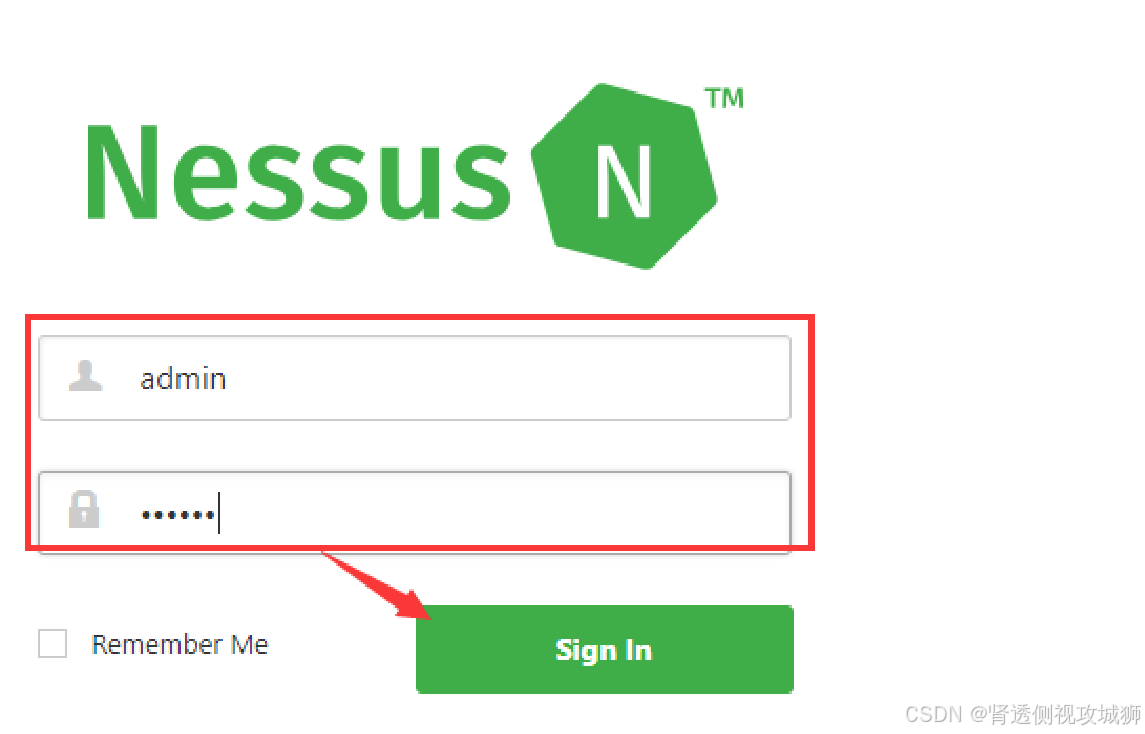

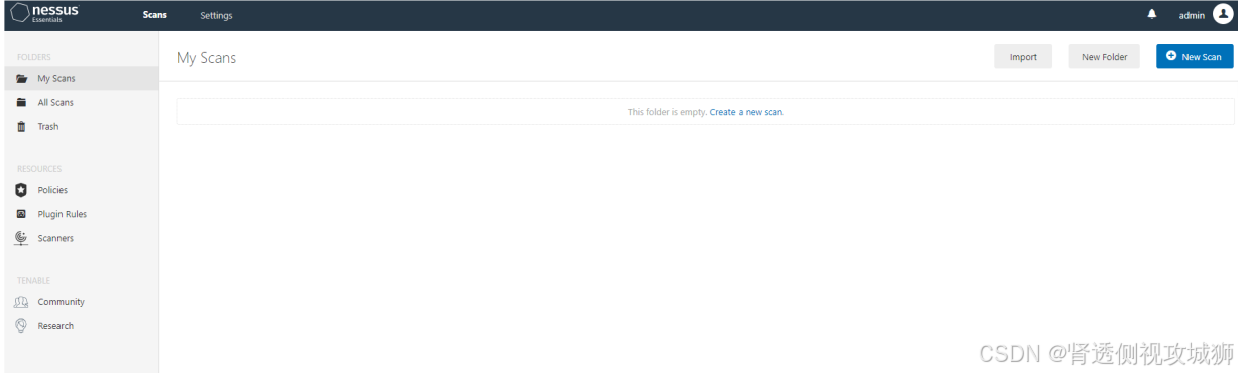

- 访问:https://192.168.1.53:8834/#/ 用户名:admin 密码:123456

- 上传我们刚才下载好的插件到 Kali 然后使用 nessuscli 命令进行安装

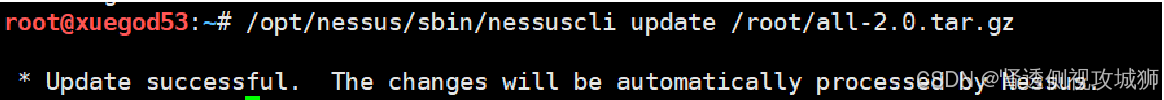

root@xuegod53:~# /opt/nessus/sbin/nessuscli update /root/all-2.0.tar.gz

- 重启 nessus 服务

root@xuegod53:~# /etc/init.d/nessusd restart

- 登录: https://192.168.1.53:8834 用户名: admin 密码: 123456

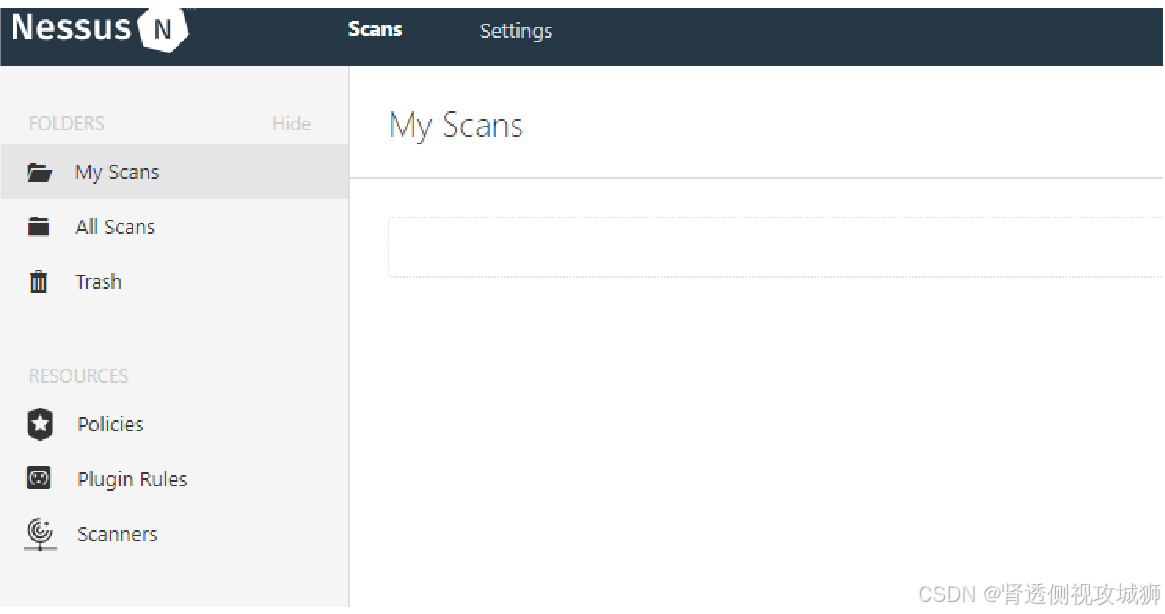

- 等待升级完成即可。

2. 配置扫描 Windows 主机

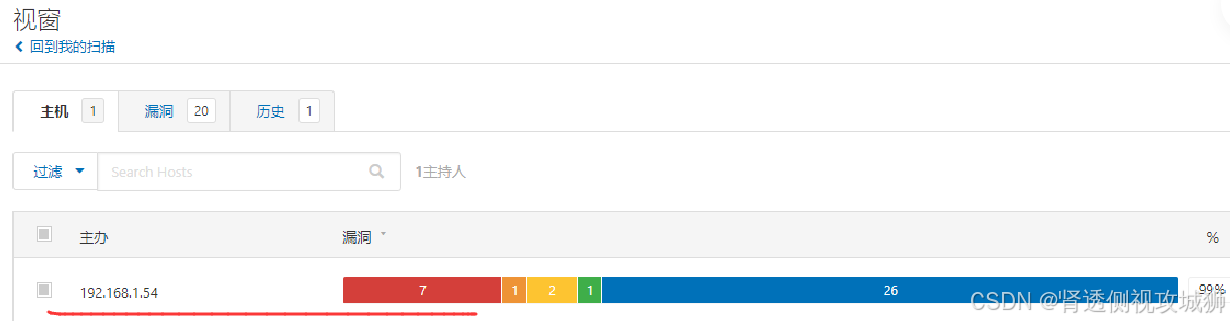

- 开启一台 XP 系统,IP 是: 192.168.1.54

- 登录:https://192.168.1.53:8834 用户名:admin 密码: 123456

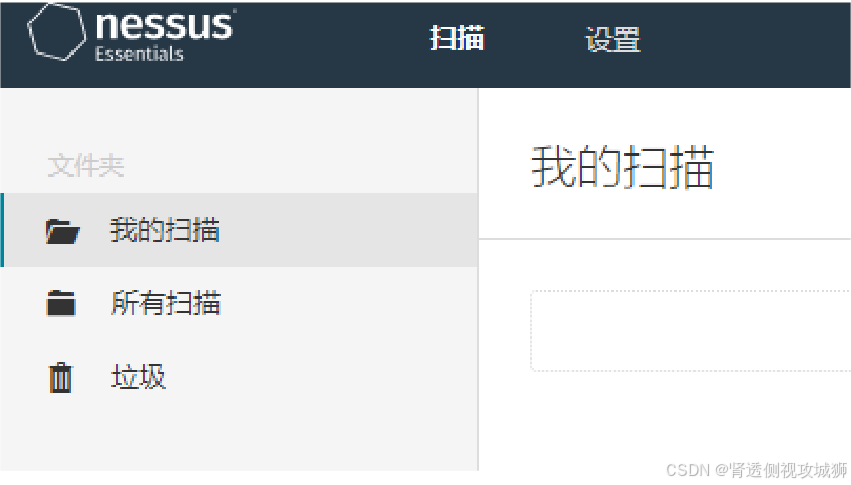

- 安装完成,爱国的同志的可以使用 Google 浏览器的汉化功能。

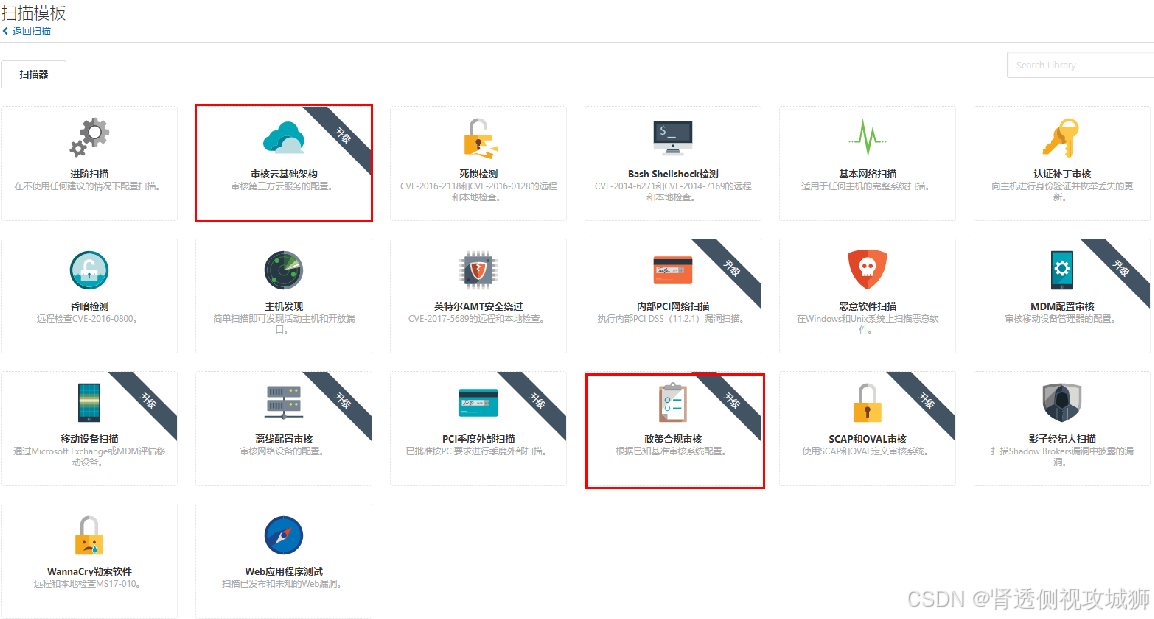

- 这些带升级标志的插件都是需要 NESSUS 升级到更高的版本才可以使用,这个指的不是软件版本,指的是付费。

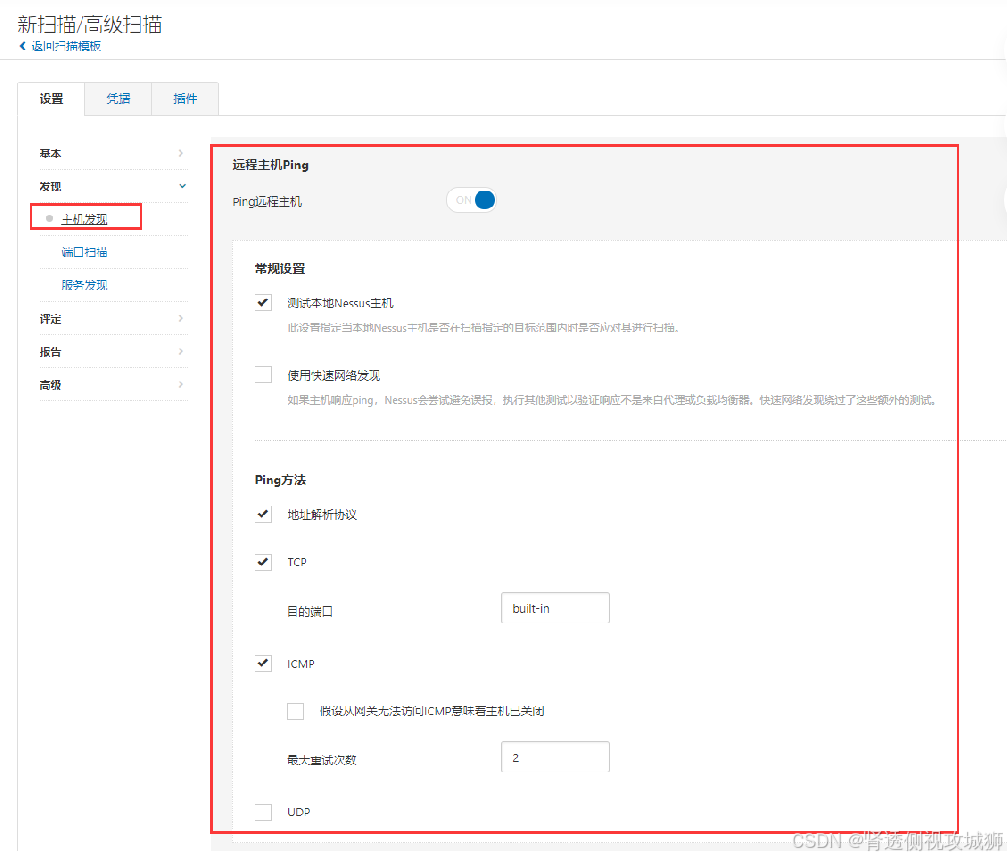

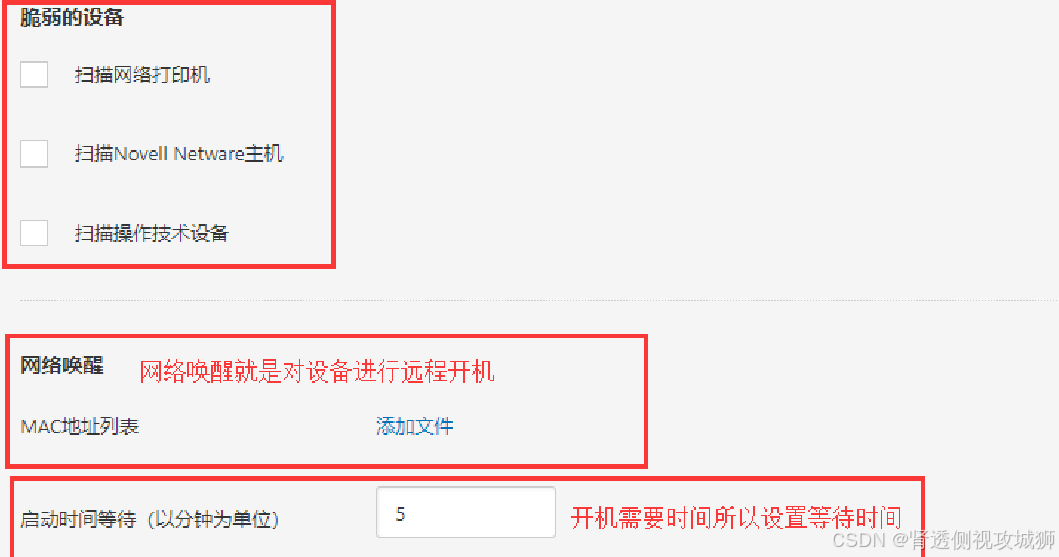

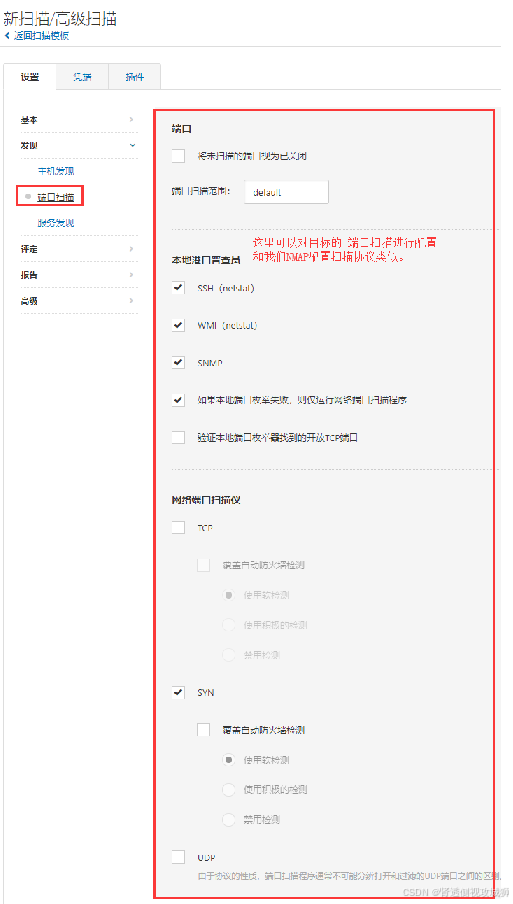

- 我们添加一个高级扫描,来扫描 XP 系统的漏洞。

注意:

- 目标,这里如果写多个 IP,每个 IP 以英文逗号分隔

- 之后不在过多赘述了,配置项理解起来比较简单。

- 点击保存

- 其实我们没有做什么过多的配置,大家可以根据自己的需求去改任意的配置项

- 我们只是添加了一台WindowsXP 主机。

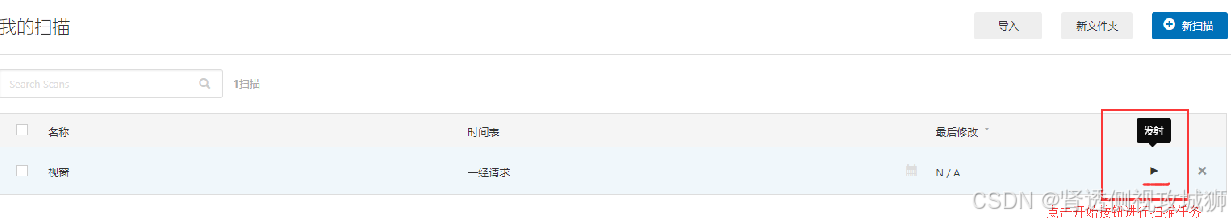

- 然后我们点击任务就可以看到他的扫描过程

- 这里提示我们一个高危漏洞,但是其实不是,它是告诉我们 XP 系统不再进行安全更新了

3.配置扫描 Web 服务

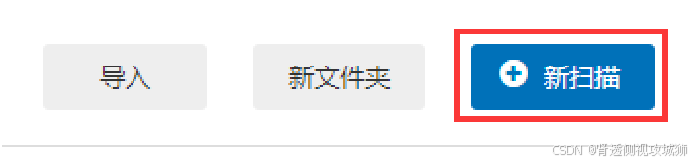

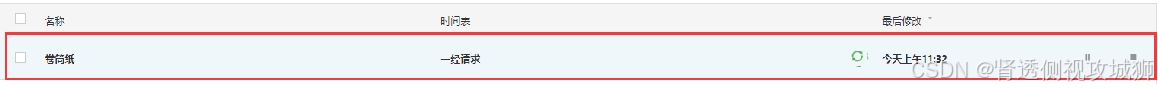

新建扫描任务

到插件最后找到 Web 应用程序测试

- 目标可以直接填写域名,多个域名之间用英文逗号间隔

- 选择扫描所有端口,因为目前我这边的 web 环境是非常规端口。

- 如果扫描 80 端口 443 端口可以选择公共端口或者下面的习惯,也就是自定义端口。

点击发射

点击任务可以查看扫描状态

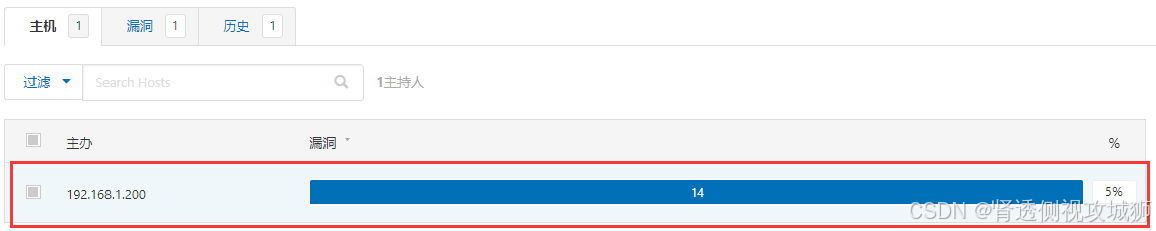

点进去查看更详细的信息

- 可以看到它扫描到了我们 14 个开放的 Web 端口,而且对 Web 目录进行了枚举,对 Web 程序而言枚举到目录信息是很容易被黑客利用的。

- 但是到目前为止他还没有扫描完成,我们等待扫描结束查看更完整的结果。

- 扫描结果我们查看 HTTP 的安全问题

存在多个漏洞信息。

- 我们可以看到他给出了简单的解决办法升级到更高的版本。