分离解析实验过程

文章目录

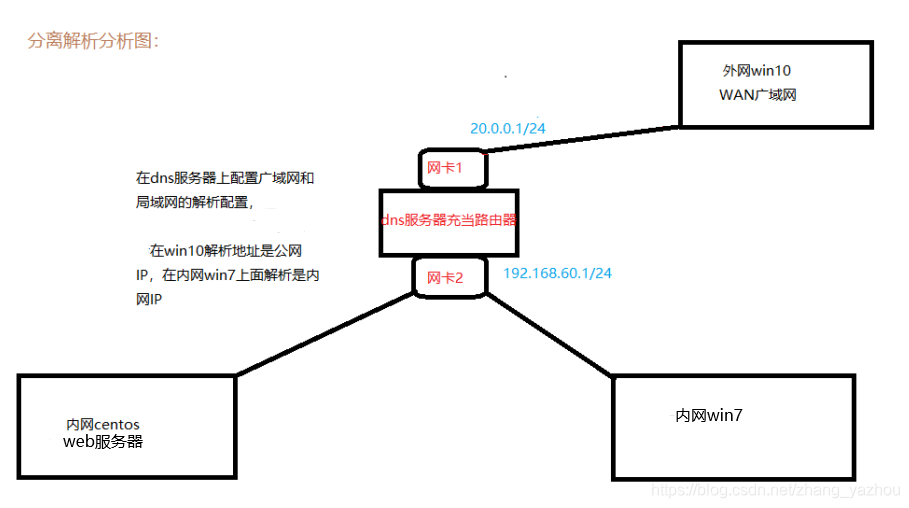

一、分离解析分析图示

二、解析的操作过程

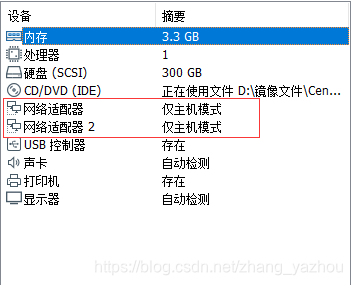

【1】在dns服务器上添加双网卡

【2】修改网卡配置文件

(1)进入网卡文件所在的目录下查看是否添加成功

[root@localhost ~]# cd /etc/sysconfig/network-scripts/

[root@localhost network-scripts]# ls

ifcfg-ens33 ifdown-bnep ifdown-ipv6 ifdown-routes ifdown-tunnel ifup-eth ifup-isdn ifup-ppp ifup-TeamPort network-functions

ifcfg-ens37 ifdown-eth ifdown-isdn ifdown-sit ifup ifup-ib ifup-plip ifup-routes ifup-tunnel network-functions-ipv6

ifcfg-lo ifdown-ib ifdown-post ifdown-Team ifup-aliases ifup-ippp ifup-plusb ifup-sit ifup-wireless

ifdown ifdown-ippp ifdown-ppp ifdown-TeamPort ifup-bnep ifup-ipv6 ifup-post ifup-Team init.ipv6-global

(2)进入ens33网卡修改配置文件

[root@localhost network-scripts]# vim ifcfg-ens33

TYPE=Ethernet

PROXY_METHOD=none

BROWSER_ONLY=no

BOOTPROTO=static

DEFROUTE=yes

IPV4_FAILURE_FATAL=no

IPV6INIT=yes

IPV6_AUTOCONF=yes

IPV6_DEFROUTE=yes

IPV6_FAILURE_FATAL=no

IPV6_ADDR_GEN_MODE=stable-privacy

NAME=ens33

UUID=41c7bb50-9989-42f5-8656-08e912d3340a

DEVICE=ens33

ONBOOT=yes

IPADDR=192.168.60.1 ########注意修改#####不要添加网关####

NETMASK=255.255.255.0

(3)进入ens37网卡修改配置文件,注意删除UUID号,修改名字

[root@localhost network-scripts]# vim ifcfg-ens37

TYPE=Ethernet

PROXY_METHOD=none

BROWSER_ONLY=no

BOOTPROTO=static

DEFROUTE=yes

IPV4_FAILURE_FATAL=no

IPV6INIT=yes

IPV6_AUTOCONF=yes

IPV6_DEFROUTE=yes

IPV6_FAILURE_FATAL=no

IPV6_ADDR_GEN_MODE=stable-privacy

NAME=ens37 ####注意修改的地方######

DEVICE=ens37 #####注意######

ONBOOT=yes

IPADDR=15.0.0.1 #######注意########

NETMASK=255.255.255.0

【3】启动dns服务器路由功能

[root@localhost ~]# vim /etc/sysctl.conf

net.ipv4.ip_forward=1(开启服务路由功能)

[root@localhost ~]# sysctl -p(启动配置文件)

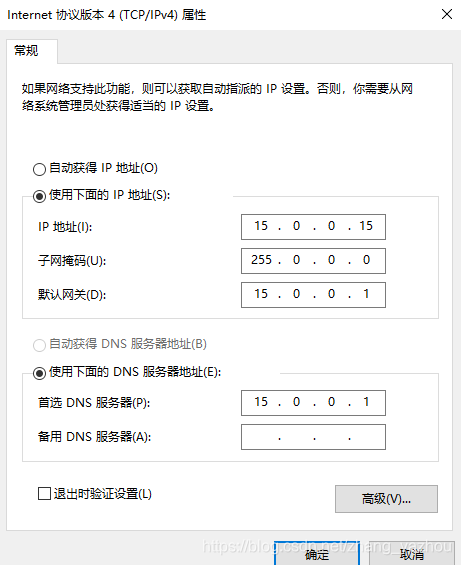

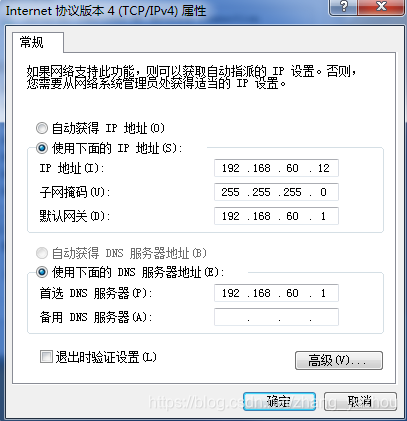

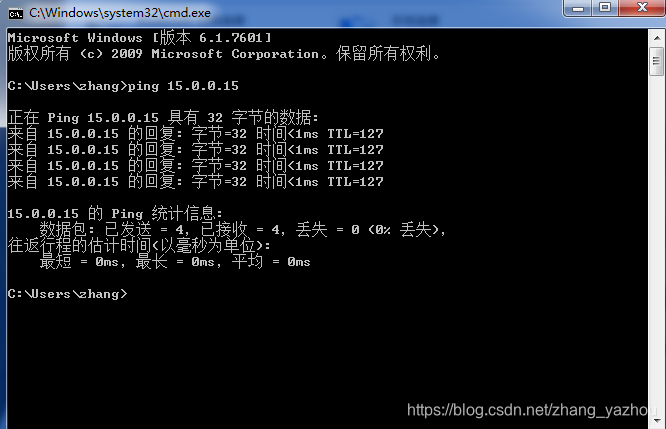

【4】设置winIP地址,连通性测试

(1)外网win10

(2)内网win7

(3)ping测试连通性

【5】修改dns主配置文件

[root@localhost ~]# vim /etc/named.conf

options {

listen-on port 53 { any; };#####53端口监听所有用户

listen-on-v6 port 53 { ::1; };

directory "/var/named";

dump-file "/var/named/data/cache_dump.db";

statistics-file "/var/named/data/named_stats.txt";

memstatistics-file "/var/named/data/named_mem_stats.txt";

recursing-file "/var/named/data/named.recursing";

secroots-file "/var/named/data/named.secroots";

allow-query { any; };######允许所有网段访问

【6】添加区域配置文件,外网wan,内网lan

[root@localhost ~]# vim /etc/named.rfc1912.zones

view "lan"{

match-clients{ 192.168.60.0/24; };

zone "kgc.com" IN {

type master;

file "kgc.com.lan";

};

zone "." IN {

type hint;

file "named.ca";

};

};

view "wan"{

match-clients{ 15.0.0.0/24; };

zone "kgc.com" IN {

type master;

file "kgc.com.wan";

};

};

##因为上面把根域写入了局域网服务,所以要删除主配置文件中的根域服务,否则会报错##

【7】创建区域数据配置文件

(1)创建局域网dns服务器区域数据配置文件

[root@localhost ~]#cp -p /var/named/named.localhost /var/named/kgc.com.lan

[root@localhost ~]# vim /var/named/kgc.com.lan

$TTL 1D

@ IN SOA kgc.com. admin.kgc.com. (

0 ; serial

1D ; refresh

1H ; retry

1W ; expire

3H ) ; minimum

NS kgc.com.

A 192.168.60.1 #######注意此处写网关#######

bbs IN A 192.168.60.88

IN MX 5 mail.kgc.com

mail IN A 192.168.99.99

smtp IN CNAME mail

* IN A 6.6.6.6

(2)创建广域网dns服务器区域数据配置文件

[root@localhost ~]#cp -p /var/named/kgc.com.lan /var/named/kgc.com.wan

[root@localhost ~]#vim /var/named/kgc.com.wan

$TTL 1D

@ IN SOA kgc.com. admin.kgc.com. (

0 ; serial

1D ; refresh

1H ; retry

1W ; expire

3H ) ; minimum

NS kgc.com.

A 15.0.0.1 ########广域网中所有域名解析地址都交给网关#####

bbs IN A 15.0.0.1

IN MX 5 mail.kgc.com

mail IN A 15.0.0.1

smtp IN CNAME mail

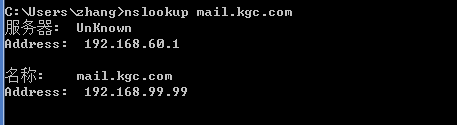

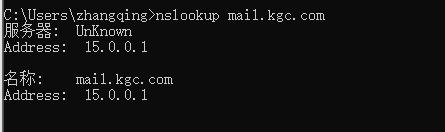

【8】分别在win7和win10上测试

(1)在内部局域网解析出的是具体的IP地址

(2)在外部广域网解析出的是外部网关

这样就实现了同一个域名在外网和内网解析的地址是完全不同的,这就是分离解析。