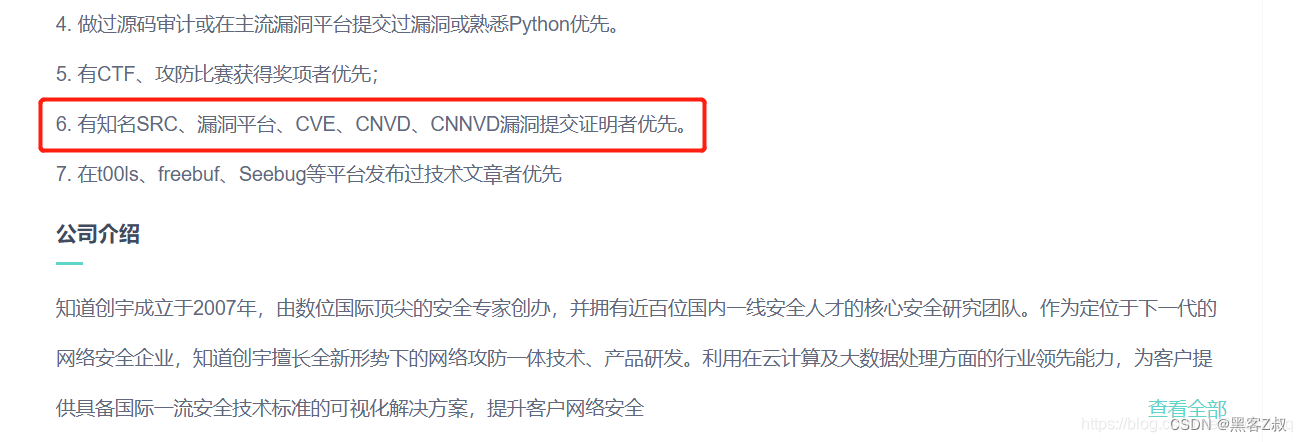

这是一则招聘信息,有SRC提交证明的优先。

如果像我一样大专学历,没有工作经验那一定需要某种方法来证明自己是就业的水平。

我想漏洞盒子的公益SRC上榜应该是最简单的了。

虽然上榜不是找工作的硬性条件,但哪怕它可以给我们带来5%的就业机会也是值得的。

接下来我为大家列举一下在上榜的道路上可能会遇到的艰难险阻

1.不适宜的时机

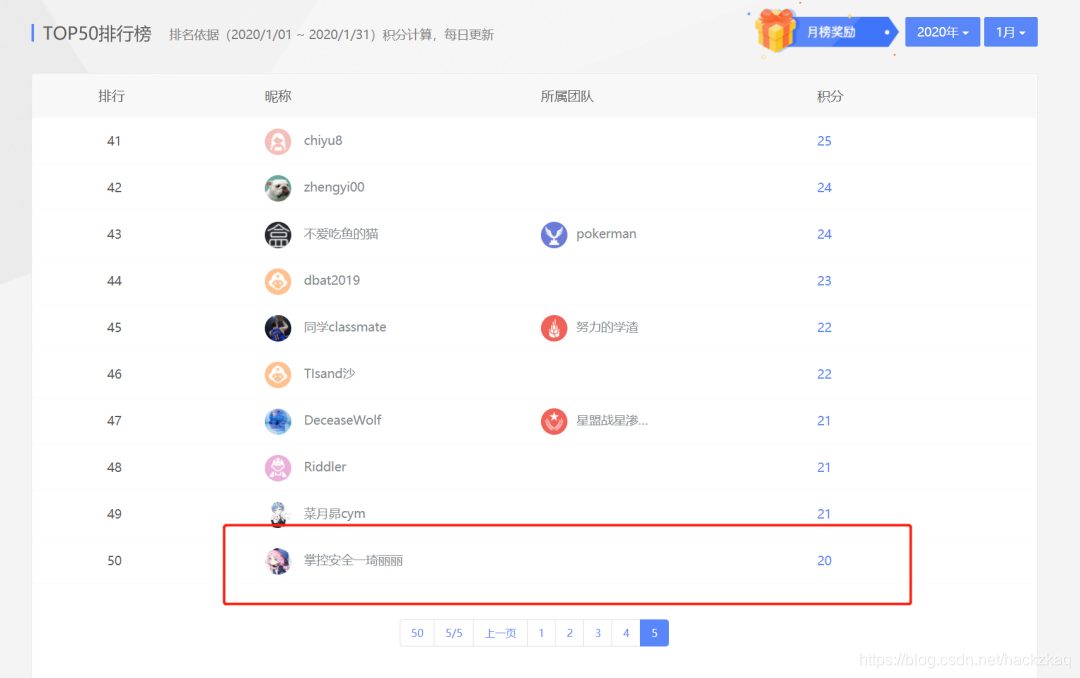

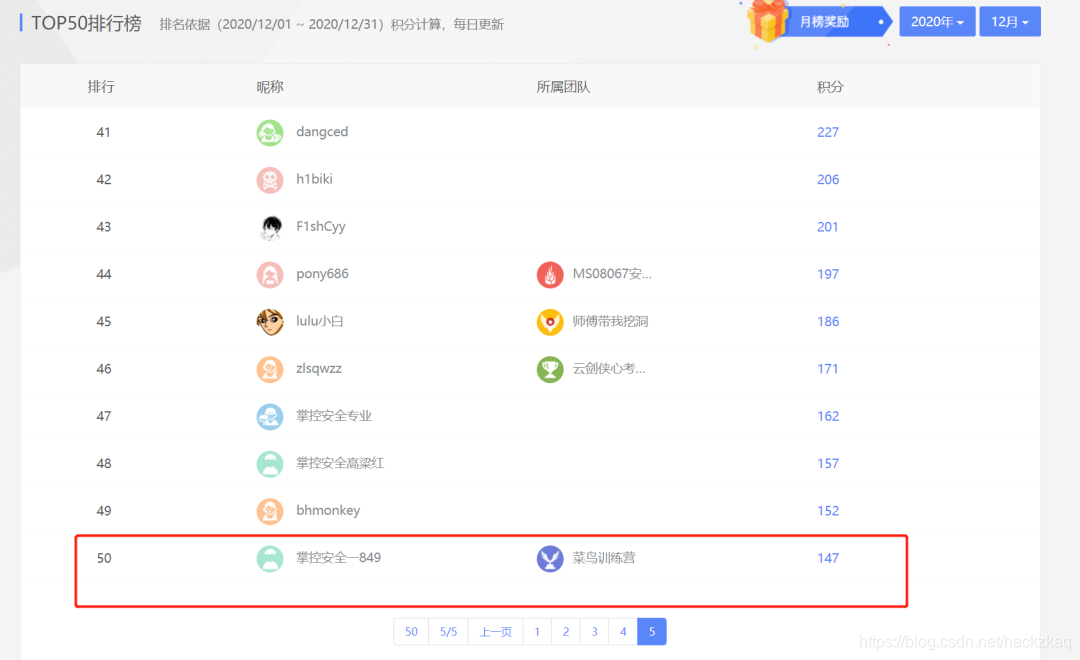

我们回顾2020年漏洞盒子1月到12月公益SRC月榜TOP50的分数变化

从年初的最后一名只有20分

到年末最后一名直接涨到了将近150分

这是7.5倍的差距!!!不怕我们可以试试,说不定就上榜了呢。

2.高额的分数

对于新手而言要连三天都不见得可以找到漏洞,需要上百的分数才可以上的榜。加油努力应该可以。

3.令人头疼的重复率

好不容易提交了漏洞

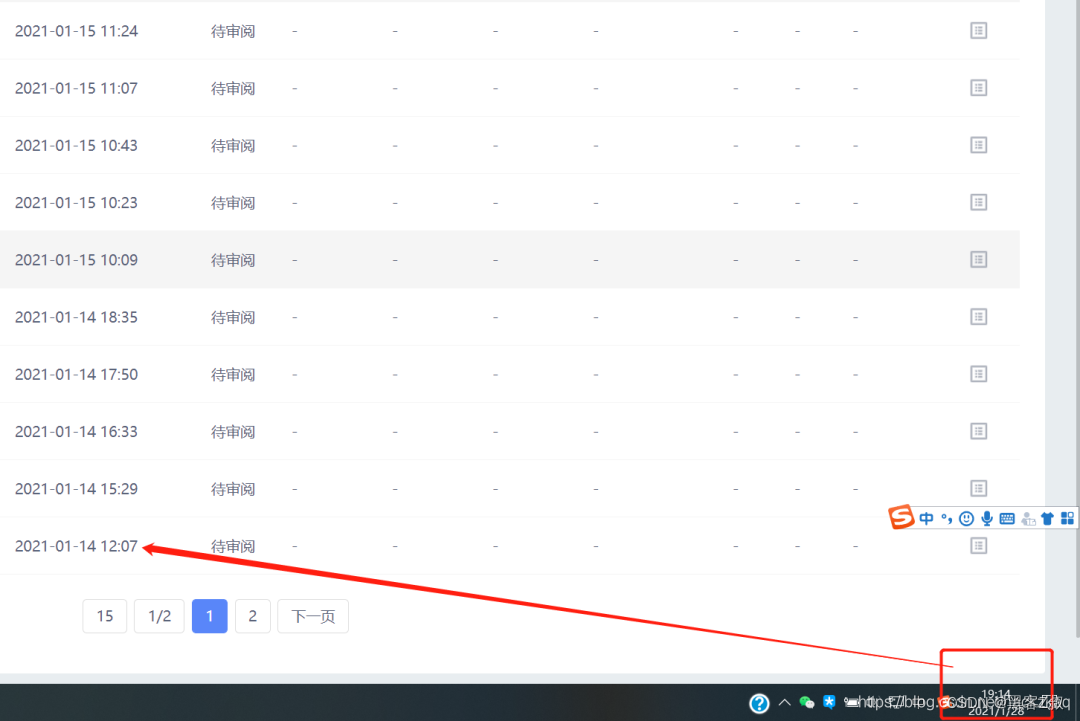

但当你打开我的漏洞详情时看到的是这样的

一页十个漏洞全部重复

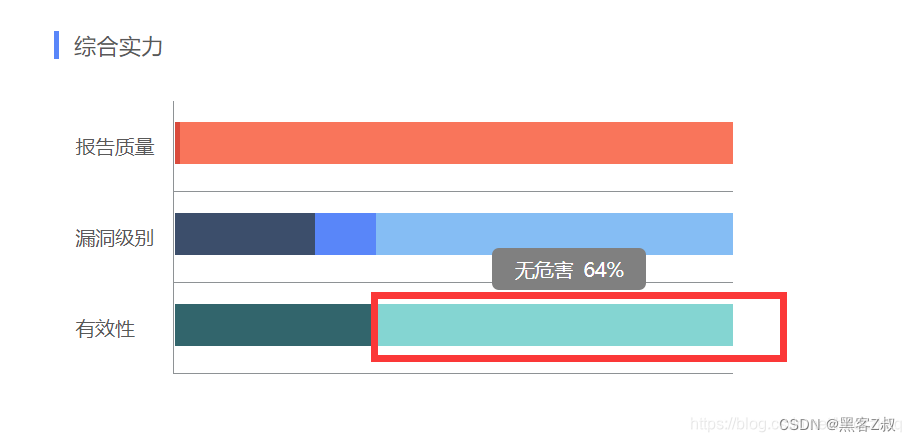

查看综合实力时是这样的

有将近一半的漏洞全部重复,自己辛辛苦苦的努力有一半都是无用功,要想这样坚持一个月那也太难了。

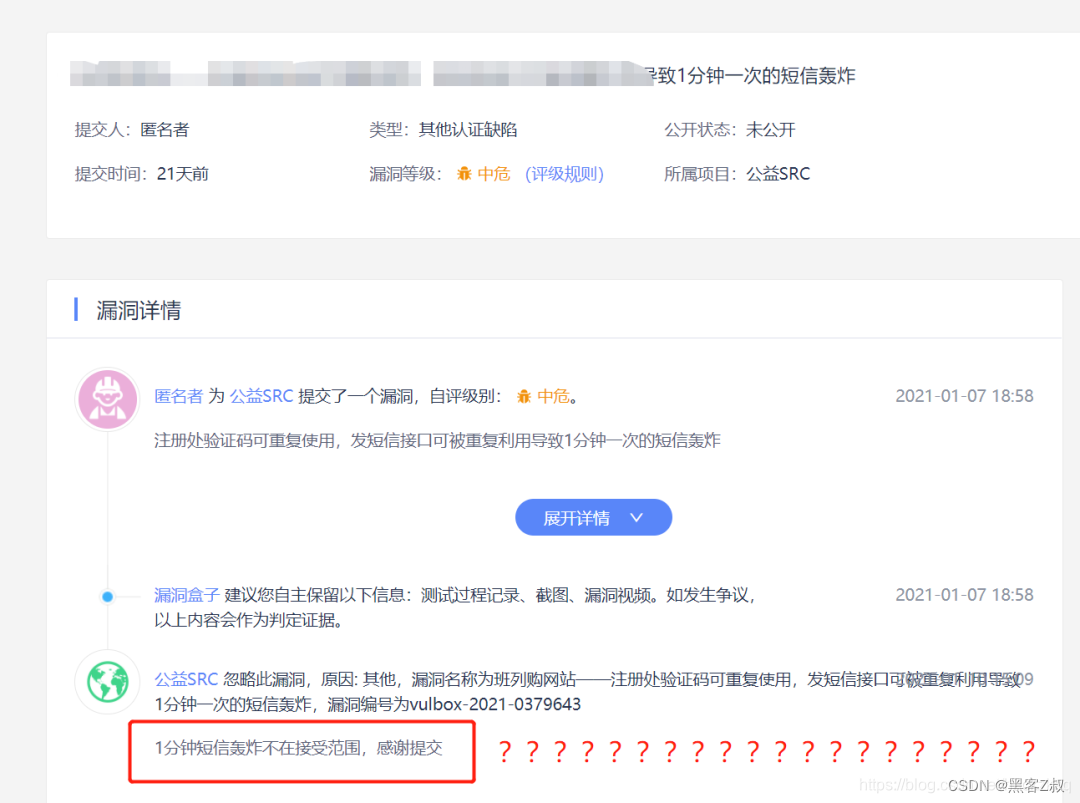

4.暴躁的漏洞审核人员

你以为一个不重复的安全问题就是漏洞了吗,其实还是要看审核人员心情的

小小的两分钟一次的短信轰炸机不错两分

可是…

1分钟短信轰炸不在接受范围?????????????

两分钟的你们都收了,一分钟的你们不要???

你个糟老头!坏的很>_<

好了我们可能会遇到的问题一个也就是这些,接下来我会一一为大家带来解决方法

一.选择一个合适的时间提交漏洞

1.哪个月刷榜?

回顾2020年的榜单信息,从20到150并不是一直涨的,而是像黄金一样(总的趋势是涨但,其中也有很多跌的时候)。

为了大家方便看我还整理了一张2018-2020三年月榜前50的图表,不要笑话我EXcel这个鬼我不会使>·_·<

看的时候可能会比较费力

不知道大家看完发现什么规律了吗?

(我发现2020年年底那群家伙最惨),大家关注一下纵坐标,每隔一年就会翻一倍,可想而知到今年年底会怎样。我不得不说这图表波动来波动去看着好像毫无规律可言,那如果我告诉你2018年春节在2月,2019年春节在2月,2020年春节在1月!好像有点意思了吧。

而且漏洞盒子官方有一个叫做赛季的东西:

一个年度赛季由4个常规赛+1个季后赛组成

常规赛:每个赛季一般持续3个月,全民可参与

季后赛:一般持续1个月,定向邀请制,会根据白帽子全年的赛季排名,择优邀请

如果达到钻石段位给的是真钱啊!而且公益SRC的积分可以算到赛季里面。

所以赛季时间公益SRC的榜单必然会高。

所以我的建议是:

1.根据国家法定节假日和过去三年的数据选择一个合适的月份刷榜。

2.季后赛采用定向邀请制,季后赛时刷榜人少,实时参与。

3.揣测不靠谱,硬实力才保守

2.哪天提交?

国家法定休息日漏洞盒子会休息,CNNVD可能不休息

14.15号是周六日

但如果是工作日提交的漏洞可能当天或者过几天就会过审

CNNVD确定漏洞没有固定时间

我的建议是:

1.休息日挖到的漏洞不要提交,等周一上班

2.保持有十个漏洞是代确定的,保证CNNVD有活干

3.月末5天左右提交的漏洞基本审不完,会算到下个月

二.如何避免重复

合理合法使用工具

如果你是一名在校大学生去你们学校网站上看看有什么福利,向北京邮电大学不但提供

正版windows激活码,office 365等等,还提供了工信部备案的互联网出口。

我怎么知道的呢?

没错我就是北邮的学生,只可惜是自考生不享受福利。

对于我这样的三无人员就需要会看图

注意出国线路都需要有工信部备案才是合法的哦!

有些浏览器插件可以代替上图

具体课程可以在上面找到

三.找到可疑的网站

漏洞在后台

找到网站的后台,漏洞大多数漏洞都在网站后台

不好找后台的就先不要管了,比较耽误时间,可以等刷完榜之后在慢慢找。

后台比较明显的就可以直接使用google语法直接找到

比如:

inurl:/admin/login.php

.jsp .asp .aspx .do 等等,具体方法自行研究,如果我全都把方法说出来,人人都知道了,势必会加大大家挖漏洞的难度。

挖公益SRC实际上就是饿死胆小的,撑死胆大的。

对方的后台可以进,但一定要注意政府站点!上次我还真的遇到过一个政府站点,后台密码123123。非常恐怖,吓得我赶紧给他们打电话。还好人家不在乎。

收集特征

我们要找漏洞一定不是盲目的瞎找,而是有根据的找

作为一名新手,我们很肯能好几天都找不到漏洞,但一旦我们找到了发现了其中的规矩就会很容易了。

举个栗子:

还记得上次的SRC课程吗,某网站存在反射型XSS

https://XXXXX/Index?dbcode=SCDB&kw=%27%3E%3Cscript%3Ealert(1)%3C/script%3E

其特征是这样的:

`传参一个kw出现XSS

提取特征(kw=)——>google搜索(inurl:”?kw=1”)——>测试

`

什么才能算漏洞?

首先我先来给大家讲一下漏洞盒子的评分规则。

在报告为良的情况下,低危给两分,中危给三分,高危给四分。

如果报告可以达到优的水平,那么给你的积分会翻倍。

至于说如果报告质量为差那我就不知道怎样了,因为我没有。

世界上出现问题的站点那么多,

我怎么知道哪些个站点是漏洞盒子收的呢?

接下来我就为大家一一讲解:

1.后台弱密码

后台登录处无验证码用户名密码可爆破且存在弱口令,根据审核人员心情会给中危或者高危。

2.进后台之后什么sql注入getshell,都是高危的。有时getshell会给硬币,可以去商城里换一些个东西。

3.存储型ss是中危

4.反射型ss是低危

5.没有时间次数限制的短信轰炸机,依据审核人员心情会给中危或者低危

6.一些个不知名厂家的漏洞平台可能会有选择的接收

所以多去找一些各大厂家吧,那样才显得比较厉害

只要你可以想到的对厂家或者对用户可以造成伤害的地方。那么他都有可能是漏洞。大胆的去提交就好了。

总结:

如果你可以使用谷歌,那么你的重复率已经比别人低了一半了,我上面的方法仅限用于借鉴。

最重要的是发掘你自己的办法。为什么这么说呢,因为上面的方法我都已经用过了,所以你们重复的概率会很多(但是我在第一次用这种方法的时候,重复率可以说是极低的)。

为了避免漏洞重复,我建议挖到漏洞就去提交,因为下一个人很有可能只比你晚了五分钟。、

批量刷分

掌握了如何找到这些可疑的地方,下一步就是确认这些漏洞并且提交。但是网站放在那里需要我们一个一个的看过去。

这未免也太耽误时间了。而且根据我的经验,在纯手工后台挖掘到30个漏洞左右的时候,基本上该见到的就已经都见过了。

继续刷下去,不但不会长进而且会很耽误时间。

所以接下来我就要讲一讲这么批量的去挖。

我的首个漏洞故事

回想起我的人生首洞是2020年的11月,当天我刚刚听完第九期app的课程,随即就挖到了第一个app的漏洞(用户名密码可爆破低危)。

随后的五天,每天我都在努力的挖着漏洞,但是我一无所获。

这时我的建议是转变思路,因为很有可能你的思路已经成为了一条死路。

于是当时我就想既然一个app可以有用户名密码可爆破。那么其他的app是否也可能会存在这样的问题呢?

就是这个问题我继续深入下去了。最终在两个小时之内找到了四个同样的漏洞。

这个故事想说明什么呢;

1.当你挖不到漏洞的时候,可以尝试转变思路。

2.当你挖不到漏洞的时候,可以看看你以前所发过的漏洞,试着从中提取出那些漏洞的

特征,然后利用谷歌语法从网上搜集这些特征。

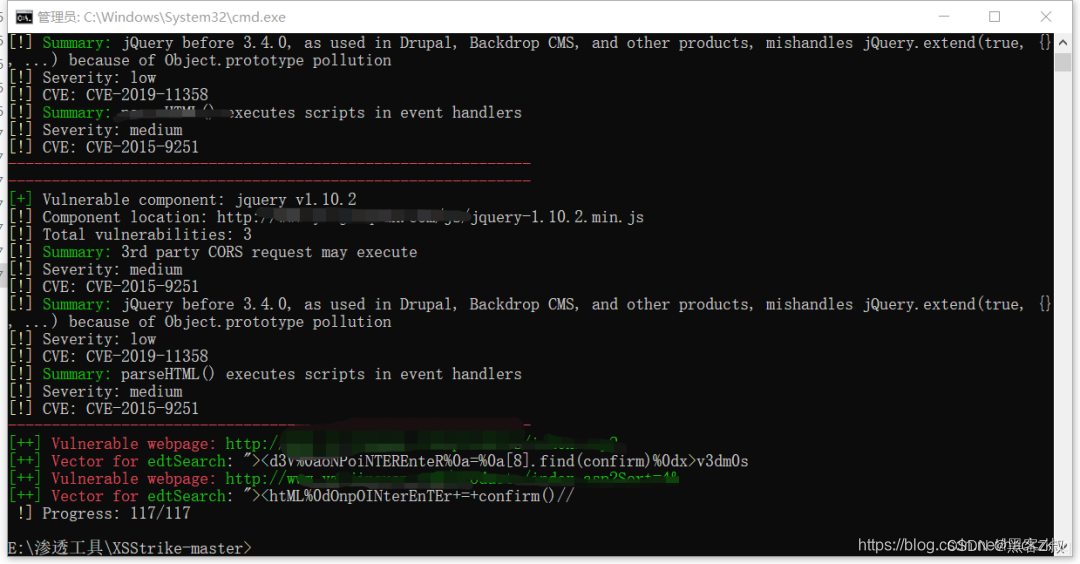

多用工具

这里我要向大家介绍一款我最喜欢用的工具:xsstrike

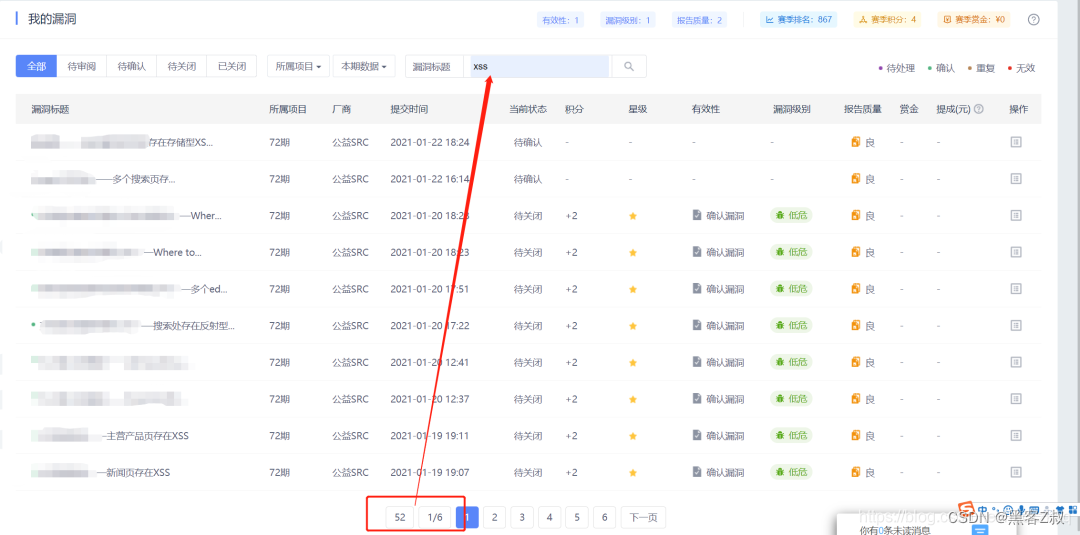

在仅仅一个月的漏洞挖掘当中,我一共收获了52个XSS,其中仅有四个存储型XSS是我

手动打出来的,剩下的当然都是机器跑出来的啦。

下载地址:https://github.com/s0md3v/XSStrike/releases

这个机器非常好,用一条语句就够了。

python xsstrike.py -u XXX --crawl -l 4 --skip-dom

把你们要测试的网址放在XXX的地方

具体的使用方法你们可以看一下掌控B站上面的文章。

演示一下:

如果使用我上面的语句跑出来的效果应该是这样的。

上方绿色打马赛克的那行是URL需要把那个复制下来放在浏览器里,在URL后面打上英文的问号代表URL传参,然后把下方绿色的字体复制下来,粘贴的时候要注意把它原有的冒号换成问号。

原本是这样:[++] Vulnerable webpage: http://URL/index.asp

[++] Vector for edtSearch: “><d3V%0aoNPoiNTEREnteR%0a=%0a[8].find(confirm)%0dx>v3dm0s

然后这样:index.asp? edtSearch="><htML%0dOnpOINterEnTEr+=+confirm()//

这款工具经常会打出一些个奇奇怪怪的XSS,注意看清他的XSS语句,有时需要你点击,鼠标移动等等才可以触发,还是非常好用的。

这款工具采用了Python的多线程。所以可以同时开好几个黑框跑。

我上面的语句跳过了Dom型XSS,因为使用这款工具的话效果不理想,而且非常耽误时间。

个人不建议用它来跑储存型,毕竟如果你把别人网站搞得满屏跳弹窗,人家肯定会报警抓你的。

至于说反射型的要怎么找,大家可以试一下URL/Search.php?kw=123,其他用法就自行研究吧

总的来说:

批量挖掘漏洞的技巧,就是要从已知的漏洞当中提取那些漏洞的特征,在公网上批量搜索这些特征,之后放入某些可以批量验证的工具当中,或者手工测试。

我上面那句话非常重要可以说是本文的精华!!!

工具上哪儿找,多看github!!!

然后发现好用的工具之后偷偷的告诉我,不要告诉别人别人都知道就不好使了。

刷上榜其实永远没有你们想象的那么复杂(保守搞个200分),一开始我都甚至于想过多攒上几个月,一次提交。

但最终我还是在一个月之内上榜了,其中虽然付出了很多的时间,但我想应该最后是值得的。

在这里我写出我是如何在一个月的时间内,刷出二百多分漏洞的技巧。

希望可以帮助到大家,也希望如果有哪位大佬知道优质报告怎么写,也放在论坛当中。

可以让大家用更少的漏洞数赚到更多的分数。

攒漏洞上榜的方式不可取,因为很有可能你攒到下个月的时候,这个漏洞就会被别人发现了。

人工操作和机械双方面挖掘两不耽误,人工进行漏洞挖掘的时候可以提升你的技术水平,并且可以让你发现那些稀奇古怪的漏洞,从而提取他们的特征,寻找更多的漏洞。

善于利用机械自动化是个好东西,假设XSS工具每天可以为你带来两个存储型漏洞,那么一个月下来就是60个,并且重复性非常低(因为机器跑的XSS我没有遇到过重复的),所以至少可以赚到100分。

假设150分可以上榜,那么上榜对于你来讲将会是轻而易举的。

以上就是我文章的全部内容,加油吧,干饭人!