Archive: ew-master.zip

62cc3838f838fbbb44be66d3ff7d324b473363f8

creating: ew-master/

[ew-master.zip] ew-master/ew_for_Arm32 password: 123456

password incorrect–reenter:

inflating: ew-master/ew_for_Arm32

inflating: ew-master/ew_for_Linux32

inflating: ew-master/ew_for_linux64

inflating: ew-master/ew_for_MacOSX64

inflating: ew-master/ew_for_Win.exe

inflating: ew-master/ew_mipsel

inflating: ew-master/Readme.txt

┌──(root㉿kali)-[~/Desktop]

└─# cd ew-master

┌──(root㉿kali)-[~/Desktop/ew-master]

└─# ll

total 528

-rw-r–r-- 1 root root 6682 Dec 31 2016 Readme.txt

-rw-r–r-- 1 root root 200121 Dec 31 2016 ew_for_Arm32

-rw-r–r-- 1 root root 32680 Dec 31 2016 ew_for_Linux32

-rw-r–r-- 1 root root 34912 Dec 31 2016 ew_for_MacOSX64

-rw-r–r-- 1 root root 56949 Dec 31 2016 ew_for_Win.exe

-rw-r–r-- 1 root root 28080 Dec 31 2016 ew_for_linux64

-rw-r–r-- 1 root root 173604 Dec 31 2016 ew_mipsel

┌──(root㉿kali)-[~/Desktop/ew-master]

└─# ./ew_for_linux64 -s ssocksd -l 9999

zsh: permission denied: ./ew_for_linux64

┌──(root㉿kali)-[~/Desktop/ew-master]

└─# chmod 777 ew_for_linux64

┌──(root㉿kali)-[~/Desktop/ew-master]

└─# ./ew_for_linux64 -s ssocksd -l 9999

ssocksd 0.0.0.0:9999 <–[10000 usec]–> socks server

---

---

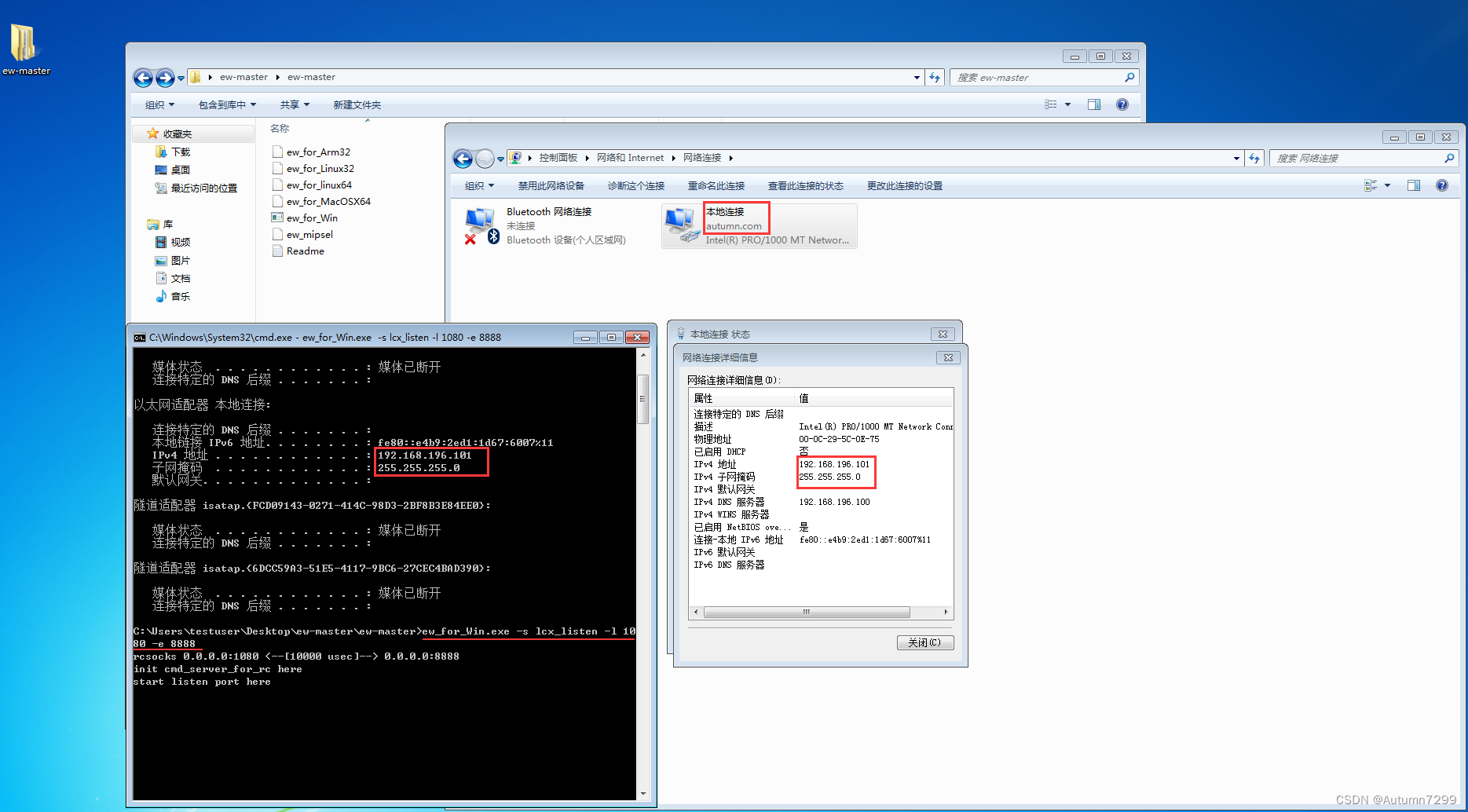

### 【win7】192.168.196.101

ew-master.zip 解压提取后,进入ew\_for\_Win.exe所在目录,输入cmd

>

> `ew_for_Win.exe -s lcx_listen -l 1080 -e 8888`

>

>

>

---

---

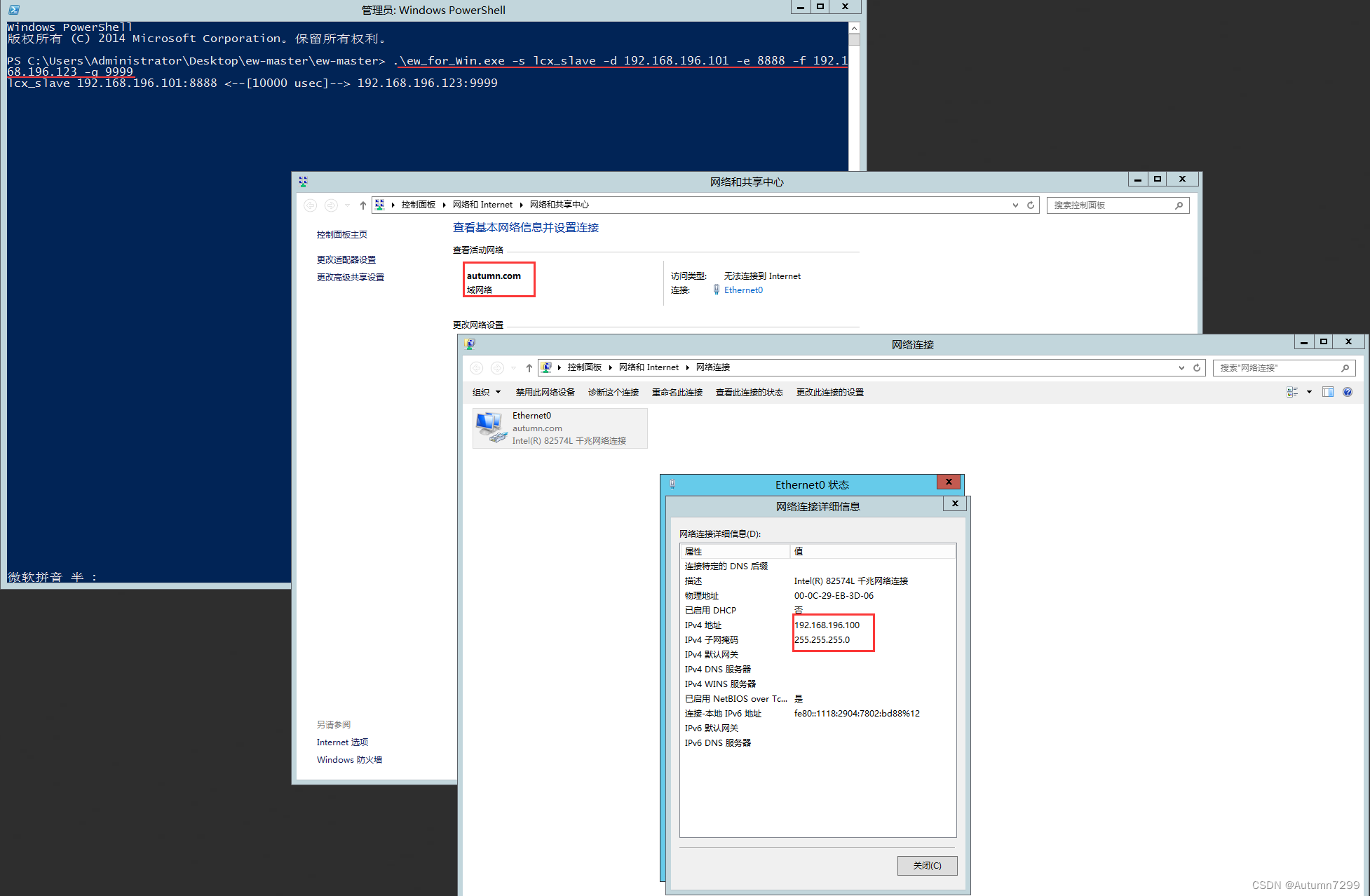

### 【server 2012 R2 域控】域控 192.168.196.123

ew-master.zip 解压提取后,进入ew\_for\_Win.exe所在目录,输入powershell

>

> `.\ew_for_Win.exe -s lcx_slave -d 192.168.196.101 -e 8888 -f 192.168.196.123 -g 9999`

>

>

>

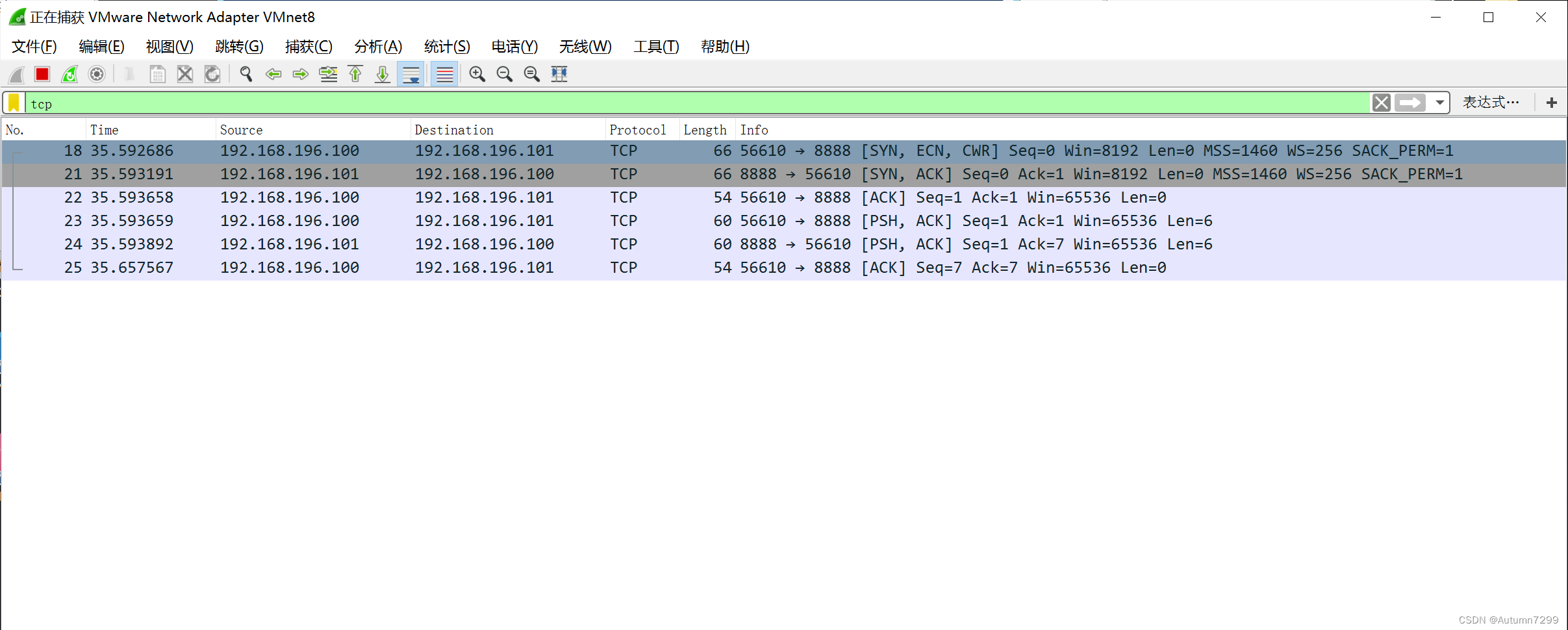

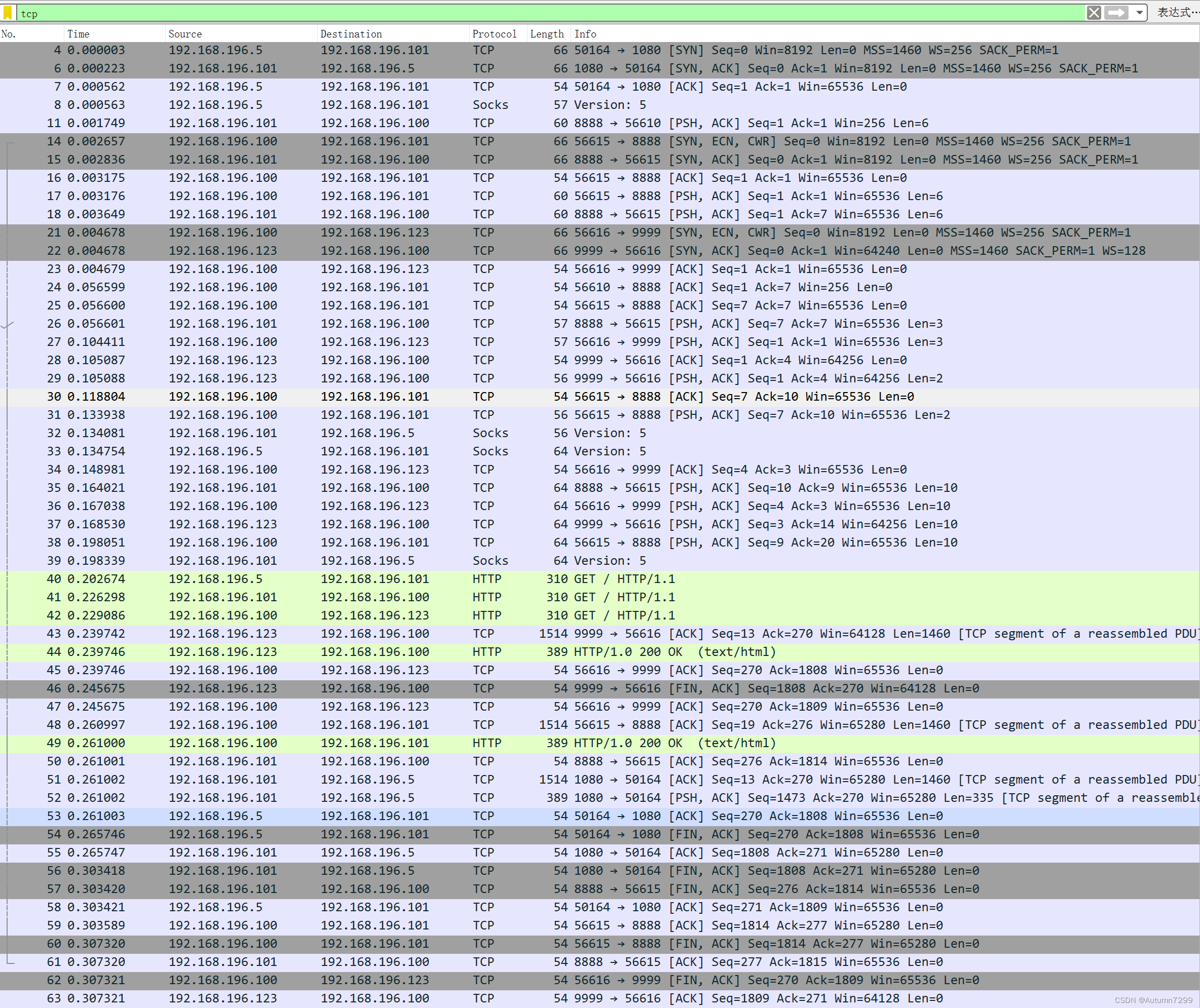

#### 抓个包

---

---

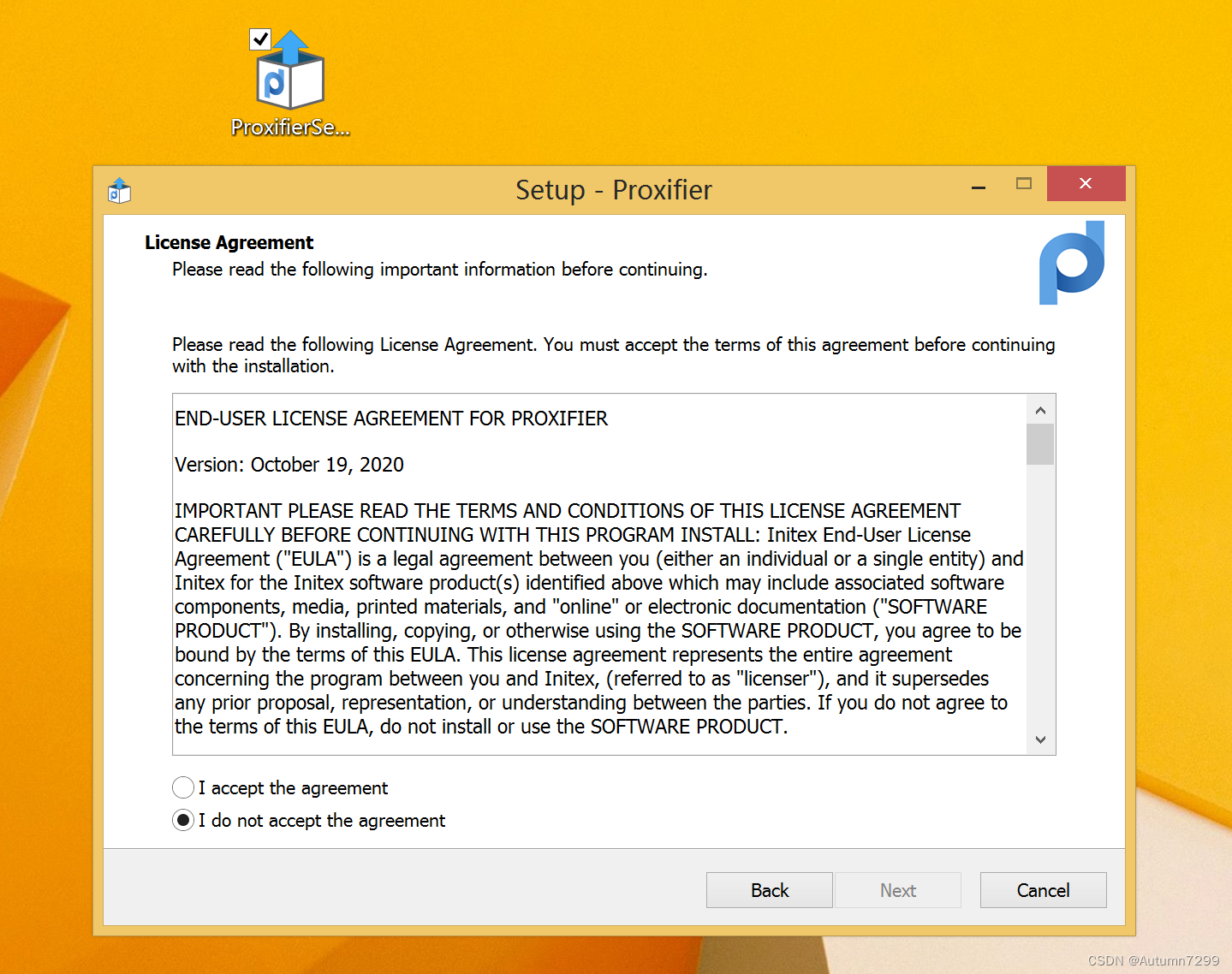

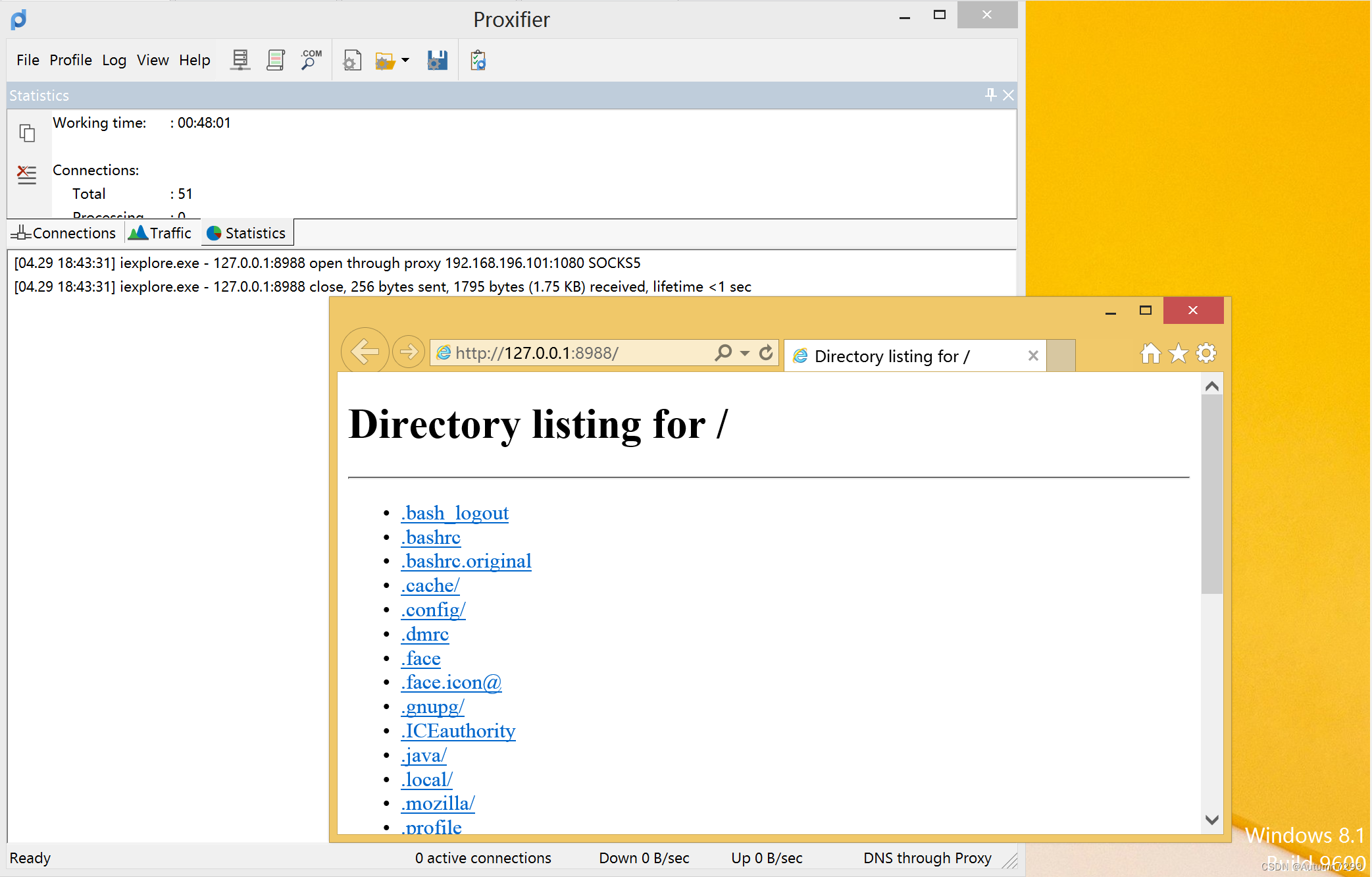

### 【win8】 dhcp 192.168.196.5

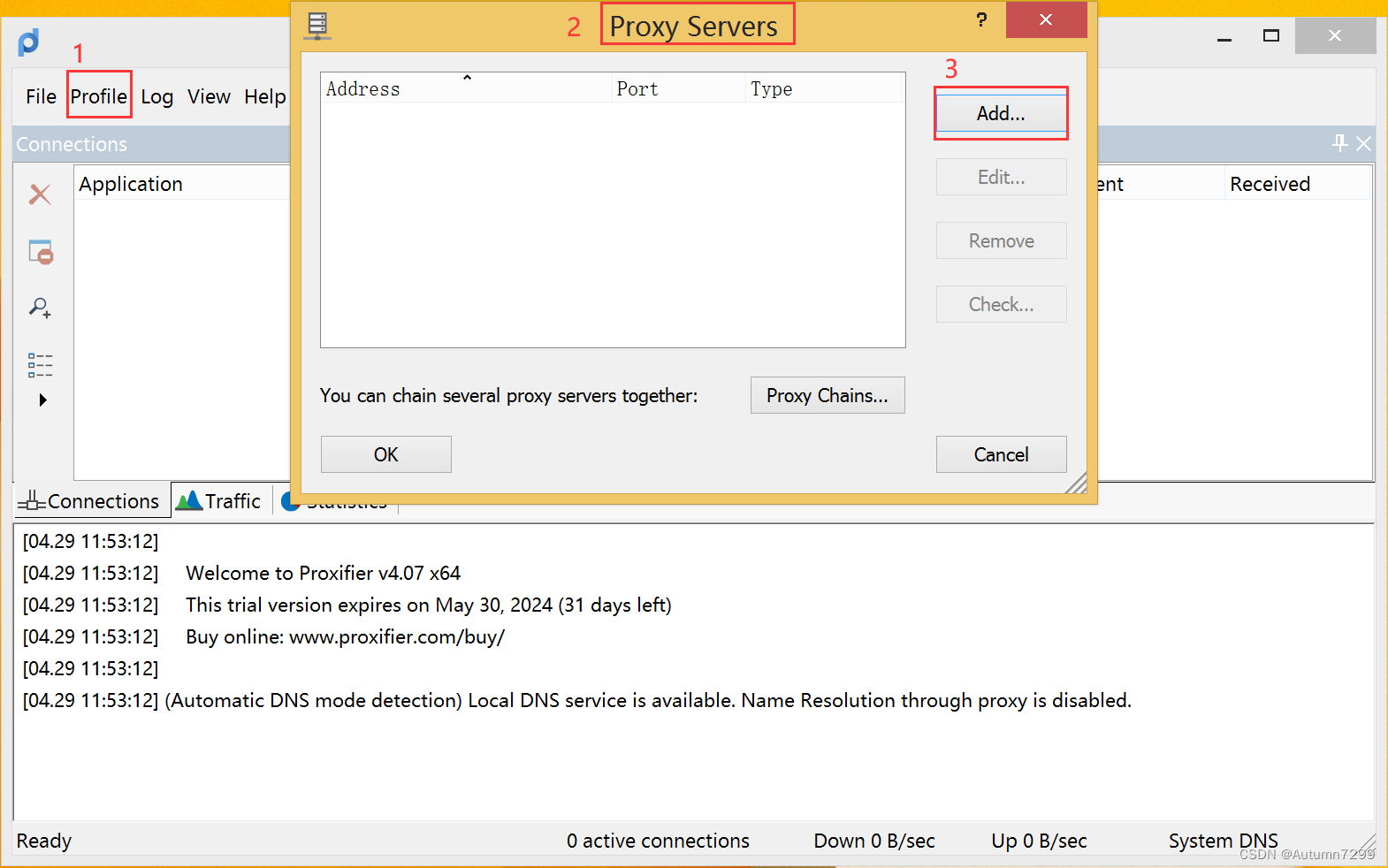

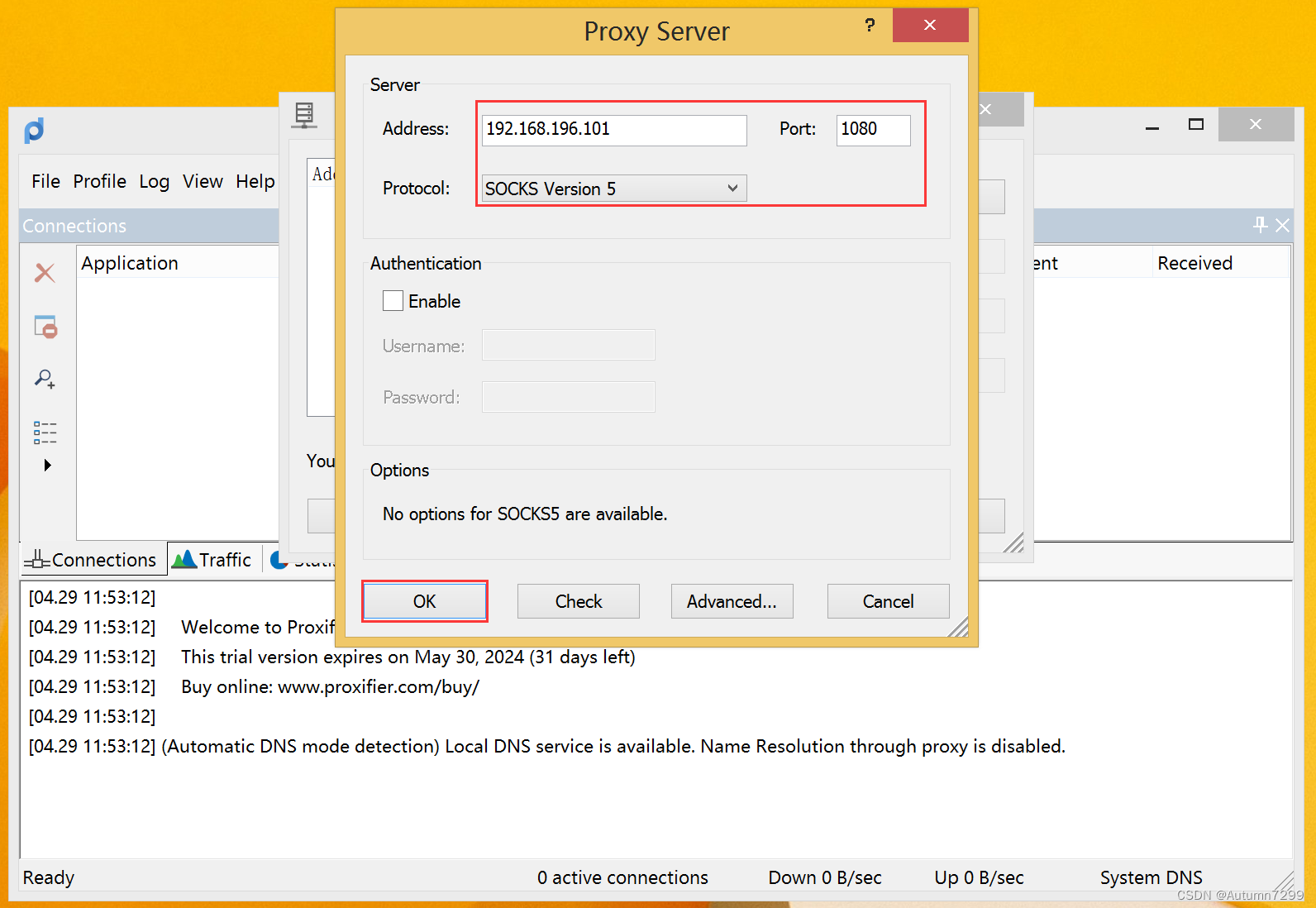

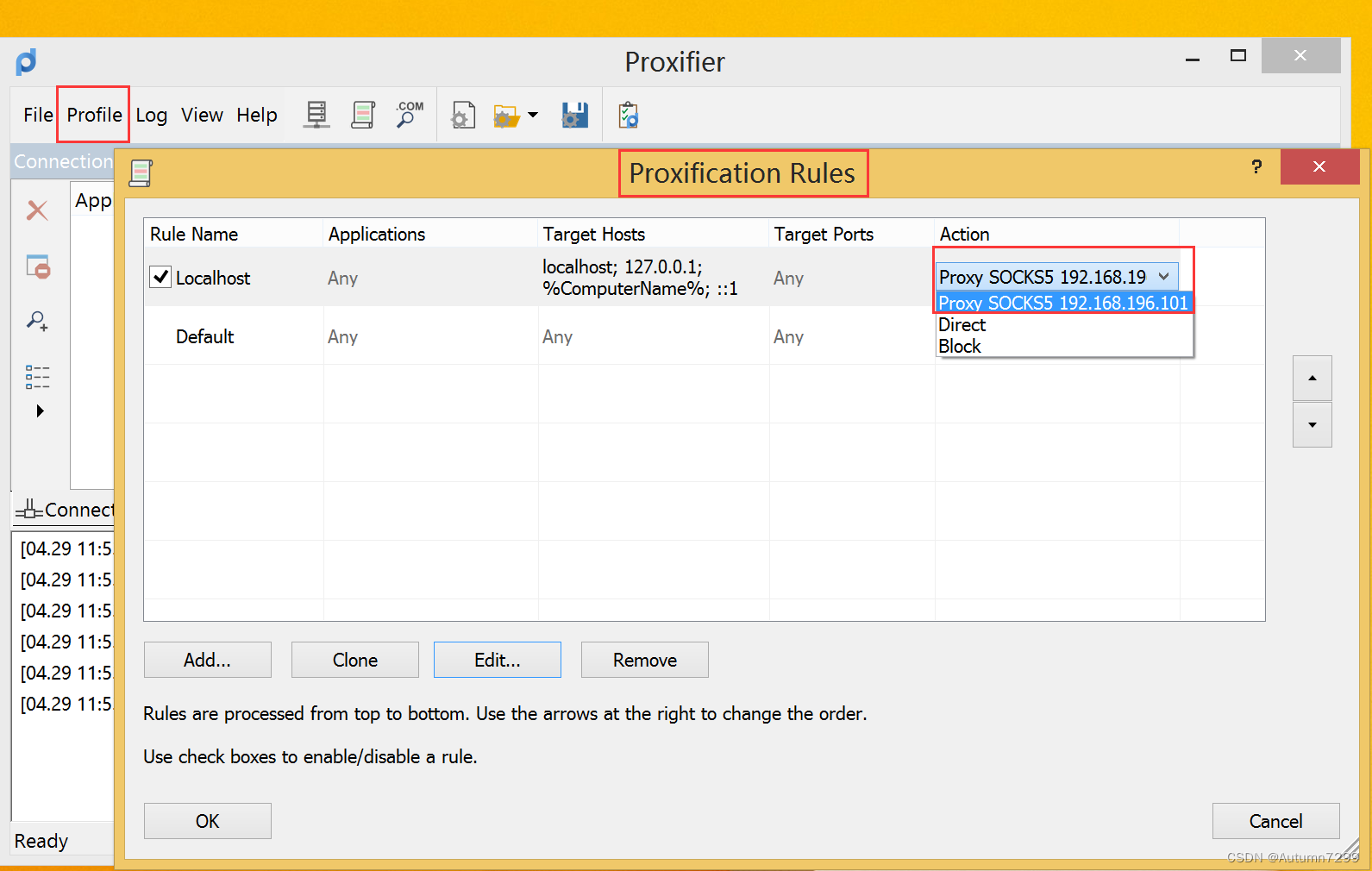

安装 Proxifier

打开Proxifier

#### 内网穿透

win8 浏览器访问`http://127.0.0.1:8988/` 到kail

#### 抓个包

## 最后

**自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。**

**深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!**

**因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。**

**既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!**

[**如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!**](https://bbs.csdn.net/topics/618653875)

**由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!**

全知识点!真正的体系化!**

[**如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!**](https://bbs.csdn.net/topics/618653875)

**由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!**