前言

前言

一、实验内容

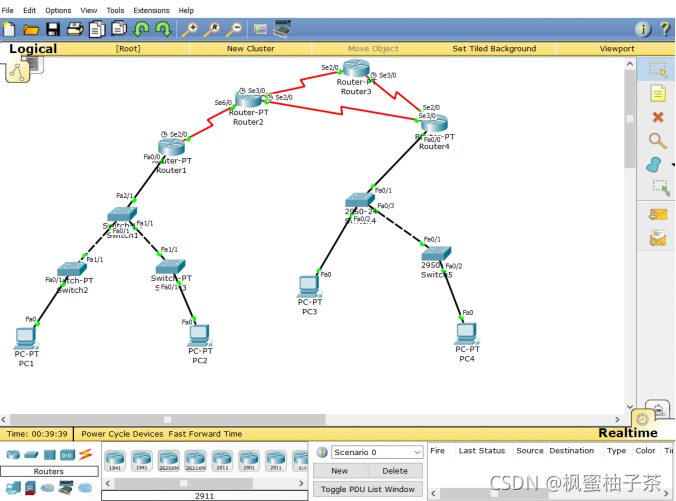

二、实验拓扑图

三、实现步骤

思路一

这也是笔者的思路,单臂路由+扩展ACL(访问控制表)。即以路由r1和路由r4配置单臂路由,再对R1的f 0/0.1和f 0/0.2(同R4) 配置ACL。好了话不多说,往下开始吧!

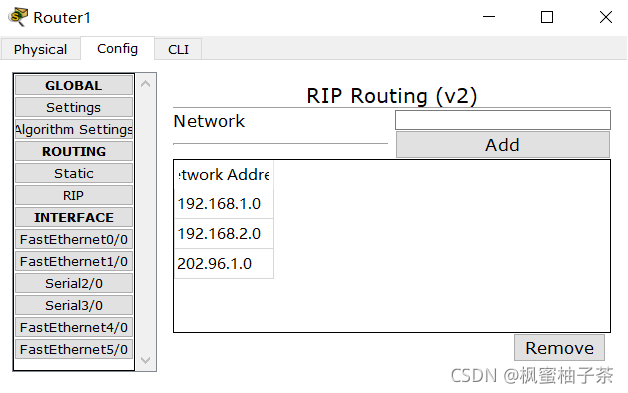

1.动态路由RIP配置

R1如下,其他的网段请读者自行设计

2、划分不同网段

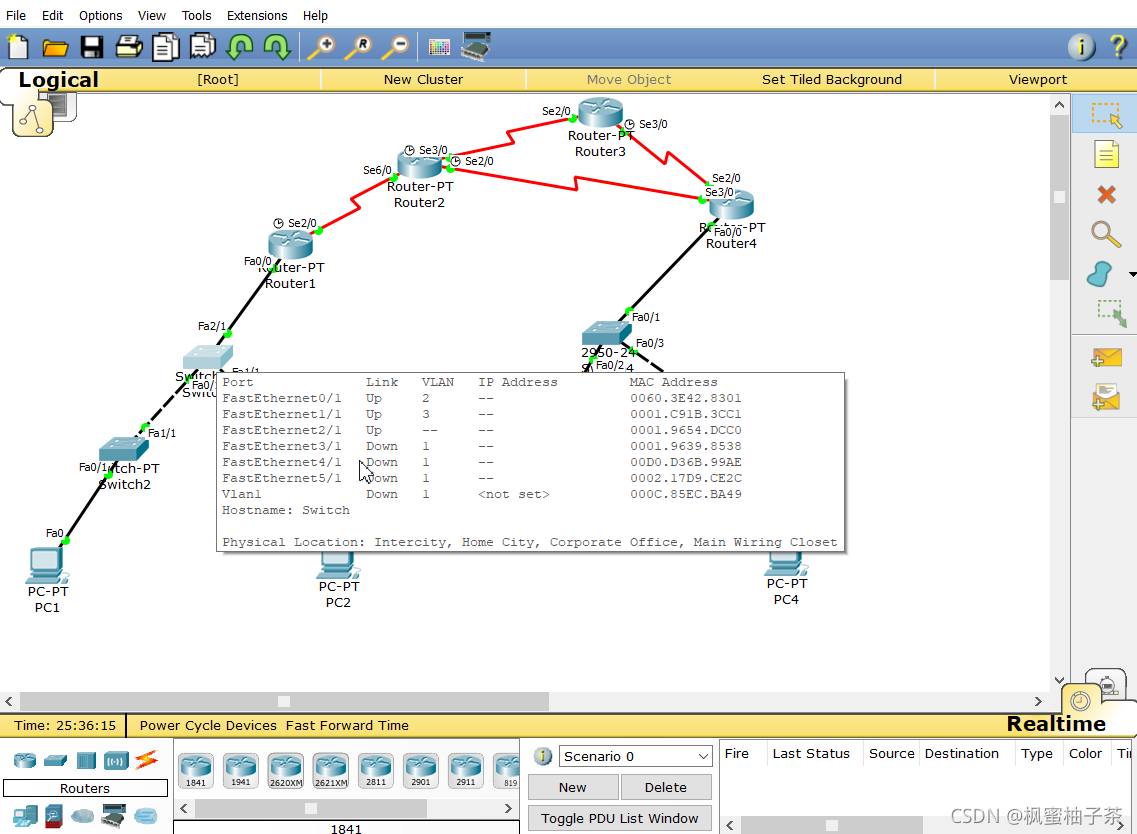

分别对交换机switch1的 f 2/1端口和switch4的 f 0/1端口设置为trunk端口,前提是将其(同switch4)左右端口归入vlan2和vlan3,即如下图所示:

swich1

S1(config)#vlan 2

S1(config-vlan)#name vlan2

S1(config-vlan)#vlan 3

S1(config-vlan)#name vlan3

S1(config-vlan)#int f0/1

S1(config-if)#switchport mode access

S1(config-if)#switchport access vlan 2

S1(config-vlan)#int f1/1

S1(config-if)#switchport mode access

S1(config-if)#switchport access vlan 3

S1(config-if)#int f2/1

S1(config-if)#switchport mode trunk

S1(config-if)#exit对于switch4的配置也一样

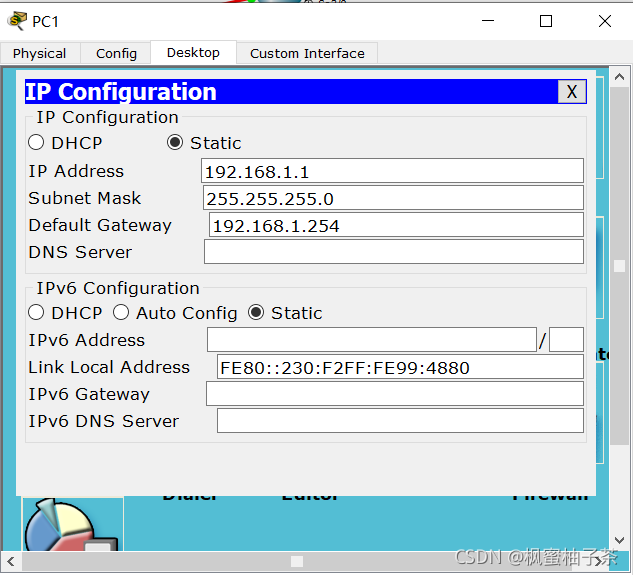

主机IP地址:

| 主机名 | IP地址 |

| PC1 | 192.168.1.1 |

| PC2 | 192.168.2.1 |

| PC3 | 192.168.3.1 |

| PC4 | 192.168.4.1 |

3、分别对R1和R4配置单臂路

对R1配置单臂路由,注意这里IP取决于你的主机网关

R1(config-if)#int f0/0.1 //从 fa0/0 中新开一个 0.1 分支

R1(config-subif)#encapsulation dot1Q 2 //配置 VLAN2 的中继

协议

R1(config-subif)#ip add 192.168.1.254 255.255.255.0

R1(config-if)#int f0/0.2 //从 fa0/0 中新开一个 0.1 分支

R1(config-subif)#encapsulation dot1Q 3 //配置 VLAN2 的中继

协议

R1(config-subif)#ip add 192.168.2.254 255.255.255.0

这是PC1的IP地址以及网关和子网掩码

对于R4也进行如上配置(偷懒ing……)

4、ACL配置

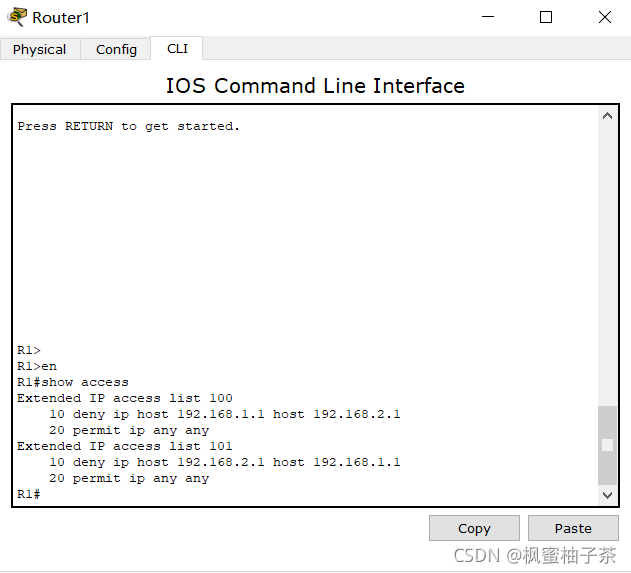

R1配置,主要是为了让PC1和PC2不再ping通。

R1(config)#access-list 100 deny ip host 192.168.1.1 host 192.168.2.1

R1(config)#access-list 100 permit ip any any

R1(config)#access-list 101 deny ip host 192.168.2.1 host 192.168.1.1

R1(config)#access-list 101 permit ip any any

R1(config)#int f0/0.1

R1(config-if)#ip access-group 100 in

R1(config)#int f0/0.2

R1(config-if)#ip access-group 101 in注意这里一定要细心细心再细心(重要的事情说三遍),permit IP any any的命令一定在最后,不然会出大问题的,还有在端口里启用的list 的序号不要搞错 ,最后在特权模式下输入 :show acc 查看

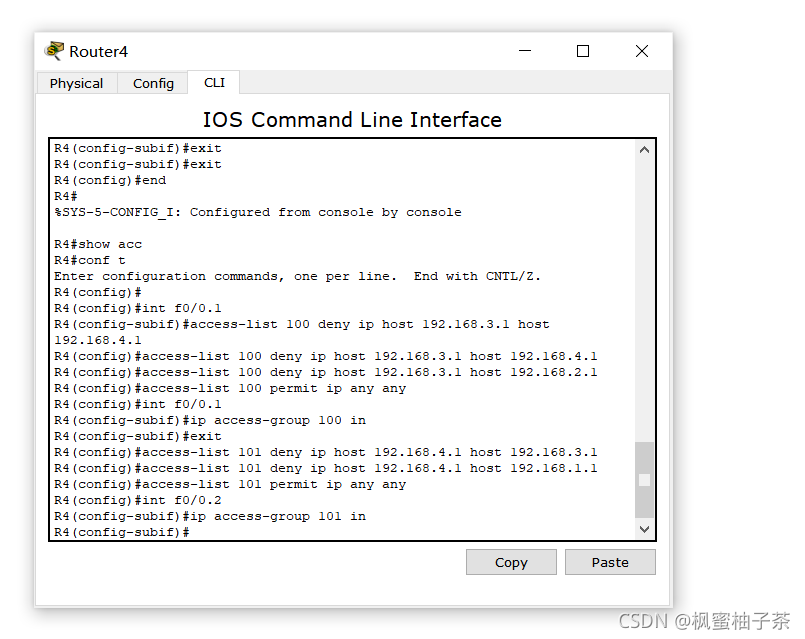

这是R4的配置,这里同时192.168.3.1和192.168.4.1访问192.168.2.1和192.168.1.1地址进行限制,达到我们的目的,即PC4ping不通PC1以及PC3ping不通PC2。

最后已经可以了,实验基本完成了,实现 PC1 只能和 PC3 互相 PING 通,PC2 只能和 PC4 相互 PING 通,但是可能有同学会疑问,还没有配置PC1和PC2访问PC3、Pc4的限制。其实试过的同学就知道了现在是ping不通,但是是超时,并非被直接拒绝访问,所以还可以继续配置R2 。

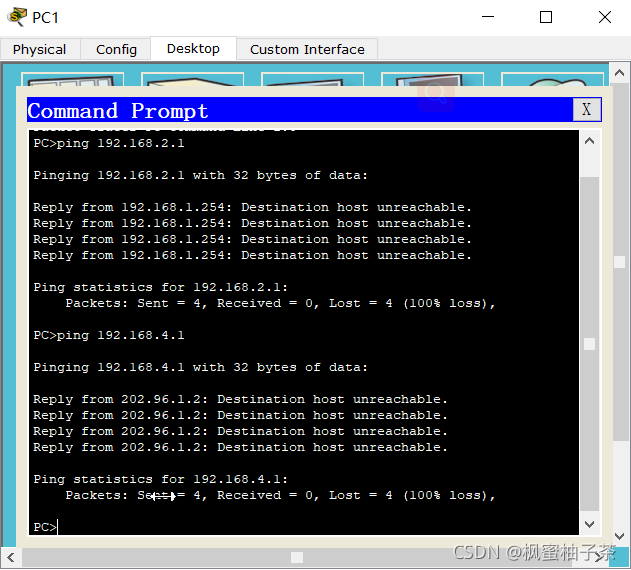

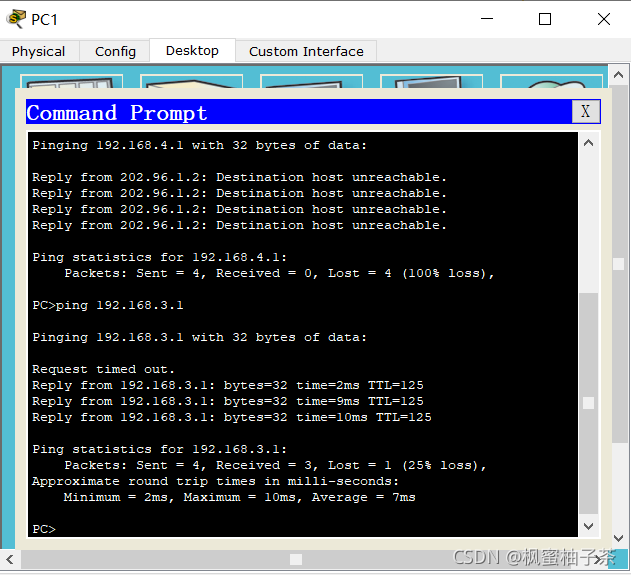

如我们预期的一样,PC1ping不通PC2和PC4,只能ping通PC3

5、其他思路

思路二

用vlan+静态nat访问外网+动态nat访问内网(笔者没有实现)

如果文章对你有帮助的话就点个赞吧!