目录

一,安全策略的特点

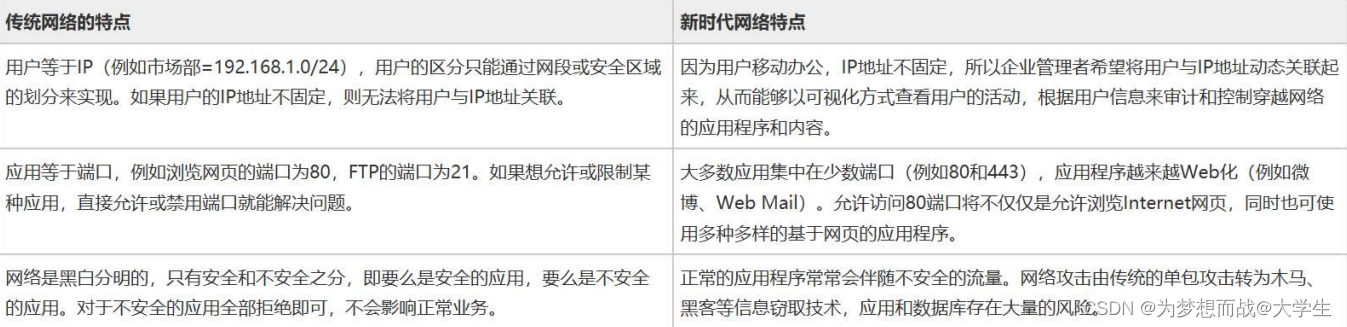

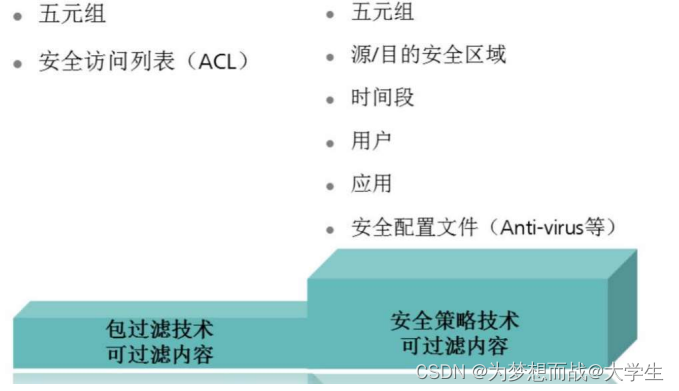

传统的包过滤防火墙--其本质为ACL列表,根据数据报中的特征(五元组)进行过滤,之后对比规则,执行相应的操作

五元组:源IP,目标IP,源端口,目标端口,协议

安全策略:

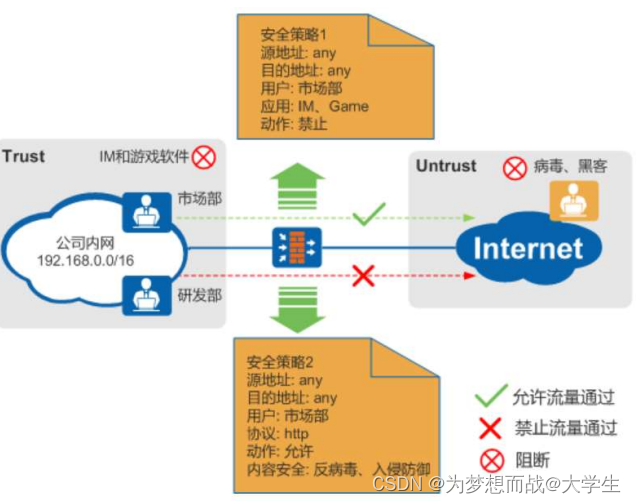

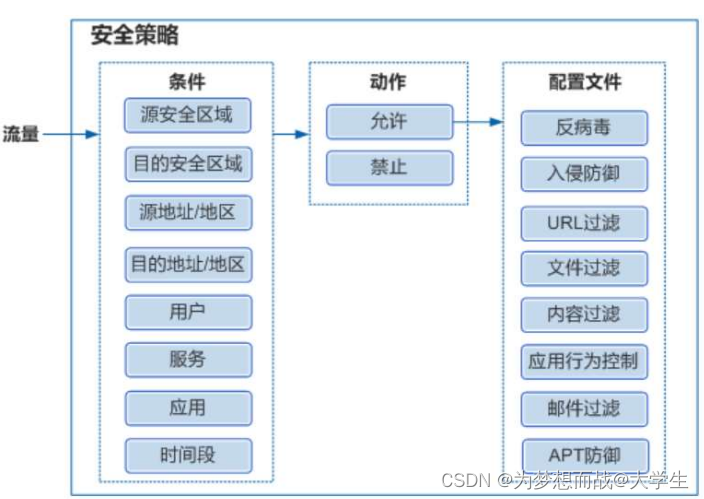

相较于ACL的改进之处:可以在更细的颗粒度下匹配流量,另一方面是可以完成内容安全的检测。

1.访问控制(允许拒绝)

2.内容检测--如果允许通过,则可以通过安全检测

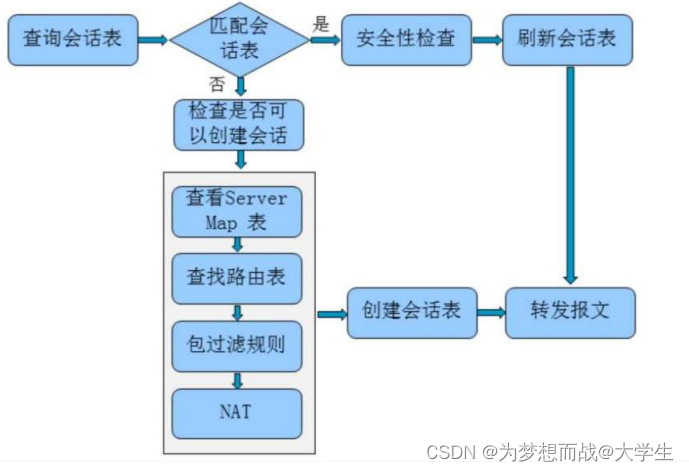

二,安全策略的工作过程

三,防火墙的状态检测和会话表

基于流的流量检测---即设备仅对流量的第一个数据包进行过滤,并将结果作为这一条数据流 的“特征”记录下来(记录在本地的“会话表”),之后,该数据流后续的报文都将基于这个 特征来进行转发,而不再去匹配安全策略。这样做的目的是为了提高转发效率。

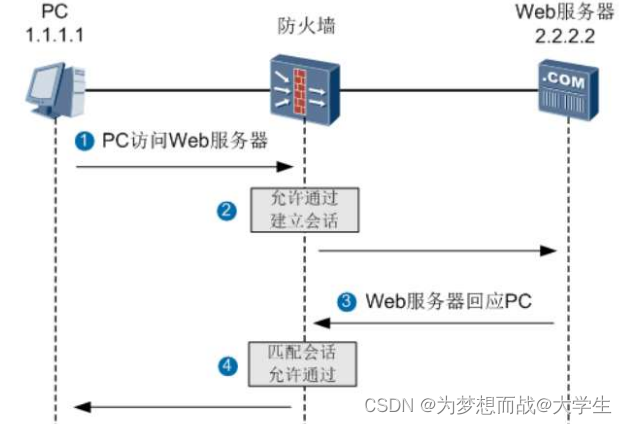

状态检测防火墙访问过程

当web服务器给PC进行回报时,来到防火墙上,防火墙会将报文中的信息和会话表的信息进行性比对,如果,发现报文中的信息与会话表中的信息相匹配,并且,符合协议规范对后续报文的定义,则认为该数据包属于PC,可以允许该数据包通过。

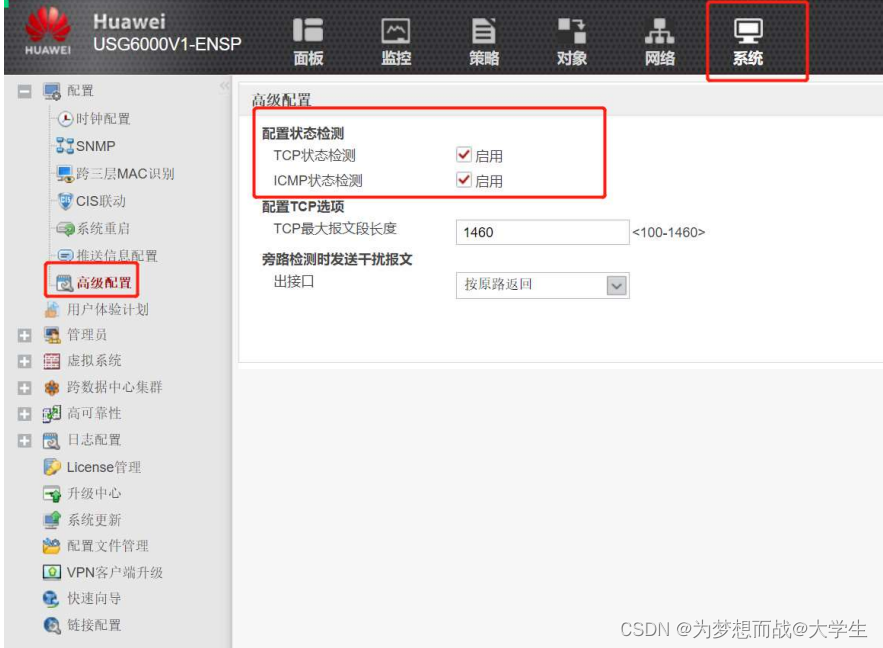

状态检测:可以选择开启或者关闭该功能

会话表

会话表:会话表本身是基于五元组来判断数据流,会话表在比对时,会通过计算HASH值来比较五元组。因为HASH定长,所以可以基于硬件进行处理,提高转发效率。因为会话表中的记录只有在流量经过触发时才有意义

因为会话表中的记录只有在流量经过触发时才有意义,所以,如果记录长时间不被触 发,则应该删除掉。即会话表中的记录应该存在老化时间。如果会话表中的记录被删除 掉之后,相同五元组的流量再通过防火墙,则应该由其首包重新匹配安全策略,创建会话表,如果无法创建会话表,则将丢弃该数据流的数据。

如果会话表的老化时间过长:会造成系统资源的浪费,同时,有可能导致新的会话表项 无法正常建立 如果会话表的老化时间过短:会导致一些需要长时间首发一次的报文连接被系统强行中 断,影响业务的转发。 不同协议的会话表老化时间是不同