0x00 文件钓鱼

简单说下文件样本钓鱼的目的,为诱导用户安装木马文件,达到控制或者窃取某些信息的目的,抛开邮件的真实性。木马的伪造是一个比较关键的点,下面简要说下三种木马文件伪装的技巧

0x01 水坑攻击与鱼叉攻击的概念

水坑攻击:

顾名思义,在目标需要经过的地方挖出一个水坑,等待目标踩入中招。在网络攻防中,攻击者分析目标用户日常上网行为,分析其在工作中经常会访问到的站点或者提供服务的站点,通过攻破该站点植入恶意的木马或者窃取访问者用户信息等恶意代码。等待目标用户访问“踩坑”。

鱼叉攻击:

目标明确,精准单点攻击,通常拿钓鱼邮件来说,攻击者将用户企业或者个人作为鱼叉的对象,批量发送或单独将恶意的邮件发送到目标用户群体,等待用户中招。(邮件通常会包含窃取用户信息的链接,隐藏的木马附件等)

0x02 三种木马文件的隐藏释放技巧

木马文件后缀隐藏,图标修改技巧

文件和木马压缩释放

利用工具进行文件捆绑释放

1.木马文件后缀隐藏,图标修改技巧

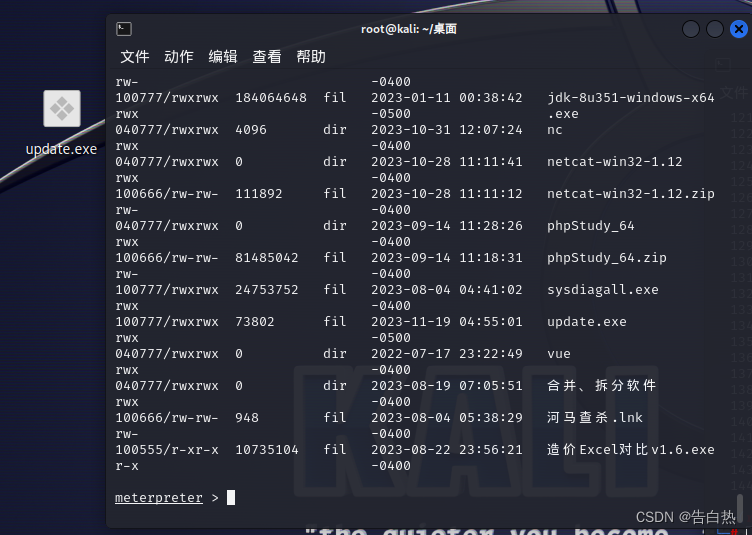

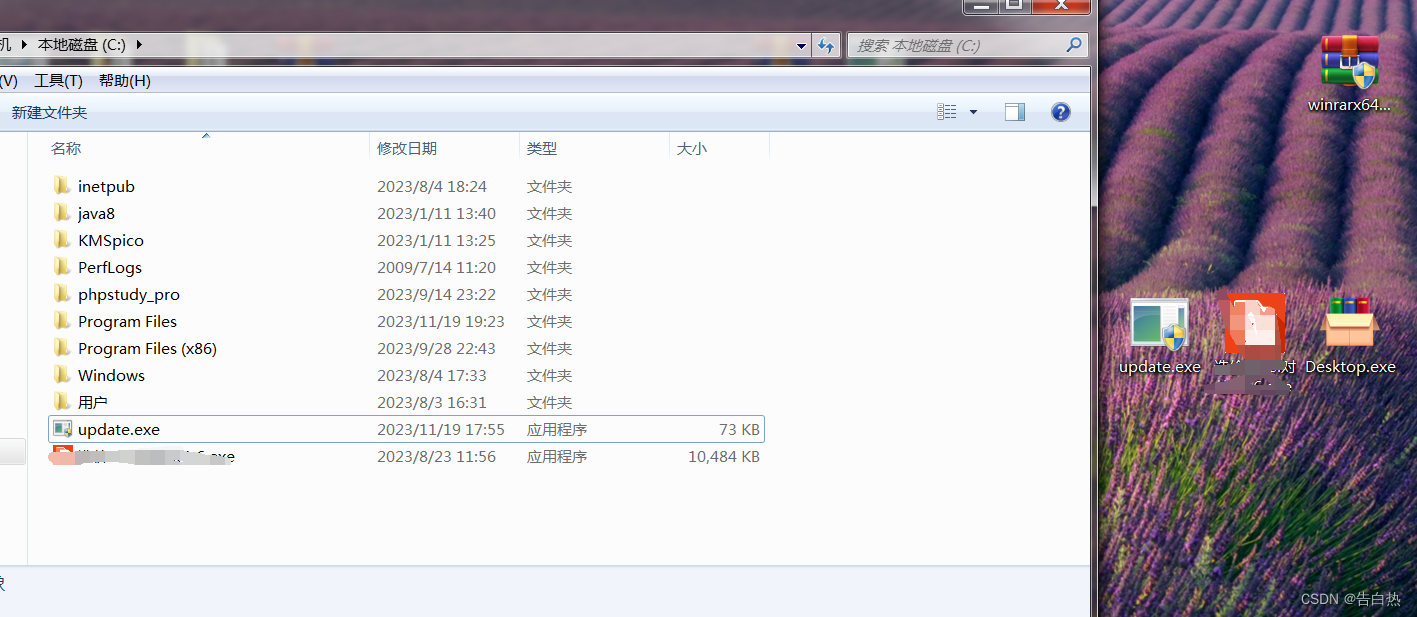

配合前期制作好的木马文件命名为update.exe,首先测试上线

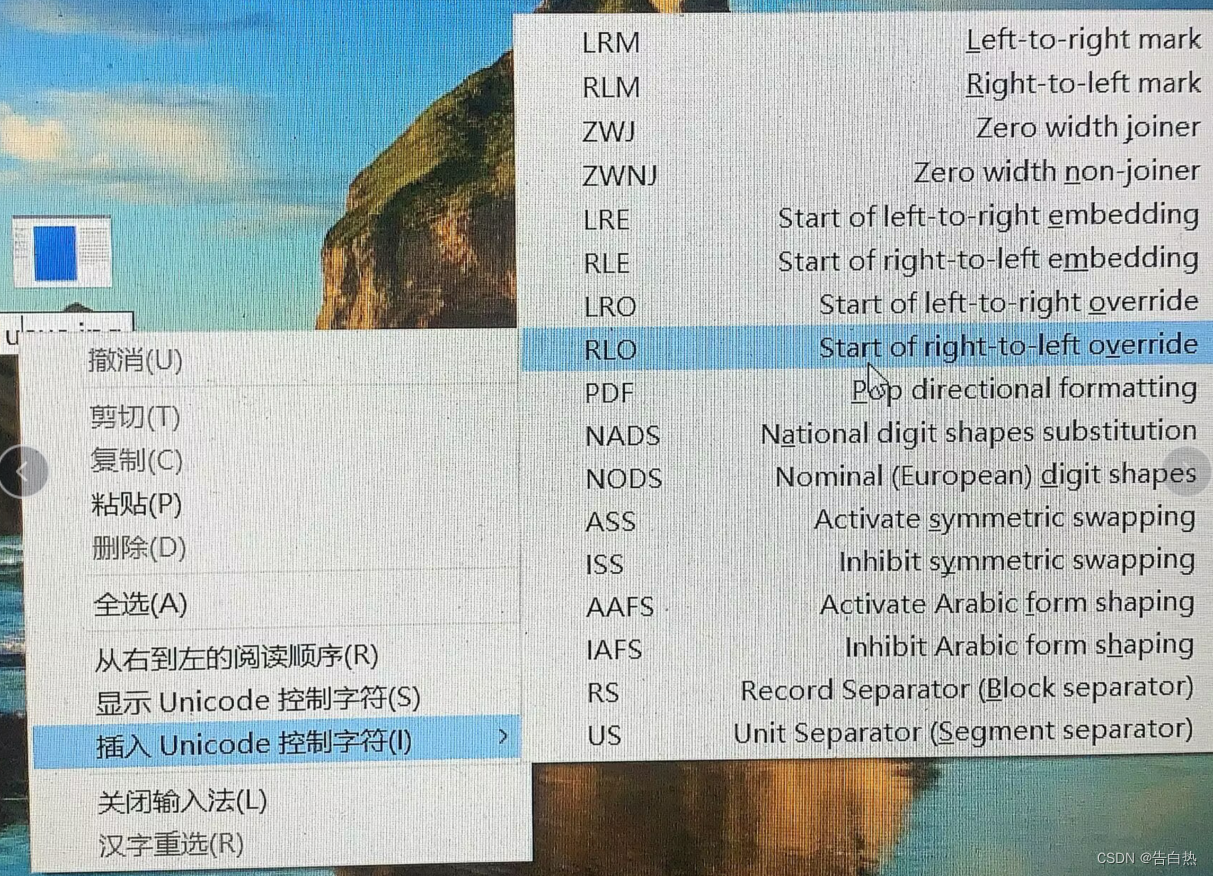

修改文件后缀

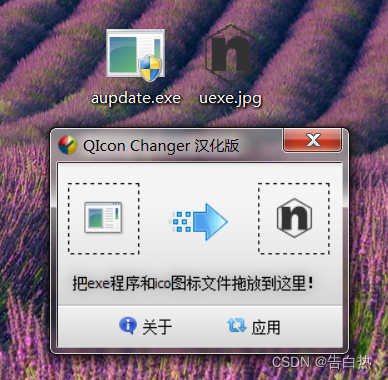

修改ico图标,快捷方式可以直接修改,但是普通的文件可以借鉴网上的app快速修改,例如推荐QIconChanger_V1.0_XiTongZhiJia

需要ico源文件,即可一键修改

修改后依旧可以上线

2.文件和木马压缩释放

利用工具:winrar

准备正常的exe文件和木马文件,压缩在一起成为新的exe文件,释放后设置释放后的路径以及运行顺序

参考:https://blog.csdn.net/cj_Allen/article/details/104335642

需要注意的是压缩释放后的exe顺序,将木马放在后面,点击释放运行后即可上线,但是缺陷在于,系统会提权询问释放安装运行等字眼,

这里需要注意的点:

1.正常exe文件的诱惑性

2.释放路径的隐蔽性

3.文件图标的修改

4.木马的免杀

3.利用工具进行文件捆绑释放

需要注意的点:

通过测试发现,普通文件rar进行压缩释放,安全软件不会报毒,但是如果是一些其他个人开发的捆绑压缩工具,安全软件会报毒,所以一般选用白名单的工具(不会报毒的捆绑工具)

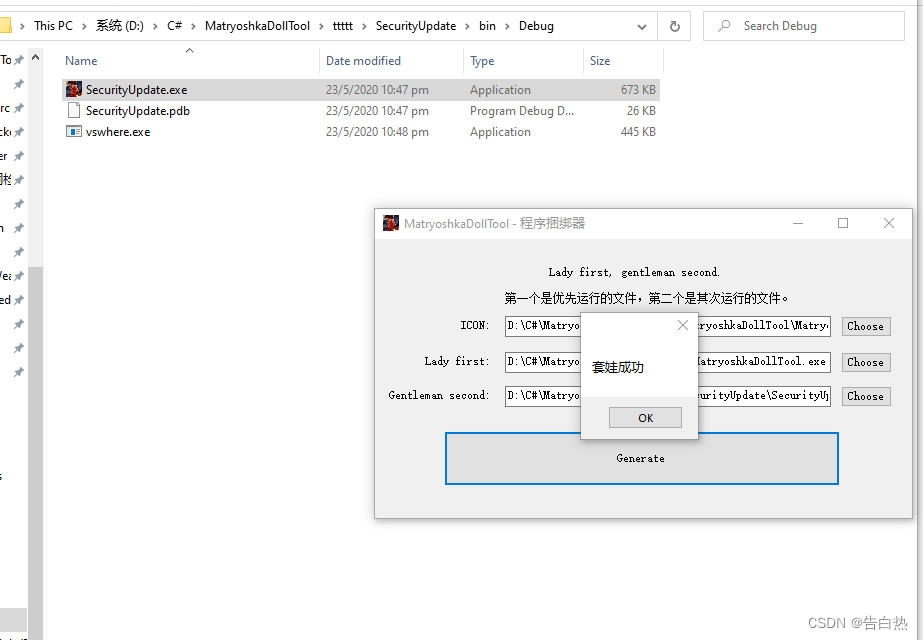

这里推荐:MatryoshkaDollTool-master

MatryoshkaDollTool WHAT 一款程序捆绑工具,取MatryoshkaDollTool,也叫俄罗斯套娃工具。开源这个只有基础捆绑功能的版本,给套娃程序添加自启以及加密功能的版本

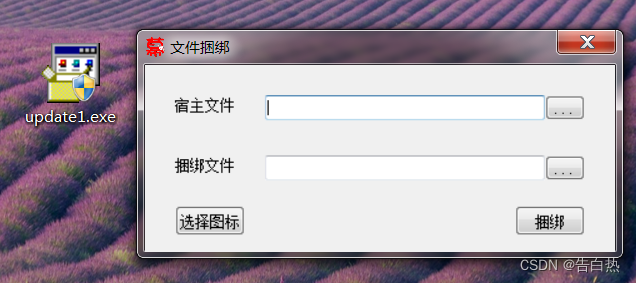

文件捆绑器(黑名单)

捆绑后运行也是会同时运行两个文件,这里需要注意的是文件的隐蔽性。

关于杀毒过程中的分析要点:

1.木马本身的免杀

2.杀毒软件也可能会监测文件释放过程: 捆绑器的免杀:腾讯管家杀文件捆绑器,不杀winwar压缩包,换新捆绑器,可以免杀通过腾讯管家 所以捆绑免杀的两个关注点:白名单逻辑捆绑器和木马的免杀