SpringSecurity

简介

SpringSecurity是Spring家族中的一个安全管理框架。与Shiro相比,它提供了更丰富的功能,社区资源也更丰富。

SpringSecurity的核心功能是认证和授权:

- 认证:验证当前访问系统的是不是本系统的用户,并且要确认具体是哪个用户。

- 授权:经过认证后判断当前用户是否有权限进行某个操作。

快速入门

准备工作

1. 创建工程,引入依赖

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-web</artifactId>

</dependency>

<dependency>

<groupId>org.projectlombok</groupId>

<artifactId>lombok</artifactId>

<optional>true</optional>

</dependency>

2. 编写主启动类

@SpringBootApplication

public class SecurityApplication {

public static void main(String[] args) {

SpringApplication.run(SecurityApplication.class, args);

}

}

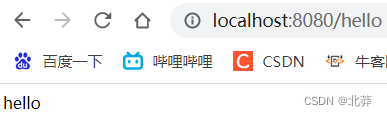

3. 编写一个简单的接口测试访问

@RestController

public class HelloWorld {

@GetMapping("/hello")

public String hello() {

return "hello";

}

}

引入SpringSecurity

1. 引入依赖

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-security</artifactId>

</dependency>

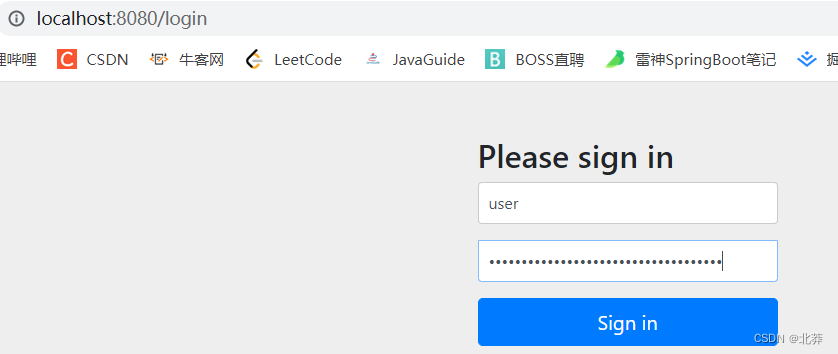

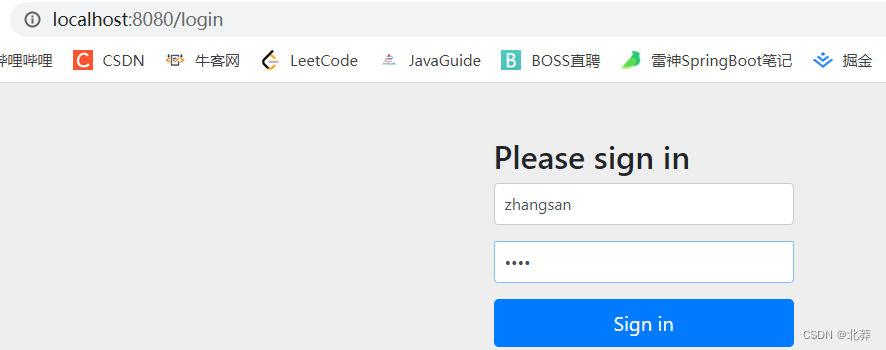

2. 引入依赖之后需要认证登录才能访问原来的接口

引入依赖后,我们再尝试访问之前的接口,就会自动跳转到一个SpringSecurity的默认登录页面。

默认用户名为:user

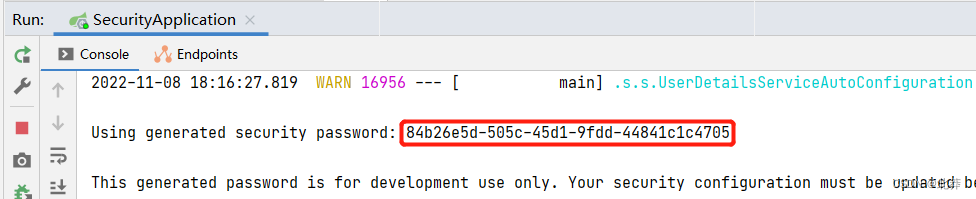

默认密码在控制台:

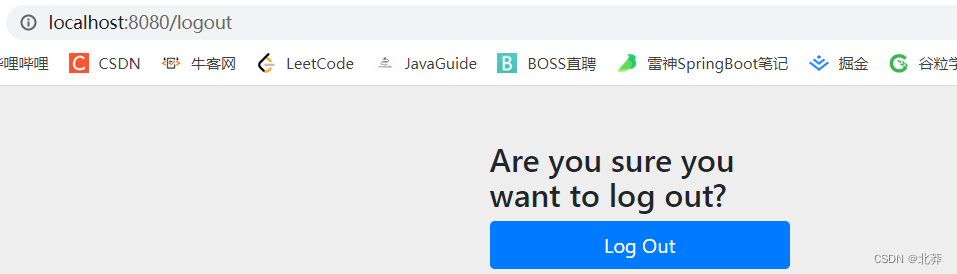

退出,在路径后输入logout

认证

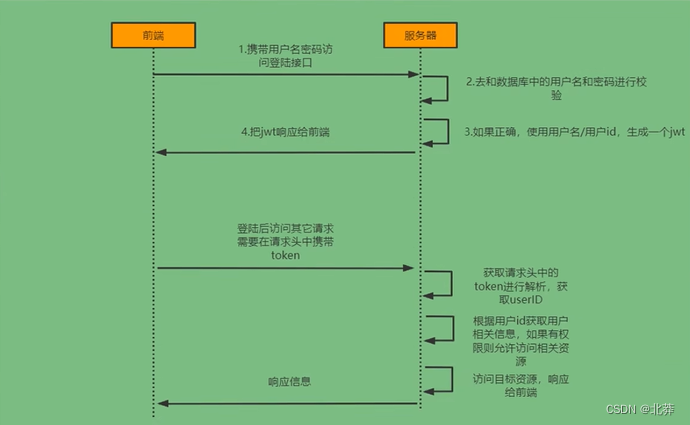

登录校验流程

SpringSecurity的认证流程

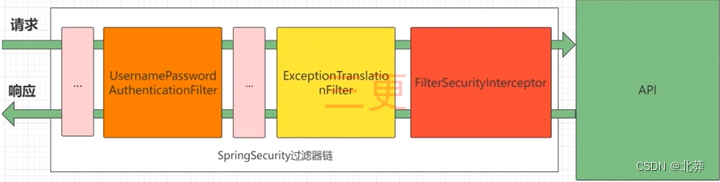

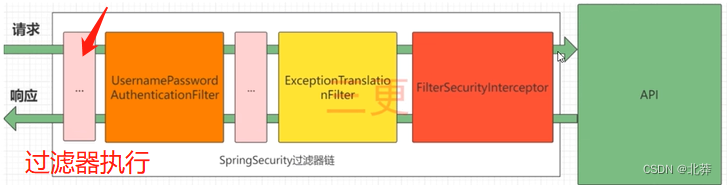

SpringSecurity的原理其实就是一个过滤器链,内部包含了提供各种功能的过滤器。

- UsernamePasswordAuthenticationFilter:负责处理我们在登录页面填写了用户名密码后的登录请求。

- ExceptionTransactionFilter:处理过滤器链中抛出的任何AccessDeniedException和AuthenticationException。

- FilterSecurityInterceptor:负责权限校验的过滤器。

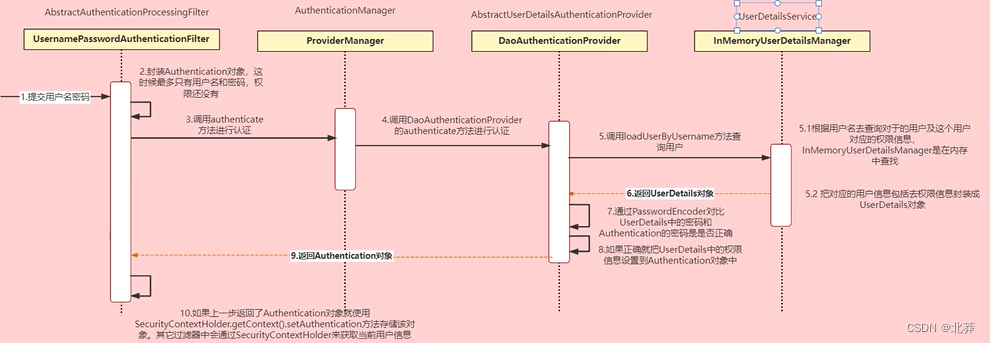

入门案例认证流程

- Authentication接口:它的实现类,表示当前访问系统的用户,封装了用户相关信息。

- AuthenticationManager接口:定义了认证Authentication的方法。

- UserDetailsService接口:加载用户特定数据的核心接口。里面定义了一个根据用户名查询用户信息的方法。

- UserDetails接口:提供核心用户信息。通过UserDetailsService根据用户名获取处理的用户信息要封装成UserDetails对象返回。然后将这些信息封装到Authentication对象中。

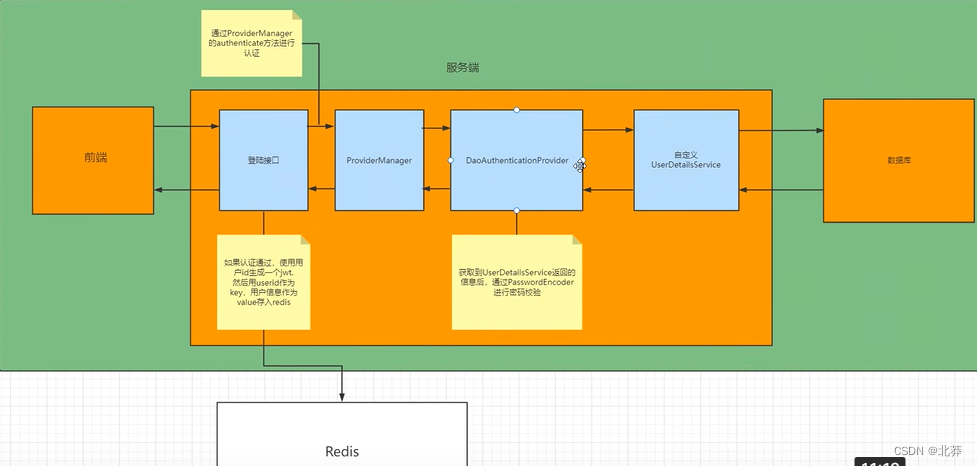

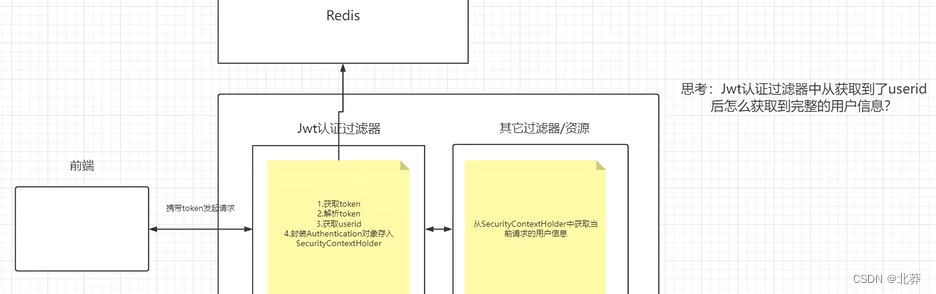

自定义登录的认证流程

①登录

- 自定义登录接口

调用ProviderManager的方法进行认证,如果认证通过生成jwt;

把用户信息存入redis中。 - 自定义UserDetailsService

在这个实现类中去查询数据库。

②校验

- 定义Jwt认证过滤器

获取token,解析token获取到其中的userId;

根据userId,从redis中获取用户信息,存入SecurityContextHolder。

数据库校验用户

1. 引入依赖

<!--redis-->

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-data-redis</artifactId>

</dependency>

<!--fastjson-->

<dependency>

<groupId>com.alibaba</groupId>

<artifactId>fastjson</artifactId>

<version>1.2.31</version>

</dependency>

<!--jjwt-->

<dependency>

<groupId>io.jsonwebtoken</groupId>

<artifactId>jjwt</artifactId>

<version>0.9.0</version>

</dependency>

2. 工具类

略

3. 数据库

CREATE TABLE `sys_user` (

`id` bigint(20) NOT NULL AUTO_INCREMENT COMMENT '主键',

`user_name` varchar(64) NOT NULL DEFAULT 'NULL' COMMENT '用户名',

`nick_name` varchar(64) NOT NULL DEFAULT 'NULL' COMMENT '昵称',

`password` varchar(64) NOT NULL DEFAULT 'NULL' COMMENT '密码',

`status` char(1) DEFAULT '0' COMMENT '账号状态(0正常 1停用)',

`email` varchar(64) DEFAULT NULL COMMENT '邮箱',

`phonenumber` varchar(32) DEFAULT NULL COMMENT '手机号',

`sex` char(1) DEFAULT NULL COMMENT '用户性别(0男,1女,2未知)',

`avatar` varchar(128) DEFAULT NULL COMMENT '头像',

`user_type` char(1) NOT NULL DEFAULT '1' COMMENT '用户类型:1代表普通用户,0代表管理员',

`create_by` bigint(20) DEFAULT NULL COMMENT '创建人的用户id',

`create_time` datetime DEFAULT NULL COMMENT '创建时间',

`update_by` bigint(20) DEFAULT NULL COMMENT '更新人',

`update_time` datetime DEFAULT NULL COMMENT '更新时间',

`del_flag` int(11) DEFAULT '0' COMMENT '删除标志(0代表未删除,1代表已删除)',

PRIMARY KEY (`id`)

) ENGINE=InnoDB AUTO_INCREMENT=14787164048663 DEFAULT CHARSET=utf8mb4 COMMENT='用户表';

<dependency>

<groupId>com.baomidou</groupId>

<artifactId>mybatis-plus-boot-starter</artifactId>

<version>3.4.2</version>

</dependency>

<dependency>

<groupId>mysql</groupId>

<artifactId>mysql-connector-java</artifactId>

</dependency>

spring:

datasource:

url: jdbc:mysql://localhost:3306/db6?characterEncoding=utf-8&serverTimezone=GMT%2B8

username: root

password: qwer`123

driver-class-name: com.mysql.jdbc.Driver

4. 实体类

@Data

@NoArgsConstructor

@AllArgsConstructor

@TableName("sys_user")

public class User {

//主键

@TableId

private Long id;

//用户名

private String userName;

//昵称

private String nickName;

//密码

private String password;

//用户类型:0代表普通用户,1代表管理员

private String userType;

//账号状态(0正常 1停用)

private String status;

//邮箱

private String email;

//手机号

private String phonenumber;

//用户性别(0男,1女,2未知)

private String sex;

//头像

private String avatar;

//创建人的用户id

private Long createBy;

//创建时间

private Date createTime;

//更新人

private Long updateBy;

//更新时间

private Date updateTime;

//删除标志(0代表未删除,1代表已删除)

private Integer delFlag;

}

5. 实现数据库的校验

@Service

public class UserDetailsServiceImpl implements UserDetailsService {

@Autowired

private UserMapper userMapper;

@Override

public UserDetails loadUserByUsername(String username) throws UsernameNotFoundException {

//查询用户信息

LambdaQueryWrapper<User> queryWrapper = new LambdaQueryWrapper<>();

queryWrapper.eq(User::getUserName, username);

User user = userMapper.selectOne(queryWrapper);

//如果没有查询到用户就抛出异常

if (Objects.isNull(user)) {

throw new RuntimeException("用户名或密码错误");

}

//TODO 查询对应的权限信息

//把数据封装成UserDetails返回

return new LoginUser(user);

}

}

@Data

@NoArgsConstructor

@AllArgsConstructor

public class LoginUser implements UserDetails {

private User user;

@Override

public Collection<? extends GrantedAuthority> getAuthorities() {

return null;

}

@Override

public String getPassword() {

return user.getPassword();

}

@Override

public String getUsername() {

return user.getUserName();

}

@Override

public boolean isAccountNonExpired() {

return true;

}

@Override

public boolean isAccountNonLocked() {

return true;

}

@Override

public boolean isCredentialsNonExpired() {

return true;

}

@Override

public boolean isEnabled() {

return true;

}

}

此时登录就需要使用数据库中的用户名和密码了。

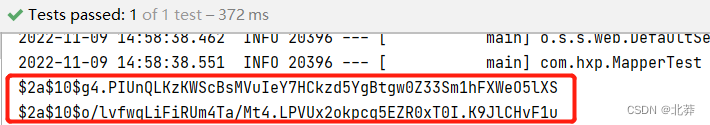

密码加密存储

实际项目中我们不会把密码明文存储在数据库中。

默认使用的PasswordEncoder要求数据库中的密码格式为:{id}password,它会根据id去判断密码的加密方式。但是我们一般不会采用这种方式,所以需要替换PasswordEncoder。

我们一般使用SpringSecurity为我们提供的BCryptPasswordEncoder。

我们只需要把BCryptPasswordEncoder对象注入Spring容器,SpringSecurity就会使用该PasswordEncoder来进行密码校验。

@Configuration

public class SecurityConfig extends WebSecurityConfigurerAdapter {

//创建BCryptPasswordEncoder注入容器

@Bean

public PasswordEncoder passwordEncoder() {

return new BCryptPasswordEncoder();

}

}

@Test

public void testPasswordEncoder() {

BCryptPasswordEncoder passwordEncoder = new BCryptPasswordEncoder();

String encode = passwordEncoder.encode("1234");

String encode2 = passwordEncoder.encode("1234");

System.out.println(encode);

System.out.println(encode2);

}

可以看到,明文密码相同,加密出来的密文也不相同。因为加密是随机生成了一个“盐”,再通过“盐”生成的密文。

登录接口实现

接下来我们需要自定义登录接口,然后让SpringSecurity对这个接口放行,让用户访问这个接口的时候不用登录也能访问。

在接口我们通过AuthenticationManager的authenticate方法来进行用户认证,所以需要在SecurityConfig中配置把AuthenticationManager注入容器。

认证成功的话要生成一个jwt,放入响应中返回。并且为了让用户下回请求时能通过jwt识别出具体的是哪个用户,我们需要把用户信息存入redis,可以把用户id作为key。

@RestController

public class LoginController {

@Autowired

private LoginService loginService;

@PostMapping("/user/login")

public ResponseResult login(@RequestBody User user) {

//登录

return loginService.login(user);

}

}

在SecurityConfig中配置AuthenticationManager,方便后面注入并获取用户信息。

@Bean

@Override

public AuthenticationManager authenticationManagerBean() throws Exception {

return super.authenticationManagerBean();

}

在SecurityConfig中配置,让SpringSecurity对这个接口放行

@Override

protected void configure(HttpSecurity http) throws Exception {

http

//关闭csrf

.csrf().disable()

//STATELESS表示不会通过session获取SecurityContext

.sessionManagement().sessionCreationPolicy(SessionCreationPolicy.STATELESS)

.and()

.authorizeRequests()

//对于登录接口 允许匿名访问(未登录可以访问,anonymous表示可以匿名访问)

.antMatchers("/user/login").anonymous()

//除上面外的所有请求全部需要认证即可访问

.anyRequest().authenticated();

}

@Service

public class LoginServiceImpl implements LoginService {

@Autowired

private AuthenticationManager authenticationManager;

@Autowired

private RedisCache redisCache;

@Override

public ResponseResult login(User user) {

//AuthenticationManager authenticate进行用户认证

UsernamePasswordAuthenticationToken authenticationToken = new UsernamePasswordAuthenticationToken(user.getUserName(),user.getPassword());

Authentication authenticate = authenticationManager.authenticate(authenticationToken);

//如果认证没通过,给出对应的提示(如果authenticate为null,则认证不通过)

if (Objects.isNull(authenticate)) {

throw new RuntimeException("登录失败");

}

//如果认证通过了,使用userId生成一个jwt,jwt存入ResponseResult返回

LoginUser loginUser = (LoginUser) authenticate.getPrincipal();

String userId = loginUser.getUser().getId().toString();

String jwt = JwtUtil.createJWT(userId);

Map<String,String> map = new HashMap<>();

map.put("token", jwt);

//把完整的用户信息存入redis,userId作为key

redisCache.setCacheObject("login:"+userId, loginUser);

return new ResponseResult(200, "登录成功", map);

}

}

jwt认证过滤器

我们需要自定义一个过滤器,这个过滤器会去获取请求头中的token,对token进行解析取出其中的userId。

使用userId去redis中获取对应的LoginUser对象。

然后封装Authentication对象存入SecurityContextHolder。

SpringSecurity后面执行的过滤器会去SecurityContextHolder中获取信息,所以在放行之前要将信息存入SecurityContextHolder。

@Component

public class JwtAuthenticationTokenFilter extends OncePerRequestFilter {

@Autowired

private RedisCache redisCache;

@Override

protected void doFilterInternal(HttpServletRequest request, HttpServletResponse response, FilterChain filterChain) throws ServletException, IOException {

//获取token

String token = request.getHeader("token");

if (!StringUtils.hasText(token)) {

//放行

filterChain.doFilter(request,response);

return;

}

//解析token

String userId;

try {

Claims claims = JwtUtil.parseJWT(token);

userId = claims.getSubject();

} catch (Exception e) {

e.printStackTrace();

throw new RuntimeException("token非法");

}

//从redis中获取用户信息

String redisKey = "login:" + userId;

LoginUser loginUser = redisCache.getCacheObject(redisKey);

if (Objects.isNull(loginUser)) {

throw new RuntimeException("用户未登录");

}

//存入SecurityContextHolder

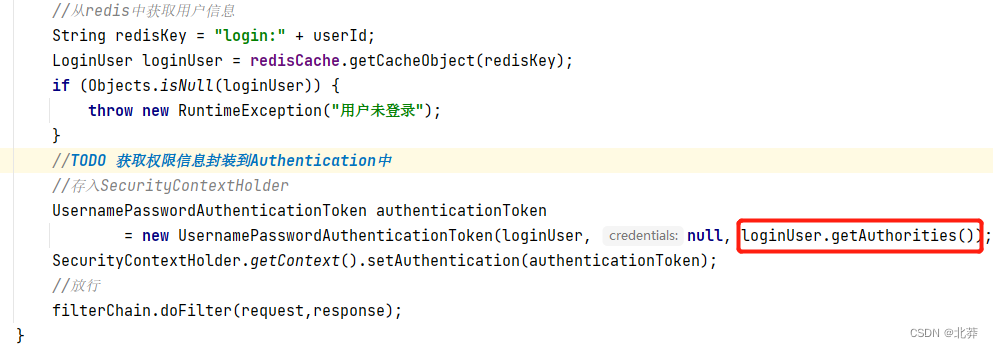

//TODO 获取权限信息封装到Authentication中

UsernamePasswordAuthenticationToken authenticationToken = new UsernamePasswordAuthenticationToken(loginUser, null, null);

SecurityContextHolder.getContext().setAuthentication(authenticationToken);

//放行

filterChain.doFilter(request,response);

}

}

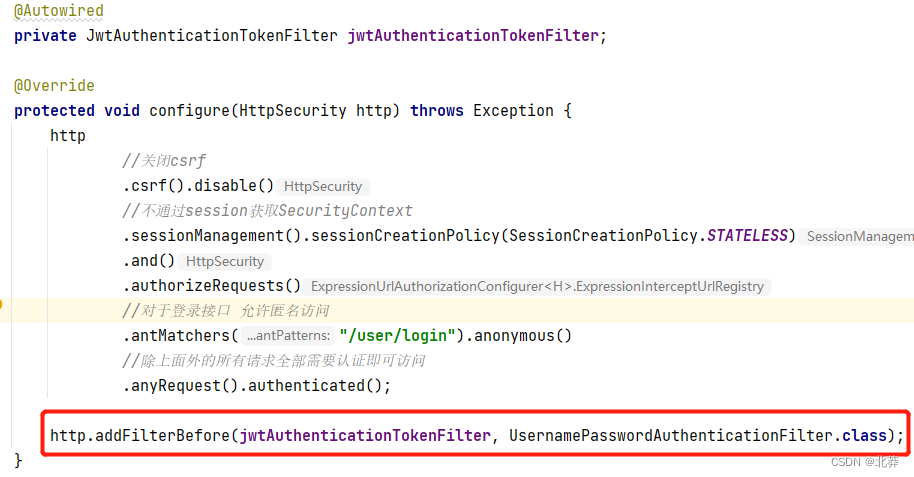

配置认证过滤器,放在UsernamePasswordAuthenticationFilter过滤器之前

退出登录

定义退出登录的接口,然后获取SecurityContextHolder中的认证信息,删除redis中对应的数据即可。

@Override

public ResponseResult logout() {

//获取SecurityContextHolder中的用户id

UsernamePasswordAuthenticationToken authentication = (UsernamePasswordAuthenticationToken) SecurityContextHolder.getContext().getAuthentication();

LoginUser loginUser = (LoginUser) authentication.getPrincipal();

Long userId = loginUser.getUser().getId();

//删除redis中的值

redisCache.deleteObject("login:" + userId);

return new ResponseResult(200, "注销成功");

}

授权

权限系统的作用:让不同的用户可以使用不同的功能。

实现:不能只依赖前端去判断用户的权限来选择显示哪些菜单哪些按钮。因为让前端判断权限,别人可以根据对应功能的接口地址,直接发送请求来实现相关的操作。

所以,我们还需要在后台进行用户权限的判断,判断当前用户是否有响应的权限,必须具有所需权限才能进行相应的操作。

授权基本流程

在SpringSecurity中,会使用默认的FilterSecurityInterceptor来进行权限校验。在FilterSecurityInterceptor中,会从SecurityContextHolder获取其中的Authentication,然后获取其中的权限信息。当前用户是否拥有访问当前资源所需的权限。

所以我们在项目中需要把当前登录用户的权限信息也存入Authentication,然后设置我们的资源所需要的权限即可。

授权实现

限制访问资源所需权限

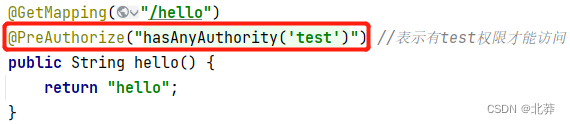

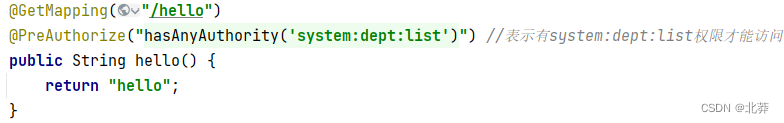

SpringSecurity为我们提供了基于注解的权限控制方案,这也是我们项目中主要采用的方式,我们可以使用注解去指定访问对应的资源所需的权限。

使用前先在SpringSecurity配置类上开启相关配置

@EnableGlobalMethodSecurity(prePostEnabled = true)

然后就可以使用对应的注解:@PreAuthorize

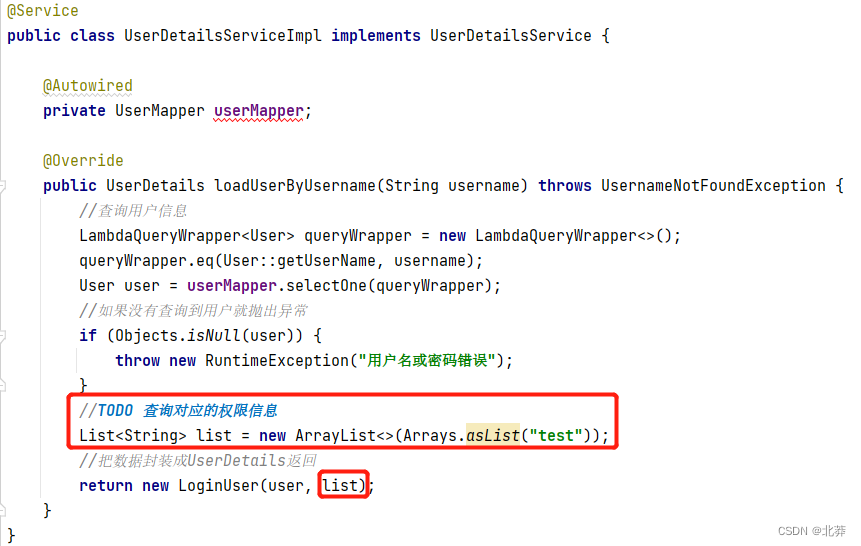

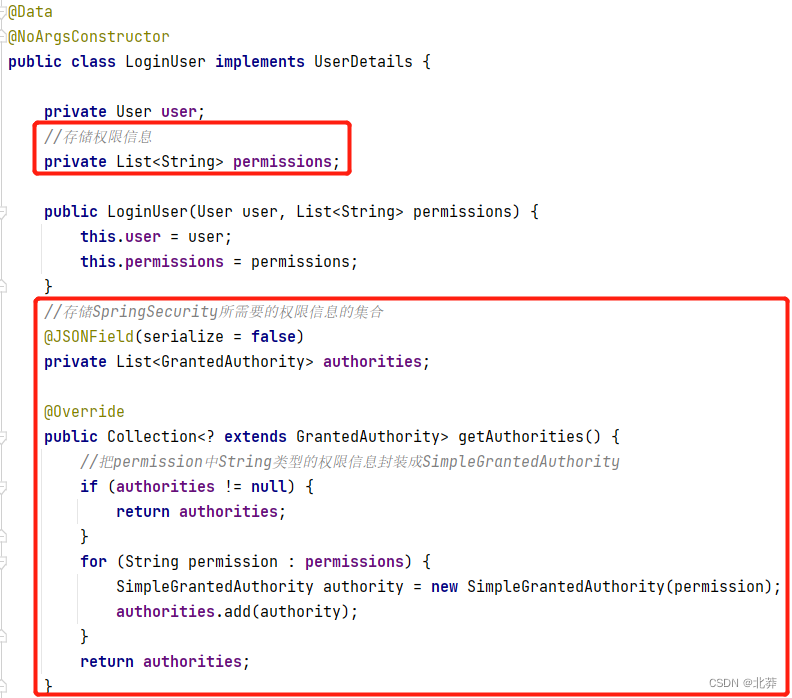

封装权限信息

将权限信息添加到集合中

在LoginUser中对权限信息做转换(添加了一个String类型的集合作为成员变量)。

将权限信息传入到过滤器中

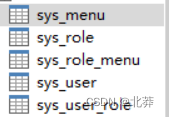

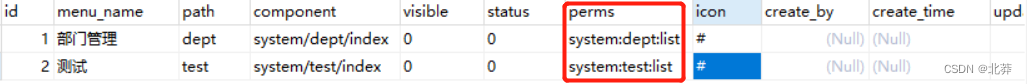

从数据库查询权限信息

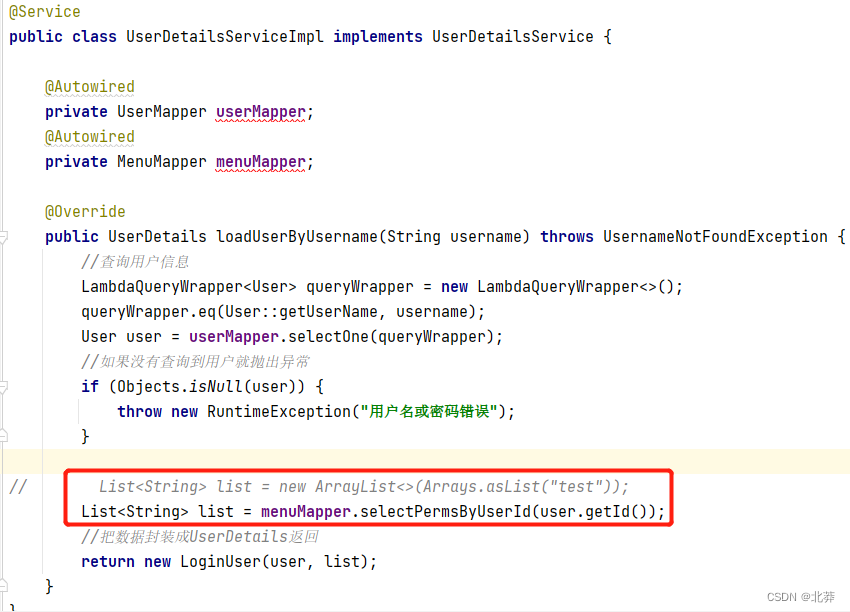

前面我们设置的权限信息是写死的(test),而实际中我们需要去数据库中查询。

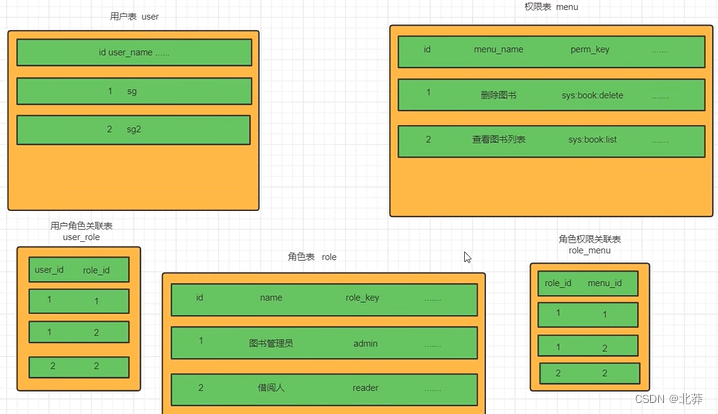

RBAC权限模型

RBAC权限模型(Role-Based Access Control)即:基于角色的权限控制。这是目前最常被开发者使用也是相对易用、通用的权限模型。

数据库表

CREATE TABLE `sys_user` (

`id` bigint(20) NOT NULL AUTO_INCREMENT COMMENT '主键',

`user_name` varchar(64) NOT NULL DEFAULT 'NULL' COMMENT '用户名',

`nick_name` varchar(64) NOT NULL DEFAULT 'NULL' COMMENT '昵称',

`password` varchar(64) NOT NULL DEFAULT 'NULL' COMMENT '密码',

`status` char(1) DEFAULT '0' COMMENT '账号状态(0正常 1停用)',

`email` varchar(64) DEFAULT NULL COMMENT '邮箱',

`phonenumber` varchar(32) DEFAULT NULL COMMENT '手机号',

`sex` char(1) DEFAULT NULL COMMENT '用户性别(0男,1女,2未知)',

`avatar` varchar(128) DEFAULT NULL COMMENT '头像',

`user_type` char(1) NOT NULL DEFAULT '1' COMMENT '用户类型:1代表普通用户,0代表管理员',

`create_by` bigint(20) DEFAULT NULL COMMENT '创建人的用户id',

`create_time` datetime DEFAULT NULL COMMENT '创建时间',

`update_by` bigint(20) DEFAULT NULL COMMENT '更新人',

`update_time` datetime DEFAULT NULL COMMENT '更新时间',

`del_flag` int(11) DEFAULT '0' COMMENT '删除标志(0代表未删除,1代表已删除)',

PRIMARY KEY (`id`)

) ENGINE=InnoDB AUTO_INCREMENT=14787164048663 DEFAULT CHARSET=utf8mb4 COMMENT='用户表';

CREATE TABLE `sys_menu` (

`id` bigint(20) NOT NULL AUTO_INCREMENT COMMENT '菜单ID',

`menu_name` varchar(50) NOT NULL COMMENT '菜单名称',

`path` varchar(200) DEFAULT '' COMMENT '路由地址',

`component` varchar(255) DEFAULT NULL COMMENT '组件路径',

`visible` char(1) DEFAULT '0' COMMENT '菜单状态(0显示 1隐藏)',

`status` char(1) DEFAULT '0' COMMENT '菜单状态(0正常 1停用)',

`perms` varchar(100) DEFAULT NULL COMMENT '权限标识',

`icon` varchar(100) DEFAULT '#' COMMENT '菜单图标',

`create_by` bigint(20) DEFAULT NULL COMMENT '创建者',

`create_time` datetime DEFAULT NULL COMMENT '创建时间',

`update_by` bigint(20) DEFAULT NULL COMMENT '更新者',

`update_time` datetime DEFAULT NULL COMMENT '更新时间',

`remark` varchar(500) DEFAULT '' COMMENT '备注',

`del_flag` int(11) DEFAULT '0' ,

PRIMARY KEY (`id`)

) ENGINE=InnoDB AUTO_INCREMENT=2029 DEFAULT CHARSET=utf8mb4 COMMENT='菜单权限表';

CREATE TABLE `sys_role` (

`id` bigint(20) NOT NULL AUTO_INCREMENT COMMENT '角色ID',

`name` varchar(128) DEFAULT NULL COMMENT '角色名称',

`role_key` varchar(100) DEFAULT NULL COMMENT '角色权限字符串',

`status` char(1) NOT NULL COMMENT '角色状态(0正常 1停用)',

`del_flag` int(1) DEFAULT '0' COMMENT '删除标志(0代表存在 1代表删除)',

`create_by` bigint(20) DEFAULT NULL COMMENT '创建者',

`create_time` datetime DEFAULT NULL COMMENT '创建时间',

`update_by` bigint(20) DEFAULT NULL COMMENT '更新者',

`update_time` datetime DEFAULT NULL COMMENT '更新时间',

`remark` varchar(500) DEFAULT NULL COMMENT '备注',

PRIMARY KEY (`id`)

) ENGINE=InnoDB AUTO_INCREMENT=3 DEFAULT CHARSET=utf8mb4 COMMENT='角色信息表';

CREATE TABLE `sys_role_menu` (

`role_id` bigint(200) NOT NULL AUTO_INCREMENT COMMENT '角色ID',

`menu_id` bigint(200) NOT NULL DEFAULT '0' COMMENT '菜单ID',

PRIMARY KEY (`role_id`,`menu_id`)

) ENGINE=InnoDB AUTO_INCREMENT=2 DEFAULT CHARSET=utf8mb4 COMMENT='角色和菜单关联表';

CREATE TABLE `sys_user_role` (

`user_id` bigint(200) NOT NULL AUTO_INCREMENT COMMENT '用户ID',

`role_id` bigint(200) NOT NULL DEFAULT '0' COMMENT '角色ID',

PRIMARY KEY (`user_id`,`role_id`)

) ENGINE=InnoDB DEFAULT CHARSET=utf8mb4 COMMENT='用户和角色关联表';

代码实现

我们只需要根据用户id去查询到其所对应的权限信息即可。

public interface MenuMapper extends BaseMapper<Menu> {

List<String> selectPermsByUserId(Long userId);

}

<select id="selectPermsByUserId" resultType="java.lang.String">

select

DISTINCT m.`perms`

FROM

sys_user_role ur

LEFT JOIN `sys_role` r ON ur.`role_id` = r.`id`

LEFT JOIN `sys_role_menu` rm ON ur.`role_id` = rm.`role_id`

LEFT JOIN `sys_menu` m ON m.`id` = rm.`menu_id`

WHERE

user_id = #{userId}

AND r.`status` = 0

AND m.`status` = 0

</select>

替换原来写死的权限信息,根据用户id查询权限,传入UserDetails

测试:如果用户拿到这个权限,则可以访问这个接口。

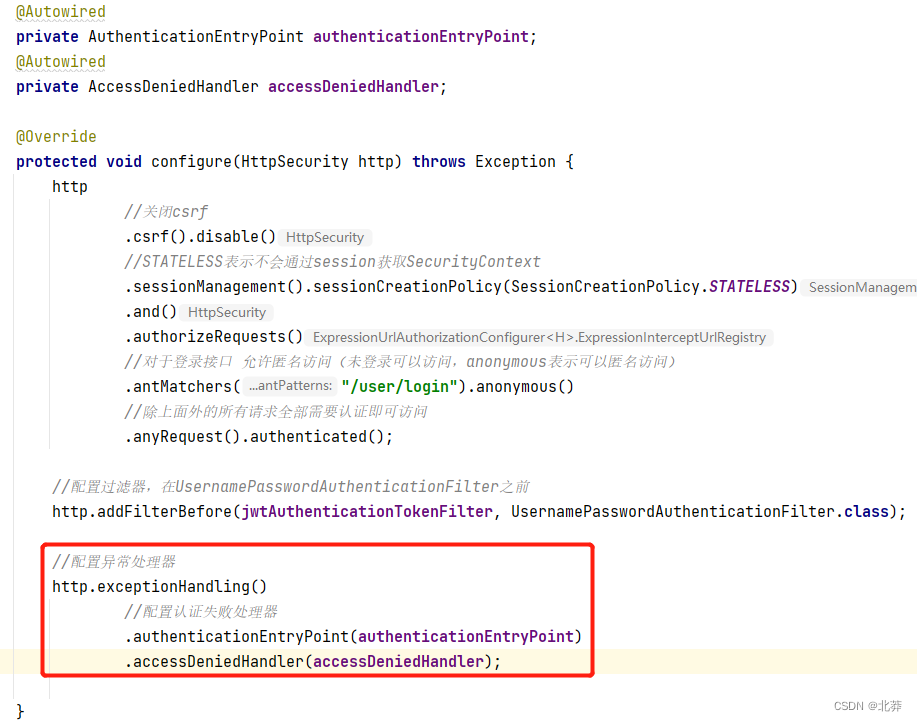

自定义失败处理

我们希望在认证失败或者是授权失败的情况下,也能和我们的接口一样返回相同结构的json,这样可以让前端对响应进行统一的处理。要实现这个功能我们需要知道SpringSecurity的异常处理机制。

在SpringSecurity中,如果我们在认证或者授权的过程中出现了异常会被ExceptionTranslationFilter捕获到。在ExceptionTranslationFilter中会去判断是认证失败还是授权失败出现的异常。

如果是认证过程中出现的异常会被封装成AuthenticationException,然后调用AuthenticationEntryPoint对象的方法进行异常处理。

如果是授权过程中出现的异常,会被封装成AccessDeniedException,然后调用AccessDeniedHandler对象的方法进行异常处理。

所以,如果我们需要自定义异常处理,我们只需要自定义AuthenticationEntryPoint和AccessDeniedHandler,然后配置给SpringSecurity即可。

自定义实现类:

@Component

public class AuthenticationEntryPointImpl implements AuthenticationEntryPoint {

@Override

public void commence(HttpServletRequest request, HttpServletResponse response, AuthenticationException authException) throws IOException, ServletException {

ResponseResult result = new ResponseResult(HttpStatus.UNAUTHORIZED.value(), "用户名认证失败请重新登录");

String json = JSON.toJSONString(result);

//处理异常

WebUtils.renderString(response, json);

}

}

@Component

public class AccessDeniedHandlerImpl implements AccessDeniedHandler {

@Override

public void handle(HttpServletRequest request, HttpServletResponse response, AccessDeniedException accessDeniedException) throws IOException, ServletException {

ResponseResult result = new ResponseResult(HttpStatus.FORBIDDEN.value(), "授权不足");

String json = JSON.toJSONString(result);

//处理异常

WebUtils.renderString(response, json);

}

}

然后,在配置类中配置给SpringSecurity

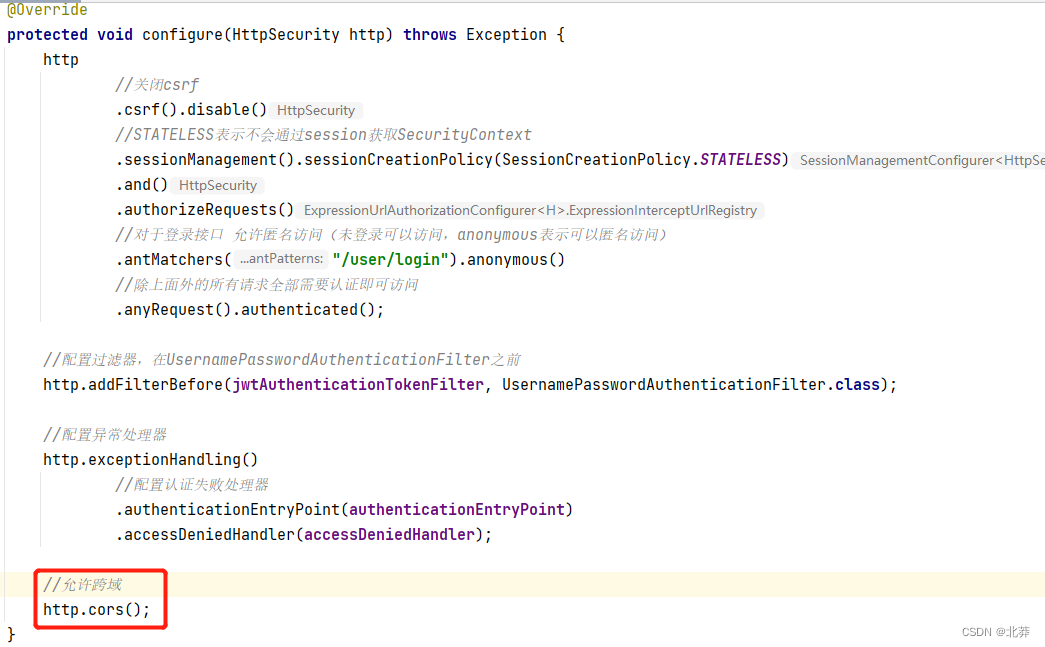

跨域

浏览器出于安全考虑,使用XMLHttpRequest对象发起HTTP请求时必须遵守同源策略,否则就是跨域的HTTP请求,默认情况下是被禁止的。

同源策略要求源相同才能正常进行通信,即协议、域名、端口号都完全一致。

前后端分离项目,前端和后端项目一般都不是同源的,所以会出现跨域问题。

1. 先对SpringBoot配置,允许跨域请求

@Configuration

public class CorsConfig implements WebMvcConfigurer {

@Override

public void addCorsMappings(CorsRegistry registry) {

//设置允许跨域的路径

registry.addMapping("/**")

//设置允许跨域请求的域名

.allowedOriginPatterns("*")

//是否允许cookie

.allowCredentials(true)

//设置允许的请求方式

.allowedMethods("GET","POST","DELETE","PUT")

//设置允许的header属性

.allowedHeaders("*")

//跨域允许的时间

.maxAge(3600);

}

}

2. 开启SpringSecurity的跨域访问

由于我们的资源会受到SpringSecurity的保护,所以想要跨域访问还要让SpringSecurity允许跨域访问。