1.Libpcap简介

Libpcap是Packet Capture Libray的英文缩写,即数据包捕获函数库。该库提供的C函数接口用于捕捉经过指定网络接口的数据包,该接口应该是被设为混杂模式。这个在原始套接子中有提到。

著名的软件TCPDUMP就是在Libpcap的基础上开发而成的。Libpcap提供的接口函数实现和封装了与数据包截获有关的过程。

Libpcap提供了用户级别的网络数据包捕获接口,并充分考虑到应用程序的可移植性。Libpcap可以在绝大多数Linux平台上运行。在Windows平台上,也有一款与其功能类似的开发库:Wincap。

它的工作在上层应用程序与网络接口之间。

主要功能:

- 数据包捕获:捕获流经网卡的原始数据包

- 自定义数据包发送:构造任何格式的原始数据包

- 流量采集与统计:采集网络中的流量信息

- 规则过滤:提供自带规则过滤功能,按需要选择过滤规则

它的应用范围非常广泛,典型应用包括玩罗协议分析器,网络流量发生器,网络入侵检测系统,网络扫描器和其他安全工具。

2.Libpcap的安装

Libpcap的下载地址:点击

切换到下载目录,解压压缩文件,配置,编译,安装

cd ****

tar zxvf ****

./configure

make

make install

配置中如果出现错误,请查看你是否安装了所有的依赖包bison, m4, GNU, flex以及libpcap-dev(安装方法 sudo apt-get ****)

注意运行时候,是需要root权限的 sudo ./***

测试程序:

View Code

View Code

#include <pcap.h>

#include <stdio.h>

int main()

{

char errBuf[PCAP_ERRBUF_SIZE], * device;

device = pcap_lookupdev(errBuf);

if(device)

{

printf("success: device: %s\n", device);

}

else

{

printf("error: %s\n", errBuf);

}

return 0;

}

makefile文件:

test: test.c

gcc -Wall -o test test.c -lpcap

clean:

rm -rf *.o test

3.Libpcap的工作原理

作为捕捉网络数据包的库,它是一个独立于系统的用户级的API接口,为底层网络检测提供了一个可移植的框架。

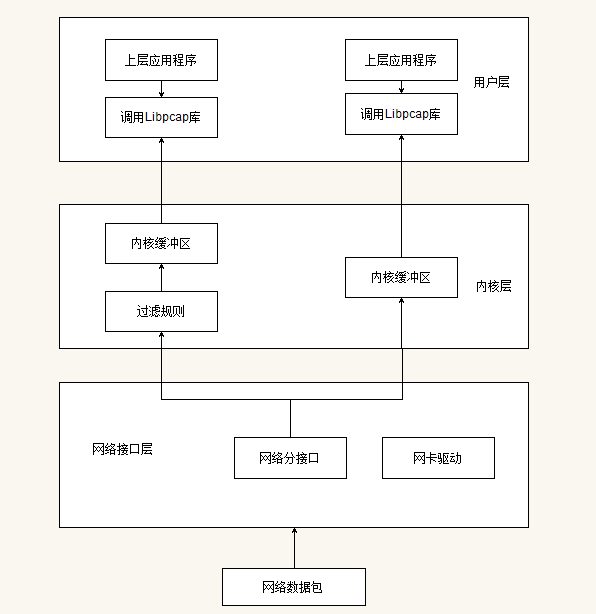

一个包的捕捉分为三个主要部分,包括面向底层包捕获、面向中间层的数据包过滤和面向应用层的用户接口。这与Linux操作系统对数据包的处理流程是相同的(网卡->网卡驱动->数据链路层->IP层->传输层->应用程序)。包捕获机制是在数据链路层增加一个旁路处理(并不干扰系统自身的网络协议栈的处理),对发送和接收的数据包通过Linux内核做过滤和缓冲处理,最后直接传递给上层应用程序。

下面介绍Libpcap的抓包流程:

- 查找网络设备:目的是发现可用的网卡,实现的函数为pcap_lookupdev(),如果当前有多个网卡,函数就会返回一个网络设备名的指针列表。

- 打开网络设备:利用上一步中的返回值,可以决定使用哪个网卡,通过函数pcap_open_live()打开网卡,返回用于捕捉网络数据包的秒数字。

- 获得网络参数:这里是利用函数pcap_lookupnet(),可以获得指定网络设备的IP地址和子网掩码。

- 编译过滤策略:Lipcap的主要功能就是提供数据包的过滤,函数pcap_compile()来实现。

- 设置过滤器:在上一步的基础上利用pcap_setfilter()函数来设置。

- 利用回调函数,捕获数据包:函数pcap_loop()和pcap_dispatch()来抓去数据包,也可以利用函数pcap_next()和pcap_next_ex()来完成同样的工作。

- 关闭网络设备:pcap_close()函数关系设备,释放资源。

4.函数功能具体介绍与分析

1.获取网络接口

char * pcap_lookupdev(char * errbuf)

//上面这个函数返回第一个合适的网络接口的字符串指针,如果出错,则errbuf存放出错信息字符串,errbuf至少应该是PCAP_ERRBUF_SIZE个字节长度的

int pcap_lookupnet(const char * device, bpf_u_int32 * netp, bpf_u_int32 * maskp, char * errbuf) //可以获取指定设备的ip地址,子网掩码等信息 //netp:传出参数,指定网络接口的ip地址 //maskp:传出参数,指定网络接口的子网掩码 //pcap_lookupnet()失败返回-1

//net,mask的转换方式,inet_ntoa可以把他转换成10机制字符串 头文件 arpa/inet.h addr.s_addr=netp; net=inet_ntoa(addr); addr.s_addr=maskp; mask=inet_ntoa(addr);

举例:

View Code

View Code

#include <stdio.h> #include <pcap.h> #include <time.h> #include <netinet/in.h> #include <arpa/inet.h> void show_ip_mask(char* dev) { char errbuf[1024]; struct in_addr addr; char *net,*mask; bpf_u_int32 netp,maskp; int err=pcap_lookupnet(dev,&netp,&maskp,errbuf); if(err==-1){ printf("couldn't detect the ip and maskp: %s\n",errbuf); return; } addr.s_addr=netp; net=inet_ntoa(addr); if(net==NULL){ printf("